Configuración de regla ACL en el WAP371

Objetivo

Una lista de control de acceso a la red (ACL) es una capa opcional de seguridad que actúa como firewall para controlar el tráfico entrante y saliente de una subred. Las listas de acceso son colecciones de condiciones de permiso y denegación, o reglas, que proporcionan seguridad por varios motivos. Por ejemplo, estas reglas pueden bloquear usuarios no autorizados, permitir que los usuarios autorizados accedan a recursos específicos y bloquear cualquier intento injustificado de alcanzar recursos de red.

El objetivo de este documento es mostrarle cómo configurar las reglas ACL en el WAP 371.

Dispositivos aplicables

· WAP371

Versión del software

•v1.2.0.2

Configuración de regla ACL

Configuración de ACL

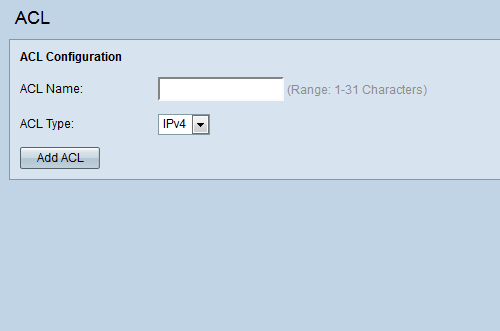

Paso 1. Inicie sesión en la utilidad de configuración web y elija Client QoS > ACL. Se abre la página ACL:

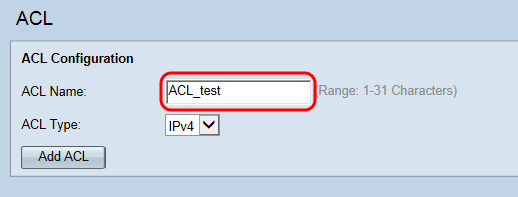

Paso 2. Ingrese el nombre de ACL deseado en el campo ACL Name. El intervalo es de 1 a 31 caracteres.

Nota: El nombre de ACL es un identificador para la ACL específica; no afecta al funcionamiento del dispositivo.

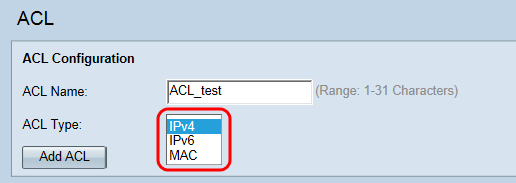

Paso 3. Seleccione el tipo de ACL en la lista desplegable Tipo de ACL.

Las opciones son las siguientes:

· IPv4: dirección de 32 bits (cuatro bytes).

· IPv6: sucesor de IPv4, consta de una dirección de 128 bits (8 bytes).

· MAC: la dirección MAC es la dirección única asignada a una interfaz de red.

Nota: Las ACL IPv4 e IPv6 controlan el acceso a los recursos de red según los criterios de las capas 3 y 4. Las ACL MAC controlan el acceso según los criterios de la capa 2.

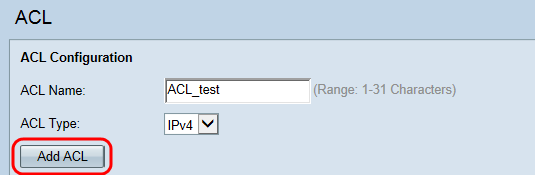

Paso 4. Haga clic en Agregar ACL para agregar la nueva ACL.

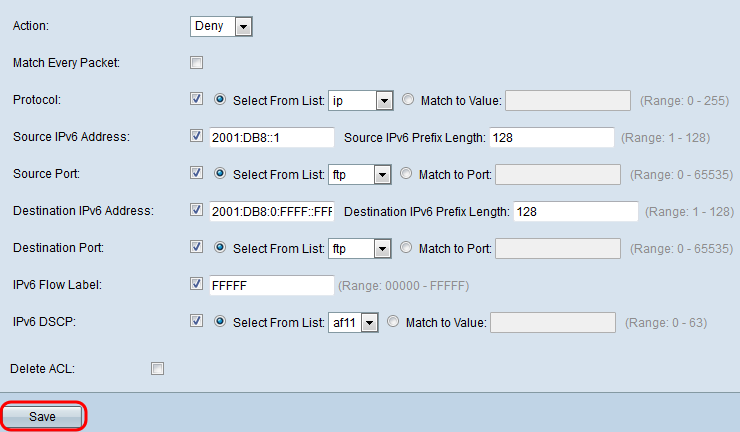

Configuración de Reglas ACL para IPv4 e IPv6

Nota: Las siguientes capturas de pantalla son para las reglas de ACL IPv4 pero son intercambiables con las reglas de ACL IPv6.

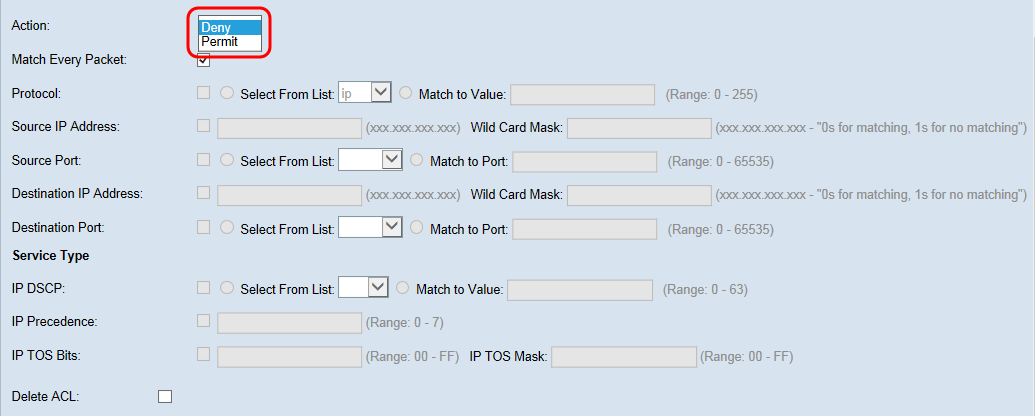

Paso 1. Seleccione una acción para la regla en la lista desplegable Acción.

Las opciones se describen de la siguiente manera:

· Permit - La regla permite que todo el tráfico que cumple los criterios de regla ingrese o salga del dispositivo WAP. Se descarta el tráfico que no cumple los criterios.

· Denegar: la regla impide que todo el tráfico que cumple los criterios de regla entre en el dispositivo WAP o salga de él. El tráfico que no cumple los criterios se reenvía a la siguiente regla. Si es la regla final, se descarta el tráfico que no está permitido explícitamente.

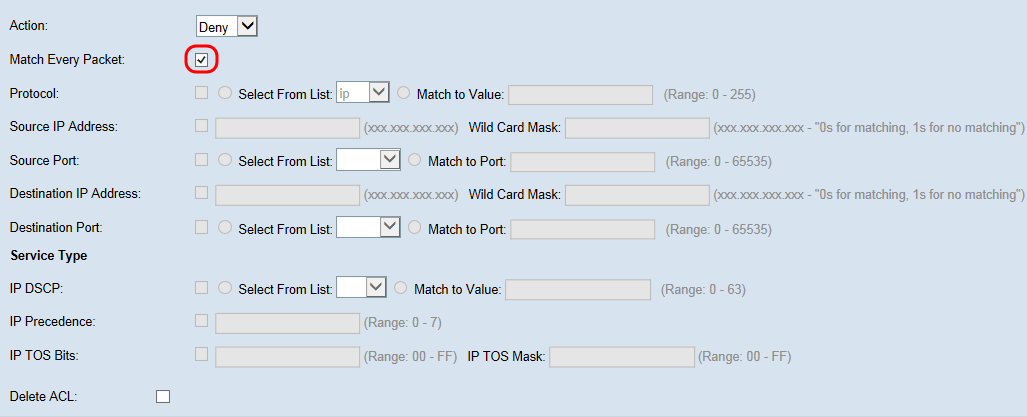

Paso 2. Marque o desmarque la casilla Match Every Packet. Si se selecciona, la regla, que tiene una acción permit o deny, coincide con la trama o el paquete independientemente de su contenido.

Nota: Si selecciona este campo, no podrá configurar ningún criterio de coincidencia adicional. La opción Coincidir con todos los paquetes está seleccionada de forma predeterminada para una nueva regla. Debe borrar la opción para configurar otros campos de coincidencia.

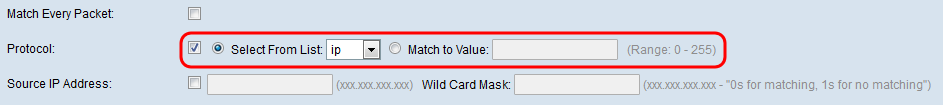

Paso 3. Marque la casilla de verificación Protocol para utilizar una condición de coincidencia de protocolo L3 o L4 basada en el valor del campo IP Protocol en los paquetes IPv4 o en el campo Next Header en los paquetes IPv6. Si la casilla de verificación Protocol está activada, seleccione uno de los siguientes botones de opción.

Las opciones se describen de la siguiente manera:

· Seleccionar de la lista: elija un protocolo de la lista desplegable Seleccionar de la lista. Las opciones son las siguientes:

- IP: el protocolo de Internet (IP) es el protocolo de comunicaciones principal de Internet Protocol Suite para la transmisión de datos a través de las redes.

- ICMP: el protocolo de mensajes de control de Internet (ICMP) es un protocolo de Internet Protocol Suite que utilizan dispositivos como routers para enviar mensajes de error.

- IGMP: el protocolo de administración de grupos de Internet (IGMP) es un protocolo de comunicaciones que utiliza el host para establecer las pertenencias de grupos de multidifusión en redes IPv4.

- TCP: el protocolo de control de transmisión (TCP) permite que dos hosts establezcan una conexión e intercambien flujos de datos.

- UDP - El protocolo de datagramas de usuario es un protocolo en Internet Protocol Suite que utiliza un modelo de transmisión sin conexión.

· Coincidencia con valor: introduzca un ID de protocolo asignado por IANA estándar que oscile entre 0 y 255 para todos los protocolos no enumerados. Consulte Números de Protocolo de Internet Asignados para obtener más información sobre las ID de protocolo asignadas por IANA.

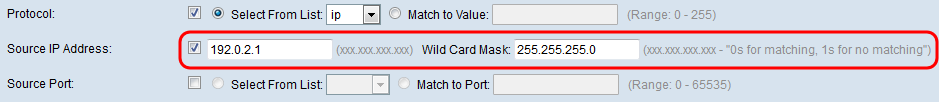

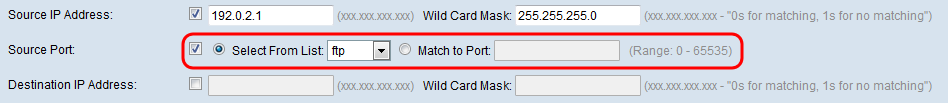

Paso 4. Active la casilla de verificación Dirección IP de Origen para incluir una dirección IP del origen en la condición de coincidencia. Introduzca la dirección IP y la máscara comodín del origen en sus campos respectivos. La máscara comodín determina qué bits de la dirección de origen se utilizan y cuáles se ignoran. Se puede considerar como una máscara de subred invertida. Esto es útil para indicar el tamaño de una red o subred para algunos protocolos de ruteo o para permitir o denegar un rango de direcciones IP.

Nota: El campo Máscara de tarjeta comodín es obligatorio si la casilla Dirección IP de Origen está marcada.

Paso 5. Marque la casilla Source Port para incluir un puerto de origen en la condición de coincidencia. Si la casilla Source Port está marcada, seleccione uno de los siguientes botones de opción.

Las opciones se describen de la siguiente manera:

· Seleccionar de la lista: elija un puerto de origen de la lista desplegable Seleccionar de la lista. Las opciones son las siguientes:

- FTP: el protocolo de transferencia de archivos (FTP) es un protocolo de red estándar que se utiliza para transferir archivos de un host a otro a través de una red basada en TCP, como Internet.

- Datos FTP - Canal de datos iniciado por el servidor conectado a un cliente, normalmente a través del puerto 20.

- HTTP: el protocolo de transferencia de hipertexto (HTTP) es un protocolo de aplicación que constituye la base de la comunicación de datos para la World Wide Web.

- SMTP: el protocolo simple de transferencia de correo (SMTP) es un estándar de Internet para la transmisión de correo electrónico (correo electrónico).

- SNMP: el protocolo simple de administración de red (SNMP) es un protocolo estándar de Internet para administrar dispositivos en redes IP.

- Telnet - Protocolo de capa de sesión utilizado en Internet o en las redes de área local para proporcionar comunicación bidireccional interactiva orientada al texto.

- TFTP - El protocolo de transferencia de archivos trivial (TFTP) es una utilidad de software de Internet para transferir archivos que es más fácil de usar que FTP pero menos capaz.

- WWW - La World Wide Web es un sistema de servidores de Internet que admiten documentos con formato HTTP.

· Coincidencia con puerto: introduzca el número de puerto que va de 0 a 65535 en el campo Coincidencia con puerto para los puertos de origen no enumerados. El rango incluye tres tipos diferentes de puertos. Los intervalos se describen de la siguiente manera:

- 0 a 1023 — Puertos conocidos.

- 1024 a 49151 — Puertos registrados.

- 49152 a 65535 — Puertos dinámicos y/o privados.

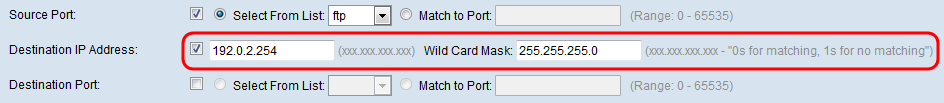

Paso 6. Active la casilla de verificación Destination IP Address para incluir la dirección IP del destino en la condición match. Introduzca la dirección IP y la máscara comodín del destino en sus campos respectivos. La máscara comodín determina qué bits de la dirección de origen se utilizan y cuáles se ignoran. Se puede considerar como una máscara de subred invertida. Esto es útil para indicar el tamaño de una red o subred para algunos protocolos de ruteo o para permitir o denegar un rango de direcciones IP.

Nota: El campo Máscara de tarjeta comodín es obligatorio si la casilla de verificación Dirección IP de destino está marcada.

Nota: Si desea coincidir sólo con una sola dirección IP, utilice la máscara comodín 0.0.0.0.

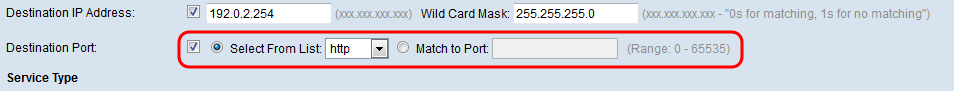

Paso 7. Marque la casilla Destination Port para incluir un puerto de destino en la condición de coincidencia. Si la casilla de verificación Puerto de destino está marcada, seleccione uno de los siguientes botones de opción.

Las opciones se describen de la siguiente manera:

· Seleccionar de la lista: elija un puerto de destino de la lista desplegable Seleccionar de la lista. Las opciones de la lista desplegable son las siguientes:

- FTP: el protocolo de transferencia de archivos (FTP) es un protocolo de red estándar que se utiliza para transferir archivos de un host a otro a través de una red basada en TCP, como Internet.

- Datos FTP - Canal de datos iniciado por el servidor conectado a un cliente, normalmente a través del puerto 20.

- HTTP: el protocolo de transferencia de hipertexto (HTTP) es un protocolo de aplicación que constituye la base de la comunicación de datos para la World Wide Web.

- SMTP: el protocolo simple de transferencia de correo (SMTP) es un estándar de Internet para la transmisión de correo electrónico (correo electrónico).

- SNMP: el protocolo simple de administración de red (SNMP) es un protocolo estándar de Internet para administrar dispositivos en redes IP.

- Telnet - Protocolo de capa de sesión utilizado en Internet o en las redes de área local para proporcionar comunicación bidireccional interactiva orientada al texto.

- TFTP - El protocolo de transferencia de archivos trivial (TFTP) es una utilidad de software de Internet para transferir archivos que es más fácil de usar que FTP pero menos capaz.

- WWW - La World Wide Web es un sistema de servidores de Internet que admiten documentos con formato HTTP.

· Coincidencia con puerto: introduzca el número de puerto que va de 0 a 65535 en el campo Coincidencia con puerto para los puertos de destino no enumerados. El rango incluye tres tipos diferentes de puertos. Los intervalos se describen de la siguiente manera:

- 0 a 1023 — Puertos conocidos.

- 1024 a 49151 — Puertos registrados.

- 49152 a 65535 — Puertos dinámicos y/o privados.

Nota: Sólo se puede seleccionar uno de los servicios del área Tipo de servicio y se puede agregar para la condición de coincidencia.

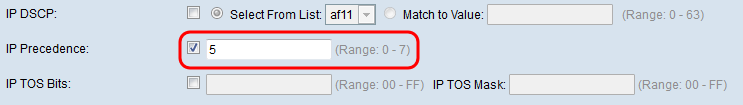

Configuración del Tipo de Servicio de Regla ACL para IPv4

Paso 1. Marque la casilla de verificación IP DSCP para que coincida con los paquetes según los valores IP DSCP. DSCP se utiliza para especificar las prioridades de tráfico sobre el encabezado IP de la trama. Esto categoriza todos los paquetes para el flujo de tráfico asociado con el valor DSCP IP que usted selecciona de la lista. Si la casilla de verificación IP DSCP está activada, seleccione uno de los siguientes botones de opción.

Las opciones se describen de la siguiente manera:

· Seleccionar de la lista: elija un valor DSCP IP de la lista desplegable Seleccionar de la lista. Las opciones son las siguientes:

- Reenvío asegurado DSCP (AS): permite al operador ofrecer garantías de entrega siempre y cuando el tráfico no supere parte de la velocidad suscrita.

- Clase de servicio (CS): permite la compatibilidad con dispositivos de red que aún utilizan el campo Precedence.

- Reenvío acelerado (EF): se utiliza para generar una baja pérdida, baja latencia, baja fluctuación, ancho de banda garantizado y servicio de extremo a extremo a través de dominios DS (DiffServ).

· Coincidencia con valor: introduzca el valor DSCP que va de 0 a 63 en el campo Coincidencia con valor para personalizar los valores DSCP.

Nota: Refiérase a Valores DSCP y de Precedencia para obtener más detalles sobre DSCP.

Paso 2. Marque la casilla de verificación Precedencia IP para incluir un valor de Precedencia IP en la condición de coincidencia. Este es un mecanismo para asignar una prioridad a cada paquete IP donde 0 es la prioridad más baja y 7 es la más alta. Si la casilla de verificación Precedencia IP está marcada, introduzca un valor de precedencia IP que oscile entre 0 y 7.

Nota: Refiérase a Valores de Precedencia y DSCP para obtener más detalles sobre la Precedencia IP.

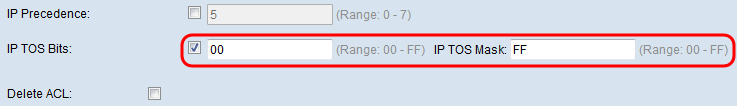

Paso 3. Marque la casilla IP TOS Bits para utilizar los bits Tipo de servicio (TOS) del paquete en el encabezado IP como criterios de coincidencia. Un campo TOS se utiliza para especificar la prioridad de un datagrama y enrutarlo en consecuencia. Si la casilla de verificación IP TOS Bits está activada, introduzca los bits IP TOS que van desde 00-FF y la máscara IP TOS que va desde 00-FF en sus campos respectivos.

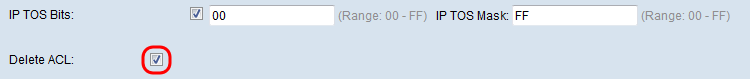

Paso 4. (Opcional) Si desea eliminar la ACL configurada, marque la casilla Eliminar ACL.

Paso 5. Haga clic en Guardar para guardar la configuración.

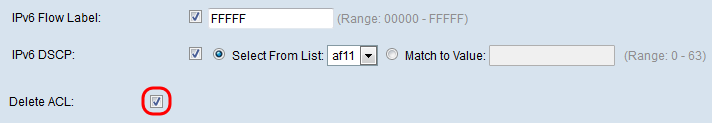

Configuración de la regla ACL para IPv6

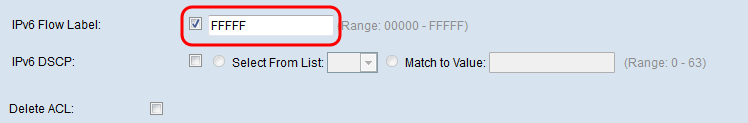

Paso 1. Marque la casilla de verificación IPv6 Flow Label para establecer un número de 20 bits único para un paquete IPv6. Las estaciones finales lo utilizan para indicar el manejo de QoS en los routers (rango de 0 a 1048575).

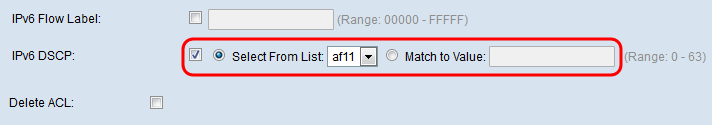

Paso 2. Marque la casilla de verificación IPv6 DSCP para que coincida con los paquetes según los valores de IP DSCP. DSCP se utiliza para especificar las prioridades de tráfico sobre el encabezado IP de la trama. Esto categoriza todos los paquetes para el flujo de tráfico asociado con el valor DSCP IP que usted selecciona de la lista. Si la casilla de verificación IPv6 DSCP está marcada, seleccione uno de los siguientes botones de opción.

Las opciones se describen de la siguiente manera:

· Seleccionar de la lista: elija un valor DSCP IP de la lista desplegable Seleccionar de la lista. Las opciones son las siguientes:

- Reenvío asegurado DSCP (AS): permite al operador ofrecer garantías de entrega siempre y cuando el tráfico no supere parte de la velocidad suscrita.

- Clase de servicio (CS): permite la compatibilidad con dispositivos de red que aún utilizan el campo Precedence.

- Reenvío acelerado (EF): se utiliza para generar un servicio de extremo a extremo de baja pérdida, baja latencia, baja fluctuación, ancho de banda asegurado a través de dominios DS (DiffServ).

· Coincidencia con valor: introduzca el valor DSCP que va de 0 a 63 en el campo Coincidencia con valor para personalizar los valores DSCP.

Nota: Refiérase a Valores DSCP y de Precedencia para obtener más detalles sobre DSCP.

Paso 3. (Opcional) Si desea eliminar la ACL configurada, marque la casilla Eliminar ACL.

Paso 4. Haga clic en Guardar para guardar la configuración.

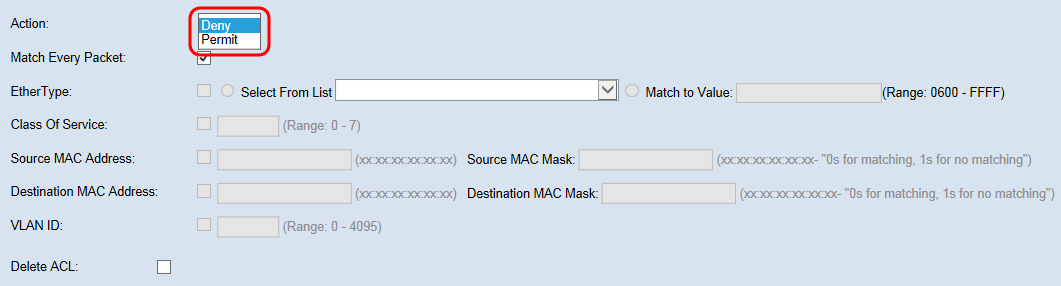

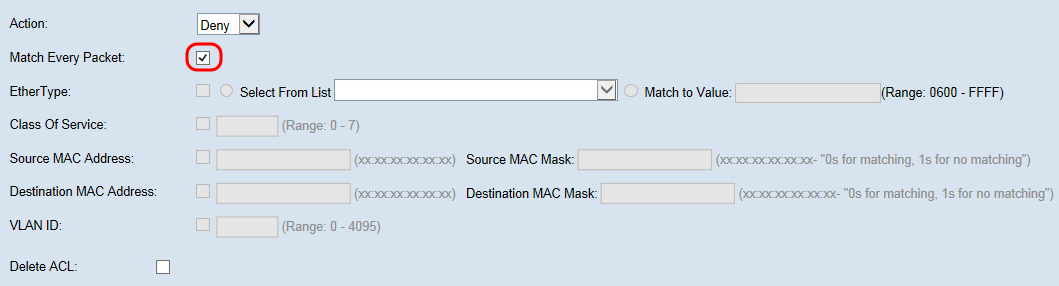

Configuración de regla ACL para MAC

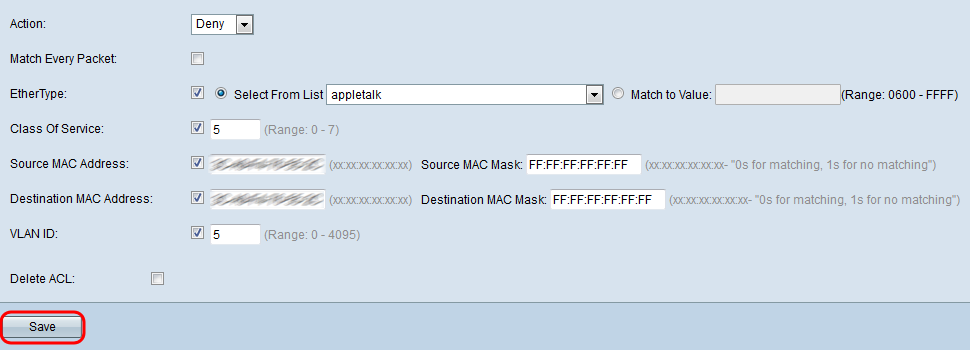

Paso 1. Seleccione una acción para la regla en la lista desplegable Acción.

Las opciones se describen de la siguiente manera:

· Permit - La regla permite que todo el tráfico que cumple los criterios de regla ingrese o salga del dispositivo WAP. Se descarta el tráfico que no cumple los criterios.

· Denegar: la regla impide que todo el tráfico que cumple los criterios de regla entre en el dispositivo WAP o salga de él. El tráfico que no cumple los criterios se reenvía a la siguiente regla. Si es la regla final, se descarta el tráfico que no está permitido explícitamente.

Paso 2. Marque o desmarque la casilla Match Every Packet. Si se selecciona, la regla, que tiene una acción permit o deny, coincide con la trama o el paquete independientemente de su contenido.

Nota: Si selecciona este campo, no podrá configurar ningún criterio de coincidencia adicional. La opción Coincidir con todos los paquetes se selecciona de forma predeterminada para una nueva regla. Debe borrar la opción para configurar otros campos de coincidencia.

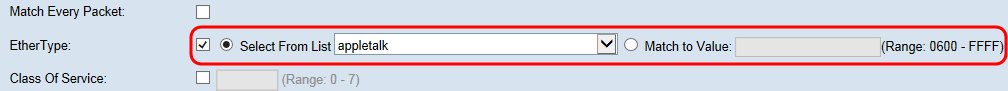

Paso 3. Marque la casilla Ether Type para comparar los criterios de coincidencia con el valor en el encabezado de una trama Ethernet. Si la casilla Ether Type está marcada, seleccione uno de los siguientes botones de opción.

Las opciones se describen de la siguiente manera:

· Seleccionar de la lista: elija un protocolo de la lista desplegable Seleccionar de la lista. Las opciones son las siguientes:

- AppleTalk - AppleTalk es un conjunto propietario de protocolos de red desarrollados por Apple Inc. para sus ordenadores Macintosh. AppleTalk incluía una serie de funciones que permitían que las redes de área local se conectaran sin configuración previa o la necesidad de un router o servidor centralizado de cualquier tipo.

- ARP: el protocolo de resolución de direcciones (ARP) es un protocolo de telecomunicaciones utilizado para la resolución de direcciones de capa de red en direcciones de capa de enlace, una función crítica en redes de acceso múltiple.

- IPv4: protocolo de Internet versión 4 (IPv4) es la cuarta versión en el desarrollo del protocolo de Internet (IP). Es uno de los protocolos centrales de los métodos de conexión entre redes basados en estándares en Internet.

- IPv6: protocolo de Internet versión 6 (IPv6) es la versión más reciente del protocolo de Internet (IP), el protocolo de comunicaciones que proporciona un sistema de identificación y ubicación para ordenadores en redes y dirige el tráfico a través de Internet.

- IPX - Intercambio de paquetes entre redes (IPX) es el protocolo de capa de red del conjunto de protocolos IPX/SPX. IPX deriva del IDP de Xerox Network Systems. También puede actuar como protocolo de capa de transporte.

- NetBIOS - NetBIOS es un acrónimo para Network Basic Input/Output System . Proporciona servicios relacionados con la capa de sesión del modelo OSI, lo que permite a las aplicaciones de equipos independientes comunicarse a través de una red de área local. Como es estrictamente una API, NetBIOS no es un protocolo de red.

- PPPOE: el protocolo de punto a punto sobre Ethernet (PPPoE) es un protocolo de red para encapsular las tramas PPP dentro de las tramas Ethernet.

· Coincidencia con valor: introduzca un identificador de protocolo personalizado con el que coincidan los paquetes. El valor es un número hexadecimal de cuatro dígitos en el rango de 0600 a FFFF.

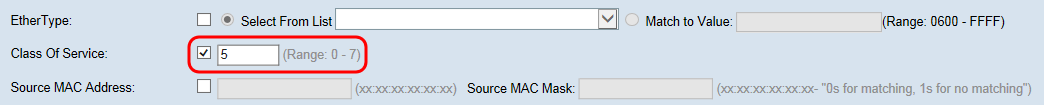

Paso 4. Marque la casilla de verificación Clase de servicio para introducir una prioridad de usuario 802.1p para comparar con una trama Ethernet. Al igual que IP Precedence, 0 es la prioridad más baja y 7 es la más alta. El intervalo válido es de 0 a 7.

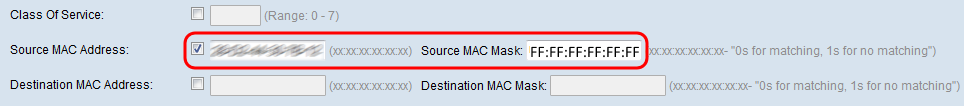

Paso 5. Active la casilla de verificación Dirección MAC de Origen para introducir una dirección MAC de origen para comparar con una trama Ethernet. Si la casilla de verificación Dirección MAC de origen está activada, introduzca la dirección MAC de origen en el campo Dirección MAC de Origen. A continuación, introduzca la máscara de dirección MAC de origen en el campo Máscara MAC de Origen. Esto especificará qué bits de la dirección MAC de origen se compararán con una trama Ethernet.

Nota: Si desea coincidir sólo con una única dirección MAC, utilice la máscara comodín de 00:00:00:00:00:00:00.

Paso 6. Marque la casilla de verificación Dirección MAC de Destino para introducir una dirección MAC de destino para comparar con una trama Ethernet. Si la casilla de verificación Destination MAC Address (Dirección MAC de destino) está activada, introduzca la dirección MAC de destino en el campo Destination MAC Address (Dirección MAC de destino). A continuación, introduzca la máscara de dirección MAC en el campo Destination MAC Mask (Máscara MAC de destino). Esto especificará qué bits de la dirección MAC de destino se compararán con una trama Ethernet.

Nota: Si desea coincidir sólo con una única dirección MAC, utilice la máscara comodín de 00:00:00:00:00:00:00.

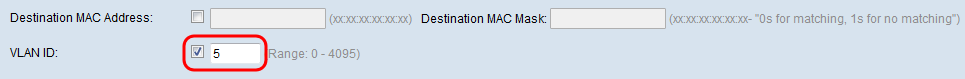

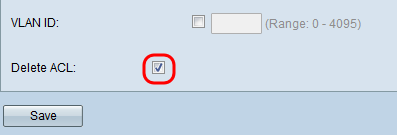

Paso 7. Marque la casilla VLAN ID para ingresar un ID de VLAN para comparar con una trama Ethernet. Si la casilla de verificación VLAN ID está marcada, ingrese el ID de VLAN en el campo VLAN ID. El rango de ID de VLAN está entre 0 y 4095.

Paso 8. (Opcional) Si desea eliminar la ACL configurada, marque la casilla Eliminar ACL.

Paso 9. Haga clic en Guardar para guardar la configuración.

Comentarios

Comentarios