Configuración de la lista de control de acceso MAC, IPv4 e IPv6 en un punto de acceso inalámbrico

Objetivo

Una lista de control de acceso (ACL) es una lista de filtros de tráfico de red y acciones correlacionadas que se utilizan para mejorar la seguridad. Bloquea a los usuarios no autorizados y permite a los usuarios autorizados acceder a recursos específicos. Una ACL contiene los hosts a los que se les permite o deniega el acceso al dispositivo de red. Las ACL se pueden definir de dos maneras: por dirección IPv4 o por dirección IPv6.

En este artículo se explica cómo crear correctamente una ACL y configurar ACL basadas en IPv4, IPv6 y control de acceso a los medios (MAC) en el punto de acceso inalámbrico (WAP) para mejorar la seguridad de la red.

Dispositivos aplicables

- Serie WAP100

- Serie WAP300

- Serie WAP500

Versión del software

- 1.0.6.2: WAP121, WAP321

- 1.2.0.2 - WAP371, WAP551, WAP561

- 1.0.1.4: WAP131, WAP351

- 1.0.0.16: WAP150, WAP361

Crear ACL

Nota: Las imágenes utilizadas para esta configuración son de WAP150.

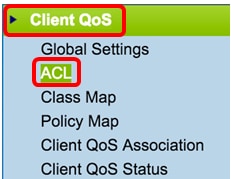

Paso 1. Inicie sesión en la utilidad basada en Web del punto de acceso y seleccione ACL > ACL Rule.

Nota: Para WAP121, WAP321, WAP371, WAP551 y WAP561, inicie sesión en la utilidad basada en Web del punto de acceso y seleccione QoS de cliente > ACL.

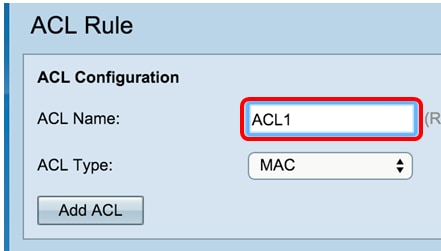

Paso 2. Una vez que se abra la página ACL Configuration, ingrese el nombre de ACL en el campo ACL Name.

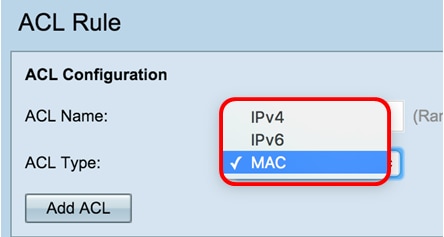

Paso 3. Elija un tipo de ACL de la lista desplegable Tipo de ACL.

- IPv4: dirección de 32 bits (4 bytes).

- IPv6: sucesor de IPv4, consta de una dirección de 128 bits (8 bytes).

- MAC: la dirección MAC es la dirección exclusiva asignada a una interfaz de red.

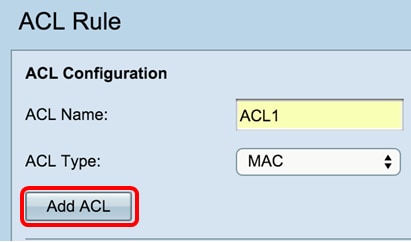

Paso 4. Haga clic en el botón Add ACL.

Si selecciona MAC, vaya a Configure MAC-based ACL.

Si elige IPv4, vaya a Configure IPv4-based ACL.

Si elige IPv6, vaya a Configure IPv6-based ACL.

Ahora debería haber creado correctamente una ACL.

Configuración de ACL basada en MAC

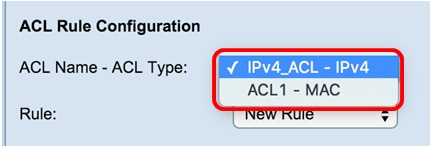

Paso 1. Elija la lista desplegable ACL Name - ACL Type (Nombre de ACL - Tipo de ACL) a la que desea agregar reglas.

Nota: En la imagen siguiente, se eligió ACL1 MAC como ejemplo.

Paso 2. Si debe configurarse una nueva regla para la ACL elegida, elija Nueva regla en la lista desplegable Regla. De lo contrario, elija una de las reglas actuales de la lista desplegable Regla.

Nota: Se pueden crear un máximo de 10 reglas para una sola ACL.

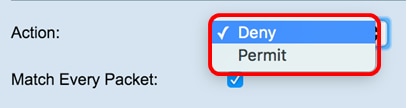

Paso 3. Elija la acción para la regla ACL de la lista desplegable Acción.

Nota: En este ejemplo, se crea una sentencia Deny.

- Denegar: bloquea todo el tráfico que cumpla los criterios de la regla para entrar o salir de WAP. Debido a que existe una regla de negación de todo implícita al final de cada ACL, el tráfico que no está permitido explícitamente se descarta.

- Permitir: permite que todo el tráfico que cumpla los criterios de la regla entre o salga de WAP. Se descarta el tráfico que no cumpla los criterios.

Nota: los pasos del 4 al 11 son opcionales. Los filtros marcados están activados. Desactive la casilla de verificación del filtro que no desea que se aplique a esta regla específica.

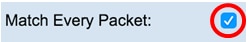

Paso 4. Marque la casilla de verificación Match Every Packet para hacer coincidir la regla para cada trama o paquete independientemente de su contenido. Desactive la casilla para configurar cualquiera de los criterios coincidentes adicionales.

Sugerencia: Si Match Every Packet ya está activado, vaya al paso 12.

Paso 5. En el área EtherType, elija un botón de opción para comparar los criterios coincidentes con el valor del encabezado de una trama Ethernet. Puede elegir una de estas opciones o elegir Cualquiera:

- Seleccionar de la lista: elija un protocolo de la lista desplegable. La lista tiene las siguientes opciones: appletalk, arp, IPv4, IPv6, ipx, netbios, pppoe.

- Coincidir con valor: para el identificador de protocolo personalizado, introduzca el identificador que va desde 0600 hasta FFFF.

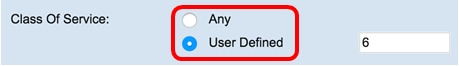

Paso 6. En el área Clase de servicio, elija un botón de opción para introducir la prioridad de usuario 802.1p que se comparará con una trama Ethernet. Puede elegir Cualquiera o una prioridad definida por el usuario. Ingrese la prioridad que varía de 0 a 7 en el campo Definido por el Usuario.

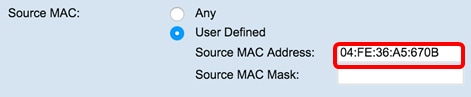

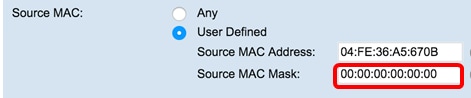

Paso 7. En el área MAC de origen, elija un botón de opción para comparar la dirección MAC de origen con una trama Ethernet. Puede seleccionar Any o User Defined e introducir la dirección MAC de origen en el campo proporcionado.

Paso 8. Ingrese la máscara de dirección MAC de origen en el campo Source MAC Mask que especifica qué bits en la MAC de origen se comparan con una trama Ethernet.

Nota: Si la máscara MAC utiliza un bit 0, se acepta la dirección y si utiliza 1 bit, se ignora la dirección.

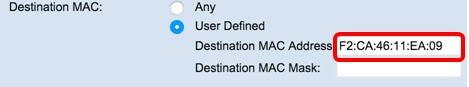

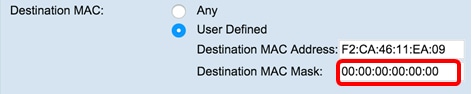

Paso 9. En el área MAC de destino, elija un botón de opción para comparar la dirección MAC de destino con una trama Ethernet. Puede elegir Cualquiera o elegir Definido por el usuario e introducir la dirección MAC de destino en el campo proporcionado.

Paso 10. Ingrese la máscara de dirección MAC de destino en el campo Destination MAC Mask que especifica qué bits en la MAC de destino se compararán con una trama Ethernet.

Nota: Si la máscara MAC utiliza un bit 0, se acepta la dirección y si utiliza un bit 1, se ignora la dirección.

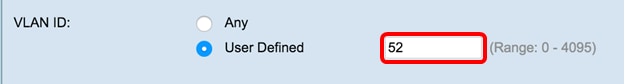

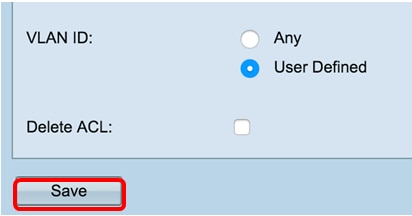

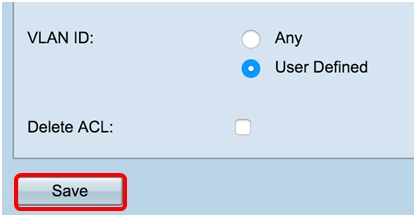

Paso 11. En el área VLAN ID, elija un botón de opción para comparar el ID de VLAN con una trama Ethernet. Introduzca la ID de VLAN, que oscila entre 0 y 4095, en el campo proporcionado.

Paso 12. Click Save.

Paso 13. (Opcional) Para eliminar la ACL configurada, marque la casilla de verificación Eliminar ACL y haga clic en Guardar.

Ahora debería haber configurado correctamente la ACL MAC en su WAP.

Configuración de ACL basada en IPv4

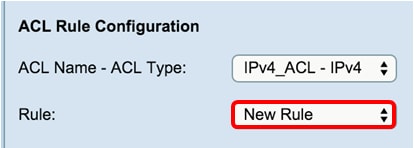

Paso 1. En el área de configuración de regla ACL, configure estos parámetros de regla:

ACL Name - ACL Type(Nombre de ACL - Tipo de ACL) Elija la ACL que desea configurar con la nueva regla.

Nota: En la imagen siguiente, se eligió IPv4_ACL-IPv4 como ejemplo.

Paso 2. Si debe configurarse una nueva regla para la ACL elegida, elija Nueva regla en la lista desplegable Regla. De lo contrario, elija una de las reglas actuales de la lista desplegable Regla.

Nota: Se pueden crear un máximo de 10 reglas para una sola ACL.

Paso 3. Elija la acción para la regla ACL de la lista desplegable Acción.

Nota:En este ejemplo, se crea una sentencia Permit.

- Denegar: bloquea todo el tráfico que cumpla los criterios de la regla para entrar o salir de WAP. Debido a que existe una regla de negación de todo implícita al final de cada ACL, el tráfico que no está permitido explícitamente se descarta.

- Permitir: permite que todo el tráfico que cumpla los criterios de la regla entre o salga de WAP. Se descarta el tráfico que no cumpla los criterios.

Nota: los pasos 4 a 9 son opcionales. Los filtros marcados están activados. Desactive la casilla de verificación del filtro si no desea que se aplique a esta regla específica.

Paso 4. Marque la casilla de verificación Match Every Packet para hacer coincidir la regla para cada trama o paquete independientemente de su contenido. Desactive la casilla para configurar cualquiera de los criterios de coincidencia adicionales.

Sugerencia: Match Every Packet (Coincidir todos los paquetes) está activado de forma predeterminada. Si desea mantener este parámetro, vaya directamente al paso 11.

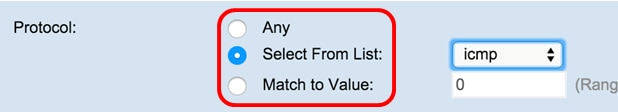

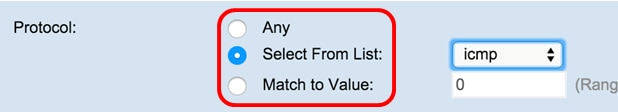

Paso 5. En el área Protocolo, elija un botón de opción para comparar los criterios coincidentes con el valor del encabezado de una trama Ethernet. Puede elegir Cualquiera o seleccionar de la lista desplegable

- Seleccionar de la lista: elija uno de estos protocolos:

— ICMP: protocolo de Internet Protocol Suite que utilizan dispositivos como routers para enviar mensajes de error.

— IGMP: protocolo de comunicaciones utilizado por el host para establecer la pertenencia a grupos de multidifusión en redes IPv4.

— TCP — Habilita dos hosts para establecer una conexión e intercambiar flujos de datos.

— UDP — Protocolo de Internet Protocol Suite que utiliza un modelo de transmisión sin conexión.

- Coincidir con valor: introduzca un ID de protocolo asignado por IANA estándar de 0 a 255. Elija este método para identificar un protocolo que no aparezca por nombre en la lista Seleccionar de.

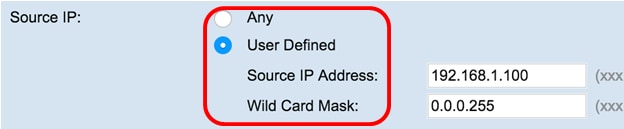

Paso 6. En el área IP de origen, elija un botón de opción para incluir la dirección IP del origen en la condición de coincidencia. Puede elegir Any (Cualquiera) o User Defined (Definido por el usuario) e introducir la dirección IP y la máscara comodín del origen en los campos correspondientes.

- Dirección IP de origen: introduzca una dirección IP para aplicar este criterio.

- Máscara de comodín: introduzca la máscara comodín de la dirección IP de destino. La máscara comodín determina qué bits se utilizan y qué bits se ignoran. Una máscara comodín de 255.255.255.255 indica que ningún bit es importante. Un comodín de 0.0.0.0 indica que todos los bits son importantes. Este campo es obligatorio cuando se selecciona Dirección IP de origen.

Nota: Una máscara comodín es básicamente la inversa de una máscara de subred. Por ejemplo, para hacer coincidir los criterios con una sola dirección de host, utilice una máscara comodín de 0.0.0.0. Para hacer coincidir los criterios con una subred de 24 bits (por ejemplo, 192.168.10.0/24), utilice una máscara comodín de 0.0.0.255.

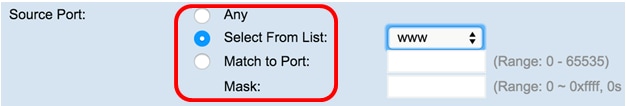

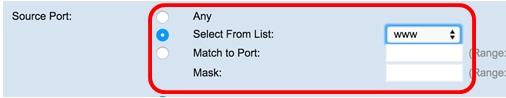

Paso 7. En el área Puerto de origen, elija un botón de opción para incluir un puerto de origen en la condición de coincidencia. Puede elegir Cualquiera para que coincida con cualquier puerto de origen o puede elegir lo siguiente:

- Seleccionar de la lista: elija un puerto de origen en la lista desplegable Seleccionar de la lista. Las opciones son las siguientes:

- Coincidir con puerto: introduzca el número de puerto que no aparece en la lista. Los números de puerto varían de 0 a 65535 en el campo Coincidir con puerto para los puertos de origen no enumerados. El rango incluye tres tipos diferentes de puertos. Los intervalos se describen de la siguiente manera

- Máscara: introduzca la máscara de puerto. La máscara determina qué bits se utilizan y qué bits se omiten. Sólo se permite el dígito hexadecimal (0 - 0xFFFF). 0 significa que el bit importa y 1 significa que debe ignorar este bit.

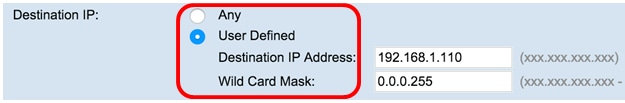

Paso 8. En el área IP de destino, seleccione un botón de opción para incluir la dirección IP del destino en la condición de coincidencia. Puede elegir Any (Cualquiera) o User Defined (Definido por el usuario) e introducir la dirección IP y la máscara comodín del destino en los campos correspondientes.

- Dirección IP de destino: introduzca una dirección IP para aplicar este criterio.

- Máscara de comodín: introduzca la máscara comodín de la dirección IP de destino. La máscara comodín determina qué bits se utilizan y qué bits se ignoran. Una máscara comodín de 255.255.255.255 indica que ningún bit es importante. Un comodín de 0.0.0.0 indica que todos los bits son importantes. Este campo es obligatorio cuando se selecciona Dirección IP de destino.

Nota: Una máscara comodín es básicamente la inversa de una máscara de subred. Por ejemplo, para hacer coincidir los criterios con una sola dirección de host, utilice una máscara comodín de 0.0.0.0. Para hacer coincidir los criterios con una subred de 24 bits (por ejemplo, 192.168.10.0/24), utilice una máscara comodín de 0.0.0.255.

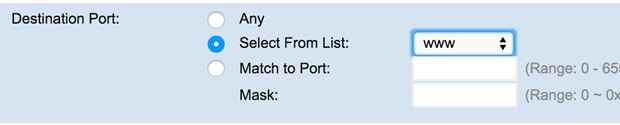

Paso 9. En el área Puerto de destino, elija un botón de opción para incluir un puerto de destino en la condición de coincidencia. Puede elegir Any (Cualquiera) para que coincida con cualquier puerto de destino o puede elegir lo siguiente:

- Seleccionar de la lista: elija un puerto de destino de la lista desplegable. Las opciones son las siguientes

— Datos FTP — Canal de datos iniciado por el servidor conectado a un cliente, normalmente a través del puerto 20.

— HTTP — Protocolo de aplicación que es la base de la comunicación de datos para la World Wide Web.

— SMTP: norma de Internet para la transmisión de correo electrónico (correo electrónico).

— SNMP — Protocolo estándar de Internet para administrar dispositivos en redes IP.

— Telnet — Protocolo de capa de sesión utilizado en Internet o en redes de área local para proporcionar comunicación bidireccional interactiva orientada a texto.

— TFTP — Utilidad de software de Internet para transferir archivos que es más fácil de usar que FTP pero menos apta.

— WWW — Un sistema de servidores de Internet que soportan documentos con formato HTTP.

- Coincidir con puerto: introduzca el número de puerto que no aparece en la lista. Los números de puerto varían de 0 a 65535 en el campo Coincidir con puerto para los puertos de origen no enumerados. El rango incluye tres tipos diferentes de puertos. Los intervalos se describen de la siguiente manera:

— 1024 a 49151 — Puertos registrados

— 49152 a 65535 — Puertos dinámicos o privados

- Máscara: introduzca la máscara de puerto. La máscara determina qué bits se utilizan y qué bits se omiten. Sólo se permite el dígito hexadecimal (0-0xFFFF). 0 significa que el bit importa y 1 significa que debe ignorar este bit.

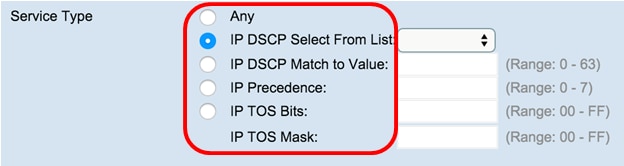

Paso 10. En el área Tipo de servicio, elija un botón de opción para hacer coincidir los paquetes según el tipo de servicio específico. Puede elegir Cualquiera o una de las siguientes opciones:

- IP DSCP Select From List: hace coincidir los paquetes en función de sus valores de Punto de código de servicios diferenciados (DSCP), Reenvío asegurado (AS), Clase de servicio (CS) o Reenvío acelerado (EF).

- IP DSCP Match to Value: Coincide con los paquetes basados en un valor DSCP personalizado. Si lo desea, introduzca un valor entre 0 y 63 en este campo.

- Precedencia IP: Coincide con los paquetes en función de su valor de precedencia IP. Si se elige, introduzca un valor de precedencia de IP de 0 a 7.

- Bits TOS IP: especifica un valor para utilizar los bits TOS de los paquetes en el encabezado IP como criterios de coincidencia.

- El campo TOS de IP en un paquete se define como los ocho bits del octeto Tipo de servicio en el encabezado IP. El valor de los bits de TOS de IP es un número hexadecimal de dos dígitos entre 00 y ff. Los tres bits de orden superior representan el valor de precedencia IP. Los seis bits de orden superior representan el valor DSCP IP.

- IP TOS Mask (Máscara TOS IP): introduzca un valor de Máscara TOS IP para identificar las posiciones de bits en el valor de bits TOS IP que se utilizan para la comparación con el campo TOS IP en un paquete.

- El valor de Máscara de TOS IP es un número hexadecimal de dos dígitos entre 00 y FF, que representa una máscara invertida (es decir, comodín). Los bits de valor cero en la máscara TOS IP denotan las posiciones de bits en el valor de bits TOS IP que se utilizan para la comparación con el campo TOS IP de un paquete. Por ejemplo, para verificar si un valor TOS de IP tiene los bits 7 y 5 configurados y el bit 1 borrado, donde el bit 7 es más significativo, utilice un valor de bits TOS de IP de 0 y una máscara TOS de IP de 0.

Ahora debería haber configurado correctamente una ACL basada en IPv4.

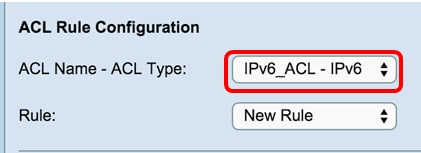

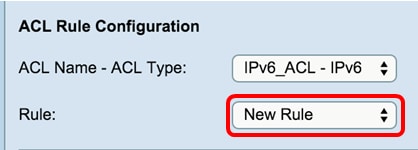

Configuración de ACL basada en IPv6

Nombre de ACL - Tipo de ACL: Elija la ACL que desea configurar con la nueva regla.

Nota: En la imagen siguiente, se eligió IPv6_ACL — Pv6 como ejemplo.

Paso 2. Si debe configurarse una nueva regla para la ACL elegida, elija Nueva regla en la lista desplegable Regla. De lo contrario, elija una de las reglas actuales en la lista desplegable Regla.

Nota: Se pueden crear un máximo de 10 reglas para una sola ACL.

Paso 3. Elija la acción para la regla ACL de la lista desplegable Acción

- Denegar: bloquea todo el tráfico que cumpla los criterios de la regla para entrar o salir de WAP. Debido a que existe una regla de negación de todo implícita al final de cada ACL, el tráfico que no está permitido explícitamente se descarta.

- Permitir: permite que todo el tráfico que cumpla los criterios de la regla entre o salga de WAP. Se descarta el tráfico que no cumpla los criterios.

Nota: Los pasos del 4 al 11 son opcionales. Los filtros marcados están activados. Desactive la casilla de verificación del filtro si no desea que se aplique a esta regla específica.

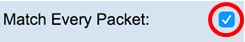

Paso 4. Marque la casilla de verificación Match Every Packet para hacer coincidir la regla para cada trama o paquete independientemente de su contenido. Desactive la casilla para configurar cualquiera de los criterios de coincidencia adicionales.

Sugerencia: Coincidir con todos los paquetes está habilitado de forma predeterminada. Si desea mantener este parámetro, vaya directamente al paso 12.

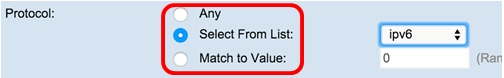

Paso 5. En el área Protocolo, elija un botón de opción para comparar los criterios coincidentes con el valor del encabezado de una trama Ethernet. Puede elegir una de estas opciones o elegir Cualquiera:

- Seleccionar de la lista: elija uno de estos protocolos:

- Coincidir con valor: introduzca un ID de protocolo asignado por IANA estándar de 0 a 255. Elija este método para identificar un protocolo que no aparezca por nombre en la lista Seleccionar de.

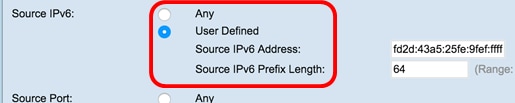

Paso 6. En el área IPv6 de origen, elija un botón de opción para incluir la dirección IP del origen en la condición de coincidencia. Puede elegir Cualquiera o Definido por el usuario e introducir la dirección IPv6 y la longitud del prefijo IPv6 de origen.

- Dirección IPv6 de origen: introduzca una dirección IPv6 para aplicar este criterio.

- Longitud del prefijo IPv6 de origen: introduzca la longitud del prefijo de la dirección IPv6 de origen.

Paso 7. En el área Puerto de Origen, elija un botón de opción para incluir un puerto de origen en la condición de coincidencia. Puede elegir Any (Cualquiera) para que coincida con cualquier puerto de origen o puede elegir lo siguiente:

- Seleccionar de la lista: elija un puerto de origen de la lista desplegable Seleccionar de la lista. Las opciones son las siguientes:

- Coincidir con puerto: introduzca el número de puerto que no aparece en la lista. Los números de puerto varían de 0 a 65535 en el campo Coincidir con puerto para los puertos de origen no enumerados. El rango incluye tres tipos diferentes de puertos. Los intervalos se describen de la siguiente manera:

— 1024 a 49151 — Puertos registrados

— 49152 a 65535 — Puertos dinámicos o privados

- Máscara: introduzca la máscara de puerto. La máscara determina qué bits se utilizan y qué bits se omiten. Sólo se permite el dígito hexadecimal (0 â 0xFFFF). 0 significa que el bit importa y 1 significa que debe ignorar este bit.

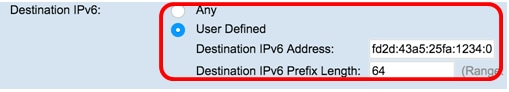

Paso 8. En el área IPv6 de destino, seleccione un botón de opción para incluir la dirección IP del destino en la condición de coincidencia. Puede elegir Any (Cualquiera) o seleccionar User Defined (Definido por el usuario), introducir la dirección IPv6 y Destination IPv6 Prefix Length (Longitud del prefijo IPv6 de destino).

- Dirección IPv6 de destino: introduzca una dirección IPv6 para aplicar este criterio.

- Longitud del prefijo IPv6 de destino: introduzca la longitud del prefijo de la dirección IPv6 de destino.

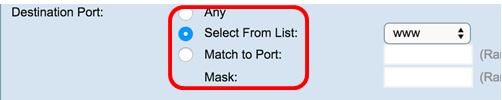

Paso 9. En el área Puerto de destino, elija un botón de opción para incluir un puerto de destino en la condición de coincidencia. Puede elegir Any (Cualquiera) para que coincida con cualquier puerto de destino o puede elegir lo siguiente:

- Seleccionar de la lista: elija un puerto de destino de la lista desplegable Seleccionar de la lista. Las opciones son FTP, datos FTP, HTTP, SNMP, SMTP, TFTP, Telnet, WWW.

- Coincidir con puerto: introduzca el número de puerto que no aparece en la lista. Los números de puerto varían de 0 a 65535 en el campo Coincidir con puerto para los puertos de origen no enumerados. El rango incluye tres tipos diferentes de puertos. Los intervalos se describen de la siguiente manera:

- Máscara: introduzca la máscara de puerto. La máscara determina qué bits se utilizan y qué bits se omiten. Sólo se permite el dígito hexadecimal (0-0xFFFF). 0 significa que el bit importa y 1 significa que debe ignorar este bit.

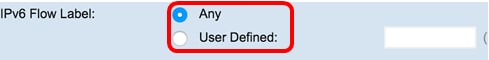

Paso 10. En el área Etiqueta de flujo IPv6, elija un botón de opción para incluir la etiqueta de flujo IPv6 en la condición de coincidencia. Puede elegir Any (Cualquiera) o User Defined (Definido por el usuario) e introducir un número de 20 bits que sea exclusivo para un paquete IPv6. El rango es de 0-0xffff.

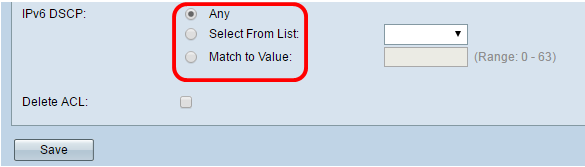

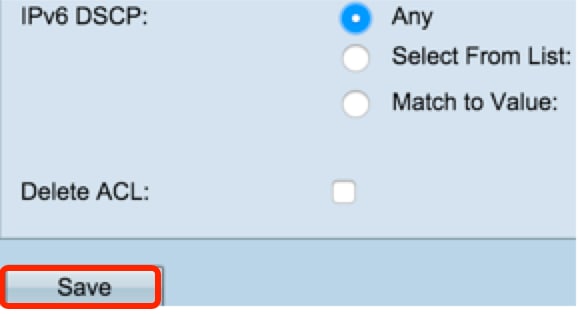

Paso 11. En el área IPv6 DSCP, elija un botón de opción para hacer coincidir los paquetes con su valor IP DSCP. Puede elegir Cualquiera o bien lo siguiente:

- Seleccionar de la lista: elija uno de estos valores: DSCP Assured Forwarding (AF), Clase de servicio (CS) o Reenvío acelerado (EF).

- Coincidir con valor — ingrese un valor DSCP personalizado entre 0 y 63.

Paso 12. Click Save.

Paso 13. (Opcional) Para eliminar una ACL, asegúrese de que el nombre de la ACL esté seleccionado en la lista Nombre de ACL-Tipo de ACL y, a continuación, marque Eliminar ACL.

Ahora debería haber configurado correctamente una ACL basada en IPv6.

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

12-Dec-2018

|

Versión inicial |

Comentarios

Comentarios