Configuración del puente de grupo de trabajo en los puntos de acceso WAP121 y WAP321

Objetivo

La función de puente de grupo de trabajo permite que el punto de acceso inalámbrico (WAP) enlace el tráfico entre un cliente remoto y la LAN inalámbrica conectada con el modo de puente de grupo de trabajo. El dispositivo WAP asociado a la interfaz remota se conoce como interfaz de punto de acceso y el asociado a la LAN inalámbrica se denomina interfaz de infraestructura. Se recomienda utilizar esta función cuando no sea posible utilizar la función WDS, ya que es la solución de puente preferida para WAP121 y WAP321. Cuando la característica de puente de grupo de trabajo está habilitada, la característica de puente WDS no funciona. Para ver cómo se configura el puente WDS, consulte el artículo Wireless Distribution System (WDS) Bridge Configuration on WAP121 and WAP321 Access Points .

Este artículo explica cómo configurar el puente de grupo de trabajo en los puntos de acceso WAP121 y WAP321.

Dispositivos aplicables

· WAP121

· WAP321

Versión del software

•1.0.3.4

Configurar puente de grupo de trabajo

Nota: Para poder habilitar el puente de grupo de trabajo, la agrupación en clúster debe estar habilitada en WAP. Si está desactivada, debe desactivar la configuración en un solo punto, que a su vez activa la agrupación en clúster. Todos los dispositivos WAP que participan en el puente de grupo de trabajo deben tener una configuración común para la radio, el modo IEEE 802.11, el ancho de banda de canal y el canal (no se recomienda audio). Para asegurarse de que estos parámetros son los mismos en todos los dispositivos, busque los parámetros de radio. Para configurar estos parámetros, consulte el artículo Configuración de los parámetros básicos de radio inalámbrica en los puntos de acceso WAP121 y WAP321.

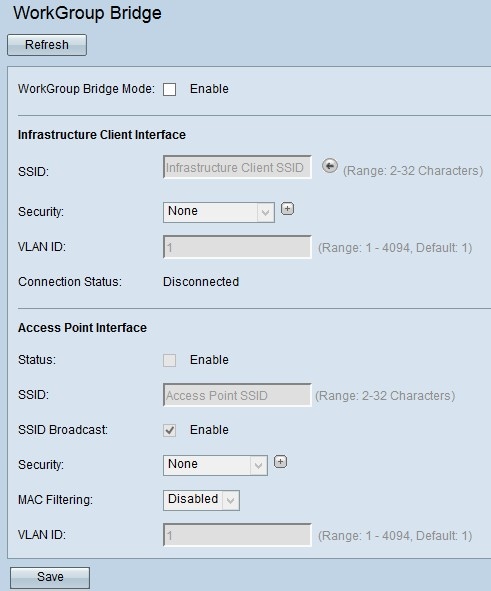

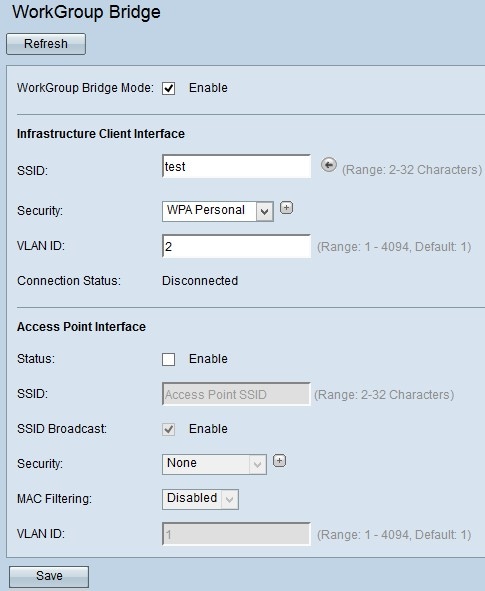

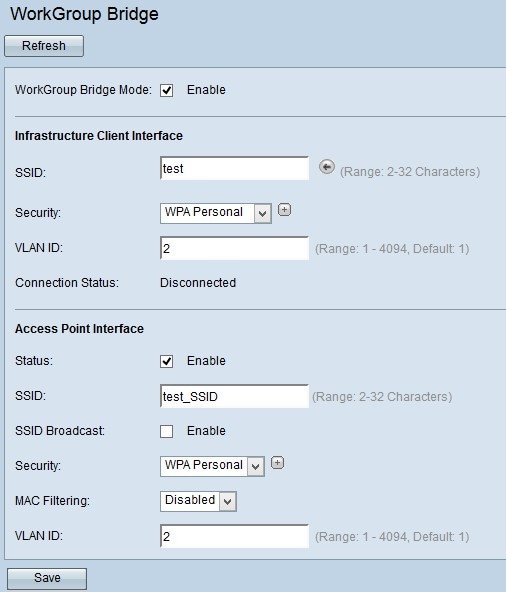

Paso 1. Inicie sesión en la utilidad de configuración del punto de acceso y seleccione Wireless > Work Group Bridge. Se abre la página WorkGroup Bridge:

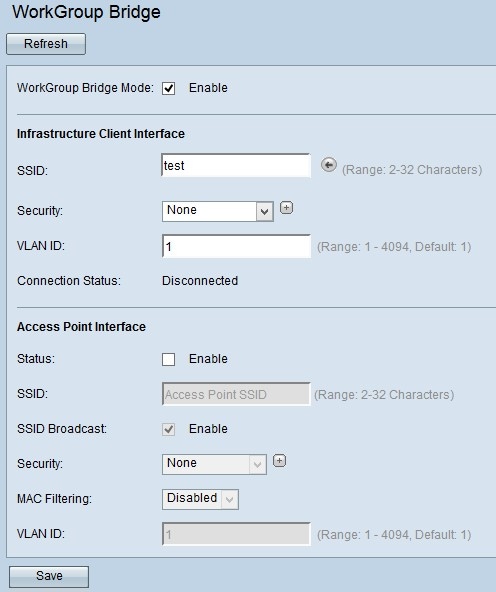

Paso 2. Marque Enable en el campo WorkGroup Bridge Mode para habilitar la función de puente de grupo de trabajo.

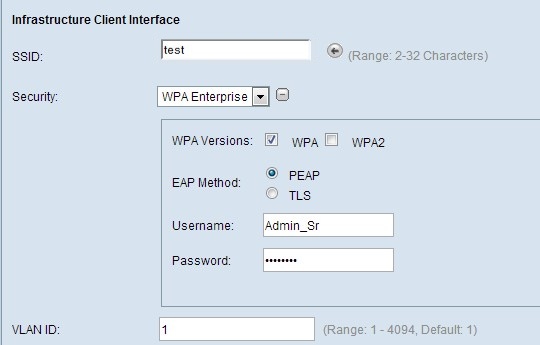

Paso 3. Introduzca el nombre del identificador del conjunto de servicios (SSID) en el campo SSID para la interfaz cliente de infraestructura.

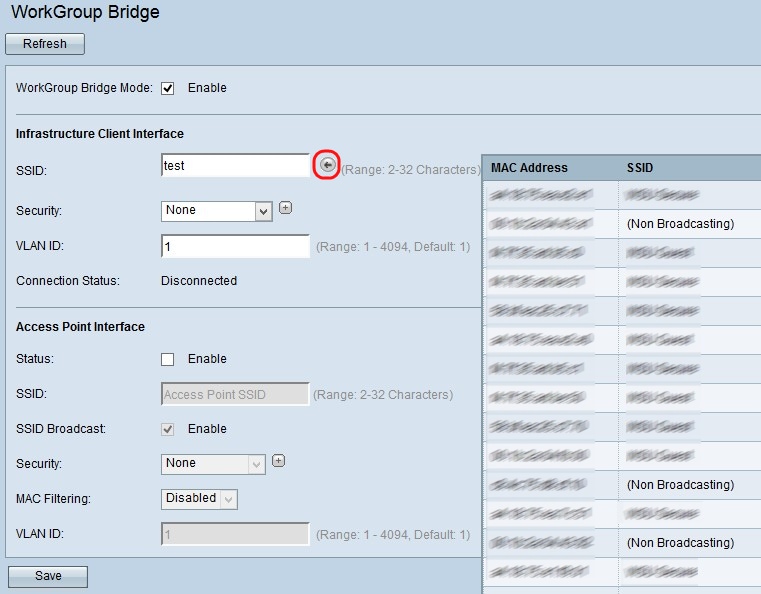

Sugerencia: También puede hacer clic en el icono de flecha situado junto al campo SSID para buscar SSID de vecinos similares. Esta opción solo está habilitada si la detección de puntos de acceso está habilitada en Detección de puntos de acceso no fiables, que está deshabilitada de forma predeterminada. Consulte el artículo Detección de puntos de acceso dudosos en los puntos de acceso WAP121 y WAP321 para habilitar la detección de puntos de acceso dudosos.

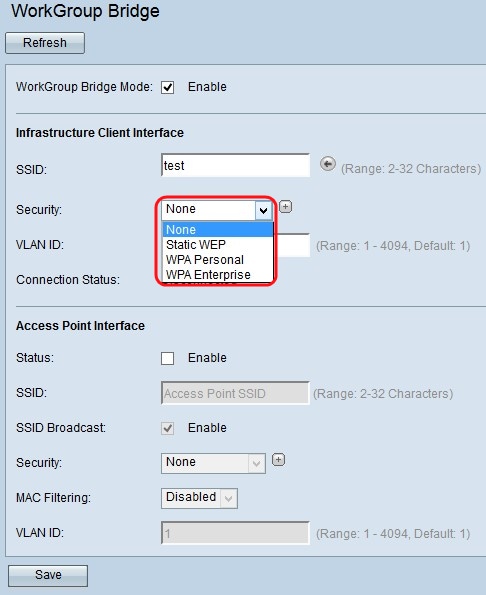

Paso 4. Elija el tipo de seguridad para autenticar una estación cliente en el dispositivo WAP de flujo ascendente (Interfaz de cliente de infraestructura) de la lista desplegable Seguridad. Los valores posibles son:

· Ninguno: abierto o sin seguridad. Este es el valor predeterminado. Si elige esta opción, vaya directamente al paso 5.

· WEP estática: la WEP estática es la seguridad mínima y puede admitir hasta 4 claves de una longitud de 64 a 128 bits. Se debe utilizar la misma clave en todos los nodos. Para la configuración de WEP estática, vaya a Static WEP.

· WPA Personal: WPA Personal es más avanzado que WEP y admite claves de entre 8 y 63 caracteres. El método de encriptación es RC4 para WPA y el estándar de encriptación avanzado (AES) para WPA2. Se recomienda utilizar WPA2, ya que cuenta con un estándar de encriptación más potente. Para la configuración de WPA personal, vaya a WPA Personal for Client Interface.

· WPA Enterprise: WPA Enterprise es la seguridad más avanzada y recomendada. Utiliza el protocolo de autenticación ampliable protegido (PEAP), en el que todos y cada uno de los usuarios inalámbricos bajo WAP están autorizados con nombres de usuario y contraseñas individuales que incluso pueden admitir los estándares de cifrado AES. También utiliza seguridad de la capa de transporte (TLS) además de PEAP, en el que todos y cada uno de los usuarios también deben proporcionar un certificado adicional para obtener acceso. El método de encriptación es RC4 para WPA y el estándar de encriptación avanzado (AES) para WPA2. Para la configuración de WPA Enterprise, vaya a WPA Enterprise.

Nota: Según el modo IEEE 802.11 que se elija, la disponibilidad de las opciones anteriores puede variar.

Paso 5. Ingrese el ID de VLAN en el campo ID de VLAN para la interfaz de cliente de infraestructura.

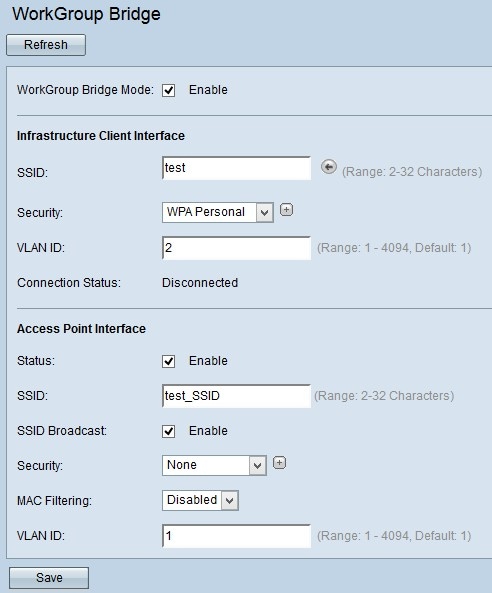

Paso 6. Marque Enable en el campo Status para habilitar el bridging en la interfaz del punto de acceso.

Paso 7. Introduzca el identificador del conjunto de servicios (SSID) en el nombre de campo SSID para la interfaz del punto de acceso.

Paso 8. (Opcional) Si desea difundir el SSID de flujo descendente, marque Enable en el campo SSID Broadcast que se va a difundir. Está activada de forma predeterminada.

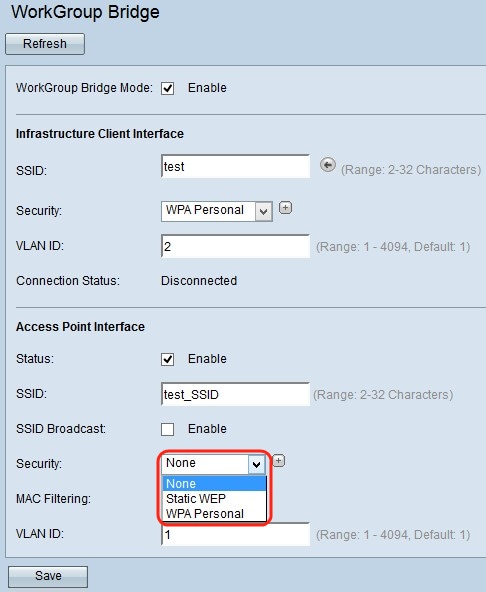

Paso 9. Elija el tipo de seguridad para autenticar las estaciones cliente de flujo descendente en el dispositivo WAP (interfaz de punto de acceso) en la lista desplegable Seguridad. Los valores posibles son:

· Ninguno: abierto o sin seguridad. Este es el valor predeterminado. Si elige esta opción, omita el paso 10.

· WEP estática: la WEP estática es la seguridad mínima y puede admitir hasta 4 claves de una longitud de 64 a 128 bits. Para la configuración de WEP estática, vaya a WEP estática

· WPA Personal: WPA Personal es más avanzado que WEP y admite claves de entre 8 y 63 caracteres. El método de cifrado es el protocolo de integridad de clave temporal (TKIP) o el modo de cifrado de contador con el protocolo de código de autenticación de mensajes en cadena de bloques (CCMP). Se recomienda utilizar WPA2 con CCMP, ya que cuenta con un estándar de encriptación más potente, el estándar de encriptación avanzado (AES), en comparación con el TKIP, que solo utiliza un estándar RC4 de 64 bits. Para la configuración de WPA personal, vaya a WPA Personal for Access Point Interface.

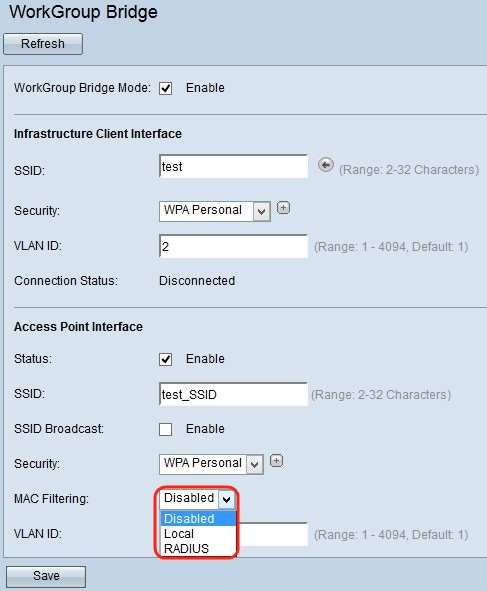

Paso 10. Elija el tipo de filtrado de MAC que desea configurar para la interfaz del punto de acceso en la lista desplegable Filtrado de MAC. Cuando está activada, se concede o deniega a los usuarios el acceso a WAP en función de la dirección MAC del cliente que utilizan. Los valores posibles son:

· Desactivado: todos los clientes pueden acceder a la red ascendente. Este es el valor predeterminado.

· Local: el conjunto de clientes que pueden acceder a la red ascendente está restringido a los clientes especificados en una lista de direcciones MAC definida localmente.

· Radius: el conjunto de clientes que pueden acceder a la red ascendente está restringido a los clientes especificados en una lista de direcciones MAC en un servidor RADIUS.

Paso 11. Introduzca el ID de VLAN en el campo ID de VLAN para la interfaz cliente del punto de acceso.

Nota: Para permitir el bridging de paquetes, la configuración de VLAN para la interfaz del punto de acceso y la interfaz cableada debe coincidir con la de la interfaz cliente de infraestructura.

Paso 12. Haga clic en Guardar para guardar la configuración.

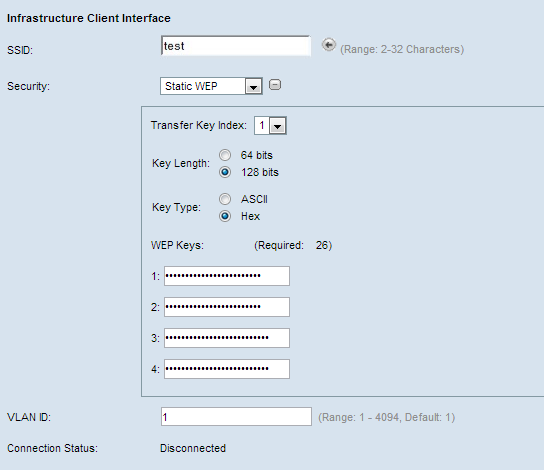

WEP estática

Paso 1. Al elegir WEP estática, aparecen algunos campos adicionales. En la lista desplegable del campo Índice de clave de transferencia, elija un índice de clave. Los valores disponibles son 1, 2, 3 y 4. El valor predeterminado es 1. El índice de clave es diferente para cada WLAN. Los dispositivos conectados a una WLAN en particular deben tener el mismo índice de clave. Esta clave se utiliza para cifrar datos para la comunicación.

Paso 2. En el campo Key Length, elija el botón de opción 64 bits o el botón de opción 128 bits. Especifica la longitud de la clave utilizada.

Paso 3. Haga clic en el botón de opción que desee en el campo Key Type. Las claves WEP suelen ser hexadecimales.

· ASCII: ASCII (American Standard Code for Information Interchange) es un esquema de codificación de caracteres basado en el alfabeto inglés codificado en 128 caracteres especificados.

· HEX: HEX (hexadecimal) es un sistema numérico de posición con base 16. Utiliza 16 símbolos distintos de 0 a 9 para números de 0 a 9 y A,B,C,D,E,F para representar valores de diez a quince. Cada hexadecimal representa cuatro dígitos binarios.

Paso 4. Introduzca hasta cuatro claves WEP en los cuatro campos siguientes marcados como 1, 2, 3 y 4 en el campo WEP Key. Se trata de una cadena introducida como clave. La longitud de la clave varía según la longitud y el tipo de clave. La longitud necesaria se indica junto al campo WEP Key (Clave WEP). Las cadenas de la clave WEP deben coincidir en todos los nodos WAP (AP y Clientes) y deben estar en el mismo campo. Esto significa que si la cadena 1 es la clave 1 en un dispositivo, la cadena 1 también debe ser la clave 1 en los otros dispositivos en el puente del grupo de trabajo.

WPA Personal para interfaz de cliente

Paso 1.Compruebe las versiones de WPA que desee en el campo WPA Versions (Versiones de WPA). Normalmente, WPA se elige sólo si algunos de los WAP del sistema de puente no admiten WPA2. WPA2 es el más avanzado y recomendado.

· WPA: si la red tiene estaciones cliente compatibles con la versión original de WPA.

· WPA2: si todas las estaciones cliente de la red admiten WPA2. Esta versión de protocolo proporciona la mejor seguridad según el estándar IEEE 802.11i.

Paso 2. Introduzca la clave WPA compartida en el campo Key. La clave puede incluir caracteres alfanuméricos, mayúsculas y minúsculas, y caracteres especiales.

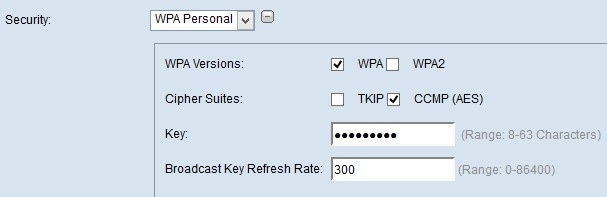

WPA Personal para la interfaz del punto de acceso

Paso 1. Compruebe las versiones de WPA que desee en el campo WPA Versions (Versiones de WPA). Normalmente, se elige WPA sólo si algunos de los WAP implicados no son compatibles con WPA2; de lo contrario, se recomienda WPA2.

· WPA: si la red tiene estaciones cliente compatibles con la versión original de WPA.

· WPA2: si todas las estaciones cliente de la red admiten WPA2. Esta versión de protocolo proporciona la mejor seguridad según el estándar IEEE 802.11i.

Nota: Si la red es una mezcla de clientes de WPA y WPA2, active ambas casillas de verificación. Esto permite que las estaciones cliente WPA y WPA2 se asocien y autentiquen, pero utiliza el WPA2 más fiable para los clientes que lo admiten.

Paso 2. Elija las suites cipher que desee en el campo Cipher Suites.

· TKIP: el protocolo de integridad de clave temporal (TKIP) utiliza únicamente un estándar RC4 de 64 bits.

· CCMP (AES): el modo de cifrado de contador con protocolo de código de autenticación de mensajes en cadena de bloques (CCMP) es el protocolo de seguridad que utiliza AES (estándar de cifrado avanzado). Se recomienda utilizar WPA2 con CCMP, ya que cuenta con un estándar de encriptación más potente.

Nota: Puede elegir una opción o ambas. Los clientes TKIP y AES pueden asociarse con el dispositivo WAP.

Paso 3. Introduzca la clave WPA compartida en el campo Key. La clave puede incluir caracteres alfanuméricos, mayúsculas y minúsculas, y caracteres especiales.

Paso 4. Introduzca la velocidad en el campo Broadcast Key Refresh Rate.

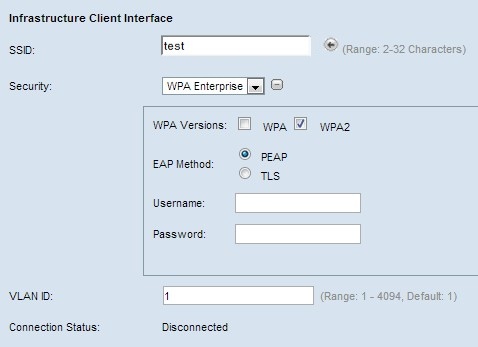

WPA Enterprise

Paso 1.Compruebe las versiones de WPA que desee en el campo WPA Versions (Versiones de WPA). Normalmente, WPA se elige sólo si algunos de los WAP del sistema de puente no son compatibles con WPA2. WPA2 es el más avanzado y recomendado.

· WPA: si la red tiene estaciones cliente compatibles con la versión original de WPA.

· WPA2: si todas las estaciones cliente de la red admiten WPA2. Esta versión de protocolo proporciona la mejor seguridad según el estándar IEEE 802.11i.

Nota: Si la red es una mezcla de clientes de WPA y WPA2, active las dos casillas de verificación. Esto permite que las estaciones cliente WPA y WPA2 se asocien y autentiquen, pero utiliza el WPA2 más fiable para los clientes que lo admiten.

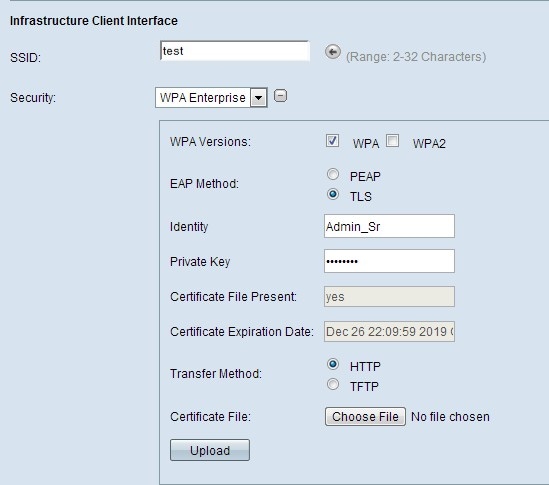

Paso 2. Haga clic en el botón de opción correspondiente para elegir entre los dos métodos EAP.

· PEAP: EAP protegido. Se basa en TLS pero evita la instalación de certificados digitales en cada cliente. En su lugar, proporciona autenticación mediante un nombre de usuario y una contraseña. Si elige esta opción, vaya a PEAP (Protected Extensible Authentication Protocol).

· TLS: autenticación mediante intercambio de certificados digitales. Si elige esta opción, vaya a TLS (seguridad de la capa de transporte).

PEAP (protocolo de autenticación extensible protegido)

Paso 1. Ingrese un nombre de usuario en el campo Username.

Paso 2. Introduzca una contraseña en el campo Password.

TLS (seguridad de la capa de transporte)

Paso 1. Elija el modo de transferencia para descargar un archivo de certificado para la autenticación TLS.

· HTTP: Si desea descargar el certificado de un servidor web de PC. Si elige esta opción, vaya a HTTP.

· TFTP: si desea descargar el certificado de un servidor de archivos. Si elige esto, vaya a TFTP.

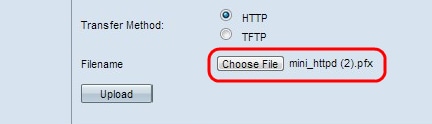

HTTP

Paso 1. Haga clic en Elegir archivo para seleccionar un archivo de certificado. Tiene que ser un archivo de tipo certificado con extensión .pem, .pfx, etc. De lo contrario, la carga del archivo no se realizará correctamente.

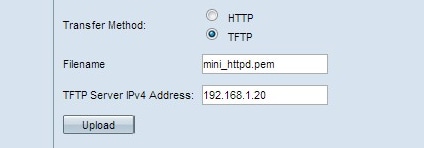

TFTP

Paso 1. Ingrese el nombre del archivo de certificado en el campo Filename.

Paso 2. Introduzca la dirección IP del servidor TFTP.

Nota: el campo Certificate File Transfer muestra si hay un certificado presente en WAP y el campo Certificate Expiration Date (Fecha de vencimiento del certificado) muestra la fecha de vencimiento del certificado actual.

Paso 3. Haga clic en Cargar para cargar el archivo en el dispositivo.

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

11-Dec-2018

|

Versión inicial |

Comentarios

Comentarios