Configuración de autenticación de puertos 802.1X en switches gestionados serie 200/300 de Cisco

Objetivo

El objetivo de este documento es explicar la autenticación de puertos 801.1X en los switches administrados de la serie 200/300. La autenticación de puertos 802.1X permite la configuración de parámetros 802.1X para cada puerto. Un puerto que solicita autenticación se denomina suplicante. El autenticador es un switch o un punto de acceso que actúa como un protector de red para los suplicantes. El autenticador reenvía los mensajes de autenticación al servidor RADIUS para que un puerto pueda ser autenticado y pueda enviar y recibir información.

Dispositivos aplicables

· Switches gestionados serie SF/SG 200 y SF/SG 300

Versión del software

•1.3.0.62

Configuración de autenticación de puerto

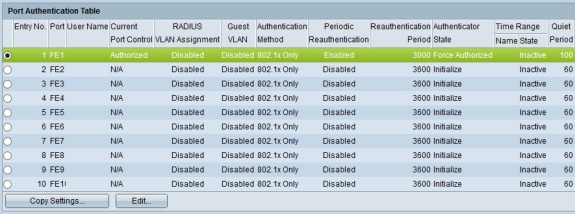

Paso 1. Inicie sesión en la utilidad de configuración web y elija Security > 802.1x > Port Authentication. Se abre la página Port Authentication:

Paso 2. Haga clic en el botón de opción correspondiente al puerto que desea editar.

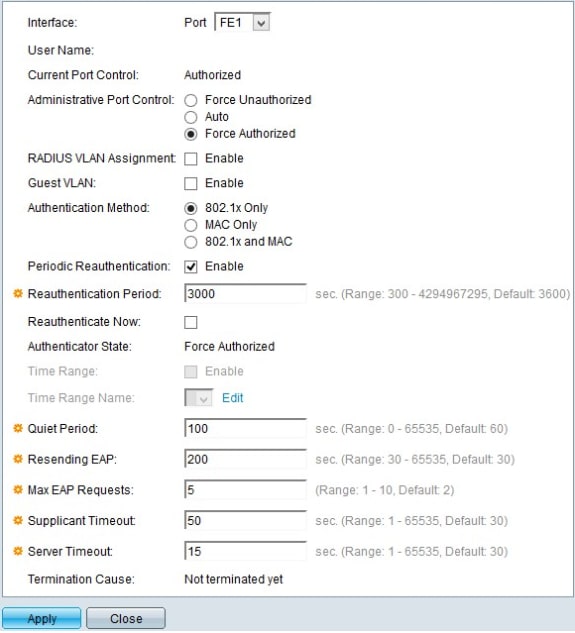

Paso 3. Haga clic en Editar. Aparece la ventana Edit Port Authentication.

El campo User Name (Nombre de usuario) muestra el nombre de usuario del puerto.

Nota: El campo Current Port Control muestra el estado actual del puerto. Si el puerto está en estado No autorizado, significa que el puerto no está autenticado o que el Control de puerto administrativo está configurado en Forzar no autorizado. Por otro lado, si el puerto está en estado Authorized , significa que el puerto está autenticado o que el Control de puerto administrativo está configurado en Force authorized .

Paso 4. En el campo Administrative Port Control, haga clic en uno de los botones de opción disponibles para determinar el estado de autorización del puerto:

· Forzar no autorizado: esta opción mueve la interfaz elegida al estado No autorizado. En este estado, el switch no proporciona autenticación al cliente conectado a la interfaz.

· Auto: esta opción habilita la autenticación y la autorización en la interfaz elegida. En este estado, el switch proporciona autenticación 802.1X a los clientes conectados a la interfaz y decide, en función del intercambio de información de autenticación con el cliente, si el cliente está autenticado o no, y mueve la interfaz a estado Autorizado o No Autorizado.

· Force Authorized: esta opción establece la interfaz en Authorized sin autenticación de cliente.

Paso 5. (Opcional) En el campo Guest VLAN (VLAN de invitado), marque la casilla de verificación Enable para utilizar una VLAN de invitado para puertos no autorizados.

Paso 6. En el campo Authentication Method (Método de autenticación), haga clic en uno de los botones de opción disponibles para autenticar el puerto. Las opciones son:

· Solo 802.1X: solo se realiza la autenticación 802.1X en el puerto.

· Sólo MAC: en el puerto sólo se realiza la autenticación basada en MAC. Sólo se pueden realizar 8 autenticaciones basadas en MAC en un único puerto.

· 802.1X y MAC: ambos métodos de autenticación se realizan en el puerto.

Paso 7. En el campo Periodic Reauthentication, marque la casilla de verificación Enable para habilitar la autenticación periódica del puerto basada en el valor de Reauthentication Period.

Paso 8. En el campo Reauthentication Period (Periodo para reautenticación), ingrese el tiempo en segundos para reautenticar el puerto.

Paso 9. Marque la casilla de verificación Reauthenticate Now para reautenticar inmediatamente el puerto.

Nota: El campo Estado del autenticador muestra el estado actual de la autenticación.

Paso 10. (Opcional) Si la autenticación basada en puerto está habilitada en el switch, se habilitan los campos Intervalo de tiempo y Nombre de rango de tiempo. En el campo Intervalo de tiempo, introduzca un tiempo (en segundos) en el que se autoriza el uso del puerto si la autorización 802.1X está activada. En la lista desplegable Nombre del rango de tiempo, elija el perfil que identifica el rango de tiempo.

Paso 11. En el campo Quiet Period (Periodo de silencio), ingrese el tiempo que el switch permanece en un estado de calma después de un intercambio de autenticación fallido. Cuando el switch está en estado silencioso, significa que el switch no está escuchando nuevas solicitudes de autenticación del cliente.

Paso 12. En el campo Reenviando EAP (protocolo de autenticación extensible), ingrese el tiempo que el switch espera un mensaje de respuesta del solicitante antes de reenviar una solicitud.

Paso 13. En el campo Max EAP Requests (Solicitudes EAP máximas), introduzca el número máximo de solicitudes EAP que se pueden enviar. EAP es un método de autenticación utilizado en 802.1X que proporciona intercambio de información de autenticación entre el switch y el cliente. En este caso, las solicitudes EAP se envían al cliente para la autenticación. El cliente entonces tiene que responder y hacer coincidir la información de autenticación. Si el cliente no responde, se establece otra solicitud EAP en función del valor de reenvío EAP y se reinicia el proceso de autenticación.

Paso 14. En el campo Supplicant Timeout, ingrese el tiempo antes de que las solicitudes EAP se reenvíen al solicitante.

Paso 15. En el campo Server Timeout (Tiempo de espera del servidor), introduzca el tiempo que transcurre antes de que el switch envíe una solicitud de nuevo al servidor RADIUS.

El campo Causa de terminación muestra los motivos del error de autenticación del puerto.

Paso 16. Haga clic en Apply para guardar la configuración.

Aplicación de una Configuración de Interfaz a Varias Interfaces

Esta sección explica cómo aplicar la configuración de autenticación 802.1X de un puerto a varios puertos.

Paso 1. Inicie sesión en la utilidad de configuración web y elija Security > 802.1x > Port Authentication. Se abre la página Port Authentication:

Paso 2. Haga clic en el botón de opción de la interfaz a la que desea aplicar la configuración de autenticación a varias interfaces.

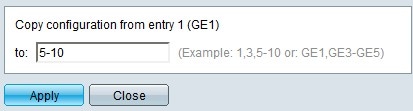

Paso 3. Haga clic en Copiar configuración. Aparece la ventana Copy Settings.

Paso 4. En el campo to, ingrese el rango de interfaces que desea aplicar a la configuración de la interfaz elegida en el Paso 2. Puede utilizar los números de interfaz o el nombre de las interfaces como entrada. Puede introducir cada interfaz separada por una coma (por ejemplo: 1, 3, 5 o GE1, GE3, GE5) o puede introducir un intervalo de interfaces (por ejemplo: 1-5 o GE1-GE5).

Paso 5. Haga clic en Apply para guardar la configuración.

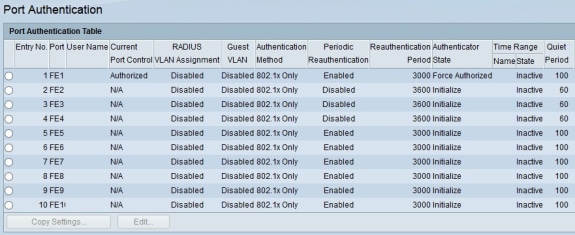

La siguiente imagen muestra los cambios después de la configuración.

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

10-Dec-2018

|

Versión inicial |

Comentarios

Comentarios