Introducción

Este documento describe el tutorial de implementación automatizada con el perfil Umbrella agrupado en Cisco Secure Client (Windows).

Overview

La implementación del módulo Cisco Secure Client (CSC) (anteriormente AnyConnect) con Umbrella incluye estos componentes:

- Instalación del módulo CSC Core VPN

- Instalación del módulo de seguridad Umbrella Roaming

- Instalación del perfil de paraguas (OrgInfo.json)

- Instalación del módulo de la herramienta de diagnóstico e informes (DART) (opcional)

Este artículo proporciona un tutorial sobre cómo instalar estos componentes mediante programación (en Windows). El perfil Umbrella está integrado en el paquete de instalación adecuado para la instalación desde carpetas compartidas.

Crear el paquete anterior a la implementación

Estos pasos implementan el módulo Umbrella. Tenga en cuenta que la funcionalidad VPN de Cisco está completamente deshabilitada. Sin embargo, el módulo VPN principal debe seguir instalado, ya que se utiliza para la interceptación subyacente del tráfico DNS.

Creación del paquete de implementación

-

- Descargue el perfil del módulo de seguridad de roaming de Umbrella desde su panel de Umbrella. Implementaciones > Equipos en roaming > Clientes en roaming.

- El nombre de archivo descargado del perfil del módulo es Orginfo.json

- Descargue el paquete "previo a la implementación" de Umbrella Roaming Security Module para Windows desde una de estas ubicaciones:

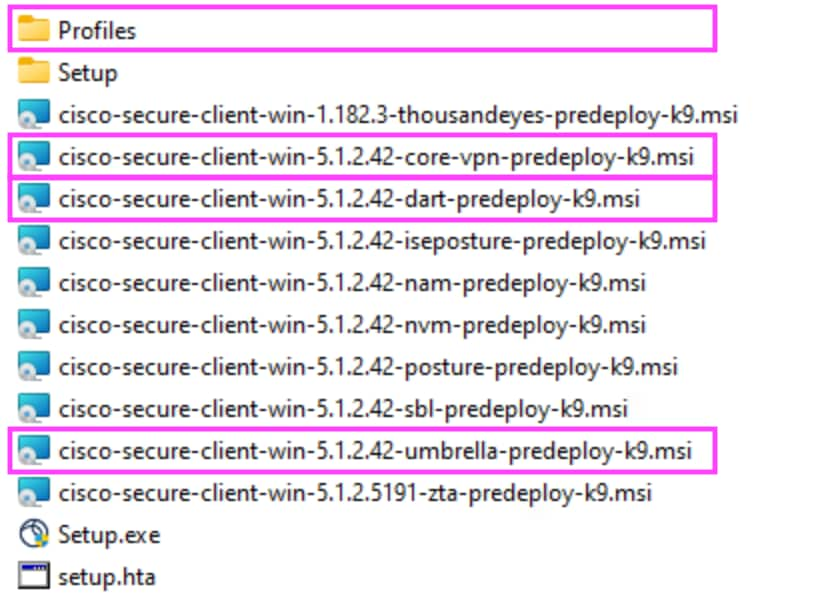

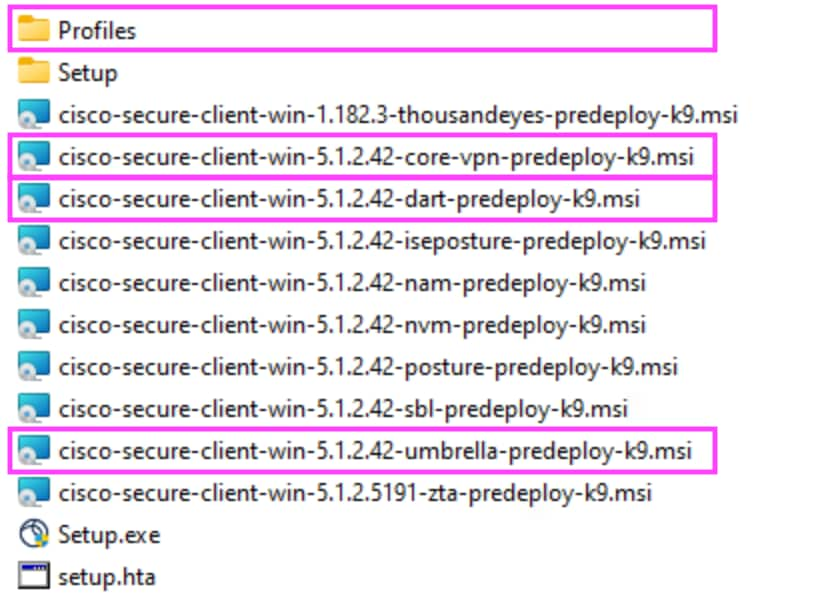

- Extraiga el cliente AnyConnect descargado y busque el número de versión. Tome nota de los nombres de archivo y números de versión en el paquete extraído

27073502800788

27073502800788

- Agregue el archivo OrgInfo.json dentro de la carpeta "Profiles\Umbrella"* en el mismo directorio que el instalador. Este paso es crucial para que el módulo Cisco Umbrella se registre automáticamente después de la instalación. La estructura de carpetas debe ser similar a la siguiente:

cisco-secure-client-win-X.X.XXXXX-core-vpn-predeploy-k9.msicisco-secure-client-win-win-X.X.XXXXX-umbrella-predeploy-k9.msicisco-secure-client-win-X.X.XXXXX-dart-predeploy-k9.msi\Profiles\umbrella\OrgInfo.json

Cree la subcarpeta \Profiles\Umbrella junto a sus archivos MSI si aún no existe.

Alojamiento del paquete

El paquete debe distribuirse a los usuarios finales con la subcarpeta 'Profiles\Umbrella'. Esto podría lograrse de las siguientes maneras:

- Una carpeta de red compartida

- Software de administración de terminales que admite la composición de paquetes de instalación de varios archivos

Implementación del paquete

Los archivos MSI ahora se pueden implementar simplemente usando el software de administración de terminales o con 'msiexec'.

Comandos MSI

msiexec /package cisco-secure-client-win-X.X.XXXXX-core-vpn-predeploy-k9.msi PRE_DEPLOY_DISABLE_VPN=1 /norestart /passive /lvx* vpninstall.log

msiexec /package cisco-secure-client-win-X.X.XXXXX-umbrella-predeploy-k9.msi PRE_DEPLOY_DISABLE_VPN=1 /norestart /passive /lvx* umbrellainstall.log

msiexec /package cisco-secure-client-win-X.X.XXXXX-dart-predeploy-k9.msi /norestart /passive /lvx* dartinstall.log

IMPORTANTE: Reemplace X.X.XXXXX con los números de versión correctos que coincidan con sus nombres de archivo MSI.

Asegúrese de agregar la opción PRE_DEPLOY_DISABLE_VPN=1 a los argumentos de instalación para deshabilitar la funcionalidad VPN., Como alternativa, omita este argumento para habilitar la funcionalidad VPN.

Propiedades MSI adicionales durante la instalación

Los paquetes de instalación de Cisco admiten varias propiedades MSI que se pueden cambiar durante la instalación. Las propiedades más utilizadas de Cisco Umbrella son:

- LOCKDOWN = Como se describe, evita que el servicio se inhabilite manualmente

- ARPSYSTEMCOMPONENT = Oculta el programa de la lista "Programas y características" de Windows

Para establecerlos durante la instalación, siga los mismos pasos de instalación pero pase las propiedades adicionales al comando msiexec:

Activar bloqueo

msiexec /package <MSI> /passive LOCKDOWN=1 /lvx*

Ocultar de programas y características

msiexec /package <MSI> /passive ARPSYSTEMCOMPONENT=1 /lvx*

Alternativamente, estas configuraciones MSI se podrían configurar suministrando archivos personalizados de transformación del instalador (archivos .mst). Para obtener más información, consulte Configuración del bloqueo de AnyConnect.

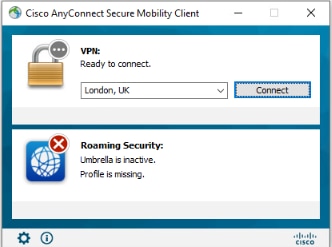

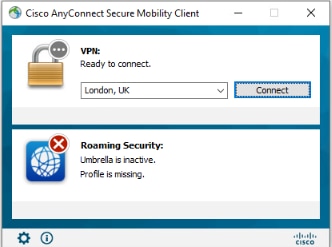

Implementación del perfil general (después de la instalación)

El error común "Falta el perfil" indica que el módulo Cisco Umbrella está instalado, pero el perfil (OrgInfo.json) no lo está. Esto significa que el módulo Cisco Umbrella no puede registrarse con Cisco Umbrella ni activar la protección.

Tenga en cuenta que este problema no se produce si el perfil se ha incrustado correctamente en el paquete de instalación.

4435402655892

4435402655892

Si no es posible incrustar el perfil en el paquete de instalación, se puede copiar por separado en el extremo mediante una tarea de instalación o una secuencia de comandos. El perfil debe implementarse en esta ubicación:

%PROGRAMDATA%\Cisco\Cisco Secure Client\Umbrella\OrgInfo.json

El script de PowerShell muestra un ejemplo de cómo crear el archivo OrgInfo.json mediante programación como una tarea posterior a la instalación. Reemplace los marcadores de posición ORG_ID, FINGERPRINT y USER_ID por los valores relevantes de su perfil.

$org_file = "%PROGRAMDATA%\Cisco\Cisco Secure Client\Umbrella\OrgInfo.json"

$data=@"

{

"organizationId" : "ORG_ID",

"fingerprint" : "FINGERPRINT",

"userId" : "USER_ID"

}

"@

if(-not(Test-Path -Path $org_file))

{

$data > $org_file

}

Inhabilitación de la funcionalidad VPN (posterior a la instalación)

Si la funcionalidad VPN no se deshabilitó durante la implementación, es posible deshabilitarla más adelante mediante la implementación de un perfil VPN especial en el dispositivo. Consulte Ocultar el módulo VPN

Implementación de la CA raíz de Cisco

Para las páginas de bloqueo sin errores y la navegación HTTPS, es un requisito confiar en la CA raíz de Cisco Umbrella para cada terminal. Consulte el software de administración de terminales para obtener detalles sobre cómo implementar de forma centralizada una autoridad de certificación.

Comentarios

Comentarios