Configuración de ASR9k TACACS con el servidor Cisco Secure ACS 5.x

Opciones de descarga

-

ePub (3.1 MB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (1.3 MB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe la configuración de ASR 9000 Series Aggregation Services Router (ASR) para autenticar y autorizar a través de TACACS+ con el servidor Cisco Secure Access Control Server (ACS) 5.x.

Este ejemplo muestra la implementación del modelo administrativo de autorización basada en tareas utilizado para controlar el acceso de usuarios en el sistema de software Cisco IOS XR. Las tareas principales necesarias para implementar la autorización basada en tareas incluyen la configuración de grupos de usuarios y grupos de tareas. Los grupos de usuarios y grupos de tareas se configuran mediante el conjunto de comandos del software Cisco IOS XR utilizado para los servicios de autenticación, autorización y contabilidad (AAA). Los comandos de autenticación se utilizan para verificar la identidad de un usuario o entidad de seguridad. Los comandos de autorización se utilizan para comprobar que un usuario autenticado (o entidad de seguridad) tiene permiso para realizar una tarea específica. Los comandos de contabilidad se utilizan para registrar sesiones y para crear una pista de auditoría registrando determinadas acciones generadas por el usuario o el sistema.

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Implementación y configuración básica de ASR 9000

- Implementación y configuración de ACS 5.x.

- protocolo TACACS+

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- ASR 9000 con software Cisco IOS XR, versión 4.3.4

- Cisco Secure ACS 5.7

La información de este documento se originó a partir de dispositivos dentro de un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si su red está activa, asegúrese de comprender el impacto potencial de cualquier cambio en la configuración.

Configuración

Componentes predefinidos en IOS XR

Hay grupos de usuarios y grupos de tareas predefinidos en IOS XR. El administrador puede utilizar estos grupos predefinidos o definir grupos personalizados según los requisitos.

Grupos de usuarios predefinidos

Estos grupos de usuarios están predefinidos en IOS XR:

| Grupo de usuarios | Privilegios |

|---|---|

| soporte de Cisco | Funciones de depuración y solución de problemas (utilizadas normalmente por el personal de asistencia técnica de Cisco). |

| netadmin | Configure protocolos de red como OSPF (Open Shortest Path First, Abrir primero la ruta de acceso más corta), que suelen utilizar los administradores de red. |

| operadora | Realice las actividades diarias de supervisión y tenga derechos de configuración limitados. |

| root-lr | Mostrar y ejecutar todos los comandos dentro de un único RP. |

| sistema raíz | Mostrar y ejecutar todos los comandos para todos los RP del sistema. |

| sysadmin | Realice tareas de administración del sistema para el router, como mantener dónde están almacenados los vaciados de memoria o configurar el reloj del protocolo de tiempo de la red (NTP). |

| serviceadmin | Realizar tareas de administración de servicios, como el controlador de límite de sesión (SBC). |

El grupo de usuarios del sistema raíz tiene una autorización predefinida; es decir, tiene la responsabilidad completa de los recursos gestionados por el usuario del sistema raíz y ciertas responsabilidades en otros servicios.

Utilice estos comandos para verificar los grupos de usuarios predefinidos:

RP/0/RSP1/CPU0:ASR9k#show aaa usergroup ? | Output Modifiers root-lr Name of the usergroup netadmin Name of the usergroup operator Name of the usergroup sysadmin Name of the usergroup root-system Name of the usergroup serviceadmin Name of the usergroup cisco-support Name of the usergroup WORD Name of the usergroup <cr>

Grupos de tareas predefinidos

Estos grupos de tareas predefinidos están disponibles para que los administradores los utilicen, normalmente para la configuración inicial:

- cisco-support: tareas del personal de asistencia de Cisco

- netadmin: Tareas de administrador de red

- operador: tareas diarias del operador (con fines de demostración)

- root-lr: tareas de administrador del router de dominio seguro

- root-system: tareas de administrador de todo el sistema

- sysadmin: tareas de administrador del sistema

- serviceadmin: Tareas de administración de servicios, por ejemplo, SBC

Utilice estos comandos para verificar los grupos de tareas predefinidos:

RP/0/RSP1/CPU0:ASR9k#show aaa taskgroup ? | Output Modifiers root-lr Name of the taskgroup netadmin Name of the taskgroup operator Name of the taskgroup sysadmin Name of the taskgroup root-system Name of the taskgroup serviceadmin Name of the taskgroup cisco-support Name of the taskgroup WORD Name of the taskgroup <cr>

Utilice este comando para comprobar las tareas admitidas:

RP/0/RSP1/CPU0:ASR9k#show aaa task supported

A continuación se muestra la lista de tareas compatibles:

| AAA |

Acl |

Admin |

Ancp |

ATM |

servicios básicos |

Bcdl |

Bfd |

bgp |

| Reiniciar |

Paquete |

call-home |

Cdp |

CEF |

Cgn |

soporte de Cisco |

config-mgmt |

config-services |

| Criptografía |

DIAG |

No permitido |

Impulsores |

Dwdm |

Eem |

EIGRP |

ethernet-services |

ext-access |

| Fabric |

fault-mgr |

Sistema de archivos |

Firewall |

FR |

HDLC |

host-services |

Hsrp |

interfaz |

| Inventario |

ip-services |

IPv4 |

Ipv6 |

Isis |

L2VPN |

Li |

Lisp |

registro |

| Lpts |

Monitor |

mpls-ldp |

mpls-static |

mpls-te |

Multicast (multidifusión) |

Netflow |

Red |

nps |

| OSPF |

Ouni |

Pbr |

pkg-mgmt |

pos-dpt |

PPP |

QoS |

Rcmd |

costilla |

| RIP |

root-lr |

sistema raíz |

route-map |

route-policy |

Sbc |

SNMP (Protocolo de administración de red simple) |

SONET-SDH |

estática |

| Sysmgr |

Sistema |

Transporte |

tty-access |

Túnel |

Universal |

Vlan |

VPDN |

vrrp |

Cada una de las tareas mencionadas anteriormente se puede realizar con cualquiera de estos o con los cuatro permisos.

| Leer |

Especifica una designación que sólo permite una operación de lectura. |

| Escritura |

Especifica una designación que permite una operación de cambio y permite implícitamente una operación de lectura. |

| Ejecutar |

Especifica una designación que permite una operación de acceso; por ejemplo, ping y Telnet. |

| Depurar |

Especifica una designación que permite una operación de depuración. |

Componentes definidos por el usuario en IOS XR

Grupos de usuarios definidos por el usuario

El administrador puede configurar sus propios grupos de usuarios para satisfacer necesidades concretas. Este es el ejemplo de configuración:

RP/0/RSP1/CPU0:ASR9k(config)#usergroup TAC-Defined RP/0/RSP1/CPU0:ASR9k(config-ug)#taskgroup operator RP/0/RSP1/CPU0:ASR9k(config-ug)#commit

Grupos de tareas definidos por el usuario

Los administradores pueden configurar sus propios grupos de tareas para satisfacer necesidades concretas. Este es el ejemplo de configuración:

RP/0/RSP1/CPU0:ASR9k(config)#taskgroup TAC-Defined-TASK RP/0/RSP1/CPU0:ASR9k(config-tg)#task ? debug Specify a debug-type task ID execute Specify a execute-type task ID read Specify a read-type task ID write Specify a read-write-type task ID RP/0/RSP1/CPU0:ASR9k(config-tg)#task read aaa RP/0/RSP1/CPU0:ASR9k(config-tg)#task write aaa RP/0/RSP1/CPU0:ASR9k(config-tg)#task execute aaa RP/0/RSP1/CPU0:ASR9k(config-tg)#task debug aaa RP/0/RSP1/CPU0:ASR9k(config-tg)#task read acl RP/0/RSP1/CPU0:ASR9k(config-tg)#task write acl RP/0/RSP1/CPU0:ASR9k(config-tg)#task execute acl RP/0/RSP1/CPU0:ASR9k(config-tg)#commit RP/0/RSP1/CPU0:ASR9k#show aaa taskgroup TAC-Defined-TASK Task group 'TAC-Defined-TASK' Task IDs included directly by this group: Task: aaa : READ WRITE EXECUTE DEBUG Task: acl : READ WRITE EXECUTE Task group 'TAC-Defined-TASK' has the following combined set of task IDs (including all inherited groups): Task: aaa : READ WRITE EXECUTE DEBUG Task: acl : READ WRITE EXECUTE

Si no está seguro de cómo encontrar el grupo de tareas y el permiso necesarios para determinado comando, puede utilizar el comando describe para encontrarlo. Aquí tiene un ejemplo:

Ejemplo 1:

RP/0/RSP1/CPU0:ASR9k#describe show aaa usergroup Package: ..... User needs ALL of the following taskids: aaa (READ) RP/0/RSP1/CPU0:ASR9k#

Para permitir que un usuario ejecute el comando show aaa usergroup, debe permitir esta línea en el grupo de tareas:

task read aaa

Ejemplo 2:

RP/0/RSP1/CPU0:ASR9k(config)#describe aaa authentication login default group tacacs+ Package: ..... User needs ALL of the following taskids: aaa (READ WRITE) RP/0/RSP1/CPU0:ASR9k(config)#

Para permitir que un usuario ejecute el comando aaa authentication login default group tacacs+ desde el modo de configuración, debe permitir esta línea en el grupo de tareas:

Task read write aaa

Puede definir el grupo de usuarios que puede importar varios grupos de tareas. Este es el ejemplo de configuración:

RP/0/RSP1/CPU0:ASR9k#show aaa usergroup TAC-Defined Tue Feb 16 00:50:56.799 UTC User group 'TAC-Defined' Inherits from task group 'operator' User group 'TAC-Defined' has the following combined set of task IDs (including all inherited groups): Task: basic-services : READ WRITE EXECUTE DEBUG Task: cdp : READ Task: diag : READ Task: ext-access : READ EXECUTE Task: logging : READ RP/0/RSP1/CPU0:ASR9k#conf t RP/0/RSP1/CPU0:ASR9k(config)#usergroup TAC-Defined RP/0/RSP1/CPU0:ASR9k(config-ug)#taskgroup TAC-Defined-TASK RP/0/RSP1/CPU0:ASR9k(config-ug)#commit RP/0/RSP1/CPU0:ASR9k#show aaa usergroup TAC-Defined Tue Feb 16 00:51:31.494 UTC User group 'TAC-Defined' Inherits from task group 'operator' Inherits from task group 'TAC-Defined-TASK' User group 'TAC-Defined' has the following combined set of task IDs (including all inherited groups): Task: aaa : READ WRITE EXECUTE DEBUG Task: acl : READ WRITE EXECUTE Task: basic-services : READ WRITE EXECUTE DEBUG Task: cdp : READ Task: diag : READ Task: ext-access : READ EXECUTE Task: logging : READ

Configuración AAA en el router

Defina un servidor TACACS en el router:

Aquí define la dirección IP del servidor ACS como el servidor tacacs con clave cisco

RP/0/RSP1/CPU0:ASR9k(config)#tacacs-server host 10.106.73.233 port 49 RP/0/RSP1/CPU0:ASR9k(config-tacacs-host)#key 0 cisco RP/0/RSP1/CPU0:ASR9k(config-tacacs-host)#commit ! tacacs-server host 10.106.73.233 port 49 key 7 14141B180F0B !

Señale la autenticación y la autorización al servidor TACACS externo.

#aaa authentication login default group tacacs+ local #aaa authorization exec default group tacacs+ local

Autorización de comando (opcional):

#aaa authorization commands default group tacacs+

Señale la contabilidad al servidor externo (opcional).

#aaa accounting commands default start-stop group tacacs+ #aaa accounting update newinfo

Configuración del servidor ACS

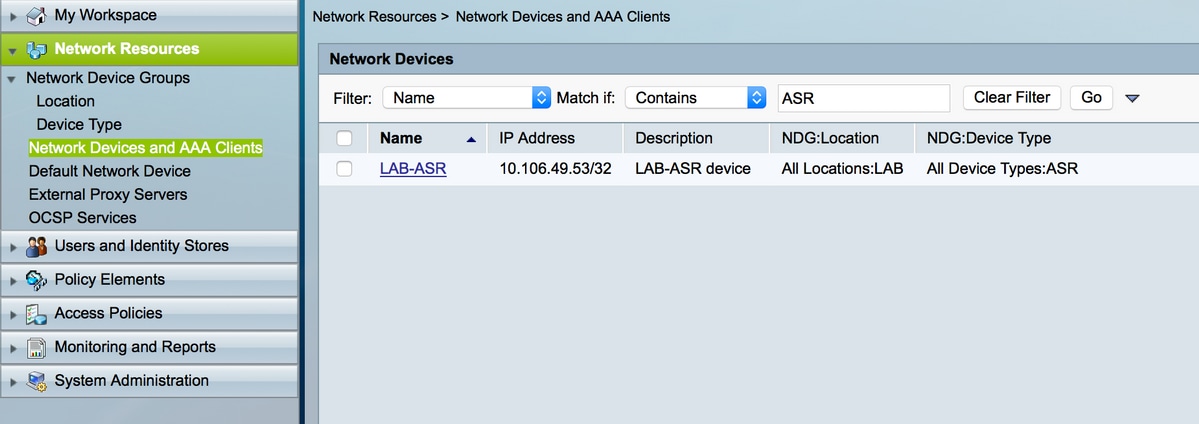

Paso 1. Para definir la IP del router en la lista de clientes AAA en el servidor ACS, navegue hasta Network Resources > Network Devices and AAA Clients, como se muestra en la imagen. En este ejemplo, define cisco como Shared Secret tal como se configura en el ASR.

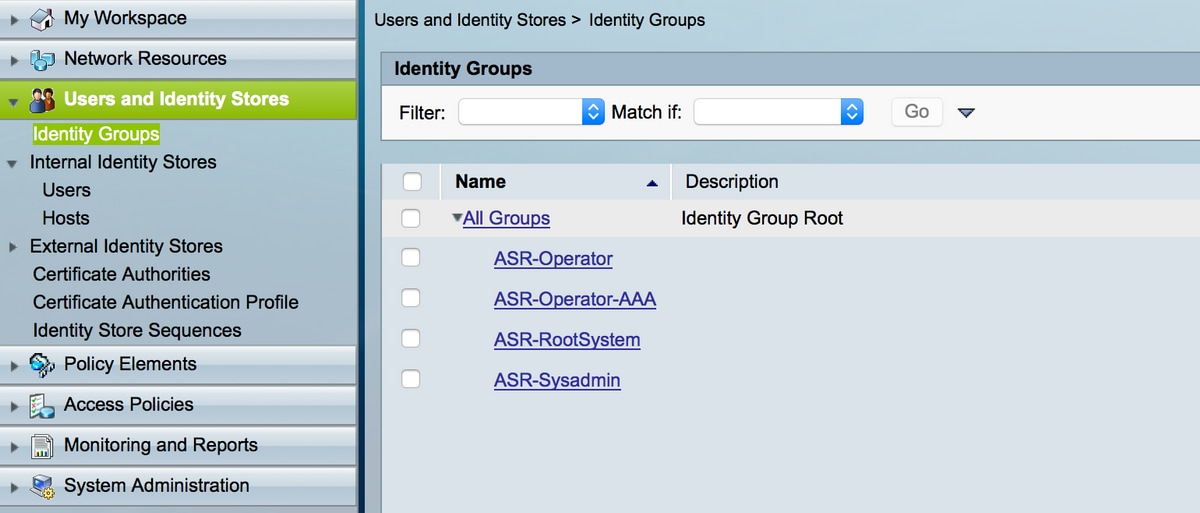

Paso 2. Defina los grupos de usuarios según sus necesidades. En el ejemplo, como se muestra en esta imagen, utiliza cuatro grupos.

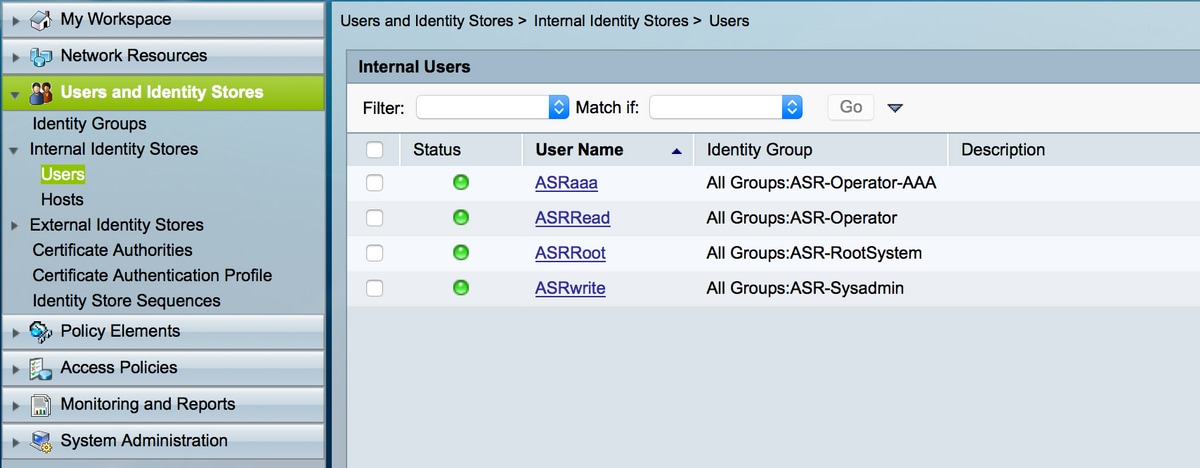

Paso 3. Como se muestra en la imagen, cree los usuarios y asígnelos al grupo de usuarios respectivo creado anteriormente.

Nota: En este ejemplo, se utilizan los usuarios internos ACS para la autenticación, si desea utilizar los usuarios creados en los almacenes de identidad externos, también puede utilizarlos. En este ejemplo, los usuarios de origen de identidad externos no están cubiertos. .

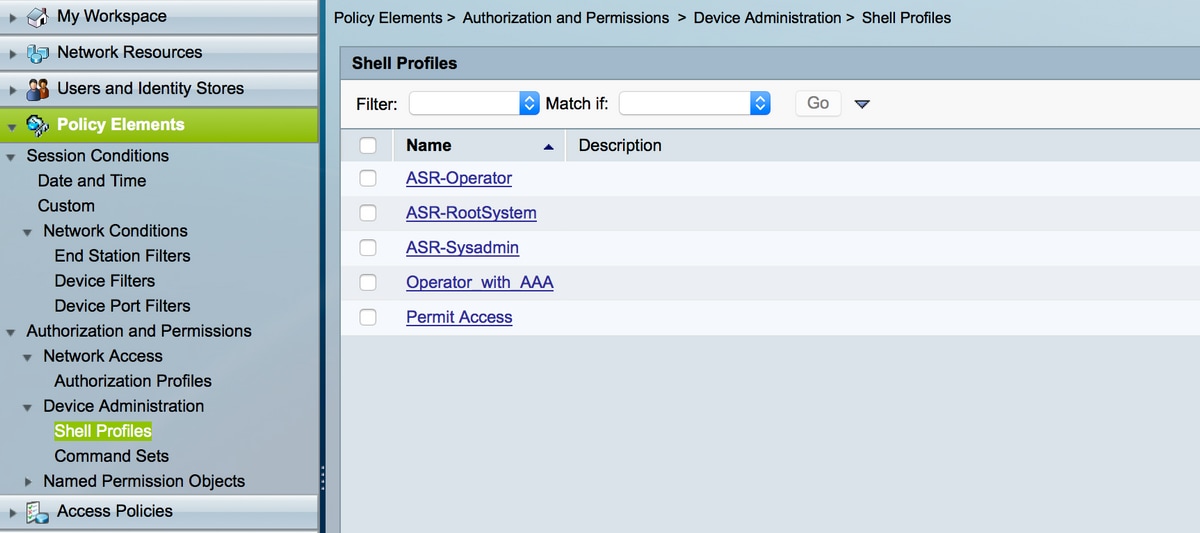

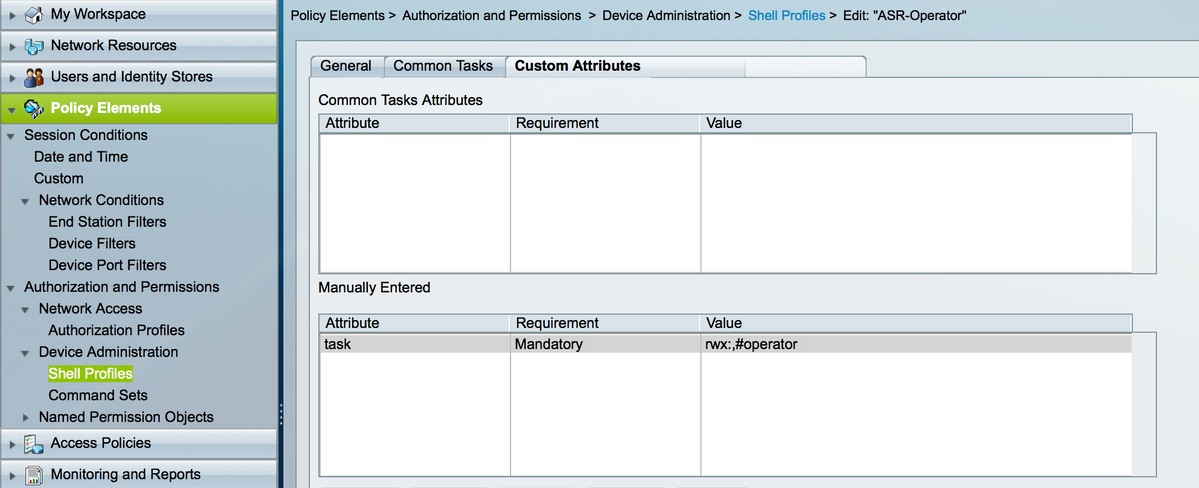

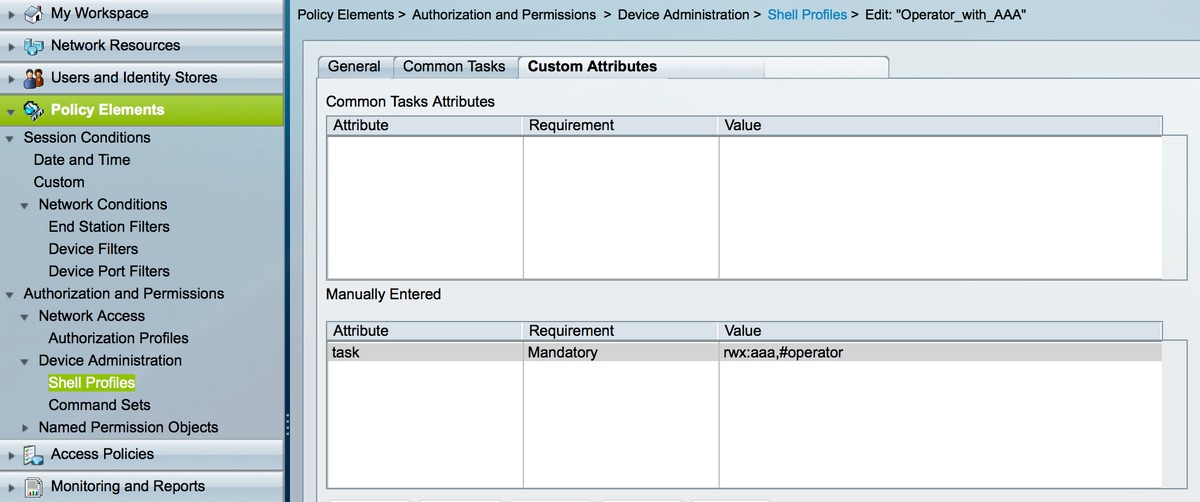

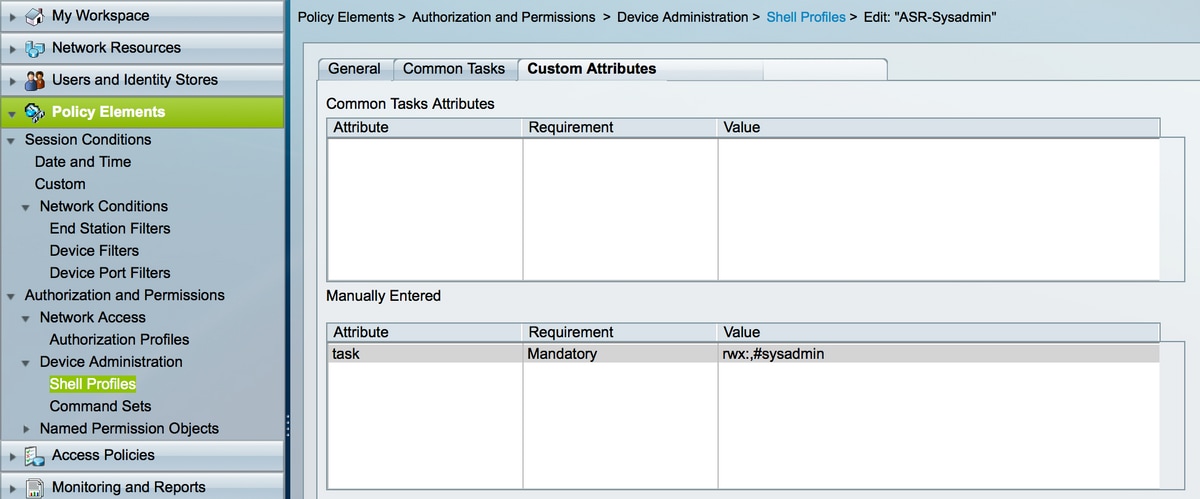

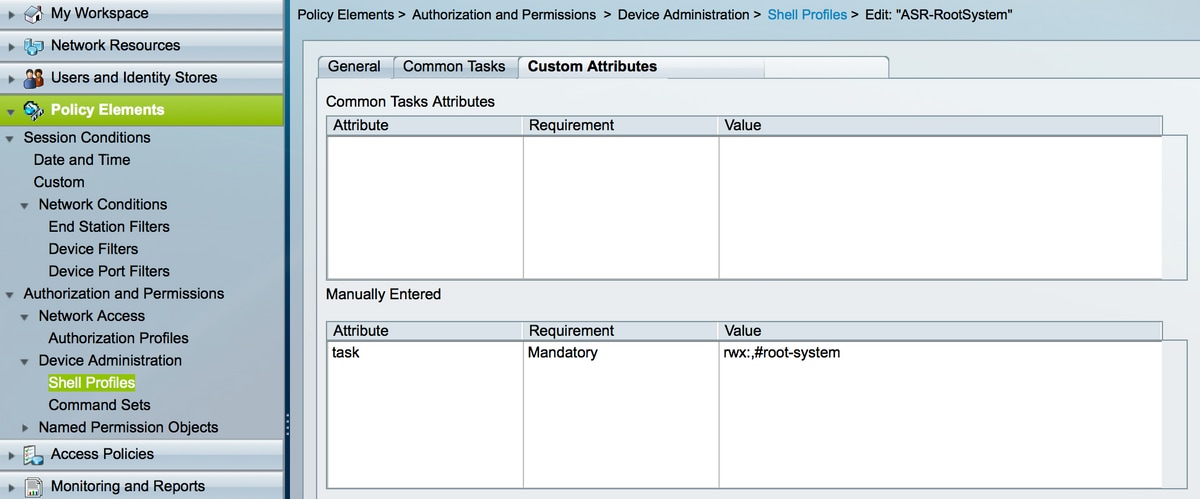

Paso 4. Defina el perfil de shell que desea insertar para los usuarios respectivos.

En el perfil de shell ya creado, configure para presionar los respectivos grupos de tareas como se muestra en la imagen.

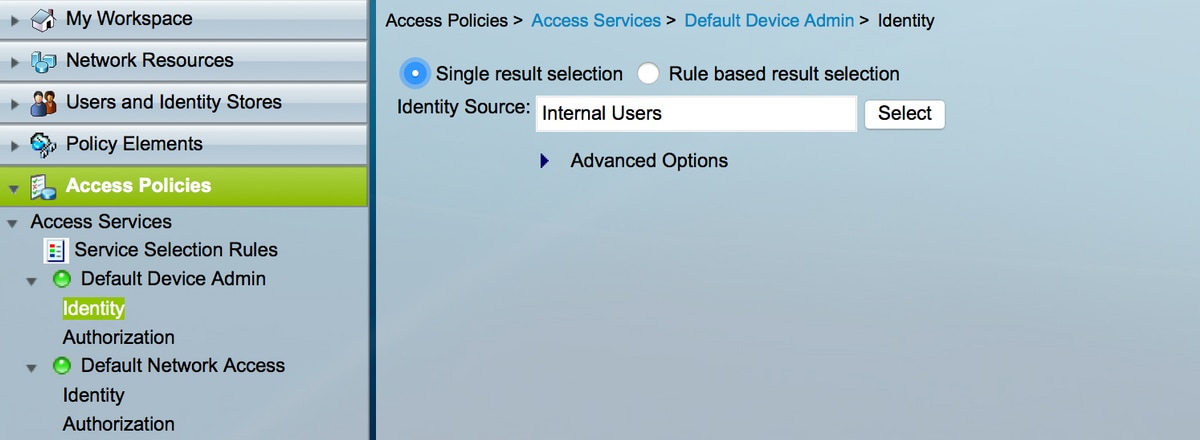

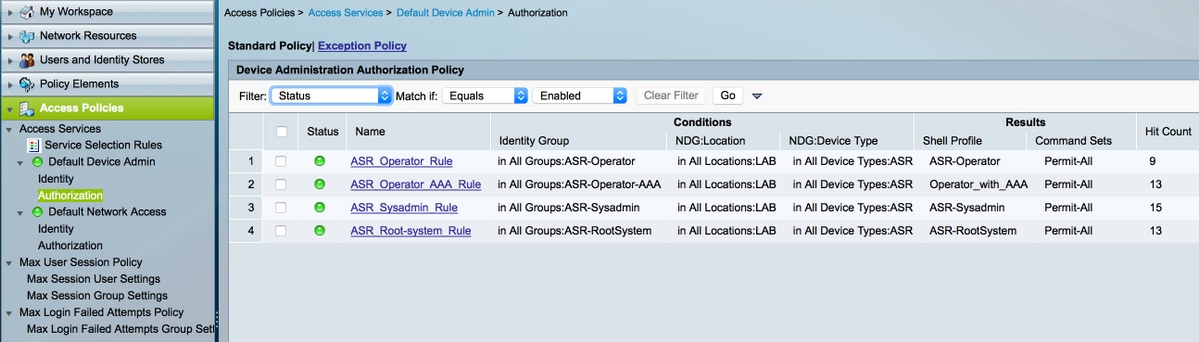

Paso 5. Defina la política de acceso. La autenticación se realiza contra los usuarios internos.

Paso 6. Configure la autorización en función del requisito mediante los grupos de identidad de usuario creados anteriormente y asigne los perfiles de shell respectivos, como se muestra en la imagen.

Verificación

Operador

Para iniciar sesión, se utiliza el nombre de usuario asrread. Estos son los comandos de verificación.

username: ASRread password: RP/0/RSP1/CPU0:ASR9k#show user ASRread RP/0/RSP1/CPU0:ASR9k#show user group operator RP/0/RSP1/CPU0:ASR9k#show user tasks Task: basic-services : READ WRITE EXECUTE DEBUG Task: cdp : READ Task: diag : READ Task: ext-access : READ EXECUTE Task: logging : READ

Operador con AAA

Para iniciar sesión, se utiliza el nombre de usuario asraaa. Estos son los comandos de verificación.

Nota: asraaa es la tarea del operador enviada desde el servidor TACACS junto con los permisos de lectura, escritura y ejecución de la tarea aaa.

username: asraaa

password:

RP/0/RSP1/CPU0:ASR9k#sh user

asraaa

RP/0/RSP1/CPU0:ASR9k#sh user group

operator

RP/0/RSP1/CPU0:ASR9k#sh user tasks

Task: aaa : READ WRITE EXECUTE

Task: basic-services : READ WRITE EXECUTE DEBUG

Task: cdp : READ

Task: diag : READ

Task: ext-access : READ EXECUTE

Task: logging : READ

Sysadmin

Para iniciar sesión, se utiliza el nombre de usuario asrwrite. Estos son los comandos de verificación.

username: asrwrite password: RP/0/RSP1/CPU0:ASR9k#sh user asrwrite RP/0/RSP1/CPU0:ASR9k#sh user group sysadmin RP/0/RSP1/CPU0:ASR9k#sh user tasks Task: aaa : READ Task: acl : READ WRITE EXECUTE DEBUG Task: admin : READ Task: ancp : READ Task: atm : READ Task: basic-services : READ WRITE EXECUTE DEBUG Task: bcdl : READ Task: bfd : READ Task: bgp : READ Task: boot : READ WRITE EXECUTE DEBUG Task: bundle : READ Task: call-home : READ Task: cdp : READ WRITE EXECUTE DEBUG Task: cef : READ Task: cgn : READ Task: config-mgmt : READ WRITE EXECUTE DEBUG Task: config-services : READ WRITE EXECUTE DEBUG Task: crypto : READ WRITE EXECUTE DEBUG Task: diag : READ WRITE EXECUTE DEBUG Task: drivers : READ Task: dwdm : READ Task: eem : READ WRITE EXECUTE DEBUG Task: eigrp : READ Task: ethernet-services : READ --More-- (output omitted )

Sistema raíz

Para iniciar sesión, se utiliza el nombre de usuario asrroot. Estos son los comandos de verificación.

username: asrroot password: RP/0/RSP1/CPU0:ASR9k#show user asrroot RP/0/RSP1/CPU0:ASR9k#show user group root-system RP/0/RSP1/CPU0:ios#show user tasks Task: aaa : READ WRITE EXECUTE DEBUG Task: acl : READ WRITE EXECUTE DEBUG Task: admin : READ WRITE EXECUTE DEBUG Task: ancp : READ WRITE EXECUTE DEBUG Task: atm : READ WRITE EXECUTE DEBUG Task: basic-services : READ WRITE EXECUTE DEBUG Task: bcdl : READ WRITE EXECUTE DEBUG Task: bfd : READ WRITE EXECUTE DEBUG Task: bgp : READ WRITE EXECUTE DEBUG Task: boot : READ WRITE EXECUTE DEBUG Task: bundle : READ WRITE EXECUTE DEBUG Task: call-home : READ WRITE EXECUTE DEBUG Task: cdp : READ WRITE EXECUTE DEBUG Task: cef : READ WRITE EXECUTE DEBUG Task: cgn : READ WRITE EXECUTE DEBUG Task: config-mgmt : READ WRITE EXECUTE DEBUG Task: config-services : READ WRITE EXECUTE DEBUG Task: crypto : READ WRITE EXECUTE DEBUG Task: diag : READ WRITE EXECUTE DEBUG Task: drivers : READ WRITE EXECUTE DEBUG Task: dwdm : READ WRITE EXECUTE DEBUG Task: eem : READ WRITE EXECUTE DEBUG Task: eigrp : READ WRITE EXECUTE DEBUG --More-- (output omitted )

Troubleshoot

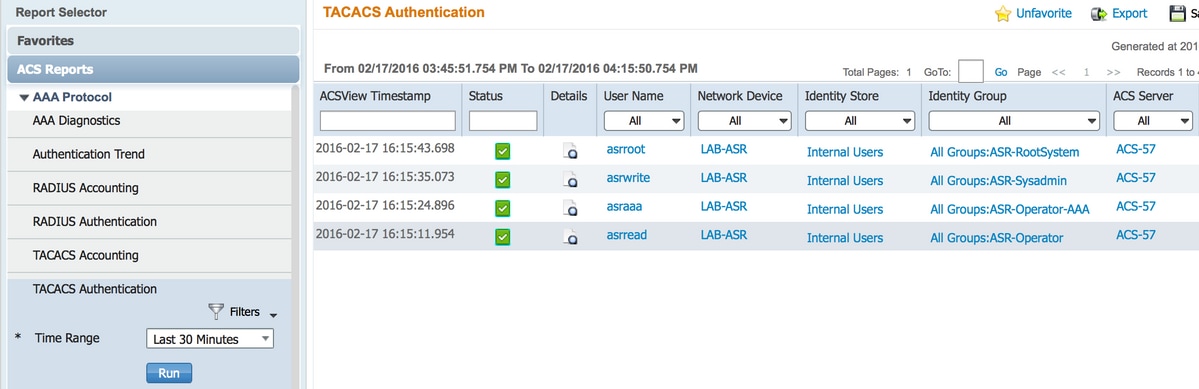

Puede verificar el informe ACS desde la página de supervisión e informes. Como se muestra en la imagen, puede hacer clic en el símbolo de la lupa para ver el informe detallado.

Estos son algunos comandos útiles para resolver problemas en ASR:

- show user

- show user group

- show user tasks

- show user all

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

07-Nov-2017 |

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Prakash C HegdeCisco TAC Engineer

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios