ACS 5.x y posterior - Resolución de problemas de Secure ACS

Contenido

Introducción

Este documento proporciona información sobre cómo resolver problemas de Cisco Secure Access Control System (ACS) y cómo resolver mensajes de error.

Para obtener información sobre cómo resolver problemas de Cisco Secure ACS 3.x y 4.x, consulte Resolución de problemas de Secure Access Control Server (ACS 3.x y 4.x).

Prerequisites

Requirements

No hay requisitos específicos para este documento.

Componentes Utilizados

La información de este documento se basa en Cisco Secure Access Control System versión 5.x y posteriores.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Convenciones

Problema: "Error: Se guardó la configuración en ejecución para iniciar correctamente el archivo % Manifest no encontrado en el paquete" en el dispositivo ACS durante la actualización del dispositivo

El Error: Se guardó la configuración en ejecución para iniciar correctamente el archivo % Manifest no encontrado en el error de agrupamiento cuando se intenta actualizar ACS Express de 5.0 a 5.0.1.

Solución

Complete estos pasos para actualizar el dispositivo ACS sin ningún problema:

-

Descargue el parche 9 (5-0-0-21-9.tar.gpg) y ADE-OS (ACS_5.0.0.21_ADE_OS_1.2_upgrade.tar.gpg ) desde: Cisco.com > Support > download software > Security > Cisco Secure Access Control System 5.0 > Secure Access Control System Software > 5.0.0.21

-

Después de instalar los dos archivos, instale la actualización ACS 5.1 ACS_5.1.0.44.tar.gz. Esto está disponible desde la misma ruta del paso anterior.

-

Utilice este comando para instalar la actualización:

application upgrade

remote-repository-name

Esto completa el procedimiento de actualización.

Refiérase a Actualización de un Servidor ACS de 5.0 a 5.1 para obtener más información sobre cómo actualizar el dispositivo ACS.

Problema: No se puede reiniciar ACS Server 5.x desde la GUI

Esta sección explica por qué no puede reiniciar el servidor ACS versión 5.x desde la GUI.

Solución

No hay opción disponible para reiniciar el servidor ACS 5.x desde la GUI. El ACS sólo se puede reiniciar desde el CLI.

Problema: Problema al configurar la autenticación de Active Directory con ACS 5.2

Al configurar la autenticación de Active Directory (AD) para un nuevo servicio 5.2 ACS, se recibe este mensaje de error:

Error RPC inesperado: Acceso denegado debido a una configuración inesperada o a un error de red. Intente la opción —verbose o ejecute "adinfo —diag".

Solución

El ACS necesita escribir permisos para autenticarse con el AD. Para resolver este problema, proporcione permisos de escritura temporales a la cuenta de servicio.

Problema: No se pueden ver más de 100 páginas en el informe de contabilidad

Cuando intenta generar un informe de contabilidad AAA personalizado con la versión 5.1 de ACS, no puede ver más de 100 páginas. Esto no cubre varios informes anteriores. ¿Cómo se cambia esta configuración para ver todas las páginas?

Solución

No puede cambiar el número de páginas en el ACS porque el número máximo de páginas mostradas es sólo 100 de forma predeterminada. Para superar esta limitación y ver estadísticas antiguas, debe cambiar las opciones de filtrado para que se puedan hacer coincidencias más específicas. Por ejemplo, si intenta generar el informe durante los últimos treinta días, contiene un gran volumen y las últimas 100 páginas pueden mostrar la actividad sólo durante la última hora. Aquí se recomienda utilizar las opciones de filtrado. Si se utiliza la opción de filtrado como ID de usuario y se especifica el intervalo de tiempo, los informes serán mucho más antiguos.

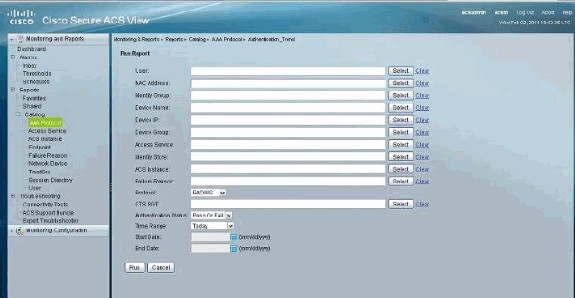

Problema: No se puede generar el informe de autenticación de paso/fallo para un grupo de dispositivos

Este problema ocurre cuando se intenta generar el informe de autenticación sólo para un grupo de seis routers/switches, no para todos los dispositivos. ACS versión 4.x se utiliza.

Solución

Esto no es posible con ACS 4.x. Debe migrar a ACS 5.x porque esta función está disponible con esa versión. Puede extraer informes para el grupo específico de dispositivos mediante la generación de Informes de catálogo.

Consulte esta imagen para obtener una mejor comprensión:

Problema: La base de datos de supervisión e informes no está disponible en estos momentos. Intentando volver a conectarse en 5 segundos.

Cuando hace clic en Iniciar supervisión y Visor de informes desde ACS 5.x, se recibe este mensaje de error: La base de datos de supervisión e informes no está disponible en estos momentos. Intentando volver a conectarse en 5 segundos. Si el problema persiste, póngase en contacto con el administrador de ACS.

Solución

Realice una de estas soluciones para resolver este problema:

-

Reinicie los servicios ACS desde la CLI ejecutando estos comandos:

application stop acs application start acs

-

Actualice al último parche disponible. Refiérase a Aplicación de Parches de Actualización para obtener más información sobre esto.

Problema: 22056 Asunto no encontrado en los almacenes de identidad aplicables

Los usuarios AD no se autentican con ACS versión 5.x y reciben este mensaje de error: 22056 Asunto no encontrado en los almacenes de identidad aplicables.

Solución

Este mensaje de error ocurre cuando el ACS no pudo encontrar al usuario en la primera base de datos enumerada que se configura en la secuencia del almacén de identidad. Este es un mensaje informativo y no afecta el rendimiento del ACS. La manera en que ACS 5.x realiza la autenticación para usuarios internos o externos es diferente a la versión 4.x anterior. Con la versión 5.x, existe una opción llamada Secuencia de almacén de identidad para definir la secuencia de bases de datos de usuario que se van a autenticar. Para obtener más información, consulte Configuración de Secuencias de Identity Store.

Si recibe este error cuando utiliza el ACS para autenticar solicitudes contra un Dominio secundario, debe agregar un sufijo UPN o prefijo NETBIOS al nombre de usuario. Para obtener más información, consulte las notas de la sección Microsoft AD.

Problema: No se puede integrar ACS con Active Directory

Los usuarios no pueden integrar ACS con Active Directory y se recibe el mensaje de error Samba Port Status Error.

Solución

Para resolver este problema, asegúrese de que estos puertos estén abiertos para soportar la funcionalidad de Active Directory:

-

Puerto Samba - TCP 445

-

LDAP - TCP 389

-

LDAP - UDP 389

-

KDC - TCP 88

-

kpasswd - TCP 464

-

NTP-UDP 123

-

Catálogo global - TCP - 3268

-

DNS - UDP 53

El ACS necesita alcanzar todos los DC en el dominio para que la integración ACS-AD esté completa. Incluso si uno de los DC no es accesible desde el ACS, la integración no ocurre. Consulte Cisco bug ID CSCte92062 (sólo clientes registrados) para obtener más información.

Problema: No se puede integrar ACS con LDAP

En este documento, ACS 5.2 se utiliza como servidor RADIUS AAA para la implementación 802.1X. 802.1X se puede utilizar correctamente con ACS usando el almacén de usuarios internos, pero hay problemas que integran ACS y LDAP. Se visualiza este mensaje de error:

Radius authentication failed for USER: example MAC: UU-VV-WW-XX-YY-ZZ AUTHTYPE: PEAP(EAP-MSCHAPv2) EAP session timed out : 5411 EAP session timed out

Solución

En este caso, LDAP se está usando con el PEAP y el método de autenticación interna utilizado es eap-mschap v2. Esto fallará porque LDAP no es compatible con PEAP (eap-mschap v2). Se recomienda utilizar eap-tls o AD.

Problema: "error csco acs_internal_operations_diagnostics: No se pudo escribir en el archivo de almacenamiento local" Mensaje de error

Durante la replicación del ACS, el ACS primario no se replica correctamente y muestra este mensaje de error:

csco acs_internal_operations_diagnostics error: could not write to local storage file

Solución

Reinicie los servicios ACS y asegúrese de que el registro crítico esté inhabilitado. Para obtener más información, refiérase al ID de bug de Cisco CSCth66302 (sólo clientes registrados) . Si esto no ayuda, comuníquese con Cisco TAC para obtener el último parche ACS adecuado para resolver este problema.

Problema: No se puede integrar ACS 5.1 con Active Directory

Al intentar implementar la integración de AD, se recibe este mensaje de error:

Error while configuring Active Directory:Using writable domain controller:test1.test.pvt Authentication error due unexpect configuration or network error. Please try the --verbose option or run 'adinfo -diag' to diagnose the problem. Join to domain 'test.pvt', zone 'null' failed.

Solución

Complete esta solución temporal para solucionar este problema:

-

Elimine la cuenta de máquina existente en AD.

-

Cree un nuevo OU.

-

Vaya a Propiedades de la OU y desmarque permisos heredados.

-

Cree una nueva cuenta de máquina para el ACS en el nuevo OU.

-

Permitir que AD se replique.

-

Intente unirse al AD desde la GUI de ACS.

En algunos casos, también es útil si se pone en contacto con Microsoft y aplica el Hot Fix ![]() .

.

Problema: No se puede configurar ACS 5.x para reconocer expresiones regulares en las reglas de selección de servicio

Solución

Esto no es posible porque aún no se soporta en ACS 5.x.

Problema: La copia de seguridad de SFTP no funciona cuando se utiliza Cisco Works como servidor SFTP

Cuando el recurso de red está en el servidor de CiscoWorks, el programador de respaldo funciona bien con otros clientes SFTP, pero no con ACS 5.2. Específicamente, cuando se intenta conectar con el servidor SFTP desde el ACS, se recibe el mensaje de error No se puede negociar un método de intercambio de claves.

Solución

En este caso, el servidor SFTP no es un dispositivo compatible con FIPS que utiliza el grupo DH 14. ACS sólo admite servidores con soporte DH 14 ya que cumple con FIPS. Para obtener más información sobre este problema, refiérase a Limitaciones Conocidas en ACS 5.2.

Problema: "Carga útil EAP no válida descartada"

El Error: Se recibe un mensaje de error EAP payload drop no válido mientras se autentican los usuarios inalámbricos en el parche 7 ACS 5.0.

Solución

Este es un comportamiento observado y se aborda en los ID de bug de Cisco CSCsz54975 (sólo clientes registrados) y CSCsy46036 (sólo clientes registrados).

Para resolver este problema, actualice a ACS 5.0 parche 9, que es necesario como parte de la actualización a 5.1 ó 5.2. Consulte Actualización de la base de datos para obtener detalles completos. Esto también incluye la información sobre cómo actualizar al parche 9.

Problema: "El proceso en tiempo de ejecución de ACS no se está ejecutando en esta instancia en este momento".

Los usuarios no pueden iniciar sesión en ACS GUI y se recibe este mensaje de error:

"El proceso en tiempo de ejecución de ACS no se está ejecutando en esta instancia en este momento. Se pueden realizar cambios en la configuración ACS (estos se guardarán en la base de datos), pero los cambios no surtirán efecto hasta que se reinicie el proceso en tiempo de ejecución".

Solución

Reiniciar manualmente el proceso en tiempo de ejecución desde la CLI y reiniciar el dispositivo resuelve este problema. Este es un problema menor y no crea ningún problema de rendimiento para el ACS. Hay dos errores menores registrados para observar este comportamiento. Para obtener más información, refiérase a los ID de bug de Cisco CSCtb99448 (sólo clientes registrados) y CSCtc75323 (sólo clientes registrados) .

Para reiniciar los procesos de tiempo de ejecución manualmente, ejecute estos comandos desde la CLI de ACS:

-

ACS Stop Runtime

-

tiempo de ejecución de inicio de ACS

Problema: No se pueden exportar los usuarios con la contraseña

Puede exportar e importar la base de datos de usuario a otro ACS 5.x con un archivo CSV, pero no incluye el campo de contraseña de usuario (aparece en blanco). ¿Cómo se mueve el almacén de identidad de un usuario local de un ACS a otro que incluye la información de contraseña?

Solución

Esto no es posible, ya que se convertirá en una violación de la seguridad. En este caso, una solución alternativa es realizar un procedimiento de copia de seguridad y restauración. Sin embargo, la limitación a esta solución alternativa es que la copia de seguridad y la restauración sólo funcionan para otro ACS con una configuración similar.

Problema: Los usuarios internos de ACS se desactivan intermitentemente

Los usuarios de ACS se desactivan intermitentemente con un mensaje de contraseña caducada. La política de caducidad de la contraseña se establece durante 60 días, pero estos usuarios deben habilitarse manualmente para que puedan acceder.

Solución

Este comportamiento se observa y se archiva en Cisco bug ID CSCtf06311 (sólo clientes registrados) . Este problema puede resolverse aplicando el parche 3 a ACS 5.1. Para ver todos los problemas resueltos en el parche 3, refiérase a Problemas Resueltos en el Parche Acumulativo ACS 5.1.0.44.3. Para obtener información relacionada sobre cómo actualizar el parche, refiérase a Aplicación de Parches de Actualización.

Problema: "Solicitud de autenticación TACACS+ finalizada con error"

El informe de autenticación ACS muestra el mensaje de error solicitud de autenticación TACACS+ finalizado con error.

Solución

Esto ocurre cuando la autenticación TACACS tiene el tipo de servicio establecido en PPP. Consulte Cisco bug ID CSCte16911 (sólo clientes registrados) para obtener más información.

Problema: "Solicitud de autenticación de RADIUS rechazada debido a un error de registro crítico"

La autenticación de RADIUS se rechaza con el mensaje de error Solicitud de autenticación de RADIUS rechazada debido a un error crítico de registro.

Solución

Este error se detalla en el Id. de bug Cisco CSCth66302 (sólo clientes registrados) .

Problema: La interfaz de ACS View muestra "Error de actualización de datos" en la parte superior de la página cuando se actualiza ACS de 5.2 a 5.3

La interfaz ACS View muestra Data Upgrade Failed en la parte superior de la página cuando el ACS se actualiza de 5.2 a 5.3.

Solución

Este error se detalla en el Id. de bug Cisco CSCtu15651 (sólo clientes registrados) .

Problema: Problema con "cambiar contraseña en las siguientes cuentas de inicio de sesión" en Cisco ACS 5.0

Solución

En ACS 5.0, la función de caducidad de la contraseña (el usuario debe cambiar la contraseña en el siguiente inicio de sesión) en el almacén de ID de usuario local es seleccionable, pero no funciona. La solicitud de mejora CSCtc31598 corrige el problema en la versión 5.1 de ACS.

Problema: "% Error al actualizar la aplicación, Error - 999. Compruebe los registros de ADE para obtener más información o vuelva a ejecutarse con - debug application install - enabled" en el dispositivo ACS durante la actualización

El % de actualización de la aplicación ha fallado, Error - 999. Verifique los registros de ADE para obtener detalles, o vuelva a ejecutarse con - debug application install - enabled cuando se intenta actualizar un ACS Express de 5.0 a 5.0.1.

Solución

Este error ocurre cuando el repositorio utilizado es TFTP y el tamaño del archivo es mayor que 32MB. ACS Express no puede manejar archivos mayores de 32MB. Utilice FTP como repositorio para resolver este problema incluso si el tamaño del archivo es superior a 32MB.

Problema: Error "Error de autenticación: 12308 El cliente envió el resultado TLV que indica falla"

La autenticación falló : El cliente 12308 envió el TLV de resultado que indica que se produce un error de falla en el ACS cuando se intenta autenticar por primera vez. La autenticación funciona bien la segunda vez.

Solución

Este error se puede resolver cuando inhabilita Fast Reconnect. Una actualización al parche 2 de ACS versión 5.2 ayuda a resolver el problema sin que se inhabilite Fast Reconnect.

Este error también se puede resolver cuando inhabilita el cifrado forzado en el suplicante. Consulte Cisco bug ID CSCtj31281 (sólo clientes registrados) para obtener más información.

Problema: Error "24495 Los servidores de Active Directory no están disponibles"

La autenticación comienza a fallar con este error: 24495 Los servidores de Active Directory no están disponibles. en los registros ACS 5.3.

Solución

Verifique el archivo ACSADAgent.log a través de la CLI de ACS 5.x para mensajes como: Mar 11 00:06:06 xlpacs01 adclient[30401]: INFO <bg:bindingRefresh> base.bind.healing Se perdió la conexión con xxxxxxx. Ejecución en modo desconectado: desbloqueo. Si ve la ejecución en modo desconectado: mensaje de error unlatch, esto significa que ACS 5.3 no puede mantener una conexión estable con Active Directory. La solución alternativa es cambiar a LDAP o rebajar el ACS a la versión 5.2. Consulte Cisco bug ID CSCtx71254 (sólo clientes registrados) para obtener más información.

Problema: Error "5411 EAP session out"

5411 Los mensajes de error de tiempo de espera agotado de la sesión EAP se reciben en ACS 5.x.

Solución

Los tiempos de espera de sesión EAP son bastante comunes con PEAP, donde el solicitante reinicia la autenticación después de que el paquete inicial sale al servidor RADIUS y, la mayoría de las veces, no son indicativos de un problema.

El flujo que se ve comúnmente es:

Supplicant ------------- Authenticator -------------- ACS Connect <------------------Request for Identity -----------------------> Response Identity -------------> <-------------- EAP Challenge <----------------- EAPOL-Start -------------> normal flow ending in successful authentication.......

Al final, la autenticación es correcta. Sin embargo, hay un subproceso que queda abierto en el ACS debido al reinicio repentino de la sesión EAP del suplicante que causa una autenticación exitosa seguida del mensaje de tiempo de espera de la sesión EAP. Muchas veces esto se debe al nivel del conductor de la máquina. Asegúrese de que los controladores NIC/Wireless estén actualizados en el equipo cliente. Puede capturar en el cliente y filtrar en EAP || EAPOL para ver lo que el cliente recibe o envía al conectarse.

Problema: La autenticación 802.1x no funciona si las restricciones de inicio de sesión se configuran en Active Directory

La autenticación 802.1x no funciona si los usuarios tienen restricciones de inicio de sesión configuradas en Active Directory.

Solución

Si tiene restricciones de inicio de sesión configuradas en Active Directory para una sola máquina e intente una autenticación 802.1x. La autenticación falla porque, en la perspectiva de Active Directory, la autenticación proviene del ACS, no de la máquina en la que está configurada la restricción de inicio de sesión. Para que la autenticación sea exitosa, las restricciones de inicio de sesión se pueden configurar para incluir las cuentas de la máquina ACS.

Problema: Error: "No está autorizado a ver la página solicitada" cuando el administrador de ACS 5.x con ChangeUserPassword cambia la contraseña

El usuario de administración de la GUI de ACS 5.x con el rol ChangeUserPassword no puede cambiar la contraseña del usuario AAA almacenado en la base de datos interna. Después de cambiar la contraseña, el usuario recibe este mensaje de error emergente: No está autorizado para ver la página solicitada.

Solución

Esto puede ocurrir cuando la base de datos ACS 5.x se migra desde ACS 4.x. Utilice el privilegio SuperAdmin para cambiar la contraseña de usuario. Consulte Cisco bug ID CSCty91045 (sólo clientes registrados) para obtener más información.

Problema: Error en ACS 5.x para autenticación fallida "24495 servidores Active Directory no están disponibles".

Solución

Debe verificar la integración de Active Directory con ACS 5.x. Si se trata de una configuración distribuida, asegúrese de que el ACS 5.x primario y secundario de la configuración estén correctamente integrados con Active Directory.

Problema: No se puede conectar al dispositivo ACS mediante BMC

Cuando se utiliza el cliente BMC (una herramienta de nivel de hardware) para entrar en los servidores ACS 1121 IBM, se observa que el cliente BMC tiene dos direcciones IP.

Solución

Este comportamiento ha sido identificado y registrado con el ID de bug de Cisco CSCtj81255 (sólo clientes registrados) . Para resolver esto, necesita inhabilitar el cliente DHCP BMC en el ACS 1121.

Problema: Una alarma de advertencia "delete 2000 sessions" con causa "las sesiones activas están por encima del límite", aparece en el panel de control y el informe general.

Hay un límite en el número de registros que un directorio de sesión puede contener. Debido a que las solicitudes de sondeo son pesadas en la configuración del cliente, el límite se alcanza rápidamente. Después de alcanzar el límite, mediante el diseño, ACS-View elimina un cierto número de registros (por ejemplo, 20k) del directorio de sesiones y envía una alerta. Puede aumentar este límite, pero no ayuda mucho excepto prolongar la alerta.

Solución

Para resolver esto, realice lo siguiente:

-

Se recomienda inhabilitar el registro para ver la base de datos.

-

Vaya a Cisco Secure ACS > System Administration > Configuration > Log Configuration > Logging Categories > Global > "Passed Authentications" > Remote Syslog Target y quite LogCollector de Selected Targets.

-

Vaya a Cisco Secure ACS > System Administration > Configuration > Log Configuration > Logging Categories > Global > "Failed Intts" > Remote Syslog Target y quite LogCollector de Selected Targets.

-

Vaya a Cisco Secure ACS > System Administration > Configuration > Log Configuration > Logging Categories > Global > Edit: "RADIUS Accounting" > Remote Syslog Target y elimine LogCollector de los Destinos Seleccionados.

-

-

Puede ignorar las solicitudes de autenticación de sondeo porque no son solicitudes de autenticación reales. Siga los pasos descriptos a continuación:

Vaya a Cisco Secure ACS > Monitoring Configuration > System Configuration > Add Filter y cree el filtro. Crear el filtro basado en el nombre de usuario es más apropiado porque se entiende que las solicitudes de sondeo se envían con un nombre de usuario ficticio. Si crea una política de acceso independiente en ACS para procesar estas solicitudes de sondeo, se pueden crear filtros basados en Servicio de acceso también.

Problema: Error ACS 5.x "paquete RADIUS 11013 ya en proceso"

En una implementación ACS 5.3, los usuarios fallan en la autenticación dot1x. La base de datos utilizada es un Active Directory. El código de falla RADIUS se muestra aquí:

Solicitud RADIUS descartada: Paquete RADIUS 11013 ya en proceso

Solución

El ACS ha ignorado esta solicitud porque es un duplicado de otro paquete que se está procesando actualmente. Esto puede ocurrir debido a cualquiera de estos factores:

-

La estadística de latencia media de solicitud RADIUS se acerca o supera el tiempo de espera de solicitud RADIUS del cliente del cliente.

-

El almacén de identidad externo puede ser muy lento.

-

El ACS ha sido sobrecargado.

Realice estos pasos para resolver:

-

Aumente el tiempo de espera de solicitud RADIUS del cliente.

-

Utilice un almacén de identidad externo más rápido o adicional.

-

Siga las maneras de reducir la sobrecarga en ACS.

Problema: Error en la autenticación RADIUS con el error "11012 RADIUS packet include invalid header"

Solución

El encabezado del paquete RADIUS entrante no se analizó correctamente. Para resolver esto, verifique lo siguiente:

-

Verifique el dispositivo de red o el cliente AAA para ver si hay problemas de hardware.

-

Verifique la red que conecta el dispositivo al ACS para ver los problemas de hardware.

-

Verifique si el dispositivo de red o el cliente AAA tienen problemas conocidos de compatibilidad RADIUS.

Problema: Error en la autenticación RADIUS/TACACS+ con el error "11007 No se pudo localizar el dispositivo de red o el cliente AAA"

Este mensaje de error se recibe en el ACS cuando un ASA envía un mensaje de solicitud de acceso RADIUS:

11007 No se pudo localizar el dispositivo de red o el cliente AAA

Solución

Esto ocurre porque hay una discordancia entre la IP del cliente ACS y la IP de la interfaz que realmente envía la solicitud. A veces, el firewall realiza una traducción de dirección a este cliente AAA. Verifique si el cliente AAA está configurado correctamente con la dirección IP traducida correcta en esta trayectoria:

Recursos de red > Dispositivos de red y clientes AAA

Problema: Error en la autenticación RADIUS con el error "solicitud RADIUS 11050 descartada debido a sobrecarga del sistema".

Los usuarios no pueden acceder a la red debido a los errores de autenticación. Se recibe este mensaje de error del ACS:

11050 Solicitud RADIUS descartada debido a sobrecarga del sistema

Solución

Cisco ACS descarta estas solicitudes de autenticación debido a la sobrecarga. Esto puede ser causado por la replicación de muchas solicitudes de autenticación paralelas. Para evitar esto, realice cualquiera de estas acciones:

-

Modifique la configuración de dispositivo de red/cliente AAA para que utilice la opción Soporte de conexión única TACACS+ heredada. Con esto, el cliente reutilizará la misma sesión para todas las solicitudes en lugar de crear muchas sesiones.

-

Evite que los usuarios invoquen nuevas solicitudes de autenticación durante algún momento.

-

Reinicie el servidor ACS.

Problema: Error en la autenticación RADIUS con el error "11309 Atributo RADIUS MS-CHAP v2 incorrecto".

Solución

Este error ocurre debido a la longitud no válida o al valor incorrecto de uno de los atributos MSCHAP v2 (MS-CHAP-Challenge, MS-CHAP-Response, MS-CHAP-CPW-2 o MS-CHAP-NT-Enc-PW) en el paquete de solicitud de acceso RADIUS recibido.

Problema: ACS notifica el uso de la memoria en más del 90%. Alarma

ACS notifica el uso de la memoria en un 90%.Alarma como la siguiente: Cisco Secure ACS - Notificación de alarmaGravedad: Nombre de alarma crítico ACS - Estado del sistemaCausa/Alarma de desencadenador causada por ACS - umbral de estado del sistemaDetalles de alarma ACS Utilización de CPU de instancia de ACS (%) Utilización de memoria (%) Utilización de E/S de disco (%) Espacio de disco utilizado /opt (%) Espacio de disco utilizado /localdisk: (%) Espacio en disco utilizado / (%) KOM-AAA02 0.41 90.14 0.02 9.57 5.21 25.51

Solución

Este problema suele verse en ACS 5.2. Para solucionar este problema, recargue el ACS para liberar la memoria o actualizar al parche 7 de ACS 5.2 o posterior. Consulte Cisco bug ID CSCtk52607 (sólo clientes registrados) para obtener más información.

Problema: error:com.cisco.nm.acs.mgmt.msgbus.FatalBusException: Error al vincular nodos

En una configuración distribuida después de una tarea de mantenimiento (uniéndose a una principal, forzar la replicación completa, aplicar parches), la instancia ACS A informa a ACS de la instancia B como desconectada en la pantalla de implementación distribuida, mientras que B está realmente en línea e informa de la instancia A como online. En los registros de administración, aparece error:com.cisco.nm.acs.mgmt.msgbus.FatalBusException: Error al vincular nodos.

Solución

Esto puede ocurrir si una instancia anterior del servicio de administración de replicación todavía se enlaza al puerto 2030 cuando se activa la nueva instancia e intenta enlazar a ese puerto. Desde la CLI de la instancia B de ACS, ejecute:show acs-logs file ACSManagement. registro | i Servicio de replicación. Verá mensajes como Error del servicio de replicación.:Puerto ya en uso: 2030. Actualmente, la solución temporal es reiniciar la instancia B de ACS (la que informa a la otra como online). Consulte Cisco bug ID CSCtx56129 (sólo clientes registrados) para obtener más información.

Problema: error:com.cisco.nm.acs.mgmt.msgbus.FatalBusException: Error al vincular nodos

En una configuración distribuida después de una tarea de mantenimiento (uniéndose a una principal, forzar la replicación completa, aplicar parches), la instancia ACS A informa a ACS de la instancia B como desconectada en la pantalla de implementación distribuida, mientras que B está realmente en línea e informa de la instancia A como online. En los registros de administración, aparece error:com.cisco.nm.acs.mgmt.msgbus.FatalBusException: Error al vincular nodos.

Solución

Actualice a ACS 5.2 parche 6 o posterior para solucionar este problema. Consulte Cisco bug ID CSCto47203 (sólo clientes registrados) para obtener más información.

Nota: La copia de seguridad de ViewDB fallará cuando el uso ""/opt" exceda el 30%. Se requiere configurar la etapa NFS para realizar una copia de seguridad cuando ""/opt" supera el 30% de uso.

Problema: error 11026 No se ha encontrado el dACL solicitado

La autenticación RADIUS falla con este mensaje de error: 11026 No se encuentra el dACL solicitado.

Solución

La solicitud se rechaza porque no se encuentra la versión de la ACL descargable solicitada en la solicitud de acceso RADIUS. La solicitud para la ACL descargable se produjo mucho después de la solicitud de acceso original. Debido a esto, la versión de la ACL descargable ya no estaba disponible. Busque el motivo de este retraso en la solicitud de la ACL descargable del cliente RADIUS.

Problema: error 11025 A la solicitud de acceso para la dACL solicitada le falta un atributo cisco-av-pair con el valor aaa:event=acl-download. Se rechaza la solicitud

La autenticación RADIUS falla con este mensaje de error: 11025 A la solicitud de acceso para la dACL solicitada le falta un atributo cisco-av-pair con el valor aaa:event=acl-download. Se rechaza la solicitud.

Solución

Cada Access-Request para la ACL descargable debe tener un atributo cisco-av-pair con el valor aaa:event=acl-download. En este caso, a ese atributo le falta la solicitud y el ACS falló la solicitud. Verifique si el dispositivo de red o el cliente AAA tienen problemas conocidos de compatibilidad RADIUS.

Problema: error 11023 No se ha encontrado el dACL solicitado. Este es un nombre dACL desconocido

La autenticación RADIUS falla con este mensaje de error: 11023 No se encuentra el dACL solicitado. Este es un nombre dACL desconocido.

Solución

Verifique la configuración de ACS para verificar que la ACL descargable especificada en el perfil de autorización existe en la lista de ACL descargables. Esta es una mala configuración del lado ACS.

Problema: Error en la autenticación del administrador con error 10001 error interno. Versión de configuración incorrecta

La autenticación del administrador falla con este error: 10001 Error interno. Versión de configuración incorrecta.

Solución

Este error puede ser causado por una base de datos ACS corrupta o por un problema en los datos de configuración subyacentes. Póngase en contacto con Cisco TAC (sólo clientes registrados) para obtener más información.

Problema: Error de autenticación del administrador con error 10002 Error interno: Error al cargar el servicio adecuado

La autenticación del administrador falla con este error: 10002 Error interno: Error al cargar el servicio adecuado.

Solución

ACS 5.x no puede cargar el servicio de configuración AAC. Esto puede ser causado por una base de datos ACS corrupta o por un problema en los datos de configuración subyacentes. También puede ocurrir cuando se agotan los recursos del sistema. Póngase en contacto con Cisco TAC (sólo clientes registrados) para obtener más información.

Problema: Error de autenticación del administrador con error 10003 Error interno: La autenticación del administrador recibió el nombre del administrador en blanco

La autenticación del administrador falla con este error: 10003 Error interno: La autenticación de administrador recibió el nombre de administrador en blanco.

Solución

Al acceder a la GUI del ACS 5.x, el ACS recibe un nombre de usuario en blanco. Verifique la validez del nombre de usuario transmitido al ACS. Si es válido, comuníquese con Cisco TAC (sólo clientes registrados) para obtener más información.

Problema: Motivo del error: 24428 Se ha producido un error relacionado con la conexión en LRPC, LDAP o KERBEROS

Este mensaje de error se recibe en el ACS:

Motivo del error: 24428 Se ha producido un error relacionado con la conexión en LRPC, LDAP o KERBEROS Este problema de conexión RPC puede deberse a que el stub recibió datos incorrectos

Solución

Para resolver este problema, actualice el ACS a la versión 5.2.

Problema: La autenticación TACACS+ Auth-Proxy no funciona en un router que ejecuta IOS 15.x desde el servidor ACS 5.x

La autenticación TACACS+ Auth-Proxy no funciona en un router que ejecuta Cisco IOS Software Release 15.x desde un servidor ACS 5.x.

Solución

TACACS+ Auth-Proxy sólo se soporta después del parche 5.3 de ACS. Actualice el ACS 5.x o utilice RADIUS para el proxy de autenticación.

Problema: Obtención del mensaje de error Error Store failure (acs-xxx, TacacacsAccounting) de ACS 5.x

Solución

El informe de contabilización TACACS 5.1 de ACS pierde algunos atributos como nombre de usuario, nivel de privilegio y tipo de solicitud cuando recibe un paquete de contabilidad mal formado del cliente. En algunos casos, esto lleva a la generación de la alarma "Store failure (acs-xxx, TacacsAccounting)" en View. Para resolver esto, verifique lo siguiente:

-

El paquete de contabilidad enviado por el cliente tiene un argumento TACACS mal formado (por ejemplo, discordancia en longitud y valor de cualquiera de los argumentos enviados por el cliente AAA).

-

Asegúrese de que el cliente envía un paquete de contabilidad válido con la longitud y el valor adecuados para los argumentos.

Consulte Cisco bug ID CSCte88357 (sólo clientes registrados) para obtener más información.

Problema: Error en la autenticación de usuario con el error "11036 El atributo RADIUS Message-Authenticator no es válido".

Solución

Verifique lo siguiente:

-

Verifique si los secretos compartidos en el cliente AAA y el servidor ACS coinciden.

-

Asegúrese de que el cliente AAA y el dispositivo de red no tengan problemas de hardware o problemas con la compatibilidad RADIUS.

-

Asegúrese de que la red que conecta el dispositivo al ACS no tenga problemas de hardware.

Problema: Error en la contabilización RADIUS con el error "11037 Solicitud de contabilización descartada recibida a través de puerto no admitido".

Solución

La solicitud de contabilidad se descartó porque se recibió a través de un número de puerto UDP no admitido. Verifique lo siguiente:

-

Asegúrese de que la configuración del número de puerto de contabilización en el cliente AAA y en el servidor ACS coincida.

-

Asegúrese de que el cliente AAA no tenga problemas de hardware o problemas con la compatibilidad RADIUS.

Problema: Error en la contabilización de RADIUS con el error "11038 RADIUS Accounting-Request header contiene un campo Authenticator no válido".

El ACS no puede validar el campo Authenticator en el encabezado del paquete RADIUS Accounting-Request. El campo Authenticator no debe confundirse con el atributo RADIUS Message-Authenticator. Asegúrese de que el Secreto compartido RADIUS configurado en el cliente AAA coincida con el configurado para el dispositivo de red seleccionado en el servidor ACS. Además, asegúrese de que el cliente AAA no tenga problemas de hardware o problemas con la compatibilidad RADIUS.

Error: "24493 ACS tiene problemas para comunicarse con Active Directory usando sus credenciales de máquina."

Solución

Verifique el ACS para la conectividad AD y asegúrese de que la cuenta de la máquina ACS siga presente en el AD.

Problema: "Al crear nombres de perfiles de shell con caracteres especiales como "ê", ACS puede fallar".

Solución

Este comportamiento ha sido identificado y registrado con el ID de bug de Cisco CSCts17763 (sólo clientes registrados) . Debe actualizar al parche 5.3.40 1 o al parche 5.2.26 7.

Problema: Obtención del "Error de análisis en la línea 2: no está bien formado (token no válido)" mientras se ejecuta "show run" en la CLI de ACS 5.x.

Solución

Asegúrese de que la comunidad SNMP configurada en el ACS tenga caracteres válidos. Solo se permiten caracteres alfanuméricos (sólo letras y números) en el nombre de la comunidad.

Problema: La partición ACS 5.x /opt se completa muy rápidamente

Solución

ACS 5.x se queda sin espacio en disco debido al espacio insuficiente en la partición /opt. Esto ocurre debido al alto número de datos de registro que inundan la Vista ACS. Como solución temporal, debe reemplazar la base de datos View con frecuencia. Debido a que ACS View no puede hacer frente a gigabytes de datos todos los días, debe organizar los datos de registro. Cuando necesite todos los registros, utilice un servidor syslog externo en lugar de la Vista ACS. Cuando necesita utilizar solamente una parte de los datos de registro, utilice Administración del sistema > Configuración > Configuración de registro > Categorías de registro > Global para enviar solamente los registros requeridos al recolector de registro de ACS View.

Problema: Consulta del dominio deseado

¿Puede ACS 5.x consultar los controladores de dominio (DC) deseados al unirse a un dominio de Active Directory?

Solución

No. Actualmente, el ACS consulta el DNS con el dominio para obtener una lista de todos los DC en el dominio. Luego, intenta comunicarse con todos ellos. Si falla la conexión a un solo DC, la conexión ACS al dominio se declara como fallada.

Problema: Dominios principales y secundarios al mismo tiempo

¿Hay alguna manera de configurar ACS 5.x en los dominios principal y secundario al mismo tiempo?

Solución

No. Actualmente, ACS 5.x sólo puede ser parte de un dominio. Sin embargo, ACS 5.x puede autenticar usuarios/equipos desde varios dominios de confianza.

Problema: Registro en base de datos remota

¿Puedo registrar los datos de ACS 5.x View en una base de datos remota?

Solución

Sí, ACS 5.x le permite registrar los datos de ACS View en servidores Microsoft SQL y servidores Oracle SQL.

Problema: Soporte de VMWare

Solución

ACS 5.x se puede instalar en una máquina virtual. La última versión, ACS 5.3, se puede instalar en estas versiones de VMWare:

-

VMWare ESX 3.5

-

VMWare ESX 4.0

-

VMWare ESX i4.1

-

VMWare ESX 5.0

Problema: Requisitos de espacio en disco

¿Cuáles son los requisitos de espacio en disco para la versión de evaluación ACS 5.x?

Solución

Se requiere un mínimo de 60 GB de espacio en disco para la versión de evaluación. Se necesitan 500 GB para la instalación de producción.

Problema: "24401 No se pudo establecer la conexión con el agente ACS Active Directory".

Solución

Para resolver este error, verifique lo siguiente:

-

Verifique si la máquina ACS está unida al dominio de Active Directory.

-

Verifique el estado de conectividad entre la máquina ACS y el servidor de Active Directory.

-

Verifique si el agente ACS Active Directory se está ejecutando.

Consulte Cisco bug ID CSCtx71254 (sólo clientes registrados) para obtener más información.

Problema: El proceso "Tiempo de ejecución" muestra el estado "Error de ejecución"

Al actualizar Cisco ACS con un parche, el proceso de tiempo de ejecución se bloquea en el estado "Ejecución fallida" y este mensaje se registra:

"local0 err err 83 2012-06-12T12:11:08+0200 192.168.150.74 ACS logforward ERROR: /opt/CSCOacs/runtime/bin/run-logforward.sh: línea 18: 7097 Error de segmentación (núcleo descartado) ./$daemon -b -f $logfile"

Solución

Esto puede ser un problema con el parche MD5 del último parche. Verifique la suma de comprobación MD5 del último parche aplicado al Cisco ACS. Descárguelo de nuevo y, a continuación, aplíquelo correctamente.

Problema: Falló la autenticación ACS cuando UCS fuerza la reautenticación

El servidor UCS está configurado para autenticar un cliente Java desde Cisco ACS. El proceso de autenticación implica el uso del servidor Token RSA. La primera autenticación pasa. Sin embargo, cuando UCS actualiza y fuerza al cliente Java a volver a autenticarse, falla porque RSA no permite reutilizar ningún token. Por lo tanto, la autenticación falla.

Solución

Esta es una limitación desde la perspectiva del servidor UCS, pero no desde Cisco ACS. El servidor UCS sigue una autenticación de dos factores que es una función no admitida para Cisco ACS cuando se utiliza con los tokens RSA. Actualmente, no se admite. Como solución temporal, se recomienda que utilice cualquier servidor de base de datos, como AD o LDAP, que no sea el servidor Token RSA.

Problema: "24444 La operación de Active Directory ha fallado debido a un error no especificado en el ACS"

Solución

Se ha producido un error no asignado en una operación relacionada con AD. Refiérase a Ejemplo de Configuración de ACS 5.x Integration with Microsoft AD y configure la integración de AD con el ACS correctamente. Si todo está configurado correctamente según el documento, póngase en contacto con Cisco TAC para obtener más información sobre la solución de problemas.

Problema: No se puede autenticar a los usuarios ACS 5.1 con servidor AD 2008 R2

Solución

Esto ocurre debido a problemas de incompatibilidad. La integración de AD 2008 R2 se soporta solamente desde la versión ACS 5.2. Actualice su ACS a 5.2 o posterior. Consulte Cisco bug ID CSCtg12399 (sólo clientes registrados) para obtener más información.

Error: 22056 Asunto no encontrado en los almacenes de identidad aplicables.

Cuando los usuarios de SSL VPN están tratando de ser autenticados desde un dispositivo RSA, este mensaje de error se recibe del servidor Cisco ACS:

Motivo del error: 22056 Asunto no encontrado en los almacenes de identidad aplicables.

Solución

Verifique si el usuario está presente en la base de datos en la que el ACS apunta a buscar. En el caso de RSA y RADIUS Identity Store, asegúrese de que la opción Treat Reject esté seleccionada como authentication failed. Se encuentra en la ficha Advanced (Opciones avanzadas) de la configuración del almacén de identidades.

Problema: ipt_connlimit: Uops: ¿El estado de ct no es válido?

Ipt_connlimit: Uops: ¿El estado de ct no es válido? aparece un mensaje de error en la consola cuando ACS 5.x se ejecuta en VMWare.

Solución

Este es un mensaje superficial. Consulte Cisco bug ID CSCth25712 (sólo clientes registrados) para obtener más información.

Problema:ACs 5.x / ISE no ve el atributo radius calling-station-id en una solicitud RADIUS de Cisco IOS Software Release 15.x NAS

Los AC 5.x / ISE no ven el atributo radius calling-station-id en una solicitud RADIUS del Cisco IOS Software Release 15.x NAS.

Solución

Utilice el comando radius-server attribute 31 send nas-port-detail en la versión 15.x del software del IOS de Cisco para habilitar el envío del atributo.

Problema: Las cuentas de usuario se bloquean en la primera instancia de credenciales erróneas aunque estén configuradas para 3 intentos

Cuando ACS 5.3 se integra con Active Directory en un nivel funcional de Windows 2008 R2, las cuentas de usuario configuradas con parámetros de bloqueo (3 intentos incorrectos) se cierran prematuramente después de que el usuario introduzca las credenciales equivocadas una sola vez.

Solución

Consulte Cisco bug ID CSCtz03211 (sólo clientes registrados) para obtener más información.

Problema: No se puede guardar la copia de seguridad de ACS

Durante un intento de guardar una copia de seguridad del ACS, la Causa: Copia de seguridad incremental no configurada- Detalles: No se ha configurado la copia de seguridad incremental. Es necesario configurar la copia de seguridad incremental para que la depuración de la base de datos se realice correctamente. Esto ayudará a evitar problemas de espacio en disco. Ver el tamaño de la base de datos es de 0,08 GB y el tamaño que ocupa en el disco duro es de 0,08 GB aparece una advertencia.

Solución

No puede ejecutar simultáneamente una copia de seguridad incremental, una copia de seguridad completa y la depuración de datos. Si se está ejecutando alguno de estos trabajos, debe esperar un período de 90 minutos antes de poder comenzar el siguiente trabajo.

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

29-Mar-2012 |

Versión inicial |

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios