IPS 5.x y versiones posteriores: Ejemplo de configuración de NTP en IPS

Contenido

Introducción

Este documento proporciona una configuración de ejemplo para sincronizar el reloj del Sistema seguro de prevención de intrusiones (IPS) de Cisco con un servidor de hora de red mediante el protocolo de tiempo de red (NTP). El router de Cisco se configura como un servidor NTP y el sensor IPS se configura para utilizar el servidor NTP (router de Cisco) como fuente de tiempo.

Prerequisites

Requirements

Asegúrese de cumplir estos requisitos antes de intentar esta configuración:

-

El servidor NTP debe ser accesible desde el sensor IPS de Cisco antes de iniciar esta configuración NTP.

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

-

Dispositivo IPS de la serie Cisco 4200 que ejecuta la versión de software 7.0 y posterior

-

Cisco IPS Manager Express (IME) versión 7.0.1 y posteriores

Nota: Aunque el IME se puede utilizar para supervisar los dispositivos de sensor que ejecutan Cisco IPS 5.0 y versiones posteriores, algunas de las nuevas funciones y funciones que se proporcionan en el IME sólo son compatibles con los sensores que ejecutan Cisco IPS 6.1 o versiones posteriores.

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). If your network is live, make sure that you understand the potential impact of any command.

Productos Relacionados

También puede utilizar este documento con estas versiones de hardware y software:

-

Dispositivo IPS Cisco serie 4200 que ejecuta las versiones de software 6.0 y anteriores

-

Cisco IPS Manager Express (IME) versión 6.1.1

Convenciones

Consulte Convenciones de Consejos Técnicos de Cisco para obtener más información sobre las convenciones sobre documentos.

Configuración

Configuración de un router de Cisco para que sea un servidor NTP

El sensor requiere una conexión autenticada con un servidor NTP si va a utilizar el servidor NTP como fuente de tiempo. El sensor sólo admite el algoritmo hash MD5 para el cifrado de claves. Utilice el siguiente procedimiento para activar un router de Cisco para que actúe como servidor NTP y utilice su reloj interno como fuente de tiempo.

Complete estos pasos para configurar un router de Cisco para que actúe como servidor NTP:

-

Inicie sesión en el router.

-

Introduzca el modo de configuración.

router#configure terminal

-

Cree el ID de clave y el valor de clave.

router(config)#ntp authentication-key key_ID md5 key_value

El ID de clave puede ser un número entre 1 y 65535. El valor clave es texto (numérico o carácter). Se cifra más tarde. Por ejemplo:

router(config)#ntp authentication-key 12345 md5 123

Nota: El sensor sólo admite claves MD5. Es posible que las claves ya existan en el router. Utilice el comando de configuración show running para verificar otras claves. Puede utilizar esos valores para la clave de confianza en el paso 4.

-

Designe la clave que acaba de crear en el paso 3 como clave de confianza (o utilice una clave existente).

router(config)#ntp trusted-key key_ID

El ID de clave de confianza es el mismo número que el ID de clave del paso 3. Por ejemplo:

router(config)#ntp trusted-key 12345

-

Especifique la interfaz del router con la que se comunicará el sensor.

router(config)#ntp source interface_name

Por ejemplo:

router(config)#ntp source FastEthernet 1/0

-

Especifique el número de estrato maestro NTP que se asignará al sensor como se muestra a continuación:

router(config)#ntp master stratum_number

Por ejemplo:

router(config)#ntp master 6

Nota: El número de estrato maestro NTP identifica la posición relativa del servidor en la jerarquía NTP. Puede elegir un número entre 1 y 15. No es importante para el sensor el número que elija.

Configuración del sensor para utilizar un origen de tiempo NTP

Complete los pasos de esta sección para configurar el sensor para utilizar la fuente de tiempo NTP (el router de Cisco es la fuente de tiempo NTP en este ejemplo).

El sensor requiere una fuente de tiempo consistente. Se recomienda utilizar un servidor NTP. Utilice el siguiente procedimiento para configurar el sensor para utilizar el servidor NTP como su fuente de tiempo. Puede utilizar NTP autenticado o no autenticado.

Nota: Para el NTP autenticado, debe obtener la dirección IP del servidor NTP, el ID de clave del servidor NTP y el valor de clave del servidor NTP.

Complete estos pasos para configurar el sensor para utilizar un servidor NTP como su fuente de tiempo:

-

Inicie sesión en la CLI mediante una cuenta con privilegios de administrador.

-

Ingrese al modo de configuración como se muestra aquí:

sensor#configure terminal

-

Introduzca el modo de host de servicio.

sensor(config)# service host

-

NTP se puede configurar como NTP autenticado y no autenticado.

Complete estos pasos para configurar el NTP no autenticado:

-

Ingrese al modo de configuración NTP.

sensor(config-hos)#ntp-option enabled-ntp-unauthenticated

-

Especifique la dirección IP del servidor NTP.

sensor(config-hos-ena)#ntp-server ip_address

En este ejemplo, la dirección IP del servidor NTP es 10.1.1.1.

sensor(config-hos-ena)#ntp-server 10.1.1.1

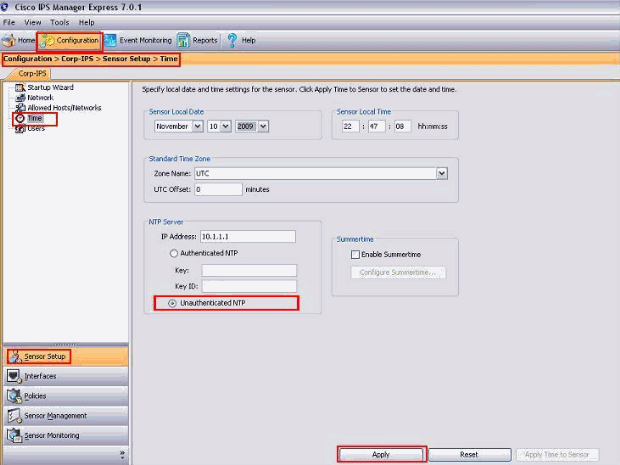

Este es el procedimiento para configurar NTP no autenticado mediante Cisco IPS Manager Express:

-

Elija Configuration > Corp-IPS > Sensor Setup > Time. A continuación, haga clic en el botón de opción junto a Unauthenticated NTP después de proporcionar la dirección IP del servidor NTP como se muestra en la captura de pantalla.

-

Haga clic en Apply (Aplicar).

Esto completa la configuración de NTP no autenticado.

Complete estos pasos para configurar el NTP autenticado:

-

Ingrese al modo de configuración NTP.

sensor(config-hos)#ntp-option enable

-

Especifique la dirección IP y la ID de clave del servidor NTP. El ID de clave es un número entre 1 y 65535. Este es el ID de clave que ya configuró en el servidor NTP.

sensor(config-hos-ena)#ntp-servers ip_address key-id key_ID

En este ejemplo, la dirección IP del servidor NTP es 10.1.1.1.

sensor(config-hos-ena)#ntp-server 10.1.1.1 key-id 12345

-

Especifique el valor de clave del servidor NTP.

sensor(config-hos-ena)#ntp-keys key_ID md5-key key_value

El valor clave es texto (numérico o carácter). Éste es el valor de clave que ya ha configurado en el servidor NTP. Por ejemplo:

sensor(config-hos-ena)#ntp-keys 12345 md5-key 123

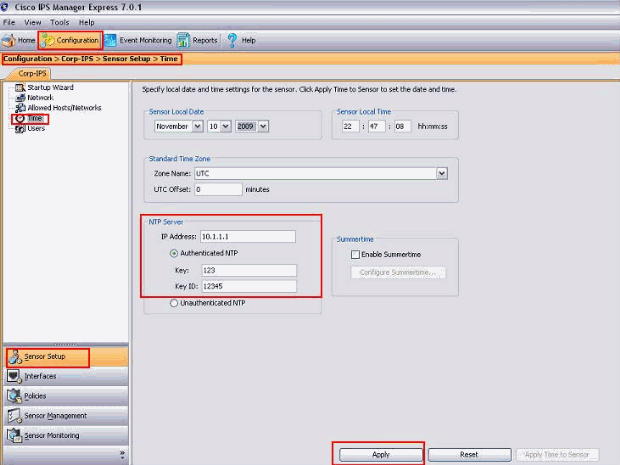

Este es el procedimiento para configurar el NTP autenticado con Cisco IPS Manager Express:

-

Elija Configuration > Corp-IPS > Sensor Setup > Time. A continuación, haga clic en el botón de opción junto a Authenticated NTP después de proporcionar la dirección IP del servidor NTP como se muestra en la captura de pantalla.

-

Proporcione la clave y el ID de clave, que deben ser iguales a los mencionados en el servidor NTP.

En este ejemplo, la clave es 123 y la ID de clave es 12345.

-

Haga clic en Apply (Aplicar).

Esto completa la configuración de NTP autenticado.

-

-

Salga del modo de configuración NTP.

sensor(config-hos-ena)# exit sensor(config-hos)# exit Apply Changes:?[yes]

-

Presione Enter para aplicar los cambios o ingrese no para descartarlos.

Esto completa la tarea de configuración.

Verificación

En esta sección encontrará información que puede utilizar para comprobar que su configuración funcione correctamente.

Verifique la configuración de NTP autenticado. Esto garantiza que la configuración de NTP autenticado se realice correctamente.

sensor(config-hos-ena)#show settings

enabled

-----------------------------------------------

ntp-keys (min: 1, max: 1, current: 1)

-----------------------------------------------

key-id: 12345

-----------------------------------------------

md5-key: 123

-----------------------------------------------

-----------------------------------------------

ntp-servers (min: 1, max: 1, current: 1)

-----------------------------------------------

ip-address: 10.1.1.1

key-id: 12345

-----------------------------------------------

-----------------------------------------------

sensor(config-hos-ena)#

Para mostrar el contenido de la configuración contenida en el submodo actual, utilice el comando show settings en cualquier modo de comando de servicio. Esto verifica que la configuración de NTP no autenticado se realice correctamente.

sensor(config-hos-ena)#show settings

enabled-ntp-unauthenticated

-----------------------------------------------

ntp-server: 10.1.1.1

-----------------------------------------------

sensor(config-hos-ena)#

Para mostrar el reloj del sistema, utilice el comando show clock en el modo EXEC como se muestra. Este ejemplo muestra NTP configurado y sincronizado:

sensor#show clock detail 11:45:02 CST Tues Jul 20 2011 Time source is NTP sensor#

Troubleshoot

Actualmente, no hay información específica de troubleshooting disponible para esta configuración.

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

11-Nov-2009 |

Versión inicial |

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios