Configuración de ISE 2.2 IPSEC para proteger la comunicación de NAD (ASA)

Opciones de descarga

-

ePub (1.1 MB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (825.2 KB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe cómo configurar y resolver problemas de RADIUS IPSEC para proteger la comunicación de Cisco Identity Service Engine (ISE) 2.2 - Dispositivo de acceso a la red (NAD). El tráfico RADIUS debe cifrarse dentro del túnel de intercambio de claves de Internet IPSec de sitio a sitio (de LAN a LAN) versiones 1 y 2 (IKEv1 e IKEv2) entre el dispositivo de seguridad adaptable (ASA) e ISE. Este documento no cubre la parte de configuración de AnyConnect SSL VPN.

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- ISE

- Cisco ASA

- Conceptos generales de IPSec

- Conceptos generales de RADIUS

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- Cisco ASA serie 5515-X que ejecuta la versión de software 9.4(2)11

- Cisco Identity Service Engine versión 2.2

- Windows 7 Service Pack 1

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). If your network is live, make sure that you understand the potential impact of any command.

Antecedentes

El objetivo es asegurar los protocolos que utilizan hash MD5, Radius y TACACS inseguros con IPSec. Tenga esto en cuenta:

- Cisco ISE admite IPSec en los modos de túnel y transporte.

- Al activar IPSec en una interfaz de Cisco ISE, se crea un túnel IPSec entre Cisco ISE y NAD para proteger la comunicación.

- Puede definir una clave previamente compartida o utilizar certificados X.509 para la autenticación IPSec.

- IPSec se puede habilitar en las interfaces Eth1 a Eth5. Solo puede configurar IPSec en una interfaz Cisco ISE por PSN.

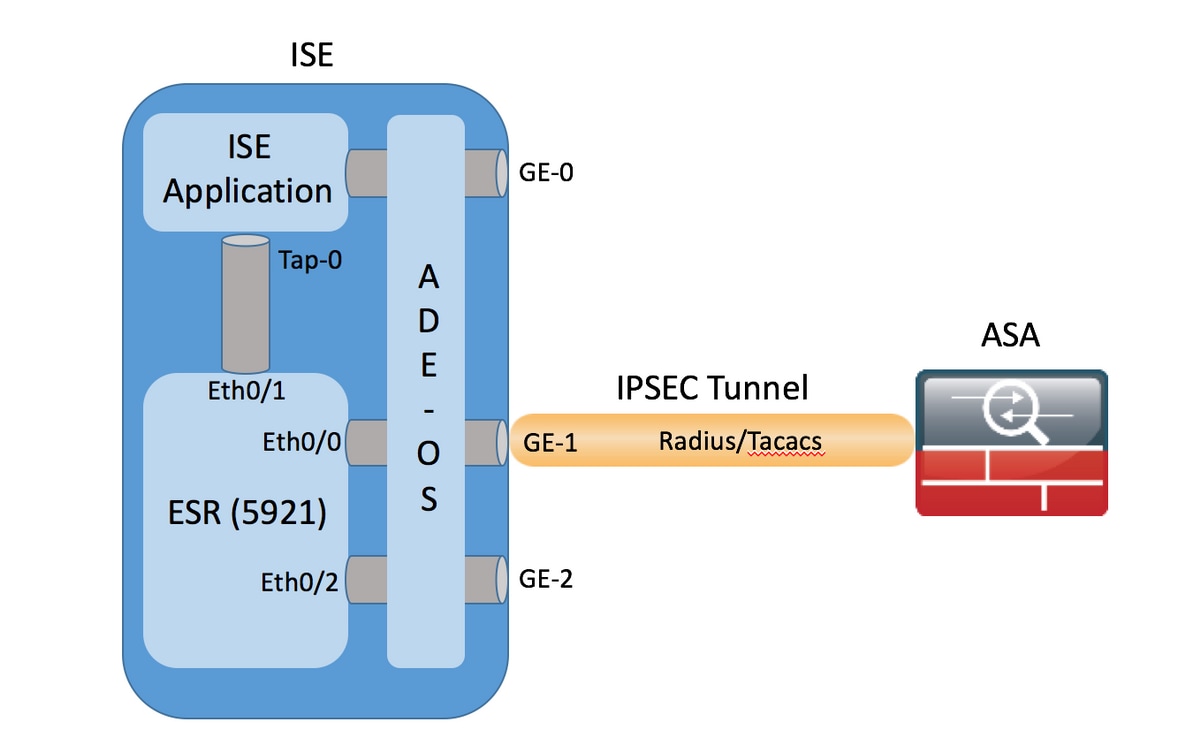

Arquitectura IPSec de ISE

Una vez que los paquetes cifrados son recibidos por la interfaz GE-1 ISE, ESR los intercepta en la interfaz Eth0/0.

interface Ethernet0/0

description e0/0->connection to external NAD

ip address 10.48.26.170 255.255.255.0

ip nat outside

ip virtual-reassembly in

no ip route-cache

crypto map radius

ESR los descifra y, de acuerdo con las reglas NAT preconfiguradas, realiza la traducción de direcciones. Los paquetes RADIUS/TACACS salientes (hacia NAD) se traducen a la dirección de interfaz Ethernet0/0 y se cifran posteriormente.

ip nat inside source list 1 interface Ethernet0/0 overload

ip nat inside source static udp 10.1.1.2 1645 interface Ethernet0/0 1645

ip nat inside source static udp 10.1.1.2 1646 interface Ethernet0/0 1646

ip nat inside source static udp 10.1.1.2 1812 interface Ethernet0/0 1812

ip nat inside source static udp 10.1.1.2 1813 interface Ethernet0/0 1813

ip nat inside source static tcp 10.1.1.2 49 interface Ethernet0/0 49

access-list 1 permit 10.1.1.0 0.0.0.3

Los paquetes destinados a la interfaz Eth0/0 en los puertos RADIUS/TACACS deben reenviarse a través de la interfaz Eth0/1 a la dirección IP 10.1.1.2, que es la dirección interna de ISE. Configuración ESR de Eth0/1

interface Ethernet0/1

description e0/1->tap0 internal connection to ISE

ip address 10.1.1.1 255.255.255.252

ip nat inside

ip virtual-reassembly in

no ip route-cache

Configuración de ISE de la interfaz Tap-0 interna:

ISE22-1ek/admin# show interface | b tap0

tap0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 10.1.1.2 netmask 255.255.255.252 broadcast 10.1.1.3

inet6 fe80::6c2e:37ff:fe5f:b609 prefixlen 64 scopeid 0x20<link>

ether 6e:2e:37:5f:b6:09 txqueuelen 500 (Ethernet)

RX packets 81462 bytes 8927953 (8.5 MiB)

RX errors 0 dropped 68798 overruns 0 frame 0

TX packets 105 bytes 8405 (8.2 KiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

Configurar

En esta sección se describe cómo completar las configuraciones de ISE y CLI de ASA.

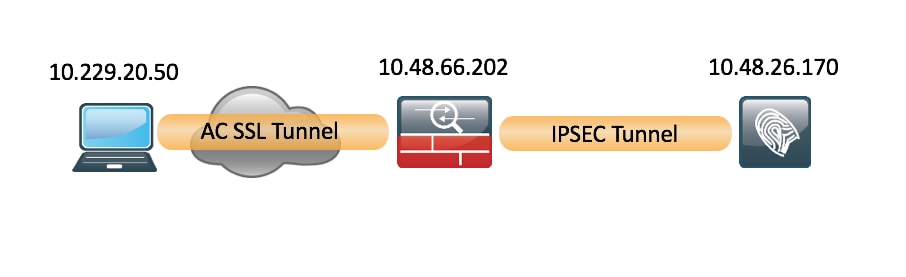

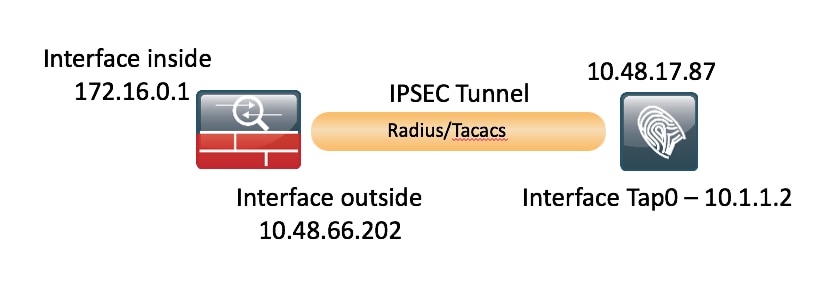

Diagrama de la red

La información de este documento utiliza esta configuración de red:

Configuración de ASA

Configuración de las interfaces ASA

Si la interfaz/interfaces ASA no están configuradas, asegúrese de configurar al menos la dirección IP, el nombre de la interfaz y el nivel de seguridad:

interface GigabitEthernet0/0

nameif outside

security-level 100

ip address 10.48.66.202 255.255.254.0

Configuración de la política IKEv1 y activación de IKEv1 en la interfaz externa

Para configurar las políticas de Internet Security Association and Key Management Protocol (ISAKMP) para las conexiones IKEv1, ingrese el comando crypto ikev1 policy <priority>:

crypto ikev1 policy 20

authentication pre-share

encryption aes

hash sha

group 5

lifetime 86400

Nota: Existe una coincidencia de política IKEv1 cuando ambas políticas de los dos peers contienen los mismos valores de parámetro de autenticación, cifrado, hash y Diffie-Hellman. Para IKEv1, la política de peer remoto también debe especificar una duración menor o igual a la duración en la política que envía el iniciador. Si las duraciones no son idénticas, el ASA utiliza la duración más corta.

Debe habilitar IKEv1 en la interfaz que termina el túnel VPN. Normalmente, se trata de la interfaz externa (o pública). Para habilitar IKEv1, ingrese el comando crypto ikev1 enable <interface-name> en el modo de configuración global:

crypto ikev1 enable outside

Configuración del grupo de túnel (perfil de conexión de LAN a LAN)

Para un túnel de LAN a LAN, el tipo de perfil de conexión es ipsec-l2l. Para configurar la clave previamente compartida IKEv1, ingrese el modo de configuración tunnel-group ipsec-attributes:

tunnel-group 10.48.26.170 type ipsec-l2l

tunnel-group 10.48.26.170 ipsec-attributes

ikev1 pre-shared-key Krakow123

Configuración de la ACL para el Tráfico de Interés de VPN

ASA utiliza listas de control de acceso (ACL) para diferenciar el tráfico que debe protegerse con cifrado IPSec del tráfico que no requiere protección. Protege los paquetes salientes que coinciden con un permit Application Control Engine (ACE) y garantiza que los paquetes entrantes que coinciden con un permit ACE tengan protección.

access-list 101 extended permit ip host 10.48.66.202 host 10.48.26.170

Nota: Una ACL para el tráfico VPN utiliza las direcciones IP de origen y de destino después de la traducción de direcciones de red (NAT). El único tráfico cifrado en este caso es el tráfico entre ASA e ISE.

Configuración del conjunto de transformación IKEv1

Un conjunto de transformación IKEv1 es una combinación de protocolos y algoritmos de seguridad que definen la forma en que ASA protege los datos. Durante las negociaciones de la Asociación de seguridad IPSec (SA), los pares deben identificar un conjunto o una propuesta de transformación que sea la misma para ambos pares. A continuación, ASA aplica el conjunto o la propuesta de transformación coincidente para crear una SA que proteja los flujos de datos en la lista de acceso para ese mapa criptográfico.

Para configurar el conjunto de transformación IKEv1, ingrese el comando crypto ipsec ikev1 transform-set:

crypto ipsec ikev1 transform-set SET2 esp-aes esp-sha-hmac

Configurar un mapa criptográfico y aplicarlo a una interfaz

Un mapa criptográfico define una política IPSec que se negociará en la SA IPSec e incluye:

- Una lista de acceso para identificar los paquetes que la conexión IPSec permite y protege

- Identificación de pares

- Una dirección local para el tráfico IPSec

- Los conjuntos de transformación IKEv1

Aquí tiene un ejemplo:

crypto map MAP 20 match address 101

crypto map MAP 20 set peer 10.48.26.170

crypto map MAP 20 set ikev1 transform-set SET2

A continuación, puede aplicar el mapa criptográfico a la interfaz:

crypto map MAP interface outside

Configuración final de ASA

Esta es la configuración final en el ASA:

interface GigabitEthernet0/0

nameif outside

security-level 0

ip address 10.48.66.202 255.255.254.0

!

!

access-list 101 extended permit ip host 10.48.66.202 host 10.48.26.170

!

crypto ipsec ikev1 transform-set SET2 esp-aes esp-sha-hmac

!

crypto map MAP 20 match address 101

crypto map MAP 20 set peer 10.48.26.170

crypto map MAP 20 set ikev1 transform-set SET2

crypto map MAP interface outside

Configuración de ISE

Configuración de la dirección IP en ISE

La dirección debe configurarse en la interfaz GE1-GE5 desde la CLI; no se admite GE0.

interface GigabitEthernet 1

ip address 10.48.26.170 255.255.255.0

ipv6 address autoconfig

ipv6 enable

Nota: La aplicación se reinicia después de configurar la dirección IP en la interfaz:

% El cambio de la dirección IP puede hacer que se reinicien los servicios ISE

¿Desea continuar con el cambio de dirección IP? S/N [N]: S

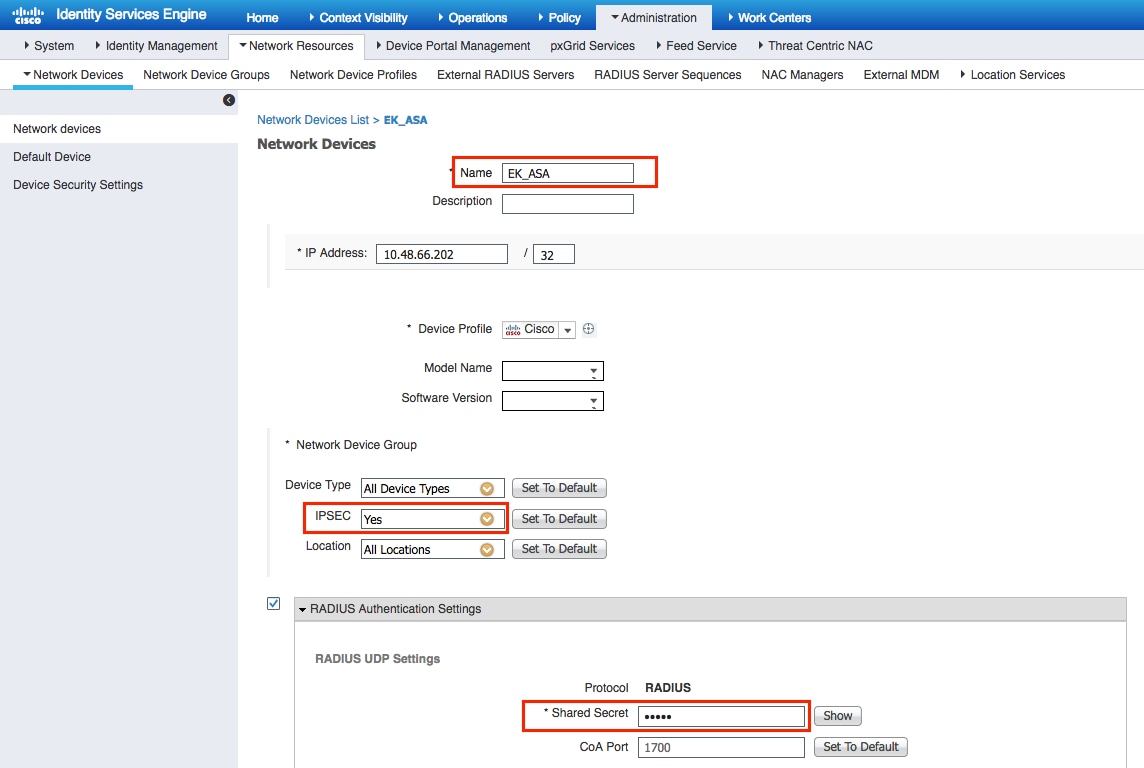

Agregar NAD al grupo IPSec en ISE

Vaya a Administration > Network Resources > Network Devices. Haga clic en Agregar. Asegúrese de configurar el nombre, la dirección IP y la clave secreta compartida. Para finalizar el túnel IPSec desde el NAD, seleccione YES contra el grupo de dispositivos de red IPSEC.

Una vez agregado NAD, se debe crear una ruta adicional en ISE para garantizar que el tráfico RADIUS pase a través de ESR y se cifre:

ip route 10.48.66.202 255.255.255.255 gateway 10.1.1.1

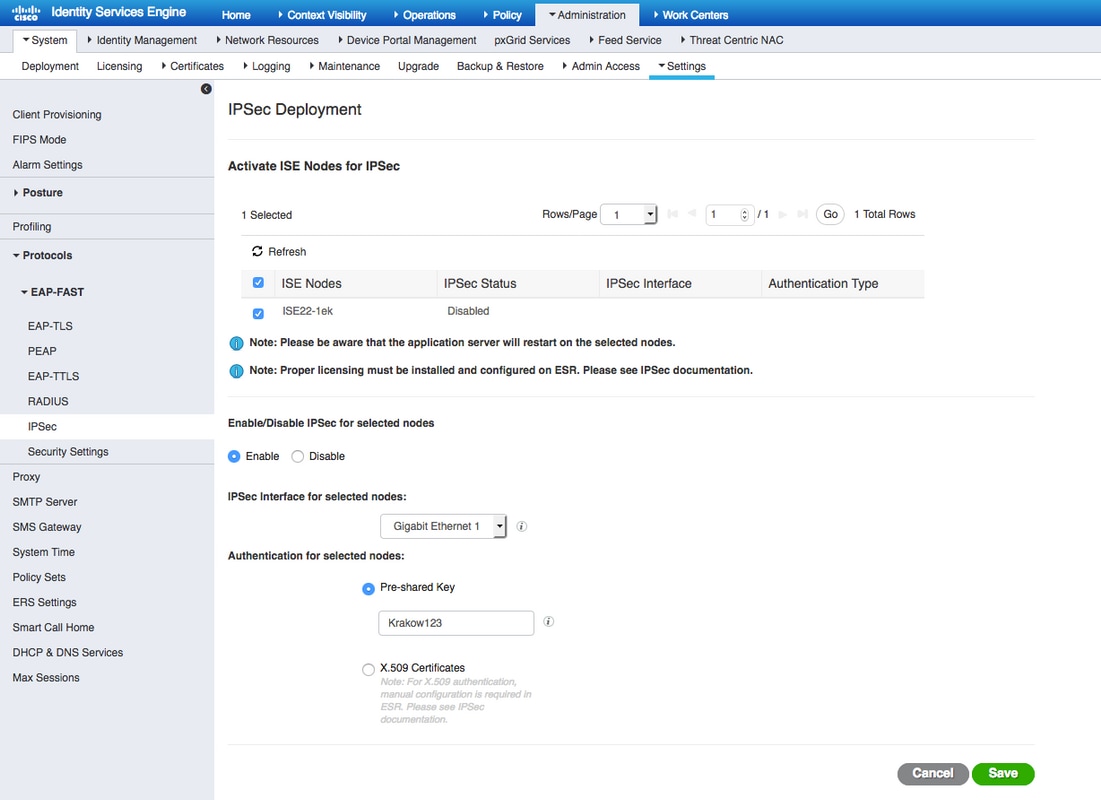

Habilitar IPSEC en ISE

Vaya a Administration > System > Settings. Haga clic en Radius y luego en IPSEC. Select PSN (Single/Multiple/All) (Seleccionar PSN, individual/múltiple/todo) Seleccione la opción Enable (Activar), elija la interfaz y seleccione el método de autenticación. Click Save. Los servicios se reinician en el nodo seleccionado en este momento.

Tenga en cuenta que, después de que la configuración de ISE CLI de reinicio de servicios muestre una interfaz configurada sin dirección IP y en estado de apagado, se espera que ESR (router de servicios integrados) tome el control de la interfaz de ISE.

interface GigabitEthernet 1

shutdown

ipv6 address autoconfig

ipv6 enable

Una vez que se reinician los servicios, se habilita la funcionalidad ESR. Para iniciar sesión en ESR, escriba esr en la línea de comandos:

ISE22-1ek/admin# esr

% Entering ESR 5921 shell

% Cisco IOS Software, C5921 Software (C5921_I86-UNIVERSALK9-M), Version 15.5(2)T2, RELEASE SOFTWARE (fc3)

% Technical Support: http://www.cisco.com/techsupport

% Copyright (c) 1986-2015 Cisco Systems, Inc.

Press RETURN to get started, <CTRL-C> to exit

ise-esr5921>en

ise-esr5921#

ESR incluye la siguiente configuración de criptografía:

crypto keyring MVPN-spokes

pre-shared-key address 0.0.0.0 0.0.0.0 key Krakow123

!

crypto isakmp policy 10

encr aes

hash sha256

authentication pre-share

group 16

!

crypto isakmp policy 20

encr aes

hash sha256

authentication pre-share

group 14

!

crypto isakmp key Krakow123 address 0.0.0.0

!

crypto isakmp profile MVPN-profile

description LAN-to-LAN for spoke router(s) connection

keyring MVPN-spokes

match identity address 0.0.0.0

!

crypto ipsec transform-set radius esp-aes esp-sha256-hmac

mode tunnel

crypto ipsec transform-set radius-2 esp-aes esp-sha256-hmac

mode transport

!

crypto dynamic-map MVPN-dynmap 10

set transform-set radius radius-2

!

crypto map radius 10 ipsec-isakmp dynamic MVPN-dynmap

Debido a que ASA no admite el algoritmo de hashing sha256, se requiere una configuración adicional en ESR para que coincida con las políticas IKEv1 para la 1ª y 2ª fase de IPSEC. Configure la política isakmp y el conjunto de transformación para que coincidan con los configurados en ASA:

crypto isakmp policy 30

encr aes

authentication pre-share

group 5

!

crypto ipsec transform-set radius-3 esp-aes esp-sha-hmac

mode tunnel

!

crypto dynamic-map MVPN-dynmap 10

set transform-set radius radius-2 radius-3

Asegúrese de que ESR tenga una ruta para enviar paquetes cifrados:

ip route 0.0.0.0 0.0.0.0 10.48.26.1

Verificación

ASA

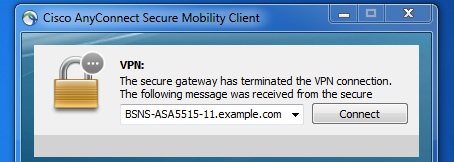

Antes de que los clientes de Anyconnect se conecten, ASA no tiene ninguna sesión crypto:

BSNS-ASA5515-11# sh cry isa sa

There are no IKEv1 SAs

There are no IKEv2 SAs

BSNS-ASA5515-11# sh cry ipsec sa

There are no ipsec sas

BSNS-ASA5515-11#

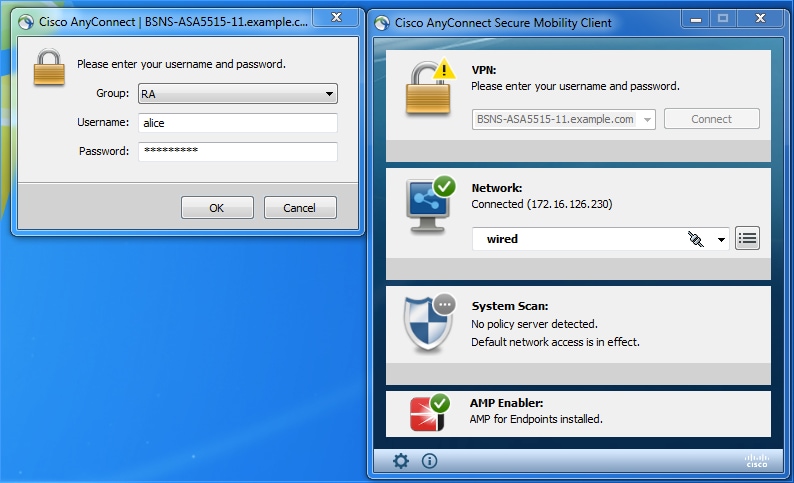

El cliente se conecta a través del cliente VPN Anyconnect, ya que se utiliza una fuente de autenticación ISE 2.2.

ASA envía un paquete Radius, que activa el establecimiento de sesión VPN, una vez que el túnel está activo, se ve la siguiente salida en ASA y confirma que la fase 1 del túnel está activa:

BSNS-ASA5515-11# sh cry isa sa

IKEv1 SAs:

Active SA: 1

Rekey SA: 0 (A tunnel will report 1 Active and 1 Rekey SA during rekey)

Total IKE SA: 1

1 IKE Peer: 10.48.26.170

Type : L2L Role : initiator

Rekey : no State : MM_ACTIVE

There are no IKEv2 SAs

BSNS-ASA5515-11#

La fase 2 está activa y los paquetes se cifran y descifran:

BSNS-ASA5515-11# sh cry ipsec sa

interface: outside

Crypto map tag: MAP, seq num: 20, local addr: 10.48.66.202

access-list 101 extended permit ip host 10.48.66.202 host 10.48.26.170

local ident (addr/mask/prot/port): (10.48.66.202/255.255.255.255/0/0)

remote ident (addr/mask/prot/port): (10.48.26.170/255.255.255.255/0/0)

current_peer: 10.48.26.170

#pkts encaps: 5, #pkts encrypt: 5, #pkts digest: 5

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 5, #pkts comp failed: 0, #pkts decomp failed: 0

#pre-frag successes: 0, #pre-frag failures: 0, #fragments created: 0

#PMTUs sent: 0, #PMTUs rcvd: 0, #decapsulated frgs needing reassembly: 0

#TFC rcvd: 0, #TFC sent: 0

#Valid ICMP Errors rcvd: 0, #Invalid ICMP Errors rcvd: 0

#send errors: 0, #recv errors: 0

local crypto endpt.: 10.48.66.202/0, remote crypto endpt.: 10.48.26.170/0

path mtu 1500, ipsec overhead 74(44), media mtu 1500

PMTU time remaining (sec): 0, DF policy: copy-df

ICMP error validation: disabled, TFC packets: disabled

current outbound spi: 5BBE9F07

current inbound spi : 068C04D1

inbound esp sas:

spi: 0x068C04D1 (109839569)

transform: esp-aes esp-sha-hmac no compression

in use settings ={L2L, Tunnel, IKEv1, }

slot: 0, conn_id: 323584, crypto-map: MAP

sa timing: remaining key lifetime (kB/sec): (4373999/3558)

IV size: 16 bytes

replay detection support: Y

Anti replay bitmap:

0x00000000 0x0000003F

outbound esp sas:

spi: 0x5BBE9F07 (1539219207)

transform: esp-aes esp-sha-hmac no compression

in use settings ={L2L, Tunnel, IKEv1, }

slot: 0, conn_id: 323584, crypto-map: MAP

sa timing: remaining key lifetime (kB/sec): (4373999/3558)

IV size: 16 bytes

replay detection support: Y

Anti replay bitmap:

0x00000000 0x00000001

ESR

Se pueden comprobar los mismos resultados en ESR, la fase uno está activa:

ise-esr5921#sh cry isa sa

IPv4 Crypto ISAKMP SA

dst src state conn-id status

10.48.26.170 10.48.66.202 QM_IDLE 1012 ACTIVE MVPN-profile

IPv6 Crypto ISAKMP SA

ise-esr5921#

La fase 2 está activa, los paquetes se cifran y se descifran correctamente:

ise-esr5921#sh cry ipsec sa

interface: Ethernet0/0

Crypto map tag: radius, local addr 10.48.26.170

protected vrf: (none)

local ident (addr/mask/prot/port): (10.48.26.170/255.255.255.255/0/0)

remote ident (addr/mask/prot/port): (10.48.66.202/255.255.255.255/0/0)

current_peer 10.48.66.202 port 500

PERMIT, flags={}

#pkts encaps: 5, #pkts encrypt: 5, #pkts digest: 5

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 0, #pkts compr. failed: 0

#pkts not decompressed: 0, #pkts decompress failed: 0

#send errors 0, #recv errors 0

local crypto endpt.: 10.48.26.170, remote crypto endpt.: 10.48.66.202

plaintext mtu 1438, path mtu 1500, ip mtu 1500, ip mtu idb Ethernet0/0

current outbound spi: 0x68C04D1(109839569)

PFS (Y/N): N, DH group: none

inbound esp sas:

spi: 0x5BBE9F07(1539219207)

transform: esp-aes esp-sha-hmac ,

in use settings ={Tunnel, }

conn id: 31, flow_id: SW:31, sibling_flags 80000040, crypto map: radius

sa timing: remaining key lifetime (k/sec): (4259397/3508)

IV size: 16 bytes

replay detection support: Y

Status: ACTIVE(ACTIVE)

inbound ah sas:

inbound pcp sas:

outbound esp sas:

spi: 0x68C04D1(109839569)

transform: esp-aes esp-sha-hmac ,

in use settings ={Tunnel, }

conn id: 32, flow_id: SW:32, sibling_flags 80000040, crypto map: radius

sa timing: remaining key lifetime (k/sec): (4259397/3508)

IV size: 16 bytes

replay detection support: Y

Status: ACTIVE(ACTIVE)

outbound ah sas:

outbound pcp sas:

ISE

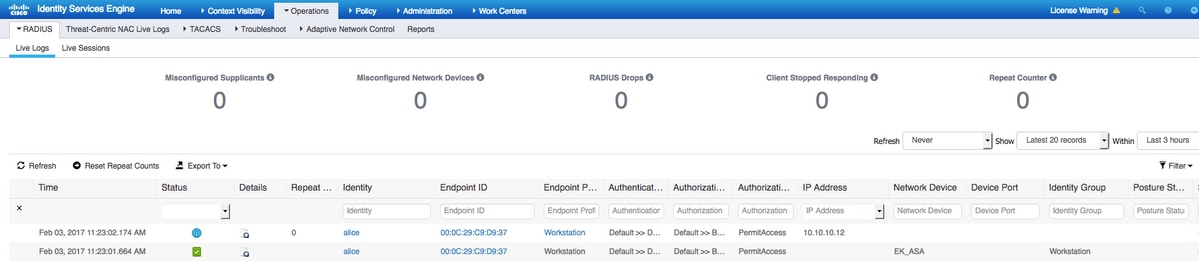

La autenticación en vivo indica la autenticación PAP_ASCII regular:

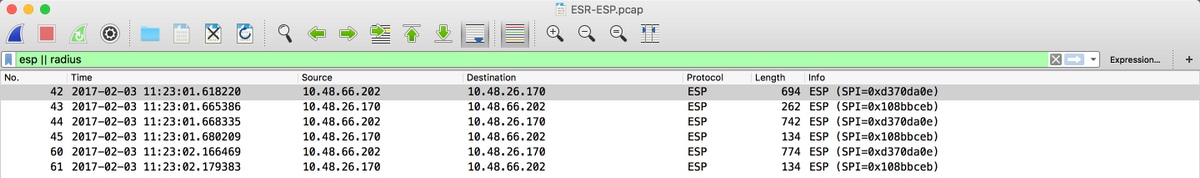

Las capturas realizadas en la interfaz GE1 de ISE y filtradas con ESP o Radius confirman que no hay Radius en texto sin cifrar y que todo el tráfico está cifrado:

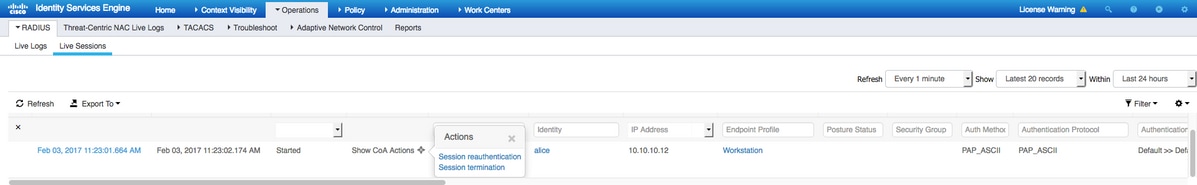

También es posible enviar paquetes cifrados desde ISE (cambio de autorización, CoA) una vez que el túnel está en funcionamiento:

En este ejemplo, se emitió la terminación de la sesión y el cliente VPN se desconectó como resultado:

Troubleshoot

La técnica de resolución de problemas comunes de VPN se puede aplicar para resolver problemas relacionados con IPSEC. Puede encontrar documentos útiles a continuación:

Depuración de IOS IKEv2 para VPN de sitio a sitio con PSKs Troubleshooting TechNote

Depuración de ASA IKEv2 para VPN de sitio a sitio con PSK

Solución de problemas de IPsec: Introducción y uso de comandos de depuración

Configuración de sitio a sitio de FlexVPN (DVTI a mapa criptográfico) entre NAD e ISE 2.2

También es posible proteger el tráfico RADIUS con FlexVPN. En el ejemplo siguiente se utiliza la siguiente topología:

La configuración de FlexVPN es sencilla. Puede encontrar más información aquí:

http://www.cisco.com/c/en/us/support/docs/security/flexvpn/116008-flexvpn-nge-config-00.html

Configuración de ASA

hostname BSNS-ASA5515-11

domain-name example.com

ip local pool POOL 10.10.10.10-10.10.10.100 mask 255.255.255.0

!

interface GigabitEthernet0/0

nameif outside

security-level 100

ip address 10.48.66.202 255.255.254.0

!

interface GigabitEthernet0/1

nameif inside

security-level 100

ip address 172.16.0.1 255.255.255.0

same-security-traffic permit inter-interface

same-security-traffic permit intra-interface

object network POOL

subnet 10.10.10.0 255.255.255.0

object network ISE

host 10.48.17.86

object network ISE22

host 10.1.1.2

object network INSIDE-NET

subnet 172.16.0.0 255.255.0.0

access-list 101 extended permit ip host 172.16.0.1 host 10.1.1.2

access-list OUT extended permit ip any any

nat (inside,outside) source static INSIDE-NET INSIDE-NET destination static ISE22 ISE22

nat (outside,outside) source dynamic POOL interface

nat (inside,outside) source dynamic any interface

access-group OUT in interface outside

route outside 0.0.0.0 0.0.0.0 10.48.66.1 1

aaa-server ISE22 protocol radius

authorize-only

interim-accounting-update periodic 1

dynamic-authorization

aaa-server ISE22 (inside) host 10.1.1.2

key *****

crypto ipsec ikev2 ipsec-proposal SET

protocol esp encryption aes

protocol esp integrity sha-1

crypto ipsec security-association pmtu-aging infinite

crypto dynamic-map DMAP 1 set ikev1 transform-set SET

crypto map MAP 10 ipsec-isakmp dynamic DMAP

crypto map MAP 20 match address 101

crypto map MAP 20 set peer 10.48.17.87

crypto map MAP 20 set ikev2 ipsec-proposal SET

crypto map MAP interface outside

crypto ikev2 policy 10

encryption aes

integrity sha256

group 2

prf sha256

lifetime seconds 86400

crypto ikev2 enable outside

management-access inside

webvpn

enable outside

anyconnect image disk0:/anyconnect-win-4.4.00243-webdeploy-k9.pkg 1

anyconnect enable

tunnel-group-list enable

error-recovery disable

group-policy GP-SSL internal

group-policy GP-SSL attributes

vpn-tunnel-protocol ssl-client

tunnel-group RA type remote-access

tunnel-group RA general-attributes

address-pool POOL

authentication-server-group ISE22

accounting-server-group ISE22

default-group-policy GP-SSL

tunnel-group RA webvpn-attributes

group-alias RA enable

tunnel-group 10.48.17.87 type ipsec-l2l

tunnel-group 10.48.17.87 ipsec-attributes

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

Configuración de ESR en ISE

ise-esr5921#sh run

Building configuration...

Current configuration : 5778 bytes

!

! Last configuration change at 17:32:58 CET Thu Feb 23 2017

!

version 15.5

service timestamps debug datetime msec

service timestamps log datetime msec

no service password-encryption

service call-home

!

hostname ise-esr5921

!

boot-start-marker

boot host unix:default-config

boot-end-marker

!

!

!

no aaa new-model

bsd-client server url https://cloudsso.cisco.com/as/token.oauth2

clock timezone CET 1 0

mmi polling-interval 60

no mmi auto-configure

no mmi pvc

mmi snmp-timeout 180

call-home

! If contact email address in call-home is configured as sch-smart-licensing@cisco.com

! the email address configured in Cisco Smart License Portal will be used as contact email address to send SCH notifications.

contact-email-addr sch-smart-licensing@cisco.com

profile "CiscoTAC-1"

active

destination transport-method http

no destination transport-method email

!

!

!

!

!

!

!

!

!

!

!

!

ip cef

no ipv6 cef

!

multilink bundle-name authenticated

!

!

!

!

!

!

!

!

!

crypto pki trustpoint SLA-TrustPoint

enrollment pkcs12

revocation-check crl

!

!

crypto pki certificate chain SLA-TrustPoint

certificate ca 01

30820321 30820209 A0030201 02020101 300D0609 2A864886 F70D0101 0B050030

32310E30 0C060355 040A1305 43697363 6F312030 1E060355 04031317 43697363

6F204C69 63656E73 696E6720 526F6F74 20434130 1E170D31 33303533 30313934

3834375A 170D3338 30353330 31393438 34375A30 32310E30 0C060355 040A1305

43697363 6F312030 1E060355 04031317 43697363 6F204C69 63656E73 696E6720

526F6F74 20434130 82012230 0D06092A 864886F7 0D010101 05000382 010F0030

82010A02 82010100 A6BCBD96 131E05F7 145EA72C 2CD686E6 17222EA1 F1EFF64D

CBB4C798 212AA147 C655D8D7 9471380D 8711441E 1AAF071A 9CAE6388 8A38E520

1C394D78 462EF239 C659F715 B98C0A59 5BBB5CBD 0CFEBEA3 700A8BF7 D8F256EE

4AA4E80D DB6FD1C9 60B1FD18 FFC69C96 6FA68957 A2617DE7 104FDC5F EA2956AC

7390A3EB 2B5436AD C847A2C5 DAB553EB 69A9A535 58E9F3E3 C0BD23CF 58BD7188

68E69491 20F320E7 948E71D7 AE3BCC84 F10684C7 4BC8E00F 539BA42B 42C68BB7

C7479096 B4CB2D62 EA2F505D C7B062A4 6811D95B E8250FC4 5D5D5FB8 8F27D191

C55F0D76 61F9A4CD 3D992327 A8BB03BD 4E6D7069 7CBADF8B DF5F4368 95135E44

DFC7C6CF 04DD7FD1 02030100 01A34230 40300E06 03551D0F 0101FF04 04030201

06300F06 03551D13 0101FF04 05300301 01FF301D 0603551D 0E041604 1449DC85

4B3D31E5 1B3E6A17 606AF333 3D3B4C73 E8300D06 092A8648 86F70D01 010B0500

03820101 00507F24 D3932A66 86025D9F E838AE5C 6D4DF6B0 49631C78 240DA905

604EDCDE FF4FED2B 77FC460E CD636FDB DD44681E 3A5673AB 9093D3B1 6C9E3D8B

D98987BF E40CBD9E 1AECA0C2 2189BB5C 8FA85686 CD98B646 5575B146 8DFC66A8

467A3DF4 4D565700 6ADF0F0D CF835015 3C04FF7C 21E878AC 11BA9CD2 55A9232C

7CA7B7E6 C1AF74F6 152E99B7 B1FCF9BB E973DE7F 5BDDEB86 C71E3B49 1765308B

5FB0DA06 B92AFE7F 494E8A9E 07B85737 F3A58BE1 1A48A229 C37C1E69 39F08678

80DDCD16 D6BACECA EEBC7CF9 8428787B 35202CDC 60E4616A B623CDBD 230E3AFB

418616A9 4093E049 4D10AB75 27E86F73 932E35B5 8862FDAE 0275156F 719BB2F0

D697DF7F 28

quit

license udi pid CISCO5921-K9 sn 98492083R3X

username lab password 0 lab

!

redundancy

!

!

!

crypto keyring MVPN-spokes

pre-shared-key address 0.0.0.0 0.0.0.0 key Krakow123

crypto ikev2 authorization policy default

route set interface

route set remote ipv4 10.1.1.0 255.255.255.0

!

!

!

crypto ikev2 keyring mykeys

peer ISR4451

address 10.48.23.68

pre-shared-key Krakow123

!

!

!

crypto ikev2 profile default

match identity remote address 0.0.0.0

authentication remote pre-share

authentication local pre-share

keyring local mykeys

aaa authorization group psk list default default local

virtual-template 1

!

!

crypto isakmp policy 10

encr aes

hash sha256

authentication pre-share

group 16

!

crypto isakmp policy 20

encr aes

hash sha256

authentication pre-share

group 14

crypto isakmp key Krakow123 address 0.0.0.0

crypto isakmp profile MVPN-profile

description LAN-to-LAN for spoke router(s) connection

keyring MVPN-spokes

match identity address 0.0.0.0

!

!

crypto ipsec transform-set radius esp-aes esp-sha256-hmac

mode tunnel

crypto ipsec transform-set radius-2 esp-aes esp-sha256-hmac

mode transport

!

!

!

crypto dynamic-map MVPN-dynmap 10

set transform-set radius radius-2

!

!

crypto map radius 10 ipsec-isakmp dynamic MVPN-dynmap

!

!

!

!

!

interface Loopback0

ip address 10.1.12.2 255.255.255.0

!

interface Ethernet0/0

description e0/0->connection to external NAD

ip address 10.48.17.87 255.255.255.0

ip nat outside

ip virtual-reassembly in

no ip route-cache

crypto map radius

!

interface Ethernet0/1

description e0/1->tap0 internal connection to ISE

ip address 10.1.1.1 255.255.255.252

ip nat inside

ip virtual-reassembly in

no ip route-cache

!

interface Ethernet0/2

description e0/2->connection to CSSM backend license server

no ip address

ip virtual-reassembly in

no ip route-cache

!

interface Ethernet0/3

no ip address

shutdown

!

interface Virtual-Template1 type tunnel

ip unnumbered Loopback0

tunnel source Ethernet0/0

tunnel mode ipsec ipv4

tunnel protection ipsec profile default

!

ip forward-protocol nd

!

!

no ip http server

no ip http secure-server

ip nat inside source list 1 interface Ethernet0/0 overload

ip nat inside source static udp 10.1.1.2 1645 interface Ethernet0/0 1645

ip nat inside source static udp 10.1.1.2 1646 interface Ethernet0/0 1646

ip nat inside source static udp 10.1.1.2 1812 interface Ethernet0/0 1812

ip nat inside source static udp 10.1.1.2 1813 interface Ethernet0/0 1813

ip nat inside source static tcp 10.1.1.2 49 interface Ethernet0/0 49

ip route 0.0.0.0 0.0.0.0 10.48.17.1

!

!

!

access-list 1 permit 10.1.1.0 0.0.0.3

!

control-plane

!

!

!

!

!

!

!

!

!

!

!

!

line con 0

logging synchronous

line aux 0

line vty 0 4

login

transport input none

!

!

end

Consideraciones de diseño de FlexVPN

- El túnel VPN se construye usando DVTI en el lado ESR y Crypto Map en el lado ASA, con la configuración anterior ASA es capaz de generar el paquete Radius originado desde la interfaz interna, que asegurará la lista de acceso correcta para el cifrado para accionar el establecimiento de la sesión VPN.

- Tenga en cuenta que, en este caso, el ASA NAD debe definirse en ISE con la dirección IP de la interfaz interna.

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

01-Apr-2017 |

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Eugene KorneychukIngeniero del TAC de Cisco

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios