Guía de prácticas recomendadas para antispam, antivirus, graymail y filtros de brote de virus

Opciones de descarga

-

ePub (1.1 MB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (749.0 KB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Overview

La gran mayoría de las amenazas, ataques y molestias a los que se enfrenta una organización a través del correo electrónico se producen en forma de spam, malware y ataques combinados. El dispositivo de seguridad Cisco Email Security Appliance (ESA) incluye varias tecnologías y funciones diferentes para eliminar estas amenazas en el gateway antes de que entren en la organización. En este documento se describen los métodos recomendados para configurar Anti-Spam, Anti-Virus, Graymail y Outbreak Filters tanto en el flujo de correo electrónico entrante como saliente.

Anti-Spam

La protección antispam aborda una amplia gama de amenazas conocidas, incluidos el spam, la suplantación de identidad y los ataques zombis, así como amenazas de correo electrónico de corta duración y bajo volumen difíciles de detectar, como las estafas "419". Además, la protección antispam identifica amenazas mixtas nuevas y en constante evolución, como los ataques de spam que distribuyen contenido malintencionado a través de una URL de descarga o un ejecutable.

Cisco Email Security ofrece las siguientes soluciones antispam:

- Filtrado Anti-Spam de IronPort (IPAS)

- Filtrado inteligente de análisis múltiple de Cisco (IMS)

Puede licenciar y habilitar ambas soluciones en su ESA, pero solo puede utilizar una en una política de correo determinada. A efectos de este documento de prácticas recomendadas, vamos a utilizar la función IMS.

Verificar clave de característica

- En el ESA, navegue hasta Administración del sistema > Claves de característica

- Busque la licencia de análisis múltiple inteligente y asegúrese de que está activa.

Activar análisis múltiple inteligente (IMS) globalmente

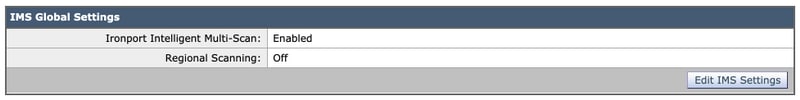

- Encendido ESA, navegar a Security Services> IMS y Graymail

- Haga clic en Habilitaren la configuración global de IMS:

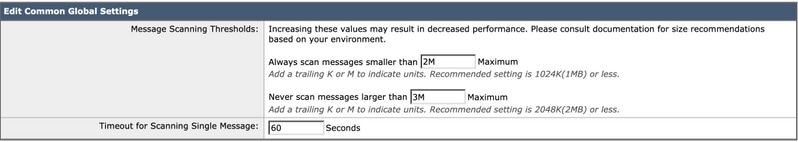

- Busque Configuración global común y haga clic en Editar configuración global

- Aquí usted lata configurar múltiple configuración. recomendado configuración son mostrado in imagen a continuación:

- Haga clic en Submit (Enviar)y Confirme su cambios.

Si no dispone de una suscripción de licencia IMS:

- Vaya a Servicios de seguridad > IronPort Anti-Spam

- Haga clic en Habilitaren Información general sobre IronPort Anti-Spam

- Haga clic en Editar configuración global

- Aquí usted lata configurar múltiple configuración. recomendado configuración son mostrado in imagen a continuación:

- Cisco recomienda seleccionar el perfil de escaneo agresivo para aquellos clientes que deseen poner un gran énfasis en el bloqueo de spam.

- Haga clic en Submit (Enviar)y Confirme su cambios

Habilitar cuarentena de spam centralizada

Dado que Anti-Spam tiene la opción de ser enviado a cuarentena, es importante asegurarse de que la cuarentena de spam esté configurada:

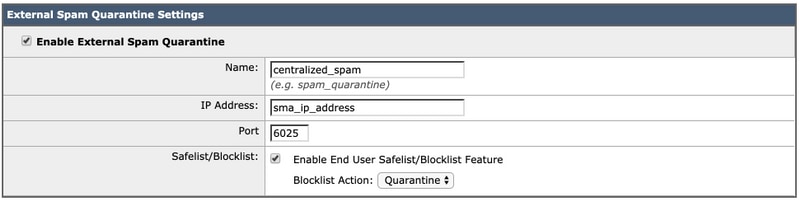

- Vaya a Servicios de seguridad > Cuarentena de spam

- Haga clic ening Configurarbotón hará tomar usted a folldeuda página.

- Aquí usted lata enable cuarentena por comprobación enablecaja y punto the cuarentena a be centralizado encendido a SeguridadGestión AAppliance (SMA) porrelleno in el SMANombrey IP dirección. recomendado configuración son mostrado a continuación:

- Haga clic en Submit (Enviar)y Confirme su cambios

Configurar Anti-Spam en directivas

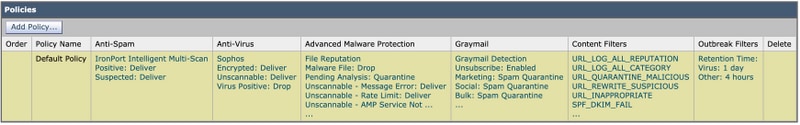

- Vaya a Políticas de correo > Políticas de correo entrante

- Las Políticas de correo entrante utilizan la configuración Anti-Spam de IronPort de forma predeterminada.

- Al hacer clic en el enlace azul de Anti-Spam, esa política concreta podrá utilizar una configuración antispam personalizada.

- A continuación, verá un ejemplo que muestra la política predeterminada que utiliza la configuración antispam personalizada:

Personalice la configuración de Anti-Spam para una política de correo entrante haciendo clic en el enlace azul bajo Anti-Spam para la política que desea personalizar.

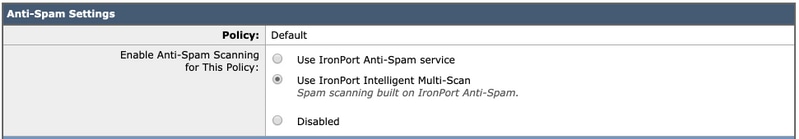

Aquí usted lata seleccionar Anti-Spam Escaneo opción usted deseo a enable para este política.

- Para fines de este best (mejor) pactohielo documento, clic radio botón siguiente a Uso IronPort Intelligent Multi-Escanear:

Las dos secciones siguientes incluyen Valores de configuración de spam identificados positivamente y Valores de configuración de spam sospechoso:

- La práctica recomendada es configurar la opción Quarantine action on Positively-Identified Spam con el texto antepuesto [SPAM] agregado al asunto y;

- Aplicar a Entregar como acción para Configuración de Spam Sospechoso con el texto antepuesto [SPAM SOSPECHOSO] agregado al asunto:

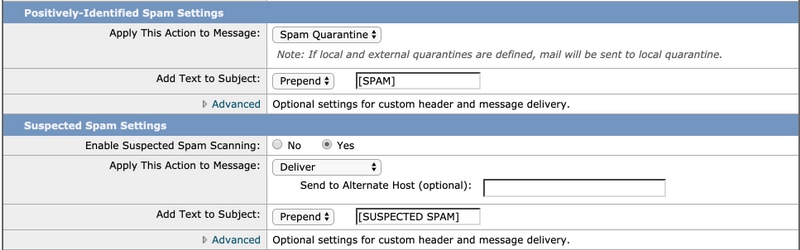

- Se puede cambiar la configuración del umbral de spam, y la configuración recomendada es personalizar la puntuación de spam identificado positivamente a 90 y la de spam sospechoso a 43:

- Haga clic en Submit (Enviar)y Confirme su cambios

Antivirus

La protección antivirus se proporciona mediante dos motores de terceros: Sophos y McAfee. Estos motores filtrarán todas las amenazas maliciosas conocidas, eliminándolas, limpiándolas o poniéndolas en cuarentena según la configuración.

Verificar claves de característica

Para comprobar que ambas teclas de función están activadas y activas:

- Vaya a Administración del sistema > Claves de característica

- Asegúrese de que tanto Sophos Anti-Virus como las licencias de McAfee están activas.

Activar análisis antivirus

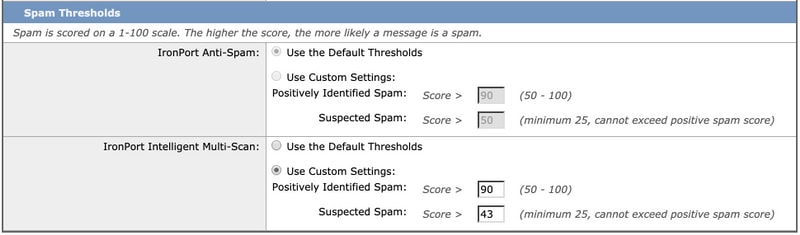

- Navegar a Security Services> Antivirus - Sophos

- Haga clic en Habilitarbotón.

- Asegúrese de que Automatic Update esté Enabled y que la actualización de los archivos de Sophos Anti-Virus funcione correctamente. Si es necesario, haga clic en Actualizar ahora para iniciar la actualización del archivo inmediatamente:

- Haga clic en Submit (Enviar)y Confirme su cambios.

Si la licencia de McAfee también está activa, navegue por a Security Services> Antivirus - McAfee

- Haga clic en Habilitarbotón.

- Asegúrese de que Actualización automática está habilitada y de que la actualización de los archivos antivirus de McAfee funciona correctamente. Si es necesario, haga clic en Actualizar ahora para iniciar la actualización del archivo inmediatamente.

- Haga clic en Submit (Enviar)y Confirme su cambios

Configurar antivirus en políticas de correo

En una política de correo entrante, se recomienda lo siguiente:

- Vaya a Políticas de correo > Políticas de correo entrante

- Personalice la configuración Anti-Virus para una política de correo entrante haciendo clic en el enlace azul debajo de Anti-Virus para la política que desea personalizar.

- Aquí usted lata seleccionar Anti-Virus Escaneo opción usted deseo a enable para este política.

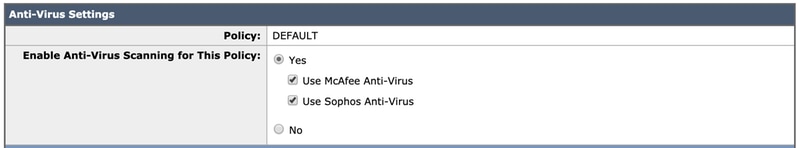

- Para fines de este best practohielo , seleccione McAfee y Sophos Anti-Virus:

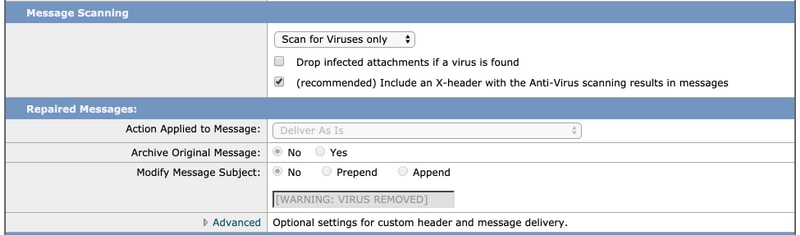

- No intentamos reparar un archivo, por lo que el análisis de mensajes continúa siendo Sólo analizar en busca de virus:

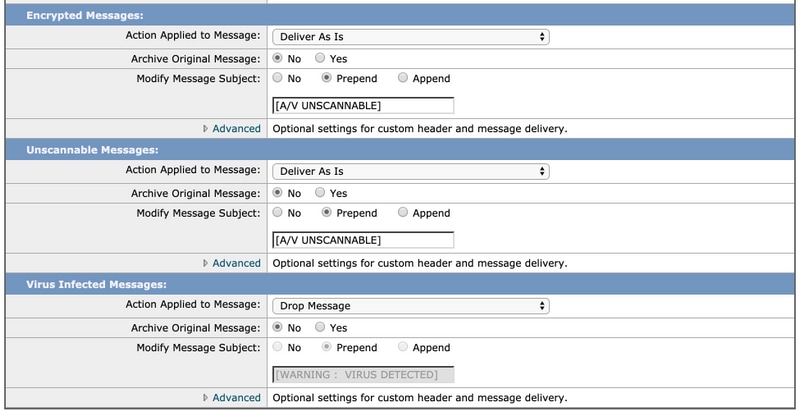

- La acción recomendada para los mensajes cifrados y no escaneables es entregar tal cual con una línea de asunto modificada para su atención.

- La política recomendada para Antivirus es Drop all Virus-Infected Messages como se muestra en la siguiente imagen:

- Haga clic en Submit (Enviar)y Confirme su cambios

Se recomienda una política similar para las políticas de correo saliente; sin embargo, no se recomienda modificar la línea de asunto en el correo electrónico saliente.

Graymail

La solución de gestión de graymail del dispositivo Email Security consta de dos componentes: un motor de análisis de graymail integrado y un servicio de cancelación de suscripciones basado en la nube. La solución de gestión de graymail permite a las organizaciones identificar graymail mediante el motor de graymail integrado y aplicar los controles de políticas adecuados, además de proporcionar un mecanismo sencillo para que los usuarios finales puedan anular la suscripción a los mensajes no deseados mediante el servicio de anulación de la suscripción.

Las categorías de graymail incluyen correo electrónico de marketing, correo electrónico de redes sociales y correo electrónico masivo. Las opciones avanzadas incluyen agregar un encabezado personalizado, enviar a un host alternativo y archivar el mensaje. Para esta práctica recomendada, activaremos la función de cancelación segura de suscripción de Graymail para la política de correo predeterminada.

Verificar clave de característica

- En el ESA, navegue hasta Administración del sistema > Claves de característica

- Busque Cancelación de suscripción segura de Graymail y asegúrese de que esté activo.

Habilitar servicios de cancelación segura y de graymail

- Encendido ESA, navegar a Security Services> IMS y Graymail

- Haga clic en Editar configuración de graymailen Configuración global de graymail

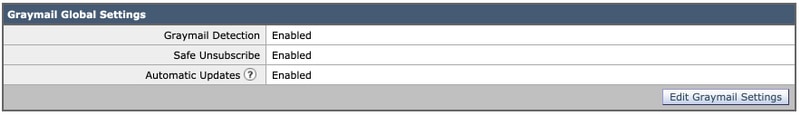

- Seleccione todas las opciones: Habilitar detección de graymail, Habilitar cancelación de suscripción segura y Habilitar actualizaciones automáticas:

- Haga clic en Submit (Enviar)y Confirme su cambios

Configuración de graymail y cancelación segura de suscripciones en políticas

- Vaya a Políticas de correo > Políticas de correo entrante

- Al hacer clic en el enlace azul debajo de Graymail se permitirá que esa política en particular utilice la configuración personalizada de Graymail.

- Aquí usted lata seleccionar el graymailopciones usted deseo a enable para este política.

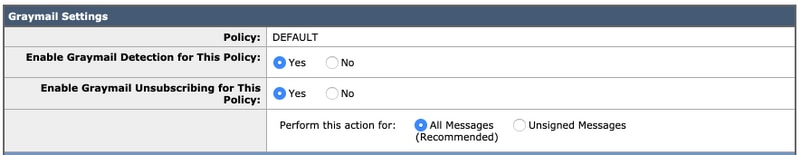

- Para fines de este mejor practohielo documento, clic radio botón siguiente para habilitar la detección de graymail para esta política y habilitar la anulación de la suscripción de graymail para esta política:

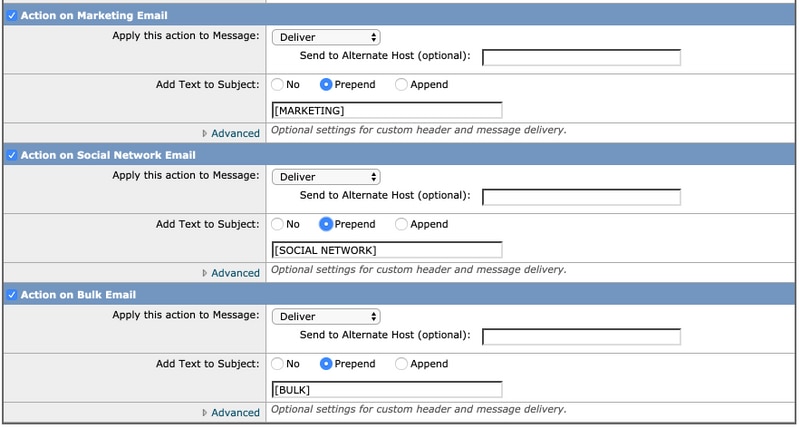

Las siguientes tres secciones incluyen Acción sobre la configuración del correo electrónico de marketing, Acción sobre la configuración del correo electrónico de las redes sociales y Acción sobre la configuración masiva de correo electrónico.

- La mejor práctica recomendada es permitir que todos ellos y seguir siendo la acción como Entregar con el texto antepuesto agregado al asunto con respecto a las categorías como se muestra a continuación:

- Haga clic en Submit (Enviar)y Confirme su cambios

La política de correo saliente debe hacer que Graymail permanezca en la condición Disabled.

Filtros de brote

Los filtros de brote de virus combinan activadores del motor antispam, tecnologías de detección y análisis de URL y otros para etiquetar correctamente los elementos que quedan fuera de la categoría de verdadero spam, por ejemplo, los correos electrónicos de phishing y los correos electrónicos de estafa, y gestionarlos de forma adecuada con notificaciones de usuario o en cuarentena.

Verificar clave de característica

- En el ESA, navegue hasta Administración del sistema > Claves de característica

- Busque Filtros de brote de virus y asegúrese de que esté activo.

Habilitar el servicio de filtros de brote

- Encendido ESA, navegar a Security Services> Filtros de brote

- Haga clic en Habilitaren Descripción general de filtros de brote de virus

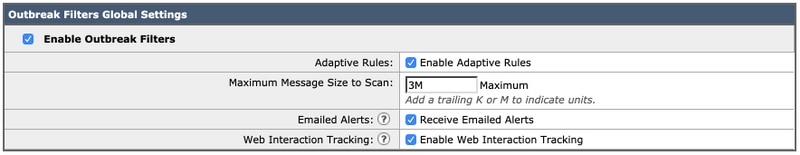

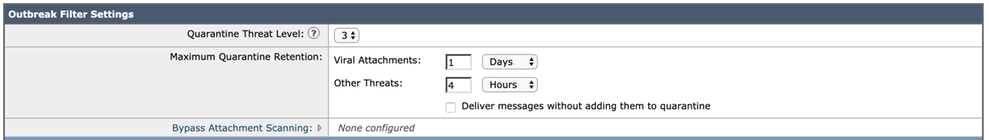

- Aquí usted lata configurar múltiple configuración. recomendado configuración son mostrado in imagen a continuación:

- Haga clic en Submit (Enviar)y Confirme su cambios.

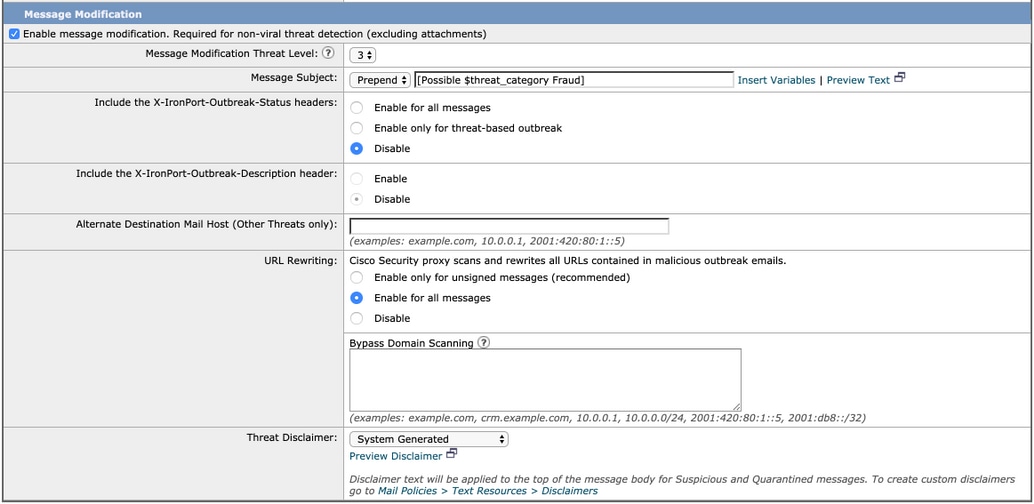

Configurar filtros de brote de virus en políticas

- Vaya a Políticas de correo > Políticas de correo entrante

- Al hacer clic en el enlace azul de Filtros de brote de virus, esa política concreta podrá utilizar la configuración personalizada de Filtros de brote de virus.

- Para fines de este best (mejor) pactohielo conservamos la configuración del filtro de brotes de virus con los valores predeterminados:

- Los filtros de brote de virus pueden reescribir las URL si se consideran maliciosas, sospechosas o suplantadas de identidad. Seleccione Habilitar modificación de mensajes para detectar y reescribir amenazas basadas en URL.

- Asegúrese de que la opción URL Rewrite esté Enable para todos los mensajes como se muestra a continuación:

- Haga clic en Submit (Enviar)y Confirme su cambios

La política de correo saliente debe tener Outbreak Filters en la condición Disabled.

Conclusión

Este documento tiene como objetivo describir las configuraciones predeterminadas o de prácticas recomendadas para Anti-Spam, Anti-Virus, Graymail y Outbreak Filters en el Email Security Appliance (ESA). Todos estos filtros están disponibles en las políticas de correo electrónico entrante y saliente, y la configuración y el filtrado se recomiendan en ambos. Mientras que la mayor parte de la protección es para el correo entrante, el filtrado del flujo saliente proporciona protección contra los correos electrónicos retransmitidos o los ataques maliciosos internos.

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

09-Jan-2020

|

Versión inicial |

Contribución realizada por

- Alex ChanTechnical Marketing Engineer Cisco Email Security

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios