Solución de problemas de hipervisor IOS y recuperación de imagen del sistema para CGR 1000

Opciones de descarga

-

ePub (149.5 KB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (163.0 KB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe los pasos de recuperación para el hipervisor y la imagen del sistema en Cisco 1000 Series Connected Grid Router (CGR 1000) que ejecutan el software IOS. Si la imagen del hipervisor o del sistema está dañada, este procedimiento puede ayudarle a volver a conectar el router CGR 1000. La configuración del IOS se almacena en NVRAM. Incluso si se utiliza otra tarjeta Cisco Secure Digital (SD), la configuración no se eliminará a menos que se especifique que running-config se almacenará en otra ubicación.

Prerequisites

- Servidor TFTP instalado en el equipo local

- Configure el servidor TFTP para que tenga el hipervisor y la imagen del sistema

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Cable de consola

- CAT5

- Imagen del hipervisor, imagen del sistema e imagen del paquete

Componentes Utilizados

La información en este documento está restringida a la versión IOS que se ejecuta en CGR 1120 y CGR1240.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Pasos para recuperar el hipervisor y la imagen del sistema

Descargar imágenes del hipervisor e imágenes del sistema

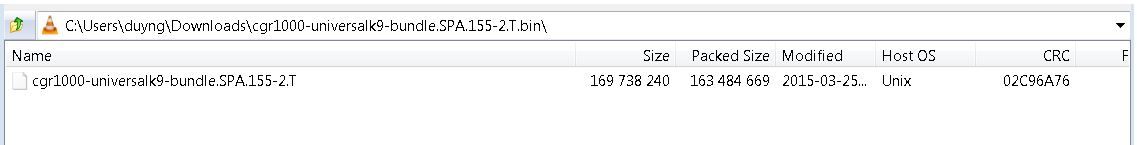

1. En Cisco, descargue cualquier imagen cgr1000-universalk9-bundle.xxx.xxx.xxx.bin.

2. Utilice 7z para abrir el archivo bin.

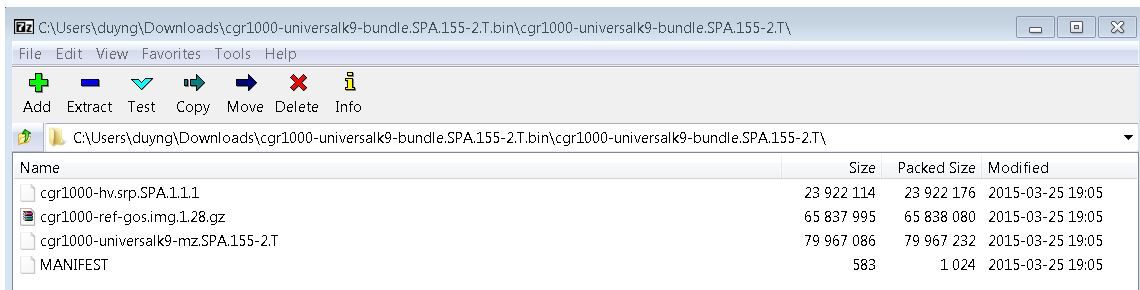

3. Haga doble clic en el archivo para examinar el contenido.

4. Descargue la imagen del hipervisor (cgr1000-hv.srp.SPA.1.1.1) y la imagen del sistema (cgr1000-universalk9-mz.SPA.155-2.T).

Mueva estos tres archivos al servidor TFTP.

- cgr1000-hv.srp.SPA.1.1.1 (imagen del hipervisor)

- cgr1000-universalk9-mz.SPA.155-2.T (imagen del sistema)

- cgr1000-bundle-universalk9-bundle.SPA.155-2.T.bin (imagen del paquete)

Secuencia de Inicio CGR para IOS

El orden de la secuencia de arranque es:

Encendido > BIOS > Imagen del hipervisor > Imagen del sistema > Funcionamiento normal para IOS

Si no hay imagen de hipervisor, el usuario verá lo siguiente:

IOFPGA @ 0xd0000000 version=0x23020900, datecode=0xd091e17 CPLD version 0x13

Reset reason (0.0): Unknown

BIOS Version: Build # 14 - Wed 04/30/2014

CGR Loader Stage 1 Version: 1.9.16

Autoboot string bootstrap:cgr1000-hv.srp.SPA.1.1.0

Booting image: bootstrap:cgr1000-hv.srp.SPA.1.1.0....

Autoboot failed with error=1

rommon-1>

Si no hay ninguna imagen del sistema (imagen del IOS), el usuario verá lo siguiente:

IOFPGA @ 0xd0000000 version=0x23020900, datecode=0xd091e17 CPLD version 0x13

Reset reason (0.0): Unknown

CGR Loader Stage 2 Version: 1.9.16

Autoboot string flash:/cgr1000-universalk9-mz.SPA.154-3.M1,12;

rommon-2>

Pasos de recuperación

1. Configure el cable de la consola con el comando putty.

2. Conecte el cable CAT5 desde la NIC de la PC local a la CGR ETH 2/2 . Esta es la única interfaz que funciona durante el proceso de recuperación.

3. Configure el PC NIC local para que se encuentre en la misma subred que el CGR.

Por ejemplo; PC NIC es 192.0.2.1 subred 255.255.255.0.

Para el CGR será 192.0.2.2 subred 255.255.255.0.

4. En la sesión Putty, verá rommon-1> si la CGR no puede encontrar la imagen del hipervisor.

IOFPGA @ 0xd0000000 version=0x23020900, datecode=0xd091e17 CPLD version 0x13

Reset reason (0.0): Unknown

BIOS Version: Build # 14 - Wed 04/30/2014

CGR Loader Stage 1 Version: 1.9.16

Autoboot string bootstrap:cgr1000-hv.srp.SPA.1.1.0

Booting image: bootstrap:cgr1000-hv.srp.SPA.1.1.0....

Autoboot failed with error=1

rommon-1>

5. Configure la dirección IP de ETH2/2 con el comando set ip.

set ip 192.0.2.2 255.255.255.0

Correct - ip addr is 192.0.2.2, mask is 255.255.255.0

Found Intel IOH GBE [2:0.1] at 0xe020, ROM address 0x0000

Probing...[Intel IOH GBE]

MAC address bc:16:65:31:58:b2

External PHY link UP @ 1000/full

Address: 192.0.2.2

Netmask: 255.255.255.0

Server: 0.0.0.0

Gateway: 0.0.0.0

6. Configure la dirección de la puerta de enlace para que sea la PC NIC local con el comando set gw.

set gw 192.0.2.1

Correct gateway addr 192.0.2.1

Address: 192.0.2.2

Netmask: 255.255.255.0

Server: 0.0.0.0

Gateway: 192.0.2.1

7. Inicie la imagen del hipervisor desde el servidor tftp local con el comando boot tftp://.

Boot tftp://192.0.2.1/cgr1000-hv.srp.SPA.1.1.1

Booting: /cgr1000-hv.srp.SPA.1.1.1 console=ttyS0,9600n8nn quiet loader_ver="1.9

16".... [Multiboot-kludge, loadaddr=0x1c100000, text-and-data=0x16d05c2

Signature verification was successful, bss=0x0, entry=0x1c10005c]

RIF heap: 1519616 bytes, SKH heap: 2310144 bytes

RIF: used 7691/16384 bytes of stack

8. La pantalla debe tener este aspecto una vez que el CGR carga la imagen del hipervisor y no puede iniciar la imagen del sistema.

LynxSecure TRUNK (i386; No Service Packs installed)

Copyright 2005-2014 LynuxWorks, Inc

All rights reserved.

LynxSecure (i386) build ENGINEERING created on 03/14/2014 13:21:02

URL: svn://txx.lynx.com/svn/lynxsecure-svn/engr/psubramaniam/cisco/ohci/lynxsk

Revision(s): 5194M

Built by: psubramaniam@paricos62.localdomain

Initializing the Internal Timekeeping...

Initializing the System State Manager...

Initializing LynxSecure global data areas.

Number of CPU(s) : 2

Initializing the CPU Support Package.

Initializing LynxSecure page table...

Initializing the Board Support Package.

Starting up the other CPUs...

CPUs online: #0 #1

Initializing Scheduler...

Initializing the VCPU module...

Initializing Device Configuration Virtualization...

Initializing Subject Resources...

Initializing Interrupt Routing...

Initializing Hypercalls...

Heap memory used by LynxSecure: 2240444 (0x222fbc) bytes

Launching Subjects

IOFPGA @ 0xd0000000 version=0x23020900, datecode=0xd091e17 CPLD version 0x13

Reset reason (0.0): Unknown

CGR Loader Stage 2 Version: 1.9.16

rommon-2>

9. Configure la dirección IP de ETH2/2 con el comando set ip.

set ip 192.0.2.2 255.255.255.0

Correct - ip addr is 192.0.2.2, mask is 255.255.255.0

Found Intel IOH GBE [2:0.1] at 0xe020, ROM address 0x0000

Probing...[Intel IOH GBE]

MAC address bc:16:65:31:58:b2

External PHY link UP @ 1000/full

Address: 192.0.2.2

Netmask: 255.255.255.0

Server: 0.0.0.0

Gateway: 0.0.0.0

10. Configure la dirección de la puerta de enlace para que sea la PC NIC local con el comando set gw.

set gw 192.0.2.1

Correct gateway addr 192.0.2.1

Address: 192.0.2.2

Netmask: 255.255.255.0

Server: 0.0.0.0

Gateway: 192.0.2.1

11. Inicie la imagen del sistema desde el servidor tftp con el comando boot tftp://.

Boot tftp://192.0.2.1/cgr1000-universalk9-mz.SPA.155-2.T

Booting: /cgr1000-universalk9-mz.SPA.155-2.T console=ttyS0,9600n8nn quiet loade

r_ver="1.9.16".... [Multiboot-elf, <0x110000:0xc599aec:0x6667dc>, shtab=0xcd1

1500

Signature verification was successful, entry=0x110240]

Smart Init is enabled

smart init is sizing iomem

TYPE MEMORY_REQ

Onboard devices &

buffer pools 0x02E44000

-----------------------------------------------

TOTAL: 0x02E44000

Rounded IOMEM up to: 47MB.

Using 10 percent iomem. [47MB/448MB]

Restricted Rights Legend

Use, duplication, or disclosure by the Government is

subject to restrictions as set forth in subparagraph

(c) of the Commercial Computer Software - Restricted

Rights clause at FAR sec. 52.227-19 and subparagraph

(c) (1) (ii) of the Rights in Technical Data and Computer

Software clause at DFARS sec. 252.227-7013.

cisco Systems, Inc.

170 West Tasman Drive

San Jose, California 95134-1706

Cisco IOS Software, cgr1000 Software (cgr1000-UNIVERSALK9-M), Version 15.5(2)T, RELEASE SOFTWARE (fc1)

Technical Support: http://www.cisco.com/techsupport

Copyright (c) 1986-2015 by Cisco Systems, Inc.

Compiled Wed 25-Mar-15 17:01 by prod_rel_team

This product contains cryptographic features and is subject to United

States and local country laws governing import, export, transfer and

use. Delivery of Cisco cryptographic products does not imply

third-party authority to import, export, distribute or use encryption.

Importers, exporters, distributors and users are responsible for

compliance with U.S. and local country laws. By using this product you

agree to comply with applicable laws and regulations. If you are unable

to comply with U.S. and local laws, return this product immediately.

A summary of U.S. laws governing Cisco cryptographic products may be found at:

http://www.cisco.com/wwl/export/crypto/tool/stqrg.html

If you require further assistance please contact us by sending email to export@cisco.com.

Installed image archive

Reading module 3 idprom, please wait......

..........

Reading module 4 idprom, please wait......

Cisco CGR1240/K9 (revision 1.0) with 373760K/52224K bytes of memory.

Processor board ID JAF1720BBGS

Last reset from Power-on

FPGA version: 2.9.0

2 Serial(sync/async) interfaces

4 FastEthernet interfaces

3 Gigabit Ethernet interfaces

6 terminal lines

1 802.11 Radio

1 Cellular interface

DRAM configuration is 72 bits wide with parity disabled.

256K bytes of non-volatile configuration memory.

524320K bytes of ATA System Flash (Read/Write)

262176K bytes of ATA Bootstrap Flash (Read/Write)

12. Si la NVRAM sigue intacta, la configuración en ejecución se cargará. El router aún debe tener guardada la configuración anterior.

13. (Opcional) Si se coloca una nueva tarjeta SD en la CGR, particione la nueva tarjeta SD con el comando partition flash:. De lo contrario, este paso se puede saltar si se confirma que la tarjeta SD actual es buena.

format flash:

Format operation may take a while. Continue? [confirm]

Format operation will destroy all data in "flash:". Continue? [confirm]

Format: All system sectors written. OK...

Format: Total sectors in formatted partition: 1048257

Format: Total bytes in formatted partition: 536707584

Format: Operation completed successfully.

Format of flash: complete

14. En IOS, gigabitethernet2/2 es el puerto para ETH2/2 en la caja física. Configure gigabitethernet2/2 con la dirección IP 192.0.2.2 para que pueda copiar la imagen del paquete del servidor TFTP.

Configure terminal

Interface gigaethernet2/2

Ip address 192.0.2.2 255.255.255.0

No shut

14. Copie la imagen del paquete del tftp en la memoria flash CGR con el comando copy tftp: flash:

copy tftp: flash:

Source filename [cgr1000-universalk9-bundle.SPA.155-2.T.bin]? cgr1000-universalk9-bundle.SPA.155-2.T.bin

Destination filename [cgr1000-universalk9-bundle.SPA.155-2.T.bin]? cgr1000-universalk9-bundle.SPA.155-2.T.bin

Accessing tftp://192.0.2.1/cgr1000-universalk9-bundle.SPA.155-2.T.bin...

Loading cgr1000-universalk9-bundle.SPA.155-2.T.bin from 192.0.2.1 (via GigabitEthernet2/2): !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

[OK - 163484669 bytes]

163484669 bytes copied in 570.760 secs (286433 bytes/sec)

15. Para instalar la imagen del hipervisor, la imagen del sistema y el SO invitado, utilice el comando bundle install flash: <imagen del paquete>.

CGR1240-AST04#bundle install flash:/cgr1000-universalk9-bundle.SPA.155-2.T.bin

Installing bundle image: /cgr1000-universalk9-bundle.SPA.155-2.T.bin...........................................................................................................................................................................................................................................................................................................................................................................................................................................

updating Hypervisor image...

Sending file modes: C0444 23922114 cgr1000-hv.srp.SPA.1.1.1

SRP md5 verification passed!

updating IOS image...

Sending file modes: C0664 79967086 cgr1000-universalk9-mz.SPA.155-2.T

IOS md5 verification passed!

Done!

CGR1240-AST04#

*Mar 27 18:35:09.805: %SYS-5-CONFIG_I: Configured from console by bundle install command

*Mar 27 18:35:09.805: %CGR1K_INSTALL-6-SUCCESS_BUNDLE_INSTALL: Successfully installed bundle image.

Con la colaboración de ingenieros de Cisco

- Duy NguyenCisco TAC Engineer

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios