Configuración del Ruteo Inter-VLAN con Switches Catalyst

Opciones de descarga

-

ePub (154.1 KB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (137.6 KB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Introducción

Este documento describe cómo configurar el ruteo Inter-VLAN con los switches de la serie Cisco Catalyst.

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

-

Conocimiento de cómo crear VLAN

-

Conocimiento de cómo crear enlaces troncales

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

-

Catalyst 3850 que ejecuta la versión 16.12.7 del software Cisco IOS® XE

-

Catalyst 4500 que ejecuta Cisco IOS® Software Release 03.09.00E

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Convenciones

Consulte Convenciones de Consejos TécnicosCisco para obtener más información sobre las convenciones del documento.

Productos Relacionados

Esta configuración también se puede utilizar con las siguientes versiones de hardware y software:

-

Cualquier switch Catalyst 3k/9k y posterior

-

Cualquier modelo de switch Catalyst, utilizado como switch de capa de acceso

Antecedentes

Al implementar el ruteo Inter-VLAN, las organizaciones pueden mantener las ventajas de la segmentación de VLAN al tiempo que permiten la comunicación necesaria entre las diferentes partes de la red.

Esto resulta especialmente útil en entornos de red complejos en los que diferentes departamentos o servicios necesitan interactuar de forma segura y eficaz.

Se configura una configuración de ejemplo para el ruteo entre VLAN en un switch Catalyst de la serie 3850, con un par de switches Catalyst de la serie 4500 que actúan como switches de Capa 2 (L2) que se conectan directamente al Catalyst 3850.

El switch Catalyst 3850 tiene una ruta predeterminada para todo el tráfico destinado a Internet. El salto siguiente es un router de Cisco, pero también puede ser cualquier gateway de Internet, como un firewall.

En una LAN, las VLAN dividen los dispositivos en distintos dominios de colisión y subredes de capa 3 (L3).

Los dispositivos dentro de la misma VLAN pueden comunicarse directamente sin requerir ruteo.

Sin embargo, la comunicación entre dispositivos en diferentes VLAN requiere un dispositivo de ruteo.

Los switches de capa 2 (L2) necesitan un dispositivo de routing de capa 3 para facilitar la comunicación entre las VLAN.

Este dispositivo de routing puede ser externo al switch o integrado en otro módulo dentro del mismo chasis.

Los switches modernos, como Catalyst 3K/9K, incorporan capacidades de routing directamente en el switch.

Estos switches pueden recibir un paquete, identificar que pertenece a una VLAN diferente y reenviarlo al puerto apropiado en la VLAN de destino.

Un diseño de LAN típico segmenta la red en función del grupo o la función de los dispositivos.

Por ejemplo, la VLAN de ingeniería solo contiene dispositivos relacionados con el departamento de ingeniería, mientras que la VLAN de finanzas solo incluye dispositivos relacionados con las finanzas.

La habilitación del ruteo permite que los dispositivos en diferentes VLAN se comuniquen sin estar en el mismo dominio de broadcast. T

Este diseño de VLAN también ofrece una ventaja adicional: los administradores pueden utilizar listas de acceso para restringir la comunicación entre las VLAN.

Por ejemplo, las listas de acceso se pueden utilizar para evitar que los dispositivos de la VLAN de ingeniería accedan a los dispositivos de la VLAN financiera.

Configurar

Esta sección proporciona la información necesaria para configurar el ruteo entre VLAN como se describe en este documento.

Nota: Utilice las Herramientas de soporte de Cisco para encontrar más información sobre los comandos que se utilizan aquí. Solo los usuarios registrados de Cisco tienen acceso a herramientas como esta y otra información interna.

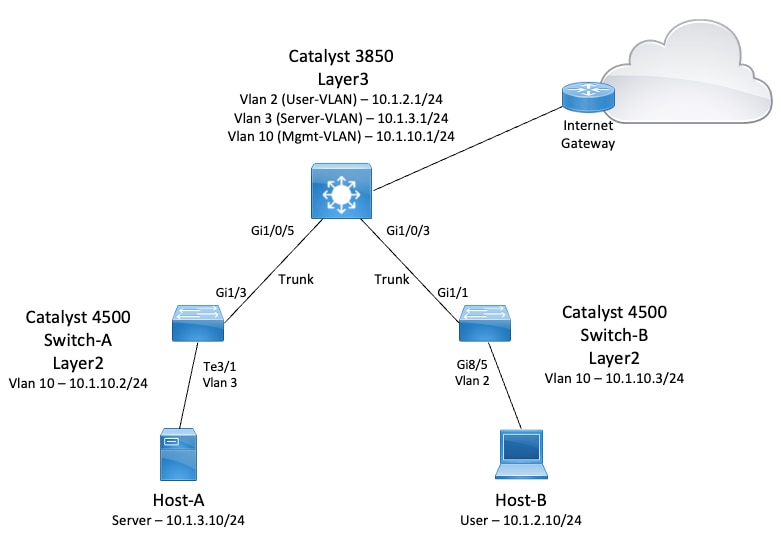

Diagrama de la red

En este diagrama, el switch Catalyst 3850 proporciona la función de ruteo entre VLAN entre las diferentes VLAN. El switch Catalyst 3850 puede actuar como un dispositivo L2 con la inhabilitación del IP Routing.

Para hacer que el switch funcione como un dispositivo L3 y proporcionar ruteo Inter-VLAN, asegúrese de que el ruteo IP esté habilitado globalmente.

Configuraciones

Estas tres VLAN siguientes se definieron para esta configuración:

-

VLAN 2: VLAN de usuario

-

VLAN 3: servidor-VLAN

-

VLAN 10: gestión de VLAN

Cada servidor y dispositivo host debe tener su gateway predeterminado configurado con la dirección IP de la interfaz VLAN correspondiente en el Catalyst 3850.

Por ejemplo, el gateway predeterminado para los servidores es 10.1.3.1. Los switches de capa de acceso, que son Catalyst 4500, están conectados al Catalyst 3850 a través de enlaces troncales.

Para el tráfico de Internet, el Catalyst 3850 tiene una ruta predeterminada que apunta a un router de Cisco, que actúa como gateway de Internet.

Por lo tanto, todo el tráfico para el cual el Catalyst 3850 no tiene una ruta en su tabla de ruteo se reenvía al router de Cisco para un procesamiento adicional.

Recomendaciones

- Asegúrese de que la VLAN nativa para un enlace troncal 802.1Q sea la misma en ambos extremos del enlace troncal. Si las VLAN nativas difieren, el tráfico en las VLAN nativas no se puede transmitir correctamente, lo que puede causar problemas de conectividad en la red.

- Separe la VLAN de administración de las otras VLAN, como se muestra en este diagrama. Esta separación garantiza que cualquier tormenta de paquetes o difusión en la VLAN del servidor o del usuario no afecte a la administración del switch.

- No utilice la VLAN 1 para la administración. Todos los puertos de los switches Catalyst tienen VLAN 1 predeterminada y los puertos no configurados se colocan en VLAN 1. El uso de VLAN 1 para la administración puede causar problemas potenciales.

- Utilice un puerto (ruteado) de capa 3 para conectar al puerto de gateway predeterminado. En este ejemplo, un router de Cisco se puede sustituir por un firewall que se conecte al router de gateway de Internet.

- Este ejemplo configura una ruta estática predeterminada en el Catalyst 3850 hacia el router de Cisco para alcanzar Internet. Esta configuración es ideal si solo hay una ruta a Internet.

- Configure las rutas estáticas, preferiblemente resumidas, en el router de gateway para las subredes a las que puede acceder el Catalyst 3850. Este paso es importante porque esta configuración no utiliza protocolos de ruteo.

- Si tiene dos switches L3 en la red, puede conectar los switches de capa de acceso a ambos switches 3850 y ejecutar el protocolo de router con espera en caliente (HSRP) entre ellos para proporcionar redundancia de red.

- Si se necesita ancho de banda adicional para los puertos de enlace ascendente, puede configurar EtherChannels, que también proporciona redundancia de enlace en caso de fallo de enlace.

A continuación, se muestran las configuraciones en ejecución de los switches utilizados en la topología:

Nota: La configuración del router de la puerta de enlace de Internet no es relevante, por lo que no se trata en este documento.

-

Catalyst 3850

-

Catalyst 4500-A

-

Catalyst 4500-B

| Catalyst 3850 |

|---|

|

Nota: Para este ejemplo, el VLAN Trunk Protocol (VTP) se configuró en off en todos los switches, con el uso del comando vtp mode off.

SW_3850(config)#vtp mode off Setting device to VTP Off mode for VLANS. SW_3850(config)#vlan 2 SW_3850(config-vlan)#name User_VLAN SW_3850(config-vlan)#exit SW_3850(config)#vlan 3 SW_3850(config-vlan)#name Server_VLAN SW_3850(config-vlan)#exit SW_3850(config)#vlan 10 SW_3850(config-vlan)#name Mgmt_VLAN SW_3850(config-vlan)#exit SW_3850(config)#end

| Catalyst 4500-A |

|---|

|

| Catalyst 4500-B |

|---|

|

Verificación

A continuación, puede encontrar una lista de comandos esenciales que se pueden utilizar para verificar el estado de los dispositivos y confirmar que su configuración funciona correctamente:

show vtp status - Este comando muestra el estado del VLAN Trunking Protocol (VTP) en el switch. Proporciona información sobre la versión de VTP, el nombre de dominio, el modo (servidor, cliente o transparente) y el número de VLAN existentes. Esto es útil para verificar la configuración de VTP y garantizar una información de VLAN coherente en la red.

show interfaces trunk - Este comando muestra el estado de los puertos trunk en el switch. Proporciona detalles sobre qué interfaces se configuran como troncales, el tipo de encapsulación (por ejemplo, 802.1Q) y las VLAN permitidas en cada tronco. Esto es esencial para solucionar problemas de conectividad VLAN y garantizar una configuración de troncal adecuada.

show ip route - Este comando muestra la tabla de IP Routing del switch. Enumera todas las rutas conocidas, incluidas las redes conectadas directamente, las rutas estáticas y las rutas aprendidas a través de protocolos de ruteo dinámicos. Esto es crucial para verificar las trayectorias de ruteo y garantizar que el switch pueda alcanzar todas las redes necesarias.

show ip cef - Este comando muestra la salida de Cisco Express Forwarding (CEF). Proporciona información sobre las entradas CEF, incluidas las direcciones de salto siguiente y las interfaces asociadas. Esto es útil para solucionar problemas de reenvío y garantizar un procesamiento eficiente de paquetes.

Nota: La herramienta Cisco CLI Analyzer puede ayudar a resolver problemas y comprobar el estado general de su software compatible con Cisco con este cliente SSH inteligente que utiliza herramientas y conocimientos integrados del TAC.

Nota: Para obtener detalles sobre los comandos CLI, vea las Guías de referencia de comandos para una plataforma de switching específica.

Nota: Solo los usuarios registrados de Cisco tienen acceso a herramientas como esta y otra información interna.

Catalyst 3850

SW_3850#show vtp status VTP Version capable : 1 to 3 VTP version running : 1 VTP Domain Name : VTP Pruning Mode : Disabled VTP Traps Generation : Disabled Device ID : bc67.1c5d.3800 Configuration last modified by 10.0.0.10 at 0-0-00 00:00:00 Feature VLAN: -------------- VTP Operating Mode : Off Maximum VLANs supported locally : 1005 Number of existing VLANs : 8 Configuration Revision : 0 MD5 digest : 0x7E 0xC3 0x8D 0x91 0xC8 0x53 0x42 0x14 0x79 0xA2 0xDF 0xE9 0xC0 0x06 0x1D 0x7D

SW_3850#show interfaces trunk Port Mode Encapsulation Status Native vlan Gi1/0/3 on 802.1q trunking 1 Gi1/0/5 on 802.1q trunking 1 Port Vlans allowed on trunk Gi1/0/3 1-4094 Gi1/0/5 1-4094 Port Vlans allowed and active in management domain Gi1/0/3 1-3,10 Gi1/0/5 1-3,10 Port Vlans in spanning tree forwarding state and not pruned Gi1/0/3 1-3,10 Gi1/0/5 1,3,10

SW_3850#show ip route Codes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2 E1 - OSPF external type 1, E2 - OSPF external type 2, m - OMP n - NAT, Ni - NAT inside, No - NAT outside, Nd - NAT DIA i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2 ia - IS-IS inter area, * - candidate default, U - per-user static route H - NHRP, G - NHRP registered, g - NHRP registration summary o - ODR, P - periodic downloaded static route, l - LISP a - application route + - replicated route, % - next hop override, p - overrides from PfR Gateway of last resort is 10.100.100.2 to network 0.0.0.0 S* 0.0.0.0/0 [1/0] via 10.100.100.2 10.0.0.0/8 is variably subnetted, 8 subnets, 2 masks C 10.1.2.0/24 is directly connected, Vlan2 L 10.1.2.1/32 is directly connected, Vlan2 C 10.1.3.0/24 is directly connected, Vlan3 L 10.1.3.1/32 is directly connected, Vlan3 C 10.1.10.0/24 is directly connected, Vlan10 L 10.1.10.1/32 is directly connected, Vlan10 C 10.100.100.0/24 is directly connected, GigabitEthernet1/0/2 L 10.100.100.1/32 is directly connected, GigabitEthernet1/0/2

Catalyst 4500-A

Switch-A#show vtp status VTP Version capable : 1 to 3 VTP version running : 2 VTP Domain Name : cisco.com VTP Pruning Mode : Disabled VTP Traps Generation : Disabled Device ID : 6400.f13e.dc40 Configuration last modified by 10.1.10.2 at 0-0-00 00:00:00 Feature VLAN: -------------- VTP Operating Mode : Off Maximum VLANs supported locally : 1005 Number of existing VLANs : 32 Configuration Revision : 0 MD5 digest : 0x0B 0x61 0x4F 0x9B 0xCD 0x1B 0x37 0x55 0xAB 0x0C 0xC1 0x4B 0xF8 0xDE 0x33 0xB3

Switch-A#show interfaces trunk Port Mode Encapsulation Status Native vlan Gi1/3 on 802.1q trunking 1 Port Vlans allowed on trunk Gi1/3 1-4094 Port Vlans allowed and active in management domain Gi1/3 1,3,10 Port Vlans in spanning tree forwarding state and not pruned Gi1/3 1,3,10

Catalyst 4500-B

Switch-B#show vtp status VTP Version capable : 1 to 3 VTP version running : 1 VTP Domain Name : VTP Pruning Mode : Disabled VTP Traps Generation : Disabled Device ID : 6c20.5606.3540 Configuration last modified by 10.1.10.3 at 11-15-22 10:42:29 Feature VLAN: -------------- VTP Operating Mode : Off Maximum VLANs supported locally : 1005 Number of existing VLANs : 7 Configuration Revision : 0 MD5 digest : 0xEC 0xB4 0x8D 0x46 0x94 0x95 0xE0 0x8F 0xEE 0x1E 0xC7 0x9F 0x26 0x88 0x49 0x9F

Switch-B#show interfaces trunk Port Mode Encapsulation Status Native vlan Gi1/1 on 802.1q trunking 1 Port Vlans allowed on trunk Gi1/1 1-4094 Port Vlans allowed and active in management domain Gi1/1 1-2,10 Port Vlans in spanning tree forwarding state and not pruned Gi1/1 1-2,10

Troubleshoot

1. Problemas de ping dentro de la misma VLAN

- Si no puede hacer ping a los dispositivos dentro de la misma VLAN, verifique la asignación de VLAN de los puertos de origen y destino para asegurarse de que estén en la misma VLAN.

- Para verificar la asignación de VLAN, utilice el comando show interface status.

- Utilice el comando show mac address-table para verificar que el switch L2 esté aprendiendo la dirección MAC de cada dispositivo en la VLAN apropiada.

2. Problemas de ping a través de diferentes switches

- Si el origen y el destino están en switches diferentes, asegúrese de que los trunks estén configurados correctamente. Utilice el comando show interfaces trunk para verificar la configuración.

- Verifique que la VLAN nativa coincida en ambos lados del link trunk y que la máscara de subred coincida entre los dispositivos de origen y de destino.

3. Problemas de ping entre diferentes VLAN

- Si no puede hacer ping a los dispositivos en diferentes VLAN, asegúrese de que puede hacer ping al gateway predeterminado respectivo (consulte el paso 1).

- Verifique que la gateway predeterminada del dispositivo apunte a la dirección IP de la interfaz VLAN correcta y que la máscara de subred coincida.

4. Problemas de conectividad a Internet

- Si no puede alcanzar Internet, asegúrese de que la ruta predeterminada en el Catalyst 3850 apunte a la dirección IP correcta y que la dirección de subred coincida con el router de la puerta de enlace de Internet.

- Asegúrese de que el switch L3 (3850 en esta situación) pueda hacer ping a la puerta de enlace de Internet.

- Para verificar, utilice el comando show ip cef <prefix> para identificar si apunta a la interfaz correcta.

- Asegúrese de que el router de la puerta de enlace de Internet tiene rutas a Internet y a las redes internas.

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

3.0 |

23-Jan-2024

|

SEO y formato actualizados. |

2.0 |

21-Dec-2022

|

Formato y uso actualizados. Recertificación. |

1.0 |

15-Mar-2003

|

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Julio JimenezCisco TAC Engineer

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios