El filtro de URL CSC-SSM falla con la autenticación de proxy de acceso directo configurada en ASA en línea

Contenido

Introducción

Este documento describe el problema cuando el filtro de URL falla en el Content Security and Control Security Services Module (CSC-SSM) cuando la autenticación de proxy de acceso directo se configura en el Adaptive Security Appliance (ASA) o en un dispositivo entre el puerto de administración de CSC-SSM e Internet.

Prerequisites

Requirements

No hay requisitos específicos para este documento.

Componentes Utilizados

Este documento no tiene restricciones específicas en cuanto a versiones de software y de hardware.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Convenciones

Condiciones/Entorno

La autenticación mediante proxy de autenticación, autorización y contabilidad (AAA) se configura en un ASA que se encuentra en la ruta entre el puerto de gestión del módulo CSC e Internet.

Problema

Los sitios web no se filtran por URL a través de CSC-SSM y CSC-SSM HTTP. Los registros muestran mensajes similares a estos:

2011/04/28 14:55:04 GMT+01:00 <6939-1376041904> Get URL Category returned [-1],

with category 0 = [0] and rating = [0]

2011/04/28 14:55:04 GMT+01:00 <6939-1376041904> URLFilteringScanTask:PerformPreScanTask

- URL rating failed, has to let it go

2011/04/28 14:55:04 GMT+01:00 <6939-1376041904> add result=1 server=

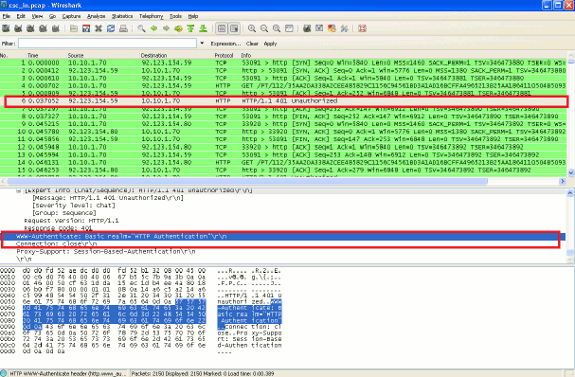

El problema se identifica fácilmente después de que se recopilan las capturas de paquetes hacia y desde el puerto de administración de CSC-SSM en la interfaz interna de ASA. En el siguiente ejemplo, la dirección IP de la red interna es 10.10.1.0/24 y la dirección IP del módulo CSC es 10.10.1.70. La dirección IP 92.123.154.59 es la dirección IP de uno de los servidores de Clasificación de Trend Micro.

Cuando el módulo CSC busca determinar la categoría en la que se encuentra una determinada URL, el módulo CSC debe solicitar a los servidores de la Clasificación de Trend Micro información sobre esa URL específica. El CSC-SSM origina esta conexión desde su propia dirección IP de administración y utiliza TCP/80 para la comunicación. En la pantalla anterior, el intercambio de señales de tres direcciones se completa correctamente entre el servidor de clasificación de Trend Micro y el CSC-SSM. El CSC-SSM ahora envía una solicitud GET al servidor y recibe un mensaje "HTTP/1.1 401 no autorizado" generado por el ASA (u otro dispositivo de red en línea) que realiza el proxy de conexión directa.

En este ejemplo ASA, la autenticación de proxy de acceso directo AAA se configura con estos comandos:

aaa authentication match inside_authentication inside AUTH_SERV access-list inside_authentication extended permit tcp any any

Estos comandos requieren que el ASA pida a todos los usuarios en el interior (debido a "tcp any any" en la ACL de autenticación) que la autenticación vaya a cualquier sitio web. La dirección IP de administración del CSC-SSM es 10.10.1.70, que pertenece a la misma subred que la de la red interna ahora está sujeta a esta política. Como resultado, ASA considera que el CSC-SSM es sólo otro host en la red interna y lo desafía a un nombre de usuario y una contraseña. Desafortunadamente, el CSC-SSM no está diseñado para proporcionar autenticación cuando intenta alcanzar los servidores Trend Micro Sort para la clasificación de URL. Debido a que el CSC-SSM falla en la autenticación, el ASA envía un mensaje "HTTP/1.1 401 no autorizado" al módulo. La conexión se cierra y el módulo CSC no clasifica correctamente la URL en cuestión.

Soluciones

Utiliza esta solución para resolver el problema.

Ingrese estos comandos para eximir la dirección IP de administración del CSC-SSM de la autenticación:

access-list inside_authentication extended deny tcp host 10.10.1.70 any access-list inside_authentication extended permit tcp any any

El puerto de administración del CSC-SSM necesita tener acceso sin obstáculos a Internet. No debe pasar por ningún filtro o comprobación de seguridad que pueda impedir el acceso a Internet. Además, no debería tener que autenticarse, de ninguna manera, para obtener acceso a Internet.

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

24-Jan-2013 |

Versión inicial |

Comentarios

Comentarios