Einleitung

In diesem Dokument wird ein Konfigurationsbeispiel für die Verwendung von DNS-basierten Zugriffslisten (ACLs) und FQDN-Domänenlisten (Fully Qualified Domain Name) beschrieben, um den Zugriff auf bestimmte Domänenlisten während der Webauthentifizierung/des BYOD-Bereitstellungsstatus (Client Bring Your Own Device) auf konvergenten Zugriffs-Controllern zu ermöglichen.

Voraussetzungen

Anforderungen

In diesem Dokument wird davon ausgegangen, dass Sie bereits mit der Konfiguration der grundlegenden zentralen Webauthentifizierung (CWA) vertraut sind. Dies ist nur eine Ergänzung zur Demonstration der Verwendung von FQDN-Domänenlisten zur Vereinfachung von BYOD. Auf die BYOD-Konfigurationsbeispiele für CWA und ISE wird am Ende dieses Dokuments Bezug genommen.

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

Cisco Identity Services Engine Softwareversion 1.4

Cisco WLC 5760 Softwareversion 3.7.4

DNS-basierter ACL-Prozessablauf

Wenn die Identity Services Engine (ISE) den Namen der Umleitungszugriffskontrollliste (Name der Zugriffskontrollliste, mit dem bestimmt wird, welcher Datenverkehr an die ISE umgeleitet werden soll und welcher nicht) und den Namen der FQDN-Domänenliste (Name der Zugriffskontrollliste, die der FQDN-URL-Liste auf dem Controller zugeordnet ist, damit der Zugriff vor der Authentifizierung zugelassen wird) zurückgibt, wird der Fluss wie folgt ausgeführt:

- Der Wireless LAN Controller (WLC) sendet CAPWAP-Nutzdaten an den Access Point, um DNS-Snooping für die URLs zu aktivieren.

- AP-Snoops für die DNS-Abfrage vom Client.

- Wenn der Domänenname mit der zulässigen URL übereinstimmt, leitet der Access Point die Anforderung an den DNS-Server weiter, wartet auf die Antwort vom DNS-Server und analysiert die DNS-Antwort und leitet sie weiter, wobei nur die erste aufgelöste IP-Adresse verwendet wird.

- Wenn der Domänenname nicht übereinstimmt, wird die DNS-Antwort ohne Änderung an den Client zurückgeleitet.

- Wenn der Domänenname übereinstimmt, wird die erste aufgelöste IP-Adresse in der Capwap-Nutzlast an den WLC gesendet. WLC aktualisiert implizit die der FQDN-Domänenliste zugeordnete ACL mit der aufgelösten IP-Adresse, die sie vom WAP erhalten hat, wie folgt:

- Die aufgelöste IP-Adresse wird als Zieladresse zu jeder Regel der ACL hinzugefügt, die der FQDN-Domänenliste zugeordnet ist.

- Jede Regel der ACL wird umgekehrt: von "Zulassen" zu "Verweigern" und umgekehrt. Anschließend wird die ACL auf den Client angewendet.

Hinweis: Mit diesem Mechanismus können wir die Domänenliste nicht der CWA-Umleitungszugriffskontrollliste zuordnen, da das Umkehren der Umleitungsregeln dazu führt, dass diese geändert werden, damit der Datenverkehr an die ISE umgeleitet werden kann. Daher wird die FQDN-Domänenliste einer separaten "permit ip any any"-ACL im Konfigurationsteil zugeordnet.

- Um dies zu verdeutlichen, gehen Sie davon aus, dass der Netzwerkadministrator die FQDN-Domänenliste mit cisco.com url in der Liste konfiguriert und dieser Domänenliste die folgende ACL zugeordnet hat:

ip access-list extended FQDN_ACL

permit ip any any

Wenn der Client cisco.com anfordert, löst der Access Point den Domänennamen cisco.com in die IP-Adresse 72.163.4.161 auf und sendet ihn an den Controller. Die ACL wird wie unten dargestellt geändert und auf den Client angewendet:

ip access-list extended FQDN_ACL

deny ip any host 72.163.4.161

- Wenn der Client eine HTTP-"GET"-Anforderung sendet:

- Der Client wird umgeleitet, falls die ACL den Datenverkehr zulässt.

- Bei einer abgelehnten IP-Adresse ist der HTTP-Verkehr zulässig.

- Sobald die App auf den Client heruntergeladen wurde und die Bereitstellung abgeschlossen ist, sendet der ISE-Server die CoA-Session "Terminate" an den WLC.

- Wenn der Client vom WLC aus nicht authentifiziert wird, entfernt der WAP das Flag für Snooping pro Client und deaktiviert Snooping.

Konfigurieren

WLC-Konfiguration

- Umleitungs-ACL erstellen:

Diese ACL definiert, welcher Datenverkehr nicht an die ISE umgeleitet werden soll (in der ACL abgelehnt) und welcher Datenverkehr umgeleitet werden soll (in der ACL zugelassen).

ip access-list extended REDIRECT_ACL

deny udp any eq bootps any

deny udp any any eq bootpc

deny udp any eq bootpc any

deny udp any any eq domain

deny udp any eq domain any

deny ip any host 10.48.39.228

deny ip host 10.48.39.228 any

permit tcp any any eq www

permit tcp any any eq 443

In dieser Zugriffsliste ist 10.48.39.228 die IP-Adresse des ISE-Servers.

-

Konfigurieren Sie die FQDN-Domänenliste:

Diese Liste enthält die Domänennamen, auf die der Client vor der Bereitstellung oder der CWA-Authentifizierung zugreifen kann.

passthru-domain-list URLS_LIST

match play.google.*.*

match cisco.com

- Konfigurieren Sie eine Zugriffsliste mit permit ip any any, die mit der URLS_LIST kombiniert werden soll:

Diese ACL muss der FQDN-Domänenliste zugeordnet werden, da eine tatsächliche IP-Zugriffsliste auf den Client angewendet werden muss (eine eigenständige FQDN-Domänenliste kann nicht angewendet werden).

ip access-list extended FQDN_ACL

permit ip any any

- Ordnen Sie die URLS_LIST-Domänenliste der FQDN_ACL zu:

access-session passthru-access-group FQDN_ACL passthru-domain-list URLS_LIST

- Konfigurieren der Onboarding-CWA-SSID:

Diese SSID wird für die Web-Authentifizierung und die Client-Bereitstellung auf Client-Basis verwendet. Die ISE wendet FQDN_ACL und REDIRECT_ACL auf diese SSID an.

wlan byod 2 byod

aaa-override

accounting-list rad-acct

client vlan VLAN0200

mac-filtering MACFILTER

nac

no security wpa

no security wpa akm dot1x

no security wpa wpa2

no security wpa wpa2 ciphers aes

no shutdown

In dieser SSID-Konfiguration ist die MACFILTER-Methodenliste die Methodenliste, die auf die ISE-Radiusgruppe verweist, und rad-acct ist die Accounting-Methodenliste, die auf die gleiche ISE-Radiusgruppe verweist.

Zusammenfassung der in diesem Beispiel verwendeten Methodenlistenkonfiguration:

aaa group server radius ISEGroup

server name ISE1

aaa authorization network MACFILTER group ISEGroup

aaa accounting network rad-acct start-stop group ISEGroup

radius server ISE1

address ipv4 10.48.39.228 auth-port 1812 acct-port 1813

key 7 112A1016141D5A5E57

aaa server radius dynamic-author

client 10.48.39.228 server-key 7 123A0C0411045D5679

auth-type any

ISE-Konfiguration

In diesem Abschnitt wird davon ausgegangen, dass Sie mit dem CWA ISE-Konfigurationsteil vertraut sind. Die ISE-Konfiguration ist mit den folgenden Änderungen nahezu identisch.

Das Authentifizierungsergebnis für die MAB-Authentifizierung (Wireless CWA MAC Address Authentication Bypass) sollte zusammen mit der CWA-Umleitungs-URL folgende Attribute zurückgeben:

cisco-av-pair = fqdn-acl-name=FQDN_ACL

cisco-av-pair = url-redirect-acl=REDIRECT_ACL

Dabei ist FQDN_ACL der Name der IP-Zugriffsliste, die der Domänenliste zugeordnet ist, und REDIRECT_ACL die normale CWA-Umleitungszugriffsliste.

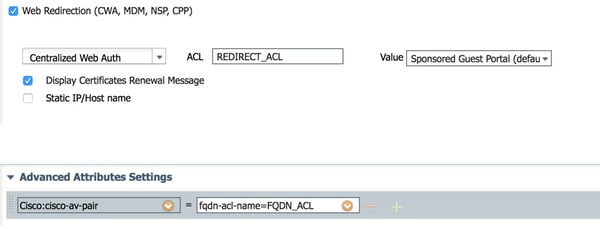

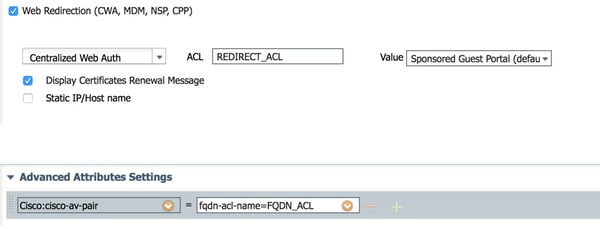

Das Ergebnis der CWA-MAB-Authentifizierung muss wie folgt konfiguriert werden:

Überprüfung

Verwenden Sie den folgenden Befehl, um zu überprüfen, ob die FQDN-Domänenliste auf den Client angewendet wird:

show access-session mac <client_mac> details

Beispiel für die Befehlsausgaben mit zulässigen Domänennamen:

5760-2#show access-session mac 60f4.45b2.407d details

Interface: Capwap7

IIF-ID: 0x41BD400000002D

Wlan SSID: byod

AP MAC Address: f07f.0610.2e10

MAC Address: 60f4.45b2.407d

IPv6 Address: Unknown

IPv4 Address: 192.168.200.151

Status: Authorized

Domain: DATA

Oper host mode: multi-auth

Oper control dir: both

Session timeout: N/A

Common Session ID: 0a30275b58610bdf0000004b

Acct Session ID: 0x00000005

Handle: 0x42000013

Current Policy: (No Policy)

Session Flags: Session Pushed

Server Policies:

FQDN ACL: FQDN_ACL

Domain Names: cisco.com play.google.*.*

URL Redirect: https://bru-ise.wlaaan.com:8443/portal/gateway?sessionId=0a30275b58610bdf0000004b&portal=27963fb0-e96e-11e4-a30a-005056bf01c9&action=cwa&token=fcc0772269e75991be7f1ca238cbb035

URL Redirect ACL: REDIRECT_ACL

Method status list: empty

Referenzen

Zentrale Webauthentifizierung im Konfigurationsbeispiel für WLC und ISE

BYOD Wireless-Infrastrukturdesign

Konfigurieren von ISE 2.1 für Chromebook Onboarding

Feedback

Feedback