Konfigurieren der Webauthentifizierung für Gäste auf unabhängigen APs

Inhalt

Einleitung

In diesem Dokument wird die Konfiguration des Gastzugriffs auf autonomen Access Points (APs) mithilfe der internen Webseite beschrieben, die in den AP selbst integriert ist.

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie diese Themen kennen, bevor Sie diese Konfiguration vornehmen:

- So konfigurieren Sie autonome Access Points für den Basisbetrieb

- So konfigurieren Sie den lokalen RADIUS-Server auf autonomen APs

- So funktioniert die Webauthentifizierung als Sicherheitsmaßnahme für Layer 3

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

- AIR-CAP3502I-E-K9 mit Cisco IOS® Image 15.2(4)JA1

- Intel Centrino Advanced-N 6200 AGN Wireless-Adapter (Treiberversion 13.4.0.9)

- Microsoft Windows 7 Supplicant Utility

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netz Live ist, überprüfen Sie, ob Sie die mögliche Auswirkung jedes möglichen Befehls verstehen.

Hintergrundinformationen

Bei der Webauthentifizierung handelt es sich um eine Layer 3 (L3)-Sicherheitsfunktion, mit der autonome Access Points IP-Datenverkehr blockieren können (ausgenommen DHCP- und DNS-Pakete (Domain Name Server)), bis der Gast im Webportal, zu dem der Client beim Öffnen eines Browsers umgeleitet wird, einen gültigen Benutzernamen und ein gültiges Kennwort bereitstellt.

Bei der Web-Authentifizierung müssen für jeden Gast ein separater Benutzername und ein separates Passwort definiert werden. Der Gast wird mit Benutzername und Kennwort entweder vom lokalen RADIUS-Server oder einem externen RADIUS-Server authentifiziert.

Diese Funktion wurde in Version 15.2(4)JA1 von Cisco IOS eingeführt.

AP-Konfiguration

Gehen Sie wie folgt vor, um den Access Point für den Gastzugriff zu konfigurieren:

- Fügen Sie einen neuen Service Set Identifier (SSID) hinzu, nennen Sie ihn Guest, und konfigurieren Sie ihn für die Webauthentifizierung:

ap(config)#dot11 ssid Guest

ap(config-ssid)#authentication open

ap(config-ssid)#web-auth

ap(config-ssid)#guest-mode

ap(config-ssid)#exit - Erstellen Sie eine Authentifizierungsregel, in der Sie das Proxy-Authentifizierungsprotokoll angeben müssen, und nennen Sie es web_auth:

ap(config)#ip admission name web_auth proxy http

- Wenden Sie die SSID (Guest) und die Authentifizierungsregel (web_auth) auf die Funkschnittstelle an. In diesem Beispiel wird 802.11b/g Radio verwendet:

ap(config)#interface dot11radio 0

ap(config-if)#ssid Guest

ap(config-if)#ip admission web_auth

ap(confi-if)#no shut

ap(config-if)#exit - Definieren Sie die Methodenliste, die angibt, wo die Benutzeranmeldeinformationen authentifiziert werden. Verknüpfen Sie den Namen der Methodenliste mit der Authentifizierungsregel web_auth, und nennen Sie sie web_list:

ap(config)#ip admission name web_auth method-list authentication web_list

- Führen Sie die folgenden Schritte aus, um AAA (Authentication, Authorization, and Accounting) auf dem AP und dem lokalen RADIUS-Server zu konfigurieren und die Methodenliste mit dem lokalen RADIUS-Server auf dem AP zu verknüpfen:

- AAA aktivieren:

ap(config)#aaa new-model

- Konfigurieren Sie den lokalen RADIUS-Server:

ap(config)#radius-server local

ap(config-radsrv)#nas 192.168.10.2 key cisco

ap(config-radsrv)#exit - Erstellen Sie die Gastkonten, und geben Sie deren Lebensdauer (in Minuten) an. Erstellen Sie ein Benutzerkonto mit einem Benutzernamen und einem Kennwort von user1, und legen Sie den Wert für die Lebensdauer auf 60 Minuten fest:

ap(config)#dot11 guest

ap(config-guest-mode)#username user1 lifetime 60 password user1

ap(config-guest-mode)#exit

ap(config)#

Sie können andere Benutzer mit demselben Prozess erstellen.

- Definieren Sie den Access Point als RADIUS-Server:

ap(config)#radius-server host 192.168.10.2 auth-port 1812

acct-port 1813 key cisco - Verknüpfen Sie die Web-Authentifizierungsliste mit dem lokalen Server:

ap(config)#aaa authentication login web_list group radius

- AAA aktivieren:

Konfigurieren des Wireless-Clients

Gehen Sie wie folgt vor, um den Wireless-Client zu konfigurieren:

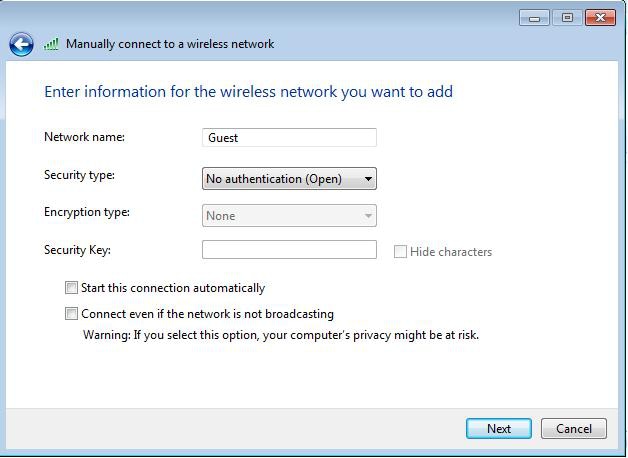

- Um das Wireless-Netzwerk auf dem Windows-Supplicant-Dienstprogramm mit der SSID Guest zu konfigurieren, navigieren Sie zu Netzwerk und Internet > Drahtlose Netzwerke verwalten, und klicken Sie auf Hinzufügen.

- Wählen Sie Manuell mit einem Wireless-Netzwerk verbinden aus, und geben Sie die erforderlichen Informationen ein, wie in der Abbildung gezeigt:

- Klicken Sie auf Next (Weiter).

Überprüfung

Nachdem die Konfiguration abgeschlossen ist, kann der Client die Verbindung zur SSID normal herstellen. Dies wird in der AP-Konsole angezeigt:

%DOT11-6-ASSOC: Interface Dot11Radio0, Station ap 0027.10e1.9880

Associated KEY_MGMT[NONE]

ap#show dot11 ass

802.11 Client Stations on Dot11Radio0:

SSID [Guest] :

MAC Address IP address IPV6 address Device Name Parent State

0027.10e1.9880 0.0.0.0 :: ccx-client ap self Assoc

Der Client hat die dynamische IP-Adresse 192.168.10.11. Wenn Sie jedoch versuchen, einen Ping an die IP-Adresse des Clients zu senden, schlägt dieser fehl, da der Client nicht vollständig authentifiziert ist:

ap#PING 192.168.10.11

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.10.11, timeout is 2 seconds:

.....

Success rate is 0 percent (0/5)

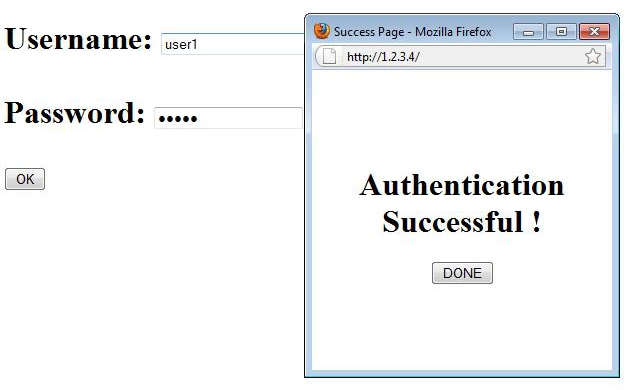

Wenn der Client einen Browser öffnet und beispielsweise versucht, http://1.2.3.4 zu erreichen, wird der Client zur internen Anmeldeseite umgeleitet:

Nachdem der Client zur Anmeldeseite umgeleitet wurde, werden die Benutzeranmeldeinformationen eingegeben und gemäß der AP-Konfiguration mit dem lokalen RADIUS-Server abgeglichen. Nach erfolgreicher Authentifizierung wird der Datenverkehr, der vom Client stammt und an diesen weitergeleitet wird, vollständig zugelassen.

Nach erfolgreicher Authentifizierung wird die folgende Nachricht an den Benutzer gesendet:

Nach erfolgreicher Authentifizierung können Sie die Client-IP-Informationen anzeigen:

ap#show dot11 ass

802.11 Client Stations on Dot11Radio0:

SSID [Guest] :

MAC Address IP address IPV6 address Device Name Parent State

0027.10e1.9880 192.168.10.11 :: ccx-client ap self Assoc

Pings an den Client nach Abschluss der erfolgreichen Authentifizierung müssen ordnungsgemäß funktionieren:

ap#ping 192.168.10.11

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.10.11, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/3/6 ms

Fehlerbehebung

Für diese Konfiguration sind derzeit keine spezifischen Informationen zur Fehlerbehebung verfügbar.

Anpassung

Ähnlich wie beim IOS auf Routern oder Switches können Sie Ihre Seite mit einer benutzerdefinierten Datei anpassen. Es ist jedoch nicht möglich, zu einer externen Webseite umzuleiten.

Verwenden Sie die folgenden Befehle, um die Portaldateien anzupassen:

- IP-Zulassungsproxy - HTTP-Anmeldeseitendatei

- IP-Zulassungsproxy - http-Datei mit abgelaufener Seite

- IP-Zugangsproxy - http-Erfolgsseitendatei

- IP-Zulassungsproxy - HTTP-Fehlerseitendatei

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

27-Jan-2014

|

Erstveröffentlichung |

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback