Web Base Network Participation (WBNP) und Sender Base Network Participation (SBNP)

Download-Optionen

-

ePub (763.4 KB)

In verschiedenen Apps auf iPhone, iPad, Android, Sony Reader oder Windows Phone anzeigen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Inhalt

Einleitung

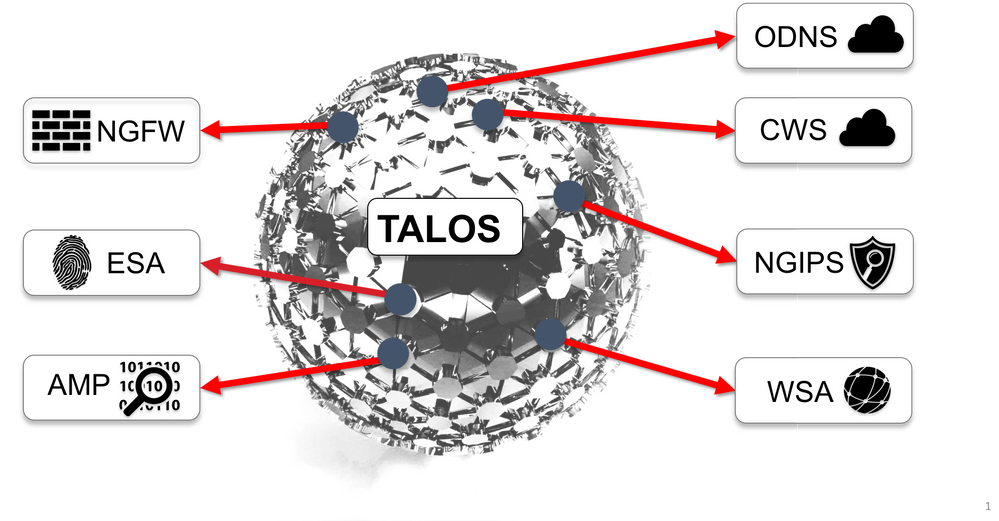

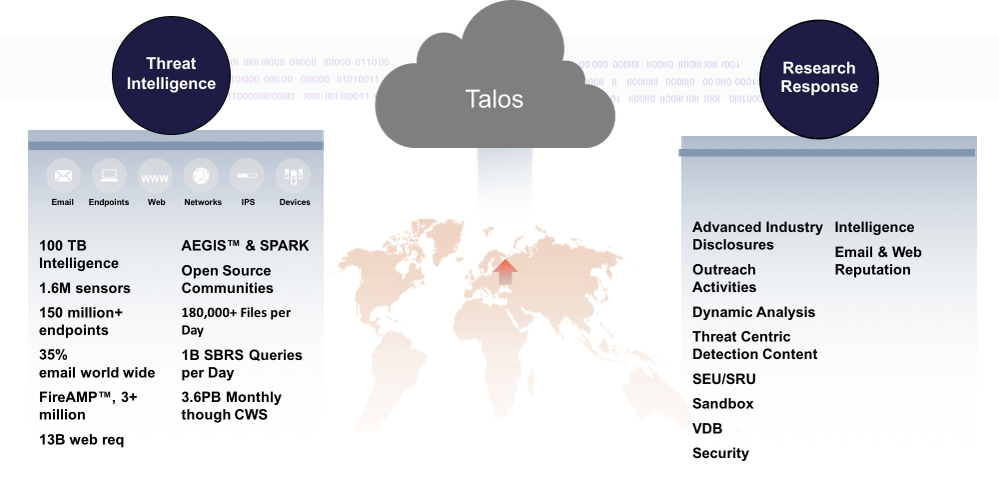

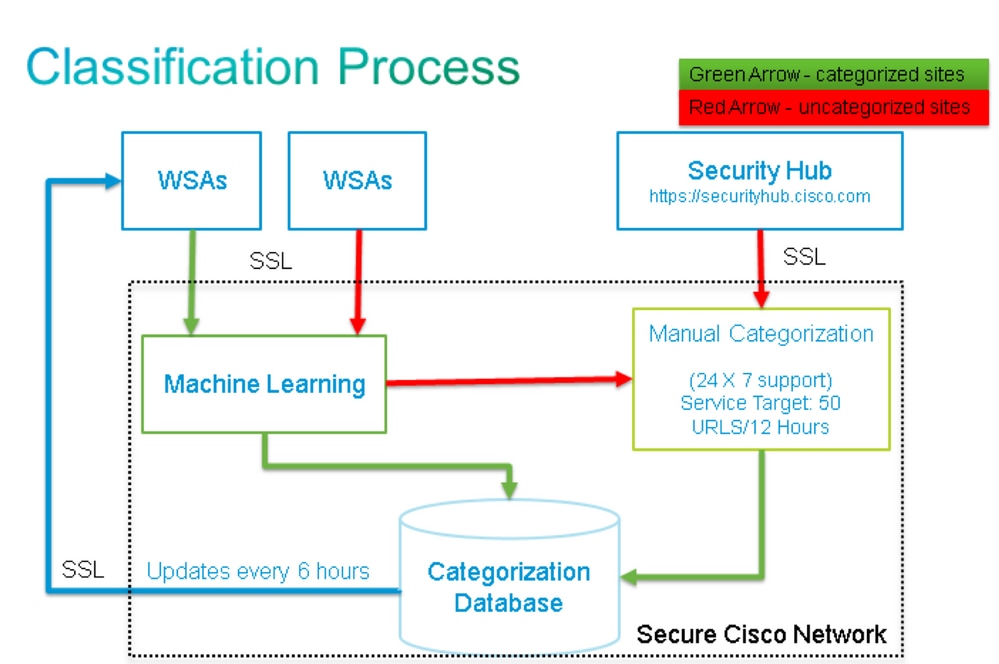

Die Web- und E-Mail Content Security-Produkte von Cisco können Cisco und Talos Telemetriedaten zurückgeben, um die Web-Kategorisierung in der Web Security Appliance (WSA) und die Verbindung der IP-Reputation der E-Mail Security Appliance (ESA) zu verbessern.

Die Telemetriedaten werden für die WSA und die ESA auf "Opt-in"-Basis bereitgestellt.

Die Daten werden über binär verschlüsselte, SSL-verschlüsselte Pakete übertragen. Die enthaltenen Anhänge bieten einen Einblick in die Daten, spezifische Formatierungen und Beschreibungen der zu übertragenden Daten. WebBase Network Participation (WBNP)- und SenderBase Network Participation (SBNP)-Daten können nicht im direkten Protokoll- oder Dateiformat angezeigt werden. Diese Daten werden verschlüsselt übertragen. Diese Daten sind zu keinem Zeitpunkt "ruhend".

WSA = WebBase Network Participation

Cisco ist sich der Bedeutung der Wahrung Ihrer Privatsphäre bewusst und sammelt und verwendet keine persönlichen oder vertraulichen Informationen wie Benutzernamen und Passphrasen. Darüber hinaus werden die Dateinamen und URL-Attribute, die im Hostnamen enthalten sind, verschleiert, um Vertraulichkeit zu gewährleisten.

Bei entschlüsselten HTTPS-Transaktionen erhält das SensorBase-Netzwerk nur die IP-Adresse, die Web-Reputationsbewertung und die URL-Kategorie des Servernamens im Zertifikat.

Vollständige Informationen finden Sie im WSA-Benutzerhandbuch für die derzeit auf Ihrer Appliance ausgeführte Version von AsyncOS für Web Security. Siehe "Das Cisco SensorBase-Netzwerk" im Benutzerhandbuch.

ESA = SenderBase Network Participation

Kunden, die am SenderBase-Netzwerk teilnehmen, ermöglichen Cisco das Sammeln von E-Mail-Verkehrsstatistiken über ihre Organisation, wodurch sich der Nutzen des Dienstes für alle Benutzer erhöht. Die Teilnahme ist freiwillig. Cisco sammelt nur zusammenfassende Daten zu Nachrichtenattributen und Informationen darüber, wie die verschiedenen Nachrichtentypen von Cisco Appliances behandelt wurden. Beispielsweise erfasst Cisco weder den Nachrichtentext noch den Betreff. Persönliche Informationen und Informationen, die Ihre Organisation identifizieren, werden vertraulich behandelt.

Vollständige Informationen: fLeasingüberprüfung ESA-Benutzerhandbuch für die Version von AsyncOS for ESA Security, die derzeit auf Ihrer Appliance ausgeführt wird. Weitere Informationen finden Sie im Benutzerhandbuch im Kapitel "Teilnahme am SenderBase-Netzwerk".

Allgemeine Sicherheitsbedenken - FAQ

| Frage: | Wo werden die erhobenen Daten gespeichert? |

| Antwort: | Die Telemetrie der Appliances wird in den Rechenzentren in den USA von Cisco gespeichert. |

| Frage: | Wer hat Zugang zu den erhobenen und gespeicherten Daten? |

| Antwort: | Der Zugriff ist auf Mitarbeiter der Cisco SBG beschränkt, die die Daten analysieren/verwenden, um aussagekräftige Informationen zu erstellen. |

| Frage: | Wie lange dauert die Aufbewahrung der erhobenen Daten? |

| Antwort: | Für Appliance-Telemetrie gibt es keine Richtlinien zur Datenarchivierung/zum Ablauf. Daten können unbegrenzt gespeichert oder aus verschiedenen Gründen gelöscht werden, u. a. für Downsampling/Aggregation, Speichermanagement, Alter, Relevanz für aktuelle/zukünftige Bedrohungen usw. |

| Frage: | Sind die Seriennummern oder öffentlichen IP-Adressen von Kunden in der Kategorisierungsdatenbank von Talos gespeichert? |

| Antwort: | Nein, nur URL und Kategorien werden beibehalten. Das WBNP-Paket enthält keine Quell-IP-Informationen. |

Betrieb

In diesem Abschnitt werden der Vorgang, der Datentyp (nach Beschreibung) und ein Beispiel für die zu übertragenden Informationen beschrieben:

- SBNP - Spezifische Datentypen (Felder) und Beispieldaten für Email Security

- WBNP - Spezifische Datentypen (Felder) und Beispieldaten für Web Security

- Bedrohungserkennungsoperation - Allgemeiner Überblick über die Bedrohungserkennung aus operativer Sicht

Teilnahme am SenderBase-Netzwerk (E-Mail)

Pro E-Mail-Appliance freigegebene Statistiken

| Posten | Beispieldaten |

| MGA-Bezeichner | MGA 10012 |

| Zeitstempel | Daten von 8:00 bis 8:05 Uhr am 1. Juli 2005 |

| Software-Versionsnummern | MGA-Version 4.7.0 |

| Regelsatz-Versionsnummern | Anti-Spam-Regelsatz 102 |

| Anti-Virus-Aktualisierungsintervall | Aktualisierung alle 10 Minuten |

| Quarantänegröße | 500 MB |

| Anzahl der Quarantäne-Nachrichten | 50 Nachrichten befinden sich derzeit in Quarantäne |

| Schwellenwert für Virenbewertung | Nachrichten bei Bedrohungsstufe 3 oder höher an Quarantäne senden |

| Summe der Virusbewertungen für Nachrichten, die in den Quarantänebereich gelangen | 120 |

| Anzahl der Nachrichten, die in den Quarantänebereich gelangen | 30 (ergibt einen durchschnittlichen Punktwert von 4) |

| Maximale Quarantänezeit | 12 Stunden |

| Anzahl der Outbreak-Quarantänenachrichten, aufgeschlüsselt nach dem Eintritts- und Austrittsgrund für die Quarantäne, korreliert mit dem Anti-Virus-Ergebnis | 50 beim Eintritt in den Quarantänebereich aufgrund von .exe-Regel 30 beim Verlassen des Quarantänebereichs aufgrund der manuellen Freigabe, alle 30 waren viruspositiv |

| Anzahl der Outbreak-Quarantänenachrichten, aufgeschlüsselt nach der Aktion beim Verlassen des Quarantänebereichs | Bei 10 Nachrichten wurde nach Verlassen des Quarantänebereichs der Anhang entfernt. |

| Summe der Nachrichten, die in Quarantäne gehalten wurden | 20 Stunden |

Gemeinsam genutzte Statistiken pro IP-Adresse

| Posten |

Beispieldaten |

Standardteilnahme |

Eingeschränkte Teilnahme |

| Nachrichtenanzahl in verschiedenen Phasen innerhalb der Appliance |

Von Anti-Virus-Engine gesehen: 100 |

||

| Summe der Anti-Spam- und Anti-Virus-Bewertungen und Verdicts |

2.000 (Summe der Anti-Spam-Bewertungen für alle angezeigten Nachrichten) |

||

| Anzahl der Nachrichten, die auf verschiedene Anti-Spam- und Anti-Virus-Regelkombinationen treffen |

100 Nachrichten wurden von den Regeln A und B erfasst. |

||

| Anzahl der Verbindungen |

20 SMTP-Verbindungen |

||

| Anzahl der Empfänger insgesamt und ungültig |

50 Empfänger insgesamt |

||

| Dateinamen-Hash: (a) |

Eine Datei <unidirektionaler Hash>.pif wurde in einem Archivanhang mit dem Namen <unidirektionaler Hash>.zip gefunden. |

Nicht verschleierter Dateiname |

Hash-Dateiname |

| Verdeckte(r) Dateiname(n): b) |

Eine Datei aaaaaaa0.aaa.pif wurde in einer Datei aaaaaaa.zip gefunden. |

Nicht verschleierter Dateiname |

Verdeckter Dateiname |

| URL-Hostname (c) |

In einer Nachricht an www.domain.com wurde ein Link gefunden. |

Unverblüffter URL-Hostname |

Verdeckter URL-Hostname |

| Verdeckter URL-Pfad (d) |

In einer Nachricht mit dem Hostnamen www.domain.com wurde ein Link gefunden, der den Pfad aaa000aa/aa00aaa enthält. |

Unverblüffter URL-Pfad |

Verdeckter URL-Pfad |

| Anzahl der Nachrichten nach Spam- und Virusscanergebnissen |

10 Spam-positiv |

| Anzahl der Nachrichten nach verschiedenen Anti-Spam- und Anti-Virus-Verdicts |

500 Spam, 300 Ham |

||

| Anzahl der Nachrichten in Größenbereichen |

125 im Bereich 30.000-35.000 |

||

| Anzahl der verschiedenen Erweiterungstypen |

300 ".exe"-Anhänge |

||

| Korrelation von Anlagetypen, echtem Dateityp und Containertyp |

100 Anhänge mit der Erweiterung ".doc", die jedoch ".exe" sind |

||

| Korrelation von Erweiterung und echtem Dateityp mit der Größe der Anlage |

30 Anhänge waren ".exe" im Bereich von 50-55 KB |

||

| Anzahl der Nachrichten nach Stochastic Sampling-Ergebnissen |

14 Nachrichten übersprungen Sampling |

||

| Anzahl der Nachrichten, bei denen die DMARC-Verifizierung fehlgeschlagen ist |

34 Nachrichten haben eine DMARC-Überprüfung nicht bestanden |

Hinweise:

(a) Dateinamen werden in einem Einweg-Hash (MD5) codiert.

(b) Dateinamen werden in verschleierter Form gesendet, wobei alle Kleinbuchstaben von ASCII ([a-z]) durch "a" ersetzt werden, alle Großbuchstaben von ASCII ([A-Z]) durch "A" ersetzt werden, alle Multi-Byte-UTF-8-Zeichen durch "x" ersetzt werden (um den Schutz anderer Zeichensätze zu gewährleisten), alle ASCII-Ziffern ([0-9]) ersetzt werden.

(c) URL-Hostnamen verweisen auf einen Webserver, der Inhalte bereitstellt, ähnlich wie eine IP-Adresse. Es werden keine vertraulichen Informationen wie Benutzernamen und Kennwörter angegeben.

(d) URL-Informationen, die im Hostnamen enthalten sind, werden verschleiert, um sicherzustellen, dass keine persönlichen Informationen des Benutzers offen gelegt werden.

Statistikfreigabe pro SDS-Client

| Posten |

Beispieldaten |

| Zeitstempel |

|

| Client-Version |

|

| Anzahl der Anfragen an den Kunden |

|

| Anzahl der Anforderungen, die vom SDS-Client gestellt wurden |

|

| Zeitergebnisse für DNS-Suchen |

|

| Ergebnisse der Server-Reaktionszeit |

|

| Zeit zum Herstellen der Verbindung mit dem Server |

|

| Anzahl der hergestellten Verbindungen |

|

| Anzahl gleichzeitiger offener Verbindungen zum Server |

|

| Anzahl der Serviceanfragen an WBRS |

|

| Anzahl der Anforderungen, die den lokalen WBRS-Cache erreichen |

|

| Größe des lokalen WBRS-Caches |

|

| Antwortzeit resultiert aus Remote-WBRS |

AMP SBNP-Telemetriedaten

| Format |

Beispieldaten |

| amp_verdicts' : { ("verdict", "spyname", "score", "uploaded", "Dateiname"), |

|

| ("verdict", "spyname", "score", "uploaded", "file_name"), |

|

| ("verdict", "spyname", "score", "uploaded", "file_name"), |

|

| ................. |

|

| ("verdict", "spyname", "score", "uploaded", "file_name"), |

|

| } |

|

| Beschreibung |

|

| Verdict - der AMP-Reputationsabfrage |

bösartig/sauber/unbekannt |

| Spyname: Name der erkannten Malware |

[Trojaner-Test] |

| Bewertung - AMP zugewiesene Reputationsbewertung |

[1-100] |

| Upload - AMP-Cloud zum Hochladen der Datei angegeben |

1 |

| Dateiname - Name der Dateianlage |

abcd.pdf |

WebBase (Web)-Netzwerkteilnahme

Über Webanfrage freigegebene Statistiken

| Posten |

Beispieldaten |

Standardteilnahme |

Eingeschränkte Teilnahme |

| Version |

Coeus 7.7.0-608 |

||

| Seriennummer |

|||

| SBNP-Abtastfaktor (Volumen) |

|||

| SBNP-Abtastfaktor (Rate) |

1 |

||

| Ziel-IP und -Port |

nicht verschleierte URL-Pfadsegmente |

Hash-URL-Pfadsegmente |

|

| Anti-Spyware-Kategorie ausgewählt |

Übersprungen |

||

| WBRS-Bewertung |

4.7 |

||

| Bewertung der McAfee-Malwarekategorie |

|||

| Referent-URL |

nicht verschleierte URL-Pfadsegmente |

Hash-URL-Pfadsegmente |

|

| Inhaltstyp-ID |

|||

| ACL-Entscheidungs-Tag |

0 |

||

| Ältere Web-Kategorisierung |

|||

| CIWUC-Webkategorie und Entscheidungsquelle |

{'src': 'req', 'cat': '1026'} |

||

| Name der AVC-Anwendung |

Werbung und Nachverfolgung |

||

| AVC-Anwendungstyp |

Werbenetzwerke |

||

| AVC-Anwendungsverhalten |

Unsicher |

||

| Interne AVC-Ergebnisverfolgung |

[0,1,1,1] |

||

| User Agent Tracking mittels indizierter Datenstruktur |

3 |

Advanced Malware Statistics pro Webanfrage

| AMP-Statistik |

|

| Verdict - der AMP-Reputationsabfrage |

bösartig/sauber/unbekannt |

| Spyname: Name der erkannten Malware |

[Trojaner-Test] |

| Bewertung - AMP zugewiesene Reputationsbewertung |

[1-100] |

| Upload - AMP-Cloud zum Hochladen der Datei angegeben |

1 |

| Dateiname - Name der Dateianlage |

abcd.pdf |

Feedback-Statistikfeed für Endbenutzer

| Statistikfreigabe pro Endbenutzer Falschkategorisierung Feedback |

|

| Posten |

Beispieldaten |

| Engine-ID (numerisch) |

0 |

| Legacy-Web-Kategorisierungscode |

|

| Quelle für die CIWUC-Webkategorisierung |

"bzw."/"erforderlich" |

| CIWUC-Webkategorie |

1026 |

Beispieldaten angegeben - Standardteilnahme

# categorized

"http://google.com/": { "wbrs": "5.8",

"fs": {

"src": "req",

"cat": "1020"

},

}

# uncategorized

"http://fake.example.com": { "fs": {

"cat": "-"

},

}

Beispieldaten: Eingeschränkte Beteiligung

- Ursprüngliche Kundenanfrage: www.gunexams.com/Non-Restricted-FREE-Practice-Exams

- Nachricht protokolliert (auf Telemetrieserver): http://www.gunexams.com/76bd845388e0

Vollständige WBNP-Dekodierung

Gemeinsam genutzte Statistiken pro Cisco Appliance

| Posten |

Beispieldaten |

| Version |

Coeus 7.7.0-608 |

| Seriennummer |

0022190B6ED5-XYZ1YZ2 |

| Modell |

S660 |

| Webroot aktiviert |

1 |

| AVC aktiviert |

1 |

| Sophos aktiviert |

0 |

| Kategorisierung auf der Antwortseite aktiviert |

1 |

| Anti-Spyware-Modul aktiviert |

default-2001005008 |

| Anti-Spyware SSE-Version |

default-2001005008 |

| Version der Anti-Spyware-Spycat-Definitionen |

default-8640 |

| Anti-Spyware-URL-Sperrliste DAT-Version |

|

| Anti-Spyware URL Phishing DAT-Version |

|

| Anti-Spyware-Cookies DAT-Version |

|

| Anti-Spyware-Domänenblockierung aktiviert |

0 |

| Schwellenwert für Anti-Spyware-Risiko |

90 |

| McAfee aktiviert |

0 |

| McAfee-Modulversion |

|

| McAfee DAT-Version |

default-5688 |

| WBNP-Detailstufe |

2 |

| WBRS-Modulversion |

freebsd6-i386-300036 |

| WBRS-Komponentenversionen |

categories=v2-1337979188,ip=default-1379460997,word=v2-1312487822,prefixcat=v2-1379460670,rule=default-1358979215 |

| WBRS-Sperrlistenschwellenwert |

-6 |

| WBRS: Zulässiger Grenzwert |

6 |

| WBRS aktiviert |

1 |

| Sichere Mobilität aktiviert |

0 |

| L4-Datenverkehrsüberwachung aktiviert |

0 |

| Version der Sperrliste der L4-Datenverkehrsüberwachung |

default-0 |

| L4-Datenverkehrsüberwachung - Admin-Sperrliste |

|

| Ports der L4-Datenverkehrsüberwachung-Admin-Sperrliste |

|

| L4-Datenverkehrsüberwachung - Zulassungsliste |

|

| L4-Datenverkehrsüberwachung - Liste der Ports |

|

| SBNP-Abtastfaktor |

0.25 |

| SBNP-Abtastfaktor (Volumen) |

0.1 |

| SurfControl SDK-Version (Legacy) |

default-0 |

| Vollständige SurfControl-Datenbankversion (Legacy) |

default-0 |

| Version der lokalen inkrementellen SurfControl-Akkumulationsdatei (Legacy) |

default-0 |

| Firestone Engine-Version |

default-210016 |

| Firestone DAT-Version |

v2-310003 |

| AVC-Engine-Version |

default-110076 |

| AVC DAT-Version |

default-1377556980 |

| Sophos-Modulversion |

default-1310963572 |

| Sophos DAT-Version |

default-0 |

| Adaptives Scanning aktiviert |

0 |

| Risikobewertungs-Schwellenwert für adaptives Scanning |

[10, 6, 3] |

| Schwellenwert für adaptives Scanning des Lastfaktors |

[5, 3, 2] |

| SOCKS aktiviert |

0 |

| Transaktionen gesamt |

| Transaktionen gesamt |

|

| Zulässige Transaktionen gesamt |

|

| Gesamtanzahl erkannter Malwaretransaktionen |

|

| Gesamtanzahl der durch die Admin-Richtlinie blockierten Transaktionen |

|

| Gesamtzahl der durch WBRS-Bewertung blockierten Transaktionen |

|

| Transaktionen mit hohem Risiko gesamt |

|

| Von der Datenverkehrsüberwachung erkannte Transaktionen gesamt |

|

| Gesamtanzahl Transaktionen mit IPv6-Clients |

|

| Gesamtanzahl Transaktionen mit IPv6-Servern |

|

| Gesamtanzahl Transaktionen mit SOCKS-Proxy |

|

| Transaktionen von Remote-Benutzern gesamt |

|

| Gesamtanzahl an Transaktionen von lokalen Benutzern |

|

| Gesamtanzahl der zulässigen Transaktionen über den SOCKS-Proxy |

|

| Gesamtanzahl der Transaktionen von lokalen Benutzern, die über den SOCKS-Proxy zugelassen sind |

|

| Gesamtanzahl Transaktionen von Remote-Benutzern, die über den SOCKS-Proxy zugelassen sind |

|

| Gesamtzahl der mithilfe des SOCKS-Proxys blockierten Transaktionen |

|

| Gesamtanzahl Transaktionen von lokalen Benutzern, die mit dem SOCKS-Proxy blockiert wurden |

|

| Gesamtanzahl Transaktionen von Remote-Benutzern, die mit dem SOCKS-Proxy blockiert wurden |

| Sekunden seit dem letzten Neustart |

2843349 |

| CPU-Auslastung (%) |

9.9 |

| RAM-Auslastung (%) |

55.6 |

| Festplattenauslastung (%) |

57.5 |

| Bandbreitennutzung (/s) |

15307 |

| Offene TCP-Verbindungen |

2721 |

| Transaktionen pro Sekunde |

264 |

| Client-Latenz |

163 |

| Cache-Trefferrate |

21 |

| Proxy-CPU-Auslastung |

17 |

| WBRS WUC CPU-Auslastung |

2.5 |

| Protokollierung der CPU-Auslastung |

3.4 |

| Reporting-CPU-Auslastung |

3.9 |

| Webroot-CPU-Auslastung |

0 |

| Sophos-CPU-Auslastung |

0 |

| McAfee-CPU-Auslastung |

0 |

| vmstat, Dienstprogramm-Ausgabe (vmstat -z, vmstat -m) |

|

| Anzahl der konfigurierten Zugriffsrichtlinien |

32 |

| Anzahl der konfigurierten benutzerdefinierten Webkategorien |

32 |

| Authentifizierungsanbieter |

Basic, NTLMSSP |

| Authentifizierungsbereiche |

Hostname, Protokoll und andere Konfigurationselemente des Authentifizierungsanbieters |

Über Webanfrage freigegebene Statistiken

| Posten |

Beispieldaten |

Standardteilnahme |

Eingeschränkte Teilnahme |

| Version |

Coeus 7.7.0-608 |

||

| Seriennummer |

|||

| SBNP-Abtastfaktor (Volumen) |

|||

| SBNP-Abtastfaktor (Rate) |

1 |

||

| Ziel-IP und -Port |

nicht verschleierte URL-Pfadsegmente |

Hash-URL-Pfadsegmente |

|

| Anti-Spyware-Kategorie ausgewählt |

Übersprungen |

||

| WBRS-Bewertung |

4.7 |

||

| Bewertung der McAfee-Malwarekategorie |

|||

| Referent-URL |

nicht verschleierte URL-Pfadsegmente |

Hash-URL-Pfadsegmente |

|

| Inhaltstyp-ID |

|||

| ACL-Entscheidungs-Tag |

0 |

||

| Ältere Web-Kategorisierung |

|||

| CIWUC-Webkategorie und Entscheidungsquelle |

{'src': 'req', 'cat': '1026'} |

||

| Name der AVC-Anwendung |

Werbung und Nachverfolgung |

||

| AVC-Anwendungstyp |

Werbenetzwerke |

||

| AVC-Anwendungsverhalten |

Unsicher |

||

| Interne AVC-Ergebnisverfolgung |

[0,1,1,1] |

||

| User Agent Tracking mittels indizierter Datenstruktur |

3 |

Advanced Malware Statistics pro Webanfrage

| AMP-Statistik |

|

| Verdict - der AMP-Reputationsabfrage |

bösartig/sauber/unbekannt |

| Spyname: Name der erkannten Malware |

[Trojaner-Test] |

| Bewertung - AMP zugewiesene Reputationsbewertung |

[1-100] |

| Upload - AMP-Cloud zum Hochladen der Datei angegeben |

1 |

| Dateiname - Name der Dateianlage |

abcd.pdf |

Feedback-Statistikfeed für Endbenutzer

| Statistikfreigabe pro Endbenutzer Falschkategorisierung Feedback |

|

| Posten |

Beispieldaten |

| Engine-ID (numerisch) |

0 |

| Legacy-Web-Kategorisierungscode |

|

| Quelle für die CIWUC-Webkategorisierung |

"bzw."/"erforderlich" |

| CIWUC-Webkategorie |

1026 |

Talos-Erkennungsinhalte

Bedrohungsorientiert

Bedrohungsorientiert

Zugehörige Informationen

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

2.0 |

21-Aug-2024

|

Links und Text wurden aktualisiert, um sie an die Cisco Publishing-Standards anzupassen. |

1.0 |

22-Apr-2016

|

Erstveröffentlichung |

Beiträge von Cisco Ingenieuren

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback