Einführung

In diesem Dokument wird beschrieben, wie verschiedene SSH-Clients für die ordnungsgemäße Verwendung mit der Cisco ThreatGrid-Appliance über SSH konfiguriert werden.

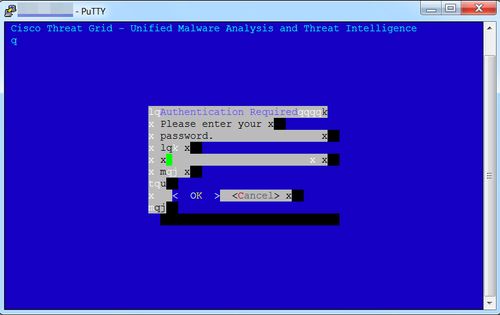

Problem

Der SSH-Client zeigt falsche Pseudografien an, wenn eine Verbindung zur Cisco ThreatGrid Appliance hergestellt wird.

Lösung

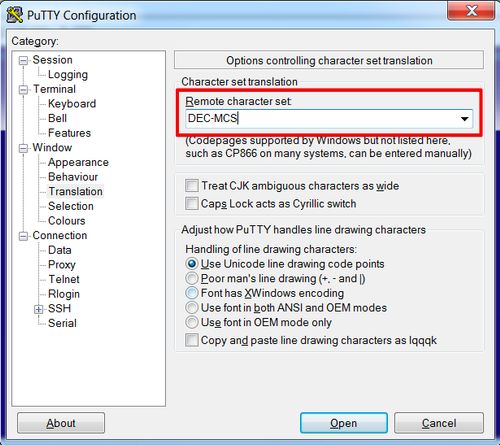

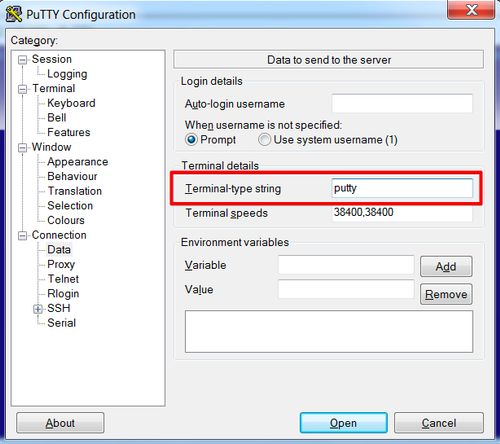

Putsch

Schritt 1: Wählen Sie DEC-MCS als Remote-Zeichensatz unter PuTTY Configuration -> Window -> Translation (PuTTY-Konfiguration -> Fenster -> Übersetzung) aus, wie im Bild gezeigt.

Schritt 2: Geben Sie putty als Terminalzeichenfolge unter PuTTY Configuration -> Connection -> Data (PuTTY-Konfiguration -> Verbindung -> Daten) ein, wie im Bild gezeigt.

Schritt 3: Öffnen Sie die konfigurierte Sitzung.

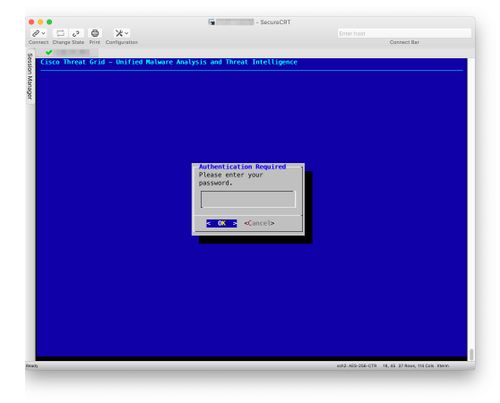

SecureCRT

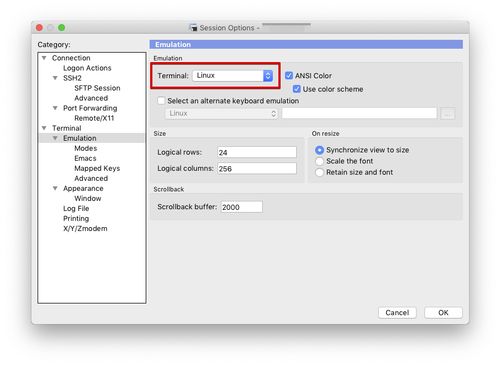

Schritt 1: Wählen Sie Linux als Terminal unter Session Options -> Terminal -> Emulation aus, wie im Bild gezeigt.

Schritt 2: Öffnen Sie die konfigurierte Sitzung.