CS-MARS - Hinzufügen und Konfigurieren eines IPS-Sensors als Reporting-Gerät

Inhalt

Einleitung

In diesem Dokument wird erläutert, wie ein Cisco Secure Intrusion Prevention System (IPS)-Gerät und alle konfigurierten virtuellen Sensoren so vorbereitet werden, dass sie als Reporting-Geräte für das Cisco Security Monitoring, Analysis and Response System (CS-MARS) fungieren.

Voraussetzungen

Anforderungen

Für Cisco IPS 5.x-, 6.x- und 7.x-Geräte ruft MARS die Protokolle mithilfe von SDEE über SSL ab. MARS muss daher über HTTPS-Zugriff auf den Sensor verfügen. Um den Sensor vorzubereiten, müssen Sie den HTTP-Server auf dem Sensor aktivieren, TLS aktivieren, um HTTPS-Zugriff zuzulassen, und sicherstellen, dass die IP-Adresse von MARS als zulässiger Host definiert ist, der auf den Sensor zugreifen und Ereignisse abrufen kann. Wenn die Sensoren so konfiguriert wurden, dass sie den Zugriff von eingeschränkten Hosts oder Subnetzen im Netzwerk zulassen, können Sie den Befehl access-list ip_address/netmask verwenden, um diesen Zugriff zu aktivieren.

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

-

Cisco Secure MARS-Gerät mit Softwareversion 4.2.x und höher

-

Cisco IPS-Gerät der Serie 4200 mit Softwareversion 6.0 und höher

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netz Live ist, überprüfen Sie, ob Sie die mögliche Auswirkung jedes möglichen Befehls verstehen.

Verwandte Produkte

Diese Konfiguration kann auch mit den folgenden Sensoren verwendet werden:

-

IPS-4240

-

IPS-4255

-

IPS-4260

-

IPS-4270-20

Konventionen

Weitere Informationen zu Dokumentkonventionen finden Sie in den Cisco Technical Tips Conventions (Technische Tipps zu Konventionen von Cisco).

Konfigurieren

In diesem Abschnitt finden Sie Informationen zum Hinzufügen und Konfigurieren eines Cisco Secure Intrusion Prevention System (IPS)-Sensors zu einem Cisco Security Monitoring, Analysis and Response System (CS-MARS)-Gerät.

Hinzufügen und Konfigurieren eines Cisco IPS 6.x- oder 7.x-Geräts in MARS

Wenn Sie ein Cisco IPS 6.x- oder 7.x-Gerät in MARS definieren, können Sie alle auf dem Gerät konfigurierten virtuellen Sensoren erkennen. Wenn Sie diese virtuellen Sensoren erkennen, können MARS die gemeldeten Ereignisse durch virtuelle Sensoren trennen. Außerdem können Sie die Liste der überwachten Netzwerke auf die einzelnen virtuellen Sensoren einstellen, wodurch die Genauigkeit der gewünschten Berichte erhöht wird.

Gehen Sie wie folgt vor, um ein Cisco IPS 6.x- oder 7.x-Gerät in MARS hinzuzufügen und zu konfigurieren:

-

Wählen Sie Admin > System Setup > Security and Monitor Devices aus. Klicken Sie anschließend auf Hinzufügen.

-

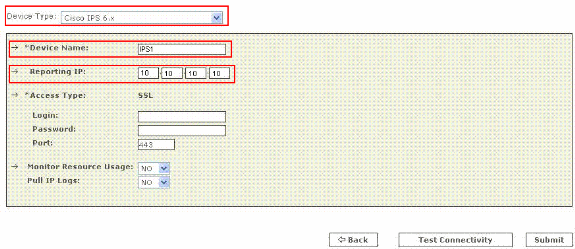

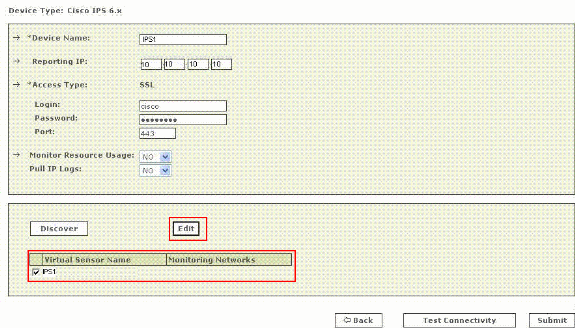

Wählen Sie Cisco IPS 6.x oder Cisco IPS 7.x aus der Liste Gerätetyp aus. Geben Sie nun den Hostnamen des Sensors in das Feld Device Name (Gerätename) ein, wie hier gezeigt. IPS1 ist der in diesem Beispiel verwendete Gerätename. Der Gerätename-Wert muss mit dem konfigurierten Sensornamen identisch sein.

Geben Sie nun die administrative IP-Adresse in das Feld Reporting IP ein. Die Reporting-IP-Adresse ist dieselbe Adresse wie die administrative IP-Adresse.

-

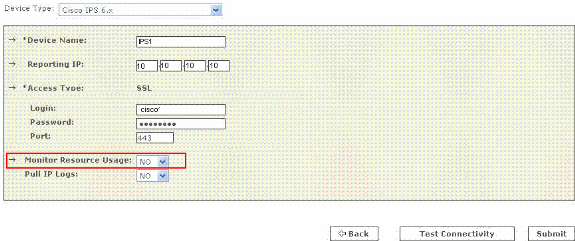

Geben Sie im Feld Anmelden den Benutzernamen für das Administratorkonto ein, das für den Zugriff auf das Berichtsgerät verwendet wird. Geben Sie nun im Feld Kennwort das Kennwort ein, das dem im Feld Anmelden angegebenen Benutzernamen zugeordnet ist. Der Benutzername ist cisco, und das verwendete Kennwort lautet in diesem Beispiel cisco123. Geben Sie auch die TCP-Portnummer ein, auf der der auf dem Sensor ausgeführte Webserver die Empfangshalle im Feld Port anhört. Der Standard-HTTPS-Port ist 443.

Hinweis: Obwohl nur HTTP konfiguriert werden kann, erfordert MARS HTTPS.

-

Überprüfen Sie nun, ob NO in der Liste Ressourcennutzung des Monitors ausgewählt ist. Die Option "Monitor Resource Usage" (Ressourcennutzung überwachen) wird zwar auf dieser Seite angezeigt, funktioniert aber nicht für Cisco IPS.

-

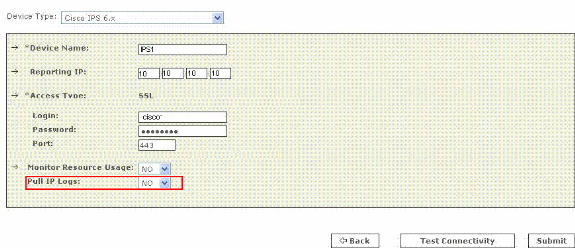

Um die IP-Protokolle aus dem Sensor zu entfernen, wählen Sie Yes (Ja) aus der Liste Pull IP Logs (IP-Protokolle) aus. Dies ist eine optionale Funktion, die bei Bedarf verwendet werden kann.

Diese Einstellung gilt für den gesamten Sensor, einschließlich der Protokolle, die für Warnmeldungen virtueller Sensoren generiert wurden.

-

Klicken Sie auf Verbindung testen, um die Konfiguration zu überprüfen und die Erkennung virtueller Sensoren zu aktivieren.

-

Klicken Sie auf Entdecken, um definierte virtuelle Sensoren zu erkennen.

Hinweis: MARS ist sich der am Sensor vorgenommenen Änderungen nicht bewusst. Jedes Mal, wenn Sie Änderungen an den Einstellungen für virtuelle Sensoren vornehmen, müssen Sie auf dieser Seite Entdecken klicken, um die Details der virtuellen Sensoren in MARS zu aktualisieren.

-

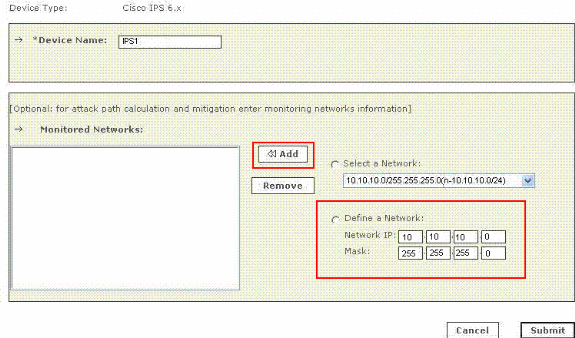

Aktivieren Sie das Kontrollkästchen neben dem Namen des virtuellen Sensors, und klicken Sie auf Bearbeiten, um die überwachten Netzwerke für jeden virtuellen Sensor zu definieren. Jetzt wird die Seite "IPS Module" angezeigt, wie hier gezeigt.

-

Geben Sie zur Berechnung und Eindämmung von Angriffspfaden die Netzwerke an, die vom Sensor überwacht werden. Wählen Sie das Optionsfeld Netzwerk definieren, um das Netzwerk manuell zu definieren. Führen Sie anschließend die folgenden Schritte aus, um ein Netzwerk zu definieren:

-

Geben Sie die Netzwerkadresse in das Feld Netzwerk-IP ein.

-

Geben Sie den entsprechenden Wert für die Netzmaske in das Feld Maske ein.

-

Klicken Sie auf Hinzufügen, um das angegebene Netzwerk in das Feld Überwachte Netzwerke zu verschieben.

-

Wiederholen Sie die vorherigen Schritte, wenn weitere Netzwerke definiert werden müssen.

Hinweis: Dies ist eine optionale Funktion, die bei Bedarf übersprungen werden kann.

-

-

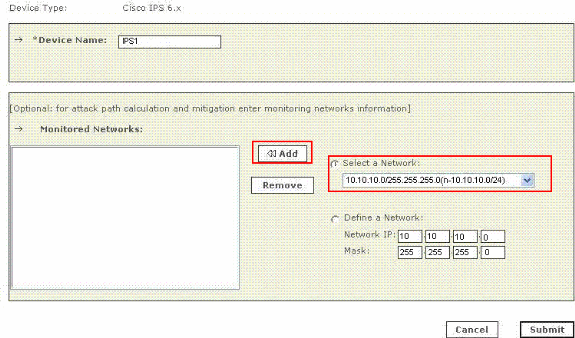

Klicken Sie auf das Optionsfeld Netzwerk auswählen, um die Netzwerke auszuwählen, die an das Gerät angeschlossen sind. Führen Sie dann die folgenden Schritte aus, um die Netzwerke auszuwählen:

-

Wählen Sie ein Netzwerk aus der Liste Netzwerk auswählen aus.

-

Klicken Sie auf Hinzufügen, um das angegebene Netzwerk in das Feld Überwachte Netzwerke zu verschieben.

-

Wiederholen Sie die vorherigen Schritte, wenn Sie weitere Netzwerke auswählen müssen.

Hinweis: Dies ist eine optionale Funktion, die bei Bedarf übersprungen werden kann.

-

-

Wiederholen Sie die Schritte 8 bis 10 für jeden virtuellen Sensor.

-

Klicken Sie auf Senden, um Ihre Änderungen zu speichern. Der Gerätename wird in der Liste mit Sicherheits- und Überwachungsinformationen angezeigt. Der Übermittlungsvorgang zeichnet die Änderungen in den Datenbanktabellen auf. Die Änderungen werden jedoch nicht in den Arbeitsspeicher der MARS-Appliance geladen. Die Aktivierungs-Workloads übermittelten Änderungen im Arbeitsspeicher.

-

Klicken Sie auf Aktivieren, um MARS so zu aktivieren, dass Ereignisse von diesem Gerät gestartet werden.

MARS beginnt mit der Sitzungsssionierung von Ereignissen, die von diesem Modul generiert werden, und wertet diese Ereignisse mithilfe der definierten Überprüfungs- und Drop-Regeln aus. Alle Ereignisse, die das Gerät vor der Aktivierung an MARS veröffentlicht, können mit der Reporting-IP-Adresse des Geräts als Abgleichkriterium abgefragt werden. Weitere Informationen finden Sie unter Aktivieren der Reporting- und Eindämmungsgeräte. für weitere Informationen zur Aktivierungsaktion.

Überprüfen Sie, ob MARS-Pulse-Ereignisse von einem Cisco IPS-Gerät empfangen

Es ist üblich, harmlose Ereignisse im Netzwerk zu erstellen, um den Datenfluss zu überprüfen. Gehen Sie wie folgt vor, um den Datenfluss zwischen einem Cisco IPS-Gerät und MARS zu überprüfen:

-

Aktivieren Sie auf dem Cisco IPS-Gerät die Signaturen 2000 und 2004, und benachrichtigen Sie sie. Die Signaturen überwachen ICMP-Meldungen (Pings).

-

Pingen Sie ein Gerät im Subnetz, auf dem das Cisco IPS-Gerät wartet. Die Ereignisse werden von MARS generiert und eingezogen.

-

Überprüfen Sie, ob die Ereignisse in der MARS-Webschnittstelle angezeigt werden. Sie können eine Abfrage mit dem Cisco IPS-Gerät durchführen.

-

Nach der Überprüfung des Datenflusses können Sie die 2000- und 2004-Signaturen auf dem Cisco IPS-Gerät deaktivieren.

Hinweis: Wenn der Test Connectivity-Vorgang während der Konfiguration eines Cisco IPS-Geräts in der MARS-Webschnittstelle nicht fehlschlägt, wird die Kommunikation aktiviert. Bei dieser Aufgabe können Sie überprüfen, ob die Warnmeldungen korrekt generiert und eingezogen wurden.

Fehlerbehebung

Für diese Konfiguration sind derzeit keine spezifischen Informationen zur Fehlerbehebung verfügbar.

Zugehörige Informationen

- Support-Seite für Cisco Security Monitoring, Analysis and Response System

- Support-Seite für das Cisco Intrusion Prevention System

- Cisco Security Monitoring, Analysis and Response System - Kompatibilitätsinformationen

- Anforderungen für Kommentare (RFCs)

- Technischer Support und Dokumentation für Cisco Systeme

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

01-Dec-2013 |

Erstveröffentlichung |

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback