Bereitstellung einer sicheren Firewall-ASA für CSM

Download-Optionen

-

ePub (871.2 KB)

In verschiedenen Apps auf iPhone, iPad, Android, Sony Reader oder Windows Phone anzeigen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Einleitung

In diesem Dokument wird der Prozess zur Bereitstellung der Secure Firewall Adaptive Security Appliance (ASA) für den Cisco Security Manager (CSM) beschrieben.

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Sichere Firewall ASA

- CSM

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

- Secure Firewall ASA Version 9.18.3

- CSM Version 4.28

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Hintergrundinformationen

CSM unterstützt die konsistente Durchsetzung von Richtlinien und die schnelle Behebung von Sicherheitsereignissen und bietet für die gesamte Sicherheitsinfrastruktur zusammengefasste Berichte. Die zentrale Benutzeroberfläche ermöglicht eine effiziente Skalierung und Verwaltung einer Vielzahl von Cisco Sicherheitsgeräten bei erhöhter Transparenz.

Konfigurieren

Im nächsten Beispiel wird eine virtuelle ASA für ein zentrales Management auf einem CSM bereitgestellt.

Konfigurationen

ASA für HTTPS-Management konfigurieren

Schritt 1: Erstellen Sie einen Benutzer mit allen Berechtigungen.

Befehlszeilen-Syntax (CLI):

configure terminal

username < user string > password < password > privilege < level number >Dies wird in das nächste Befehlsbeispiel übersetzt, das den Benutzer csm-user und das Kennwort cisco123 wie folgt enthält:

ciscoasa# configure terminal

ciscoasa(config)# username csm-user password cisco123 privilege 15

Tipp: Auch extern authentifizierte Benutzer werden für diese Integration akzeptiert.

Schritt 2: Aktivieren des HTTP-Servers

Befehlszeilen-Syntax (CLI):

configure terminal

http server enableSchritt 3: Gewähren Sie HTTPS-Zugriff für die IP-Adresse des CSM-Servers.

Befehlszeilen-Syntax (CLI):

configure terminal

http < hostname > < netmask > < interface name >Dies wird in das nächste Befehlsbeispiel übersetzt, das jedem Netzwerk den Zugriff auf die ASA über HTTPS an der externen Schnittstelle (GigabitEthernet0/0) ermöglicht:

ciscoasa# configure terminal

ciscoasa(config)# http 0.0.0.0 0.0.0.0 outsideSchritt 4: Überprüfen, ob HTTPS vom CSM-Server aus erreichbar ist

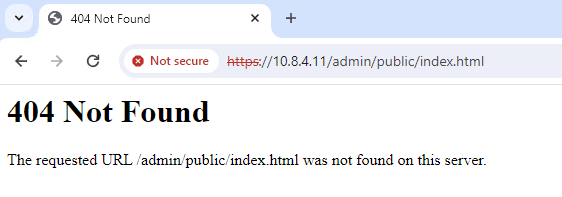

Öffnen Sie einen beliebigen Webbrowser, und geben Sie die nächste Syntax ein:

https://< ASA IP address >/Dies wird in das nächste Beispiel für die externe Schnittstellen-IP-Adresse übersetzt, die im vorherigen Schritt für den HTTPS-Zugriff zugelassen wurde:

https://10.8.4.11/ ASA HTTPS-Antwort

ASA HTTPS-Antwort

Tipp: Fehler 404 Not Found (Nicht gefunden) wird für diesen Schritt erwartet, da auf dieser ASA der Cisco Adaptive Security Device Manager (ASDM) nicht installiert ist. Die HTTPS-Antwort wird jedoch angezeigt, wenn die Seite zu URL /admin/public/index.html umgeleitet wird.

Bereitstellung einer sicheren Firewall-ASA für CSM

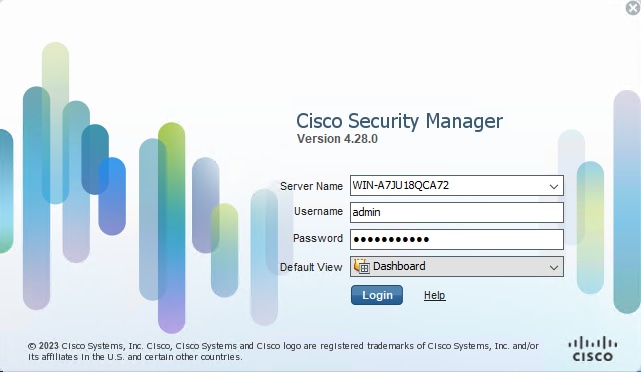

Schritt 1: Öffnen und Anmelden beim CSM-Client

Anmeldung beim CSM-Client

Anmeldung beim CSM-Client

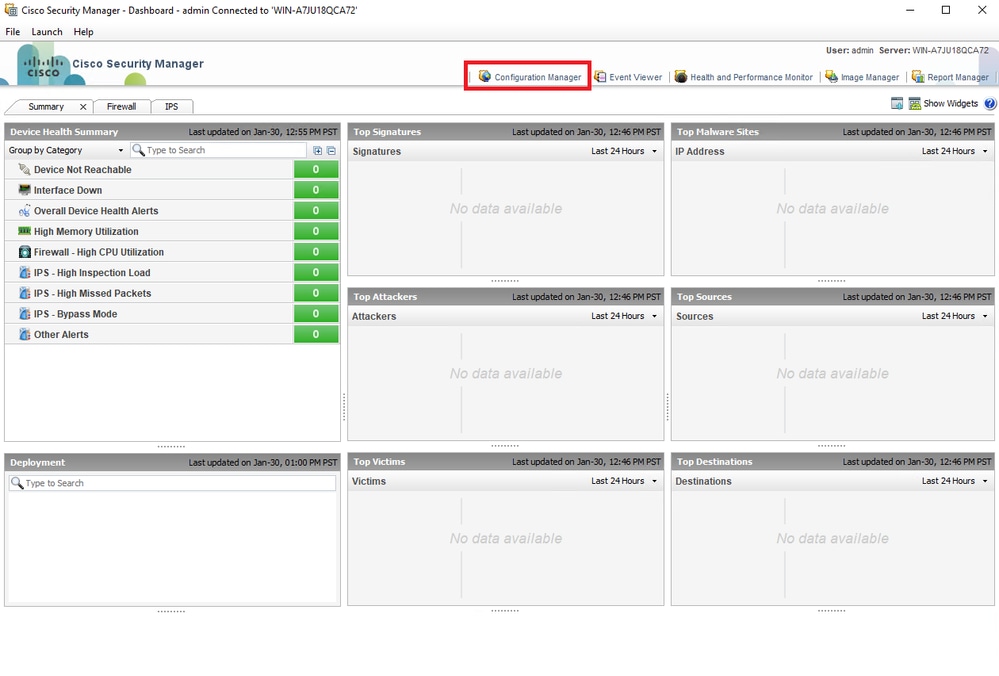

Schritt 2: Öffnen Sie den Configuration Manager.

CSM-Client-Dashboard

CSM-Client-Dashboard

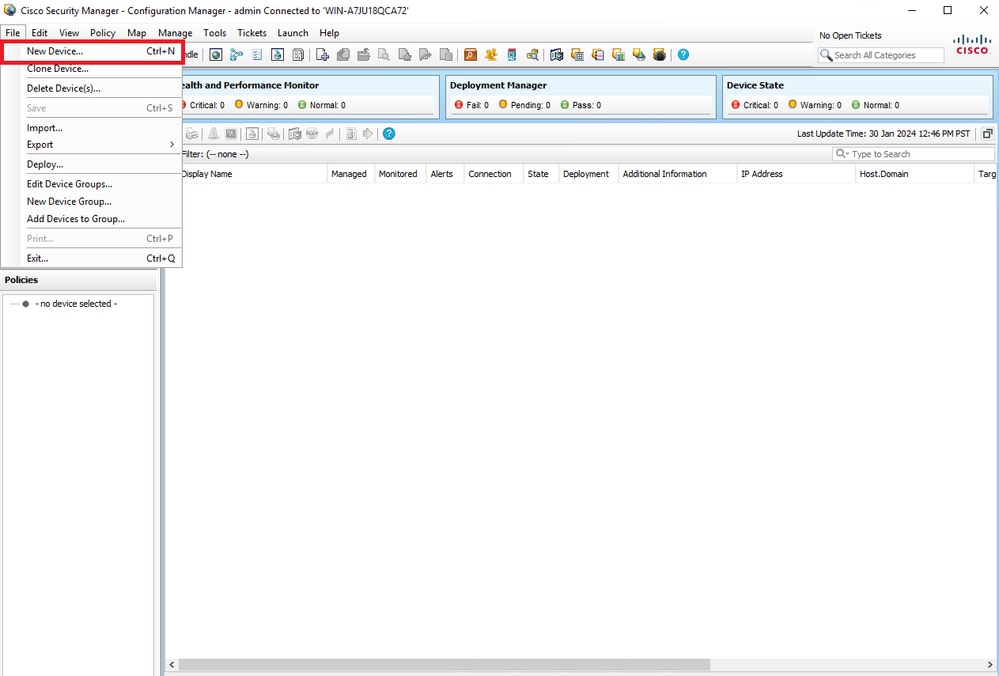

Schritt 3: Navigieren Sie zu Geräte > Neues Gerät.

CSM-Konfigurationsmanager

CSM-Konfigurationsmanager

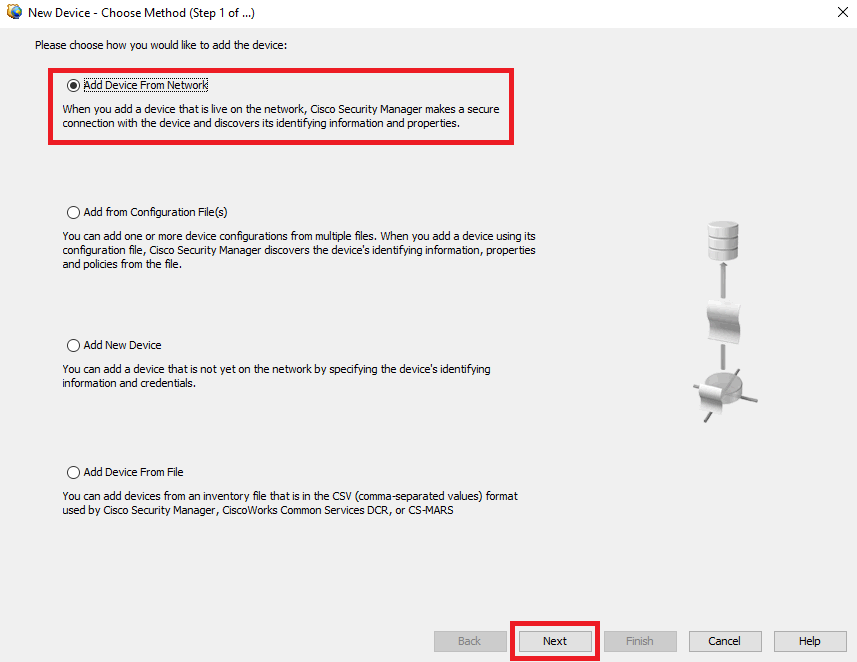

Schritt 4: Wählen Sie die Option "Hinzufügen", die die Anforderung gemäß dem gewünschten Ergebnis erfüllt. Da die konfigurierte ASA bereits im Netzwerk eingerichtet ist, ist die beste Option für dieses Beispiel "Gerät vom Netzwerk hinzufügen" und klicken auf "Weiter".

Methode zum Hinzufügen von Geräten

Methode zum Hinzufügen von Geräten

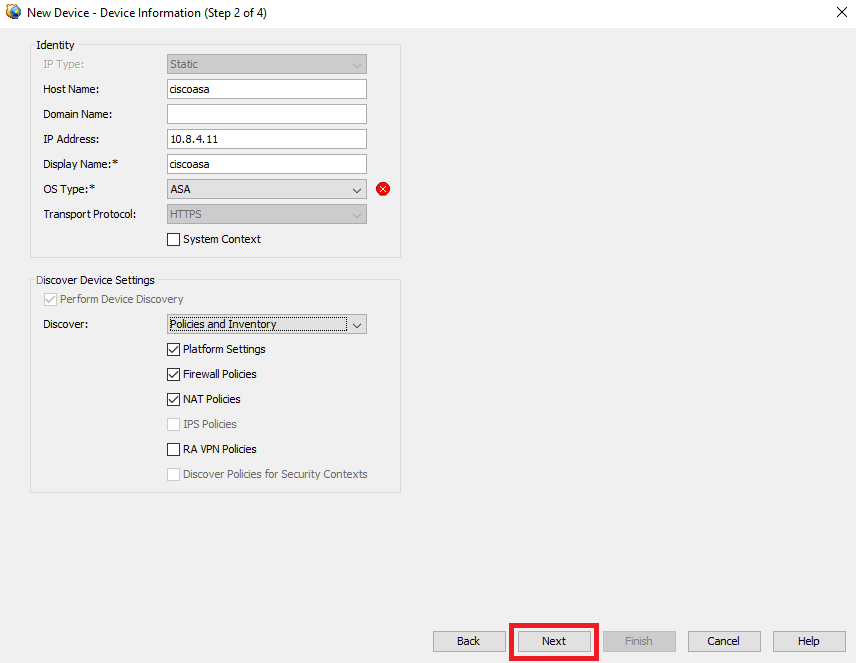

Schritt 5: Führen Sie die erforderlichen Daten entsprechend der Konfiguration auf der sicheren Firewall-ASA und den Erkennungseinstellungen aus. Klicken Sie dann auf Weiter.

ASA-Einstellungen

ASA-Einstellungen

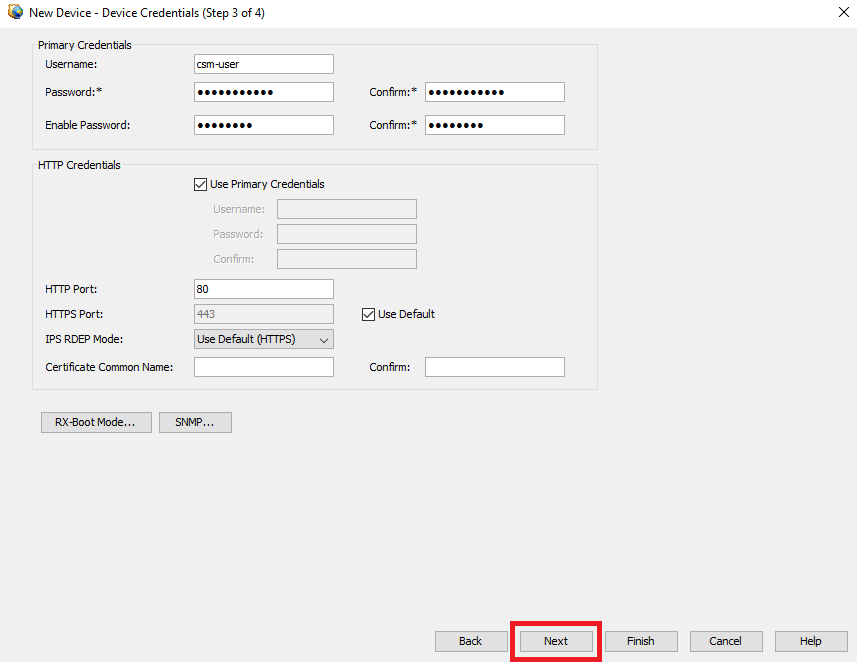

Schritt 6: Füllen Sie die erforderlichen Anmeldeinformationen des konfigurierten CSM-Benutzers auf der ASA und des aktivierten Kennworts aus.

ASA-Anmeldedaten

ASA-Anmeldedaten

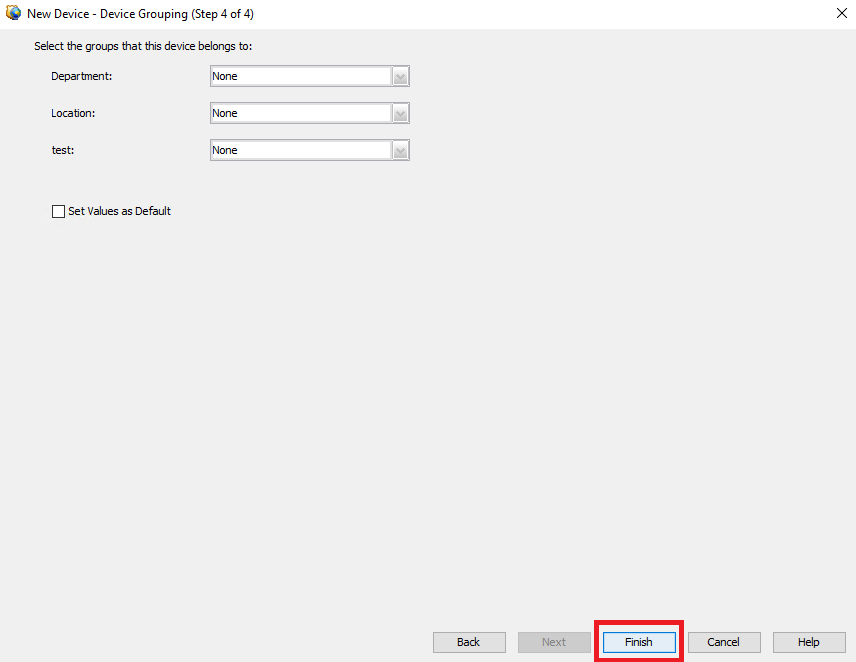

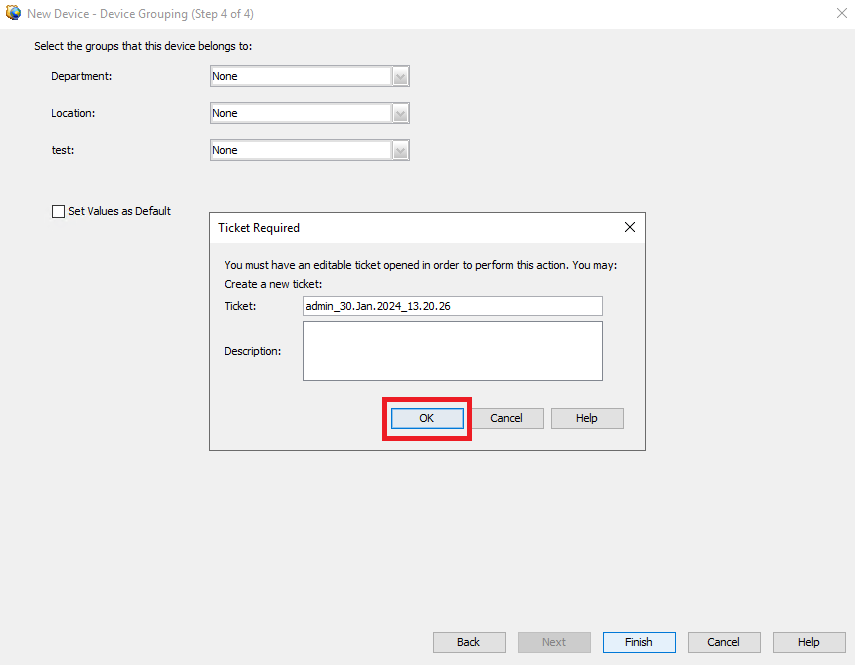

Schritt 7: Wählen Sie die gewünschten Gruppen aus oder überspringen Sie diesen Schritt, falls keine erforderlich ist, und klicken Sie auf Fertig stellen.

CSM-Gruppenauswahl

CSM-Gruppenauswahl

Schritt 8. Eine Ticket-Anfrage wird zu Steuerungszwecken generiert, klicken Sie auf OK.

Erstellung von CSM-Tickets

Erstellung von CSM-Tickets

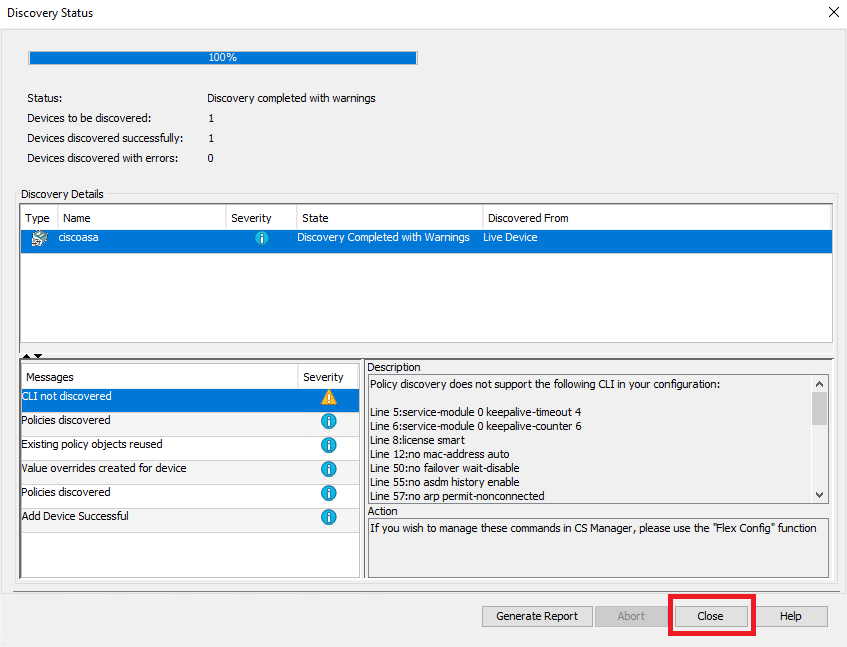

Schritt 9: Überprüfen Sie, ob die Erkennung fehlerfrei abgeschlossen wurde, und klicken Sie auf Schließen.

ASA-Erkennung

ASA-Erkennung

Tipp: Warnungen werden als erfolgreiche Ausgabe akzeptiert, da nicht alle ASA-Funktionen von CSM unterstützt werden.

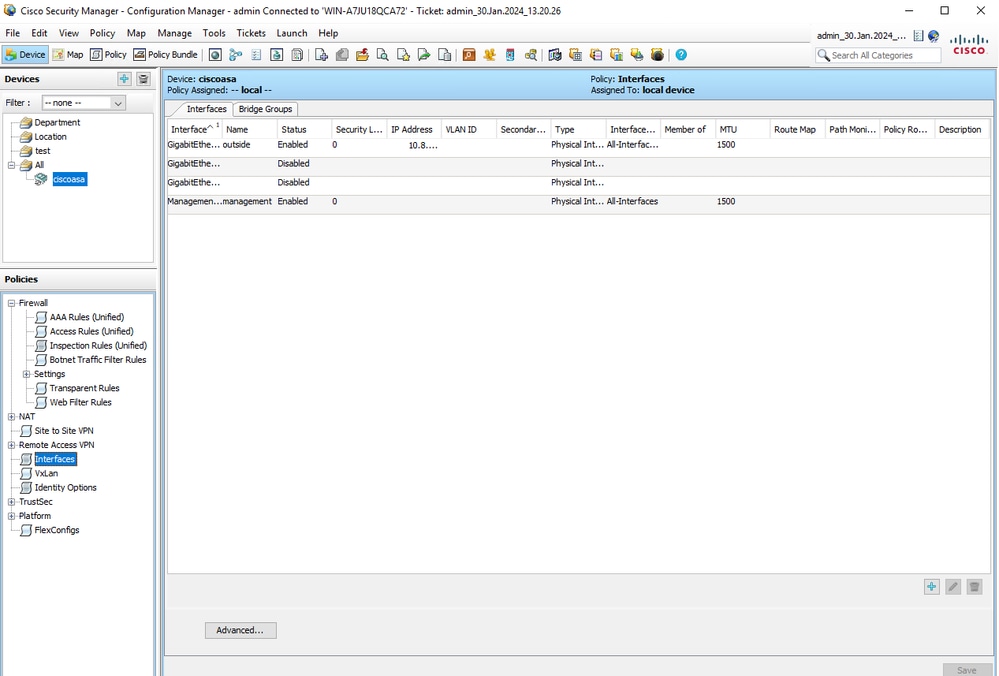

Schritt 10: Überprüfen Sie, ob die ASA jetzt als auf dem CSM-Client registriert angezeigt wird, und zeigen Sie die korrekten Informationen an.

Registrierte ASA-Informationen

Registrierte ASA-Informationen

Überprüfung

Zur Fehlerbehebung steht auf ASA ein HTTPS-Debugging zur Verfügung. Der nächste Befehl wird verwendet:

debug httpDies ist ein Beispiel für ein erfolgreiches CSM-Registrierungsdebug:

ciscoasa# debug http

debug http enabled at level 1.

ciscoasa# HTTP: processing handoff to legacy admin server [/admin/exec//show%20version]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20version HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^^u

HTTP: processing GET URL '/admin/exec//show%20version' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/config]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/config HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒e

HTTP: processing GET URL '/admin/config' from host 10.8.4.12

HTTP: Authentication username = ''

HTTP: processing handoff to legacy admin server [/admin/exec//show%20version]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20version HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^^u

HTTP: processing GET URL '/admin/exec//show%20version' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//sh%20module%20%7c%20in%20(CX%20Security%20Services%20Processor-%7ccxsc%20ASA%20CX5)]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//sh%20module%20%7c%20in%20(CX%20Security%20Services%20Processor-%7ccxsc%20ASA%20CX5) HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^2▒^aware_123▒

HTTP: processing GET URL '/admin/exec//sh%20module%20%7c%20in%20(CX%20Security%20Services%20Processor-%7ccxsc%20ASA%20CX5)' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//sh%20module%20%7c%20in%20(FirePOWER)]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//sh%20module%20%7c%20in%20(FirePOWER) HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒▒▒▒

HTTP: processing GET URL '/admin/exec//sh%20module%20%7c%20in%20(FirePOWER)' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//sh%20cluster%20info]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//sh%20cluster%20info HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^

HTTP: processing GET URL '/admin/exec//sh%20cluster%20info' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//sh%20inventory]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//sh%20inventory HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^^u

HTTP: processing GET URL '/admin/exec//sh%20inventory' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//sh%20vm]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//sh%20vm HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒

2▒^^^u

HTTP: processing GET URL '/admin/exec//sh%20vm' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/config]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/config HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒e

HTTP: processing GET URL '/admin/config' from host 10.8.4.12

HTTP: Authentication username = ''

HTTP: processing handoff to legacy admin server [/admin/exec//show%20version]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20version HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^^u

HTTP: processing GET URL '/admin/exec//show%20version' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20inventory]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20inventory HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒u

HTTP: processing GET URL '/admin/exec//show%20inventory' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20password%20encryption]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20password%20encryption HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^^

HTTP: processing GET URL '/admin/exec//show%20password%20encryption' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20running-config%20all%20tunnel-group]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20running-config%20all%20tunnel-group HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒2▒^▒^e

HTTP: processing GET URL '/admin/exec//show%20running-config%20all%20tunnel-group' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20running-config%20all%20group-policy]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20running-config%20all%20group-policy HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒2▒^▒^e

HTTP: processing GET URL '/admin/exec//show%20running-config%20all%20group-policy' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20crypto%20ca%20trustpool%20detail]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20crypto%20ca%20trustpool%20detail HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒2▒^2▒^▒^e

HTTP: processing GET URL '/admin/exec//show%20crypto%20ca%20trustpool%20detail' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20snmp-server%20engineID]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20snmp-server%20engineID HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^P_▒

HTTP: processing GET URL '/admin/exec//show%20snmp-server%20engineID' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20version]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20version HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒▒^u

HTTP: processing GET URL '/admin/exec//show%20version' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20failover]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20failover HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^u

HTTP: processing GET URL '/admin/exec//show%20failover' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//dir%20%2frecursive%20all-filesystems]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//dir%20%2frecursive%20all-filesystems HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒2▒^2▒^2▒^▒^e

HTTP: processing GET URL '/admin/exec//dir%20%2frecursive%20all-filesystems' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20asdm%20image]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20asdm%20image HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^

2▒^^^

HTTP: processing GET URL '/admin/exec//show%20asdm%20image' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20running-config%20webvpn]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20running-config%20webvpn HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒P_▒

HTTP: processing GET URL '/admin/exec//show%20running-config%20webvpn' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20vpn-sessiondb%20full%20webvpn]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20vpn-sessiondb%20full%20webvpn HTTP/1.1

Host: 10.8.4.1110.8.4.11

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

▒▒▒^2▒^1

HTTP: processing GET URL '/admin/exec//show%20vpn-sessiondb%20full%20webvpn' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20vpn-sessiondb%20full%20ra-ikev1-ipsec]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20vpn-sessiondb%20full%20ra-ikev1-ipsec HTTP/1.1

Host: 10.8.4.1110.8.4.11

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

▒▒▒

HTTP: processing GET URL '/admin/exec//show%20vpn-sessiondb%20full%20ra-ikev1-ipsec' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20vpn-sessiondb%20full%20ra-ikev2-ipsec]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20vpn-sessiondb%20full%20ra-ikev2-ipsec HTTP/1.1

Host: 10.8.4.1110.8.4.11

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

▒▒▒

HTTP: processing GET URL '/admin/exec//show%20vpn-sessiondb%20full%20ra-ikev2-ipsec' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20vpn-sessiondb%20full%20anyconnect]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20vpn-sessiondb%20full%20anyconnect HTTP/1.1

Host: 10.8.4.1110.8.4.11

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

▒▒▒1

HTTP: processing GET URL '/admin/exec//show%20vpn-sessiondb%20full%20anyconnect' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

12-Feb-2024

|

Erstveröffentlichung |

Beiträge von Cisco Ingenieuren

- Carlos Eduardo Arteaga PortilloCisco Security Technical Consulting Engineer

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback