ACL aus CSM im CSV-Format über API-Methode extrahieren

Download-Optionen

-

ePub (1.1 MB)

In verschiedenen Apps auf iPhone, iPad, Android, Sony Reader oder Windows Phone anzeigen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Inhalt

Einleitung

In diesem Dokument wird beschrieben, wie die Zugriffskontrolllisten (ACLs) im CSV-Format (durch Komma getrennte Werte) eines Geräts extrahiert werden, das vom Cisco Security Manager (CSM) über die CSM-API-Methode verwaltet wird.

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Cisco Security Manager (CSM)

- CSM-API

- Grundlegendes API-Wissen

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

- CSM-Server

- CSM API-Lizenz

Product Name: L-CSMPR-API Product Description: L-CSMPR-API : Cisco Security Manager Pro - License to enable API Access

- Von CSM verwaltete Adaptative Security Appliance (ASA)

- Ein API-Client Sie können cURL, Python oder Postman verwenden. Dieser Artikel zeigt den gesamten Prozess mit Postman.

Die CSM-Clientanwendung muss geschlossen werden. Wenn eine CSM-Clientanwendung geöffnet ist, muss sie von einem anderen Benutzer als dem verwendet werden, der die API-Methode verwendet. Andernfalls gibt API einen Fehler zurück. Weitere Voraussetzungen für die Verwendung der API-Funktion finden Sie im nächsten Handbuch. API-Voraussetzungen

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Hintergrundinformationen

Cisco Security Manager (CSM) bietet einige Funktionen für die Konfiguration verwalteter Geräte, die über eine API implementiert werden müssen.

Eine dieser Konfigurationsoptionen ist die Methode zum Extrahieren einer Liste der Zugriffskontrolllisten (ACLs), die in jedem vom CSM verwalteten Gerät konfiguriert sind. Die Verwendung der CSM-API ist bisher die einzige Möglichkeit, diese Anforderung zu erfüllen.

Für diese Zwecke verwendete Postman als API-Client und CSM Version 4.19 SP1, ASA 5515 Version 9.8(4).

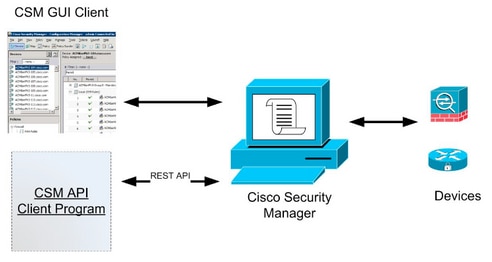

Netzwerkdiagramm

Installation/Verifizierung der CSM API-Lizenz

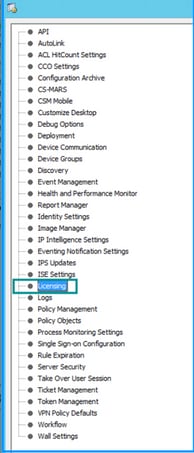

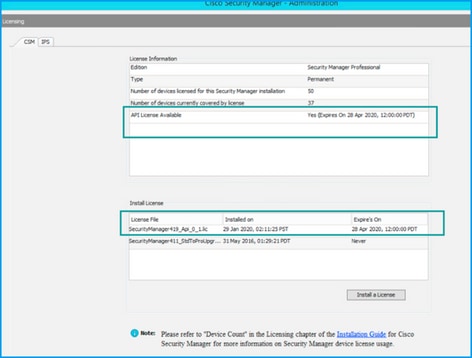

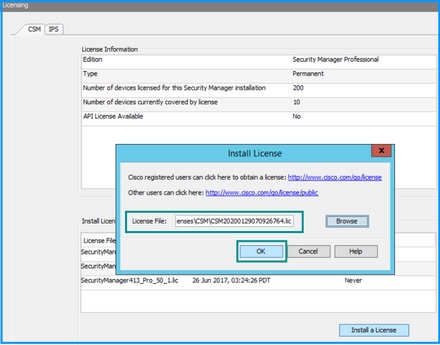

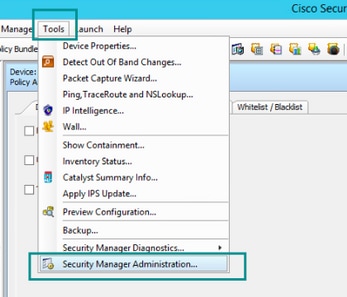

CSM API ist eine lizenzierte Funktion. Sie können überprüfen, ob der CSM über eine API-Lizenz verfügt. Navigieren Sie im CSM-Client zu Extras > Security Manager-Verwaltung > Lizenzierungsseite, um zu bestätigen, dass Sie bereits eine Lizenz installiert haben.

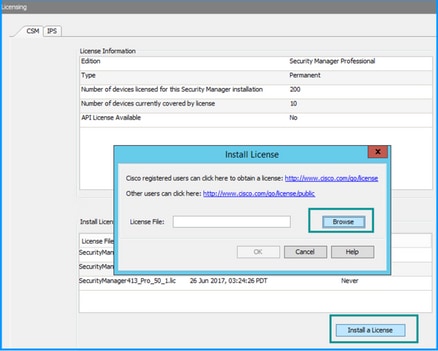

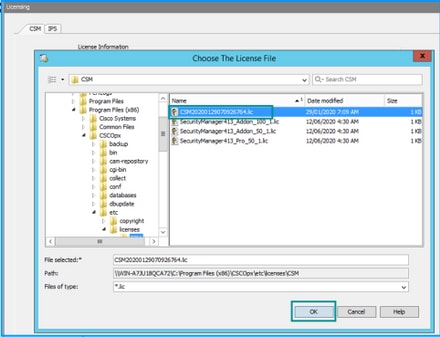

Wenn keine API-Lizenz angewendet wurde, Sie aber bereits über die LIC-Datei verfügen, die Sie installieren können, klicken Sie auf die Schaltfläche Lizenz installieren, dann müssen Sie die Lizenzdatei auf derselben Festplatte speichern, auf der sich der CSM-Server befindet.

Um eine neuere Cisco Security Manager-Lizenz zu installieren, gehen Sie wie folgt vor:

Schritt 1: Speichern Sie die Lizenzdatei (.lic) aus der E-Mail, die Sie an Ihr Dateisystem erhalten haben.

Schritt 2: Kopieren Sie die gespeicherte Lizenzdatei an einen bekannten Speicherort im Cisco Security Manager-Serverdateisystem.

Schritt 3: Starten Sie den Cisco Security Manager-Client.

Schritt 4: Navigieren Sie zu Tools->Security Manager Administration...

Schritt 5: Wählen Sie im Fenster Cisco Security Manager - Administration die Option Licensing (Lizenzierung) aus.

Schritt 6: Klicken Sie auf die Schaltfläche Lizenz installieren.

Schritt 7: Wählen Sie im Dialogfeld Install License (Lizenz installieren) die Schaltfläche Browse (Durchsuchen).

Schritt 8: Navigieren Sie zur gespeicherten Lizenzdatei im Cisco Security Manager-Serverdateisystem, wählen Sie sie aus, und klicken Sie auf die Schaltfläche OK.

Schritt 9: Klicken Sie im Dialogfeld Install License (Lizenz installieren) auf die Schaltfläche OK.

Schritt 10: Bestätigen Sie die angezeigten Informationen zur Lizenzübersicht, und klicken Sie auf die Schaltfläche Schließen.

Die API-Lizenz kann nur auf einen Server angewendet werden, der für die CSM Professional Edition lizenziert ist. Die Lizenz kann nicht auf CSM angewendet werden, auf dem eine Standard-Edition der Lizenz ausgeführt wird. API-Lizenzanforderungen

Konfigurationsschritte

API-Clienteinstellungen

Wenn Sie Postman verwenden, müssen einige Einstellungen konfiguriert werden, es hängt von jedem API-Client ab, muss aber ähnlich sein.

- Proxy deaktiviert

- SSL-Überprüfung - AUS

CSM-Einstellungen

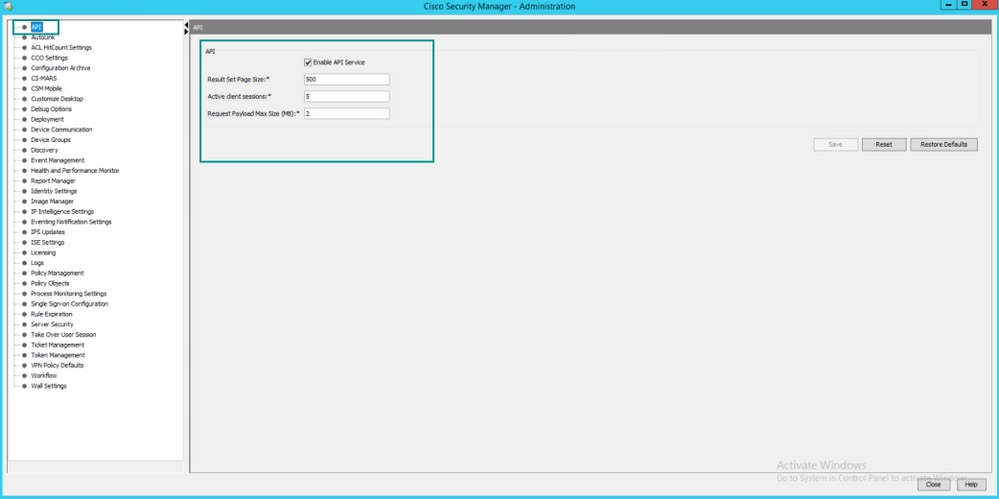

- Aktivierte API. Wählen Sie unter Tools > Security Manager Administration > API aus.

Arbeiten mit der CSM-API

Sie müssen im API-Client die folgenden beiden Aufrufe konfigurieren:

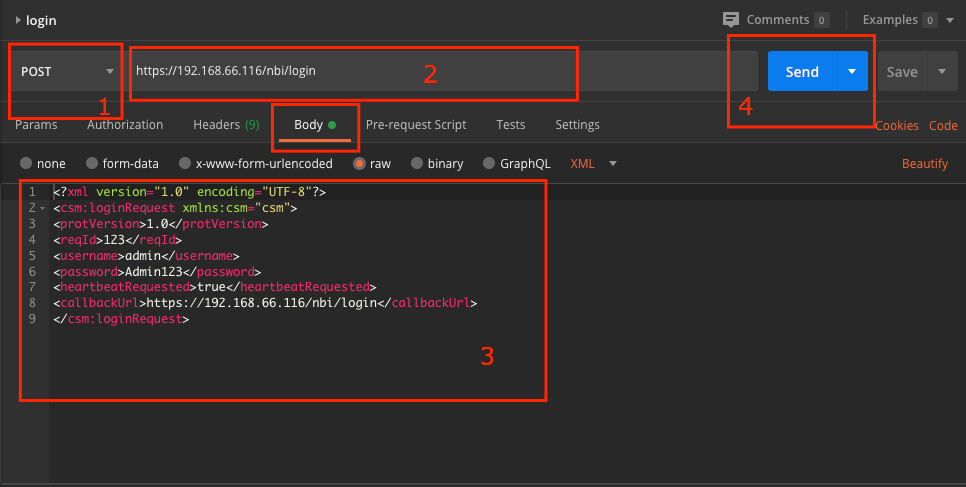

1. Anmeldemethode

2. ACL-Werte abrufen

Zur Referenz während des Prozesses:

In dieser Übung verwendete CSM-Zugriffsdetails:

CSM-Hostname (IP-Adresse): 192.168.66.116. In der API verwenden wir den Hostnamen in der URL.

Benutzer: Administrator

Kennwort: Verwaltung123

Anmeldemethode

Diese Methode muss vor jeder anderen Methode aufgerufen werden, die für andere Dienste aufgerufen wird.

CSM API-Leitfaden: Methodenanmeldung

Anfrage

1. HTTP-Methode: POST

2. URL: https://<Hostname>/nbi/login

3. Gremium:

1.0

123

admin

Admin123

true

https://192.168.66.116/nbi/login

Dabei gilt:

Benutzername: Der CSM-Client-Benutzername, der der Sitzung zugeordnet ist

Kennwort: Das CSM-Client-Kennwort für die Sitzung.

ReqId: Dieses Attribut identifiziert eine vom Client durchgeführte Anforderung eindeutig. Dieser Wert wird vom CSM-Server in der zugehörigen Antwort widergespiegelt. Sie kann auf alles festgelegt werden, was der Benutzer als Kennzeichnung verwenden möchte.

HeartbeatAngefordert: Dieses Attribut kann optional definiert werden. Wenn das Attribut auf true festgelegt ist, erhält der CSM-Client einen Heartbeat-Rückruf vom CSM-Server. Der Server versucht, den Client mit einer Frequenz nahe bei (Inaktivitäts-Timeout) / 2Minuten zu pingen. Wenn der Client nicht auf den Heartbeat reagiert, wiederholt die API den Heartbeat während des nächsten Intervalls. Wenn der Heartbeat erfolgreich ist, wird das Timeout für Sitzungsinaktivität zurückgesetzt.

CallbackUrl: Die URL, unter der der CSM-Server den Rückruf tätigt. Dies muss angegeben werden, wenn "heartbeatRequested" auf "true" festgelegt ist. Nur HTTPS-basierte Rückruf-URLs sind zulässig

4. Senden

Wählen Sie die Option raw aus, um wie in diesem Beispiel zu sehen.

Wählen Sie die Option raw aus, um wie in diesem Beispiel zu sehen.

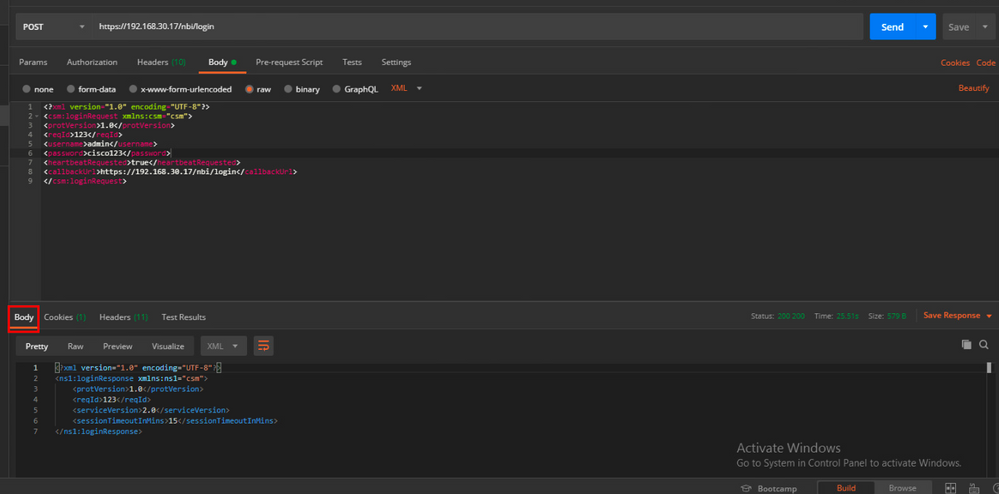

Antwort

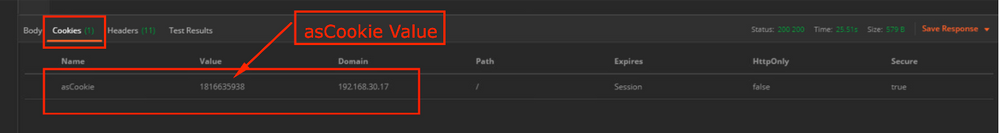

Die Anmelde-API überprüft die Anmeldeinformationen des Benutzers und gibt ein Sitzungstoken als sicheres Cookie zurück. Der Sitzungswert wird unter dem asCookie-Schlüssel gespeichert. Sie müssen diesen alsCookie-Wert speichern.

ACL-Regeln abrufen

Methode execDeviceReadOnlyCLICmds. Die Gruppe von Befehlen, die mit diesem Verfahren ausgeführt werden können, sind schreibgeschützte Befehle wie Statistiken, Überwachungsbefehle, die zusätzliche Informationen über den Betrieb des jeweiligen Geräts liefern.

Methodendetails aus dem CSM API User Guide

Anfrage

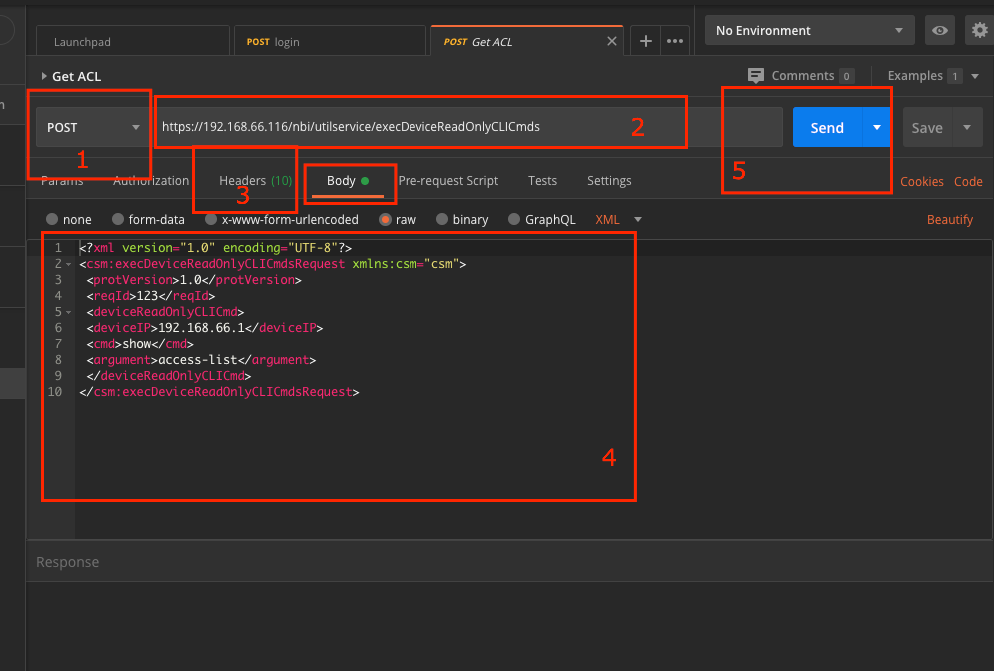

1. HTTP-Methode: POST

2. URL: https://hostname/nbi/utilservice/execDeviceReadOnlyCLICmds

3. HTTP-Header: Das Cookie, das von der Anmeldemethode zurückgegeben wird, die die Authentifizierungssitzung identifiziert.

Geben Sie alsCookie-Wert ein, der zuvor von Method Login abgerufen wurde.

Wichtigste: Eingabe "asCookie"

Wert: Eingangswert ermittelt.

Aktivieren Sie das Kontrollkästchen.

4. Gremium:

1.0

123

192.168.66.1

show

access-list

Anmerkung: Der obige XML-Text kann verwendet werden, um einen beliebigen "show"-Befehl auszuführen. Beispiel: "show run all", "show run object", "show run nat" usw.

Das XML-Element "<deviceReadOnlyCLICmd>" gibt an, dass der in "<cmd>" und "<argument>" angegebene Befehl schreibgeschützt sein MUSS.

Dabei gilt:

Geräte-IP: Die IP-Adresse des Geräts, für das der Befehl ausgeführt werden muss.

Befehl: Der Befehl "show" wurde festgelegt. Der reguläre Ausdruck lässt verschiedene Groß-/Kleinschreibung zu [sS][hH][oO][wW]

Argument: Die show-Befehlsargumente. Beispiel: "run" zum Anzeigen der aktuellen Konfiguration des Geräts oder "access-list" zum Anzeigen der Zugriffslistendetails.

5. Senden

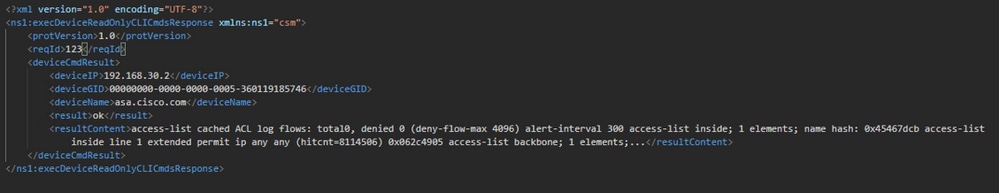

Antwort

Überprüfung

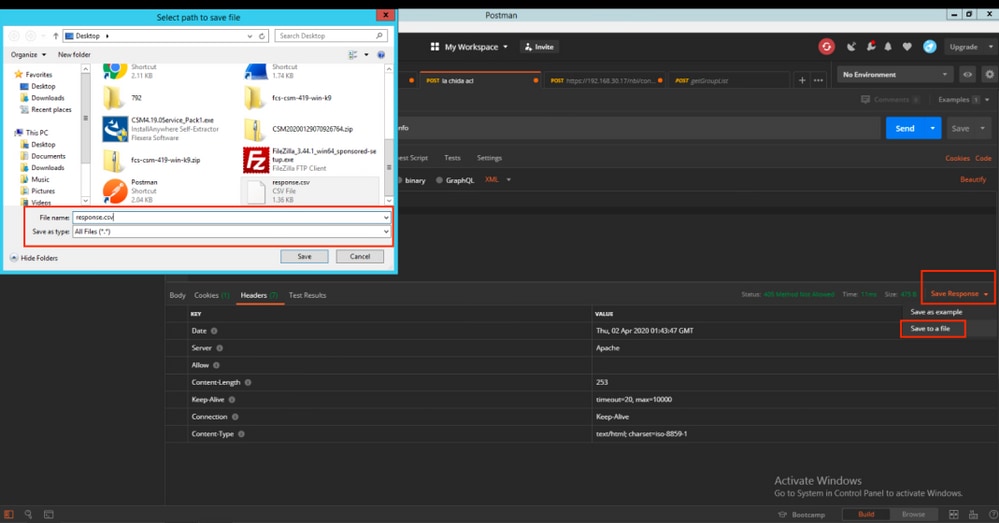

Sie haben die Option Antwort als Datei speichern. Navigieren Sie zu Antwort speichern > In Datei speichern. Wählen Sie dann den Speicherort der Datei aus, und speichern Sie sie als CSV-Datei.

Dann müssen Sie diese .csv-Datei zum Beispiel mit Excel Application öffnen können. Über den CSV-Dateityp können Sie die Ausgabe als andere Dateitypen speichern, z. B. als PDF, TXT usw.

Fehlerbehebung

Mögliche Fehlerantworten über die API.

1. Keine API-Lizenz installiert.

Ursache: API-Lizenz abgelaufen, nicht installiert oder nicht aktiviert.

Mögliche Lösung: Überprüfen Sie das Ablaufdatum der Lizenz auf der Seite Extras > Security Manager-Verwaltung > Lizenzierung.

Überprüfen Sie, ob die API-Funktion unter Tools > Security Manager Administration > API aktiviert ist.

Bestätigen Sie die Einstellungen im Abschnitt Installation/Verifizierung der CSM API-Lizenz weiter oben in diesem Leitfaden.

2. Ungültige CSM-IP-Adresse für die API-Anmeldung.

Ursache: Die IP-Adresse des CSM-Servers ist in der URL des API-Aufrufs falsch.

Mögliche Lösung: Überprüfen Sie in der URL des API-Clients, ob der Hostname die richtige IP-Adresse des CSM-Servers ist.

URL: https://<Hostname>/nbi/login

3. Falsche ASA-IP-Adresse

Ursache: Die im Body zwischen den <deviceIP></deviceIP>-Tags definierte IP-Adresse darf nicht die richtige sein.

Mögliche Lösung: Vergewissern Sie sich, dass die richtige Geräte-IP-Adresse in der Body-Syntax definiert ist.

4. Keine Verbindung zur Firewall.

Ursache: Das Gerät ist nicht mit dem CSM verbunden.

Mögliche Lösung: Führen Sie eine Testverbindung vom CSM-Server aus, und beheben Sie Fehler bei weiteren Verbindungen mit dem Gerät.

Weitere Fehlercodes und eine Beschreibung finden Sie im Cisco Security Manager API Specification Guide unter dem nächsten Link.

Beiträge von Cisco Ingenieuren

- Berenice GuerraCisco TAC Engineer

- Raphael MorenoCisco TAC Engineer

- Ricardo GutierrezCisco TAC Engineer

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback