Einleitung

In diesem Dokument werden die Schritte zur Bestätigung der aktiven Snort-Version beschrieben, die ein Cisco FTD ausführt, wenn es vom Cisco FDM, Cisco FMC oder CDO verwaltet wird.

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Cisco FirePOWER Management Center (FMC)

- Cisco Firepower Threat Defense (FTD)

- Cisco FirePOWER-Gerätemanager (FDM)

- Cisco Defense Orchestrator (CDO)

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

- Cisco Firepower Threat Defense v6.7.0 und 7.0.0

- Cisco FirePOWER Management Center 6.7.0 und 7.0.0

- Cisco Defense Orchestrator

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Hintergrundinformationen

SNORT® Intrusion Prevention System hat Snort 3 offiziell eingeführt, ein umfassendes Upgrade, das Verbesserungen und neue Funktionen bietet, die die Leistung, die schnellere Verarbeitung, die verbesserte Skalierbarkeit für Ihr Netzwerk und eine Reihe von über 200 Plug-ins verbessern, sodass Sie eine individuelle Einrichtung für Ihr Netzwerk erstellen können.

Zu den Vorteilen von Snort 3 gehören u. a.:

-

Verbesserte Leistung

-

Verbesserte SMBv2-Prüfung

-

Neue Funktionen zur Skripterkennung

-

HTTP/2-Inspektion

-

Benutzerdefinierte Regelgruppen

-

Syntax, die das Schreiben benutzerdefinierter Angriffsregeln erleichtert.

-

Gründe dafür, warum Inline-Ergebnisse bei Angriffsversuchen verloren gegangen wären.

-

Wenn Änderungen an der VDB, an SSL-Richtlinien, an benutzerdefinierten Anwendungsdetektoren, an firmeneigenen Portalidentitätsquellen und an der TLS-Serveridentitätserkennung bereitgestellt werden, startet Snort nicht neu.

-

Verbesserte Wartungsfreundlichkeit dank der Telemetriedaten, die speziell für Snort 3 erstellt und an das Cisco Success Network gesendet wurden, sowie verbesserter Fehlerbehebungsprotokolle

Die Unterstützung für Snort 3.0 wurde für Cisco Firepower Threat Defense (FTD) 6.7.0 eingeführt, sobald die FTD über den Cisco Firepower Device Manager (FDM) verwaltet wird.

Anmerkung: Für neue FTD-Bereitstellungen mit 6.7.0, die von FDM verwaltet werden, ist Snort 3.0 die Standard-Prüfungs-Engine. Wenn Sie das FTD von einer älteren Version auf 6.7 aktualisieren, bleibt Snort 2.0 die aktive Prüfungs-Engine, aber Sie können auf Snort 3.0 umschalten.

Anmerkung: In dieser Version unterstützt Snort 3.0 keine virtuellen Router, zeitbasierte Zugriffskontrollregeln oder die Entschlüsselung von TLS 1.1- oder niedrigeren Verbindungen. Aktivieren Sie Snort 3.0 nur, wenn Sie diese Funktionen nicht benötigen.

In Firepower Version 7.0 wurde dann die Snort 3.0-Unterstützung für die Firepower Threat Defense-Geräte eingeführt, die von beiden verwaltet werden. Cisco FDM und das Cisco FirePOWER Management Center (FMC).

Anmerkung: Bei neuen FTD-Bereitstellungen mit 7.0 ist Snort 3 jetzt die Standard-Prüfungs-Engine. Aktualisierte Bereitstellungen verwenden weiterhin Snort 2, Sie können jedoch jederzeit wechseln.

Vorsicht: Sie können frei zwischen Snort 2.0 und 3.0 hin und her wechseln, sodass Sie Ihre Änderung bei Bedarf zurücksetzen können. Der Datenverkehr wird bei jedem Versionswechsel unterbrochen.

Vorsicht: Bevor Sie zu Snort 3 wechseln, wird dringend empfohlen, den Konfigurationsleitfaden für Firepower Management Center Snort 3 zu lesen und zu verstehen. Achten Sie besonders auf Funktionsbeschränkungen und Migrationsanweisungen. Obwohl das Upgrade auf Snort 3 auf minimale Auswirkungen ausgelegt ist, lassen sich die Funktionen nicht exakt zuordnen. Mithilfe der Planung und Vorbereitung vor dem Upgrade können Sie sicherstellen, dass der Datenverkehr wie erwartet verarbeitet wird.

Bestimmen Sie die aktive Snort-Version, die auf FTD ausgeführt wird.

FTD-Befehlszeilenschnittstelle (CLI)

Um die aktive Snort-Version zu ermitteln, die auf einem FTD ausgeführt wird, melden Sie sich bei der FTD-CLI an, und führen Sie den Befehl show snort3 status aus:

Beispiel 1: Wenn keine Ausgabe angezeigt wird, führt die FTD Snort 2 aus.

>show snort3 status

>

Beispiel 2: Wenn die Ausgabe zeigt, Derzeit läuft Snort 2, dann die FTD führt Snort 2.

>show snort3 status

Currently running Snort 2

Beispiel 3: Wenn die Ausgabe zeigt, Derzeit läuft Snort 3, dann die FTD läuft Snort 3.

>show snort3 status

Currently running Snort 3

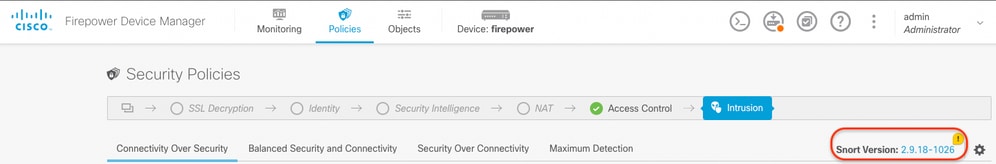

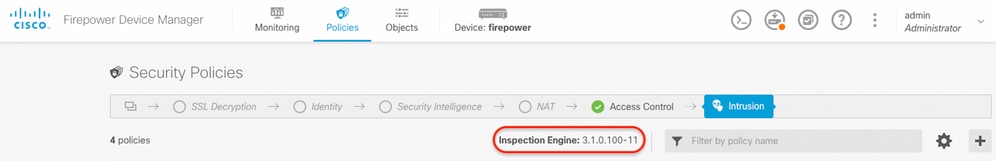

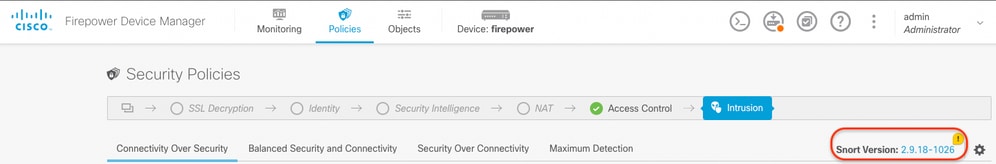

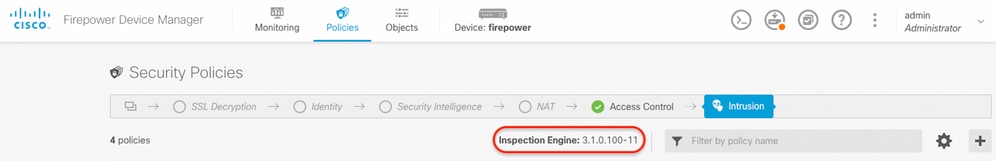

FTD verwaltet durch Cisco FDM

Um die aktive Snort-Version zu ermitteln, die auf einem FTD ausgeführt wird, das vom Cisco FDM verwaltet wird, gehen Sie wie folgt vor:

- Melden Sie sich bei der Cisco FTD über die FDM-Webschnittstelle an.

- Wählen Sie im Hauptmenü die Option Richtlinien aus.

- Wählen Sie dann die Registerkarte Intrusion (Zugriff).

- Suchen Sie nach der Snort-Version oder dem Abschnitt Inspection Engine (Inspektionsmodul), um die Snort-Version zu überprüfen, die im FTD aktiv ist.

Beispiel 1: Die FTD führt Snort Version 2 aus.

Beispiel 2: Die FTD führt Snort Version 3 aus.

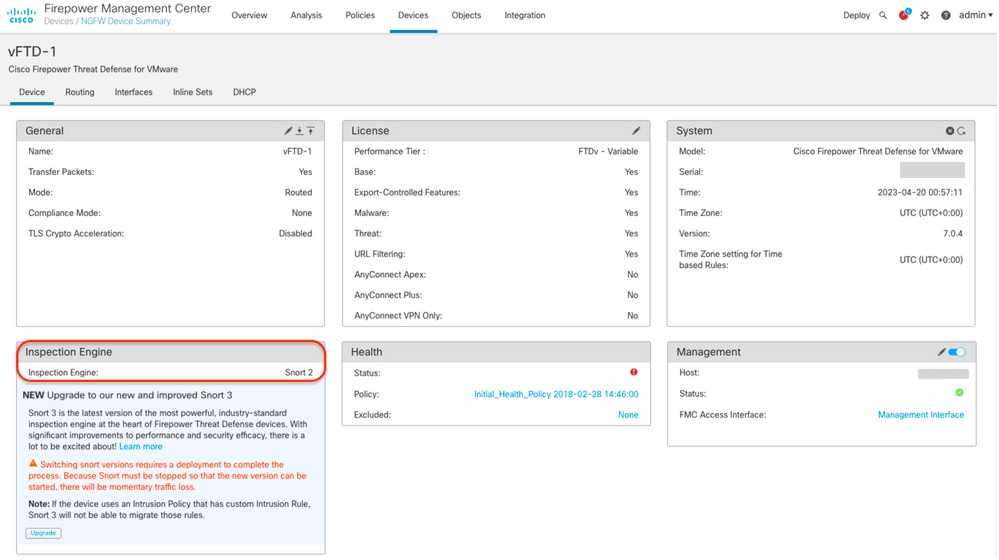

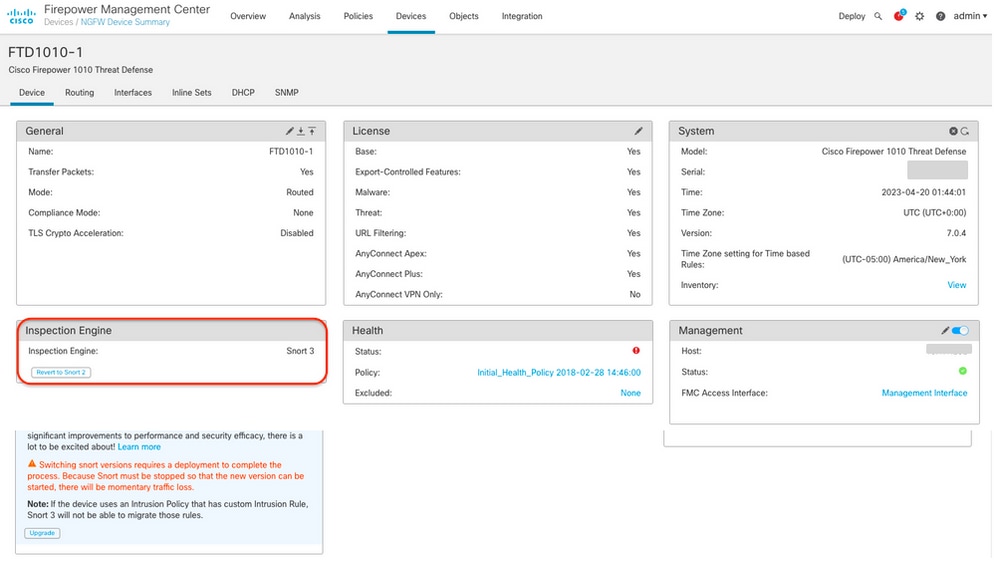

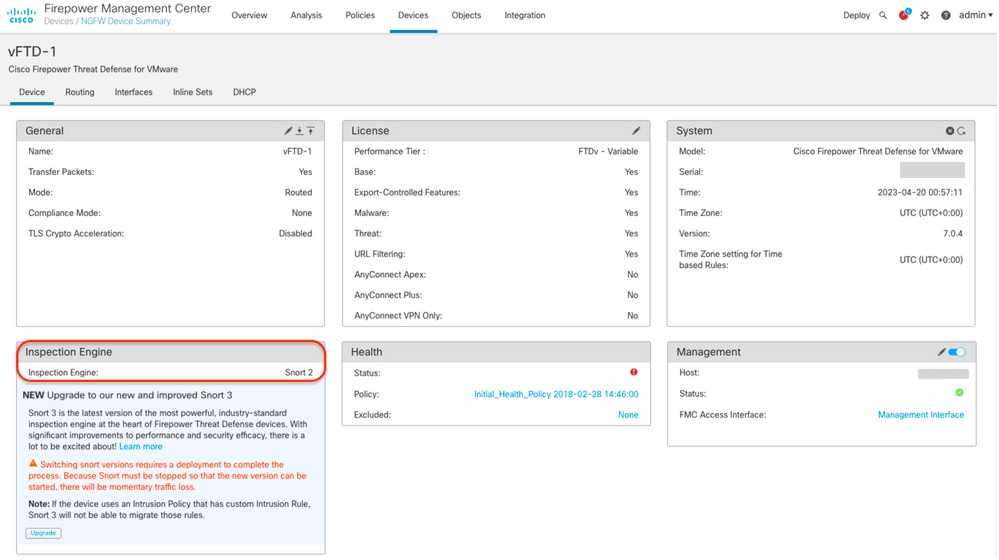

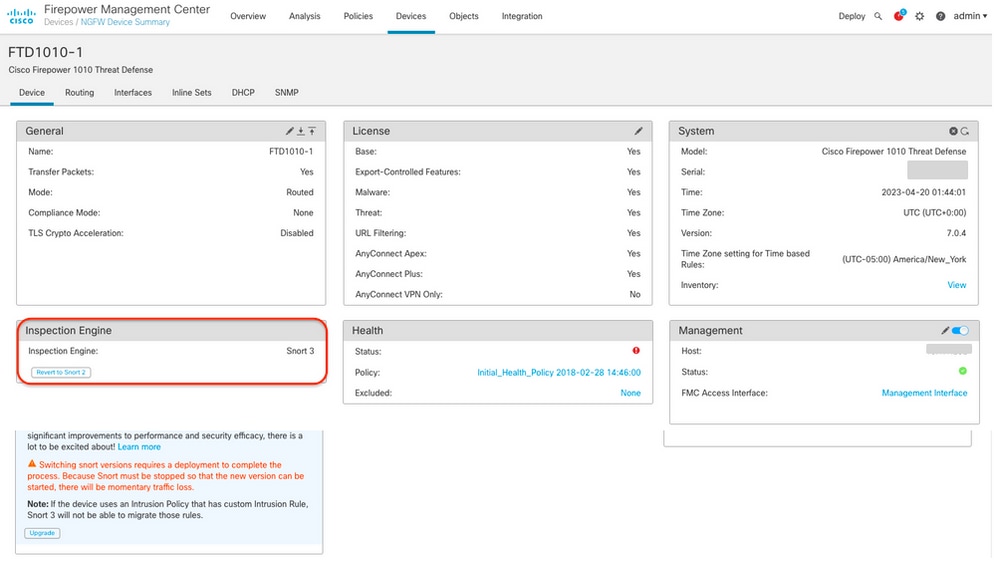

FTD vom Cisco FMC verwaltet

Um die aktive Snort-Version zu ermitteln, die auf einem FTD ausgeführt wird, das vom Cisco FMC verwaltet wird, gehen Sie wie folgt vor:

- Melden Sie sich bei der Cisco FMC-Webschnittstelle an.

- Wählen Sie im Menü Geräte die Option Geräteverwaltung aus.

- Wählen Sie dann das entsprechende FTD-Gerät aus.

- Klicken Sie auf das Bleistiftsymbol bearbeiten.

- Wählen Sie die Registerkarte Device (Gerät), und suchen Sie im Abschnitt Inspection Engine (Inspektionsmodul) nach der im FTD aktiven Snort-Version:

Beispiel 1: Die FTD führt die Snort-Version 2 aus.

Beispiel 2: Die FTD führt die Snort-Version 3 aus.

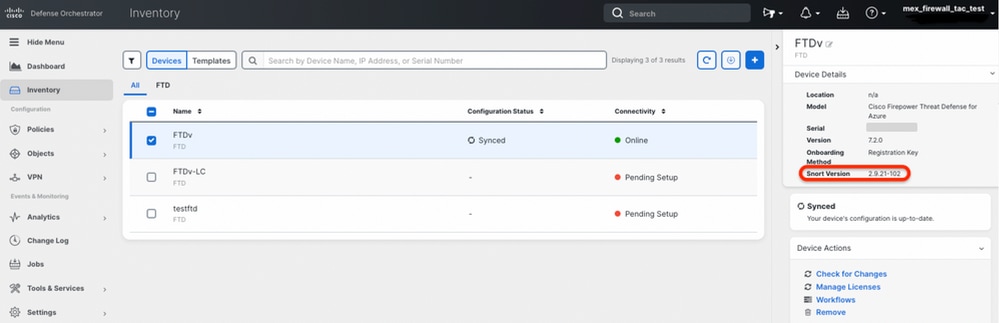

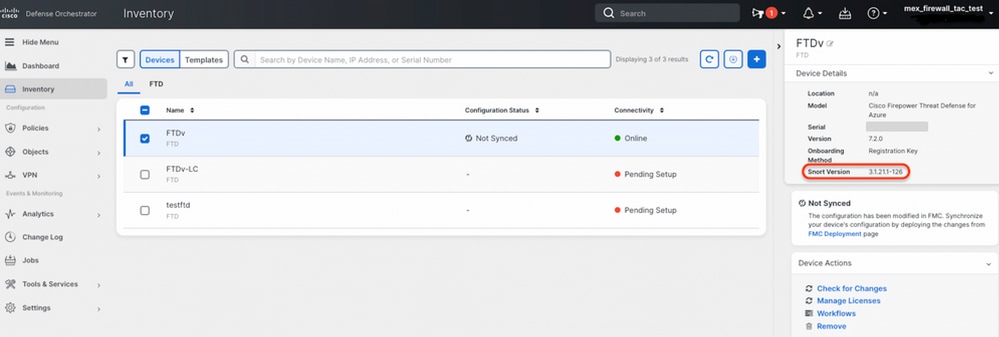

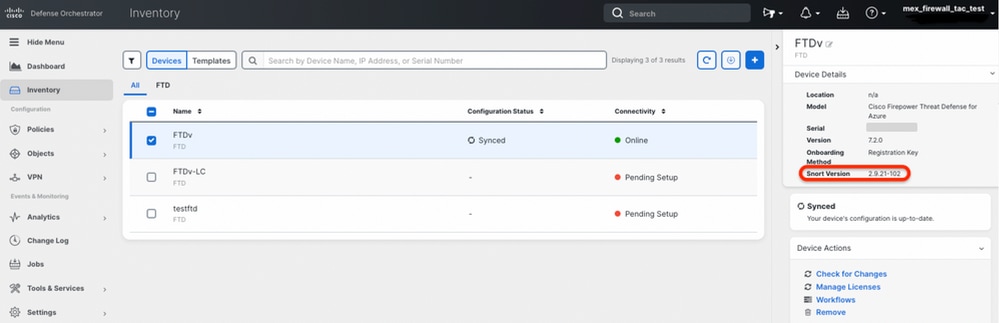

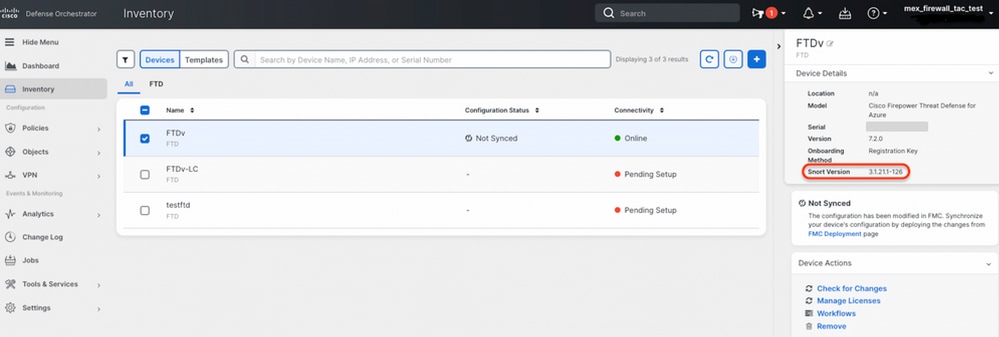

FTD Verwaltet vom Cisco CDO

Um die aktive Snort-Version zu ermitteln, die auf einem FTD ausgeführt wird, das vom Cisco Defense Orchestrator verwaltet wird, gehen Sie wie folgt vor:

- Melden Sie sich bei der Cisco Defense Orchestrator-Webschnittstelle an.

- Wählen Sie im Menü Inventory (Inventar) das entsprechende FTD-Gerät aus.

- Suchen Sie im Abschnitt Device Details (Gerätedetails) nach Snort Version (Snort-Version):

Beispiel 1: Die FTD führt die Snort-Version 2 aus.

Beispiel 2: Die FTD führt die Snort-Version 3 aus.

Zugehörige Informationen

Feedback

Feedback