Fehlerbehebung: FTD-Cluster-Asymmetrie verursacht TCP-Verbindungsfehler

Inhalt

Problem

Eines oder mehrere dieser Symptome können auftreten:

Unterbrechungsfreie Verbindungsausfälle für Anwendungen, die einen FTD-Cluster durchlaufen

TCP-Drei-Wege-Handshake schlägt bei Verbindungsversuchen fehl.

Der Client sendet ein SYN-Paket, empfängt aber nicht die erwartete SYN-ACK-Antwort.

Der Client sendet ein RST-Paket nach der anfänglichen SYN.

Umwelt

Zuerst in Secure Firewall Threat Defense 7.4 gesehen — andere Versionen können ebenfalls betroffen sein

Cluster-Konfiguration

Load Balancer im Netzwerkpfad - optional

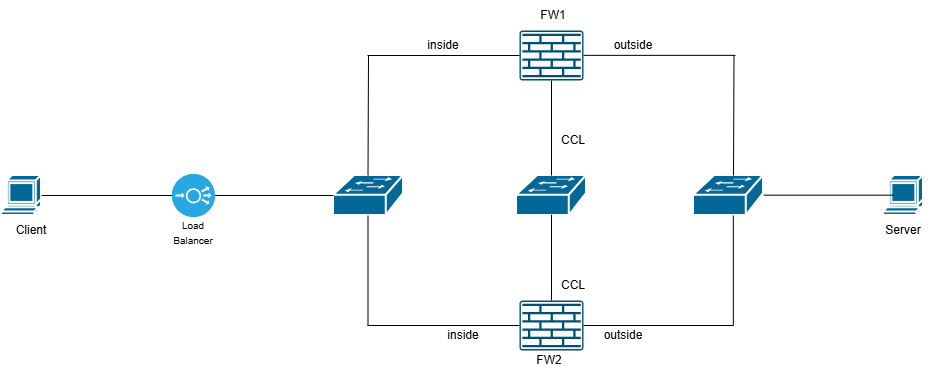

Topologie

inline_image_0,png

inline_image_0,png

Auflösung

Um das Problem zu verursachen, müssen Sie gleichzeitige Aufnahmen an folgenden Punkten durchführen:

FW1 inside interface (with reject-hide)

FW1 Außenschnittstelle (mit reject-hide)

FW1 Cluster-Schnittstelle (CCL)

FW2 inside interface (with reject-hide)

FW2-Außenschnittstelle (mit reject-hide)

FW2 Cluster Interface (CCL)

Client (oder möglichst nahe am Client)

Server (oder möglichst nah am Server)

Weitere Informationen zum Konfigurieren der Erfassungen finden Sie unter: So aktivieren Sie die Clustererfassung.

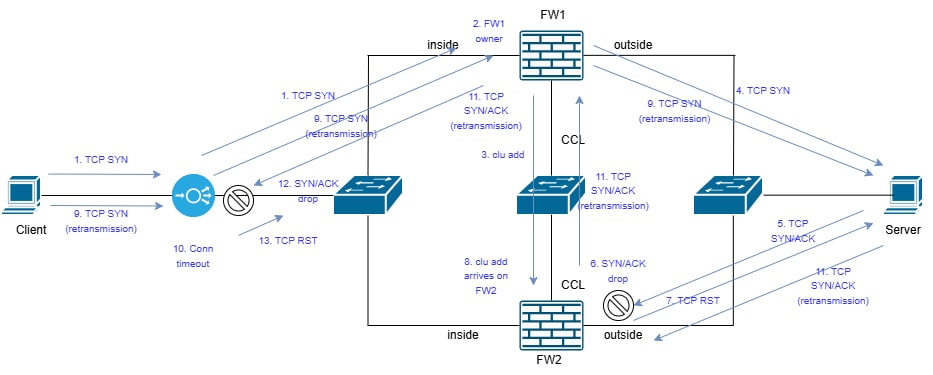

Die auf beiden Firewalls zusammen mit Client und Server aufgenommenen Aufzeichnungen zeigen diese Topologie:

inline_image_0,png

inline_image_0,png

1. Der Client sendet TCP SYN. Das Paket erreicht den Load Balancer (LB) und wird an FW1 gesendet.

2. FW1 empfängt das TCP-SYN-Paket und wird zum Flow-Eigentümer.

3. FW1 informiert den Director (FW2) über den Flow Owner durch Senden einer speziellen (clu add) Cluster-Nachricht.

4. FW1 leitet das TCP-SYN an den Zielserver weiter.

Anmerkung: Die Schritte 3 und 4 erfolgen in keiner bestimmten Reihenfolge.

5. Der Server antwortet mit SYN/ACK. In diesem Fall ergibt sich ein asymmetrischer Fluss, da SYN/ACK aufgrund des Algorithmus zum Port-Channel-Lastenausgleich an FW2 gesendet wird.

6. SYN/ACK kommt in FW2 vor der CLU-Add-Meldung an. Dies ist eine Race-Condition und stellt eine reine Umgebungsbedingung dar (z. B. Latenz in CCL). Da FW2 nicht weiß, wer der Flow-Eigentümer ist, wird SYN/ACK verworfen.

7. Eine TCP-RST wird an den Server gesendet.

8. Die CLU-Add-Meldung erreicht FW2.

9. Der Client sendet das TCP SYN-Paket erneut. Das TCP SYN-Paket wird an den Zielserver weitergeleitet.

10. Auf dem LB wird die TCP-Verbindung für den spezifischen Fluss deaktiviert.

11. Der Server antwortet mit SYN/ACK (TCP-Neuübertragung). Das SYN/ACK-Paket kommt auf FW2 an. Diesmal weiß FW2 über den Flow-Eigentümer Bescheid, da er die CLU-Add-Meldung erhalten hat, und das SYN/ACK wird über die CCL an den Flow-Eigentümer weitergeleitet. Das SYN/ACK wird an den Client gesendet.

12. Der LB kennt diesen Fluss nicht und verwirft die SYN/ACK. Daher kommt die SYN/ACK nie auf dem Client an.

13. Der LB sendet ein oder mehrere TCP-RST-Pakete.

Firewall-Erfassung mit Trace-Analyse

In diesen Ausgaben wurden Aufnahmen von der Firewall auf CCLs und serverseitigen Schnittstellen erfasst:

・ Bei CCL erfolgt die Erfassung über den UDP 4193-Port.

・ An den Datenschnittstellen wird der TCP-Datenverkehr zwischen den Endpunkten mit der Option reject-hide abgeglichen. Der Grund hierfür ist, dass wir sehen möchten, wo die Pakete tatsächlich ankommen.

・ IP-Adresse 192.0.2.65 = Client

・ IP-Adresse 192.0.2.6 = Server

Schritt 1: Verwenden Sie diesen Befehl auf dem Firewall-Gerät, das die SYN/ACK erhält, um zu sehen, wann die clu add-Nachricht eingetroffen ist. In der CLI-Ausgabe wird die Nachricht als Add-Fluss angezeigt.

firepower# show capture CCL decode

3 packets captured

1: 08:14:20.630521 127.2.1.1.51475 > 127.2.2.1.4193: udp 820

Cluster ASP message: sender: 1, receiver: 0

Add flow: owner 1, director 0, backup 0,

ifc_in INSIDE(7020a7), ifc_out INSIDE(7020a7)

TCP src 192.0.2.65/37468, dest 192.0.2.6/80

Schritt 2: Verfolgen Sie das SYN/ACK-Paket, und konzentrieren Sie sich auf den Zeitstempel und das Ablaufverfolgungsergebnis:

firepower# show capture CAPI packet-number 1 trace

13 packets captured

1: 08:14:20.628690 802.1Q vlan#200 P0 192.0.2.6.80 > 192.0.2.65.37468: S 2524735158:2524735158(0) ack 2881263901 win 65160 <mss 1460,sackOK,timestamp 611712900 970937593,nop,wscale 7>

Phase: 1

Type: CAPTURE

Subtype:

Result: ALLOW

Elapsed time: 1708 ns

Config:

Additional Information:

MAC Access list

Phase: 2

Type: ACCESS-LIST

Subtype:

Result: ALLOW

Elapsed time: 1708 ns

Config:

Implicit Rule

Additional Information:

MAC Access list

Phase: 3

Type: INPUT-ROUTE-LOOKUP

Subtype: Resolve Egress Interface

Result: ALLOW

Elapsed time: 13664 ns

Config:

Additional Information:

Found next-hop 192.168.200.140 using egress ifc INSIDE(vrfid:0)

Phase: 4

Type: CLUSTER-EVENT

Subtype:

Result: ALLOW

Elapsed time: 16104 ns

Config:

Additional Information:

Input interface: 'INSIDE'

Flow type: NO FLOW

I (0) am becoming owner

Phase: 5

Type: OBJECT_GROUP_SEARCH

Subtype:

Result: ALLOW

Elapsed time: 19520 ns

Config:

Additional Information:

Source object-group match count: 0

Source NSG match count: 0

Destination NSG match count: 0

Classify table lookup count: 1

Total lookup count: 1

Duplicate key pair count: 0

Classify table match count: 4

Phase: 6

Type: ACCESS-LIST

Subtype:

Result: ALLOW

Elapsed time: 366 ns

Config:

access-group CSM_FW_ACL_ global

access-list CSM_FW_ACL_ advanced permit ip any any rule-id 268436480

access-list CSM_FW_ACL_ remark rule-id 268436480: ACCESS POLICY: mzafeiro_empty - Default

access-list CSM_FW_ACL_ remark rule-id 268436480: L4 RULE: DEFAULT ACTION RULE

Additional Information:

This packet will be sent to snort for additional processing where a verdict will be reached

Phase: 7

Type: CONN-SETTINGS

Subtype:

Result: ALLOW

Elapsed time: 366 ns

Config:

class-map tcp

match access-list tcp

policy-map global_policy

class tcp

set connection conn-max 0 embryonic-conn-max 0 random-sequence-number disable syn-cookie-mss 1380

service-policy global_policy global

Additional Information:

Phase: 8

Type: NAT

Subtype: per-session

Result: ALLOW

Elapsed time: 366 ns

Config:

Additional Information:

Phase: 9

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Elapsed time: 366 ns

Config:

Additional Information:

Result:

input-interface: INSIDE(vrfid:0)

input-status: up

input-line-status: up

output-interface: INSIDE(vrfid:0)

output-status: up

output-line-status: up

Action: drop

Time Taken: 54168 ns

Drop-reason: (tcp-not-syn) First TCP packet not SYN, Drop-location: frame snp_sp:7459 flow (NA)/NA

Wichtigste Punkte

・ Die Add-Flow-Nachricht erreichte 08:14:20.630521, während SYN/ACK ~2 ms zuvor bei 08:14:20.628690 lag. Dies ist die Rennbedingung.

・ Das SYN/ACK-Paket wird von der Firewall mit tcp-not-syn-ASP-Grund verworfen. Beachten Sie, dass die Firewall in Phase 4 versucht hat zu identifizieren, ob ein bekannter Flow-Besitzer vorhanden war, aber keinen Flow-Besitzer gefunden hat. Daher hat sie versucht, ein Flow-Besitzer zu werden.

Diese Ausgabe zeigt eine Ablaufverfolgung des SYN/ACK-Werts an, wenn die Firewall über den Fluss informiert ist:

firepower# show capture CAPI packet-number 3 trace

13 packets captured

3: 08:14:21.629560 802.1Q vlan#200 P0 192.0.2.6.80 > 192.0.2.65.37468: S 2540375172:2540375172(0) ack 2881263901 win 65160 <mss 1460,sackOK,timestamp 611713901 970938595,nop,wscale 7>

Phase: 1

Type: CAPTURE

Subtype:

Result: ALLOW

Elapsed time: 1708 ns

Config:

Additional Information:

MAC Access list

Phase: 2

Type: ACCESS-LIST

Subtype:

Result: ALLOW

Elapsed time: 1708 ns

Config:

Implicit Rule

Additional Information:

MAC Access list

Phase: 3

Type: CLUSTER-EVENT

Subtype:

Result: ALLOW

Elapsed time: 3416 ns

Config:

Additional Information:

Input interface: 'INSIDE'

Flow type: STUB

I (0) have flow, valid owner (1).

Phase: 4

Type: CAPTURE

Subtype:

Result: ALLOW

Elapsed time: 7808 ns

Config:

Additional Information:

MAC Access list

Result:

input-interface: INSIDE(vrfid:0)

input-status: up

input-line-status: up

Action: allow

Time Taken: 14640 ns

1 packet shown

firepower#

Der Schlüsselpunkt liegt in Phase 3. Die Firewall weiß, dass die Cluster-Einheit 1 der Datenflusseigentümer ist. Mit dem Befehl Cluster-Info anzeigen können Sie sehen, welches Gerät Einheit 0 und welches 1 ist.

Häufig gestellte Fragen

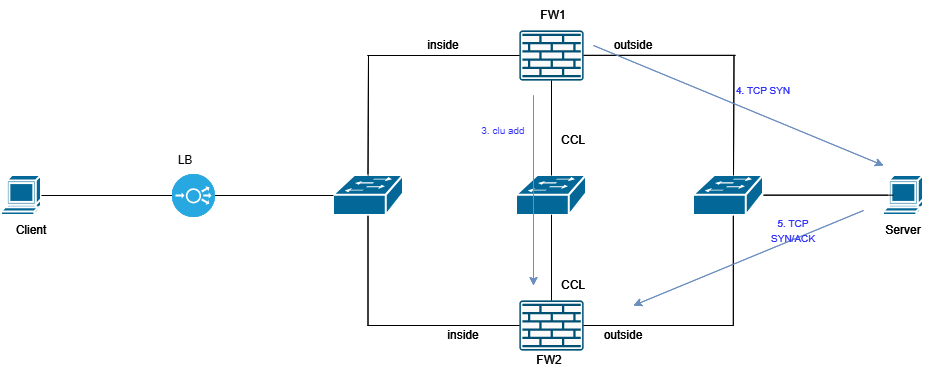

F. Warum sehen wir zeitweilige TCP-Verbindungsprobleme?

A. Da es sich um eine Rennbedingung handelt, geschieht dies zufällig. Die Rennbedingung kann entsprechend visualisiert werden:

inline_image_0,png

inline_image_0,png

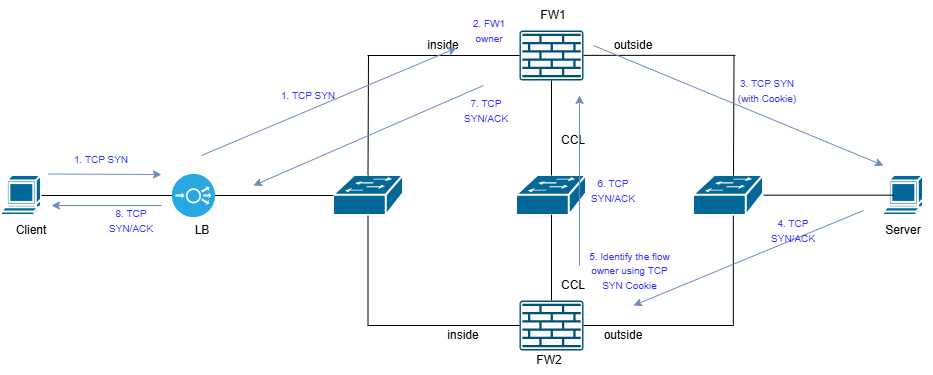

F. Was sind mögliche Lösungen, um die Rennbedingung zu vermeiden?

Antwort:

Lösung 1: Aktivieren Sie die Randomisierung der TCP-Sequenznummer, um den TCP-SYN-Cookie-Mechanismus zu nutzen. In diesem Fall ist die Kommunikation entsprechend strukturiert:

inline_image_1.png

inline_image_1.png

Lösung 2: Beseitigen Sie die Asymmetrie im Netzwerk. Zuerst müssen Sie den Grund für die Asymmetrie identifizieren. Dies kann eine Anpassung des Port-Channel-Lastausgleichsalgorithmus erfordern, unter anderem eine Neuverkabelung der Port-Channel-Kabel in unterschiedlicher Reihenfolge.

Ursache

Die Hauptursache ist ein Race Condition, der durch eine Cluster-Asymmetrie in der FTD Cluster-Bereitstellung verursacht wird. Die SYN-ACK Pakete vom Server werden von einem anderen FTD Cluster Node verarbeitet als dem, der das anfängliche SYN Paket behandelt hat, wodurch eine ordnungsgemäße TCP Session Einrichtung verhindert wird.

Verwandte Inhalte

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

3.0 |

23-Apr-2026

|

Formatierung und Interpunktion. |

2.0 |

15-Apr-2026

|

Hinzugefügte Bilder |

1.0 |

09-Apr-2026

|

Erstveröffentlichung |

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback