Konfigurieren von Windows-Browserproxys auf dem sicheren Client

Download-Optionen

-

ePub (276.4 KB)

In verschiedenen Apps auf iPhone, iPad, Android, Sony Reader oder Windows Phone anzeigen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Einleitung

In diesem Dokument wird beschrieben, wie Sie Windows-Browser-Proxys für den Cisco Secure Client konfigurieren, der mit dem von FDM verwalteten FTD verbunden ist.

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse zu folgenden Themen verfügen:

- Cisco Secure Firewall Device Manager (FDM)

- Cisco Firepower Threat Defense (FTD)

- Cisco Secure Client (CSC)

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

- Cisco Secure Firewall Device Manager Version 7.3

- Cisco FirePOWER Threat Defense Virtual Appliance Version 7.3

- Cisco Secure Client Version 5.0.02075

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Hintergrundinformationen

Der Begriff "Proxy" bezieht sich auf einen Dienst, der sich zwischen dem Benutzer und der Ressource befindet, die Sie erreichen möchten. Webbrowser-Proxys sind Server, die Webdatenverkehr übertragen. Beim Navigieren zu einer Website fordert der Secure Client daher den Proxyserver auf, die Website anzufordern, anstatt sie direkt anzufordern.

Proxys können verwendet werden, um unterschiedliche Ziele wie Content-Filterung, Datenverkehrsbehandlung und Datenverkehrstunneln zu erreichen.

Konfigurieren

Konfigurationen

In diesem Dokument wird davon ausgegangen, dass Sie bereits über eine funktionierende VPN-Konfiguration verfügen.

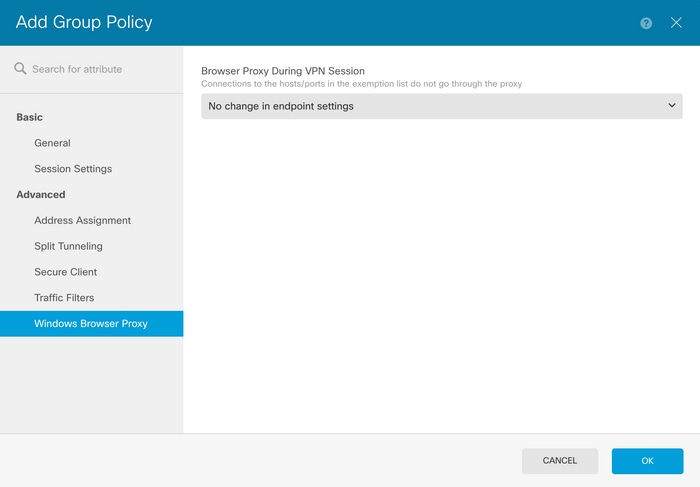

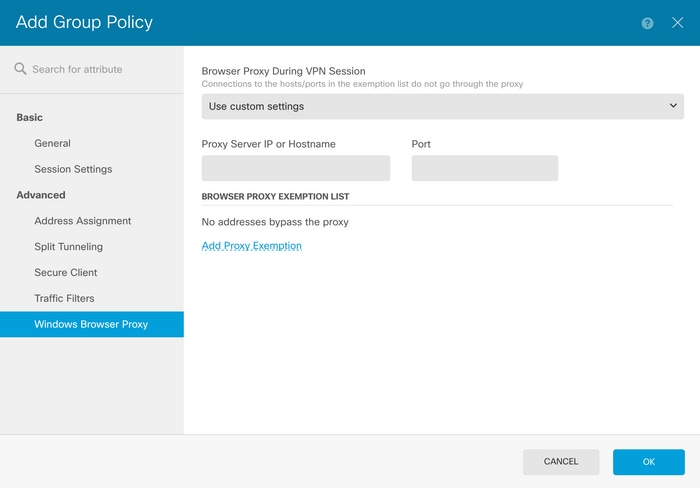

Navigieren Sie im FDM zu Remotezugriff-VPN > Gruppenrichtlinien, klicken Sie auf die Schaltfläche Bearbeiten in der Gruppenrichtlinie, in der Sie den Browser-Proxy konfigurieren möchten, und navigieren Sie zum Abschnitt Windows-Browser-Proxy.

Wählen Sie aus dem Dropdown-Menü Browser Proxy While VPN Session (Browser-Proxy während VPN-Sitzung) die Option Use custom settings (Benutzerdefinierte Einstellungen verwenden) aus.

";

$head.append(linkElement);

}

if (cdc.eot.isToc && !linkItemsLen) {

addNewTocStyleSheet();

} else if (cdc.eot.isEot) {

jQuery("#eot-doc-wrapper link[rel='stylesheet']").each(function () {

const linkTag = jQuery(this),

hrefVal = jQuery(linkTag).attr("href");

if (hrefVal != undefined && hrefVal.indexOf("support-responsive.css") == -1 && hrefVal.indexOf("_responsive.css") == -1) {

let fileName = hrefVal.substr(hrefVal.lastIndexOf("/") + 1, hrefVal.length).split(".css")[0];

const filePath = "/etc/designs/cdc/transformation/";

if (fileName == "ccimr") {

fileName = "techdocs_responsive";

} else if (fileName == "support-docs") {

fileName = "support-responsive";

} else if (fileName == "framework") {

fileName = "responsiveframework";

} else if (fileName == "dcmt") {

fileName = "wemdcmt_responsive";

} else if (fileName == "techdocs_85_11_word") {

fileName = "techdocs_85_11_word";

if (cdc.eot.isToc) {

addNewTocStyleSheet();

}

} else {

fileName += "_responsive";

}

jQuery(linkTag).attr("href", filePath + fileName + ".css");

}

if (hrefVal.indexOf("support-responsive.css") > -1) {

jQuery(linkTag).attr("href", "/etc/designs/cdc/transformation/support-responsive.css");

}

});

jQuery("#eot-doc-wrapper > table").wrap("

";

$head.append(linkElement);

}

if (cdc.eot.isToc && !linkItemsLen) {

addNewTocStyleSheet();

} else if (cdc.eot.isEot) {

jQuery("#eot-doc-wrapper link[rel='stylesheet']").each(function () {

const linkTag = jQuery(this),

hrefVal = jQuery(linkTag).attr("href");

if (hrefVal != undefined && hrefVal.indexOf("support-responsive.css") == -1 && hrefVal.indexOf("_responsive.css") == -1) {

let fileName = hrefVal.substr(hrefVal.lastIndexOf("/") + 1, hrefVal.length).split(".css")[0];

const filePath = "/etc/designs/cdc/transformation/";

if (fileName == "ccimr") {

fileName = "techdocs_responsive";

} else if (fileName == "support-docs") {

fileName = "support-responsive";

} else if (fileName == "framework") {

fileName = "responsiveframework";

} else if (fileName == "dcmt") {

fileName = "wemdcmt_responsive";

} else if (fileName == "techdocs_85_11_word") {

fileName = "techdocs_85_11_word";

if (cdc.eot.isToc) {

addNewTocStyleSheet();

}

} else {

fileName += "_responsive";

}

jQuery(linkTag).attr("href", filePath + fileName + ".css");

}

if (hrefVal.indexOf("support-responsive.css") > -1) {

jQuery(linkTag).attr("href", "/etc/designs/cdc/transformation/support-responsive.css");

}

});

jQuery("#eot-doc-wrapper > table").wrap("

Beiträge von Cisco Ingenieuren

- Alex Hidalgo NoriegaTechnical Consulting Engineer

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback