Nexus Integration mit ACS 5.2 - Konfigurationsbeispiel

Inhalt

Einleitung

Dieses Dokument enthält ein Beispiel für die Konfiguration der TACACS+-Authentifizierung auf einem Nexus-Switch. Wenn Sie den Nexus-Switch für die Authentifizierung über den Zugriffssteuerungsserver (Access Control Server, ACS) konfigurieren, werden Sie standardmäßig in die Rolle "network-operator/vdc-operator" eingefügt, die schreibgeschützten Zugriff bereitstellt. Um in die Rolle "network-admin/vdc-admin" aufgenommen zu werden, müssen Sie eine Shell auf dem ACS 5.2 erstellen. Dieses Dokument beschreibt diesen Prozess.

Voraussetzungen

Anforderungen

Stellen Sie sicher, dass die folgenden Anforderungen erfüllt sind, bevor Sie diese Konfiguration ausprobieren:

-

Definieren Sie Ihren Nexus-Switch als Client im ACS.

-

Definieren Sie auf dem ACS und Nexus die IP-Adresse und einen identischen gemeinsamen geheimen Schlüssel.

Hinweis: Erstellen Sie einen Prüfpunkt oder ein Backup auf Nexus, bevor Sie Änderungen vornehmen.

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

-

ACS 5.2

-

Nexus 5000, 5.2(1)N1(1)

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netz Live ist, überprüfen Sie, ob Sie die mögliche Auswirkung jedes möglichen Befehls verstehen.

Konventionen

Weitere Informationen zu Dokumentkonventionen finden Sie unter Cisco Technical Tips Conventions (Technische Tipps von Cisco zu Konventionen).

Konfigurieren

In diesem Abschnitt erfahren Sie, wie Sie die in diesem Dokument beschriebenen Funktionen konfigurieren können.

Hinweis: Verwenden Sie das Tool für die Suche nach Befehlen (nur registrierte Kunden), um weitere Informationen zu den in diesem Abschnitt verwendeten Befehlen zu erhalten.

Nexus-Gerät für Authentifizierung und Autorisierung mit ACS 5.2-Konfiguration

Führen Sie diese Schritte aus:

-

Erstellen Sie auf dem Nexus-Switch einen lokalen Benutzer mit allen Berechtigungen für das Fallback:

username admin privilege 15 password 0 cisco123!

-

Aktivieren Sie TACACS+, und geben Sie dann die IP-Adresse des TACACS+-Servers (ACS) an:

feature tacacs+

tacacs-server host IP-ADDRESS key KEY

tacacs-server key KEYtacacs-server directed-request

aaa group server tacacs+ ACS

server IP-ADDRESSuse-vrf management

source-interface mgmt0

Hinweis: Der Schlüssel muss mit dem im ACS für dieses Nexus-Gerät konfigurierten gemeinsamen geheimen Schlüssel übereinstimmen.

-

Testen Sie die Verfügbarkeit des TACACS-Servers:

test aaa group group-name username password

Die Testauthentifizierung sollte fehlschlagen, und es sollte eine Ablehnungsmeldung vom Server angezeigt werden, da der Server nicht konfiguriert wurde. Diese Ablehnungsmeldung bestätigt, dass der TACACS+-Server erreichbar ist.

-

Anmeldeauthentifizierungen konfigurieren:

aaa authentication login default group ACS

aaa authentication login console group ACS

aaa accounting default group ACS

aaa authentication login error-enable

aaa authorization commands default local

aaa authorization config-commands default local

Hinweis: Nexus verwendet die lokale Authentifizierung, wenn der Authentifizierungsserver nicht erreichbar ist.

ACS 5.x-Konfiguration

Führen Sie diese Schritte aus:

-

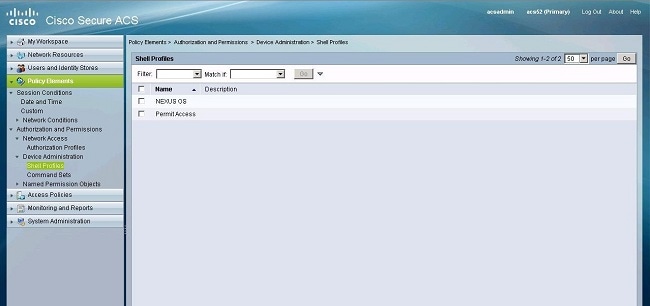

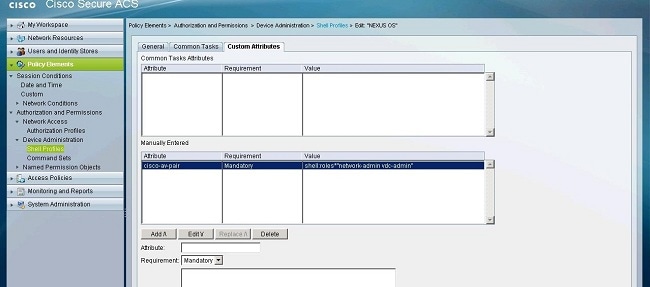

Navigieren Sie zu Policy Elements > Authentication and Permissions > Device Administration > Shell Profiles, um ein Shell-Profil zu erstellen.

-

Geben Sie einen Namen für das Profil ein.

-

Geben Sie auf der Registerkarte Benutzerdefinierte Attribute folgende Werte ein:

Attribut: cisco-av-pair

Anforderung: Obligatorisch

Wert: shell:roles*"network-admin vdc-admin"

-

Senden Sie die Änderungen, um eine attributbasierte Rolle für den Nexus-Switch zu erstellen.

-

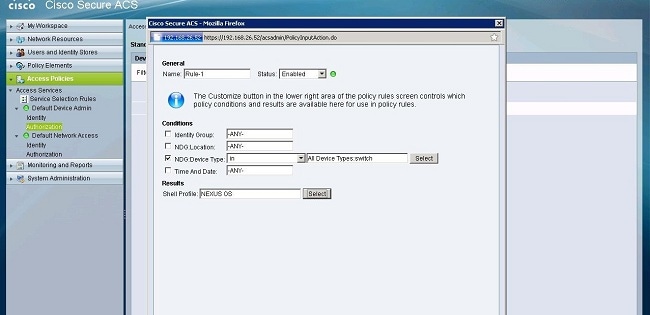

Erstellen Sie eine neue Autorisierungsregel, oder bearbeiten Sie eine vorhandene Regel in der richtigen Zugriffsrichtlinie. TACACS+-Anforderungen werden standardmäßig von der Zugriffsrichtlinie "Default Device Admin" (Standardgeräteadministrator) verarbeitet.

-

Wählen Sie im Bereich Bedingungen die entsprechenden Bedingungen aus. Wählen Sie im Ergebnisbereich das Nexus OS Shell-Profil aus.

-

Klicken Sie auf OK.

Überprüfung

Nutzen Sie diesen Abschnitt, um zu überprüfen, ob Ihre Konfiguration ordnungsgemäß funktioniert.

Das Output Interpreter-Tool (OIT) (nur registrierte Kunden) unterstützt bestimmte show-Befehle. Verwenden Sie das OIT, um eine Analyse der show-Befehlsausgabe anzuzeigen.

-

show tacacs+ (TACACS anzeigen+): Zeigt die TACACS+-Statistiken an.

-

show running-config tacacs+: Zeigt die TACACS+-Konfiguration in der aktuellen Konfiguration an.

-

show startup-config tacacs+ - Zeigt die TACACS+-Konfiguration in der Startkonfiguration an.

-

show tacacs-server : Zeigt alle konfigurierten TACACS+-Serverparameter an.

Zugehörige Informationen

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

22-Jan-2013 |

Erstveröffentlichung |

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback