PIX/ASA als DHCP-Server und -Client - Konfigurationsbeispiel

Inhalt

Einleitung

Die Security Appliance der Serie PIX 500 und die Cisco Adaptive Security Appliance (ASA) unterstützen den Betrieb als Dynamic Host Configuration Protocol (DHCP)-Server und DHCP-Clients. DHCP ist ein Protokoll, das automatische Konfigurationsparameter wie eine IP-Adresse mit einer Subnetzmaske, einem Standard-Gateway, einem DNS-Server und einer IP-Adresse des WINS-Servers für Hosts bereitstellt.

Die Security Appliance kann als DHCP-Server oder DHCP-Client fungieren. Wenn die Security Appliance als Server fungiert, stellt sie DHCP-Clients Netzwerkkonfigurationsparameter direkt zur Verfügung. Wenn sie als DHCP-Client betrieben wird, fordert die Security Appliance diese Konfigurationsparameter von einem DHCP-Server an.

Im Mittelpunkt dieses Dokuments steht die Konfiguration des DHCP-Servers und des DHCP-Clients mithilfe des Cisco Adaptive Security Device Manager (ASDM) auf der Security Appliance.

Voraussetzungen

Anforderungen

In diesem Dokument wird davon ausgegangen, dass die PIX Security Appliance oder ASA voll funktionsfähig und konfiguriert ist, sodass der Cisco ASDM Konfigurationsänderungen vornehmen kann.

Hinweis: Informationen zum Konfigurieren des Geräts durch den ASDM finden Sie unter Zulassen des HTTPS-Zugriffs für ASDM.

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

-

Security Appliance der Serie PIX 500 7.x

Hinweis: Die in Version 7.x verwendete PIX-CLI-Konfiguration gilt auch für PIX 6.x. Der einzige Unterschied besteht darin, dass der DHCP-Server in früheren Versionen als PIX 6.3 nur über die interne Schnittstelle aktiviert werden kann. In PIX 6.3 und höher kann der DHCP-Server auf allen verfügbaren Schnittstellen aktiviert werden. In dieser Konfiguration wird die externe Schnittstelle für die DHCP-Serverfunktion verwendet.

-

ASDM 5x

Hinweis: ASDM unterstützt nur PIX 7.0 und höher. Mit dem PIX Device Manager (PDM) kann die PIX-Version 6.x konfiguriert werden. Weitere Informationen zur Hardware- und Softwarekompatibilität der Cisco Security Appliances der Serien ASA 5500 und PIX 500 finden Sie unter .

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netz Live ist, überprüfen Sie, ob Sie die mögliche Auswirkung jedes möglichen Befehls verstehen.

Verwandte Produkte

Diese Konfiguration kann auch mit Cisco ASA 7.x verwendet werden.

Konventionen

Weitere Informationen zu Dokumentkonventionen finden Sie unter Cisco Technical Tips Conventions (Technische Tipps von Cisco zu Konventionen).

Konfigurieren

In dieser Konfiguration gibt es zwei PIX Security Appliances, auf denen Version 7.x ausgeführt wird. Einer davon fungiert als DHCP-Server, der Konfigurationsparameter für eine andere PIX Security Appliance 7.x bereitstellt, die als DHCP-Client fungiert. Wenn es als DHCP-Server fungiert, weist der PIX DHCP-Clients dynamisch IP-Adressen aus einem Pool designierter IP-Adressen zu.

Sie können auf jeder Schnittstelle der Security Appliance einen DHCP-Server konfigurieren. Jede Schnittstelle kann über einen eigenen Adresspool verfügen, aus dem sie schöpfen kann. Die anderen DHCP-Einstellungen wie DNS-Server, Domänenname, Optionen, Ping-Timeout und WINS-Server werden jedoch global konfiguriert und vom DHCP-Server auf allen Schnittstellen verwendet.

Sie können keinen DHCP-Client oder DHCP-Relay-Services auf einer Schnittstelle konfigurieren, auf der der Server aktiviert ist. Darüber hinaus müssen DHCP-Clients direkt mit der Schnittstelle verbunden sein, auf der der Server aktiviert ist.

Schließlich können Sie, während der DHCP-Server auf einer Schnittstelle aktiviert ist, die IP-Adresse dieser Schnittstelle nicht ändern.

Hinweis: Grundsätzlich gibt es keine Konfigurationsoption zum Festlegen der Standard-Gateway-Adresse in der vom DHCP-Server (PIX/ASA) gesendeten DHCP-Antwort. Der DHCP-Server sendet immer seine eigene Adresse als Gateway für den DHCP-Client. Durch Definieren einer Standardroute, die auf den Internet-Router verweist, kann der Benutzer jedoch auf das Internet zugreifen.

Hinweis: Die Anzahl der DHCP-Pool-Adressen, die zugewiesen werden können, hängt von der in der Security Appliance (PIX/ASA) verwendeten Lizenz ab. Wenn Sie die Base/Security Plus-Lizenz verwenden, gelten diese Beschränkungen für den DHCP-Pool. Wenn der Host-Grenzwert 10 Hosts ist, begrenzen Sie den DHCP-Pool auf 32 Adressen. Wenn der Host-Grenzwert 50 Hosts entspricht, begrenzen Sie den DHCP-Pool auf 128 Adressen. Wenn der Host-Grenzwert unbegrenzt ist, begrenzen Sie den DHCP-Pool auf 256 Adressen. Daher ist der Adresspool abhängig von der Anzahl der Hosts begrenzt.

Hinweis: Verwenden Sie das Tool für die Suche nach Befehlen (nur registrierte Kunden), um weitere Informationen zu den in diesem Abschnitt verwendeten Befehlen zu erhalten.

In diesem Dokument werden folgende Konfigurationen verwendet:

DHCP-Serverkonfiguration mit ASDM

Gehen Sie wie folgt vor, um die PIX Security Appliance oder ASA mithilfe von ASDM als DHCP-Server zu konfigurieren.

-

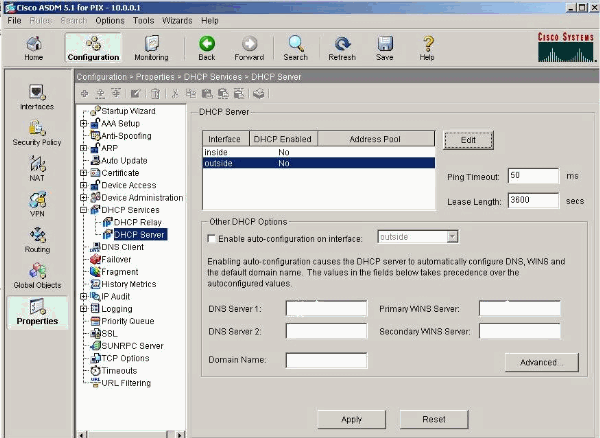

Wählen Sie im Hauptfenster Configuration > Properties > DHCP Services > DHCP Server aus. Wählen Sie eine Schnittstelle aus, und klicken Sie auf Edit, um den DHCP-Server zu aktivieren und einen DHCP-Adresspool zu erstellen.

Der Adresspool muss sich im gleichen Subnetz wie die Sicherheits-Appliance befinden. In diesem Beispiel wird der DHCP-Server an der externen Schnittstelle der PIX Security Appliance konfiguriert.

-

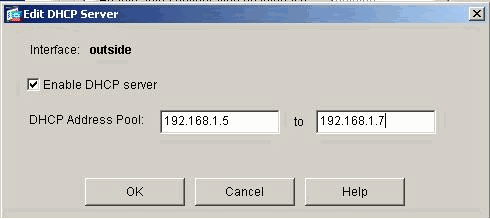

Aktivieren Sie das Kontrollkästchen DHCP-Server an der externen Schnittstelle aktivieren, um auf Anfragen der DHCP-Clients zu warten. Geben Sie den Adresspool an, der an den DHCP-Client ausgegeben werden soll, und klicken Sie auf OK, um zum Hauptfenster zurückzukehren.

-

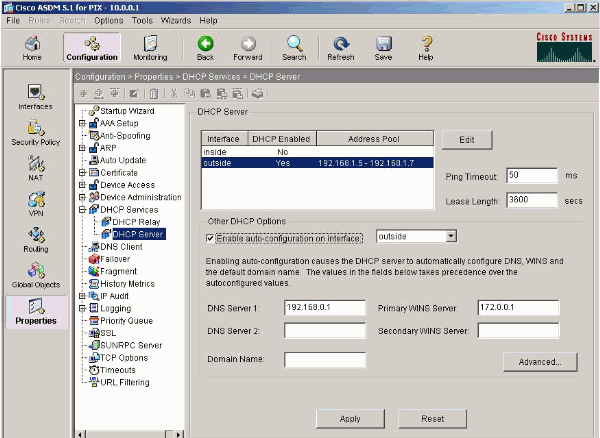

Aktivieren Sie die Option Enable auto-configuration auf der Schnittstelle, damit der DHCP-Server automatisch den DNS, WINS und den Standard-Domänennamen für den DHCP-Client konfiguriert. Klicken Sie auf Apply, um die aktuelle Konfiguration der Security Appliance zu aktualisieren.

DHCP-Client-Konfiguration mit ASDM

Führen Sie diese Schritte aus, um die PIX Security Appliance mithilfe von ASDM als DHCP-Client zu konfigurieren.

-

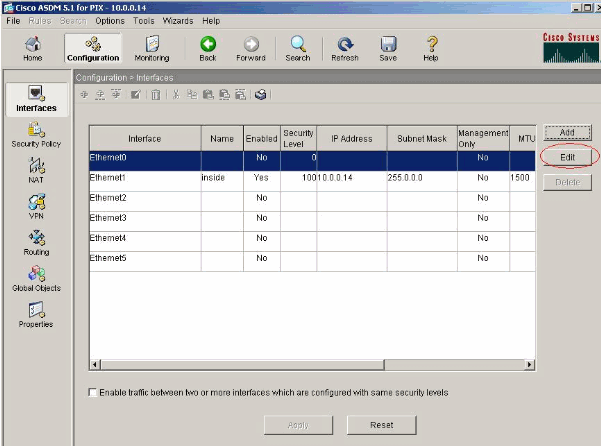

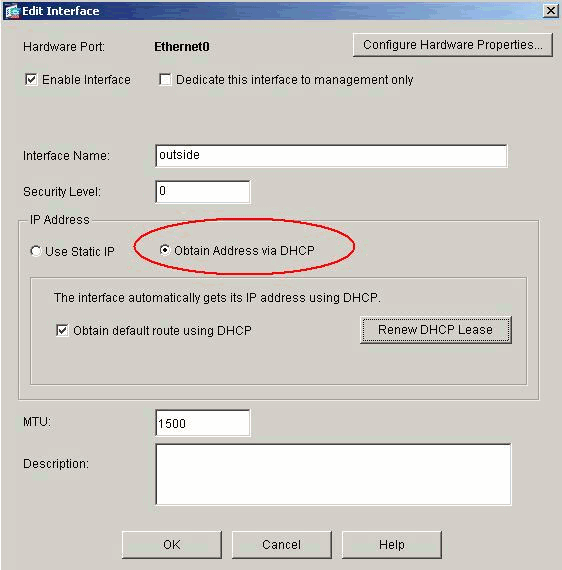

Wählen Sie Configuration > Interfaces (Konfiguration > Schnittstellen) und klicken Sie auf Edit (Bearbeiten), um die Ethernet0-Schnittstelle zu aktivieren und die Konfigurationsparameter wie eine IP-Adresse mit einer Subnetzmaske, ein Standard-Gateway, einen DNS-Server und eine IP-Adresse des WINS-Servers vom DHCP-Server abzurufen.

-

Aktivieren Sie das Kontrollkästchen Enable Interface, und geben Sie den Schnittstellennamen und die Sicherheitsstufe für die Schnittstelle ein. Wählen Sie für die IP-Adresse Obtain address via DHCP und Obtain default route using DHCP für das Standard-Gateway aus, und klicken Sie dann auf OK, um zum Hauptfenster zu gelangen.

-

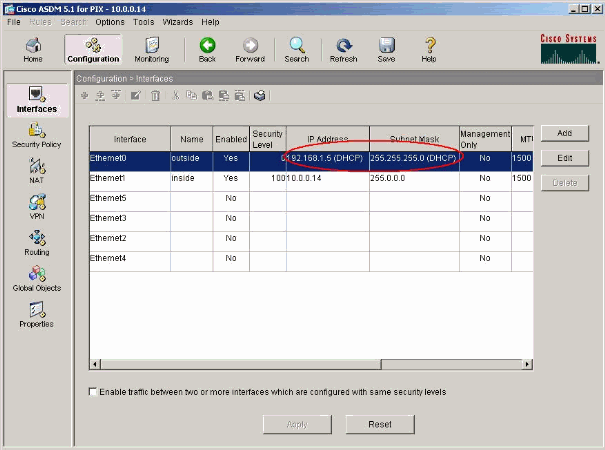

Klicken Sie auf Apply, um die IP-Adresse anzuzeigen, die vom DHCP-Server für die Ethernet0-Schnittstelle abgerufen wurde.

DHCP-Serverkonfiguration

Diese Konfiguration wird vom ASDM erstellt:

| DHCP-Server |

|---|

pixfirewall#show running-config PIX Version 7.1(1) ! hostname pixfirewall domain-name default.domain.invalid enable password 8Ry2YjIyt7RRXU24 encrypted names ! interface Ethernet0 nameif outside security-level 0 ip address 192.168.1.1 255.255.255.0 ! interface Ethernet1 nameif inside security-level 100 ip address 10.0.0.1 255.0.0.0 ! !--- Output is suppressed. logging enable logging asdm informational mtu inside 1500 mtu outside 1500 no failover asdm image flash:/asdm-511.bin http server enable http 10.0.0.0 255.0.0.0 inside no snmp-server location no snmp-server contact snmp-server enable traps snmp authentication linkup linkdown coldstart telnet timeout 5 ssh timeout 5 console timeout 0 !--- Specifies a DHCP address pool and the interface for the client to connect. dhcpd address 192.168.1.5-192.168.1.7 outside !--- Specifies the IP address(es) of the DNS and WINS server !--- that the client uses. dhcpd dns 192.168.0.1 dhcpd wins 172.0.0.1 !--- Specifies the lease length to be granted to the client. !--- This lease equals the amount of time (in seconds) the client !--- can use its allocated IP address before the lease expires. !--- Enter a value between 0 to 1,048,575. The default value is 3600 seconds. dhcpd lease 3600 dhcpd ping_timeout 50 dhcpd auto_config outside !--- Enables the DHCP daemon within the Security Appliance to listen for !--- DHCP client requests on the enabled interface. dhcpd enable outside dhcprelay timeout 60 ! !--- Output is suppressed. service-policy global_policy global Cryptochecksum:7a8cd028ee1c56083b64237c832fb5ab : end |

DHCP-Client-Konfiguration

Diese Konfiguration wird vom ASDM erstellt:

| DHCP-Client |

|---|

pixfirewall#show running-config PIX Version 7.1(1) ! hostname pixfirewall domain-name default.domain.invalid enable password 8Ry2YjIyt7RRXU24 encrypted names ! interface Ethernet0 nameif outside security-level 0 !--- Configures the Security Appliance interface as a DHCP client. !--- The setroute keyword causes the Security Appliance to set the default !--- route using the default gateway the DHCP server returns. ip address dhcp setroute ! interface Ethernet1 nameif inside security-level 100 ip address 10.0.0.14 255.0.0.0 !--- Output is suppressed. ! passwd 2KFQnbNIdI.2KYOU encrypted ftp mode passive dns server-group DefaultDNS domain-name default.domain.invalid pager lines 24 logging enable logging console debugging logging asdm informational mtu outside 1500 mtu inside 1500 no failover asdm image flash:/asdm-511.bin no asdm history enable arp timeout 14400 timeout xlate 3:00:00 timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 timeout mgcp-pat 0:05:00 sip 0:30:00 sip_media 0:02:00 timeout uauth 0:05:00 absolute http server enable http 10.0.0.0 255.0.0.0 inside !--- Output is suppressed. ! service-policy global_policy global Cryptochecksum:86dd1153e8f14214524359a5148a4989 : end |

Überprüfung

Führen Sie diese Schritte aus, um die DHCP-Statistiken und die Bindungsinformationen vom DHCP-Server und vom DHCP-Client mithilfe von ASDM zu überprüfen.

-

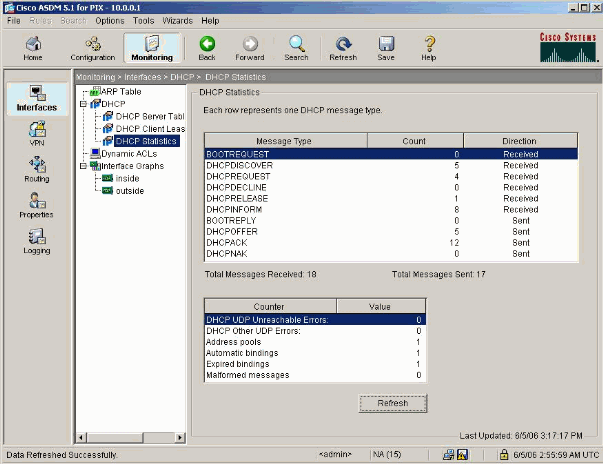

Wählen Sie Monitoring > Interfaces > DHCP > DHCP Statistics vom DHCP-Server aus, um die DHCP-Statistiken zu überprüfen, z. B. DHCPDISCOVER, DHCPREQUEST, DHCPOFFER und DHCPACK.

Geben Sie den Befehl show dhcpd statistics aus der CLI ein, um die DHCP-Statistiken anzuzeigen.

-

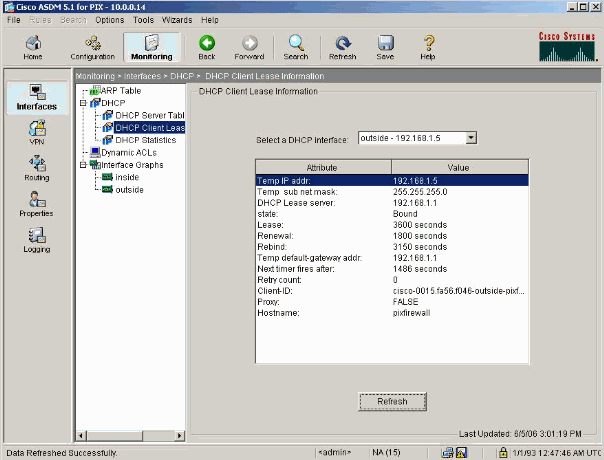

Wählen Sie Monitoring > Interfaces > DHCP > DHCP Client Lease Information (Überwachung > Schnittstellen > DHCP > DHCP Client Lease-Informationen) vom DHCP-Client, um die DHCP-Bindungsinformationen anzuzeigen.

Geben Sie den Befehl show dhcpd binding ein, um die DHCP-Bindungsinformationen in der CLI anzuzeigen.

-

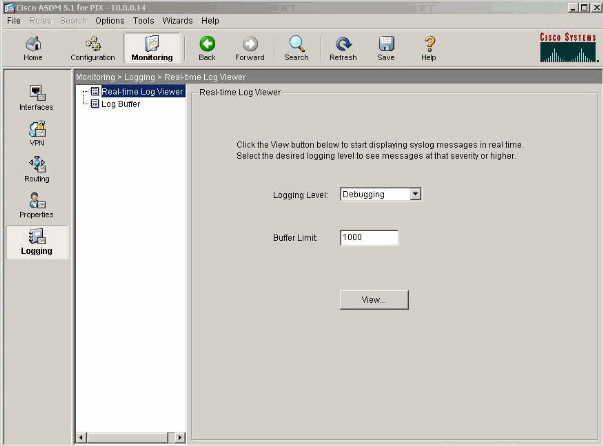

Wählen Sie Monitoring > Logging > Real-time Log Viewer, um die Protokollierungsebene und die Puffergrenze zum Anzeigen der Real-Time Log-Meldungen auszuwählen.

-

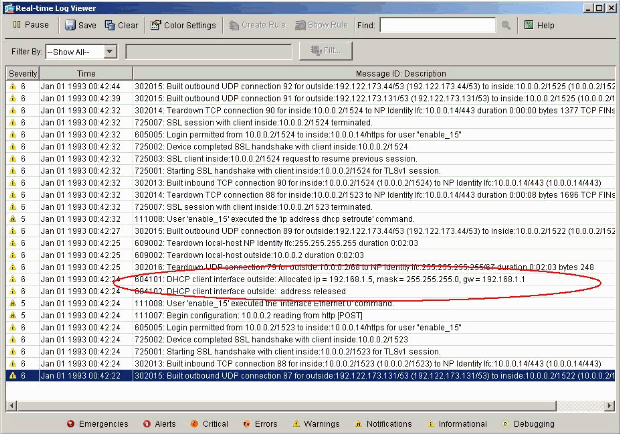

Zeigen Sie die Echtzeit-Protokollierungsereignisse vom DHCP-Client an. Die IP-Adresse wird der externen Schnittstelle des DHCP-Clients zugewiesen.

Fehlerbehebung

Befehle für die Fehlerbehebung

Nutzen Sie diesen Abschnitt, um zu überprüfen, ob Ihre Konfiguration ordnungsgemäß funktioniert.

Das Output Interpreter-Tool (OIT) (nur registrierte Kunden) unterstützt bestimmte show-Befehle. Verwenden Sie das OIT, um eine Analyse der show-Befehlsausgabe anzuzeigen.

Hinweis: Lesen Sie den Artikel Important Information on Debug Commands (Wichtige Informationen zu Debug-Befehlen), bevor Sie debug-Befehle verwenden.

-

debug dhcpd event (dhcpd-Ereignis debuggen): Zeigt Ereignisinformationen an, die dem DHCP-Server zugeordnet sind.

-

debug dhcpd packet: Zeigt die Paketinformationen an, die dem DHCP-Server zugeordnet sind.

Fehlermeldungen

CiscoASA(config)#dhcpd address 10.1.1.10-10.3.1.150 inside Warning, DHCP pool range is limited to 256 addresses, set address range as: 10.1.1.10-10.3.1.150

Erläuterung: Die Größe des Adresspools ist auf 256 Adressen pro Pool auf der Sicherheits-Appliance beschränkt. Dies kann nicht geändert werden und stellt eine Softwareeinschränkung dar. Die Gesamtzahl kann nur 256 sein. Wenn der Adresspoolbereich größer als 253 Adressen ist (z. B. 254, 255, 256), kann die Netzmaske der Sicherheitsanwendungsschnittstelle keine Adresse der Klasse C (z. B. 255.255.255.0) sein. Es muss etwas Größeres sein, z. B. 255.255.254.0.

Weitere Informationen zur Implementierung der DHCP-Serverfunktion in die Sicherheits-Appliance finden Sie im Cisco Security Appliance Command Line Configuration Guide.

Häufig gestellte Fragen: Adresszuweisung

Frage: Ist es möglich, dem Computer, der ASA als DHCP-Server verwendet, eine statische/permanente IP-Adresse zuzuweisen?

Antwort: PIX/ASA ist nicht möglich.

Frage: Ist es möglich, DHCP-Adressen mit bestimmten MAC-Adressen auf der ASA zu verknüpfen?

Antwort - Nein, es ist nicht möglich.

Zugehörige Informationen

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

01-Jun-2006 |

Erstveröffentlichung |

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback