IDS PIX Shunning mit Cisco IDS UNIX Director

Inhalt

Einleitung

In diesem Dokument wird beschrieben, wie mithilfe von Cisco IDS UNIX Director (ehemals Netranger Director) und Sensor das Shunning auf einem PIX konfiguriert wird. In diesem Dokument wird davon ausgegangen, dass der Sensor und Director betriebsbereit sind und die Sniffing-Schnittstelle des Sensors so eingerichtet ist, dass sie sich auf die externe PIX-Schnittstelle erstreckt.

Voraussetzungen

Anforderungen

Es sind keine besonderen Voraussetzungen erforderlich, um den Inhalt dieses Dokuments nachzuvollziehen.

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen.

-

Cisco IDS UNIX Director 2.2.3

-

Cisco IDS UNIX Sensor 3.0.5

-

Cisco Secure PIX mit 6.1.1

Hinweis: Wenn Sie die Version 6.2.x verwenden, können Sie die SSH-Verwaltung (Secure Shell Protocol) verwenden, jedoch nicht Telnet. Weitere Informationen finden Sie unter der Cisco Bug-ID CSCdx55215 (nur für registrierte Kunden).

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netz Live ist, überprüfen Sie, ob Sie die mögliche Auswirkung jedes möglichen Befehls verstehen.

Konventionen

Weitere Informationen zu Dokumentkonventionen finden Sie unter Cisco Technical Tips Conventions (Technische Tipps von Cisco zu Konventionen).

Konfigurieren

In diesem Abschnitt werden die Informationen angezeigt, die zum Konfigurieren der in diesem Dokument beschriebenen Funktionen verwendet werden.

Cisco IDS UNIX Director und Sensor werden zur Verwaltung eines Cisco Secure PIX für die Vermeidung verwendet. Beachten Sie beim Betrachten dieser Konfiguration folgende Konzepte:

-

Installieren Sie den Sensor, und stellen Sie sicher, dass der Sensor ordnungsgemäß funktioniert.

-

Stellen Sie sicher, dass sich die Sniffing-Schnittstelle auf die externe Schnittstelle des PIX erstreckt.

Hinweis: Weitere Informationen zu den in diesem Dokument verwendeten Befehlen finden Sie im Command Lookup Tool (nur registrierte Kunden) .

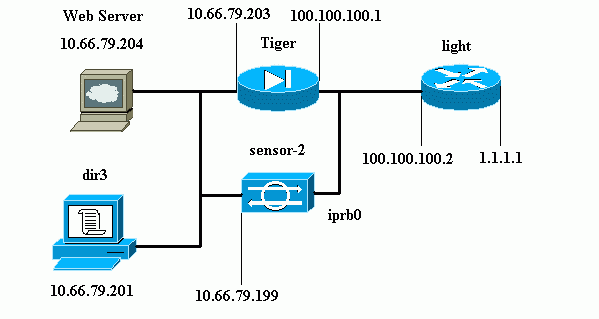

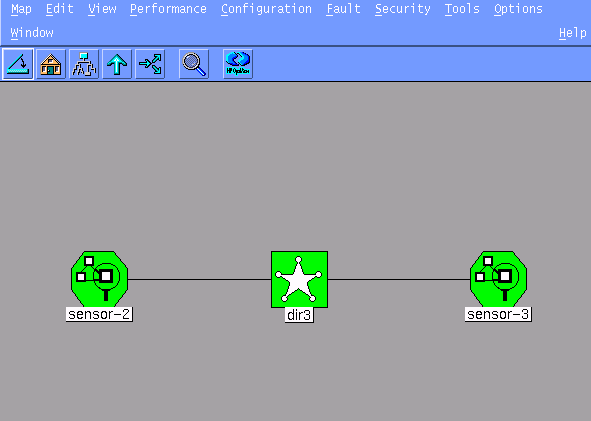

Netzwerkdiagramm

In diesem Dokument wird die folgende Netzwerkeinrichtung verwendet.

Konfigurationen

In diesem Dokument werden folgende Konfigurationen verwendet.

| Router-LED |

|---|

Current configuration : 906 bytes ! version 12.2 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname light ! enable password cisco ! username cisco password 0 cisco ip subnet-zero ! ! ! ip ssh time-out 120 ip ssh authentication-retries 3 ! call rsvp-sync ! ! ! fax interface-type modem mta receive maximum-recipients 0 ! controller E1 2/0 ! ! ! interface FastEthernet0/0 ip address 100.100.100.2 255.255.255.0 duplex auto speed auto ! interface FastEthernet0/1 ip address 1.1.1.1 255.255.255.0 duplex auto speed auto ! interface BRI4/0 no ip address shutdown ! interface BRI4/1 no ip address shutdown ! interface BRI4/2 no ip address shutdown ! interface BRI4/3 no ip address shutdown ! ip classless ip route 0.0.0.0 0.0.0.0 100.100.100.1 ip http server ip pim bidir-enable ! ! dial-peer cor custom ! ! line con 0 line 97 108 line aux 0 line vty 0 4 login ! end |

| PIX Tiger |

|---|

PIX Version 6.1(1) nameif gb-ethernet0 intf2 security10 nameif gb-ethernet1 intf3 security15 nameif ethernet0 outside security0 nameif ethernet1 inside security100 enable password 2KFQnbNIdI.2KYOU encrypted passwd 9jNfZuG3TC5tCVH0 encrypted hostname Tiger fixup protocol ftp 21 fixup protocol http 80 fixup protocol h323 1720 fixup protocol rsh 514 fixup protocol rtsp 554 fixup protocol smtp 25 fixup protocol sqlnet 1521 fixup protocol sip 5060 fixup protocol skinny 2000 names !--- Allows ICMP traffic and HTTP to pass through the PIX !--- to the Web Server. access-list 101 permit icmp any host 100.100.100.100 access-list 101 permit tcp any host 100.100.100.100 eq www pager lines 24 logging on logging buffered debugging interface gb-ethernet0 1000auto shutdown interface gb-ethernet1 1000auto shutdown interface ethernet0 auto interface ethernet1 auto mtu intf2 1500 mtu intf3 1500 mtu outside 1500 mtu inside 1500 ip address intf2 127.0.0.1 255.255.255.255 ip address intf3 127.0.0.1 255.255.255.255 ip address outside 100.100.100.1 255.255.255.0 ip address inside 10.66.79.203 255.255.255.224 ip audit info action alarm ip audit attack action alarm no failover failover timeout 0:00:00 failover poll 15 failover ip address intf2 0.0.0.0 failover ip address intf3 0.0.0.0 failover ip address outside 0.0.0.0 failover ip address inside 0.0.0.0 pdm history enable arp timeout 14400 global (outside) 1 interface nat (inside) 1 0.0.0.0 0.0.0.0 0 0 !--- Static NAT for the Web Server. static (inside,outside) 100.100.100.100 10.66.79.204 netmask 255.255.255.255 0 0 access-group 101 in interface outside route outside 0.0.0.0 0.0.0.0 100.100.100.2 1 route inside 10.66.0.0 255.255.0.0 10.66.79.193 1 timeout xlate 3:00:00 timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 rpc 0:10:00 h323 0:05:00 s0 timeout uauth 0:05:00 absolute aaa-server TACACS+ protocol tacacs+ aaa-server RADIUS protocol radius aaa-server LOCAL protocol tacacs+ no snmp-server location no snmp-server contact snmp-server community public no snmp-server enable traps floodguard enable no sysopt route dnat !--- Allows Sensor Telnet to the PIX from the inside interface. telnet 10.66.79.199 255.255.255.255 inside telnet timeout 5 ssh timeout 5 terminal width 80 Cryptochecksum:b4c820ba31fbb3996ca8891503ebacbc : end |

Konfigurieren Sie den Sensor.

In diesen Schritten wird die Konfiguration des Sensors beschrieben.

-

Telnet an 10.66.79.199 mit Benutzername root und Passwort attack.

-

Geben Sie sysconfig-sensor ein.

-

Geben Sie folgende Informationen ein:

-

IP-Adresse: 10.66.79.199

-

IP-Netzmaske: 255.255.255.224

-

IP-Hostname: Sensor-2

-

Standardroute: 10.66.79.193

-

Netzwerkzugriffskontrolle

10.

-

Kommunikationsinfrastruktur

Sensor-Host-ID: 49

Sensor-Organisations-ID: 900

Sensor-Hostname: sensor-2

Name der Sensororganisation: cisco

Sensor-IP-Adresse: 10.66.79.199

IDS Manager-Host-ID: 50

ID des IDS Managers: 900

IDS Manager-Hostname: dir3

IDS Manager Unternehmensname: cisco

IDS Manager IP-Adresse: 10.66.79.201

-

-

Speichern Sie die Konfiguration. Der Sensor wird dann neu gestartet.

Fügt den Sensor in den Director ein

Führen Sie diese Schritte aus, um den Sensor zum Director hinzuzufügen.

-

Telnet an 10.66.79.201 mit Benutzername netrangr und Passwort angreifen.

-

Geben Sie ovw& ein, um HP OpenView zu starten.

-

Wählen Sie im Hauptmenü Sicherheit > Konfigurieren.

-

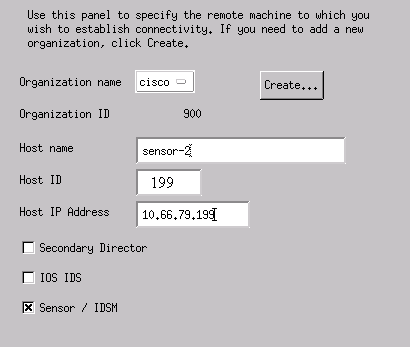

Wählen Sie im Netranger-Konfigurationsmenü Datei > Host hinzufügen aus, und klicken Sie auf Weiter.

-

Geben Sie diese Informationen ein, und klicken Sie auf Weiter.

-

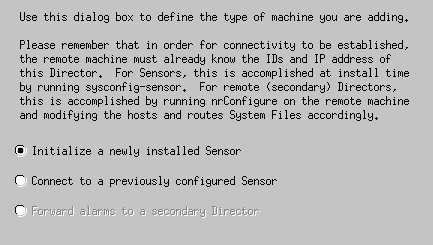

Behalten Sie die Standardeinstellungen bei, und klicken Sie auf Weiter.

-

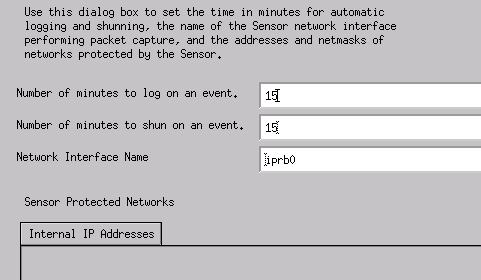

Ändern Sie das Protokoll, und lassen Sie die Minuten durchgehen, oder belassen Sie diese als Standard bei, wenn die Werte zulässig sind. Ändern Sie den Namen der Netzwerkschnittstelle in den Namen Ihrer Sniffing-Schnittstelle. In diesem Beispiel ist es "iprb0". Es kann sich um "spwr0" oder eine andere Zeichenfolge handeln, die auf dem Sensortyp und der Art der Verbindung des Sensors basiert.

-

Klicken Sie auf Weiter, bis eine Option zum Klicken auf Fertig stellen angezeigt wird.

Der Sensor wurde nun erfolgreich zum Director hinzugefügt. Aus dem Hauptmenü wird Sensor-2 angezeigt, wie in diesem Beispiel gezeigt.

Shunning für PIX konfigurieren

Führen Sie die folgenden Schritte aus, um das Shunning für PIX zu konfigurieren.

-

Wählen Sie im Hauptmenü Sicherheit > Konfigurieren.

-

Markieren Sie sensor-2 im Netranger-Konfigurationsmenü, und doppelklicken Sie darauf.

-

Öffnen Sie die Geräteverwaltung.

-

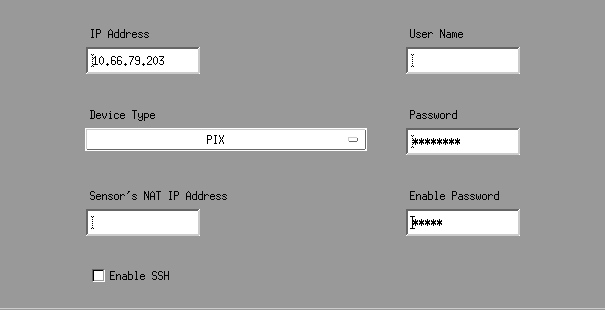

Klicken Sie auf Geräte > Hinzufügen, und geben Sie die in diesem Beispiel angezeigten Informationen ein. Klicken Sie auf OK, um fortzufahren. Telnet und das enable-Kennwort lauten beide "Cisco".

-

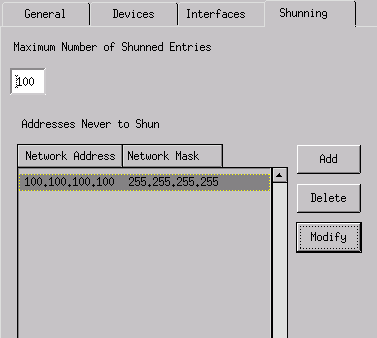

Klicken Sie auf Shunning > Add. Fügen Sie den Host 100.100.100.100 unter "Addresses Never to Shun" hinzu. Klicken Sie auf OK, um fortzufahren.

-

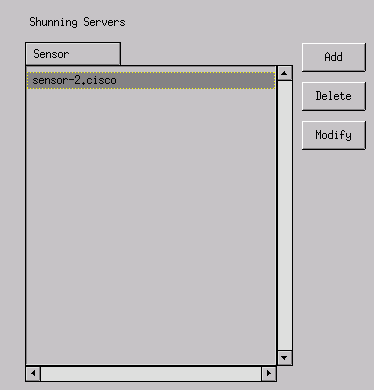

Klicken Sie auf Shunning > Add (Shunning > Hinzufügen), und wählen Sie sensor-2.cisco als die Server aus, die Sie meiden sollen. Dieser Teil der Konfiguration ist abgeschlossen. Schließen Sie das Fenster Gerätemanagement.

-

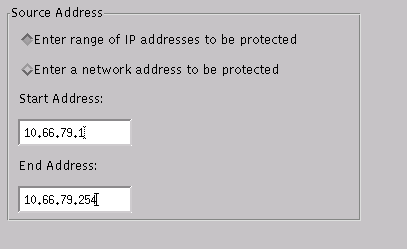

Öffnen Sie das Fenster Intrusion Detection, und klicken Sie auf Protected Networks. Fügen Sie 10.66.79.1 zu 10.66.79.254 in das geschützte Netzwerk ein.

-

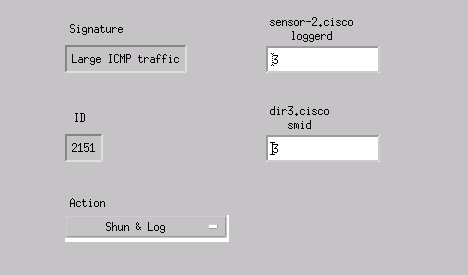

Klicken Sie auf Profil, und wählen Sie Manuelle Konfiguration > Signaturen ändern aus. Wählen Sie ICMP-Großverkehr und ID: 2151 aus, klicken Sie auf Ändern, und ändern Sie die Aktion von Keine in Shun and Log. Klicken Sie auf OK, um fortzufahren.

-

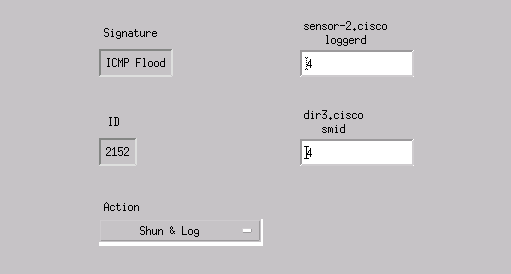

Wählen Sie ICMP Flood und ID: 2152 aus, klicken Sie auf Modify, und ändern Sie die Aktion von None (Keine) in Shun and Log (Einleiten und Protokollieren). Klicken Sie auf OK, um fortzufahren.

-

Dieser Teil der Konfiguration ist abgeschlossen. Klicken Sie auf OK, um das Fenster Intrusion Detection zu schließen.

-

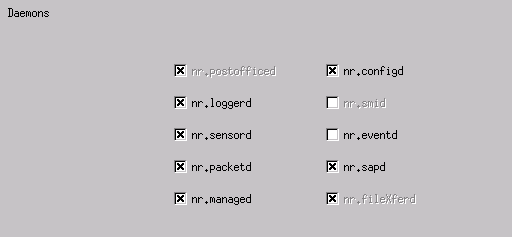

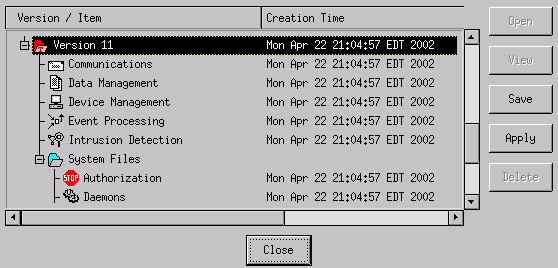

Öffnen Sie den Ordner Systemdateien, und öffnen Sie das Fenster Daemons. Stellen Sie sicher, dass Sie diese Daemons aktiviert haben:

-

Klicken Sie auf OK, um fortzufahren, und wählen Sie die Version aus, die Sie gerade geändert haben. Klicken Sie auf Speichern > Übernehmen. Warten Sie, bis das System Sie über den Sensorabschluss informiert, starten Sie Services neu, und schließen Sie alle Fenster für die Netranger-Konfiguration.

Überprüfung

In diesem Abschnitt finden Sie Informationen zur Überprüfung der ordnungsgemäßen Konfiguration.

Bevor Sie den Angriff starten

Tiger(config)# show telnet

10.66.79.199 255.255.255.255 inside

Tiger(config)# who

0: 10.66.79.199

Tiger(config)# show xlate

1 in use, 1 most used

Global 100.100.100.100 Local 10.66.79.204 static

Light#ping 100.100.100.100

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 100.100.100.100, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 112/195/217 ms

Light#telnet 100.100.100.100 80

Trying 100.100.100.100, 80 ... Open

Starten Sie den Angriff und die Abschreckung

Light#ping Protocol [ip]: Target IP address: 100.100.100.100 Repeat count [5]: 100000 Datagram size [100]: 18000 Timeout in seconds [2]: Extended commands [n]: Sweep range of sizes [n]: Type escape sequence to abort. Sending 100000, 18000-byte ICMP Echos to 100.100.100.100, timeout is 2 seconds: !.................... Success rate is 4 percent (1/21), round-trip min/avg/max = 281/281/281 ms Light#telnet 100.100.100.100 80 Trying 100.100.100.100, 80 ... % Connection timed out; remote host not responding Tiger(config)# show shun Shun 100.100.100.2 0.0.0 Tiger(config)# show shun stat intf2=OFF, cnt=0 intf3=OFF, cnt=0 outside=ON, cnt=2604 inside=OFF, cnt=0 intf4=OFF, cnt=0 intf5=OFF, cnt=0 intf6=OFF, cnt=0 intf7=OFF, cnt=0 intf8=OFF, cnt=0 intf9=OFF, cnt=0 Shun 100.100.100.2 cnt=403, time=(0:01:00).0 0 0

15 Minuten später geht es zurück zum Normalzustand, weil die Ablenkung auf 15 Minuten eingestellt ist.

Tiger(config)# show shun Tiger(config)# show shun stat intf2=OFF, cnt=0 intf3=OFF, cnt=0 outside=OFF, cnt=4437 inside=OFF, cnt=0 intf4=OFF, cnt=0 intf5=OFF, cnt=0 intf6=OFF, cnt=0 intf7=OFF, cnt=0 intf8=OFF, cnt=0 intf9=OFF, cnt=0 Light#ping 100.100.100.100 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 100.100.100.100, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 1/3/4 ms Light#telnet 100.100.100.100 80 Trying 100.100.100.100, 80 ... Open

Fehlerbehebung

Für diese Konfiguration sind derzeit keine spezifischen Informationen zur Fehlerbehebung verfügbar.

Zugehörige Informationen

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

23-Jul-2002 |

Erstveröffentlichung |

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback