Cisco Secure IPS - ohne Fehlalarme

Inhalt

Einleitung

In diesem Dokument wird der Ausschluss von Fehlalarmen für das Cisco Secure Intrusion Prevention System (IPS) beschrieben.

Voraussetzungen

Anforderungen

Es gibt keine spezifischen Anforderungen für dieses Dokument.

Verwendete Komponenten

Die Informationen in diesem Dokument basieren auf Cisco Secure Intrusion Prevention System (IPS) Version 7.0 und Cisco IPS Manager Express 7.0.

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netz Live ist, überprüfen Sie, ob Sie die mögliche Auswirkung jedes möglichen Befehls verstehen.

Konventionen

Weitere Informationen zu Dokumentkonventionen finden Sie unter Cisco Technical Tips Conventions (Technische Tipps von Cisco zu Konventionen).

Fehlalarme und Fehlalarme

Cisco Secure IPS löst einen Alarm aus, wenn ein bestimmtes Paket oder eine bestimmte Paketsequenz den Merkmalen bekannter Angriffsprofile entspricht, die in den Cisco Secure IPS-Signaturen definiert sind. Ein wichtiges Designkriterium für die IPS-Signatur ist die Minimierung des Auftretens von falsch positiven und falsch negativen Alarmen.

Fehlalarme (gutartige Auslöser) treten auf, wenn das IPS bestimmte gutartige Aktivitäten als schädlich meldet. Dies erfordert menschliches Eingreifen, um das Ereignis zu diagnostizieren. Eine große Anzahl von Fehlalarmen kann die Ressourcen erheblich belasten, und die für ihre Analyse erforderlichen Fachkenntnisse sind kostspielig und schwer zu finden.

Falsche Negative treten auf, wenn das IPS schädliche Aktivitäten nicht erkennt und meldet. Dies kann katastrophale Folgen haben, und die Signaturen müssen fortlaufend aktualisiert werden, wenn neue Exploits und Hacking-Techniken entdeckt werden. Der Minimierung von Fehlalarmen wird eine sehr hohe Priorität eingeräumt, manchmal auf Kosten einer höheren Anzahl von Fehlalarmen.

Aufgrund der Art der Signaturen, die IPS zum Erkennen schädlicher Aktivitäten verwenden, ist es fast unmöglich, Fehlalarme und -negativen vollständig zu beseitigen, ohne die Effektivität des IPS erheblich zu beeinträchtigen oder die Computing-Infrastruktur einer Organisation (wie Hosts und Netzwerken) ernsthaft zu unterbrechen. Durch angepasstes Tuning bei der Bereitstellung eines IPS werden Fehlalarme minimiert. Eine regelmäßige Neuanpassung ist erforderlich, wenn sich die Computing-Umgebung ändert (z. B. wenn neue Systeme und Anwendungen bereitgestellt werden). Cisco Secure IPS bietet eine flexible Abstimmungsfunktion, mit der Fehlalarme im Dauerbetrieb minimiert werden können.

Der Cisco Secure IPS-Ausschlussmechanismus

Cisco Secure IPS bietet die Möglichkeit, eine bestimmte Signatur von oder an eine bestimmte Host- oder Netzwerkadresse auszuschließen. Ausgeschlossene Signaturen generieren keine Alarmsymbole oder Protokolldatensätze, wenn sie von Hosts oder Netzwerken ausgelöst werden, die über diesen Mechanismus ausdrücklich ausgeschlossen sind. Eine Netzwerkmanagementstation kann beispielsweise eine Netzwerkerkennung durchführen, indem sie Ping-Sweeps ausführt, die den ICMP-Netzwerk-Sweep mit Echo-Signatur (Signatur-ID 2100) auslösen. Wenn Sie die Signatur ausschließen, müssen Sie den Alarm nicht jedes Mal analysieren und löschen, wenn die Netzwerkerkennung ausgeführt wird.

Einen Host ausschließen

Gehen Sie wie folgt vor, um einen bestimmten Host (eine Quell-IP-Adresse) von der Generierung eines bestimmten Signatur-Alarms auszuschließen:

-

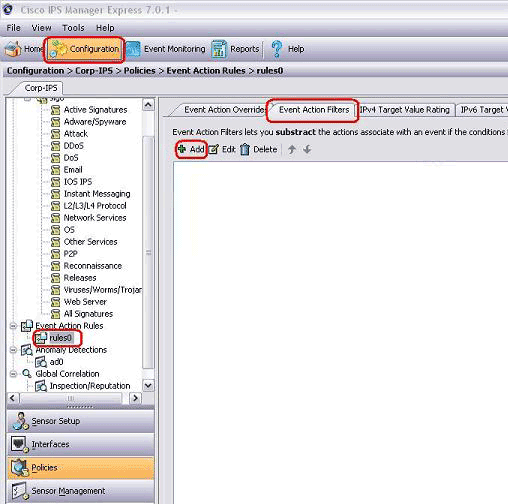

Wählen Sie Configuration > Corp-IPS > Policies > Event Action Rules > rules0 aus, und klicken Sie auf die Registerkarte Event Action Filters (Ereignisaktionsfilter).

-

Klicken Sie auf Hinzufügen.

-

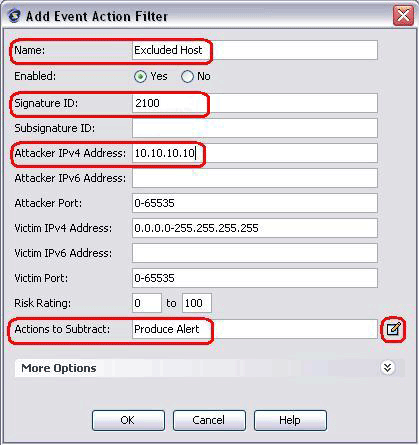

Geben Sie den Filternamen, die Signatur-ID, die IPv4-Adresse des Angreifers und die Aktion zum Subtrahieren in die entsprechenden Felder ein, und klicken Sie dann auf OK.

Hinweis: Wenn Sie mehrere IP-Adressen aus verschiedenen Netzwerken ausschließen müssen, können Sie das Komma als Trennzeichen verwenden. Wenn Sie jedoch ein Komma verwenden, vermeiden Sie das nachfolgende Leerzeichen nach dem Komma. Andernfalls wird möglicherweise ein Fehler ausgegeben.

Hinweis: Außerdem können Sie die Variablen verwenden, die auf der Registerkarte "Ereignisvariablen" definiert sind. Diese Variablen sind nützlich, wenn derselbe Wert in mehreren Ereignisaktionsfiltern wiederholt werden muss. Sie müssen ein Dollarzeichen ($) als Präfix für die Variable verwenden. Die Variable kann eines der folgenden Formate haben:

-

Vollständige IP-Adresse, z. B. 10.77.23.23

-

Bereich der IP-Adressen, z. B. 10.9.2.10-10.9.2.155.

-

Ein IP-Adressbereich, z. B. 172.16.33.15-172.16.33.100, 192.168.100.1-192.168.100.11.

-

Ein Netzwerk ausschließen

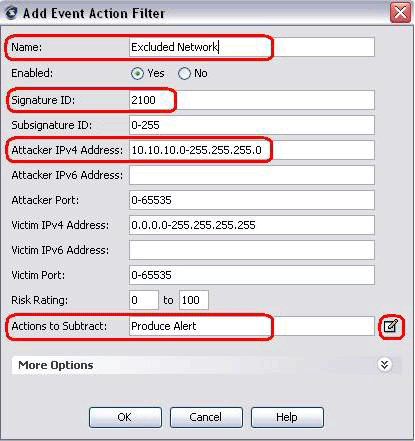

Der Ereignisaktionsfilter schließt darüber hinaus bestimmte Signaturen aus, die einen Alarm basierend auf einer Quell- oder Zielnetzwerkadresse auslösen.

Gehen Sie wie folgt vor, um ein Netzwerk von der Generierung eines bestimmten Signatur-Alarms auszuschließen:

-

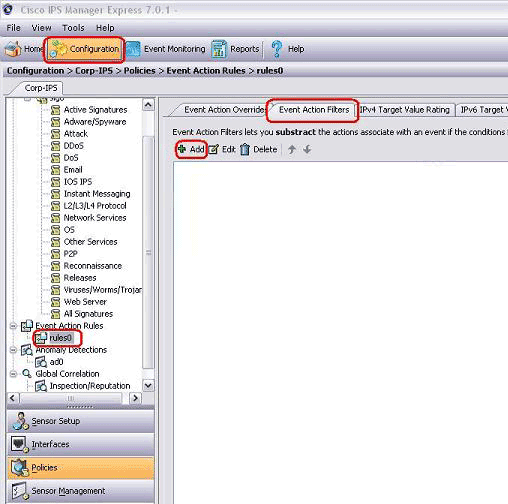

Klicken Sie auf die Registerkarte Ereignisaktionsfilter.

-

Klicken Sie auf Hinzufügen.

-

Geben Sie den Filternamen, die Signatur-ID, die Netzwerkadresse mit der Subnetzmaske und die Aktion zum Subtrahieren in die entsprechenden Felder ein, und klicken Sie dann auf OK.

Signaturen global deaktivieren

Sie können jederzeit eine Warnmeldung für eine Signatur deaktivieren. Gehen Sie wie folgt vor, um Signaturen zu aktivieren, zu deaktivieren und zu entfernen:

-

Melden Sie sich bei IME über ein Konto mit Administrator- oder Operator-Berechtigungen an.

-

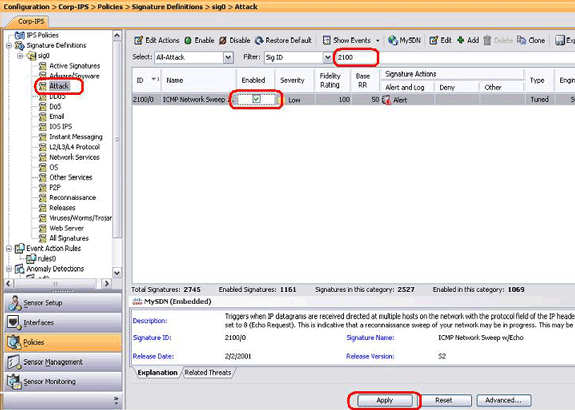

Wählen Sie Configuration > sensor_name > Policies > Signature Definitions > sig0 > All Signatures aus.

-

Um eine Signatur zu finden, wählen Sie eine Sortieroption aus der Dropdown-Liste Filter (Filter) aus. Wenn Sie beispielsweise nach einer ICMP-Netzwerk-Sweep-Signatur suchen, wählen Sie unter sig0 die Option All Signatures (Alle Signaturen) aus, und suchen Sie dann nach der Signatur-ID oder dem Namen. Der Bereich sig0 wird aktualisiert und zeigt nur die Signaturen an, die Ihren Sortierkriterien entsprechen.

-

Um eine vorhandene Signatur zu aktivieren oder zu deaktivieren, wählen Sie die Signatur aus, und gehen Sie wie folgt vor:

-

Zeigen Sie die Spalte Enabled (Aktiviert) an, um den Status der Signatur zu bestimmen. Bei einer aktivierten Signatur ist das Kontrollkästchen aktiviert.

-

Um eine deaktivierte Signatur zu aktivieren, aktivieren Sie das Kontrollkästchen Aktiviert.

-

Um eine aktivierte Signatur zu deaktivieren, deaktivieren Sie das Kontrollkästchen Aktiviert.

-

Um eine oder mehrere Signaturen zurückzuziehen, wählen Sie die Signatur(en) aus, klicken Sie mit der rechten Maustaste, und klicken Sie dann auf Status ändern zu > Zurückgezogen.

-

-

Klicken Sie auf Apply (Übernehmen), um die Änderungen zu übernehmen und die überarbeitete Konfiguration zu speichern.

Zugehörige Informationen

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

10-Dec-2001 |

Erstveröffentlichung |

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback