Einführung

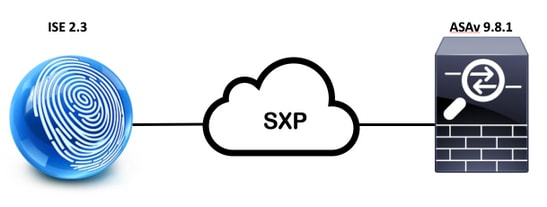

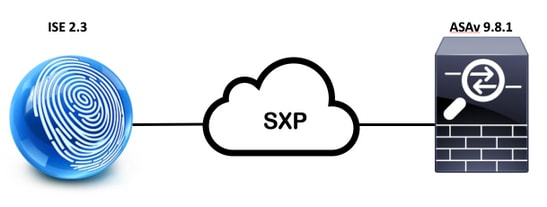

In diesem Dokument wird beschrieben, wie eine SXP-Verbindung (Security Group Exchange Protocol) zwischen ISE (Identity Services Engine) und einer ASAv (Virtual Adaptive Security Appliance) konfiguriert wird.

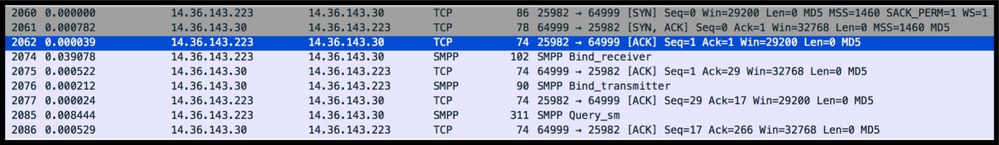

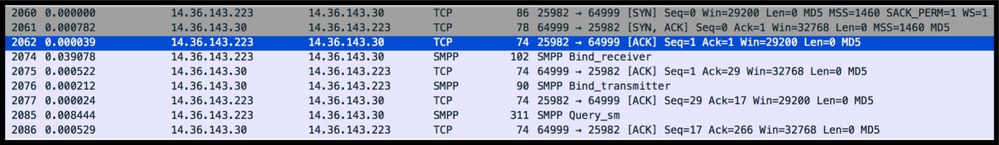

SXP ist das SGT (Security Group Tag) Exchange Protocol, das von TrustSec verwendet wird, um IP-to-SGT-Zuordnungen an TrustSec-Geräte weiterzugeben. SXP wurde entwickelt, um Netzwerken, die Geräte von Drittanbietern oder ältere Cisco Geräte ohne Unterstützung für Inline-Tagging von SGT enthalten, TrustSec-Funktionen zu ermöglichen. SXP ist ein Peering-Protokoll, ein Gerät fungiert als Lautsprecher, das andere als Listener. Der SXP-Lautsprecher ist für das Senden der IP-SGT-Bindungen verantwortlich, und der Listener ist für das Sammeln dieser Bindungen verantwortlich. Die SXP-Verbindung verwendet den TCP-Port 64999 als zugrunde liegendes Transportprotokoll und MD5 für Nachrichtenintegrität/Authentizität.

SXP wurde als IETF-Entwurf unter dem folgenden Link veröffentlicht:

https://datatracker.ietf.org/doc/draft-smith-kandula-sxp/

Voraussetzungen

Anforderungen

TrustSec-Kompatibilitätsmatrix:

http://www.cisco.com/c/en/us/solutions/enterprise-networks/trustsec/solution-overview-listing.html

Verwendete Komponenten

ISE 2.3

ASAv 9.8.1

ASDM 7.8.1.150

Netzwerkdiagramm

IP-Adressen

ISE: 14.36.143.223

ASAv: 14.36.143.30 Uhr

Erstkonfiguration

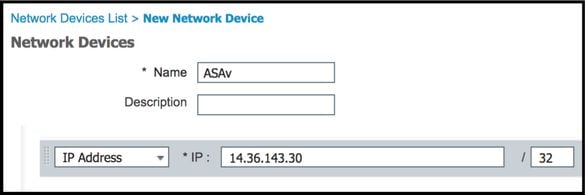

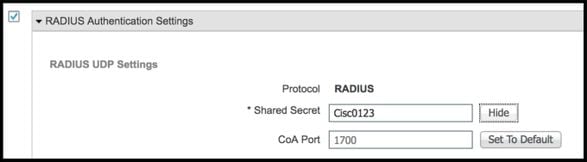

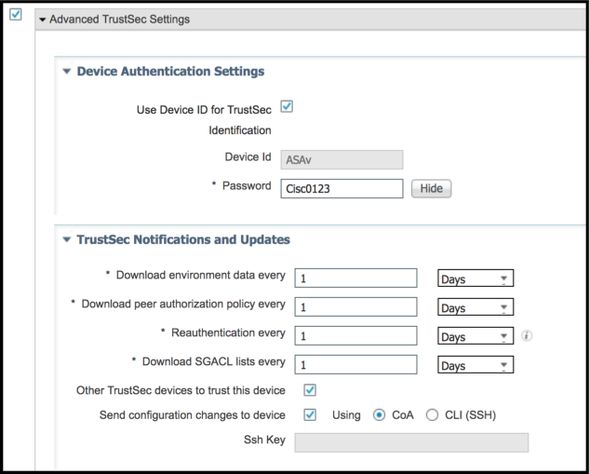

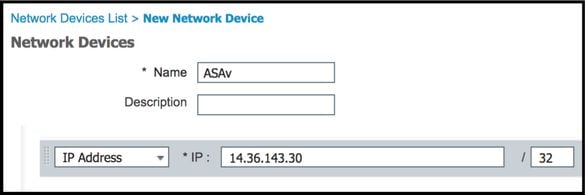

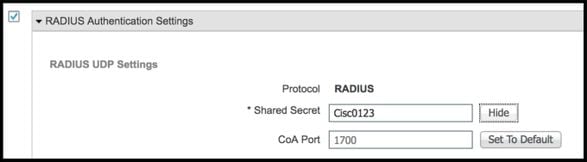

ISE-Netzwerkgerät

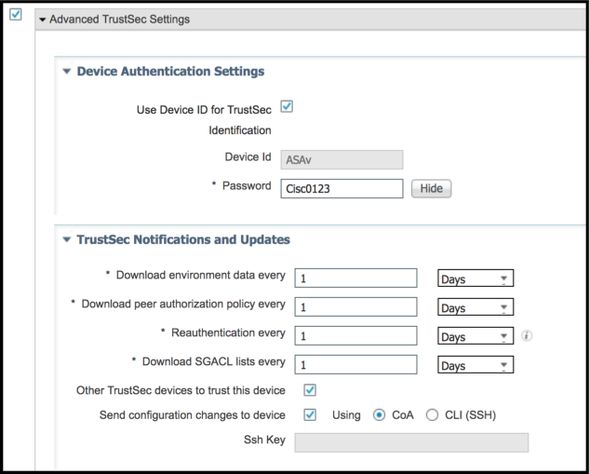

Registrierung der ASA als Netzwerkgerät

WorkCenter > TrustSec > Components > Network Devices > Add

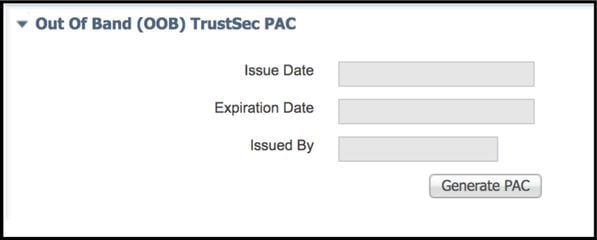

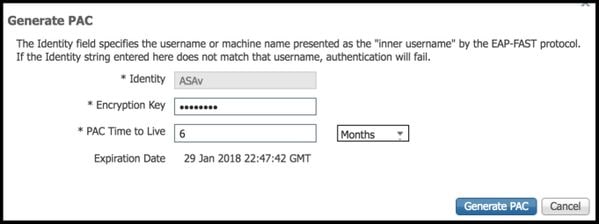

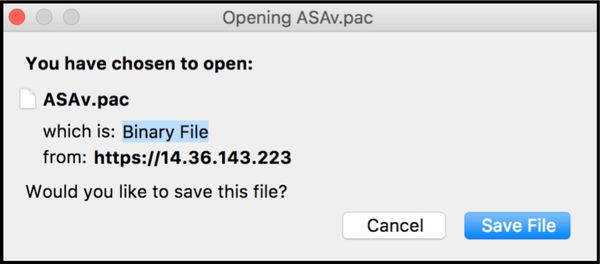

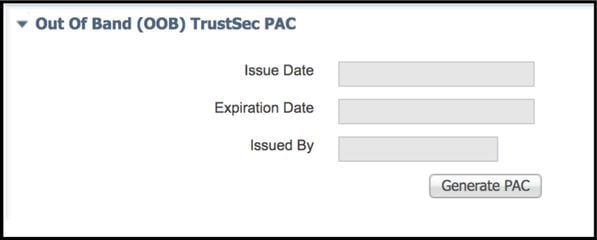

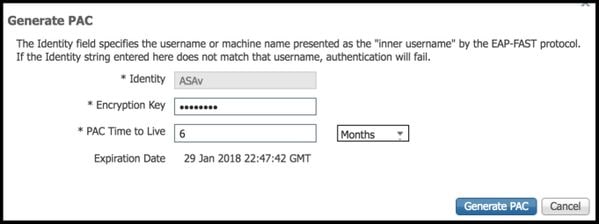

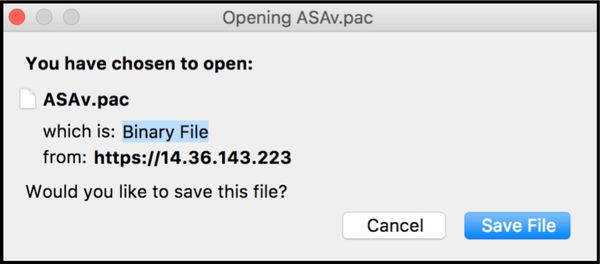

OOB-PAC (Protected Access Credential) erstellen und herunterladen

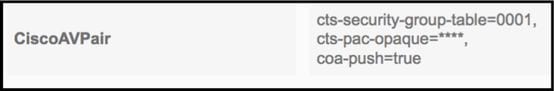

ASDM AAA-Serverkonfiguration

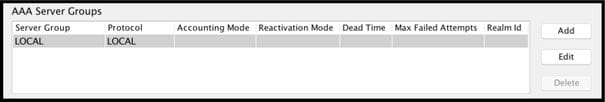

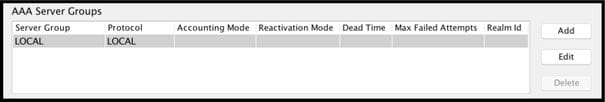

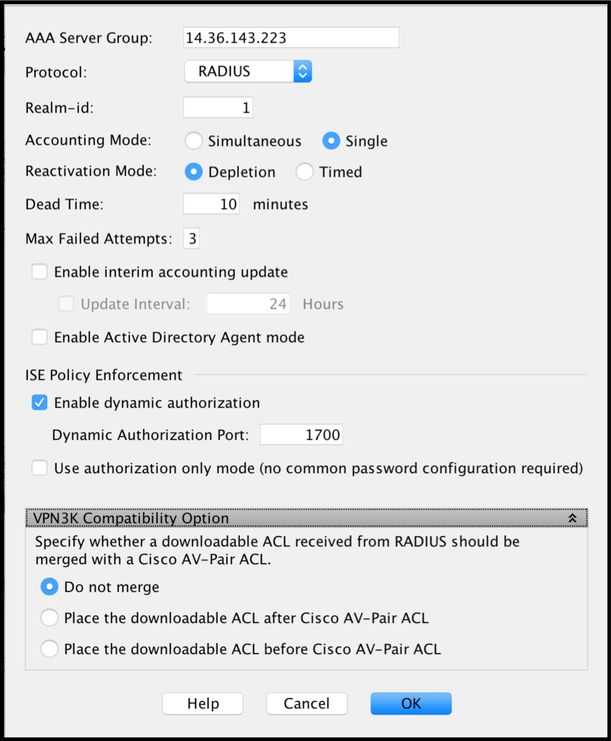

AAA-Servergruppe erstellen

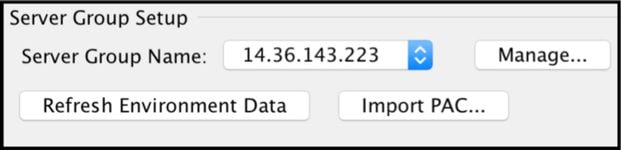

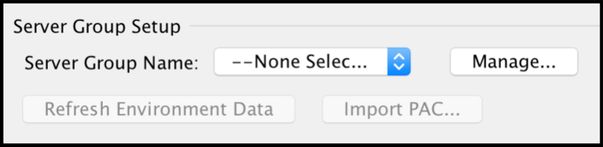

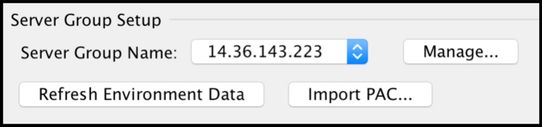

Configuration > Firewall > Identity by TrustSec > Server Group Setup > Manage..

AAA-Servergruppen > Hinzufügen

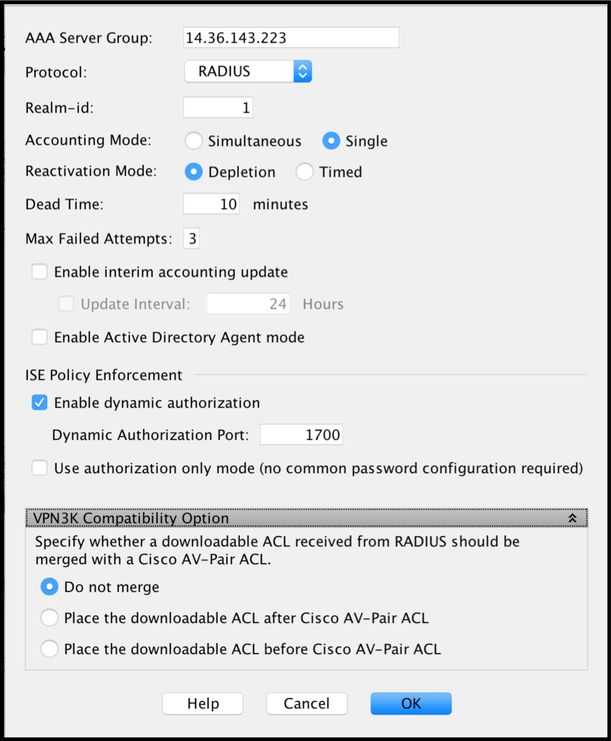

- AAA-Servergruppe: <Gruppenname>

- Dynamische Autorisierung aktivieren

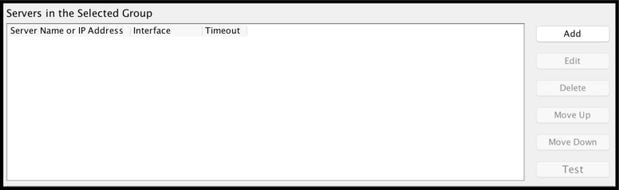

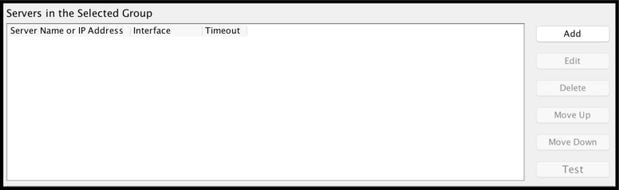

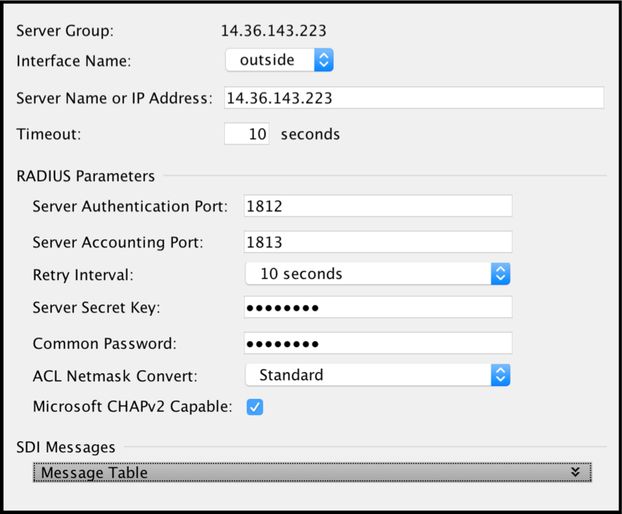

Server zur Servergruppe hinzufügen

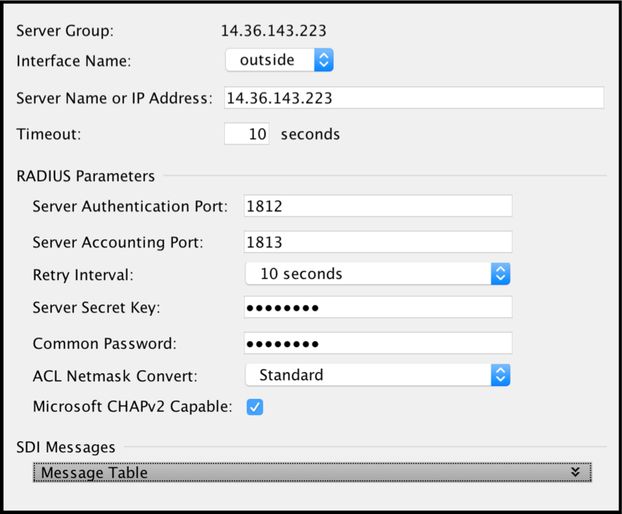

Server in der ausgewählten Gruppe > Hinzufügen

- Servername oder IP-Adresse: <ISE-IP-Adresse>

- Server-Authentifizierungsport: 1812

- Server-Buchhaltungsport: 1813

- Serverschlüssel: Cisco

- Allgemeines Kennwort: Cisco

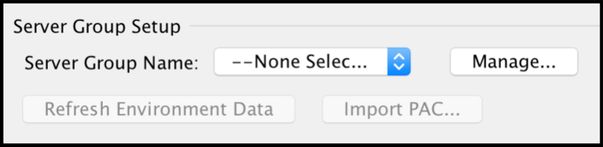

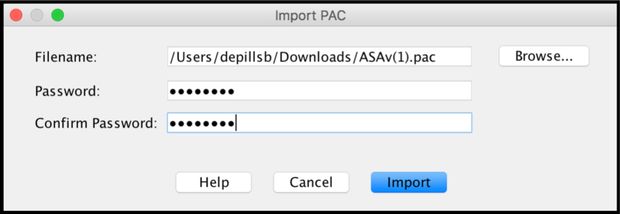

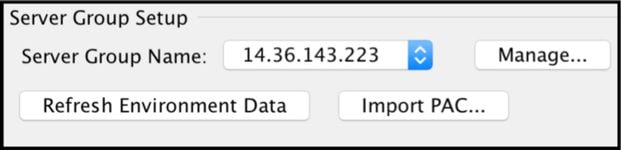

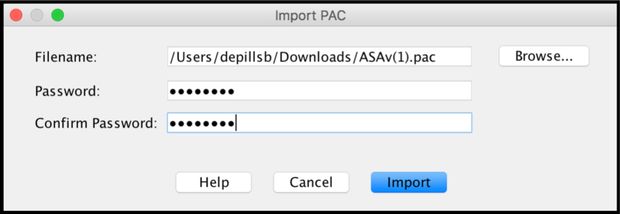

PAC aus ISE herunterladen importieren

Konfiguration > Firewall > Identität nach TrustSec > Server Group Setup > PAC importieren..

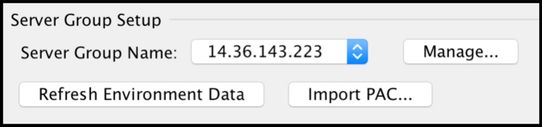

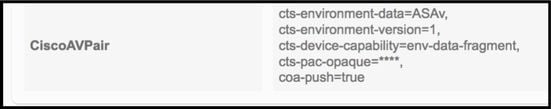

Daten der Refresh-Umgebung

Konfiguration > Firewall > Identität nach TrustSec > Servergruppeneinrichtung > Umgebungsdaten aktualisieren

Überprüfung

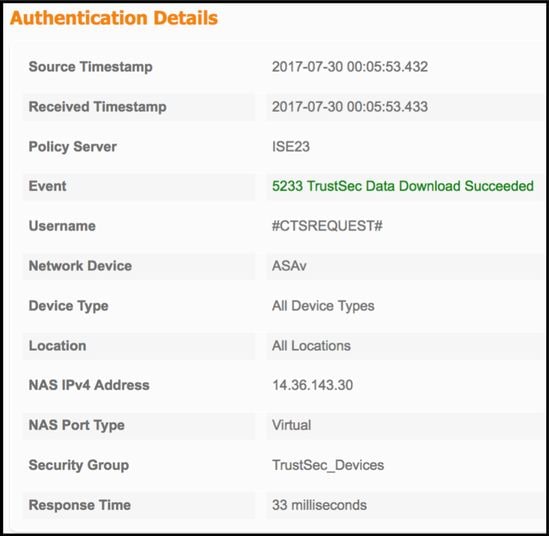

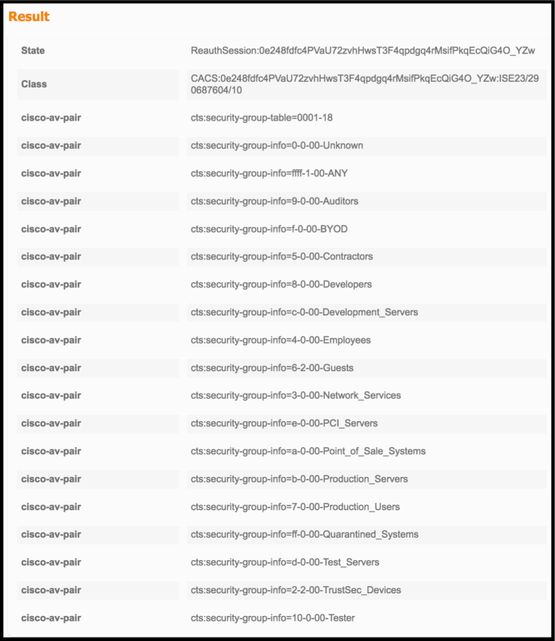

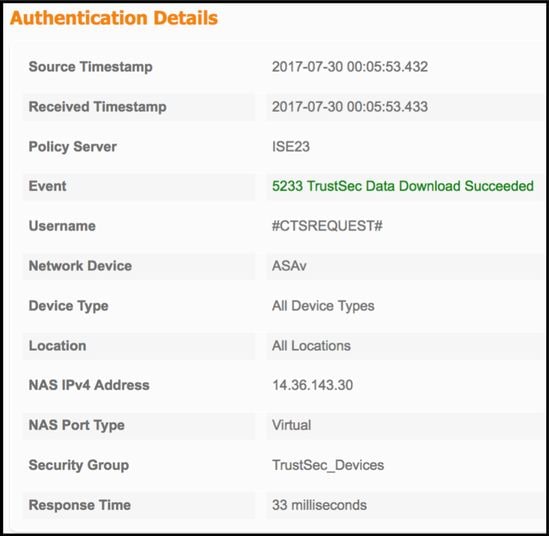

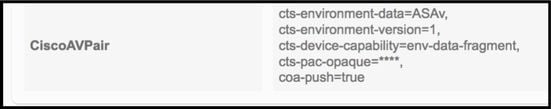

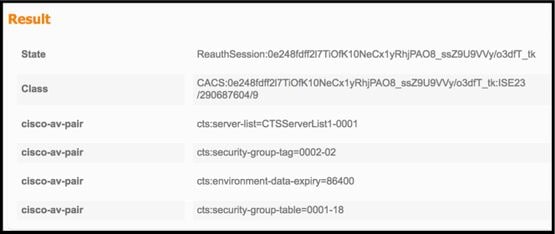

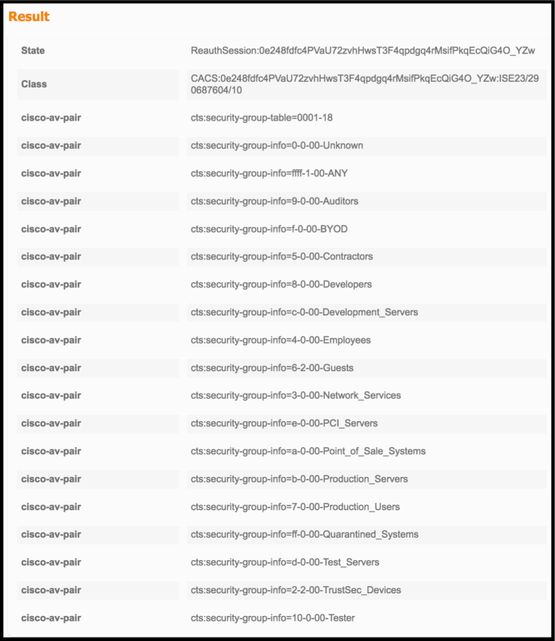

ISE-Live-Protokolle

Betrieb > RADIUS > Live Logs

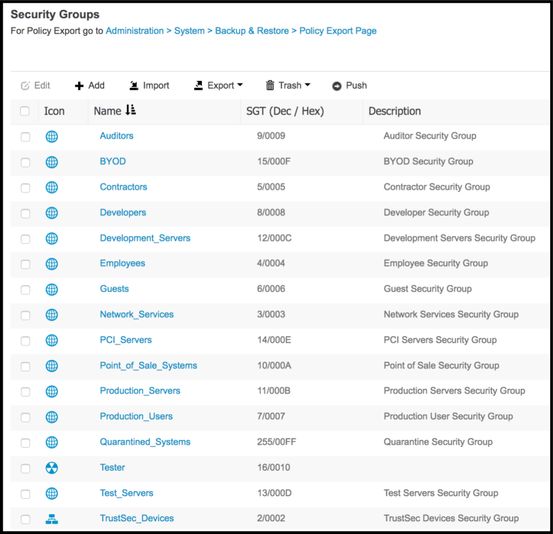

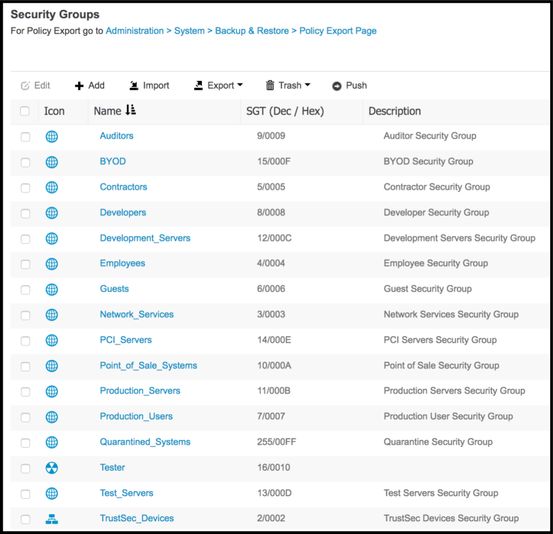

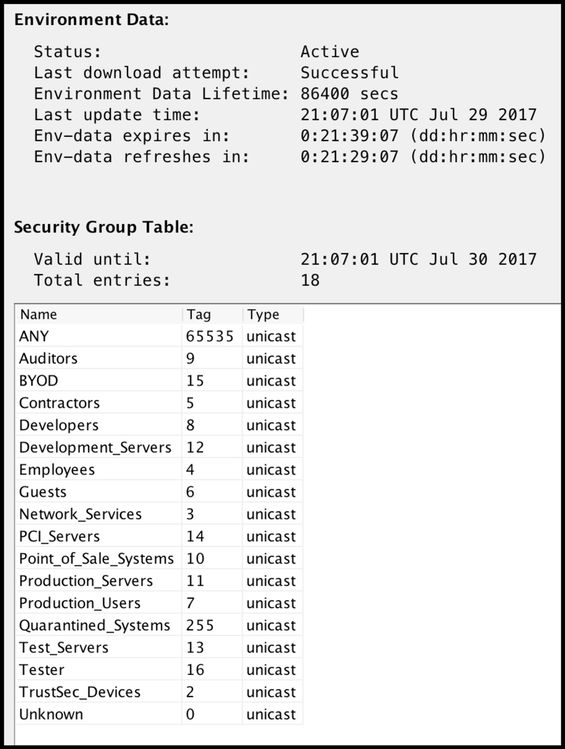

ISE-Sicherheitsgruppen

Work Center > TrustSec > Components > Security Groups

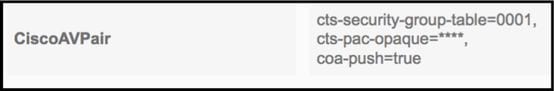

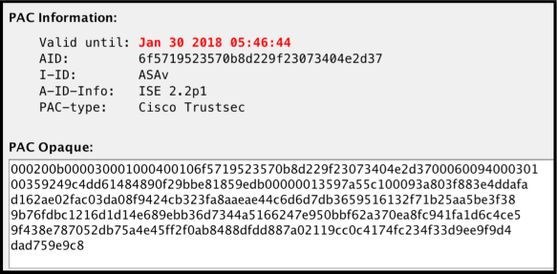

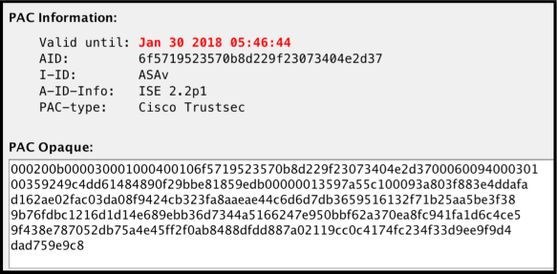

ASDM PAC

Überwachung > Eigenschaften > Identität nach TrustSec > PAC

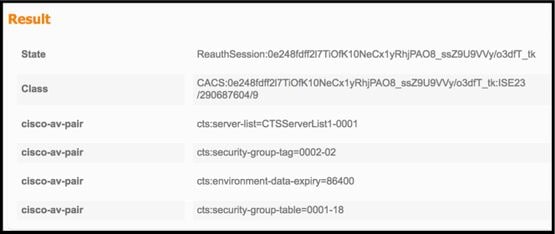

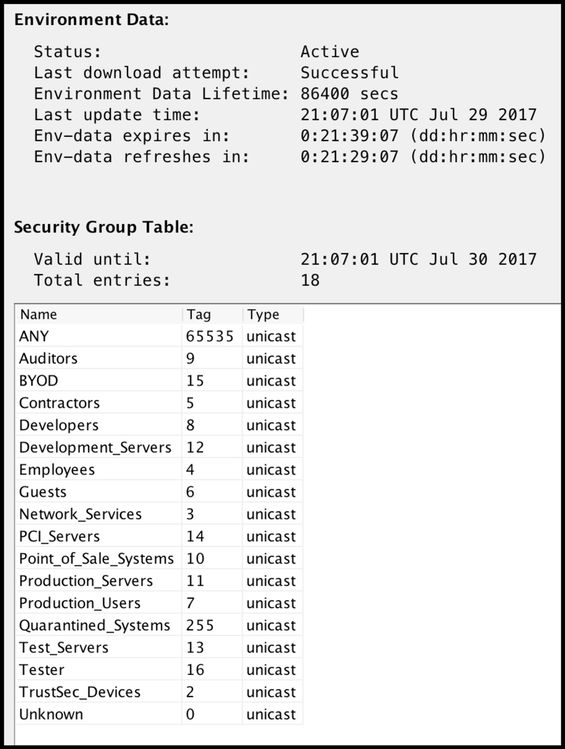

ASDM-Umgebungsdaten und Sicherheitsgruppen

Überwachung > Eigenschaften > Identität nach TrustSec > Umgebungsdaten

ASDM SXP-Konfiguration

SXP aktivieren

Konfiguration > Firewall > Identität nach TrustSec > SGT Exchange Protocol (SXP) aktivieren

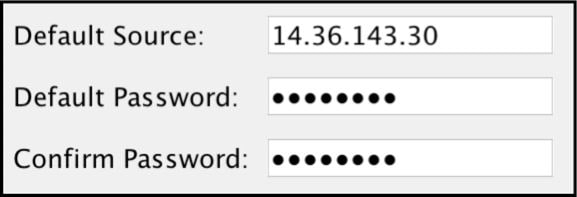

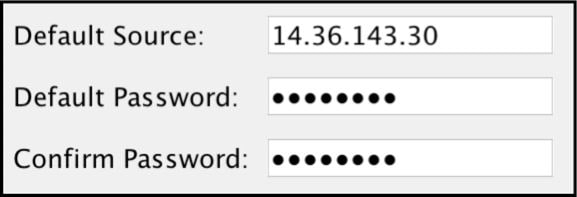

Standard-SXP-Quell-IP-Adresse und Standard-SXP-Kennwort festlegen

Konfiguration > Firewall > Identität nach TrustSec > Verbindungspersonal

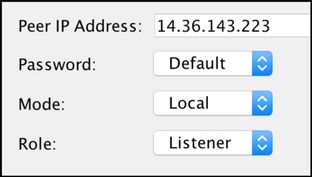

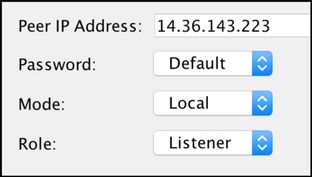

SXP-Peer hinzufügen

Konfiguration > Firewall > Identity by TrustSec > Connection Peers > Add

- Peer-IP-Adresse: <ISE-IP-Adresse>

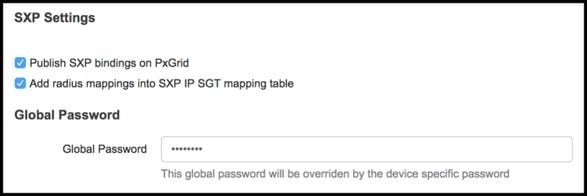

ISE SXP-Konfiguration

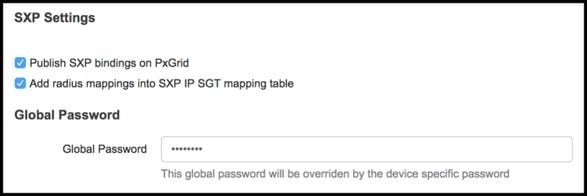

Globale SXP-Kennworteinstellung

WorkCenter > TrustSec > Einstellungen > SXP-Einstellungen

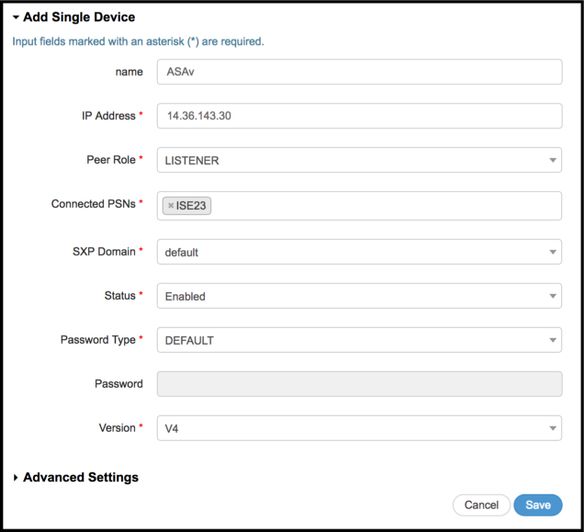

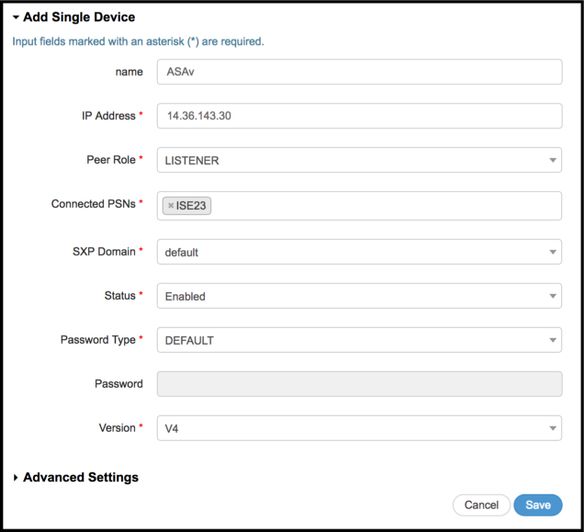

SXP-Gerät hinzufügen

WorkCenter > TrustSec > SXP > SXP Devices > Add

SXP-Verifizierung

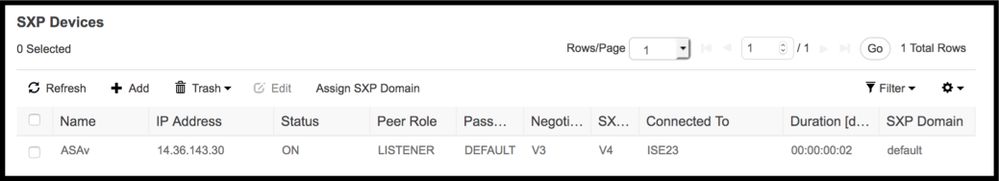

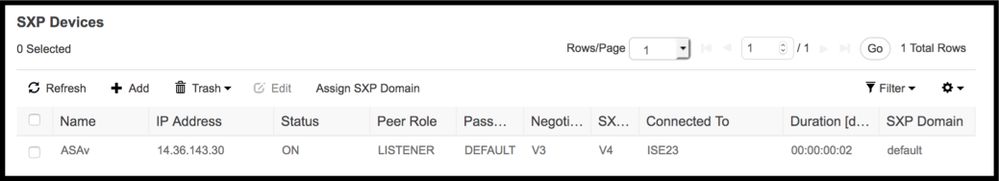

ISE SXP-Verifizierung

WorkCenter > TrustSec > SXP > SXP Devices

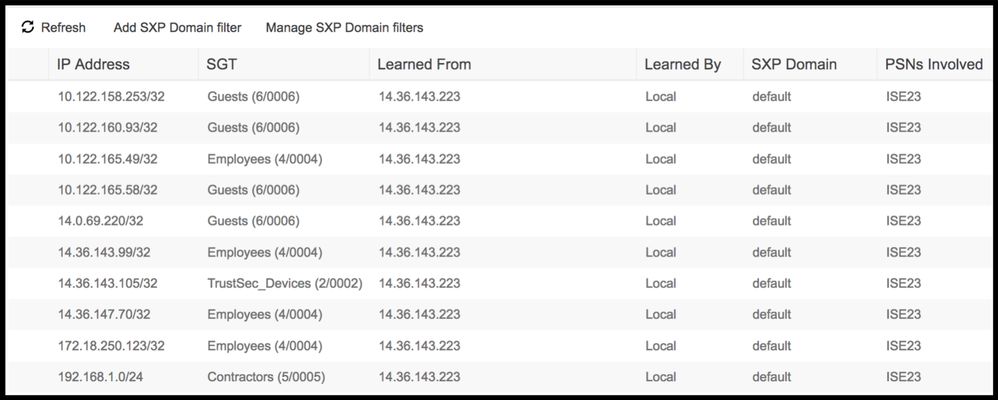

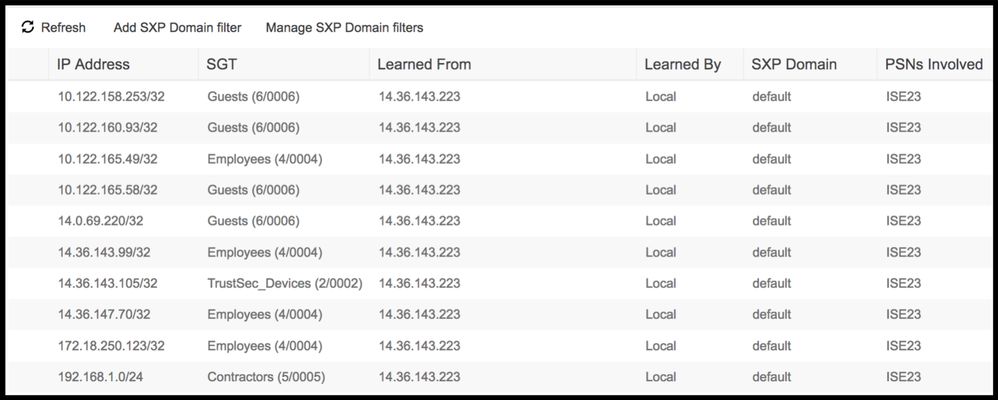

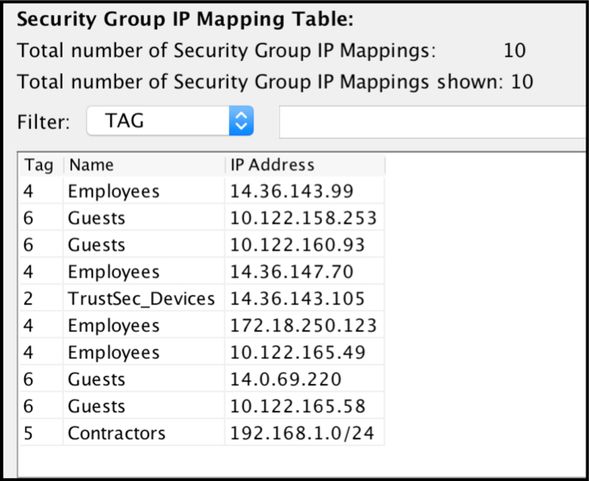

ISE-SXP-Zuordnungen

WorkCenter > TrustSec > SXP > Alle SXP-Zuordnungen

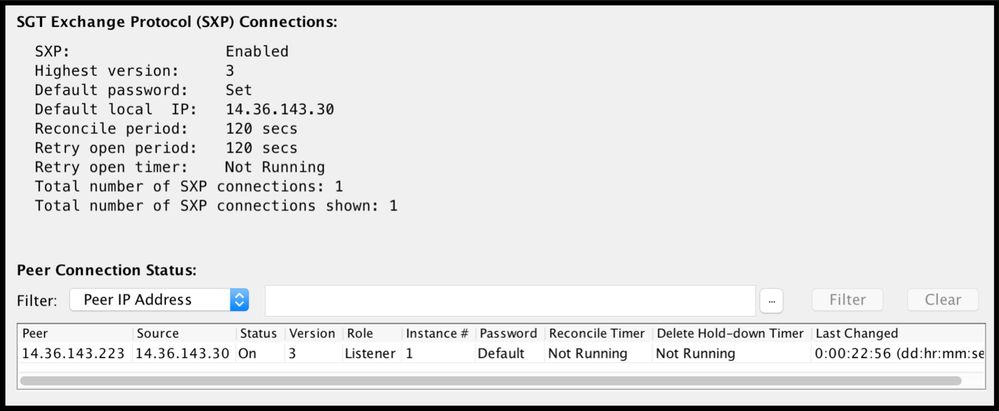

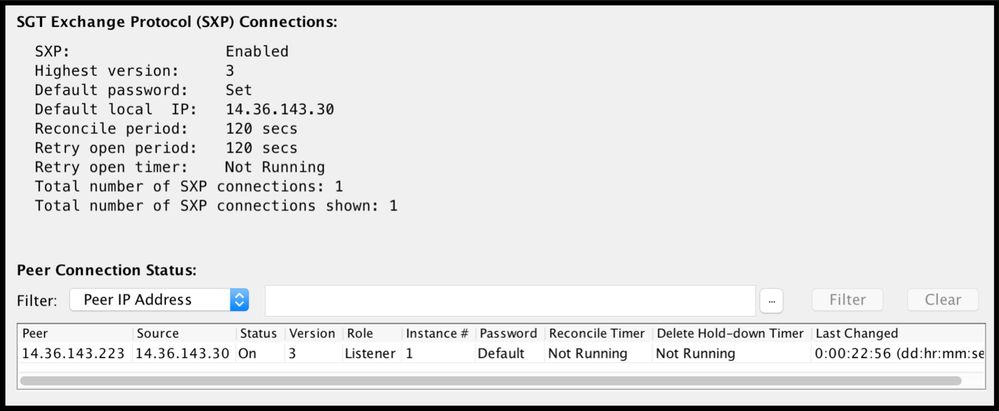

ASDM SXP-Verifizierung

Überwachung > Eigenschaften > Identität nach TrustSec > SXP-Verbindungen

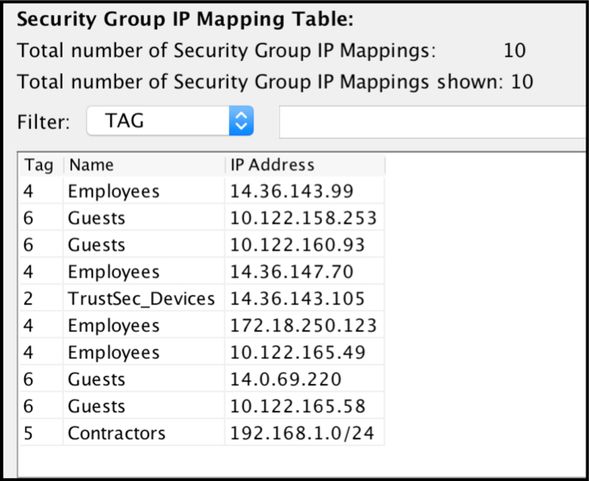

ASDM hat SXP-IP-zu-SGT-Zuordnungen gelernt

Überwachung > Eigenschaften > Identität nach TrustSec > IP-Zuordnungen

Paketerfassung für ISE

Feedback

Feedback