Einleitung

In diesem Dokument wird die Konfiguration zum Erstellen eines Content-Filters beschrieben, der ein Schlüsselwort in einem E-Mail-Betreff erkennt und sicher über den CRES-Service sendet.

Voraussetzungen

Anforderungen

Cisco empfiehlt, sich mit folgenden Themen vertraut zu machen:

- Cisco Secure Email Gateway (SEG/ESA)

- Cisco IronPort Email Encryption-Funktion aktiviert

- Kenntnisse zu Content-Filtern

- Verschlüsselungskenntnisse

- Kenntnisse über den Cisco Secure Email Encryption Service (CRES)

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

- E-Mail Security Appliance

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Hintergrundinformationen

Mit dem CRES-Dienst können Sie E-Mails entsprechend den Anforderungen Ihres Unternehmens verschlüsseln.

Dies kann durch die Erstellung eines Content-Filters erfolgen, um eine Phrase oder einen Ausdruck im Betreff-Header auszulösen. Auf diese Weise kann der Endbenutzer eine E-Mail verschlüsseln, indem er einfach den Ausdruck in den Betreff der E-Mail einfügt.

Konfiguration

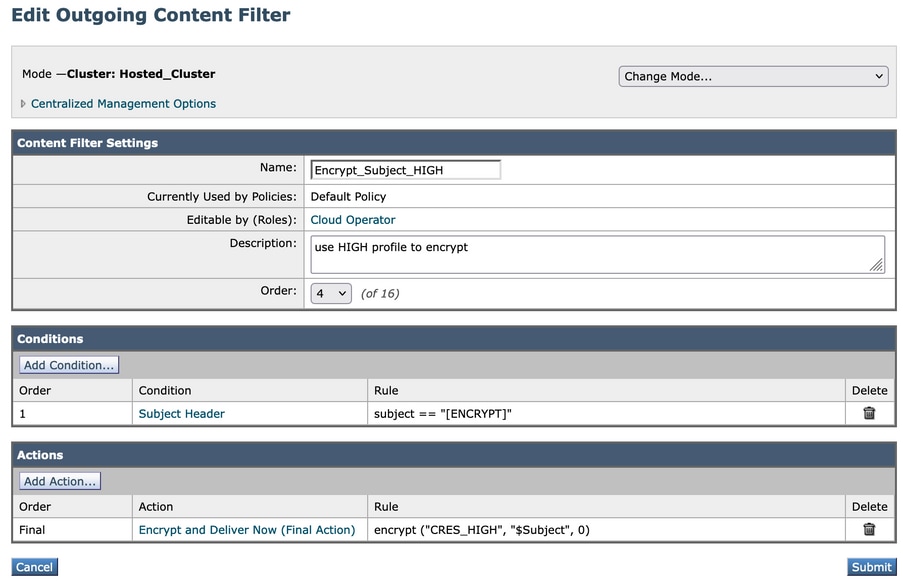

Erstellen des Content-Filters für ausgehende Nachrichten

Erstellen Sie den Content-Filter in der ESA:

- Navigieren Sie zu Mail-Policys > Filter für ausgehenden Inhalt.

- Klicken Sie auf Filter hinzufügen.

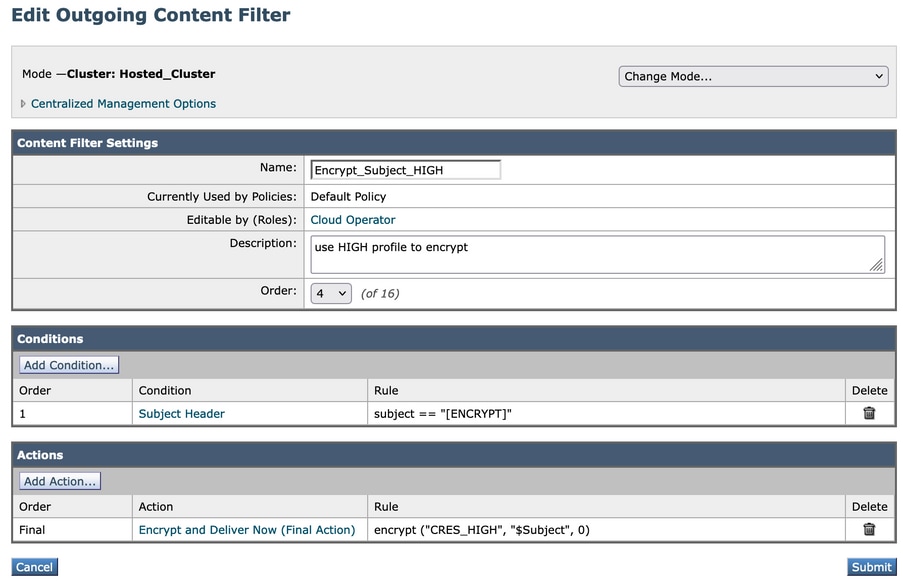

- Nennen Sie den Filter.

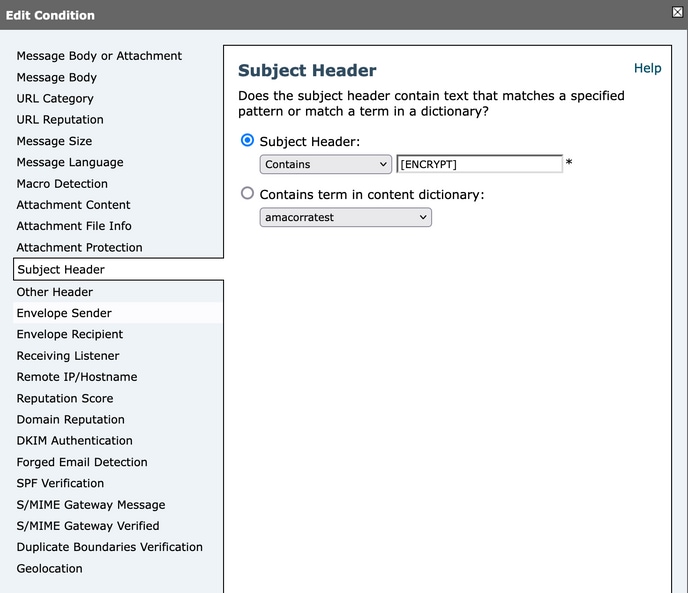

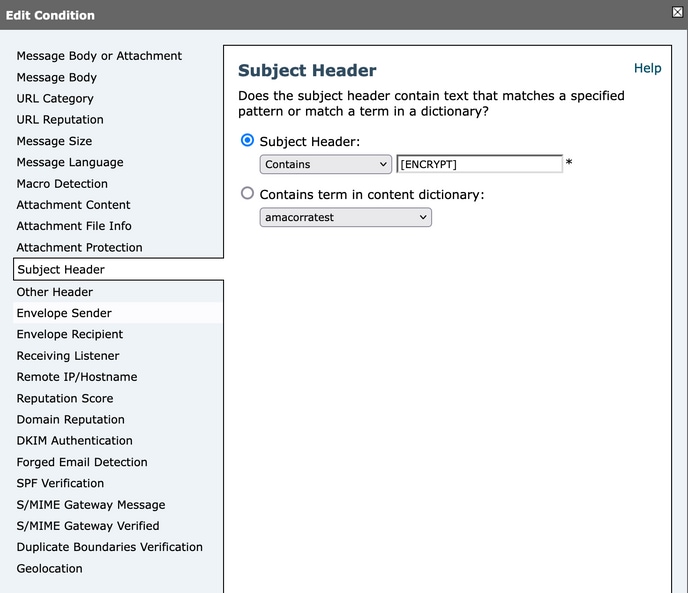

- Klicken Sie auf Bedingung hinzufügen.

- Wählen Sie die Betreffzeile aus.

- Wählen Sie die Bedingung für den Betreff-Header nach Bedarf aus, und fügen Sie das Wort oder die Phrase in das Feld ein.

- Klicken Sie auf OK.

- Klicken Sie auf Aktion hinzufügen.

- Wählen Sie "Verschlüsseln und jetzt zustellen" aus (Abschließende Aktion).

- Wählen Sie das gewünschte Verschlüsselungsprofil aus.

- Senden und bestätigen Sie Änderungen.

Warnung: Wenn Sie den Betreff-Header zusammen mit regulären Ausdrücken hinzufügen möchten, liegt dies an Ihnen, da die Kombinationen von regulären Ausdrücken, die für diesen Filter verwendet werden können, viele sein können und eine falsche Verwendung in der Konfiguration verursachen können.

Beispiel:

Content-Filter zur Mail-Policy für \"Ausgehend\" hinzufügen

Nachdem Sie den Content-Filter in der ESA erstellt haben, müssen Sie sicherstellen, dass er in Ihrer Mail-Richtlinie für ausgehende Nachrichten aktiviert ist.

- Navigieren Sie in der ESA-GUI zu Mail Policies > Outgoing Mail Policies.

- Wählen Sie die Richtlinie aus, in der Ihr Content-Filter funktionieren kann. Verwenden Sie in diesem Fall die Standardrichtlinie.

- Wechseln Sie zur siebten Spalte, die mit Inhaltsfiltern verknüpft ist, und klicken Sie auf die Felder, die in dieser Spalte angezeigt werden.

- Wählen Sie die Option Content-Filter aktivieren (Einstellungen anpassen) und dann den Content-Filter Encrypt_Subject_HIGH aus, den Sie in dieser Richtlinie aktivieren möchten.

- Klicken Sie auf Senden und dann auf Änderungen bestätigen.

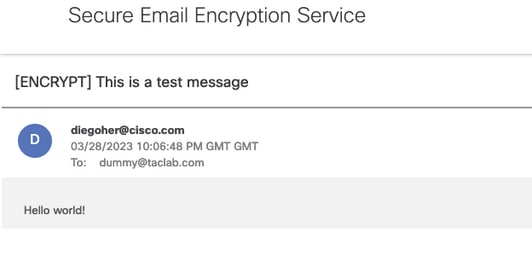

Test des Filters nach der Konfiguration

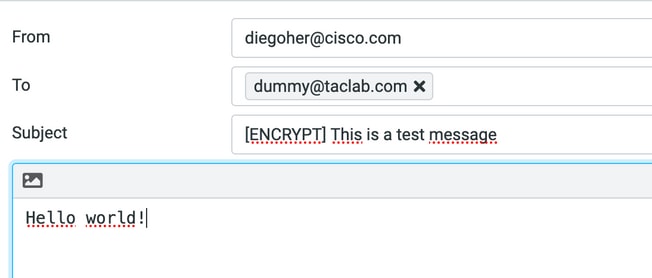

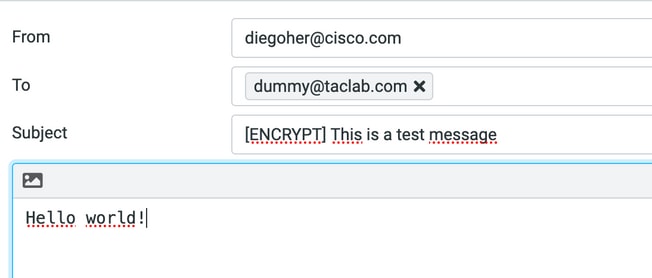

Die Nachricht hat das Wort [ENCRYPT] im Betreff.

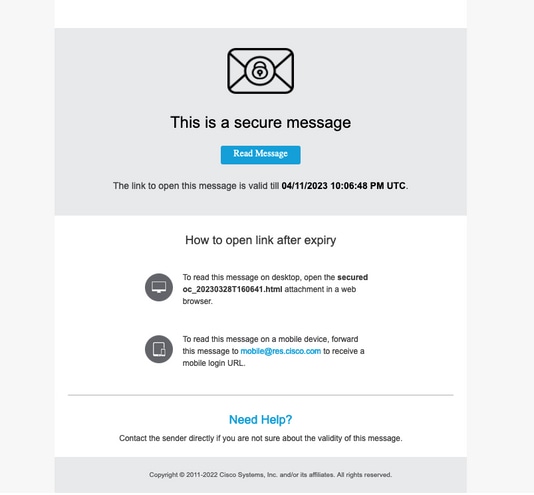

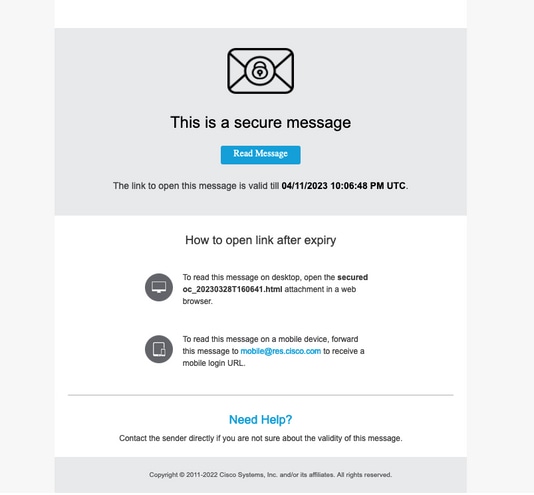

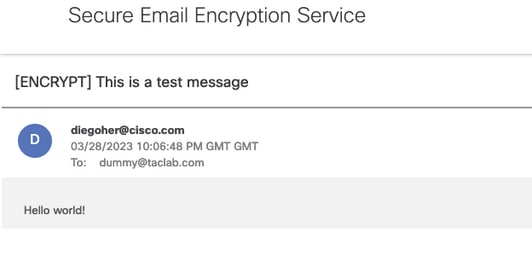

Der Empfänger erhält die Nachricht und kann sie öffnen, sobald er sich bei CRES registriert hat, um den Inhalt zu sehen.

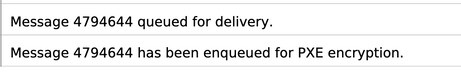

Überprüfen der ordnungsgemäßen Verschlüsselung einer Nachricht

Über Nachrichtenverfolgung

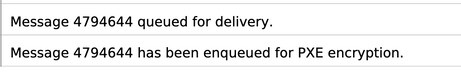

Wenn Sie in der Nachrichtenverfolgung (Message Tracking) nach einer Absender/Empfänger-Übereinstimmung suchen, die angibt, dass die Verschlüsselung erfolgreich war, wird diese so angezeigt.

Über CLI

Sie können grep verwenden, um Übereinstimmungen mit der PXE-Verschlüsselungsanweisung wie folgt zu finden:

(Machine esa1.cisco.com)> grep "PXE encryption" mail_logs

Tue Mar 28 16:06:41 2023 Info: MID 4794644 enqueued for PXE encryption

Tue Mar 28 16:06:49 2023 Info: MID 4794645 was generated based on MID 4794644 by PXE encryption filter 'Encrypt_Subject_HIGH'

Anmerkung: In der Nachrichtenverfolgung wird die Meldung angezeigt, dass die MID XXXX basierend auf der MID YYYY generiert wurde. Dies ist normal, da die ESA zuerst die unverschlüsselte Nachricht annimmt und diese dann in eine Warteschlange einreiht, um sie an die PXE-Verschlüsselungsengine zu senden.

Zugehörige Informationen

Feedback

Feedback