Konfigurieren der ASA 5506W-X mit einer Nicht-Standard-IP- oder einer Konfiguration mit mehreren VLANs

Download-Optionen

-

ePub (298.6 KB)

In verschiedenen Apps auf iPhone, iPad, Android, Sony Reader oder Windows Phone anzeigen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Inhalt

Einleitung

In diesem Dokument wird die Erstinstallation und -konfiguration eines Cisco Adaptive Security Appliance (ASA) 5506W-X-Geräts beschrieben, wenn das Standard-IP-Adressierungsschema geändert werden muss, um in ein vorhandenes Netzwerk zu passen, oder wenn mehrere Wireless-VLANs erforderlich sind. Bei der Änderung der Standard-IP-Adressen müssen verschiedene Konfigurationsänderungen vorgenommen werden, um auf den Wireless Access Point (WAP) zuzugreifen und sicherzustellen, dass andere Dienste (z. B. DHCP) weiterhin wie erwartet funktionieren. Darüber hinaus enthält dieses Dokument einige CLI-Konfigurationsbeispiele für den integrierten Wireless Access Point (WAP), um die Erstkonfiguration des WAP zu vereinfachen. Dieses Dokument soll die auf der Cisco Website verfügbare Schnellstartanleitung für die Cisco ASA 5506-X ergänzen.

Voraussetzungen

Dieses Dokument gilt nur für die Erstkonfiguration eines Cisco ASA5506W-X-Geräts, das einen Wireless Access Point enthält. Es ist nur für die verschiedenen Änderungen vorgesehen, die erforderlich sind, wenn Sie das vorhandene IP-Adressierungsschema ändern oder zusätzliche Wireless-VLANs hinzufügen. Bei Installationen mit Standardkonfiguration muss auf die vorhandene Schnellstartanleitung für ASA 5506-X verwiesen werden.

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Cisco ASA 5506W-X

- Client-Maschine mit einem Terminalemulationsprogramm wie Putty, SecureCRT, etc.

- Konsolenkabel und serieller PC-Terminaladapter (DB-9 auf RJ-45)

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

- Cisco ASA 5506W-X

- Client-Maschine mit einem Terminalemulationsprogramm wie Putty, SecureCRT, etc.

- Konsolenkabel und serieller PC-Terminaladapter (DB-9 auf RJ-45)

- ASA FirePOWER-Modul

- Integrierter Cisco Aironet 702i Wireless Access Point (integriertes WAP)

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netz Live ist, überprüfen Sie, ob Sie die mögliche Auswirkung jedes möglichen Befehls verstehen.

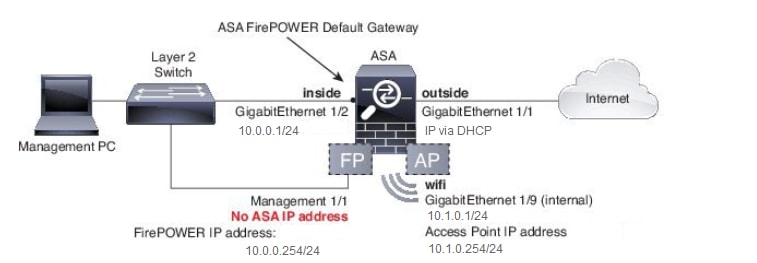

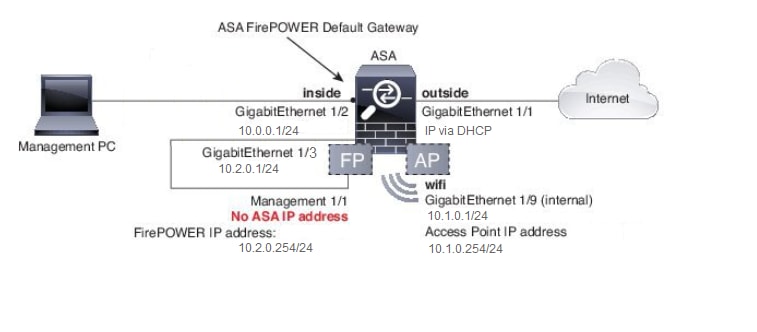

Netzwerkdiagramme

Wie in diesem Bild gezeigt, werden Beispiele für die IP-Adressierung in zwei verschiedenen Topologien verwendet:

ASA + FirePOWER mit einem internen Switch:

ASA + FirePOWER ohne internen Switch:

Konfigurieren

Diese Schritte müssen in der richtigen Reihenfolge ausgeführt werden, nachdem Sie die ASA mit dem Konsolenkabel, das mit dem Client verbunden ist, hochgefahren und gestartet haben.

Schritt 1: Ändern der IP-Schnittstellenkonfiguration auf ASA

Konfigurieren Sie die internen Schnittstellen (GigabitEthernet 1/2) und die Wi-Fi-Schnittstellen (GigabitEthernet 1/9) so, dass sie in der vorhandenen Umgebung nach Bedarf IP-Adressen enthalten. In diesem Beispiel befinden sich interne Clients im Netzwerk 10.0.0.1/24 und WIFI-Clients im Netzwerk 10.1.0.1/24.

asa(config)# interface gigabitEthernet 1/2 asa(config-if)# ip address 10.0.0.1 255.255.255.0 asa(config)# interface gigabitEthernet 1/9 asa(config-if)# ip address 10.1.0.1 255.255.255.0[an error occurred while processing this directive]

Hinweis: Diese Warnung wird angezeigt, wenn Sie die oben angegebenen IP-Adressen für die Schnittstelle ändern. Das wird erwartet.

Interface address is not on same subnet as DHCP pool WARNING: DHCPD bindings cleared on interface 'inside', address pool removed[an error occurred while processing this directive]

Schritt 2: Ändern der DHCP-Pool-Einstellungen für interne und Wi-Fi-Schnittstellen

Dieser Schritt ist erforderlich, wenn die ASA als DHCP-Server in der Umgebung verwendet werden soll. Wenn ein anderer DHCP-Server verwendet wird, um Clients IP-Adressen zuzuweisen, sollte DHCP auf der ASA vollständig deaktiviert werden. Da Sie jetzt unser IP-Adressierungsschema geändert haben, müssen Sie die bestehenden IP-Adressbereiche ändern, die die ASA Clients zur Verfügung stellt. Mit diesen Befehlen werden neue Pools erstellt, die dem neuen IP-Adressbereich entsprechen:

asa(config)# dhcpd address 10.0.0.2-10.0.0.100 inside asa(config)# dhcpd address 10.1.0.2-10.1.0.100 wifi[an error occurred while processing this directive]

Durch die Änderung der DHCP-Pools wird auch der vorherige DHCP-Server auf der ASA deaktiviert, und Sie müssen ihn erneut aktivieren.

asa(config)# dhcpd enable inside[an error occurred while processing this directive]

asa(config)# dhcpd enable wifi

Wenn Sie die IP-Adressen der Schnittstelle nicht ändern, bevor Sie die DHCP-Änderungen vornehmen, erhalten Sie folgende Fehlermeldung:

asa(config)# dhcpd address 10.0.0.2-10.0.0.100 inside Address range subnet 10.0.0.2 or 10.0.0.100 is not the same as inside interface subnet 192.168.1.1[an error occurred while processing this directive]

Schritt 3: Geben Sie den DNS-Server an, der an interne und WiFI-DHCP-Clients übergeben werden soll.

Wenn sie IP-Adressen über DHCP zuweisen, müssen die meisten Clients auch vom DHCP-Server einen DNS-Server zugewiesen bekommen. Mit diesen Befehlen wird die ASA so konfiguriert, dass sie den DNS-Server unter 10.0.0.250 für alle Clients enthält. Sie müssen 10.0.0.250 entweder durch einen internen DNS-Server oder einen DNS-Server ersetzen, der von Ihrem ISP bereitgestellt wird.

asa(config)# dhcpd dns 10.0.0.250 interface inside asa(config)# dhcpd dns 10.0.0.250 interface wifi[an error occurred while processing this directive]

Schritt 4: Ändern Sie die Konfiguration des HTTP-Zugriffs auf der ASA für den ASDM-Zugriff (Adaptive Security Device Manager):

Da die IP-Adressierung geändert wurde, muss auch der HTTP-Zugriff auf die ASA geändert werden, damit Clients im Innen- und WiFI-Netzwerk auf ASDM zugreifen können, um die ASA zu verwalten.

asa(config)# no http 192.168.1.0 255.255.255.0 inside[an error occurred while processing this directive]

asa(config)# no http 192.168.10.0 255.255.255.0 wifi

asa(config)# http 0.0.0.0 0.0.0.0 inside asa(config)# http 0.0.0.0 0.0.0.0 wifi

Hinweis: Mit dieser Konfiguration können alle internen Clients oder Wi-Fi-Schnittstellen über ASDM auf die ASA zugreifen. Aus Sicherheitsgründen müssen Sie den Adressumfang auf vertrauenswürdige Clients beschränken.

Schritt 5: Ändern Sie die Schnittstellen-IP für die Access Point-Verwaltung in der WLAN-Konsole (Schnittstelle BVI1):

asa# session wlan console ap>enable Password: Cisco ap#configure terminal Enter configuration commands, one per line. End with CNTL/Z. ap(config)#interface BVI1 ap(config-if)#ip address 10.1.0.254 255.255.255.0[an error occurred while processing this directive]

Schritt 6: Ändern des Standard-Gateways für WAP

Dieser Schritt ist erforderlich, damit der WAP weiß, wohin der gesamte, nicht vom lokalen Subnetz stammende Datenverkehr gesendet werden soll. Dies ist erforderlich, um den Zugriff auf die WAP-GUI über HTTP von einem Client auf der ASA-internen Schnittstelle bereitzustellen.

ap(config)#ip default-gateway 10.1.0.1[an error occurred while processing this directive]

Schritt 7. Ändern der Management-IP-Adresse des FirePOWER-Moduls (optional)

Wenn Sie auch die Bereitstellung des Cisco FirePOWER-Moduls (auch SFR genannt) planen, müssen Sie auch dessen IP-Adresse ändern, um über die physische Management1/1-Schnittstelle auf der ASA darauf zuzugreifen. Es gibt zwei grundlegende Bereitstellungsszenarien, die bestimmen, wie das ASA- und das SFR-Modul konfiguriert werden:

- Eine Topologie, in der die ASA Management1/1-Schnittstelle mit einem internen Switch verbunden ist (gemäß der normalen Schnellstartanleitung).

- Eine Topologie, in der kein interner Switch vorhanden ist.

Je nach Szenario sind die folgenden Schritte angemessen:

Wenn die ASA Management1/1-Schnittstelle mit einem internen Switch verbunden ist:

Sie können eine Sitzung mit dem Modul herstellen und es von der ASA aus ändern, bevor Sie es an einen internen Switch anschließen. Mit dieser Konfiguration können Sie auf das SFR-Modul über IP zugreifen, indem Sie es in demselben Subnetz wie die interne ASA-Schnittstelle mit der IP-Adresse 10.0.0.254 platzieren.

Die fett markierten Zeilen beziehen sich auf dieses Beispiel und sind für die Einrichtung der IP-Verbindung erforderlich.

Kursiv gedruckte Zeilen unterscheiden sich je nach Umgebung.

asa# session sfr console Opening console session with module sfr. Connected to module sfr. Escape character sequence is 'CTRL-^X'. Cisco ASA5506W v5.4.1 (build 211) Sourcefire3D login: admin Password: Sourcefire <<Output Truncated - you will see a large EULA>> Please enter 'YES' or press <ENTER> to AGREE to the EULA: YES System initialization in progress. Please stand by. You must change the password for 'admin' to continue. Enter new password: Confirm new password: You must configure the network to continue. You must configure at least one of IPv4 or IPv6. Do you want to configure IPv4? (y/n) [y]: y Do you want to configure IPv6? (y/n) [n]: n Configure IPv4 via DHCP or manually? (dhcp/manual) [manual]:

Enter an IPv4 address for the management interface [192.168.45.45]: 10.0.0.254

Enter an IPv4 netmask for the management interface [255.255.255.0]: 255.255.255.0

Enter the IPv4 default gateway for the management interface []:

10.0.0.1

[an error occurred while processing this directive]

Enter a fully qualified hostname for this system [Sourcefire3D]: Cisco_SFR

Enter a comma-separated list of DNS servers or 'none' []: 10.0.0.250

Enter a comma-separated list of search domains or 'none' [example.net]: example.net

If your networking information has changed, you will need to reconnect.

For HTTP Proxy configuration, run 'configure network http-proxy'

Applying 'Default Allow All Traffic' access control policy.

Hinweis: Es kann einige Minuten dauern, bis die Standardrichtlinie für die Zugriffskontrolle auf das SFR-Modul angewendet wird. Nach Abschluss des Vorgangs können Sie die SFR-Modul-CLI verlassen und zurück zur ASA gelangen, indem Sie STRG + UMSCHALT + 6 + X (STRG ^ X) drücken.

Wenn die ASA NICHT mit einem internen Switch verbunden ist:

In einigen kleinen Bereitstellungen ist ein interner Switch möglicherweise nicht vorhanden. Bei dieser Art von Topologie stellen die Clients in der Regel über die Wi-Fi-Schnittstelle eine Verbindung mit der ASA her. In diesem Szenario ist es möglich, die Notwendigkeit eines externen Switches zu eliminieren und über eine separate ASA-Schnittstelle auf das SFR-Modul zuzugreifen, indem die Management1/1-Schnittstelle mit einer anderen physischen ASA-Schnittstelle verbunden wird.

In diesem Beispiel muss eine physische Ethernet-Verbindung zwischen der ASA GigabitEthernet1/3-Schnittstelle und der Management1/1-Schnittstelle bestehen. Als Nächstes konfigurieren Sie das ASA- und das SFR-Modul für ein separates Subnetz und können dann sowohl von der ASA als auch von Clients im Inneren oder über Wi-Fi-Schnittstellen auf das SFR-Modul zugreifen.

Konfiguration der ASA-Schnittstelle:

asa(config)# interface gigabitEthernet 1/3 asa(config-if)# ip address 10.2.0.1 255.255.255.0 asa(config-if)# nameif sfr INFO: Security level for "sfr" set to 0 by default. asa(config-if)# security-level 100 asa(config-if)# no shut[an error occurred while processing this directive]

SFR-Modulkonfiguration:

asa# session sfr console Opening console session with module sfr. Connected to module sfr. Escape character sequence is 'CTRL-^X'. Cisco ASA5506W v5.4.1 (build 211) Sourcefire3D login: admin Password: Sourcefire <<Output Truncated - you will see a large EULA>> Please enter 'YES' or press <ENTER> to AGREE to the EULA: YES System initialization in progress. Please stand by. You must change the password for 'admin' to continue. Enter new password: Confirm new password: You must configure the network to continue. You must configure at least one of IPv4 or IPv6. Do you want to configure IPv4? (y/n) [y]: y Do you want to configure IPv6? (y/n) [n]: n Configure IPv4 via DHCP or manually? (dhcp/manual) [manual]:

Enter an IPv4 address for the management interface [192.168.45.45]: 10.2.0.254 Enter an IPv4 netmask for the management interface [255.255.255.0]: 255.255.255.0 Enter the IPv4 default gateway for the management interface []: 10.2.0.1

Enter a fully qualified hostname for this system [Sourcefire3D]: Cisco_SFR Enter a comma-separated list of DNS servers or 'none' []: 10.0.0.250 Enter a comma-separated list of search domains or 'none' [example.net]: example.net If your networking information has changed, you will need to reconnect. For HTTP Proxy configuration, run 'configure network http-proxy' Applying 'Default Allow All Traffic' access control policy.[an error occurred while processing this directive]

Hinweis: Es kann einige Minuten dauern, bis die Standardrichtlinie für die Zugriffskontrolle auf das SFR-Modul angewendet wird. Nach Abschluss des Vorgangs können Sie die SFR-Modul-CLI verlassen und zurück zur ASA gelangen, indem Sie STRG + UMSCHALT + 6 + X (STRG ^ X) drücken.

Sobald die SFR-Konfiguration angewendet wurde, müssen Sie in der Lage sein, die SFR-Management-IP-Adresse von der ASA aus zu pingen:

asa# ping 10.2.0.254

Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 10.2.0.254, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms asa#[an error occurred while processing this directive]

Wenn Sie die Schnittstelle nicht erfolgreich pingen können, überprüfen Sie die Konfiguration und den Status der physischen Ethernet-Verbindungen.

Schritt 8: Herstellen einer Verbindung mit der AP-GUI, um Funkmodule zu aktivieren und eine andere WAP-Konfiguration festzulegen

An diesem Punkt sollten Sie über Konnektivität verfügen, um den WAP über die HTTP-GUI zu verwalten, wie in der Schnellstartanleitung beschrieben. Sie müssen entweder die IP-Adresse der BVI-Schnittstelle des WAP über einen Webbrowser eines Clients aufrufen, der mit dem internen Netzwerk des 5506W verbunden ist, oder Sie können die Beispielkonfiguration anwenden und eine Verbindung mit der SSID des WAP herstellen. Wenn Sie die nachfolgende CLI nicht verwenden, müssen Sie das Ethernet-Kabel von Ihrem Client zur Gigabit1/2-Schnittstelle des ASA anschließen.

Wenn Sie den WAP lieber über die CLI konfigurieren möchten, können Sie sich über die ASA mit dem WAP verbinden und die folgende Beispielkonfiguration verwenden. Dadurch wird eine offene SSID mit dem Namen 5506W und 5506W_5GHz erstellt, sodass Sie einen Wireless-Client für die Verbindung mit dem WAP und dessen weitere Verwaltung verwenden können.

Hinweis: Nach der Anwendung dieser Konfiguration möchten Sie auf die Benutzeroberfläche zugreifen und die Sicherheit auf die SSIDs anwenden, sodass der Wireless-Datenverkehr verschlüsselt wird.

WAP-CLI-Konfiguration für ein einzelnes WLAN unter Verwendung geänderter IP-Bereiche

dot11 ssid 5506W authentication open guest-mode dot11 ssid 5506W_5Ghz authentication open guest-mode ! interface Dot11Radio0 ! ssid 5506W ! interface Dot11Radio1 ! ssid 5506W_5Ghz ! interface BVI1 ip address 10.1.0.254 255.255.255.0 ip default-gateway 10.1.0.1 ! interface Dot11Radio0 no shut ! interface Dot11Radio1 no shut[an error occurred while processing this directive]

Von diesem Punkt an können Sie die normalen Schritte durchführen, um die Konfiguration des WAP abzuschließen, und Sie müssen in der Lage sein, über den Webbrowser eines Clients darauf zuzugreifen, der mit der oben erstellten SSID verbunden ist. Der Standardbenutzername des Access Points ist Cisco mit einem Kennwort von Cisco mit einem großen C.

Cisco Serie ASA 5506-X - Kurzreferenz

Sie müssen die IP-Adresse 10.1.0.254 anstelle der IP-Adresse 192.168.10.2 verwenden, wie in der Schnellstartanleitung angegeben.

Konfigurationen

Die resultierende Konfiguration muss mit der Ausgabe übereinstimmen (vorausgesetzt, Sie haben die Beispiel-IP-Bereiche verwendet, andernfalls wird Folgendes ersetzt:

ASA-Konfiguration

Schnittstellen:

Hinweis: Die kursiv geschriebenen Zeilen gelten nur, wenn Sie KEINEN internen Schalter haben:

asa# sh run interface gigabitEthernet 1/2

! interface GigabitEthernet1/2 nameif inside security-level 100 ip address 10.0.0.1 255.255.255.0

asa# sh run interface gigabitEthernet 1/3

!

interface GigabitEthernet1/3

nameif sfr

security-level 100

ip address 10.2.0.1 255.255.255.0

asa# sh run interface gigabitEthernet 1/9

! interface GigabitEthernet1/9 nameif wifi security-level 100 ip address 10.1.0.1 255.255.255.0 asa#[an error occurred while processing this directive]

DHCP:

asa# sh run dhcpd

[an error occurred while processing this directive]

dhcpd auto_config outside **auto-config from interface 'outside' **auto_config dns x.x.x.x x.x.x.x <-- these lines will depend on your ISP **auto_config domain isp.domain.com <-- these lines will depend on your ISP ! dhcpd address 10.0.0.2-10.0.0.100 inside dhcpd dns 10.0.0.250 interface inside dhcpd enable inside ! dhcpd address 10.1.0.2-10.1.0.100 wifi dhcpd dns 10.0.0.250 interface wifi dhcpd enable wifi ! asa#

HTTP:

asa# show run http

http server enable http 0.0.0.0 0.0.0.0 outside http 0.0.0.0 0.0.0.0 inside asa#[an error occurred while processing this directive]

Aironet WAP-Konfiguration (ohne Beispiel-SSID-Konfiguration)

asa# session wlan console ap>enable Password: Cisco ap#configure terminal Enter configuration commands, one per line. End with CNTL/Z.

ap#show configuration | include default-gateway

ip default-gateway 10.1.0.1

ap#show configuration | include ip route

ip route 0.0.0.0 0.0.0.0 10.1.0.1

ap#show configuration | i interface BVI|ip address 10

[an error occurred while processing this directive]

interface BVI1 ip address

10.1.0.254 255.255.255.0

Konfiguration des FirePOWER-Moduls (mit internem Switch)

asa# session sfr console Opening console session with module sfr. Connected to module sfr. Escape character sequence is 'CTRL-^X'. > show network ===============[ System Information ]=============== Hostname : Cisco_SFR Domains : example.net DNS Servers : 10.0.0.250 Management port : 8305

IPv4 Default route Gateway : 10.0.0.1

======================[ eth0 ]====================== State : Enabled Channels : Management & Events Mode : MDI/MDIX : Auto/MDIX MTU : 1500 MAC Address : B0:AA:77:7C:84:10

----------------------[ IPv4 ]---------------------

Configuration : Manual Address : 10.0.0.254 Netmask : 255.255.255.0 Broadcast : 10.0.0.255

----------------------[ IPv6 ]---------------------- Configuration : Disabled ===============[ Proxy Information ]================ State : Disabled Authentication : Disabled >[an error occurred while processing this directive]

Konfiguration des FirePOWER-Moduls (ohne internen Switch)

asa# session sfr console Opening console session with module sfr. Connected to module sfr. Escape character sequence is 'CTRL-^X'. > show network ===============[ System Information ]=============== Hostname : Cisco_SFR Domains : example.net DNS Servers : 10.0.0.250 Management port : 8305

IPv4 Default route Gateway : 10.2.0.1

======================[ eth0 ]====================== State : Enabled Channels : Management & Events Mode : MDI/MDIX : Auto/MDIX MTU : 1500 MAC Address : B0:AA:77:7C:84:10

----------------------[ IPv4 ]--------------------- Configuration : Manual Address : 10.2.0.254 Netmask : 255.255.255.0 Broadcast : 10.2.0.255

----------------------[ IPv6 ]---------------------- Configuration : Disabled ===============[ Proxy Information ]================ State : Disabled Authentication : Disabled >[an error occurred while processing this directive]

Überprüfung

So überprüfen Sie, ob Sie über die richtige Verbindung zum WAP verfügen, um die Installation abzuschließen:

- Schließen Sie den Test-Client an die interne ASA-Schnittstelle an, und stellen Sie sicher, dass er über DHCP eine IP-Adresse von der ASA erhält, die innerhalb des gewünschten IP-Bereichs liegt.

- Navigieren Sie in einem Webbrowser auf Ihrem Client zu https://10.1.0.254, und überprüfen Sie, ob jetzt auf die AP-GUI zugegriffen werden kann.

- Pingen Sie die SFR-Verwaltungsschnittstelle vom internen Client und von der ASA, um die ordnungsgemäße Verbindung zu überprüfen.

Konfigurieren von DHCP mit mehreren Wireless-VLANs

Bei der Konfiguration wird davon ausgegangen, dass Sie ein einzelnes Wireless-VLAN verwenden. Die Bridge Virtual Interface (BVI) des Wireless AP kann eine Bridge für mehrere VLANs bereitstellen. Aufgrund der Syntax für DHCP auf der ASA müssen Sie, wenn Sie den 5506W als DHCP-Server für mehrere VLANs konfigurieren möchten, Subschnittstellen auf der Gigabit1/9-Schnittstelle erstellen und jedem einen Namen zuweisen. In diesem Abschnitt wird erläutert, wie Sie die Standardkonfiguration entfernen und die erforderliche Konfiguration anwenden, um die ASA als DHCP-Server für mehrere VLANs einzurichten.

Schritt 1: Vorhandene DHCP-Konfiguration in Gig1/9 entfernen

Entfernen Sie zunächst die vorhandene DHCP-Konfiguration auf der Gig1/9-Schnittstelle (Wi-Fi):

ciscoasa# no dhcpd address 10.1.0.2-10.1.0.100 wifi[an error occurred while processing this directive]

ciscoasa# no dhcpd enable wifi

Schritt 2: Erstellen von Subschnittstellen für jedes VLAN auf Gig1/9

Für jedes VLAN, das Sie auf dem Access Point konfiguriert haben, müssen Sie eine Subschnittstelle von Gig1/9 konfigurieren. In dieser Beispielkonfiguration fügen Sie zwei Subschnittstellen hinzu:

-Gig1/9.5 mit dem Namen "vlan5" und entspricht VLAN 5 und Subnetz 10.5.0.0/24.

-Gig1/9.30 mit dem Namen "vlan30" und entspricht VLAN 30 und Subnetz 10.3.0.0/24.

In der Praxis ist es wichtig, dass das VLAN und das Subnetz, die hier konfiguriert werden, mit dem VLAN und dem Subnetz übereinstimmen, die auf dem Access Point angegeben sind. Der Name und die Nummer der Subschnittstelle können beliebig gewählt werden. Links zur Konfiguration des Access Points über die Web-GUI finden Sie in der zuvor erwähnten Kurzreferenz.

ciscoasa(config)# interface g1/9.5[an error occurred while processing this directive]

ciscoasa(config-if)# vlan 5

ciscoasa(config-if)# nameif vlan5

ciscoasa(config-if)# security-level 100

ciscoasa(config-if)# ip address 10.5.0.1 255.255.255.0

ciscoasa(config-if)# interface g1/9.30

ciscoasa(config-if)# vlan 30

ciscoasa(config-if)# nameif vlan30

ciscoasa(config-if)# security-level 100

ciscoasa(config-if)# ip address 10.30.0.1 255.255.255.0

Schritt 3: Bestimmen eines DHCP-Pools für jedes VLAN

Erstellen Sie einen separaten DHCP-Pool für jedes konfigurierte VLAN. Die Syntax für diesen Befehl erfordert, dass Sie den Namen auflisten, unter dem die ASA den betreffenden Pool bedient. Ein Beispiel aus diesem Beispiel, das die VLANs 5 und 30 verwendet:ciscoasa(config)# dhcpd address 10.5.0.2-10.5.0.254 vlan5 ciscoasa(config)# dhcpd address 10.30.0.2-10.30.0.254 vlan30 ciscoasa(config)# dhcpd enable vlan5 ciscoasa(config)# dhcpd enable vlan30[an error occurred while processing this directive]

Schritt 4: Konfigurieren der Access Point-SSIDs, Speichern der Konfiguration und Zurücksetzen des Moduls

Schließlich muss der Access Point so konfiguriert werden, dass er der Konfiguration der ASA entspricht. Die GUI-Schnittstelle für den Access Point ermöglicht Ihnen, VLANs auf dem AP über den Client zu konfigurieren, der mit der internen ASA-Schnittstelle (Gigabit1/2) verbunden ist. Wenn Sie jedoch CLI zur Konfiguration des Access Points über die ASA-Konsolensitzung und anschließend zur kabellosen Verwaltung des Access Points verwenden möchten, können Sie diese Konfiguration als Vorlage zum Erstellen von zwei SSIDs in den VLANs 5 und 30 verwenden. Dies muss in der AP-Konsole im globalen Konfigurationsmodus eingegeben werden:

dot11 vlan-name VLAN30 vlan 30 dot11 vlan-name VLAN5 vlan 5 ! dot11 ssid SSID_VLAN30 vlan 30 authentication open mbssid guest-mode ! dot11 ssid SSID_VLAN5 vlan 5 authentication open mbssid guest-mode ! interface Dot11Radio0 ! ssid SSID_VLAN30 ! ssid SSID_VLAN5 mbssid ! interface Dot11Radio0.5 encapsulation dot1Q 5 bridge-group 5 bridge-group 5 subscriber-loop-control bridge-group 5 spanning-disabled bridge-group 5 block-unknown-source no bridge-group 5 source-learning no bridge-group 5 unicast-flooding ! interface Dot11Radio0.30 encapsulation dot1Q 30 bridge-group 30 bridge-group 30 subscriber-loop-control bridge-group 30 spanning-disabled bridge-group 30 block-unknown-source no bridge-group 30 source-learning no bridge-group 30 unicast-flooding ! interface Dot11Radio1 ! ssid SSID_VLAN30 ! ssid SSID_VLAN5 mbssid ! interface Dot11Radio1.5 encapsulation dot1Q 5 bridge-group 5 bridge-group 5 subscriber-loop-control bridge-group 5 spanning-disabled bridge-group 5 block-unknown-source no bridge-group 5 source-learning no bridge-group 5 unicast-flooding ! interface Dot11Radio1.30 encapsulation dot1Q 30 bridge-group 30 bridge-group 30 subscriber-loop-control bridge-group 30 spanning-disabled bridge-group 30 block-unknown-source no bridge-group 30 source-learning no bridge-group 30 unicast-flooding ! interface GigabitEthernet0.5 encapsulation dot1Q 5 bridge-group 5 bridge-group 5 spanning-disabled no bridge-group 5 source-learning ! interface GigabitEthernet0.30 encapsulation dot1Q 30 bridge-group 30 bridge-group 30 spanning-disabled no bridge-group 30 source-learning ! interface BVI1 ip address 10.1.0.254 255.255.255.0 ip default-gateway 10.1.0.1 ! interface Dot11Radio0 no shut ! interface Dot11Radio1 no shut[an error occurred while processing this directive] An diesem Punkt muss die Verwaltungskonfiguration der ASA und des Access Points abgeschlossen sein, und die ASA fungiert als DHCP-Server für die VLANs 5 und 30. Nach dem Speichern der Konfiguration mithilfe des Befehls write memory auf dem Access Point müssen Sie den Access Point erneut mit dem Befehl reload aus der CLI laden, wenn Sie jedoch auf den neu erstellten SSIDs eine IP-Adresse erhalten, dann weitere Maßnahmen erforderlich sind.

ap#write memory Building configuration... [OK] ap#reload Proceed with reload? [confirm] Writing out the event log to flash:/event.log ...[an error occurred while processing this directive]

Hinweis: Sie müssen NICHT das gesamte ASA-Gerät neu laden. Sie dürfen nur den integrierten Access Point neu laden.

Sobald der Access Point das Neuladen abgeschlossen hat, müssen Sie über eine Verbindung mit der AP-GUI von einem Client-Computer im Wi-Fi-Netzwerk oder in internen Netzwerken verfügen. In der Regel dauert es etwa zwei Minuten, bis der Access Point vollständig neu gestartet ist. Von diesem Punkt an können Sie die normalen Schritte anwenden, um die Konfiguration des WAP abzuschließen.

Cisco Serie ASA 5506-X - Kurzreferenz

Fehlerbehebung

Die Fehlerbehebung bei ASA-Verbindungen wird in diesem Dokument nicht behandelt, da sie für die Erstkonfiguration vorgesehen sind. Lesen Sie die Abschnitte zur Verifizierung und Konfiguration, um sicherzustellen, dass alle Schritte ordnungsgemäß durchgeführt wurden.

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

30-Mar-2016

|

Erstveröffentlichung |

Beiträge von Cisco Ingenieuren

- Kevin KlousCisco TAC-Techniker

- Scott ReuCisco TAC-Techniker

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback