ASA/PIX: IPsec-VPN-Client-Adressierung über DHCP-Server mit ASDM - Konfigurationsbeispiel

Inhalt

Einleitung

In diesem Dokument wird beschrieben, wie Sie die Cisco Adaptive Security Appliance (ASA) der Serie 5500 so konfigurieren, dass der DHCP-Server die Client-IP-Adresse mithilfe des Adaptive Security Device Manager (ASDM) oder der CLI für alle VPN-Clients bereitstellt. Der ASDM bietet erstklassiges Sicherheitsmanagement und Überwachung über eine intuitive, benutzerfreundliche webbasierte Verwaltungsoberfläche. Nach Abschluss der Cisco ASA-Konfiguration kann diese mithilfe des Cisco VPN Client verifiziert werden.

Weitere Informationen zum Einrichten der Remotezugriff-VPN-Verbindung zwischen einem Cisco VPN Client (4.x für Windows) und der Security Appliance der Serie PIX 500 7.x finden Sie unter PIX/ASA 7.x und Cisco VPN Client 4.x mit Windows 2003 IAS RADIUS (Against Active Directory) Authentication Example. Der Remote-VPN-Client-Benutzer authentifiziert sich mithilfe eines RADIUS-Servers mit Microsoft Windows 2003 Internet Authentication Service (IAS) über Active Directory.

Konfigurationsbeispiel für die Authentifizierung mit Cisco Secure ACS: PIX/ASA 7.x und Cisco VPN Client 4.x zum Einrichten einer VPN-Verbindung für den Remote-Zugriff zwischen einem Cisco VPN Client (4.x für Windows) und der Security Appliance der Serie PIX 500 7.x mit einem Cisco Secure Access Control Server (ACS Version 3.2) für die erweiterte Authentifizierung (Xauth).

Voraussetzungen

Anforderungen

In diesem Dokument wird davon ausgegangen, dass die ASA voll funktionsfähig und konfiguriert ist, damit der Cisco ASDM oder die CLI Konfigurationsänderungen vornehmen kann.

Hinweis: Weitere Informationen finden Sie unter Zulassen des HTTPS-Zugriffs für ASDM oder PIX/ASA 7.x: SSH auf dem Konfigurationsbeispiel für die interne und externe Schnittstelle, um die Remote-Konfiguration des Geräts durch den ASDM oder Secure Shell (SSH) zu ermöglichen.

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

-

Cisco Adaptive Security Appliance Software Version 7.x und höher

-

Adaptive Security Device Manager Version 5.x und höher

-

Cisco VPN Client Version 4.x oder höher

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netz Live ist, überprüfen Sie, ob Sie die mögliche Auswirkung jedes möglichen Befehls verstehen.

Verwandte Produkte

Diese Konfiguration kann auch mit Cisco PIX Security Appliances der Version 7.x und höher verwendet werden.

Konventionen

Weitere Informationen zu Dokumentkonventionen finden Sie unter Cisco Technical Tips Conventions (Technische Tipps von Cisco zu Konventionen).

Hintergrundinformationen

Remote-Access-VPNs erfüllen die Anforderung mobiler Mitarbeiter, eine sichere Verbindung mit dem Unternehmensnetzwerk herzustellen. Mobile Benutzer können mithilfe der auf ihren PCs installierten VPN-Client-Software eine sichere Verbindung herstellen. Der VPN-Client stellt eine Verbindung zu einem Gerät an einem zentralen Standort her, das für die Annahme dieser Anfragen konfiguriert ist. In diesem Beispiel ist das Gerät am zentralen Standort eine Adaptive Security Appliance der Serie ASA 5500, die dynamische Crypto Maps verwendet.

Bei der Verwaltung von Sicherheitsanwendungsadressen müssen wir IP-Adressen konfigurieren, die einen Client über den Tunnel mit einer Ressource im privaten Netzwerk verbinden, und den Client so funktionieren lassen, als wäre er direkt mit dem privaten Netzwerk verbunden. Außerdem haben wir es nur mit den privaten IP-Adressen zu tun, die den Clients zugewiesen werden. Die IP-Adressen, die anderen Ressourcen in Ihrem privaten Netzwerk zugewiesen sind, sind Teil Ihrer Netzwerkadministration und nicht Teil des VPN-Managements. Wenn hier also von IP-Adressen die Rede ist, meinen wir die IP-Adressen, die in Ihrem privaten Netzwerkadressierungsschema verfügbar sind und den Client als Tunnelendpunkt fungieren lassen.

Konfigurieren

In diesem Abschnitt erfahren Sie, wie Sie die in diesem Dokument beschriebenen Funktionen konfigurieren können.

Hinweis: Verwenden Sie das Command Lookup Tool, also das Tool für die Suche nach Befehlen (nur registrierte Kunden), um weitere Informationen zu den in diesem Abschnitt verwendeten Befehlen zu erhalten.

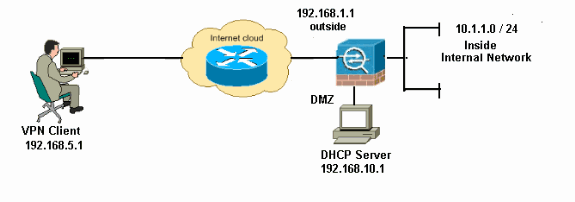

Netzwerkdiagramm

In diesem Dokument wird die folgende Netzwerkeinrichtung verwendet:

Hinweis: Die in dieser Konfiguration verwendeten IP-Adressierungsschemata sind im Internet nicht legal routbar. Es handelt sich um RFC 1918-Adressen, die in einer Laborumgebung verwendet wurden.

Konfigurieren von Remote Access VPN (IPSec)

ASDM-Verfahren

Gehen Sie wie folgt vor, um das Remote-Access-VPN zu konfigurieren:

-

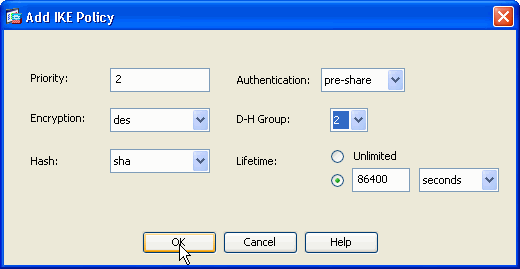

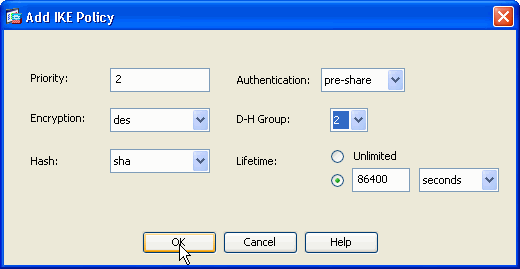

Wählen Sie Configuration > Remote Access VPN > Network (Client) Access > Advanced > IPSec > IKE Policies > Add, um eine ISAKMP-Richtlinie 2 zu erstellen, wie dargestellt.

Klicken Sie auf OK und Übernehmen.

-

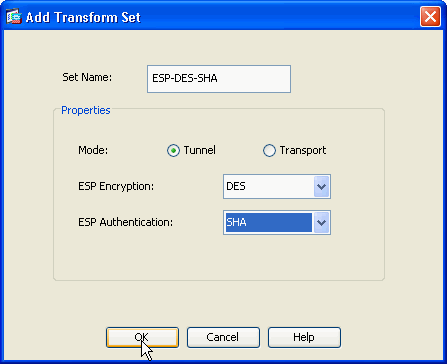

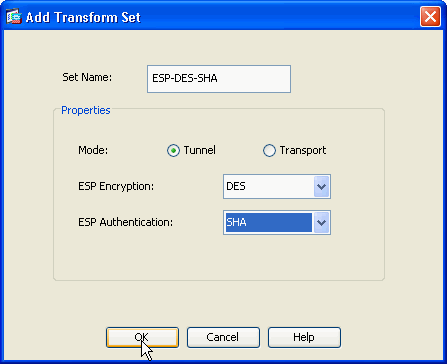

Wählen Sie Configuration > Remote Access VPN > Network (Client) Access > Advanced > IPSec > IPSec Transform Sets > Add, um den ESP-DES-SHA Transformationssatz zu erstellen, wie dargestellt.

Klicken Sie auf OK und Übernehmen.

-

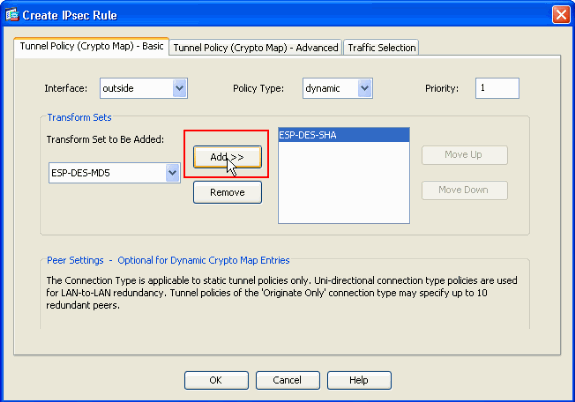

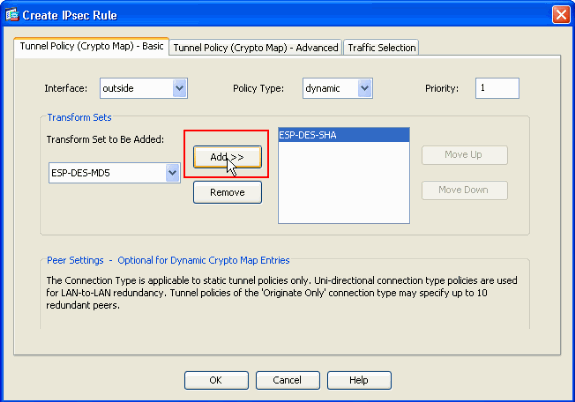

Wählen Sie Configuration > Remote Access VPN > Network (Client) Access > Advanced > IPSec > Crypto Maps > Add, um eine Crypto Map mit dynamischer Richtlinie der Priorität 1 zu erstellen, wie dargestellt.

Klicken Sie auf OK und Übernehmen.

-

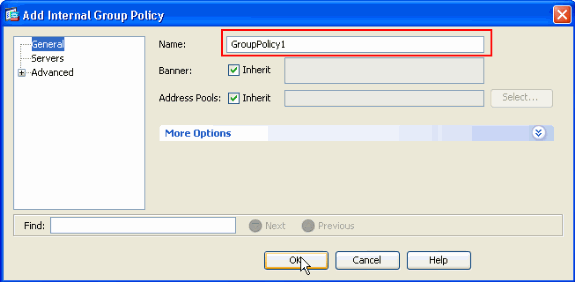

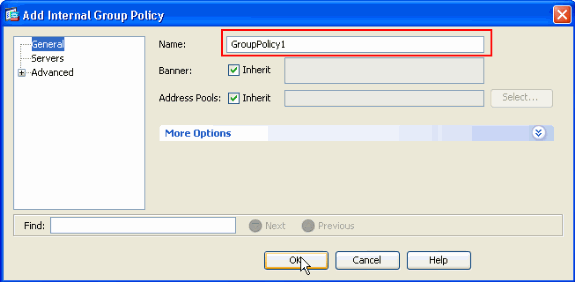

Wählen Sie Configuration > Remote Access VPN > Network (Client) Access > Advanced > Group Policies > Add>Internal Group Policies, um eine Gruppenrichtlinie zu erstellen (z. B. GroupPolicy1), wie dargestellt.

Klicken Sie auf OK und Übernehmen.

-

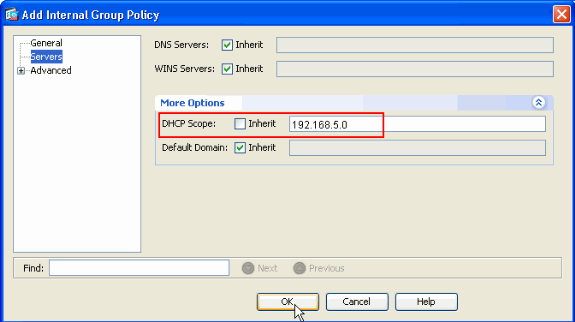

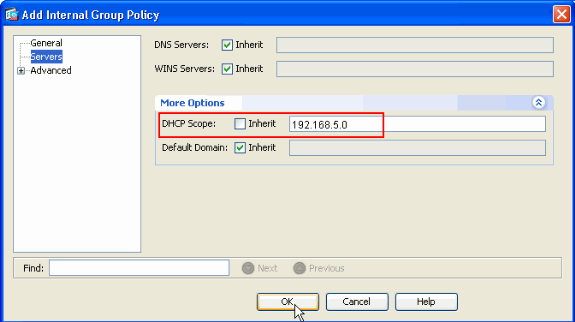

Wählen Sie Configuration > Remote Access VPN > Network (Client) Access > Advanced > Group Policies > Add>Internal Group Policies>Servers>, um den DHCP-Bereich für die VPN-Client-Benutzer dynamisch zuzuweisen.

Klicken Sie auf OK und Übernehmen.

Hinweis: Die Konfiguration des DHCP-Bereichs ist optional. Weitere Informationen finden Sie unter Konfigurieren der DHCP-Adressierung.

-

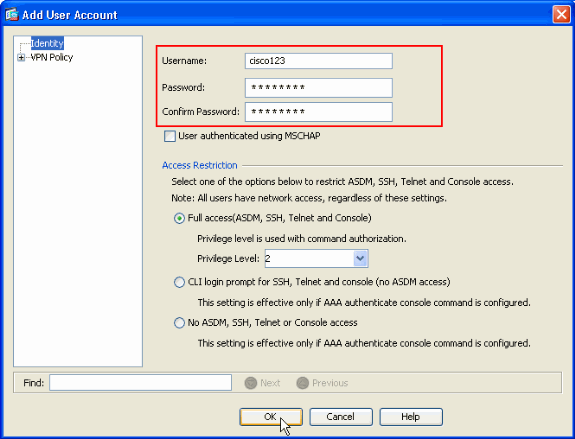

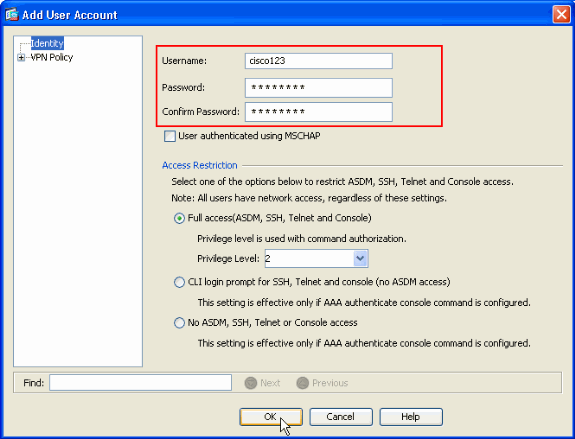

Wählen Sie Configuration > Remote Access VPN > AAA Setup > Local Users > Add, um das Benutzerkonto (z. B. Benutzername - cisco123 und Kennwort - cisco123) für den VPN-Client-Zugriff zu erstellen.

-

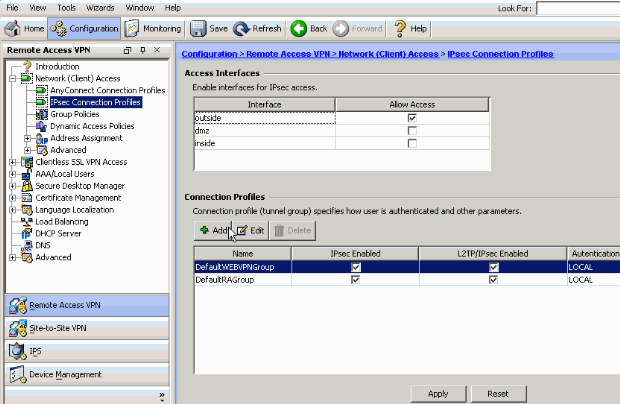

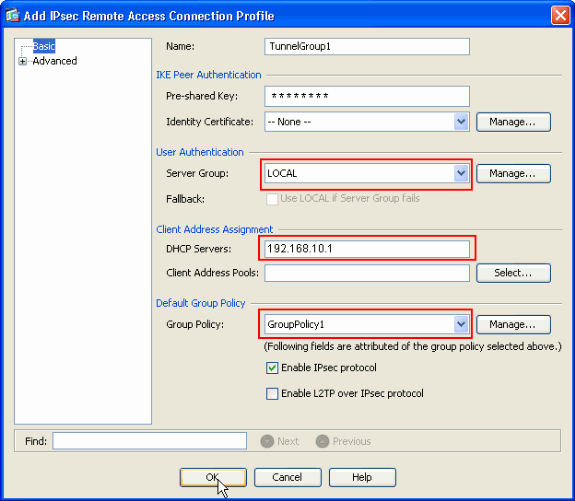

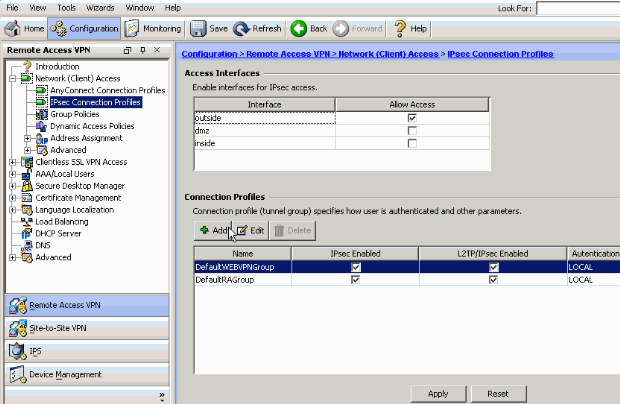

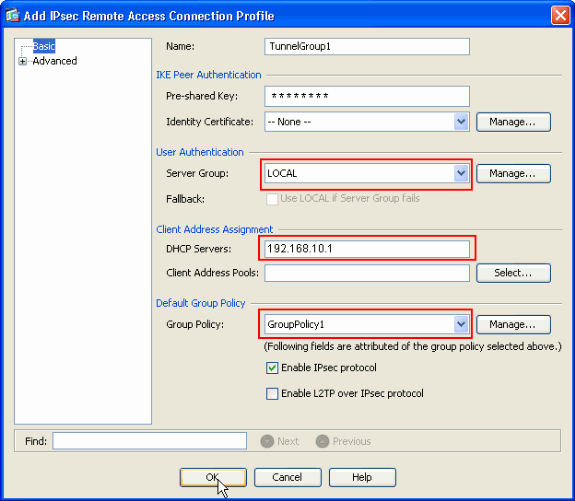

Wählen Sie Configuration > Remote Access VPN > Network (Client) Access > IPSec Connection Profiles > Add>, um eine Tunnelgruppe hinzuzufügen (z. B. TunnelGroup1 und der vorinstallierte Schlüssel cisco123), wie dargestellt.

-

Wählen Sie auf der Registerkarte Basic (Grundlegend) die Servergruppe für das Feld User Authentication (Benutzerauthentifizierung) als LOCAL aus.

-

Wählen Sie Grouppolicy1 als Gruppenrichtlinie für das Feld Standard-Gruppenrichtlinie aus.

-

Geben Sie die IP-Adresse des DHCP-Servers in den für die DHCP-Server bereitgestellten Speicherplatz ein.

Klicken Sie auf OK.

-

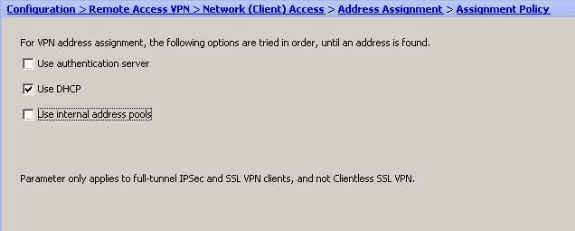

-

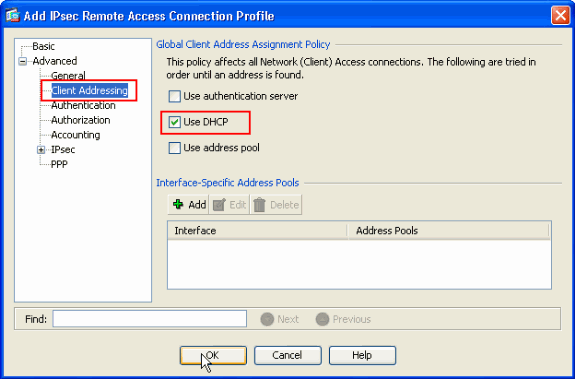

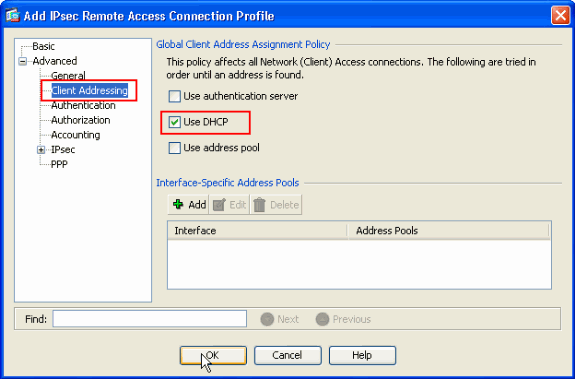

Wählen Sie Erweitert > Client-Adressierung > und aktivieren Sie das Kontrollkästchen DHCP verwenden, damit der DHCP-Server den VPN-Clients eine IP-Adresse zuweist.

Hinweis: Deaktivieren Sie die Kontrollkästchen für Authentifizierungsserver verwenden und Adresspool verwenden.

Konfiguration für ASDM 6.x

Dieselbe ASDM-Konfiguration ist mit ASDM Version 6.x kompatibel, mit Ausnahme einiger kleinerer Änderungen hinsichtlich der ASDM-Pfade. Die ASDM-Pfade zu bestimmten Feldern wiesen eine Abweichung von ASDM Version 6.2 und höher auf. Die Änderungen zusammen mit den vorhandenen Pfaden sind unten aufgeführt. Hier werden die Grafiken nicht in den Fällen angehängt, in denen sie für alle wichtigen ASDM-Versionen gleich bleiben.

-

Konfiguration > Remotezugriff-VPN > Netzwerkzugriff (Client) > Erweitert > IPSec > IKE-Richtlinien > Hinzufügen

-

Konfiguration > Remotezugriff-VPN > Netzwerkzugriff (Client) > Erweitert > IPSec > IPSec-Transformationssätze > Hinzufügen

-

Konfiguration > Remotezugriff-VPN > Netzwerkzugriff (Client) > Erweitert > IPSec > Crypto Maps > Hinzufügen

-

Wählen Sie Configuration > Remote Access VPN > Network (Client) Access > Group Policies > Add > Internal Group Policies

-

Wählen Sie Configuration > Remote Access VPN > Network (Client) Access > Group Policies > Add > Internal Group Policies > Servers aus.

-

Wählen Sie Configuration > Remote Access VPN > AAA Setup/Local Users > Local Users > Add.

-

Konfiguration > Remotezugriff-VPN > Netzwerkzugriff (Client) > IPSec-Verbindungsprofile > Hinzufügen

-

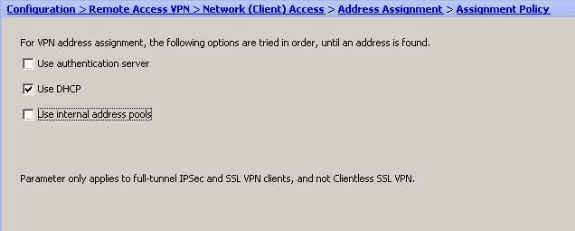

Wählen Sie Configuration > Remote Access VPN > Network (Client) Access > Address Assignment > Assignment Policy

Alle diese drei Optionen sind standardmäßig aktiviert. Die Cisco ASA weist den VPN-Clients in derselben Reihenfolge Adressen zu. Wenn Sie die beiden anderen Optionen deaktivieren, überprüft die Cisco ASA die Optionen für den AAA-Server und den lokalen Pool nicht. Die standardmäßig aktivierten Optionen können vom Befehl show run all überprüft werden. | im Befehl vpn-add. Dies ist eine Beispielausgabe für Ihre Referenz:

vpn-addr-assign aaa vpn-addr-assign dhcp vpn-addr-assign local reuse-delay 0

Weitere Informationen zu diesem Befehl finden Sie unter vpn-addr-assign .

Konfigurieren von ASA/PIX über die CLI

Führen Sie diese Schritte aus, um den DHCP-Server so zu konfigurieren, dass er den VPN-Clients über die Befehlszeile IP-Adressen bereitstellt. Weitere Informationen zu den einzelnen verwendeten Befehlen finden Sie unter Configuring Remote Access VPNs or Cisco ASA 5500 Series Adaptive Security Appliances-Command References (Konfigurieren von Remote-Access-VPNs oder Cisco Adaptive Security Appliances der Serie 5500 - Befehlsreferenzen).

| Ausführen der Konfiguration auf dem ASA-Gerät |

|---|

ASA# sh run ASA Version 8.0(2) ! !--- Specify the hostname for the Security Appliance. hostname ASA enable password 8Ry2YjIyt7RRXU24 encrypted names ! !--- Configure the outside and inside interfaces. interface Ethernet0/0 nameif inside security-level 100 ip address 10.1.1.1 255.255.255.0 ! interface Ethernet0/1 nameif outside security-level 0 ip address 192.168.1.1 255.255.255.0 ! interface Ethernet0/2 nameif DMZ security-level 50 ip address 192.168.10.2 255.255.255.0 !--- Output is suppressed. passwd 2KFQnbNIdI.2KYOU encrypted boot system disk0:/asa802-k8.bin ftp mode passive access-list 101 extended permit ip 10.1.1.0 255.255.255.0 192.168.5.0 255.255.255.0 pager lines 24 logging enable logging asdm informational mtu inside 1500 mtu outside 1500 mtu dmz 1500 no failover icmp unreachable rate-limit 1 burst-size 1 !--- Specify the location of the ASDM image for ASA to fetch the image for ASDM access. asdm image disk0:/asdm-613.bin no asdm history enable arp timeout 14400 global (outside) 1 192.168.1.5 nat (inside) 0 access-list 101 nat (inside) 1 0.0.0.0 0.0.0.0 route outside 0.0.0.0 0.0.0.0 192.168.1.2 1 timeout xlate 3:00:00 timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout uauth 0:05:00 absolute dynamic-access-policy-record DfltAccessPolicy http server enable http 0.0.0.0 0.0.0.0 inside no snmp-server location no snmp-server contact snmp-server enable traps snmp authentication linkup linkdown coldstart crypto ipsec transform-set ESP-DES-SHA esp-des esp-sha-hmac crypto dynamic-map outside_dyn_map 1 set transform-set ESP-DES-SHA crypto map outside_map 1 ipsec-isakmp dynamic outside_dyn_map !--- Specifies the interface to be used with !--- the settings defined in this configuration. crypto map outside_map interface outside !--- PHASE 1 CONFIGURATION ---! !--- This configuration uses ISAKMP policy 2. !--- The configuration commands here define the Phase !--- 1 policy parameters that are used. crypto isakmp enable outside crypto isakmp policy 2 authentication pre-share encryption des hash sha group 2 lifetime 86400 no crypto isakmp nat-traversal !--- Specifies that the IP address to the vpn clients are assigned by the DHCP Server and now by AAA or the Local pool.The CLI vpn-addr-assign dhcp for VPN address assignment through DHCP Server is hidden in the CLI provided by show run command. no vpn-addr-assign aaa no vpn-addr-assign local telnet timeout 5 ssh timeout 5 console timeout 0 threat-detection basic-threat threat-detection statistics access-list ! class-map inspection_default match default-inspection-traffic ! ! policy-map type inspect dns preset_dns_map parameters message-length maximum 512 policy-map global_policy class inspection_default inspect dns preset_dns_map inspect ftp inspect h323 h225 inspect h323 ras inspect netbios inspect rsh inspect rtsp inspect skinny inspect esmtp inspect sqlnet inspect sunrpc inspect tftp inspect sip inspect xdmcp ! service-policy global_policy global ! group-policy GroupPolicy1 internal group-policy GroupPolicy1 attributes !--- define the DHCP network scope in the group policy.This configuration is Optional dhcp-network-scope 192.168.5.0 !--- In order to identify remote access users to the Security Appliance, !--- you can also configure usernames and passwords on the device. username cisco123 password ffIRPGpDSOJh9YLq encrypted !--- Create a new tunnel group and set the connection !--- type to remote-access. tunnel-group TunnelGroup1 type remote-access !--- Define the DHCP server address to the tunnel group. tunnel-group TunnelGroup1 general-attributes default-group-policy GroupPolicy1 dhcp-server 192.168.10.1 !--- Enter the pre-shared-key to configure the authentication method. tunnel-group TunnelGroup1 ipsec-attributes pre-shared-key * prompt hostname context Cryptochecksum:e0725ca9ccc28af488ded9ee36b7822d : end ASA# |

Konfiguration des Cisco VPN Clients

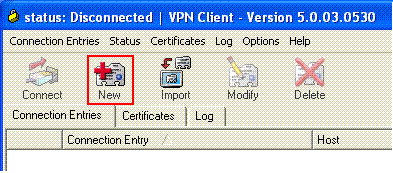

Versuchen Sie, über den Cisco VPN Client eine Verbindung zur Cisco ASA herzustellen, um sicherzustellen, dass die ASA erfolgreich konfiguriert wurde.

-

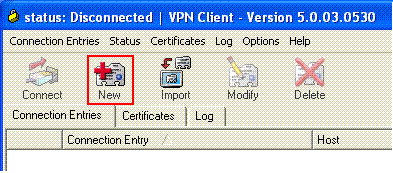

Wählen Sie Start > Programme > Cisco Systems VPN Client > VPN Client aus.

-

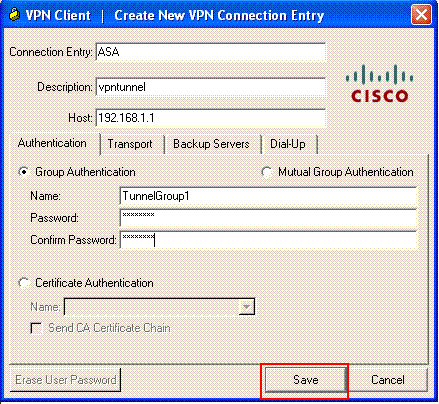

Klicken Sie auf Neu, um das Fenster Neuen VPN-Verbindungseintrag erstellen zu öffnen.

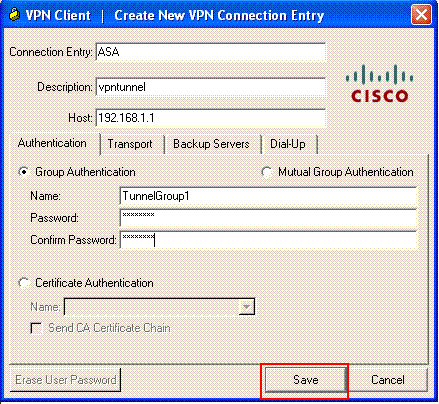

-

Geben Sie die Details Ihrer neuen Verbindung ein.

Geben Sie den Namen des Verbindungseintrags und eine Beschreibung ein. Geben Sie die externe IP-Adresse der ASA im Feld Host ein. Geben Sie dann den Namen der VPN-Tunnelgruppe (TunnelGroup1) und das Kennwort (Pre-shared Key - cisco123) gemäß der Konfiguration in ASA ein. Klicken Sie auf Speichern.

-

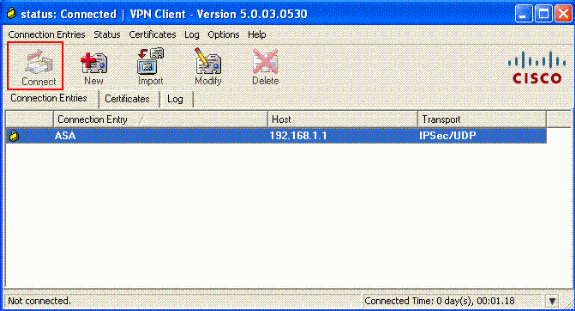

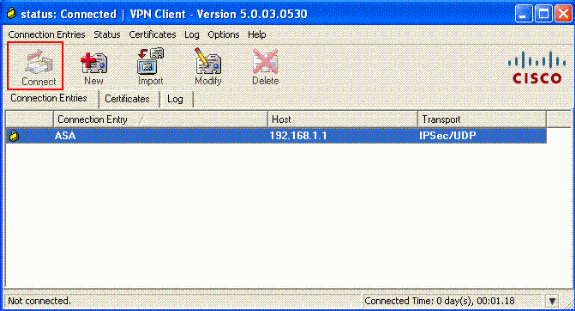

Klicken Sie auf die Verbindung, die Sie verwenden möchten, und klicken Sie im Hauptfenster von VPN Client auf Verbinden.

-

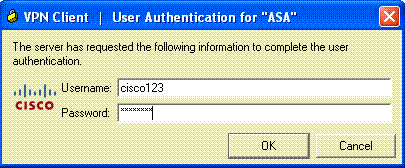

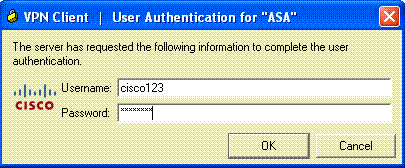

Wenn Sie dazu aufgefordert werden, geben Sie den Benutzernamen ein: cisco123 und Kennwort: cisco123 wie oben in der ASA konfiguriert, um die Authentifizierung auszuführen, und klicken Sie auf OK, um eine Verbindung zum Remote-Netzwerk herzustellen.

-

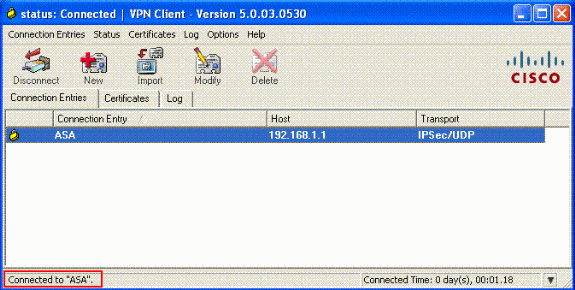

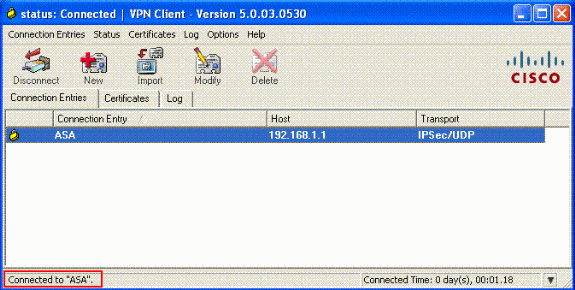

Der VPN-Client ist mit der ASA in der Zentrale verbunden.

-

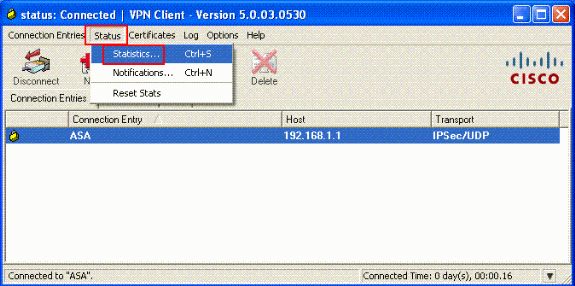

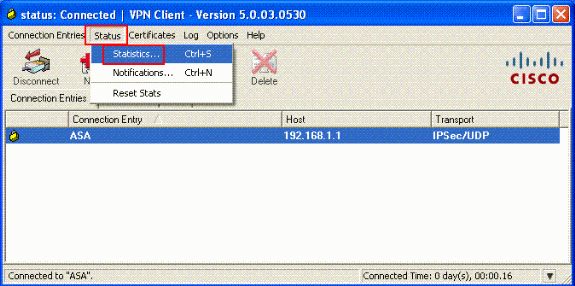

Wenn die Verbindung erfolgreich hergestellt wurde, wählen Sie im Menü Status die Option Statistik aus, um die Details des Tunnels zu überprüfen.

Überprüfung

show-Befehle

In diesem Abschnitt können Sie überprüfen, ob Ihre Konfiguration ordnungsgemäß funktioniert.

Das Output Interpreter-Tool (OIT) (nur registrierte Kunden) unterstützt bestimmte show-Befehle. Verwenden Sie das OIT, um eine Analyse der show-Befehlsausgabe anzuzeigen.

-

show crypto isakmp sa: Zeigt alle aktuellen IKE Security Associations (SAs) auf einem Peer an.

-

show crypto ipsec sa: Zeigt die von aktuellen SAs verwendeten Einstellungen an.

ASA #show crypto ipsec sa

interface: outside

Crypto map tag: dynmap, seq num: 10, local addr: 192.168.1.1

local ident (addr/mask/prot/port): (0.0.0.0/0.0.0.0/0/0)

remote ident (addr/mask/prot/port): (192.168.5.1/255.255.255.255/0/0)

current_peer: 192.168.1.2, username: cisco123

dynamic allocated peer ip: 192.168.5.1

#pkts encaps: 55, #pkts encrypt: 55, #pkts digest: 55

#pkts decaps: 55, #pkts decrypt: 55, #pkts verify: 55

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 0, #pkts comp failed: 0, #pkts decomp failed: 0

#pre-frag successes: 0, #pre-frag failures: 0, #fragments created: 0

#PMTUs sent: 0, #PMTUs rcvd: 0, #decapsulated frgs needing reassembly: 0

#send errors: 0, #recv errors: 0

local crypto endpt.: 192.168.1.1, remote crypto endpt.: 192.168.1.2

path mtu 1500, ipsec overhead 58, media mtu 1500

current outbound spi: C2C25E2B

inbound esp sas:

spi: 0x69F8C639 (1777911353)

transform: esp-des esp-md5-hmac none

in use settings ={RA, Tunnel, }

slot: 0, conn_id: 40960, crypto-map: dynmap

sa timing: remaining key lifetime (sec): 28337

IV size: 8 bytes

replay detection support: Y

outbound esp sas:

spi: 0xC2C25E2B (3267517995)

transform: esp-des esp-md5-hmac none

in use settings ={RA, Tunnel, }

slot: 0, conn_id: 40960, crypto-map: dynmap

sa timing: remaining key lifetime (sec): 28337

IV size: 8 bytes

replay detection support: Y

ASA #show crypto isakmp sa

Active SA: 1

Rekey SA: 0 (A tunnel will report 1 Active and 1 Rekey SA during rekey)

Total IKE SA: 1

1 IKE Peer: 192.168.1.2

Type : user Role : responder

Rekey : no State : AM_ACTIVE

Fehlerbehebung

In diesem Abschnitt finden Sie Informationen zur Behebung von Fehlern in Ihrer Konfiguration. Es wird auch eine Beispielausgabe für das Debugging angezeigt.

Hinweis: Weitere Informationen zur Fehlerbehebung bei Remote Access IPsec VPN finden Sie unter Häufigste L2L- und Remote Access IPSec VPN-Fehlerbehebungslösungen.

Löschen Sie die Sicherheitszuordnungen

Löschen Sie bei der Fehlerbehebung vorhandene Sicherheitszuordnungen, nachdem Sie eine Änderung vorgenommen haben. Verwenden Sie im privilegierten Modus von PIX die folgenden Befehle:

-

clear [crypto] ipsec sa: Löscht die aktiven IPsec-SAs. Das Schlüsselwort crypto ist optional.

-

clear [crypto] isakmp sa: Löscht die aktiven IKE-SAs. Das Schlüsselwort crypto ist optional.

Befehle für die Fehlerbehebung

Das Output Interpreter-Tool (OIT) (nur registrierte Kunden) unterstützt bestimmte show-Befehle. Verwenden Sie das OIT, um eine Analyse der show-Befehlsausgabe anzuzeigen.

Hinweis: Lesen Sie den Artikel Important Information on Debug Commands (Wichtige Informationen zu Debug-Befehlen), bevor Sie debug-Befehle verwenden.

-

debug crypto ipsec 7: Zeigt die IPsec-Aushandlungen von Phase 2 an.

-

debug crypto isakmp 7: Zeigt die ISAKMP-Aushandlungen von Phase 1 an.

Beispielausgabe einer Fehlersuche

ASA 8.0

ASA#debug crypto isakmp 7

Jan 22 22:21:24 [IKEv1]: IP = 192.168.1.2, IKE_DECODE RECEIVED Message

(msgid=0) with payloads : HDR + SA (1) + KE (4) + NONCE (10) + ID (5) + VENDOR

(13) + VENDOR (13) + VENDOR (13) + VENDOR (13) + VENDOR (13) + NONE (0) total le

ngth : 856

Jan 22 22:21:24 [IKEv1 DEBUG]: IP = 192.168.1.2, processing SA payload

Jan 22 22:21:24 [IKEv1 DEBUG]: IP = 192.168.1.2, processing ke payload

Jan 22 22:21:24 [IKEv1 DEBUG]: IP = 192.168.1.2, processing ISA_KE payload

Jan 22 22:21:24 [IKEv1 DEBUG]: IP = 192.168.1.2, processing nonce payload

Jan 22 22:21:24 [IKEv1 DEBUG]: IP = 192.168.1.2, processing ID payload

Jan 22 22:21:24 [IKEv1 DEBUG]: IP = 192.168.1.2, processing VID payload

Jan 22 22:21:24 [IKEv1 DEBUG]: IP = 192.168.1.2, Received xauth V6 VID

Jan 22 22:21:24 [IKEv1 DEBUG]: IP = 192.168.1.2, processing VID payload

Jan 22 22:21:24 [IKEv1 DEBUG]: IP = 192.168.1.2, Received DPD VID

Jan 22 22:21:24 [IKEv1 DEBUG]: IP = 192.168.1.2, processing VID payload

Jan 22 22:21:24 [IKEv1 DEBUG]: IP = 192.168.1.2, Received Fragmentation VID

Jan 22 22:21:24 [IKEv1 DEBUG]: IP = 192.168.1.2, IKE Peer included IKE fragmenta

tion capability flags: Main Mode: True Aggressive Mode: False

Jan 22 22:21:24 [IKEv1 DEBUG]: IP = 192.168.1.2, processing VID payload

Jan 22 22:21:24 [IKEv1 DEBUG]: IP = 192.168.1.2, Received NAT-Traversal ver 02 V

ID

Jan 22 22:21:24 [IKEv1 DEBUG]: IP = 192.168.1.2, processing VID payload

Jan 22 22:21:24 [IKEv1 DEBUG]: IP = 192.168.1.2, Received Cisco Unity client VID

Jan 22 22:21:24 [IKEv1]: IP = 192.168.1.2, Connection landed on tunnel_group Tun

nelGroup1

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, processin

g IKE SA payload

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, IKE SA Pr

oposal # 1, Transform # 13 acceptable Matches global IKE entry # 2

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, construct

ing ISAKMP SA payload

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, construct

ing ke payload

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, construct

ing nonce payload

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, Generatin

g keys for Responder...

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, construct

ing ID payload

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, construct

ing hash payload

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, Computing

hash for ISAKMP

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, construct

ing Cisco Unity VID payload

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, construct

ing xauth V6 VID payload

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, construct

ing dpd vid payload

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, construct

ing Fragmentation VID + extended capabilities payload

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, construct

ing VID payload

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, Send Alti

ga/Cisco VPN3000/Cisco ASA GW VID

Jan 22 22:21:24 [IKEv1]: IP = 192.168.1.2, IKE_DECODE SENDING Message (msgid=0)

with payloads : HDR + SA (1) + KE (4) + NONCE (10) + ID (5) + HASH (8) + VENDOR

(13) + VENDOR (13) + VENDOR (13) + VENDOR (13) + VENDOR (13) + NONE (0) total le

ngth : 368

Jan 22 22:21:24 [IKEv1]: IP = 192.168.1.2, IKE_DECODE RECEIVED Message (msgid=0)

with payloads : HDR + HASH (8) + NOTIFY (11) + VENDOR (13) + VENDOR (13) + NONE

(0) total length : 116

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, processin

g hash payload

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, Computing

hash for ISAKMP

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, processin

g notify payload

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, processin

g VID payload

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, Processin

g IOS/PIX Vendor ID payload (version: 1.0.0, capabilities: 00000408)

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, processin

g VID payload

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, Received

Cisco Unity client VID

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, construct

ing blank hash payload

Jan 22 22:21:24 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, construct

ing qm hash payload

Jan 22 22:21:24 [IKEv1]: IP = 192.168.1.2, IKE_DECODE SENDING Message (msgid=e8a

1816d) with payloads : HDR + HASH (8) + ATTR (14) + NONE (0) total length : 68

Jan 22 22:21:31 [IKEv1]: IP = 192.168.1.2, IKE_DECODE RECEIVED Message (msgid=e8

a1816d) with payloads : HDR + HASH (8) + ATTR (14) + NONE (0) total length : 84

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, process_a

ttr(): Enter!

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, IP = 192.168.1.2, Processin

g MODE_CFG Reply attributes.

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, IKEGetUserAttributes: primary DNS = cleared

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, IKEGetUserAttributes: secondary DNS = cleared

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, IKEGetUserAttributes: primary WINS = cleared

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, IKEGetUserAttributes: secondary WINS = cleared

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, IKEGetUserAttributes: IP Compression = disabled

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, IKEGetUserAttributes: Split Tunneling Policy = Disabled

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, IKEGetUserAttributes: Browser Proxy Setting = no-modify

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, IKEGetUserAttributes: Browser Proxy Bypass Local = disable

Jan 22 22:21:31 [IKEv1]: Group = TunnelGroup1, Username = cisco123, IP = 192.168

.1.2, User (cisco123) authenticated.

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, constructing blank hash payload

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, constructing qm hash payload

Jan 22 22:21:31 [IKEv1]: IP = 192.168.1.2, IKE_DECODE SENDING Message (msgid=143

60de6) with payloads : HDR + HASH (8) + ATTR (14) + NONE (0) total length : 60

Jan 22 22:21:31 [IKEv1]: IP = 192.168.1.2, IKE_DECODE RECEIVED Message (msgid=14

360de6) with payloads : HDR + HASH (8) + ATTR (14) + NONE (0) total length : 56

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, process_attr(): Enter!

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, Processing cfg ACK attributes

Jan 22 22:21:31 [IKEv1]: IP = 192.168.1.2, IKE_DECODE RECEIVED Message (msgid=26

63a1dd) with payloads : HDR + HASH (8) + ATTR (14) + NONE (0) total length : 193

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, process_attr(): Enter!

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, Processing cfg Request attributes

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, MODE_CFG: Received request for IPV4 address!

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, MODE_CFG: Received request for IPV4 net mask!

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, MODE_CFG: Received request for DNS server address!

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, MODE_CFG: Received request for WINS server address!

Jan 22 22:21:31 [IKEv1]: Group = TunnelGroup1, Username = cisco123, IP = 192.168

.1.2, Received unsupported transaction mode attribute: 5

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, MODE_CFG: Received request for Banner!

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, MODE_CFG: Received request for Save PW setting!

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, MODE_CFG: Received request for Default Domain Name!

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, MODE_CFG: Received request for Split Tunnel List!

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, MODE_CFG: Received request for Split DNS!

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, MODE_CFG: Received request for PFS setting!

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, MODE_CFG: Received request for Client Browser Proxy Setting!

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, MODE_CFG: Received request for backup ip-sec peer list!

Jan 22 22:21:31 [IKEv1]: Group = TunnelGroup1, Username = cisco123, IP = 192.168

.1.2, Received unknown transaction mode attribute: 28684

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, MODE_CFG: Received request for Application Version!

Jan 22 22:21:31 [IKEv1]: Group = TunnelGroup1, Username = cisco123, IP = 192.168

.1.2, Client Type: WinNT Client Application Version: 5.0.03.0530

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, MODE_CFG: Received request for FWTYPE!

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, MODE_CFG: Received request for DHCP hostname for DDNS is: Wireless12

3!

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, MODE_CFG: Received request for UDP Port!

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, Obtained IP addr (192.168.5.1) prior to initiating Mode Cfg (XAuth e

nabled)

Jan 22 22:21:31 [IKEv1]: Group = TunnelGroup1, Username = cisco123, IP = 192.168

.1.2, Assigned private IP address 192.168.5.1 to remote user

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, constructing blank hash payload

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, Send Client Browser Proxy Attributes!

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, Browser Proxy set to No-Modify. Browser Proxy data will NOT be inclu

ded in the mode-cfg reply

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, constructing qm hash payload

Jan 22 22:21:31 [IKEv1]: IP = 192.168.1.2, IKE_DECODE SENDING Message (msgid=266

3a1dd) with payloads : HDR + HASH (8) + ATTR (14) + NONE (0) total length : 158

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, Delay Quick Mode processing, Cert/Trans Exch/RM DSID in progress

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, Resume Quick Mode processing, Cert/Trans Exch/RM DSID completed

Jan 22 22:21:31 [IKEv1]: Group = TunnelGroup1, Username = cisco123, IP = 192.168

.1.2, PHASE 1 COMPLETED

Jan 22 22:21:31 [IKEv1]: IP = 192.168.1.2, Keep-alive type for this connection:

DPD

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, Starting P1 rekey timer: 950 seconds.

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, sending notify message

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, constructing blank hash payload

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, constructing qm hash payload

Jan 22 22:21:31 [IKEv1]: IP = 192.168.1.2, IKE_DECODE SENDING Message (msgid=f44

35669) with payloads : HDR + HASH (8) + NOTIFY (11) + NONE (0) total length : 84

Jan 22 22:21:31 [IKEv1]: IP = 192.168.1.2, IKE_DECODE RECEIVED Message (msgid=54

1f8e43) with payloads : HDR + HASH (8) + SA (1) + NONCE (10) + ID (5) + ID (5) +

NONE (0) total length : 1022

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, processing hash payload

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, processing SA payload

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, processing nonce payload

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, processing ID payload

Jan 22 22:21:31 [IKEv1]: Group = TunnelGroup1, Username = cisco123, IP = 192.168

.1.2, Received remote Proxy Host data in ID Payload: Address 192.168.5.1, Proto

col 0, Port 0

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, processing ID payload

Jan 22 22:21:31 [IKEv1]: Group = TunnelGroup1, Username = cisco123, IP = 192.168

.1.2, Received local IP Proxy Subnet data in ID Payload: Address 0.0.0.0, Mask

0.0.0.0, Protocol 0, Port 0

Jan 22 22:21:31 [IKEv1]: Group = TunnelGroup1, Username = cisco123, IP = 192.168

.1.2, QM IsRekeyed old sa not found by addr

Jan 22 22:21:31 [IKEv1]: Group = TunnelGroup1, Username = cisco123, IP = 192.168

.1.2, IKE Remote Peer configured for crypto map: dynmap

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, processing IPSec SA payload

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, IPSec SA Proposal # 14, Transform # 1 acceptable Matches global IPS

ec SA entry # 10

Jan 22 22:21:31 [IKEv1]: Group = TunnelGroup1, Username = cisco123, IP = 192.168

.1.2, IKE: requesting SPI!

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, IKE got SPI from key engine: SPI = 0x31de01d8

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, oakley constucting quick mode

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, constructing blank hash payload

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, constructing IPSec SA payload

Jan 22 22:21:31 [IKEv1]: Group = TunnelGroup1, Username = cisco123, IP = 192.168

.1.2, Overriding Initiator's IPSec rekeying duration from 2147483 to 28800 secon

ds

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, constructing IPSec nonce payload

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, constructing proxy ID

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, Transmitting Proxy Id:

Remote host: 192.168.5.1 Protocol 0 Port 0

Local subnet: 0.0.0.0 mask 0.0.0.0 Protocol 0 Port 0

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, Sending RESPONDER LIFETIME notification to Initiator

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, constructing qm hash payload

Jan 22 22:21:31 [IKEv1]: IP = 192.168.1.2, IKE_DECODE SENDING Message (msgid=541

f8e43) with payloads : HDR + HASH (8) + SA (1) + NONCE (10) + ID (5) + ID (5) +

NOTIFY (11) + NONE (0) total length : 176

Jan 22 22:21:31 [IKEv1]: IP = 192.168.1.2, IKE_DECODE RECEIVED Message (msgid=54

1f8e43) with payloads : HDR + HASH (8) + NONE (0) total length : 48

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, processing hash payload

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, loading all IPSEC SAs

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, Generating Quick Mode Key!

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, Generating Quick Mode Key!

Jan 22 22:21:31 [IKEv1]: Group = TunnelGroup1, Username = cisco123, IP = 192.168

.1.2, Security negotiation complete for User (cisco123) Responder, Inbound SPI

= 0x31de01d8, Outbound SPI = 0x8b7597a9

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, IKE got a KEY_ADD msg for SA: SPI = 0x8b7597a9

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, Pitcher: received KEY_UPDATE, spi 0x31de01d8

Jan 22 22:21:31 [IKEv1 DEBUG]: Group = TunnelGroup1, Username = cisco123, IP = 1

92.168.1.2, Starting P2 rekey timer: 27360 seconds.

Jan 22 22:21:31 [IKEv1]: Group = TunnelGroup1, Username = cisco123, IP = 192.168

.1.2, Adding static route for client address: 192.168.5.1

Jan 22 22:21:31 [IKEv1]: Group = TunnelGroup1, Username = cisco123, IP = 192.168

.1.2, PHASE 2 COMPLETED (msgid=541f8e43)

Jan 22 22:21:41 [IKEv1]: IP = 192.168.1.2, IKE_DECODE RECEIVED Message (msgid=78

f7d3ae) with payloads : HDR + HASH (8) + NOTIFY (11) + NONE (0) total length : 8

0

ASA#debug crypto ipsec 7

!--- Deletes the old SAs.

ASA# IPSEC: Deleted inbound decrypt rule, SPI 0x7F3C985A

Rule ID: 0xD5567DB0

IPSEC: Deleted inbound permit rule, SPI 0x7F3C985A

Rule ID: 0xD4EF1DF0

IPSEC: Deleted inbound tunnel flow rule, SPI 0x7F3C985A

Rule ID: 0xD556AF60

IPSEC: Deleted inbound VPN context, SPI 0x7F3C985A

VPN handle: 0x0004678C

IPSEC: Deleted outbound encrypt rule, SPI 0xC921E280

Rule ID: 0xD517EE30

IPSEC: Deleted outbound permit rule, SPI 0xC921E280

Rule ID: 0xD5123250

IPSEC: Deleted outbound VPN context, SPI 0xC921E280

VPN handle: 0x00040AB4

!--- Creates new SAs.

ASA# IPSEC: New embryonic SA created @ 0xD4EF2390,

SCB: 0xD4EF22C0,

Direction: inbound

SPI : 0x7F3C985A

Session ID: 0x0000F000

VPIF num : 0x00000002

Tunnel type: ra

Protocol : esp

Lifetime : 240 seconds

IPSEC: New embryonic SA created @ 0xD556B118,

SCB: 0xD556B048,

Direction: outbound

SPI : 0xC921E280

Session ID: 0x0000F000

VPIF num : 0x00000002

Tunnel type: ra

Protocol : esp

Lifetime : 240 seconds

IPSEC: Completed host OBSA update, SPI 0xC921E280

IPSEC: Creating outbound VPN context, SPI 0xC921E280

Flags: 0x00000005

SA : 0xD556B118

SPI : 0xC921E280

MTU : 1500 bytes

VCID : 0x00000000

Peer : 0x00000000

SCB : 0x0133B741

Channel: 0xD4160FA8

IPSEC: Completed outbound VPN context, SPI 0xC921E280

VPN handle: 0x00040AB4

IPSEC: New outbound encrypt rule, SPI 0xC921E280

Src addr: 0.0.0.0

Src mask: 0.0.0.0

Dst addr: 192.168.5.1

Dst mask: 255.255.255.255

Src ports

Upper: 0

Lower: 0

Op : ignore

Dst ports

Upper: 0

Lower: 0

Op : ignore

Protocol: 0

Use protocol: false

SPI: 0x00000000

Use SPI: false

IPSEC: Completed outbound encrypt rule, SPI 0xC921E280

Rule ID: 0xD517EE30

IPSEC: New outbound permit rule, SPI 0xC921E280

Src addr: 192.168.1.1

Src mask: 255.255.255.255

Dst addr: 192.168.1.2

Dst mask: 255.255.255.255

Src ports

Upper: 0

Lower: 0

Op : ignore

Dst ports

Upper: 0

Lower: 0

Op : ignore

Protocol: 50

Use protocol: true

SPI: 0xC921E280

Use SPI: true

IPSEC: Completed outbound permit rule, SPI 0xC921E280

Rule ID: 0xD5123250

IPSEC: Completed host IBSA update, SPI 0x7F3C985A

IPSEC: Creating inbound VPN context, SPI 0x7F3C985A

Flags: 0x00000006

SA : 0xD4EF2390

SPI : 0x7F3C985A

MTU : 0 bytes

VCID : 0x00000000

Peer : 0x00040AB4

SCB : 0x0132B2C3

Channel: 0xD4160FA8

IPSEC: Completed inbound VPN context, SPI 0x7F3C985A

VPN handle: 0x0004678C

IPSEC: Updating outbound VPN context 0x00040AB4, SPI 0xC921E280

Flags: 0x00000005

SA : 0xD556B118

SPI : 0xC921E280

MTU : 1500 bytes

VCID : 0x00000000

Peer : 0x0004678C

SCB : 0x0133B741

Channel: 0xD4160FA8

IPSEC: Completed outbound VPN context, SPI 0xC921E280

VPN handle: 0x00040AB4

IPSEC: Completed outbound inner rule, SPI 0xC921E280

Rule ID: 0xD517EE30

IPSEC: Completed outbound outer SPD rule, SPI 0xC921E280

Rule ID: 0xD5123250

IPSEC: New inbound tunnel flow rule, SPI 0x7F3C985A

Src addr: 192.168.5.1

Src mask: 255.255.255.255

Dst addr: 0.0.0.0

Dst mask: 0.0.0.0

Src ports

Upper: 0

Lower: 0

Op : ignore

Dst ports

Upper: 0

Lower: 0

Op : ignore

Protocol: 0

Use protocol: false

SPI: 0x00000000

Use SPI: false

IPSEC: Completed inbound tunnel flow rule, SPI 0x7F3C985A

Rule ID: 0xD556AF60

IPSEC: New inbound decrypt rule, SPI 0x7F3C985A

Src addr: 192.168.1.2

Src mask: 255.255.255.255

Dst addr: 192.168.1.1

Dst mask: 255.255.255.255

Src ports

Upper: 0

Lower: 0

Op : ignore

Dst ports

Upper: 0

Lower: 0

Op : ignore

Protocol: 50

Use protocol: true

SPI: 0x7F3C985A

Use SPI: true

IPSEC: Completed inbound decrypt rule, SPI 0x7F3C985A

Rule ID: 0xD5567DB0

IPSEC: New inbound permit rule, SPI 0x7F3C985A

Src addr: 192.168.1.2

Src mask: 255.255.255.255

Dst addr: 192.168.1.1

Dst mask: 255.255.255.255

Src ports

Upper: 0

Lower: 0

Op : ignore

Dst ports

Upper: 0

Lower: 0

Op : ignore

Protocol: 50

Use protocol: true

SPI: 0x7F3C985A

Use SPI: true

IPSEC: Completed inbound permit rule, SPI 0x7F3C985A

Rule ID: 0xD4EF1DF0

VPN-Client 5.0 für Windows

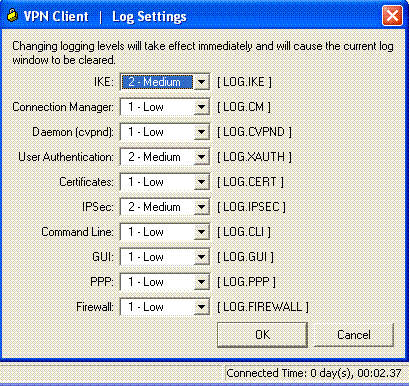

Wählen Sie Log > Log settings aus, um die Protokollstufen im VPN Client zu aktivieren.

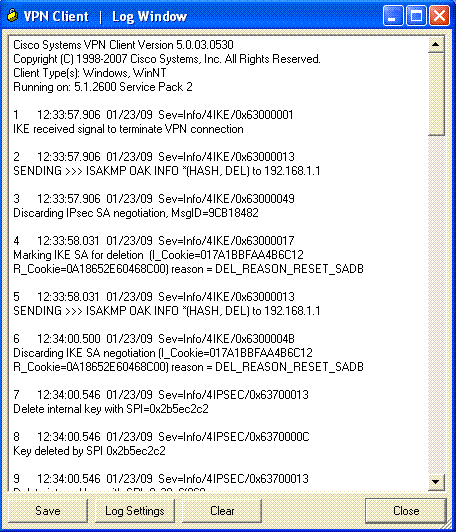

Wählen Sie Log > Log Window (Protokoll > Protokollfenster), um die Protokolleinträge im VPN Client anzuzeigen.

Zugehörige Informationen

- Support-Seite für die Cisco Adaptive Security Appliances der Serie ASA 5500

- Befehlsreferenzen zu den Cisco Adaptive Security Appliances der Serie ASA 5500

- Support-Seite für Cisco Security Appliances der Serie PIX 500

- Befehlsreferenz für die Cisco Security Appliances der Serie PIX 500

- Cisco Adaptive Security Device Manager

- Support-Seite für IPsec-Aushandlung/IKE-Protokolle

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

23-Jan-2009

|

Erstveröffentlichung |

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback