Konfigurieren von DVTI mit Multi-SA auf einer sicheren Firewall

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Einleitung

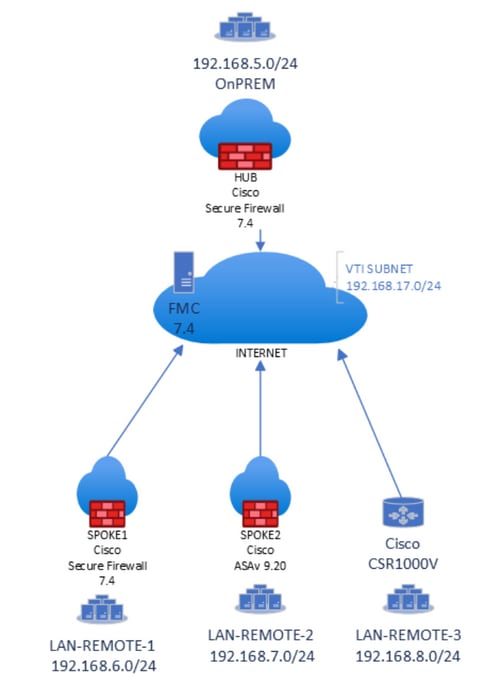

In diesem Dokument wird die Konfiguration eines DVTI auf einer Cisco Secure Firewall (Hub) mit mehreren Remote-Extranet-Geräten (Stationen) beschrieben.

Hintergrund

Dynamische virtuelle Tunnelschnittstellen

Dynamic Virtual Tunnel Interfaces (DVTI) bieten hochsichere und skalierbare Verbindungen für Virtual Private Networks (VPN) mit Remote-Zugriff.

DVTIs können sowohl für die Hub-and-Spoke-Konfiguration verwendet werden. Die Tunnel bieten eine separate virtuelle On-Demand-Zugriffsschnittstelle für jede VPN-Sitzung.

1. Der Spoke initiiert eine IKE-Austauschanforderung an den Hub für eine VPN-Verbindung.

2. Der Hub authentifiziert die Spoke.

3. Das Cisco Secure Firewall Management Center weist dem Hub eine dynamische virtuelle Vorlage zu.

4. Die virtuelle Vorlage generiert dynamisch eine virtuelle Zugriffsschnittstelle auf dem Hub. Diese Schnittstelle ist für die VPN-Sitzung pro Spoke einzigartig.

5. Der Hub richtet einen dynamischen VTI-Tunnel mit der Spoke über die virtuelle Zugriffsschnittstelle ein.

6. Der Hub-and-Spoke-Austausch von Datenverkehr über den Tunnel mithilfe dynamischer Routing-Protokolle (BGP/OSPF/EIGRP) oder mit Funktionen für geschützte Netzwerke (Multiple-Security-Associations-VTI).

7. Dynamische VTIs funktionieren wie jede andere Schnittstelle, sodass Sie QoS, Firewall-Regeln, Routing-Protokolle und andere Funktionen anwenden können, sobald der Tunnel aktiv ist.

8. Am HUB-Gerät und an mehreren statischen Tunnelschnittstellen für mehrere Remote-/Spoke-Standorte wird eine einzelne DVTI erstellt.

Hinweis: Cisco Secure Firewall hat Unterstützung für DVTI in Version 7.3 hinzugefügt und unterstützt derzeit nur einen DVTI gemäß Cisco Bug-ID CSCwe13781. Nur registrierte Cisco Benutzer können auf interne Tools und Informationen von Cisco zugreifen.

Die VTI-Funktion für mehrere Sicherheitszuordnungen wurde implementiert, um die Kompatibilität zwischen routenbasiertem VPN und richtlinienbasierten VPN-Systemen zu unterstützen.

Voraussetzungen

- Mindestens zwei Cisco Secure Firewall-Geräte wurden bereits beim Cisco Secure Firewall Management Center mit grundlegender Routing-Konfiguration registriert. Diese sollen als Hub und als Spoke-1 mit jeweils einer Loopback-Schnittstelle auf jedem Gerät funktionieren, um lokale Netzwerke auf dem Gelände von 192.168.5.0/24 (Hub) und das lokale Remote-Netzwerk von 192.168.6.0/24 (Spoke-1) zu simulieren.

- Sie müssen über eine ASA mit grundlegender Routing-Konfiguration und IKEv2-Unterstützung verfügen, um als Spoke-2 mit einer vorkonfigurierten Loopback-Schnittstelle zu arbeiten und das lokale Remote-Netzwerk 192.168.7.0/24 zu simulieren.

- einen Cisco IOS/Cisco IOSXE-Router mit grundlegender Routing-Konfiguration und IKEV2-Unterstützung als Spoke-3 mit einer vorkonfigurierten Loopback-Schnittstelle zur Simulation des lokalen Remote-Netzwerks von 192.168.8.0/24.

Anforderungen

- Kenntnisse zu VPN-Technologien und IKEv2-Protokoll

- Kenntnis der Navigation und Konfiguration der Cisco Secure Firewall Management Center-GUI (FMC) für Cisco Secure Firewall-Geräte

- Grundlegende Kenntnisse der Konfiguration von Cisco IOS-XE-Geräten

- Grundlegende IPV4-Routing-Konzepte.

Hinweis: Die Informationen in diesem Dokument stammen von den Geräten in einer bestimmten Laborumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Verwendete Komponenten

Die Informationen in diesem Dokument basieren auf folgenden Software-Versionen:

- Cisco Secure Firewall Management Center (FMC) 7.3 oder höher

- Cisco Secure Firewall 7.3 oder höher

- ASAv 9.20 oder spätere Version

- Cisco CSR

Hinweis: Die Informationen in diesem Dokument stammen von den Geräten in einer bestimmten Laborumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Konfigurieren

Netzwerkdiagramm

Hinweis: Alle lokalen und Remote-Subnetze werden mit Loopback-Schnittstellen simuliert, die zuvor auf den einzelnen Geräten konfiguriert wurden.

Konfigurationen

1.Melden Sie sich mit Administratorrechten bei der FMC-Benutzeroberfläche an.

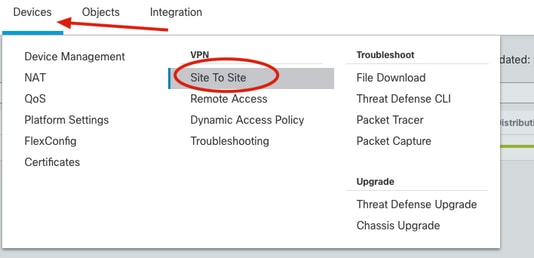

2. Navigieren Sie in der FMC-Dashboard-Ansicht zu Geräte, und klicken Sie unter VPN-Optionen auf Site-to-Site.

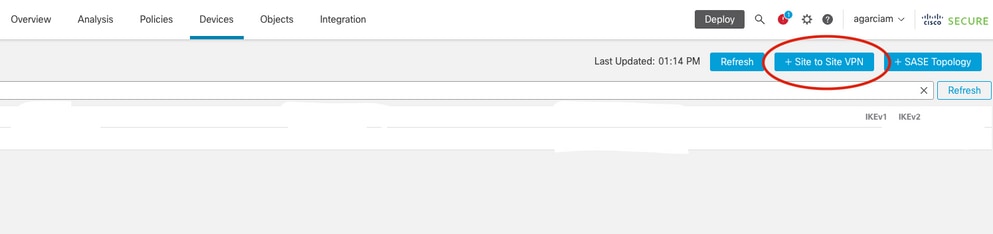

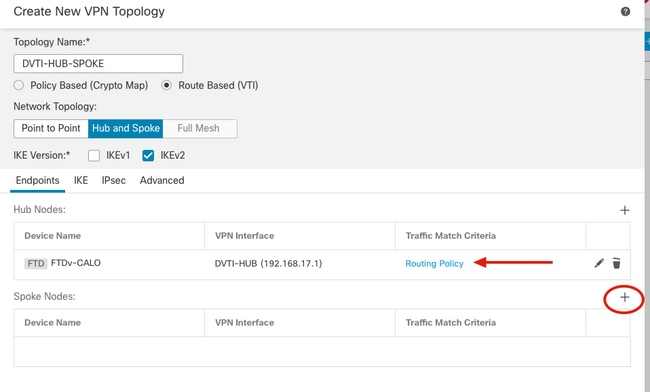

3. Klicken Sie im Dashboard Site to Site auf + Site to Site VPN, um eine neue Site to Site-Topologie zu erstellen.

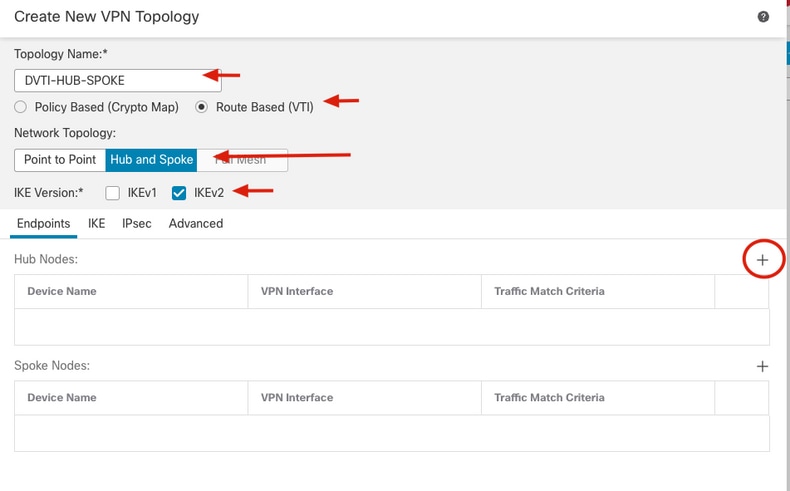

4. Geben Sie im Menü Neue VPN-Topologie erstellen den neuen Namen an, und wählen Sie Route Based (VTI) als VPN-Typ der neuen Topologie aus, aktivieren Sie IKEv2-Protokoll aus den IKE-Versionsoptionen, wählen Sie Hub and Spoke unter den Einstellungen für die Netzwerktopologie aus, und klicken Sie im Abschnitt Hub-Knoten auf das Symbol +. 1.

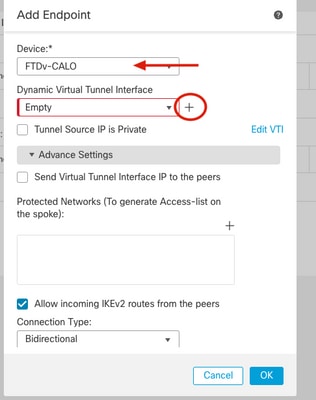

5. Wählen Sie im Fenster Endpunkt hinzufügen das Gerät aus, das als Hub fungiert, und klicken Sie auf das +-Symbol neben dem Dynamic Virtual Tunnel Interface-Dropdown-Menü, um eine neue DVTI zu erstellen.

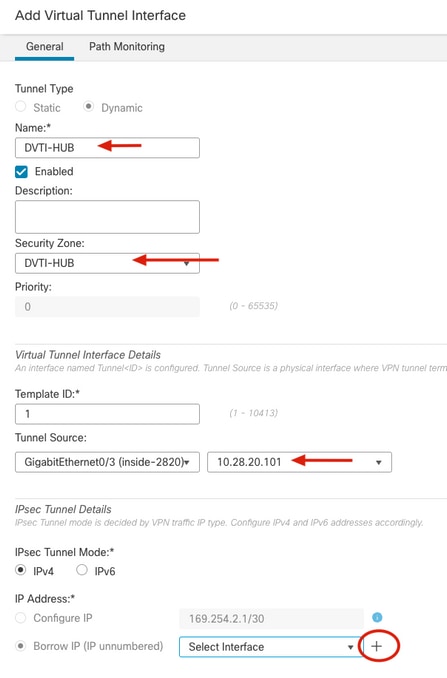

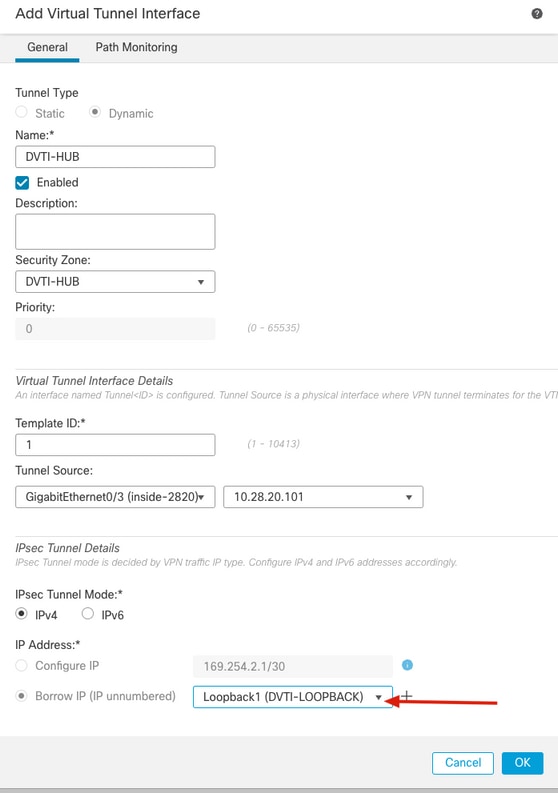

6. Geben Sie im Menü "Virtual Tunnel Interface" hinzufügen den Namen der neuen Tunnelschnittstelle an, weisen Sie diese der gewünschten Sicherheitszone zu, wählen Sie die Tunnelquelle mit ihrer IP aus und klicken Sie auf das +-Symbol unter der IP-Adresskonfiguration, um eine neue Loopback-Schnittstelle neben der Option "Borrow IP" zu erstellen.

Cisco empfiehlt, die ausgeliehene IP für die dynamische Schnittstelle über eine Loopback-Schnittstelle zu konfigurieren.

Hinweis: Die Tunnelquellenschnittstelle muss routbar sein und Remote-Spokes über IP-Adressen erreichen können.

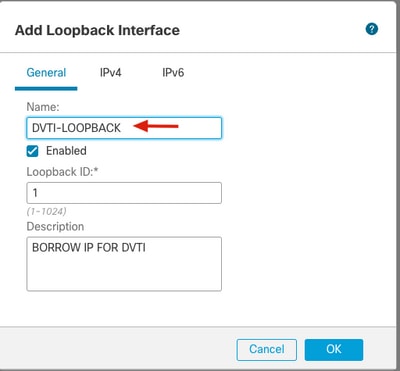

7. Geben Sie im Fenster Add Loopback Interface (Loopback-Schnittstelle hinzufügen) den Namen der Schnittstelle mit ihrer ID an, und wechseln Sie zur Registerkarte IPv4.

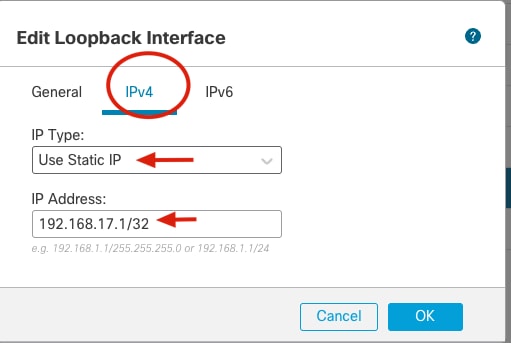

8. Wählen Sie auf der Registerkarte IPv4 im Dropdown-Menü unter IP-Typ die Option Statische IP verwenden, geben Sie die IP-Adresse für den DVTI an, und klicken Sie auf OK.

Hinweis: Hub DVTI hat die IP-Adresse 192.168.17.1/32.

9. Im Dropdown-Menü Add Virtual Tunnel Interface (Virtuelle Tunnelschnittstelle hinzufügen) wird ein neues Loobpack angezeigt. Wählen Sie es aus, und klicken Sie auf OK.

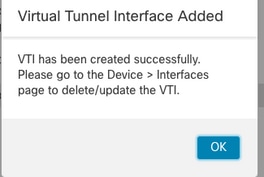

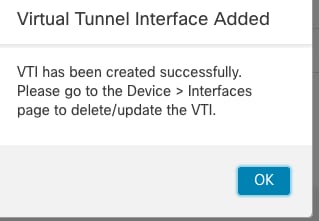

10. Ein Fenster Virtual Tunnel Interface Added (Virtuelle Tunnelschnittstelle hinzugefügt) wird angezeigt, das anzeigt, dass der neue DVTI erstellt wurde. Klicken Sie auf OK und fahren Sie fort.

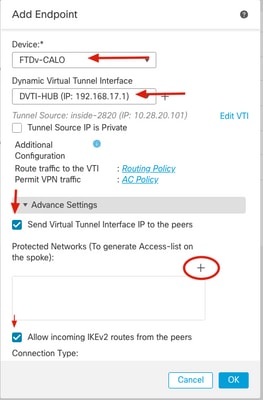

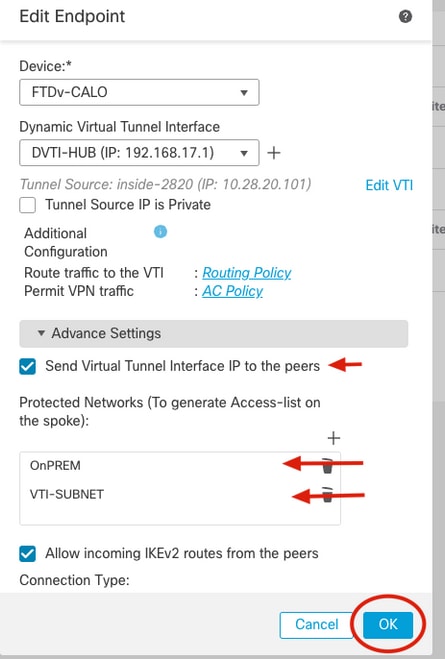

11. Im Fenster Endpunkt hinzufügen wird neue DVTI in der Dynamic Virtual Tunnel Interface-Dropdown-Leiste angezeigt, wählen Sie sie aus, aktivieren Sie die Option Send Virtual Tunnel Interface IP to peers zusammen mit der Option Allow incoming IKEv2 routes from the peers (Eingehende IKEv2-Routen von den Peers zulassen), und klicken Sie auf das + neben denSchutznetzwerkeinstellungen, um die Netzwerke hinter dem Hub anzugeben. 1.

Hinweis: In diesem Beispiel simuliert eine zweite Loopback-Schnittstelle auf dem Hub einen Host im lokalen OnPREM-Subnetz als Teil des geschützten Netzwerks mit der IP-Adresse 192.168.5.1/24.

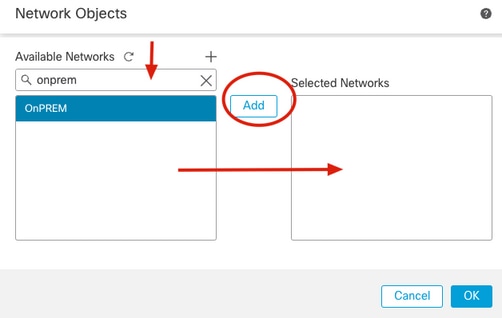

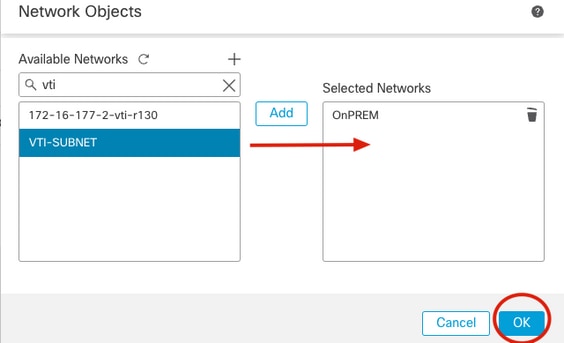

12. Geben Sie im Abschnitt Verfügbare Netzwerke das Subnetz an, das das lokal geschützte Netzwerk sowie das DVTI-Subnetz simuliert (192.168.17.0/24), und klicken Sie auf Hinzufügen und dann auf OK, um die Änderung zu übernehmen.

Hinweis: In diesem Artikel wurde ein Netzwerkobjekt als OnPREM mit dem Netzwerk 192.168.17.0/24 vorkonfiguriert. Das DVTI-Subnetz muss hinzugefügt werden, um den von den Tunnelschnittstellen stammenden Datenverkehr zu schützen.

13. Bestätigen Sie, dass das neue geschützte Netzwerkobjekt hinzugefügt wurde, und klicken Sie auf OK.

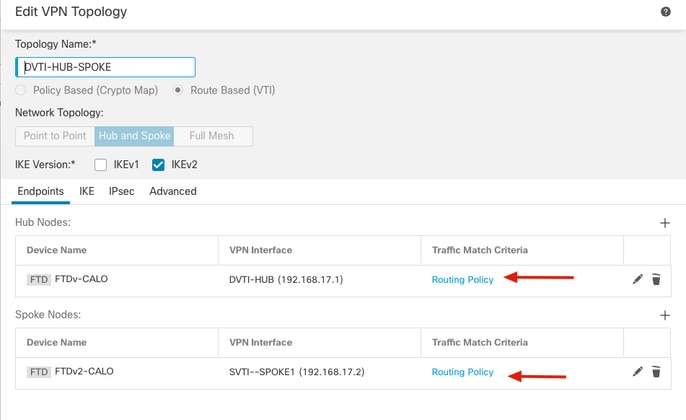

14. Bestätigen Sie, dass das neue Hub-Gerät im Abschnitt Hub-Knoten hinzugefügt wurde, und klicken Sie auf das + neben dem Spoke-Knoten-Abschnitt, um einen neuen Endpunkt als Remote-Spoke-1 hinzuzufügen.

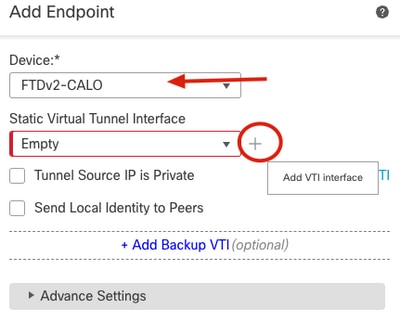

15. Wählen Sie im Fenster Endpunkt hinzufügen das Gerät aus, das als Spoke-1 ausgeführt wird, und klicken Sie auf das +-Symbol neben dem Static Virtual Tunnel Interface-Dropdown-Menü, um ein neues SVTI zu erstellen.

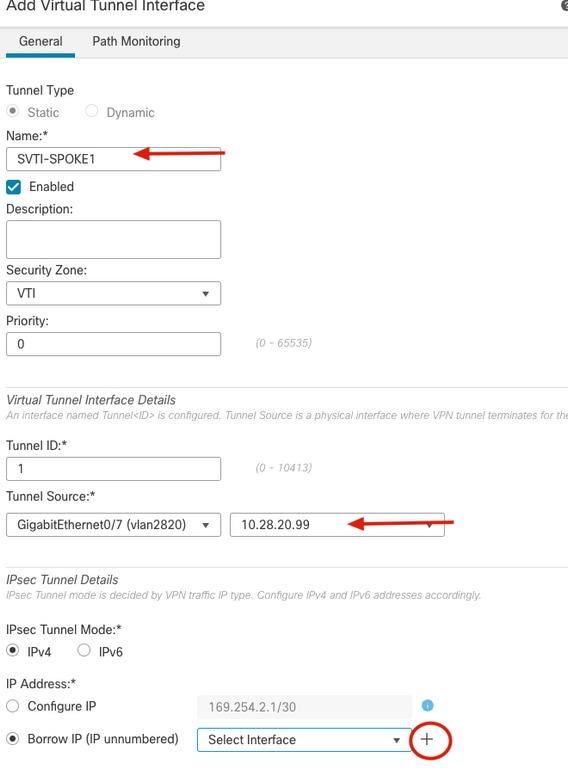

16. Geben Sie im Menü "Virtual Tunnel Interface" hinzufügen den Namen der neuen Tunnelschnittstelle an, weisen Sie diese der gewünschten Sicherheitszone zu, wählen Sie die Tunnelquelle mit ihrer IP aus und klicken Sie auf das "+"-Symbol unter der IP-Adresskonfiguration, um eine neue Loopback-Schnittstelle neben der Option "Borrow IP" zu erstellen.

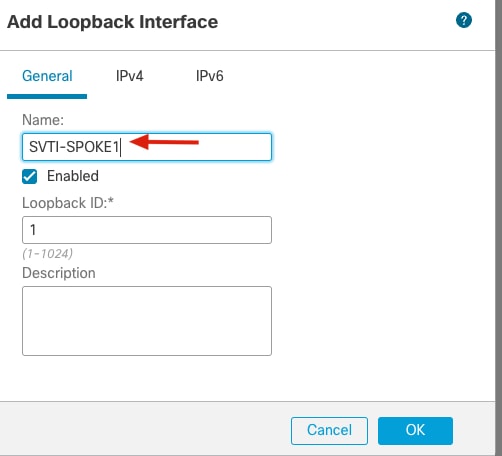

17. Geben Sie im Fenster Add Loopback Interface (Loopback-Schnittstelle hinzufügen) den Namen der Schnittstelle mit ihrer ID an, und wechseln Sie zur Registerkarte IPv4.

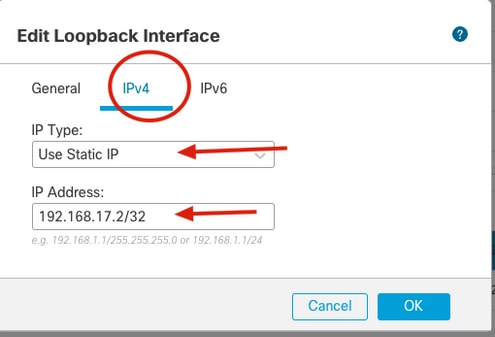

18. Wählen Sie auf der Registerkarte IPv4 im Dropdown-Menü unter IP Type (IP-Typ) die Option Use Static IP (Statische IP verwenden) und geben Sie die IP-Adresse an, die zum SVTI gehört, und klicken Sie auf OK.

Hinweis: SVTI für Spoke-1 hat die IP-Adresse 192.168.17.2/32.

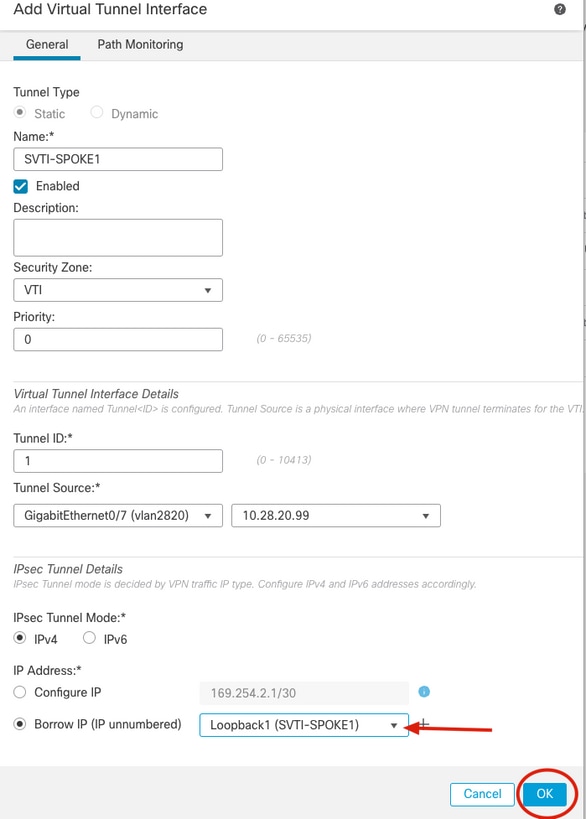

19. Im Dropdown-Menü Add Virtual Tunnel Interface (Virtuelle Tunnelschnittstelle hinzufügen) wird ein neues Loobpack angezeigt. Wählen Sie es aus, und klicken Sie auf OK.

20. Ein Fenster Virtual Tunnel Interface Added (Virtuelle Tunnelschnittstelle hinzugefügt) wird angezeigt, das anzeigt, dass der neue DVTI erstellt wurde. Klicken Sie auf OK und fahren Sie fort.

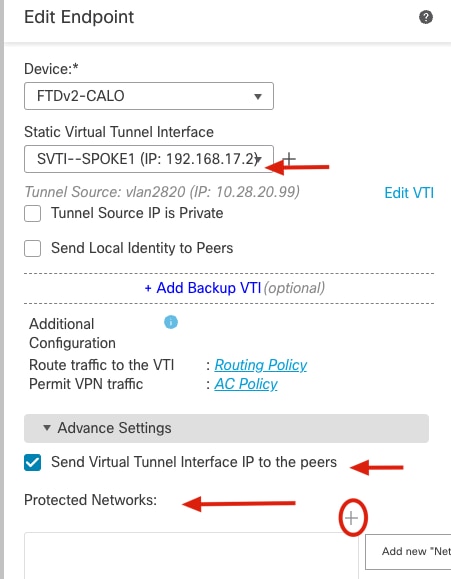

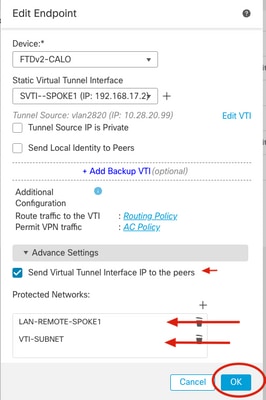

21. Im Fenster Endpunkt hinzufügen wird unter Static Virtual Tunnel Interface (Statische virtuelle Tunnelschnittstelle) eine neue SVTI angezeigt. Wählen Sie diese Option aus, aktivieren Sie die Option Virtuelle Tunnelschnittstellen-IP an Peers senden zusammen mit der Option Eingehende IKEv2-Routen von den Peers zulassen, und klicken Sie auf "+" neben den Einstellungen für geschützte Netzwerke. das Speichengerät.

Hinweis: In diesem Beispiel simuliert eine zweite Loopback-Schnittstelle auf Spoke-1 einen Host im Remote-Netzwerk 192.168.6.1/24.

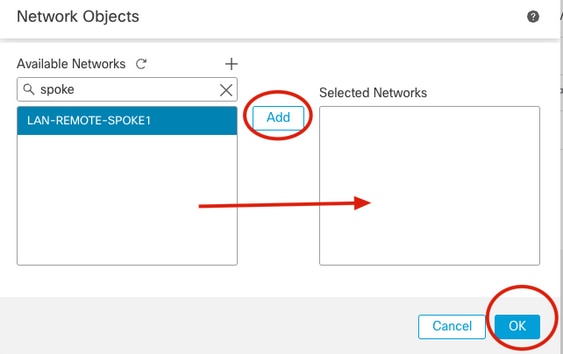

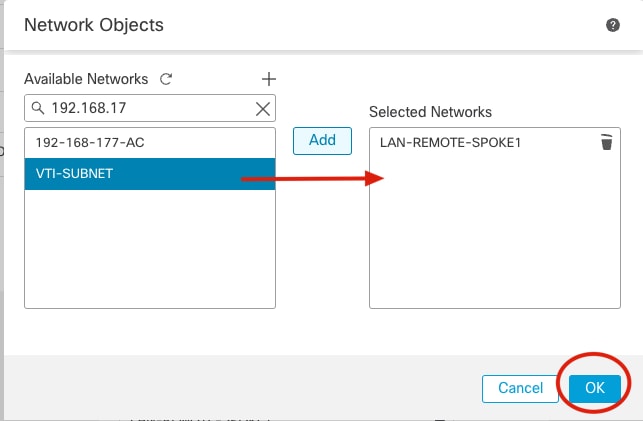

22. Im Abschnitt Verfügbare Netzwerke identifizieren Sie das remote geschützte Netzwerk sowie das VTI-Subnetz (192.168.17.0/24), klicken Sie auf Hinzufügen und dann auf OK, um die Änderung zu übernehmen.

Hinweis: SVTI-Subnetze müssen hinzugefügt werden, um Datenverkehr zu schützen, der von Tunnelschnittstellen stammt.

23. Bestätigen Sie, dass das neue geschützte Netzwerkobjekt hinzugefügt wurde, und klicken Sie auf OK.

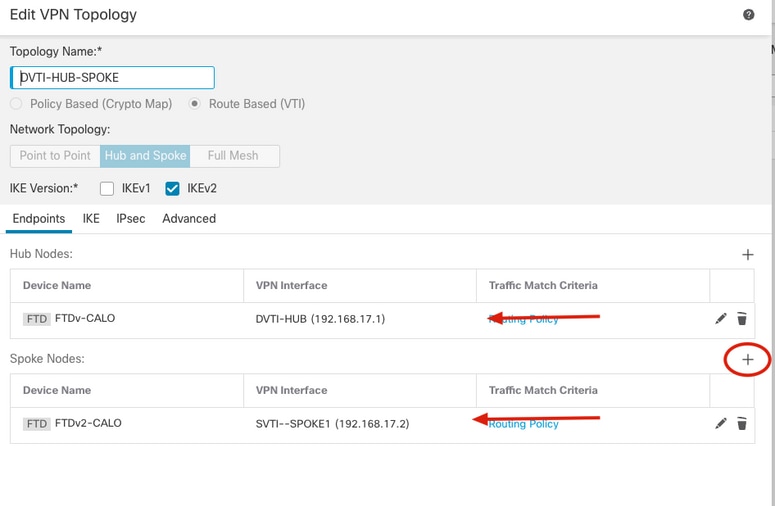

24. Vergewissern Sie sich, dass der neuen Topologie sowohl Hub- als auch Spoke-Knoten hinzugefügt wurden.

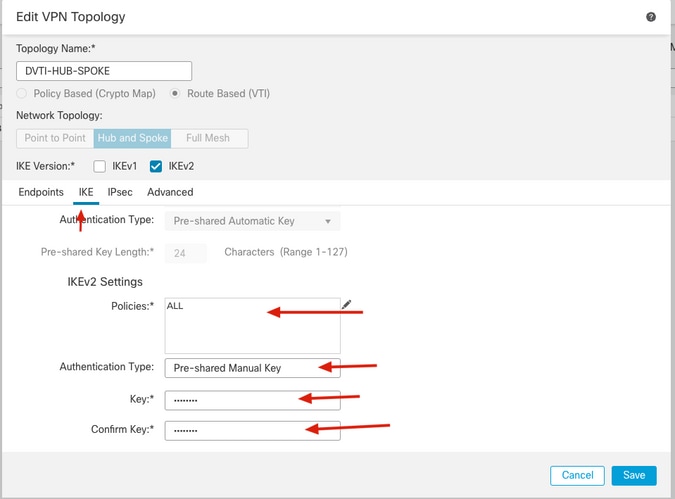

25. Gehen Sie zu IKE Registerkarte und geben Sie die gewünschten Algorithmen unter "KEv2 Einstellungen, wählen Sie die Authentication Type mit seinen Attributen.

Hinweis: In diesem Artikel wird der vorinstallierte Schlüssel zur Authentifizierung verwendet.

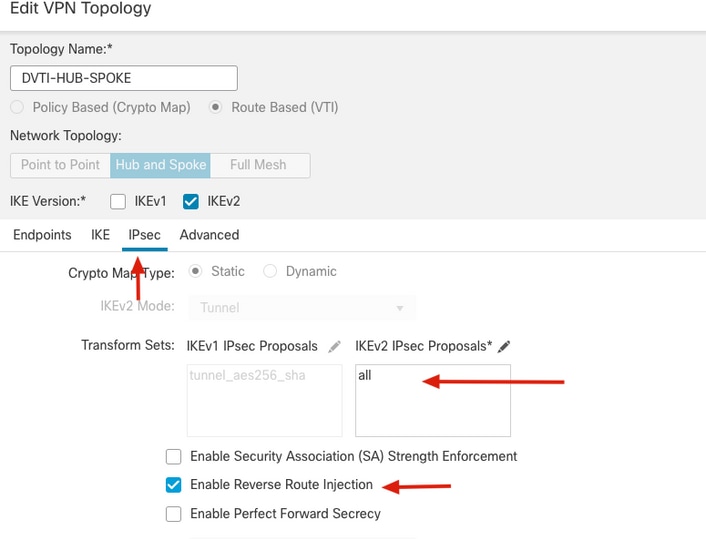

26. Gehen Sie zur Registerkarte IPsec, geben Sie die gewünschten Algorithmen unter IKEv2 IPsec-Vorschlagseinstellungen an, aktivieren Sie die Option Reverse Route Injection aktivieren, und kehren Sie zur Registerkarte Endpoints zurück.

Hinweis: Wenn kein dynamisches Routing-Protokoll verwendet wird, muss die Reverse Route Injection aktiviert werden, um OnPREM und remote geschützte Netzwerke im Tunnel zwischen Hub und allen Stationen anzukündigen.

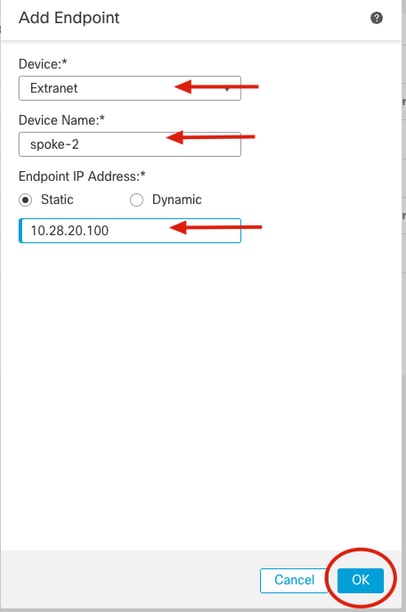

27. Fügen Sie ein Extranet hinzu ("Spoke-2"), und klicken Sie auf das Symbol + auf der Registerkarte "Endgeräte".

28. Im Fenster Endpunkt hinzufügen wählen Sie Extranet aus dem Dropdown-Menü unter Gerät aus, geben Sie den Gerätenamen aus Spoke-2 und die zugehörige Peer-IP-Adresse an und klicken Sie auf OK.

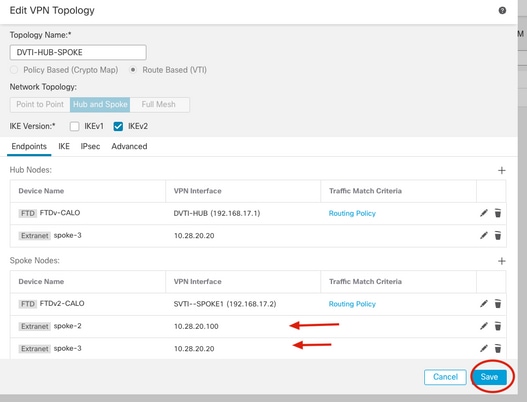

29. Wiederholen Sie die Schritte 27 und 28, um eine neue Spoke-3 aus dem Extranet hinzuzufügen.

Hinweis: In diesem Artikel wird das CSRv1000-Gerät als Spoke-3 verwendet.

30. Bestätigen Sie, dass neue Extrane-Stationen zur Topologie hinzugefügt wurden, und klicken Sie auf Speichern.

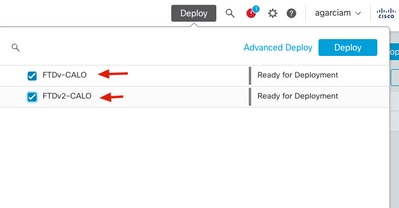

31. Stellen Sie die Konfiguration auf beiden Cisco Secure Firewall-Geräten bereit.

Endgültige Konfigurationen

Cisco Secure Firewall Hub-Konfiguration

crypto ikev2 policy 100

encryption aes-256 aes

integrity sha512 sha384 sha256 sha

group 21 20 19 14

prf sha512 sha384 sha256 sha

lifetime seconds 86400

crypto ikev2 enable inside-2820

crypto ipsec ikev2 ipsec-proposal CSM_IP_1

protocol esp encryption aes-256 aes

protocol esp integrity sha-512 sha-384 sha-256 sha-1

crypto ipsec profile FMC_IPSEC_PROFILE_2

set ikev2 ipsec-proposal CSM_IP_1

interface Virtual-Template1 type tunnel

nameif DVTI-HUB

ip unnumbered DVTI-LOOPBACK

tunnel source interface inside-2820

tunnel mode ipsec ipv4

tunnel protection ipsec profile FMC_IPSEC_PROFILE_2

tunnel-group 10.28.20.99 type ipsec-l2l

tunnel-group 10.28.20.99 general-attributes

default-group-policy .DefaultS2SGroupPolicy

tunnel-group 10.28.20.99 ipsec-attributes

virtual-template 1

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ikev2 route set interface

tunnel-group 10.28.20.100 type ipsec-l2l

tunnel-group 10.28.20.100 general-attributes

default-group-policy .DefaultS2SGroupPolicy

tunnel-group 10.28.20.100 ipsec-attributes

virtual-template 1

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ikev2 route set interface

tunnel-group 10.28.20.20 type ipsec-l2l

tunnel-group 10.28.20.20 general-attributes

default-group-policy .DefaultS2SGroupPolicy

tunnel-group 10.28.20.20 ipsec-attributes

virtual-template 1

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ikev2 route set interfaceKonfiguration von Cisco Secure Firewall Spoke-1

crypto ikev2 policy 10

encryption aes-256 aes

integrity sha512 sha384 sha256 sha

group 21 20 19 14

prf sha512 sha384 sha256 sha

lifetime seconds 86400

crypto ikev2 enable vlan2820

crypto ipsec ikev2 ipsec-proposal CSM_IP_2

protocol esp encryption aes-256 aes

protocol esp integrity sha-512 sha-384 sha-256 sha-1

crypto ipsec profile FMC_IPSEC_PROFILE_2

set ikev2 ipsec-proposal CSM_IP_2

set reverse-route

access-list CSM_IPSEC_ACL_2 extended permit ip 192.168.6.0 255.255.255.0 192.168.5.0 255.255.255.0

access-list CSM_IPSEC_ACL_2 extended permit ip 192.168.6.0 255.255.255.0 192.168.17.0 255.255.255.0

access-list CSM_IPSEC_ACL_2 extended permit ip 192.168.17.0 255.255.255.0 192.168.5.0 255.255.255.0

access-list CSM_IPSEC_ACL_2 extended permit ip 192.168.17.0 255.255.255.0 192.168.17.0 255.255.255.0

interface Tunnel1

nameif SVTI--SPOKE1

ip unnumbered SVTI-SPOKE1

tunnel source interface vlan2820

tunnel destination 10.28.20.101

tunnel mode ipsec ipv4

tunnel protection ipsec profile FMC_IPSEC_PROFILE_2

tunnel protection ipsec policy CSM_IPSEC_ACL_2

tunnel-group 10.28.20.101 type ipsec-l2l

tunnel-group 10.28.20.101 ipsec-attributes

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ikev2 route set interfaceHinweis: Die Cisco ASAv-Spoke-2-Konfiguration wurde weggelassen, da sie mit der Konfiguration für Spoke-1 identisch ist.

Cisco CSRv1000 Spoke-3-Konfiguration

crypto ikev2 proposal all

encryption aes-cbc-256 aes-cbc-128 aes-cbc-192

integrity sha256 sha1 sha384 sha512

group 20 14 15 21 24

crypto ikev2 policy test

match address local 10.28.20.20

proposal all

crypto ikev2 authorization policy default

route set interface Tunnel100

route set remote ipv4 192.168.8.0 255.255.255.255

crypto ikev2 profile vti

match identity remote any

identity local address 10.28.20.20

authentication remote pre-share key cisco123

authentication local pre-share key cisco123

no config-exchange request

aaa authorization group psk list default default

crypto ipsec transform-set aes256sha256 esp-aes 256 esp-sha256-hmac

mode tunnel

crypto ipsec profile vti

set security-association lifetime seconds 120

set transform-set aes256sha256

set ikev2-profile vti

reverse-route

interface Tunnel100

ip address 192.168.17.4 255.255.255.0

tunnel source GigabitEthernet1

tunnel mode ipsec ipv4

tunnel destination 10.28.20.101

tunnel protection ipsec policy ipv4 ipsec-policy

tunnel protection ipsec profile vti

ip access-list extended ipsec-policy

10 permit ip 192.168.8.0 0.0.0.255 192.168.5.0 0.0.0.255

20 permit ip 192.168.8.0 0.0.0.255 192.168.17.0 0.0.0.255

30 permit ip 192.168.17.0 0.0.0.255 192.168.5.0 0.0.0.255

40 permit ip 192.168.17.0 0.0.0.255 192.168.17.0 0.0.0.255Überprüfung

Aus der Hub-Routing-Tabelle werden die Routen aller Stationen angezeigt, die über die virtuellen Vorlagen empfangen werden, sobald IKEv2-Tunnel verfügbar sind.

firepower# show route

C 192.168.5.0 255.255.255.0 is directly connected, OnPrem-Network

L 192.168.5.1 255.255.255.255 is directly connected, OnPrem-Network

V 192.168.6.0 255.255.255.0

connected by VPN (advertised), DVTI-HUB_va146

V 192.168.7.0 255.255.255.0

connected by VPN (advertised), DVTI-HUB_va105

V 192.168.8.0 255.255.255.0

connected by VPN (advertised), DVTI-HUB_va155

V 192.168.17.0 255.255.255.0

connected by VPN (advertised), DVTI-HUB_va146

C 192.168.17.1 255.255.255.255 is directly connected, DVTI-LOOPBACK

V 192.168.17.2 255.255.255.255

connected by VPN (advertised), DVTI-HUB_va146

V 192.168.17.3 255.255.255.255

connected by VPN (advertised), DVTI-HUB_va105

V 192.168.17.4 255.255.255.255

connected by VPN (advertised), DVTI-HUB_va155

S 192.168.19.100 255.255.255.255 [1/0] via 10.28.20.20, inside-2820Der Hub kann jetzt einen Ping für alle vom DVTI stammenden SVTI-Spoke-Schnittstellen senden.

Hinweis: Der Befehl "show crypto ipsec" sa zeigt die mehrere IPSec-SAs an, die erstellt wurden, wenn die Reverse Route Injection mit geschützten Netzwerken angewendet wurde.

firepower# ping 192.168.17.2

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.17.2, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/4/10 ms

firepower# ping 192.168.17.3

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.17.3, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/2/10 ms

firepower# ping 192.168.17.4

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.17.4, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms

firepower# show crypto ipsec sa | i cap|iden

local ident (addr/mask/prot/port): (192.168.17.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (192.168.17.0/255.255.255.0/0/0)

#pkts encaps: 15, #pkts encrypt: 15, #pkts digest: 15

#pkts decaps: 15, #pkts decrypt: 15, #pkts verify: 15

#PMTUs sent: 0, #PMTUs rcvd: 0, #decapsulated frgs needing reassembly: 0

current outbound spi: 5A68524C

current inbound spi : DDF6D48F

spi: 0xDDF6D48F (3723941007)

spi: 0x5A68524C (1516786252)Der Hub kann nun REMOTE-LAN-Netzwerke hinter allen Stationen pingen, die vom OnPREM-Host stammen.

Hinweis: Der Befehl "show crypto ipsec" sa zeigt die mehrere IPSec-SAs an, die erstellt wurden, wenn die Reverse Route Injection mit geschützten Netzwerken angewendet wurde.

firepower# ping OnPrem-Network 192.168.6.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.6.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/4/10 ms

firepower# ping OnPrem-Network 192.168.7.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.7.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/2/10 ms

firepower# ping OnPrem-Network 192.168.8.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.8.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms

firepower# show crypto ipsec sa | i cap|iden

local ident (addr/mask/prot/port): (192.168.5.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (192.168.6.0/255.255.255.0/0/0)

#pkts encaps: 5, #pkts encrypt: 5, #pkts digest: 5

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5

local ident (addr/mask/prot/port): (192.168.5.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (192.168.7.0/255.255.255.0/0/0)

#pkts encaps: 5, #pkts encrypt: 5, #pkts digest: 5

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5

local ident (addr/mask/prot/port): (192.168.5.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (192.168.8.0/255.255.255.0/0/0)

#pkts encaps: 5, #pkts encrypt: 5, #pkts digest: 5

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5Fehlerbehebung

Verwenden Sie zur Fehlerbehebung bei IKEv2- und IPSEC-Prozessen die folgenden Debug-Befehle:

ASA/Cisco Secure Firewall

debug crypto ikev2 protocol 255

debug crypto ikev2 platform 255

debug crypto ipsec

CSR

debug crypto ikev2

debug crypto ipsecRevisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

03-Apr-2023 |

Erstveröffentlichung |

Beiträge von Cisco Ingenieuren

- Alan Omar Garcia MarchanCisco TAC Engineer

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback