Konfigurieren von L2TP Multihop zum Ausführen mehrerer Hops vom NAS zum LNS

Inhalt

Einführung

Mit dem Multihop Virtual Private Dialup Network (VPDN) können Sie mehrere Hops auf dem Weg vom L2TP-Zugriffskonzentrator (LAC) zum L2TP-Netzwerkserver (LNS) konfigurieren. Es werden maximal vier Hops unterstützt. Der Tunnel wird an jedem Hop (LNS) terminiert und zum nächsten Hop-Ziel neu initiiert. Dieser Vorgang ermöglicht das Switching von Tunneln. Multihopping kann zwischen ISPs verwendet werden, um einen VPN-Service (Virtual Private Network) für den Großhandel bereitzustellen.

In diesem Szenario werden sowohl Layer 2 Forwarding (L2F) als auch Layer 2 Tunnel Protocol (L2TP) unterstützt. Da L2TP jedoch zum Branchenstandard wird, konzentriert sich dieses Dokument auf L2TP.

Voraussetzungen

Konventionen

Weitere Informationen zu Dokumentkonventionen finden Sie in den Cisco Technical Tips Conventions.

Anforderungen

Für dieses Dokument bestehen keine besonderen Voraussetzungen.

Eine Erläuterung des VPDN-Prozesses finden Sie unter VPDN-Verständnis.

Verwendete Komponenten

Die Informationen in diesem Dokument basieren auf den unten stehenden Software- und Hardwareversionen.

-

Cisco IOS® Softwareversionen 12.3(6)

-

L2TP Access Concentrator (LAC): ein Cisco AS5400 Access Server

-

L2TP-Netzwerkserver (LNS): Cisco Router der Serie 7200

Die in diesem Dokument enthaltenen Informationen wurden aus Geräten in einer bestimmten Laborumgebung erstellt. Alle in diesem Dokument verwendeten Geräte haben mit einer leeren (Standard-)Konfiguration begonnen. Wenn Sie in einem Live-Netzwerk arbeiten, stellen Sie sicher, dass Sie die potenziellen Auswirkungen eines Befehls verstehen, bevor Sie es verwenden.

Konfigurieren

In diesem Abschnitt erhalten Sie Informationen zum Konfigurieren der in diesem Dokument beschriebenen Funktionen.

Hinweis: Um weitere Informationen zu den in diesem Dokument verwendeten Befehlen zu erhalten, verwenden Sie das Command Lookup Tool (nur registrierte Kunden).

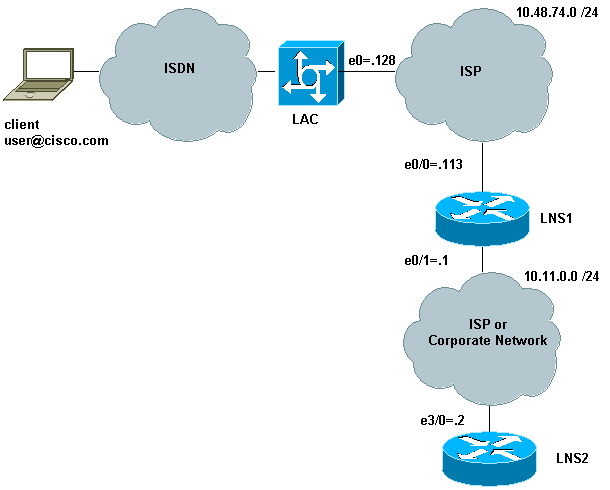

Netzwerkdiagramm

In diesem Dokument wird die im Diagramm unten dargestellte Netzwerkeinrichtung verwendet.

In dieser Konfiguration:

-

Der Client verwendet ISDN für die Einwahl in die LAC (kann beispielsweise DSL verwenden).

-

Die LAC akzeptiert Anrufe über eine E1-PRI (Primary Rate Interface).

-

Zwischen den L2TP-Geräten ist kein Tunnel geöffnet.

-

Tunnel und Sitzungseinrichtung basieren auf dem Domänennamen. Es gibt keinen AAA-Server für die Authentifizierung oder Autorisierung.

-

Es verwendet zwei LNSs.

Der Vorgang ist wie folgt:

-

Der Client wählt sich in die LAC ein. Der Client und die LAC handeln die LCP-Optionen aus. Die Authentifizierungsphase wird durchgeführt, und die LAC erhält den Benutzernamen (user@cisco.com) und das Kennwort. Basierend auf dem Domänennamen (in unserem Beispiel cisco.com) wird ein Tunnel geöffnet, gefolgt von einer Sitzung mit dem LNS1.

-

Wenn die L2TP-Sitzung zwischen der LAC und dem LNS1 geöffnet ist, erhält das LNS1 die zwischen der LAC und dem Client ausgehandelten LCP-Optionen, zusammen mit dem Benutzernamen und dem Kennwort (user@cisco.com, Kennwort).

-

Das LNS1 verfügt in seiner Konfiguration über eine VPDN-Gruppe mit derselben Domäne (cisco.com). Es öffnet einen Tunnel und eine Sitzung mit dem LNS2. Wenn keine solche Konfiguration vorhanden ist, wird die PPP-Sitzung beendet, indem der Client authentifiziert, die IP-Adresse verhandelt und die Route installiert wird.

-

Sobald die L2TP-Sitzung zwischen dem LNS1 und dem LNS2 geöffnet ist, erhält das LNS2 die zwischen der LAC und dem Client ausgehandelten LCP-Optionen sowie den Benutzer und das Kennwort (user@cisco.com, Kennwort). Er authentifiziert den Benutzer, handelt IPCP aus und installiert die Route.

Konfigurationen

In diesem Dokument werden die unten angegebenen Konfigurationen verwendet. Hier wird die Mindestanzahl von Befehlen verwendet. Beispielsweise beendet die LAC keine Sitzung, sodass in der Dialer1- oder Group-Async1-Schnittstelle keine IP-Adresse konfiguriert werden muss. Das LNS1 beendet keine PPP-Sitzung, daher gibt es unter virtual-template1 keine IP-Adresse.

| LAC |

|---|

version 12.3 service timestamps debug datetime msec service timestamps log datetime msec service password-encryption ! hostname LAC ! boot-start-marker no boot startup-test boot-end-marker ! enable password 7 02050D480809 ! ! ! resource-pool disable spe default-firmware spe-firmware-2 no aaa new-model ip subnet-zero no ip domain lookup ! ip cef ! -- Enables VPDN. vpdn enable ! -- VPDN tunnel authorization is based first on the domain name ! -- (the default is DNIS). ! vpdn search-order domain ! ! -- The LAC opens an L2TP tunnel and session to 10.48.74.113 (LNS1) ! -- using the password LACLNS1 for users whose domain-name is cisco.com. vpdn-group 1 request-dialin protocol l2tp domain cisco.com initiate-to ip 10.48.74.113 l2tp tunnel password LACLNS1 ! isdn switch-type primary-net5 ! ! no voice hpi capture buffer no voice hpi capture destination ! ! controller E1 7/0 pri-group timeslots 1-31 ! interface FastEthernet0/0 ip address 10.48.74.128 255.255.255.0 duplex auto speed auto ! interface Serial7/0:15 no ip address encapsulation ppp dialer rotary-group 1 isdn switch-type primary-net5 ! interface Group-Async1 no ip address encapsulation ppp async mode interactive ppp authentication chap callin group-range 1/00 3/107 ! interface Dialer1 no ip address encapsulation ppp ppp authentication chap callin ! ip classless no ip http server ! ! voice-port 7/0:D ! line con 0 exec-timeout 0 0 line aux 0 line vty 0 4 line 1/00 1/107 modem InOut transport input all line 3/00 3/107 modem InOut transport input all ! scheduler allocate 10000 400 ! end |

| LNS1 |

|---|

version 12.3 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname LNS1 ! boot-start-marker boot-end-marker ! enable password cisco ! clock timezone CET 1 no aaa new-model ip subnet-zero ip cef ! ! no ip domain lookup ! ! -- Enables VPDN. vpdn enable ! -- Enables VPDN multihop. vpdn multihop ! !-- LNS1 accepts L2TP tunnel/session from the router named LAC. !-- The password LACLNS1 is used between LAC and LNS1 for authentication. !-- The virtual-template 1 is used for the PPP phase. vpdn-group FromLAC accept-dialin protocol l2tp virtual-template 1 terminate-from hostname LAC l2tp tunnel password 0 LACLNS1 ! ! -- The LNS1 opens a L2TP tunnel and session to 10.11.0.2 (LNS2) ! -- using the password LNS1LNS2 for users whose domain-name is cisco.com. vpdn-group TowardsLNS2 request-dialin protocol l2tp domain cisco.com initiate-to ip 10.11.0.2 l2tp tunnel password 0 LNS1LNS2 ! ! interface Ethernet0/0 ip address 10.48.74.113 255.255.255.0 no ip proxy-arp half-duplex ! interface Ethernet0/1 ip address 10.11.0.1 255.255.255.0 half-duplex ! interface Virtual-Template1 no ip address ppp authentication chap callin ! no ip http server ip classless ! ! dial-peer cor custom ! line con 0 exec-timeout 0 0 line aux 0 line vty 0 4 exec-timeout 0 0 password ww login ! ntp clock-period 17208915 ntp server 10.48.75.134 ! ! end |

| LNS2 |

|---|

version 12.3 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname LNS2 ! boot-start-marker boot-end-marker ! enable password cisco ! username user@cisco.com password 0 cisco no aaa new-model ip subnet-zero ! ! ip cef ! !-- Enables VPDN. vpdn enable ! !-- LNS2 accepts L2TP tunnel/session from the router named LNS1. !-- The password LNS1LNS2 is used between LNS1 and LNS2 for authentication. !-- The virtual-template 1 is used for the PPP phase. vpdn-group FromLNS1 ! Default L2TP VPDN group accept-dialin protocol l2tp virtual-template 1 l2tp tunnel password 0 LNS1LNS2 ! ! interface Loopback0 ip address 192.168.1.1 255.255.255.0 ! interface Ethernet3/0 ip address 10.11.0.2 255.255.255.0 duplex half ! interface Virtual-Template1 ip unnumbered Loopback0 peer default ip address pool VpdnUsers ppp authentication chap callin ! ip local pool VpdnUsers 192.168.1.2 192.168.1.254 ip classless no ip http server ! ! line con 0 exec-timeout 0 0 transport preferred all transport output all stopbits 1 line aux 0 transport preferred all transport output all stopbits 1 line vty 0 4 login transport preferred all transport input all transport output all ! ! ! end |

Überprüfen

Dieser Abschnitt enthält Informationen, mit denen Sie überprüfen können, ob Ihre Konfiguration ordnungsgemäß funktioniert.

Bestimmte show-Befehle werden vom Output Interpreter Tool unterstützt (nur registrierte Kunden), mit dem Sie eine Analyse der show-Befehlsausgabe anzeigen können.

-

show vpdn - Zeigt Informationen über aktiven L2TP- oder L2F-Protokoll-Tunnel und Nachrichtenbezeichner in einem VPDN an.

-

Details zum Anruferbenutzer anzeigen - Anruferinformationen anzeigen.

Die Ausgabe aus der Verwendung dieser Befehle für LAC, LNS1 und LNS2 ist hier dargestellt:

LAC#show vpdn L2TP Tunnel and Session Information Total tunnels 1 sessions 1 LocID RemID Remote Name State Remote Address Port Sessions VPDN Group 18693 28416 LNS1 est 10.48.74.113 1701 1 1 LocID RemID TunID Intf Username State Last Chg Uniq ID 19 21 18693 Se7/0:3 user@cisco.com est 00:02:04 28 %No active L2F tunnels %No active PPTP tunnels LAC#

Wir sehen, dass LNS1 zwei Tunnel mit jeweils einer Sitzung hat.

LNS1#show vpdn L2TP Tunnel and Session Information Total tunnels 2 sessions 2 LocID RemID Remote Name State Remote Address Port Sessions VPDN Group 28416 18693 LAC est 10.48.74.128 1701 1 FromLAC LocID RemID TunID Intf Username State Last Chg Uniq ID 21 19 28416 SSS Circuit user@cisco.com est 00:02:25 13 LocID RemID Remote Name State Remote Address Port Sessions VPDN Group 30255 35837 LNS2 est 10.11.0.2 1701 1 TowardsLNS2 LocID RemID TunID Intf Username State Last Chg Uniq ID 22 9 30255 SSS Circuit user@cisco.com est 00:02:25 13 %No active L2F tunnels %No active PPTP tunnels LNS1#

LNS2#show vpdn

L2TP Tunnel and Session Information Total tunnels 1 sessions 1

LocID RemID Remote Name State Remote Address Port Sessions VPDN Group

35837 30255 LNS1 est 10.11.0.1 1701 1 FromLNS1

LocID RemID TunID Intf Username State Last Chg Uniq ID

9 22 35837 Vi2.1 user@cisco.com est 00:03:22 8

%No active L2F tunnels

%No active PPTP tunnels

LNS2#

LNS2#show caller user user@cisco.com detail

User: user@cisco.com, line Vi2.1, service PPPoVPDN

Connected for 00:03:33, Idle for 00:00:58

Timeouts: Limit Remaining Timer Type

- - -

PPP: LCP Open, CHAP (<-), IPCP

LCP: -> peer, AuthProto, MagicNumber

<- peer, MagicNumber, EndpointDisc

NCP: Open IPCP

IPCP: <- peer, Address

-> peer, Address

IP: Local 192.168.1.1, remote 192.168.1.2

Counts: 56 packets input, 2562 bytes

57 packets output, 2570 bytes

LNS2#

Fehlerbehebung

Dieser Abschnitt enthält Informationen zur Fehlerbehebung in Ihrer Konfiguration.

Befehle zur Fehlerbehebung

Bestimmte show-Befehle werden vom Output Interpreter Tool unterstützt (nur registrierte Kunden), mit dem Sie eine Analyse der show-Befehlsausgabe anzeigen können.

Hinweis: Bevor Sie Debugbefehle ausgeben, lesen Sie Wichtige Informationen über Debug-Befehle.

Befehle zur Fehlerbehebung in der LAC

-

debug isdn q931 - Zeigt Informationen zum Einrichten und Beenden von ISDN-Netzwerkverbindungen (Layer 3) zwischen dem lokalen Router (Benutzerseite) und dem Netzwerk an.

-

debug vpdn event - Zeigt L2TP-Fehler und -Ereignisse an, die Teil der normalen Tunneleinrichtung oder -abschaltung für VPDNs sind.

-

debug vpdn error - Fehlerbehebung für das Layer-2-Tunnelprotokoll Version 3 (L2TPv3) und die umliegende Layer-2-Tunneling-Infrastruktur.

-

debug vpdn l2x-events - Zeigt Ereignisse an, die aus protokollspezifischen Bedingungen resultieren.

-

vpdn l2x-errors - Zeigt Fehler an, die in protokollspezifischen Bedingungen auftreten.

-

debug ppp negotiation - Zeigt an, ob ein Client PPP-Aushandlung übergibt. Sie sehen, welche Optionen (z. B. Callback oder MLP) und welche Protokolle (wie IP und IPX) ausgehandelt werden.

Fehlerbehebungsbefehle auf dem LNS1

-

debuggen vpdn ereignis

-

debuggen vpdn fehler

-

debuggen vpdn l2x event

-

vpdn l2x-Fehler

-

Debug-ppp-Aushandlung

-

debug vtemplate error - Zeigt Informationen zum Klonen einer virtuellen Zugriffsschnittstelle an, vom Zeitpunkt des Klonens von einer virtuellen Vorlage bis hin zum Zeitpunkt des Abbruchs der virtuellen Zugriffsschnittstelle beim Beenden des Anrufs.

-

debug vtemplate event - Zeigt Kloninformationen für eine virtuelle Zugriffsschnittstelle an, vom Zeitpunkt des Klonens von einer virtuellen Vorlage bis zum Zeitpunkt des Abbruchs der virtuellen Zugriffsschnittstelle beim Beenden des Anrufs.

Befehle zur Fehlerbehebung auf dem LNS2

Wie bei LNS1, aber mit einem zusätzlichen Befehl:

-

debug ip peer - Zeigt Adressaktivität an und enthält zusätzliche Ausgaben, wenn Poolgruppen definiert sind.

Debug-Ausgabe - LAC

Die Debug-Ausgabe für die LAC lautet wie folgt:

LAC#

*Apr 23 08:55:23.579: ISDN Se7/0:15 Q931: RX <- SETUP pd = 8 callref = 0x256F

Sending Complete

Bearer Capability i = 0x8890

Standard = CCITT

Transer Capability = Unrestricted Digital

Transfer Mode = Circuit

Transfer Rate = 64 kbit/s

Channel ID i = 0xA18384

Preferred, Channel 4

Calling Party Number i = 0xA1, '8101'

Plan:ISDN, Type:National

Called Party Number i = 0x81, '7070'

Plan:ISDN, Type:Unknown

Locking Shift to Codeset 6

Codeset 6 IE 0x28 i = 'TAC BRI 8101'

*Apr 23 08:55:23.583: ISDN Se7/0:15 Q931: TX -> CALL_PROC pd = 8 callref = 0xA56F

Channel ID i = 0xA98384

Exclusive, Channel 4

*Apr 23 08:55:23.583: ISDN Se7/0:15 Q931: TX -> CONNECT pd = 8 callref = 0xA56F

Channel ID i = 0xA98384

Exclusive, Channel 4

*Apr 23 08:55:23.583: Se7/0:3 PPP: Using dialer call direction

*Apr 23 08:55:23.583: Se7/0:3 PPP: Treating connection as a callin

*Apr 23 08:55:23.583: Se7/0:3 PPP: Phase is ESTABLISHING, Passive Open

*Apr 23 08:55:23.583: Se7/0:3 LCP: State is Listen

*Apr 23 08:55:23.607: ISDN Se7/0:15 Q931: RX <- CONNECT_ACK pd = 8

callref = 0x256F

*Apr 23 08:55:23.695: Se7/0:3 LCP: I CONFREQ [Listen] id 180 len 31

*Apr 23 08:55:23.695: Se7/0:3 LCP: MagicNumber 0x9028FFED (0x05069028FFED)

*Apr 23 08:55:23.695: Se7/0:3 LCP: MRRU 1524 (0x110405F4)

*Apr 23 08:55:23.695: Se7/0:3 LCP: EndpointDisc 1 user@cisco.com

*Apr 23 08:55:23.695: Se7/0:3 LCP: (0x1311017573657240636973636F2E636F)

*Apr 23 08:55:23.695: Se7/0:3 LCP: (0x6D)

*Apr 23 08:55:23.695: Se7/0:3 LCP: O CONFREQ [Listen] id 1 len 15

*Apr 23 08:55:23.695: Se7/0:3 LCP: AuthProto CHAP (0x0305C22305)

*Apr 23 08:55:23.695: Se7/0:3 LCP: MagicNumber 0x050E44FB (0x0506050E44FB)

*Apr 23 08:55:23.695: Se7/0:3 LCP: O CONFREJ [Listen] id 180 len 8

*Apr 23 08:55:23.695: Se7/0:3 LCP: MRRU 1524 (0x110405F4)

*Apr 23 08:55:23.727: Se7/0:3 LCP: I CONFACK [REQsent] id 1 len 15

*Apr 23 08:55:23.727: Se7/0:3 LCP: AuthProto CHAP (0x0305C22305)

*Apr 23 08:55:23.727: Se7/0:3 LCP: MagicNumber 0x050E44FB (0x0506050E44FB)

*Apr 23 08:55:23.751: Se7/0:3 LCP: I CONFREQ [ACKrcvd] id 181 len 27

*Apr 23 08:55:23.751: Se7/0:3 LCP: MagicNumber 0x9028FFED (0x05069028FFED)

*Apr 23 08:55:23.751: Se7/0:3 LCP: EndpointDisc 1 user@cisco.com

*Apr 23 08:55:23.751: Se7/0:3 LCP: (0x1311017573657240636973636F2E636F)

*Apr 23 08:55:23.751: Se7/0:3 LCP: (0x6D)

*Apr 23 08:55:23.751: Se7/0:3 LCP: O CONFACK [ACKrcvd] id 181 len 27

*Apr 23 08:55:23.751: Se7/0:3 LCP: MagicNumber 0x9028FFED (0x05069028FFED)

*Apr 23 08:55:23.751: Se7/0:3 LCP: EndpointDisc 1 user@cisco.com

*Apr 23 08:55:23.751: Se7/0:3 LCP: (0x1311017573657240636973636F2E636F)

*Apr 23 08:55:23.751: Se7/0:3 LCP: (0x6D)

*Apr 23 08:55:23.751: Se7/0:3 LCP: State is Open

*Apr 23 08:55:23.751: Se7/0:3 PPP: Phase is AUTHENTICATING, by this end

*Apr 23 08:55:23.751: Se7/0:3 CHAP: O CHALLENGE id 1 len 24 from "LAC"

*Apr 23 08:55:23.803: Se7/0:3 CHAP: I RESPONSE id 1 len 35 from "user@cisco.com"

*Apr 23 08:55:23.803: Se7/0:3 PPP: Phase is FORWARDING, Attempting Forward

*Apr 23 08:55:23.807: Tnl/Sn 18693/19 L2TP: Session FS enabled

*Apr 23 08:55:23.807: Tnl/Sn 18693/19 L2TP: Session state change

from idle to wait-for-tunnel

*Apr 23 08:55:23.807: Se7/0:3 Tnl/Sn 18693/19 L2TP: Create session

*Apr 23 08:55:23.807: Tnl 18693 L2TP: SM State idle

*Apr 23 08:55:23.807: Tnl 18693 L2TP: O SCCRQ

*Apr 23 08:55:23.807: Tnl 18693 L2TP: Control channel retransmit delay

set to 1 seconds

*Apr 23 08:55:23.807: Tnl 18693 L2TP: Tunnel state change from idle to

wait-ctl-reply

*Apr 23 08:55:23.807: Tnl 18693 L2TP: SM State wait-ctl-reply

*Apr 23 08:55:23.815: Tnl 18693 L2TP: I SCCRP from LNS1

*Apr 23 08:55:23.815: Tnl 18693 L2TP: Got a challenge from remote peer, LNS1

*Apr 23 08:55:23.815: Tnl 18693 L2TP: Got a response from remote peer, LNS1

*Apr 23 08:55:23.815: Tnl 18693 L2TP: Tunnel Authentication success

*Apr 23 08:55:23.815: Tnl 18693 L2TP: Tunnel state change from

wait-ctl-reply to established

*Apr 23 08:55:23.815: Tnl 18693 L2TP: O SCCCN to LNS1 tnlid 28416

*Apr 23 08:55:23.815: Tnl 18693 L2TP: Control channel retransmit

delay set to 1 seconds

*Apr 23 08:55:23.815: Tnl 18693 L2TP: SM State established

*Apr 23 08:55:23.815: Se7/0:3 Tnl/Sn 18693/19 L2TP: O ICRQ to LNS1 28416/0

*Apr 23 08:55:23.815: Se7/0:3 Tnl/Sn 18693/19 L2TP: Session state change

from wait-for-tunnel to wai

t-reply

*Apr 23 08:55:23.831: Se7/0:3 Tnl/Sn 18693/19 L2TP: O ICCN to LNS1 28416/21

*Apr 23 08:55:23.831: Tnl 18693 L2TP: Control channel retransmit delay

set to 1 seconds

*Apr 23 08:55:23.831: Se7/0:3 Tnl/Sn 18693/19 L2TP: Session state change

from wait-reply to establis

hed

*Apr 23 08:55:23.831: Se7/0:3 Tnl/Sn 18693/19 L2TP: VPDN session up

*Apr 23 08:55:23.831: Se7/0:3 PPP: Phase is FORWARDED, Session Forwarded

*Apr 23 08:55:23.831: Se7/0:3 PPP: Process pending packets

LAC#

Debug-Ausgabe - LNS1

Die Debug-Ausgabe für das LNS1 lautet wie folgt:

LNS1# .Apr 23 08:57:08.900: L2TP: I SCCRQ from LAC tnl 18693 .Apr 23 08:57:08.900: Tnl 28416 L2TP: Got a challenge in SCCRQ, LAC .Apr 23 08:57:08.900: Tnl 28416 L2TP: New tunnel created for remote LAC, address 10.48.74.128 .Apr 23 08:57:08.904: Tnl 28416 L2TP: O SCCRP to LAC tnlid 18693 .Apr 23 08:57:08.904: Tnl 28416 L2TP: Control channel retransmit delay set to 1 seconds .Apr 23 08:57:08.904: Tnl 28416 L2TP: Tunnel state change from idle to wait-ctl-reply .Apr 23 08:57:08.908: Tnl 28416 L2TP: I SCCCN from LAC tnl 18693 .Apr 23 08:57:08.908: Tnl 28416 L2TP: Got a Challenge Response in SCCCN from LAC .Apr 23 08:57:08.912: Tnl 28416 L2TP: Tunnel Authentication success .Apr 23 08:57:08.912: Tnl 28416 L2TP: Tunnel state change from wait-ctl-reply to established .Apr 23 08:57:08.912: Tnl 28416 L2TP: SM State established .Apr 23 08:57:08.912: Tnl 28416 L2TP: I ICRQ from LAC tnl 18693 .Apr 23 08:57:08.916: Tnl/Sn 28416/21 L2TP: Session FS enabled .Apr 23 08:57:08.916: Tnl/Sn 28416/21 L2TP: Session state change from idle to wait-connect .Apr 23 08:57:08.916: Tnl/Sn 28416/21 L2TP: New session created .Apr 23 08:57:08.916: Tnl/Sn 28416/21 L2TP: O ICRP to LAC 18693/19 .Apr 23 08:57:08.920: Tnl 28416 L2TP: Control channel retransmit delay set to 1 seconds .Apr 23 08:57:08.924: Tnl/Sn 28416/21 L2TP: I ICCN from LAC tnl 18693, cl 19 .Apr 23 08:57:08.924: user@cisco.com Tnl/Sn 28416/21 L2TP: Session state change from wait-connect to wait-for-service-selection .Apr 23 08:57:08.932: ppp13 PPP: Phase is ESTABLISHING .Apr 23 08:57:08.932: ppp13 LCP: I FORCED rcvd CONFACK len 11 .Apr 23 08:57:08.932: ppp13 LCP: AuthProto CHAP (0x0305C22305) .Apr 23 08:57:08.936: ppp13 LCP: MagicNumber 0x050E44FB (0x0506050E44FB) .Apr 23 08:57:08.936: ppp13 LCP: I FORCED sent CONFACK len 23 .Apr 23 08:57:08.936: ppp13 LCP: MagicNumber 0x9028FFED (0x05069028FFED) .Apr 23 08:57:08.936: ppp13 LCP: EndpointDisc 1 user@cisco.com .Apr 23 08:57:08.936: ppp13 LCP: (0x1311017573657240636973636F2E636F) .Apr 23 08:57:08.936: ppp13 LCP: (0x6D) .Apr 23 08:57:08.940: ppp13 PPP: Phase is FORWARDING, Attempting Forward .Apr 23 08:57:08.948: Tnl/Sn 30255/22 L2TP: Session FS enabled .Apr 23 08:57:08.952: Tnl/Sn 30255/22 L2TP: Session state change from idle to wait-for-tunnel .Apr 23 08:57:08.952: uid:13 Tnl/Sn 30255/22 L2TP: Create session .Apr 23 08:57:08.952: Tnl 30255 L2TP: SM State idle .Apr 23 08:57:08.952: Tnl 30255 L2TP: O SCCRQ .Apr 23 08:57:08.956: Tnl 30255 L2TP: Control channel retransmit delay set to 1 seconds .Apr 23 08:57:08.956: Tnl 30255 L2TP: Tunnel state change from idle to wait-ctl-reply .Apr 23 08:57:08.956: Tnl 30255 L2TP: SM State wait-ctl-reply .Apr 23 08:57:08.960: Tnl 30255 L2TP: I SCCRP from LNS2 .Apr 23 08:57:08.960: Tnl 30255 L2TP: Got a challenge from remote peer, LNS2 .Apr 23 08:57:08.964: Tnl 30255 L2TP: Got a response from remote peer, LNS2 .Apr 23 08:57:08.964: Tnl 30255 L2TP: Tunnel Authentication success .Apr 23 08:57:08.964: Tnl 30255 L2TP: Tunnel state change from wait-ctl-reply to established .Apr 23 08:57:08.964: Tnl 30255 L2TP: O SCCCN to LNS2 tnlid 35837 .Apr 23 08:57:08.968: Tnl 30255 L2TP: Control channel retransmit delay set to 1 seconds .Apr 23 08:57:08.968: Tnl 30255 L2TP: SM State established .Apr 23 08:57:08.968: uid:13 Tnl/Sn 30255/22 L2TP: O ICRQ to LNS2 35837/0 .Apr 23 08:57:08.968: uid:13 Tnl/Sn 30255/22 L2TP: Session state change from wait-for-tunnel to wait-reply .Apr 23 08:57:08.972: uid:13 Tnl/Sn 30255/22 L2TP: O ICCN to LNS2 35837/9 .Apr 23 08:57:08.976: Tnl 30255 L2TP: Control channel retransmit delay set to 1 seconds .Apr 23 08:57:08.976: uid:13 Tnl/Sn 30255/22 L2TP: Session state change from wait-reply to established .Apr 23 08:57:08.976: uid:13 Tnl/Sn 30255/22 L2TP: VPDN session up .Apr 23 08:57:08.980: ppp13 PPP: Phase is FORWARDED, Session Forwarded .Apr 23 08:57:08.984: user@cisco.com Tnl/Sn 28416/21 L2TP: Session state change from wait-for-service-selection to established .Apr 23 08:57:08.984: user@cisco.com Tnl/Sn 28416/21 L2TP: VPDN session up .Apr 23 08:57:08.984: ppp13 PPP: Process pending ncp packets LNS1#

Debug-Ausgabe - LNS2

Die Debug-Ausgabe für das LNS2 ist wie folgt:

LNS2# *Apr 23 08:57:59.615: L2TP: I SCCRQ from LNS1 tnl 30255 *Apr 23 08:57:59.615: Tnl 35837 L2TP: Got a challenge in SCCRQ, LNS1 *Apr 23 08:57:59.615: Tnl 35837 L2TP: New tunnel created for remote LNS1, address 10.11 .0.1 *Apr 23 08:57:59.615: Tnl 35837 L2TP: O SCCRP to LNS1 tnlid 30255 *Apr 23 08:57:59.615: Tnl 35837 L2TP: Control channel retransmit delay set to 1 seconds *Apr 23 08:57:59.615: Tnl 35837 L2TP: Tunnel state change from idle to wait-ctl-reply *Apr 23 08:57:59.623: Tnl 35837 L2TP: I SCCCN from LNS1 tnl 30255 *Apr 23 08:57:59.623: Tnl 35837 L2TP: Got a Challenge Response in SCCCN from LNS1 *Apr 23 08:57:59.623: Tnl 35837 L2TP: Tunnel Authentication success *Apr 23 08:57:59.623: Tnl 35837 L2TP: Tunnel state change from wait-ctl-reply to establ ished *Apr 23 08:57:59.623: Tnl 35837 L2TP: SM State established *Apr 23 08:57:59.627: Tnl 35837 L2TP: I ICRQ from LNS1 tnl 30255 *Apr 23 08:57:59.627: Tnl/Sn 35837/9 L2TP: Session FS enabled *Apr 23 08:57:59.627: Tnl/Sn 35837/9 L2TP: Session state change from idle to wait-conne ct *Apr 23 08:57:59.627: Tnl/Sn 35837/9 L2TP: New session created *Apr 23 08:57:59.627: Tnl/Sn 35837/9 L2TP: O ICRP to LNS1 30255/22 *Apr 23 08:57:59.627: Tnl 35837 L2TP: Control channel retransmit delay set to 1 seconds *Apr 23 08:57:59.635: Tnl/Sn 35837/9 L2TP: I ICCN from LNS1 tnl 30255, cl 22 *Apr 23 08:57:59.635: user@cisco.com Tnl/Sn 35837/9 L2TP: Session state change from wait - connect to wait-for-service-selection *Apr 23 08:57:59.635: ppp8 PPP: Phase is ESTABLISHING *Apr 23 08:57:59.635: ppp8 LCP: I FORCED rcvd CONFACK len 11 *Apr 23 08:57:59.635: ppp8 LCP: AuthProto CHAP (0x0305C22305) *Apr 23 08:57:59.635: ppp8 LCP: MagicNumber 0x050E44FB (0x0506050E44FB) *Apr 23 08:57:59.635: ppp8 LCP: I FORCED sent CONFACK len 23 *Apr 23 08:57:59.635: ppp8 LCP: MagicNumber 0x9028FFED (0x05069028FFED) *Apr 23 08:57:59.635: ppp8 LCP: EndpointDisc 1 user@cisco.com *Apr 23 08:57:59.635: ppp8 LCP: (0x1311017573657240636973636F2E636F) *Apr 23 08:57:59.635: ppp8 LCP: (0x6D) *Apr 23 08:57:59.635: ppp8 PPP: Phase is FORWARDING, Attempting Forward *Apr 23 08:57:59.639: ppp8 PPP: Phase is AUTHENTICATING, Unauthenticated User *Apr 23 08:57:59.639: ppp8 PPP: Phase is FORWARDING, Attempting Forward *Apr 23 08:57:59.639: VT[Vi2]:Sending vaccess request, id 0x73000015 *Apr 23 08:57:59.639: VT:Processing vaccess requests, 1 outstanding *Apr 23 08:57:59.639: VT:Create and clone subif, base Vi2 Vt1 *Apr 23 08:57:59.639: VT[Vi2.1]:Reuse subinterface, recycle queue size 1 *Apr 23 08:57:59.639: VT[Vi2.1]:Recycled subinterface becomes Vi2.1 *Apr 23 08:57:59.639: VT[Vi2.1]:Cloning a recycled vaccess *Apr 23 08:57:59.639: VT[Vi2.1]:Processing vaccess response, id 0x73000015, result success (1) *Apr 23 08:57:59.643: Vi2.1 Tnl/Sn 35837/9 L2TP: Virtual interface created for user@cisco.com, bandwidth 64 Kbps *Apr 23 08:57:59.643: Vi2.1 Tnl/Sn 35837/9 L2TP: VPDN session up *Apr 23 08:57:59.643: Vi2.1 Tnl/Sn 35837/9 L2TP: Session state change from wait-for-service-selection to established *Apr 23 08:57:59.643: Vi2.1 PPP: Phase is AUTHENTICATING, Authenticated User *Apr 23 08:57:59.643: Vi2.1 CHAP: O SUCCESS id 1 len 4 *Apr 23 08:57:59.643: Vi2.1 PPP: Phase is UP *Apr 23 08:57:59.643: Vi2.1 PPP: Process pending ncp packets *Apr 23 08:57:59.643: Vi2.1 IPCP: O CONFREQ [Closed] id 1 len 10 *Apr 23 08:57:59.643: Vi2.1 IPCP: Address 192.168.1.1 (0x0306C0A80101) *Apr 23 08:57:59.667: Vi2.1 IPCP: I CONFREQ [REQsent] id 125 len 10 *Apr 23 08:57:59.667: Vi2.1 IPCP: Address 0.0.0.0 (0x030600000000) *Apr 23 08:57:59.667: Vi2.1 AAA/AUTHOR/IPCP: Start. Her address 0.0.0.0, we want 0.0.0.0 *Apr 23 08:57:59.667: Vi2.1 AAA/AUTHOR/IPCP: Done. Her address 0.0.0.0, we want 0.0.0.0 *Apr 23 08:57:59.667: Vi2.1: Pools to search : VpdnUsers *Apr 23 08:57:59.667: Vi2.1: Pool VpdnUsers returned address = 192.168.1.2 *Apr 23 08:57:59.667: Vi2.1 IPCP: Pool returned 192.168.1.2 *Apr 23 08:57:59.667: Vi2.1 IPCP: O CONFNAK [REQsent] id 125 len 10 *Apr 23 08:57:59.667: Vi2.1 IPCP: Address 192.168.1.2 (0x0306C0A80102) *Apr 23 08:57:59.683: Vi2.1 IPCP: I CONFACK [REQsent] id 1 len 10 *Apr 23 08:57:59.683: Vi2.1 IPCP: Address 192.168.1.1 (0x0306C0A80101) *Apr 23 08:57:59.699: Vi2.1 IPCP: I CONFREQ [ACKrcvd] id 126 len 10 *Apr 23 08:57:59.699: Vi2.1 IPCP: Address 192.168.1.2 (0x0306C0A80102) *Apr 23 08:57:59.699: Vi2.1 IPCP: O CONFACK [ACKrcvd] id 126 len 10 *Apr 23 08:57:59.699: Vi2.1 IPCP: Address 192.168.1.2 (0x0306C0A80102) *Apr 23 08:57:59.699: Vi2.1 IPCP: State is Open *Apr 23 08:57:59.703: Vi2.1 IPCP: Install route to 192.168.1.2 *Apr 23 08:57:59.703: Vi2.1 IPCP: Add link info for cef entry 192.168.1.2 LNS2#

Zugehörige Informationen

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

19-Nov-2007 |

Erstveröffentlichung |

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback