Konfigurieren von Google Cloud Interconnect als Transportmedium mit Cisco SD-WAN per Mausklick

Download-Optionen

-

ePub (708.8 KB)

In verschiedenen Apps auf iPhone, iPad, Android, Sony Reader oder Windows Phone anzeigen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Inhalt

Einleitung

In diesem Dokument wird die Verwendung von Google Cloud Interconnect als Software-defined Wide Area Network (SD-WAN)-Transport beschrieben.

Hintergrundinformationen

Unternehmenskunden mit Workloads auf der Google Cloud-Plattform (GCP) nutzen Cloud Interconnect für die Anbindung von Rechenzentren oder Hubs. Gleichzeitig ist eine öffentliche Internetverbindung in Rechenzentren weit verbreitet und wird als Grundlage für SD-WAN-Verbindungen mit anderen Standorten verwendet. In diesem Artikel wird beschrieben, wie GCP Cloud Interconnect als Grundlage für das Cisco SD-WAN verwendet werden kann.

Es ist sehr ähnlich, dass die gleiche Lösung für AWS beschreibt.

Der Hauptvorteil der Verwendung von GCP Cloud Interconnect als weiterer Transportweg für das Cisco SD-WAN besteht in der Möglichkeit, SD-WAN-Richtlinien für alle Transportwege einschließlich GCP Cloud Interconnect zu verwenden. Kunden können anwendungsorientierte Richtlinien für das SD-WAN erstellen und kritische Anwendungen über den GCP Cloud Interconnect routen und bei SLA-Verstößen über das öffentliche Internet umleiten.

Problem

GCP Cloud Interconnect bietet keine nativen SD-WAN-Funktionen. Typische Fragen von SD-WAN-Kunden:

- "Kann ich GCP Cloud Interconnect als Unterlage für das Cisco SD-WAN verwenden?"

- "How can I interconnect GCP Cloud Interconnect and Cisco SD-WAN" (Wie kann ich GCP Cloud Interconnect und Cisco SD-WAN miteinander verbinden)

- "Wie kann ich eine ausfallsichere und skalierbare Lösung erstellen?"

Lösung

Design-Überblick

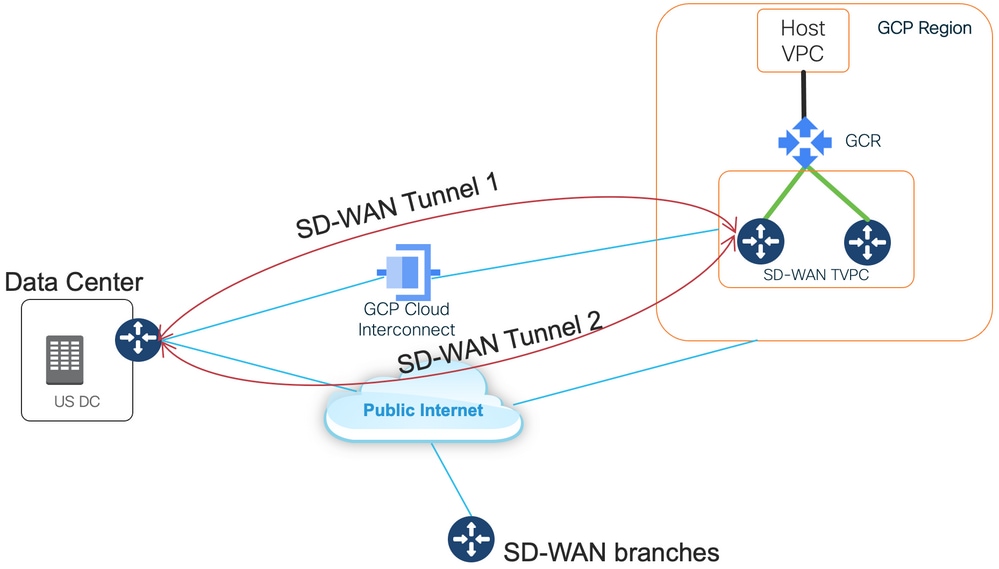

Der wichtigste Designpunkt ist die Anbindung des Rechenzentrums über GCP Cloud Interconnect an Cisco SD-Router, die von Cloud onRamp für die Multicloud-Bereitstellung erstellt wurden, wie im Bild gezeigt.

Diese Lösung bietet die folgenden Vorteile:

- Vollständig automatisch: Cisco Cloud onRamp für die Multicloud-Automatisierung kann verwendet werden, um SD-WAN-Transit-VPC mit zwei SD-WAN-Routern bereitzustellen. Host-VPCs können als Teil von Cloud onRamp erkannt und mit einem Klick SD-WAN-Netzwerken zugeordnet werden.

- Vollständiges SD-WAN über GCP Cloud Interconnect: GCP Cloud Interconnect ist nur ein weiterer SD-WAN-Transport. Alle SD-WAN-Funktionen wie anwendungssensitive Richtlinien, Verschlüsselung usw. können nativ im SD-WAN-Tunnel über den GCP Cloud Interconnect verwendet werden.

Bitte beachten Sie, dass die Skalierbarkeit dieser Lösung mit der C8000V-Leistung auf GCP einhergeht. Weitere Informationen zur C8000v-Leistung auf GCP finden Sie unter SalesConnect.

Lösungsdetails

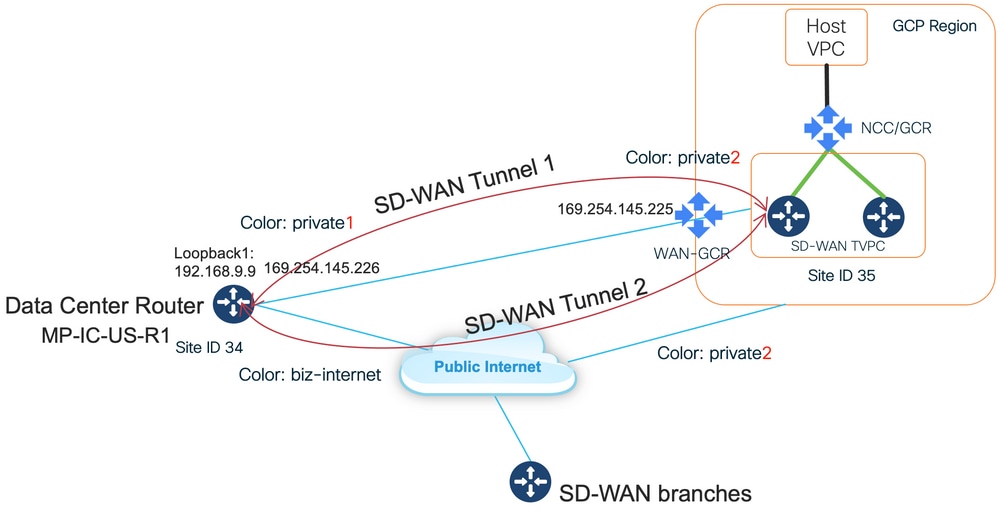

Die wichtigsten Informationen zu dieser Lösung sind die Farben des SD-WAN. Bitte beachten Sie, dass GCP SD-WAN-Router private Farbe private2 für die Internet-Konnektivität sowie Konnektivität über Interconnect haben, SD-WAN-Tunnel über das Internet unter Verwendung von öffentlichen IP-Adressen gebildet werden sowie SD-WAN-Tunnel (unter Verwendung der gleichen Schnittstelle) über die Interconnect-Schaltkreise unter Verwendung von privaten IP-Adressen zu einem DC/Standort hergestellt werden. Das bedeutet, dass der Data Center Router (biz-internet color) eine Verbindung zu GCP SD-WAN Routern (private2 color) über das Internet mit öffentlichen IP-Adressen und über seine private color over Private IP aufbaut.

Allgemeine Informationen zu SD-WAN-Farben:

Transport Locators (TLOCs) bezeichnen die WAN-Transportschnittstellen (VPN 0), über die SD-WAN-Router mit dem Underlay-Netzwerk verbunden sind. Jeder TLOC wird eindeutig durch eine Kombination aus der System-IP-Adresse des SD-WAN-Routers, der Farbe der WAN-Schnittstelle und der Transportkapselung (GRE oder IPsec) identifiziert. Das Cisco Overlay Management Protocol (OMP) wird verwendet, um TLOCs (auch als TLOC-Routen bezeichnet), SD-WAN-Overlay-Präfixe (auch als OMP-Routen bezeichnet) und andere Informationen zwischen SD-WAN-Routern zu verteilen. Die SD-WAN-Router wissen, wie sie über TLOC-Routen miteinander kommunizieren und IPsec-VPN-Tunnel miteinander herstellen können.

SD-WAN-Router und/oder -Controller (vManage, vSmart oder vBond) können sich im Netzwerk hinter Network Address Translation (NAT)-Geräten befinden. Wenn sich ein SD-WAN-Router bei einem vBond-Controller authentifiziert, erfährt der vBond-Controller während des Austauschs sowohl die private IP-Adresse/Port-Nummer als auch die Einstellungen für die öffentliche IP-Adresse/Port-Nummer des SD-WAN-Routers. vBond-Controller dienen als Session Traversal Utilities für NAT-Server (STUN) und ermöglichen es SD-WAN-Routern, zugeordnete und/oder übersetzte IP-Adressen und Portnummern ihrer WAN-Transportschnittstellen zu erkennen.

Auf SD-WAN-Routern ist jeder WAN-Transport mit einem Paar aus öffentlichen und privaten IP-Adressen verknüpft. Die private IP-Adresse gilt als Pre-NAT-Adresse. Dies ist die IP-Adresse, die der WAN-Schnittstelle des SD-WAN-Routers zugewiesen ist. Obwohl dies als private IP-Adresse betrachtet wird, kann diese IP-Adresse entweder Teil des öffentlich routbaren IP-Adressraums oder Teil des nicht öffentlich routbaren IP-Adressraums nach IETF RFC 1918 sein. Die öffentliche IP-Adresse gilt als Post-NAT-Adresse. Dies wird vom vBond-Server erkannt, wenn der SD-WAN-Router zu Beginn mit dem vBond-Server kommuniziert und sich authentifiziert. Die öffentliche IP-Adresse kann auch Teil des öffentlich routbaren IP-Adressraums oder Teil des nicht öffentlich routbaren IP-Adressraums von IETF RFC 1918 sein. Ohne NAT sind die öffentlichen und privaten IP-Adressen der SD-WAN-Transportschnittstelle identisch.

TLOC-Farben sind statisch definierte Schlüsselwörter zur Identifizierung einzelner WAN-Transportnetze auf jedem SD-WAN-Router. Jeder WAN-Transport auf einem bestimmten SD-WAN-Router muss eine eindeutige Farbe aufweisen. Farben werden auch verwendet, um einen einzelnen WAN-Transport als öffentlich oder privat zu identifizieren. Die Farben Metro-Ethernet, MPLS und private1, private2, private3, private4, private5 und private6 werden als private Farben betrachtet. Sie sind für den Einsatz in privaten Netzwerken oder an Orten ohne NAT vorgesehen. Die Farben sind 3G, Biz-Internet, Blau, Bronze, Custom1, Custom2, Custom3, Standard, Gold, Grün, LTE, Public-Internet, Rot und Silber werden als öffentliche Farben. Sie sollen in öffentlichen Netzwerken oder an Orten mit öffentlicher IP-Adressierung der WAN-Transportschnittstellen verwendet werden, entweder nativ oder über NAT.

Bei der Kommunikation über die Kontroll- und Datenebene gibt die Farbe die Verwendung privater oder öffentlicher IP-Adressen vor. Wenn zwei SD-WAN-Router versuchen, miteinander zu kommunizieren, wobei beide WAN-Transportschnittstellen mit privaten Farben verwenden, versucht jede Seite, eine Verbindung zur privaten IP-Adresse des Routers herzustellen. Wenn eine oder beide Seiten öffentliche Farben verwenden, versucht jede Seite, eine Verbindung zur öffentlichen IP-Adresse des Routers herzustellen. Eine Ausnahme hiervon besteht darin, dass die Standort-IDs zweier Geräte identisch sind. Wenn die Standort-IDs identisch sind, die Farben jedoch öffentlich sind, werden die privaten IP-Adressen für die Kommunikation verwendet. Dies kann bei SD-WAN-Routern der Fall sein, die versuchen, mit einem vManage- oder vSmart-Controller am selben Standort zu kommunizieren. Beachten Sie, dass SD-WAN-Router standardmäßig keine IPsec-VPN-Tunnel zwischen sich herstellen, wenn sie über dieselben Standort-IDs verfügen.

Hier ist die Ausgabe des Data Center Routers, der zwei Tunnel über das Internet (color biz-internet) und zwei Tunnel über GCP Cloud Interconnect (color private1) zu zwei SD-WAN-Routern zeigt. Weitere Informationen finden Sie in der vollständigen Konfiguration des RZ-Routers im Anhang.

MP-IC-US-R1#sh sdwan bfd sessions

SOURCE TLOC REMOTE TLOC DST PUBLIC DST PUBLIC DETECT TX

SYSTEM IP SITE ID STATE COLOR COLOR SOURCE IP IP PORT ENCAP MULTIPLIER INTERVAL(msec UPTIME TRANSITIONS

------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

35.35.35.2 35 up biz-internet private2 162.43.150.15 35.212.162.72 12347 ipsec 7 1000 10 4:02:55:32 0

35.35.35.1 35 up biz-internet private2 162.43.150.15 35.212.232.51 12347 ipsec 7 1000 10 4:02:55:32 0

35.35.35.1 35 up private1 private2 192.168.9.9 10.35.0.2 12347 ipsec 7 1000 10 0:00:00:16 0

35.35.35.2 35 up private1 private2 192.168.9.9 10.35.0.3 12347 ipsec 7 1000 10 0:00:00:16 0

...

MP-IC-US-R1#

Dieses Bild zeigt Topologiedetails mit IP-Adressen und SD-WAN-Farben, die zur Verifizierung der Lösung verwendet werden.

Verwendete Software:

- SD-WAN-Controller mit CCO Version 20.7.1.1

- Rechenzentrums-Router simuliert mit C8000v mit 17.06.01a, bereitgestellt über vManage Cloud onRamp für Verbindung mit Megaport

- Zwei SD-WAN-Router in GCP: C8000v mit 17.06.01a, bereitgestellt über vManage Cloud on Ramp für Multicloud

Schritt 1: Vorbereitung

Stellen Sie sicher, dass für Cisco vManage ein funktionsfähiges GCP-Konto definiert und die globalen Einstellungen für Cloud onRamp richtig konfiguriert sind.

Definieren Sie auch in vManage ein Interconnect Partner-Konto. In diesem Blog wird Megaport als Interconnect-Partner verwendet, sodass Sie ein entsprechendes Konto und globale Einstellungen definieren können.

Schritt 2: Erstellen eines Cisco Cloud Gateway mit Cloud-on-Ramp für Multicloud-Workflow

Dies ist ein unkomplizierter Prozess: zwei SD-WAN-Geräte auswählen, die Standard-GCP-Vorlage anhängen und bereitstellen. Weitere Informationen finden Sie in der Cloud onRamp-Dokumentation für Multicloud.

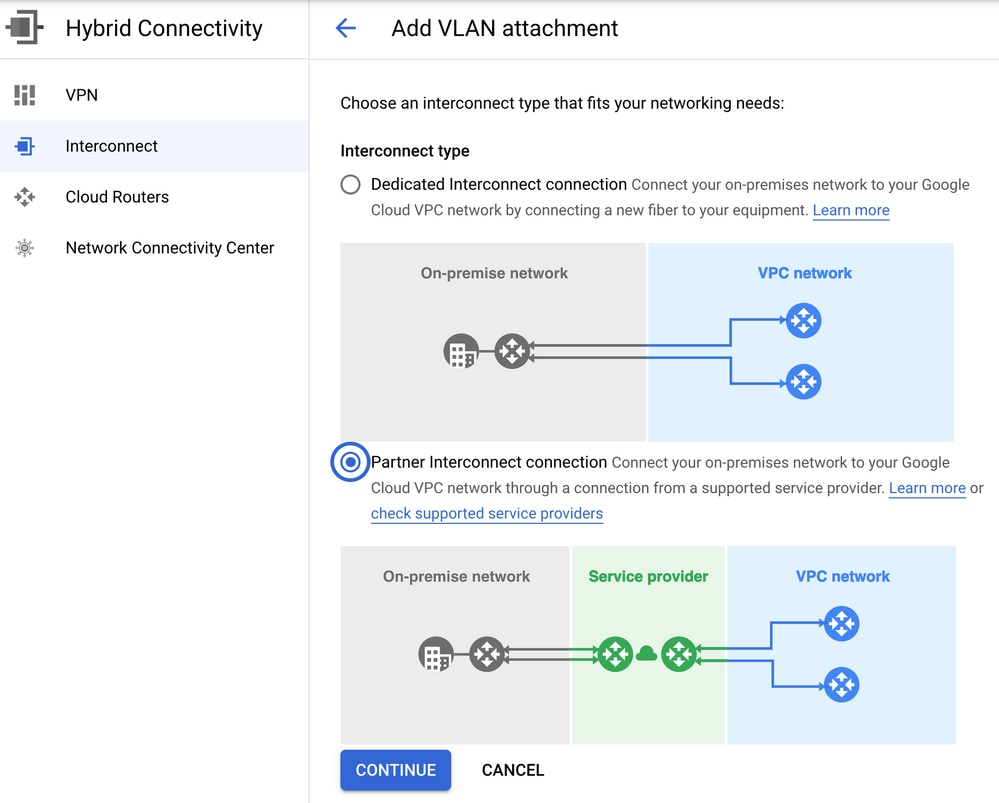

Schritt 3: Fügen Sie in der GCP-Konsole eine Partner Interconnect-Verbindung hinzu

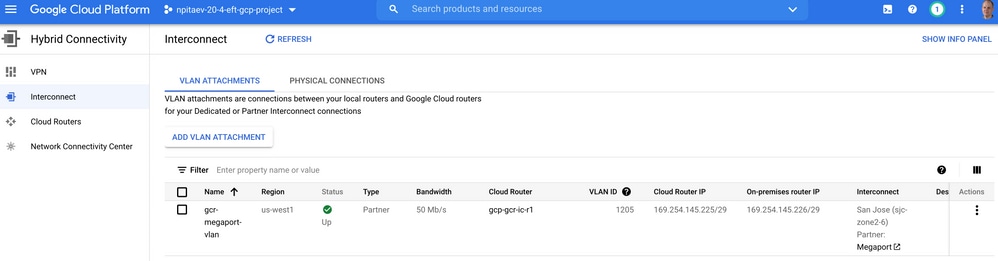

Verwenden Sie den schrittweisen GCP-Konfigurations-Workflow (Hybrid Connectivity > Interconnect), um eine Partner Interconnect-Verbindung mit einem ausgewählten Partner herzustellen, im Fall dieses Blogs - mit Megaport, wie im Bild gezeigt.

Wählen Sie die Option ICH HABE BEREITS EINEN SERVICE PROVIDER.

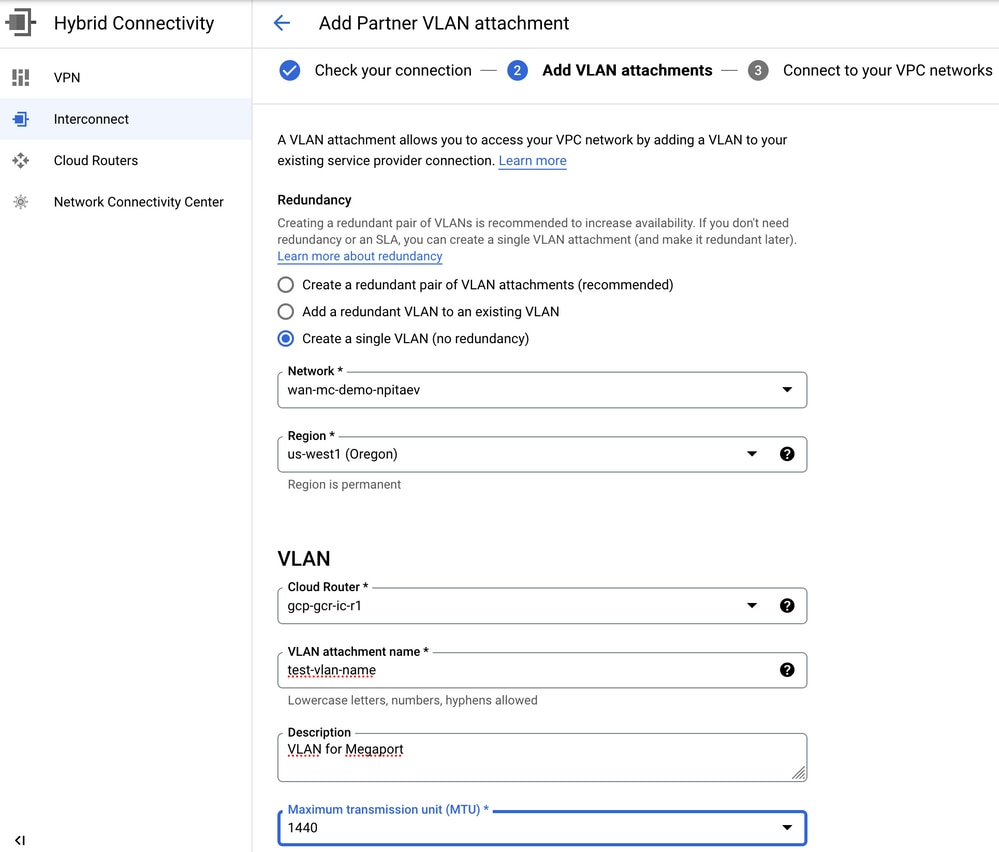

Zur Vereinfachung der Demonstration wird eine einzelne VLAN-Option ohne Redundanz verwendet.

Wählen Sie den richtigen Netzwerknamen aus, der zuvor von Cloud onRamp für den Multicloud-Workflow erstellt wurde. Im Abschnitt "VLAN" können Sie einen neuen GCR-Router erstellen und einen Namen für das VLAN definieren, der später im Abschnitt "Cloud on Ramp Interconnect" angezeigt wird.

Dieses Bild spiegelt alle Punkte wider, die erwähnt werden.

Nach Abschluss von Schritt 3. können Sie einfach die BGP-Konfiguration erfassen und die Verbindung auf Basis der vom Interconnect-Provider verwendeten Verbindungen herstellen. In diesem Fall wird Megaport zum Testen verwendet. Sie können jedoch jede Art von Verbindung verwenden, die über Megaport, Equinix oder einen MSP erfolgen kann.

Schritt 4: Verwenden Sie Cloud onRamp Interconnect in Cisco vManage, um die Rechenzentrumsverbindung herzustellen.

Ähnlich wie beim AWS-Blog erstellen Sie mit dem Cisco Cloud onRamp Interconnect-Workflow mit Megaport einen Rechenzentrums-Router und verwenden diesen für GCP Cloud Interconnect. Bitte beachten Sie, dass Megaport hier nur zu Testzwecken verwendet wird. Wenn Sie bereits über ein Rechenzentrum verfügen, ist es nicht erforderlich, Megaport zu verwenden.

Wählen Sie in Cisco vManage einen kostenlosen SD-WAN-Router aus, fügen Sie die Standard-CoR-Megaport-Vorlage an, und stellen Sie sie mithilfe des CoR-Interconnect-Workflows als Cisco Cloud Gateway in Megaport bereit.

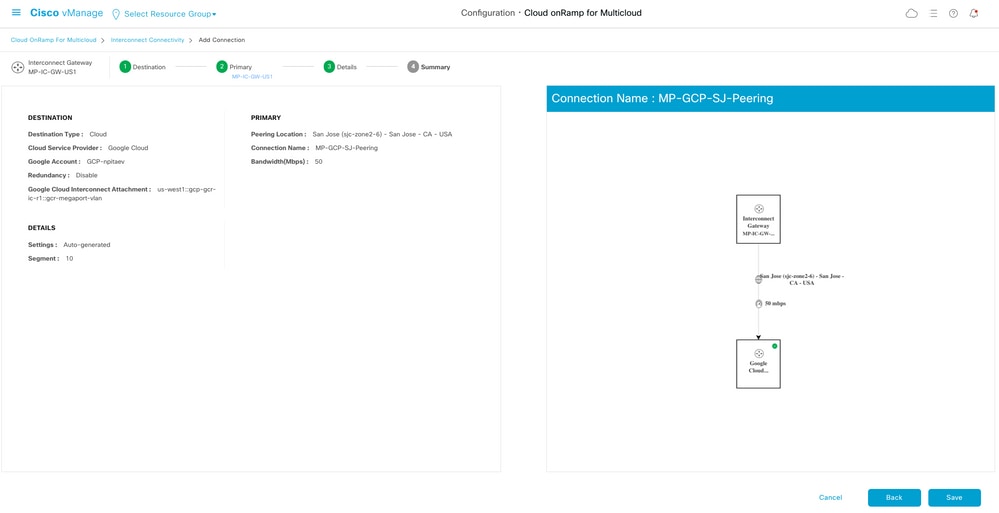

Sobald der Cisco SD-WAN-Router in Megaport aktiv ist, verwenden Sie den CoR-Interconnect-Workflow, um eine Verbindung herzustellen, wie im Bild gezeigt.

Schritt 5: Konfigurieren des RZ-Routers zum Einrichten von Tunneln über das Internet und über die GCP-Cloud-Verbindung

Wechseln Sie den SD-WAN-Megaport-Router in den CLI-Modus, und verschieben Sie die Konfiguration von der Serviceseite auf VPN0. Da GCP 169.254.x.y-IP-Adressen verwendet, können Sie auf dem Router des Rechenzentrums eine Loopback1-Schnittstelle erstellen und diese für die SD-WAN-Kommunikation über den GCP-Cloud Interconnect verwenden.

Nachfolgend sind die relevanten Teile der Konfiguration des RZ-Routers aufgeführt.

interface Loopback1

no shutdown

ip address 192.168.9.9 255.255.255.255

!

!

interface Tunnel2

ip unnumbered Loopback1

tunnel source Loopback1

tunnel mode sdwan

!

!

interface GigabitEthernet1.215

encapsulation dot1Q 215

ip address 169.254.145.226 255.255.255.248

ip mtu 1440

!

!

router bgp 64513

bgp log-neighbor-changes

neighbor 169.254.145.225 remote-as 16550

neighbor 169.254.145.225 description MP-GCP-SJ-Peering

neighbor 169.254.145.225 ebgp-multihop 4

!

address-family ipv4

network 192.168.9.9 mask 255.255.255.255

neighbor 169.254.145.225 activate

neighbor 169.254.145.225 send-community both

exit-address-family

!

!

sdwan

interface Loopback1

tunnel-interface

encapsulation ipsec preference 100 weight 1

color private1

max-control-connections 0

allow-service all

!

Weitere Informationen finden Sie in der vollständigen Konfiguration des RZ-Routers im zweiten Abschnitt des Dokuments.

Überprüfung

Status des GCP-Cloud-Interconnects:

BGP-Verbindung zwischen dem Rechenzentrums-Router und dem WAN-GCR, das Cloud Interconnect implementiert:

MP-IC-US-R1#sh ip ro bgp

...

10.0.0.0/27 is subnetted, 1 subnets

B 10.35.0.0 [20/100] via 169.254.145.225, 01:25:26

MP-IC-US-R1#

Konfiguration des SD-WAN-Routers für den DC-Megaport

MP-IC-US-R1#sh sdwan bfd sessions

SOURCE TLOC REMOTE TLOC DST PUBLIC DST PUBLIC DETECT TX

SYSTEM IP SITE ID STATE COLOR COLOR SOURCE IP IP PORT ENCAP MULTIPLIER INTERVAL(msec UPTIME TRANSITIONS

------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

10.12.1.11 12 up biz-internet public-internet 162.43.150.15 13.55.49.253 12426 ipsec 7 1000 10 4:02:55:32 0

35.35.35.2 35 up biz-internet private2 162.43.150.15 35.212.162.72 12347 ipsec 7 1000 10 4:02:55:32 0

35.35.35.1 35 up biz-internet private2 162.43.150.15 35.212.232.51 12347 ipsec 7 1000 10 4:02:55:32 0

61.61.61.61 61 down biz-internet biz-internet 162.43.150.15 162.43.145.3 12427 ipsec 7 1000 NA 0

61.61.61.61 61 down biz-internet private1 162.43.150.15 198.18.0.5 12367 ipsec 7 1000 NA 0

35.35.35.1 35 up private1 private2 192.168.9.9 10.35.0.2 12347 ipsec 7 1000 10 0:00:00:16 0

35.35.35.2 35 up private1 private2 192.168.9.9 10.35.0.3 12347 ipsec 7 1000 10 0:00:00:16 0

10.12.1.11 12 down private1 public-internet 192.168.9.9 13.55.49.253 12426 ipsec 7 1000 NA 0

61.61.61.61 61 down private1 biz-internet 192.168.9.9 162.43.145.3 12427 ipsec 7 1000 NA 0

61.61.61.61 61 down private1 private1 192.168.9.9 198.18.0.5 12367 ipsec 7 1000 NA 0

MP-IC-US-R1#sh ip ro bgp

Codes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, m - OMP

n - NAT, Ni - NAT inside, No - NAT outside, Nd - NAT DIA

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

H - NHRP, G - NHRP registered, g - NHRP registration summary

o - ODR, P - periodic downloaded static route, l - LISP

a - application route

+ - replicated route, % - next hop override, p - overrides from PfR

& - replicated local route overrides by connected

Gateway of last resort is 162.43.150.14 to network 0.0.0.0

10.0.0.0/27 is subnetted, 1 subnets

B 10.35.0.0 [20/100] via 169.254.145.225, 00:03:17

MP-IC-US-R1#

MP-IC-US-R1#sh sdwa

MP-IC-US-R1#sh sdwan runn

MP-IC-US-R1#sh sdwan running-config

system

location "55 South Market Street, San Jose, CA -95113, USA"

gps-location latitude 37.33413

gps-location longitude -121.8916

system-ip 34.34.34.1

overlay-id 1

site-id 34

port-offset 1

control-session-pps 300

admin-tech-on-failure

sp-organization-name MC-Demo-npitaev

organization-name MC-Demo-npitaev

port-hop

track-transport

track-default-gateway

console-baud-rate 19200

no on-demand enable

on-demand idle-timeout 10

vbond 54.188.241.123 port 12346

!

service tcp-keepalives-in

service tcp-keepalives-out

no service tcp-small-servers

no service udp-small-servers

hostname MP-IC-US-R1

username admin privilege 15 secret 9 $9$3V6L3V6L2VUI2k$ysPnXOdg8RLj9KgMdmfHdSHkdaMmiHzGaUpcqH6pfTo

vrf definition 10

rd 1:10

address-family ipv4

route-target export 64513:10

route-target import 64513:10

exit-address-family

!

address-family ipv6

exit-address-family

!

!

ip arp proxy disable

no ip finger

no ip rcmd rcp-enable

no ip rcmd rsh-enable

no ip dhcp use class

ip bootp server

no ip source-route

no ip http server

no ip http secure-server

ip nat settings central-policy

cdp run

interface GigabitEthernet1

no shutdown

arp timeout 1200

ip address dhcp client-id GigabitEthernet1

no ip redirects

ip dhcp client default-router distance 1

ip mtu 1500

load-interval 30

mtu 1500

negotiation auto

exit

interface GigabitEthernet1.215

no shutdown

encapsulation dot1Q 215

ip address 169.254.145.226 255.255.255.248

no ip redirects

ip mtu 1440

exit

interface Loopback1

no shutdown

ip address 192.168.9.9 255.255.255.255

exit

interface Tunnel1

no shutdown

ip unnumbered GigabitEthernet1

no ip redirects

ipv6 unnumbered GigabitEthernet1

no ipv6 redirects

tunnel source GigabitEthernet1

tunnel mode sdwan

exit

interface Tunnel2

no shutdown

ip unnumbered Loopback1

no ip redirects

ipv6 unnumbered Loopback1

no ipv6 redirects

tunnel source Loopback1

tunnel mode sdwan

exit

clock timezone UTC 0 0

logging persistent size 104857600 filesize 10485760

no logging monitor

logging buffered 512000

logging console

aaa authentication login default local

aaa authorization exec default local

aaa server radius dynamic-author

!

router bgp 64513

bgp log-neighbor-changes

neighbor 169.254.145.225 remote-as 16550

neighbor 169.254.145.225 description MP-GCP-SJ-Peering

neighbor 169.254.145.225 ebgp-multihop 4

address-family ipv4 unicast

neighbor 169.254.145.225 activate

neighbor 169.254.145.225 send-community both

network 192.168.9.9 mask 255.255.255.255

exit-address-family

!

timers bgp 60 180

!

snmp-server ifindex persist

line aux 0

stopbits 1

!

line con 0

speed 19200

stopbits 1

!

line vty 0 4

transport input ssh

!

line vty 5 80

transport input ssh

!

lldp run

nat64 translation timeout tcp 3600

nat64 translation timeout udp 300

sdwan

interface GigabitEthernet1

tunnel-interface

encapsulation ipsec weight 1

no border

color biz-internet

no last-resort-circuit

no low-bandwidth-link

no vbond-as-stun-server

vmanage-connection-preference 5

port-hop

carrier default

nat-refresh-interval 5

hello-interval 1000

hello-tolerance 12

allow-service all

no allow-service bgp

allow-service dhcp

allow-service dns

allow-service icmp

allow-service sshd

no allow-service netconf

no allow-service ntp

no allow-service ospf

no allow-service stun

allow-service https

no allow-service snmp

no allow-service bfd

exit

exit

interface Loopback1

tunnel-interface

encapsulation ipsec preference 100 weight 1

color private1

max-control-connections 0

allow-service all

no allow-service bgp

allow-service dhcp

allow-service dns

allow-service icmp

no allow-service sshd

no allow-service netconf

no allow-service ntp

no allow-service ospf

no allow-service stun

allow-service https

no allow-service snmp

no allow-service bfd

exit

exit

appqoe

no tcpopt enable

no dreopt enable

!

omp

no shutdown

send-path-limit 4

ecmp-limit 4

graceful-restart

no as-dot-notation

timers

holdtime 60

advertisement-interval 1

graceful-restart-timer 43200

eor-timer 300

exit

address-family ipv4

advertise bgp

advertise connected

advertise static

!

address-family ipv6

advertise bgp

advertise connected

advertise static

!

!

!

licensing config enable false

licensing config privacy hostname false

licensing config privacy version false

licensing config utility utility-enable false

bfd color lte

hello-interval 1000

no pmtu-discovery

multiplier 1

!

bfd default-dscp 48

bfd app-route multiplier 2

bfd app-route poll-interval 123400

security

ipsec

rekey 86400

replay-window 512

!

!

sslproxy

no enable

rsa-key-modulus 2048

certificate-lifetime 730

eckey-type P256

ca-tp-label PROXY-SIGNING-CA

settings expired-certificate drop

settings untrusted-certificate drop

settings unknown-status drop

settings certificate-revocation-check none

settings unsupported-protocol-versions drop

settings unsupported-cipher-suites drop

settings failure-mode close

settings minimum-tls-ver TLSv1

dual-side optimization enable

!

MP-IC-US-R1#

MP-IC-US-R1#

MP-IC-US-R1#

MP-IC-US-R1#sh run

Building configuration...

Current configuration : 4628 bytes

!

! Last configuration change at 19:42:11 UTC Tue Jan 25 2022 by admin

!

version 17.6

service tcp-keepalives-in

service tcp-keepalives-out

service timestamps debug datetime msec

service timestamps log datetime msec

service password-encryption

! Call-home is enabled by Smart-Licensing.

service call-home

platform qfp utilization monitor load 80

no platform punt-keepalive disable-kernel-core

platform console virtual

!

hostname MP-IC-US-R1

!

boot-start-marker

boot-end-marker

!

!

vrf definition 10

rd 1:10

!

address-family ipv4

route-target export 64513:10

route-target import 64513:10

exit-address-family

!

address-family ipv6

exit-address-family

!

vrf definition 65528

!

address-family ipv4

exit-address-family

!

logging buffered 512000

logging persistent size 104857600 filesize 10485760

no logging monitor

!

aaa new-model

!

!

aaa authentication login default local

aaa authorization exec default local

!

!

!

!

!

aaa server radius dynamic-author

!

aaa session-id common

fhrp version vrrp v3

ip arp proxy disable

!

!

!

!

!

!

!

ip bootp server

no ip dhcp use class

!

!

!

no login on-success log

ipv6 unicast-routing

!

!

!

!

!

!

!

subscriber templating

!

!

!

!

!

!

!

multilink bundle-name authenticated

!

!

!

!

!

!

!

!

!

crypto pki trustpoint TP-self-signed-1238782368

enrollment selfsigned

subject-name cn=IOS-Self-Signed-Certificate-1238782368

revocation-check none

rsakeypair TP-self-signed-1238782368

!

crypto pki trustpoint SLA-TrustPoint

enrollment pkcs12

revocation-check crl

!

!

crypto pki certificate chain TP-self-signed-1238782368

crypto pki certificate chain SLA-TrustPoint

!

!

!

!

!

!

!

!

license udi pid C8000V sn 9SRWHHH66II

license boot level network-premier+dna-premier

diagnostic bootup level minimal

memory free low-watermark processor 202832

!

!

spanning-tree extend system-id

!

username admin privilege 15 secret 9 $9$3V6L3V6L2VUI2k$ysPnXOdg8RLj9KgMdmfHdSHkdaMmiHzGaUpcqH6pfTo

!

redundancy

!

!

!

!

no crypto ikev2 diagnose error

!

!

lldp run

cdp run

!

!

!

!

!

!

!

!

!

!

!

!

!

!

!

!

!

!

!

!

interface Loopback1

ip address 192.168.9.9 255.255.255.255

!

interface Loopback65528

vrf forwarding 65528

ip address 192.168.1.1 255.255.255.255

!

interface Tunnel1

ip unnumbered GigabitEthernet1

no ip redirects

ipv6 unnumbered GigabitEthernet1

no ipv6 redirects

tunnel source GigabitEthernet1

tunnel mode sdwan

!

interface Tunnel2

ip unnumbered Loopback1

no ip redirects

ipv6 unnumbered Loopback1

no ipv6 redirects

tunnel source Loopback1

tunnel mode sdwan

!

interface GigabitEthernet1

ip dhcp client default-router distance 1

ip address dhcp client-id GigabitEthernet1

no ip redirects

load-interval 30

negotiation auto

arp timeout 1200

!

interface GigabitEthernet1.215

encapsulation dot1Q 215

ip address 169.254.145.226 255.255.255.248

no ip redirects

ip mtu 1440

arp timeout 1200

!

router omp

!

router bgp 64513

bgp log-neighbor-changes

neighbor 169.254.145.225 remote-as 16550

neighbor 169.254.145.225 description MP-GCP-SJ-Peering

neighbor 169.254.145.225 ebgp-multihop 4

!

address-family ipv4

network 192.168.9.9 mask 255.255.255.255

neighbor 169.254.145.225 activate

neighbor 169.254.145.225 send-community both

exit-address-family

!

ip forward-protocol nd

no ip http server

no ip http secure-server

!

ip nat settings central-policy

ip nat route vrf 65528 0.0.0.0 0.0.0.0 global

no ip nat service H225

no ip nat service ras

no ip nat service rtsp udp

no ip nat service rtsp tcp

no ip nat service netbios-ns tcp

no ip nat service netbios-ns udp

no ip nat service netbios-ssn

no ip nat service netbios-dgm

no ip nat service ldap

no ip nat service sunrpc udp

no ip nat service sunrpc tcp

no ip nat service msrpc tcp

no ip nat service tftp

no ip nat service rcmd

no ip nat service pptp

no ip ftp passive

ip scp server enable

!

!

!

!

!

!

!

!

control-plane

!

!

mgcp behavior rsip-range tgcp-only

mgcp behavior comedia-role none

mgcp behavior comedia-check-media-src disable

mgcp behavior comedia-sdp-force disable

!

mgcp profile default

!

!

!

!

!

!

line con 0

stopbits 1

speed 19200

line aux 0

line vty 0 4

transport input ssh

line vty 5 80

transport input ssh

!

nat64 translation timeout udp 300

nat64 translation timeout tcp 3600

call-home

! If contact email address in call-home is configured as sch-smart-licensing@cisco.com

! the email address configured in Cisco Smart License Portal will be used as contact email address to send SCH notifications.

contact-email-addr sch-smart-licensing@cisco.com

profile "CiscoTAC-1"

active

destination transport-method http

!

!

!

!

!

!

netconf-yang

netconf-yang feature candidate-datastore

end

MP-IC-US-R1#

MP-IC-US-R1#

MP-IC-US-R1#sh ver

Cisco IOS XE Software, Version 17.06.01a

Cisco IOS Software [Bengaluru], Virtual XE Software (X86_64_LINUX_IOSD-UNIVERSALK9-M), Version 17.6.1a, RELEASE SOFTWARE (fc2)

Technical Support: http://www.cisco.com/techsupport

Copyright (c) 1986-2021 by Cisco Systems, Inc.

Compiled Sat 21-Aug-21 03:20 by mcpre

Cisco IOS-XE software, Copyright (c) 2005-2021 by cisco Systems, Inc.

All rights reserved. Certain components of Cisco IOS-XE software are

licensed under the GNU General Public License ("GPL") Version 2.0. The

software code licensed under GPL Version 2.0 is free software that comes

with ABSOLUTELY NO WARRANTY. You can redistribute and/or modify such

GPL code under the terms of GPL Version 2.0. For more details, see the

documentation or "License Notice" file accompanying the IOS-XE software,

or the applicable URL provided on the flyer accompanying the IOS-XE

software.

ROM: IOS-XE ROMMON

MP-IC-US-R1 uptime is 4 days, 3 hours, 2 minutes

Uptime for this control processor is 4 days, 3 hours, 3 minutes

System returned to ROM by reload

System image file is "bootflash:packages.conf"

Last reload reason: factory-reset

This product contains cryptographic features and is subject to United

States and local country laws governing import, export, transfer and

use. Delivery of Cisco cryptographic products does not imply

third-party authority to import, export, distribute or use encryption.

Importers, exporters, distributors and users are responsible for

compliance with U.S. and local country laws. By using this product you

agree to comply with applicable laws and regulations. If you are unable

to comply with U.S. and local laws, return this product immediately.

A summary of U.S. laws governing Cisco cryptographic products may be found at:

http://www.cisco.com/wwl/export/crypto/tool/stqrg.html

If you require further assistance please contact us by sending email to

export@cisco.com.

Technology Package License Information:

Controller-managed

The current throughput level is 250000 kbps

Smart Licensing Status: Registration Not Applicable/Not Applicable

cisco C8000V (VXE) processor (revision VXE) with 2028465K/3075K bytes of memory.

Processor board ID 9SRWHHH66II

Router operating mode: Controller-Managed

1 Gigabit Ethernet interface

32768K bytes of non-volatile configuration memory.

3965112K bytes of physical memory.

11526144K bytes of virtual hard disk at bootflash:.

Configuration register is 0x2102

MP-IC-US-R1#

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

10-Apr-2022

|

Erstveröffentlichung |

Beiträge von Cisco Ingenieuren

- Prashant TripathiCisco Engineering

- Nikolai PitaevCisco Technical Leader

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback