تكوين قائمة التحكم في الوصول (ACL) وإدخال التحكم في الوصول (ACE) المستند إلى MAC على المحولات المدارة من السلسلة 300

الهدف

قائمة التحكم في الوصول (ACL) هي تقنية أمان يتم إستخدامها للسماح بتدفق حركة مرور الشبكة أو رفضه. تستخدم قوائم التحكم في الوصول (ACL) المستندة إلى MAC معلومات الطبقة 2 للسماح بالوصول إلى حركة المرور أو رفضها. يحتوي إدخال التحكم في الوصول (ACE) على معايير قاعدة الوصول الفعلية. بمجرد إنشاء ACE، يتم تطبيقها على قائمة التحكم في الوصول (ACL). تدعم المحولات المدارة من السلسلة 300 حد أقصى من قوائم التحكم في الوصول (ACL) يبلغ 512 و 512 ACE.

يشرح هذا المقال كيفية إنشاء قوائم التحكم في الوصول (ACL) المستندة إلى MAC وكيفية تطبيق قوائم التحكم في الوصول (ACE) على المحولات المدارة من السلسلة 300.

الأجهزة القابلة للتطبيق

· SG300-10PP

· بروتوكول SG300-10MPP

· SG300-28PP-R

· SG300-28SFP-R

· بروتوكول SF302-08MPP

· الطراز SF302-08PP

· المحول SF300-24PP-R

· المحول SF300-48PP-R

إصدار البرامج

· 1.4.0.00p3 [SG300-28SFP-R]

· 6.2.10.18 [جميع الأجهزة الأخرى القابلة للتطبيق]

قوائم التحكم في الوصول (ACL) المستندة إلى MAC

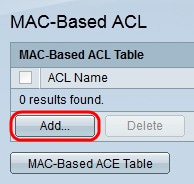

الخطوة 1. قم بتسجيل الدخول إلى الأداة المساعدة لتكوين الويب واختر التحكم في الوصول > قائمة التحكم في الوصول (ACL) المستندة إلى MAC. تظهر صفحة قائمة التحكم في الوصول (ACL) المستندة إلى MAC:

الخطوة 2. انقر فوق إضافة (Add). تظهر نافذة إضافة قائمة التحكم في الوصول (ACL) المستندة إلى MAC.

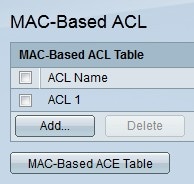

الخطوة 3. أدخل اسما لقائمة التحكم بالوصول (ACL) في حقل اسم قائمة التحكم بالوصول (ACL).

الخطوة 4. طقطقة يطبق. يتم إنشاء قائمة التحكم في الوصول (ACL).

ACE المستند إلى MAC

عند تلقي إطار على منفذ ما، يقوم المحول بمعالجة الإطار من خلال قائمة التحكم في الوصول (ACL) الأولى. إذا طابق الإطار مرشح ACE لقائمة التحكم بالوصول (ACL) الأولى، تحدث عملية ACE. إذا لم يطابق الإطار أي من عوامل تصفية ACE، فسيتم معالجة قائمة التحكم بالوصول (ACL) التالية. إذا لم يعثر على أي تطابق مع أي ACE في جميع قوائم التحكم في الوصول ذات الصلة، يتم إسقاط الإطار بشكل افتراضي.

ملاحظة: يمكن تجنب هذا الإجراء الافتراضي بإنشاء إدخال تحكم في الوصول (ACE) منخفض الأولوية يسمح لجميع حركة المرور.

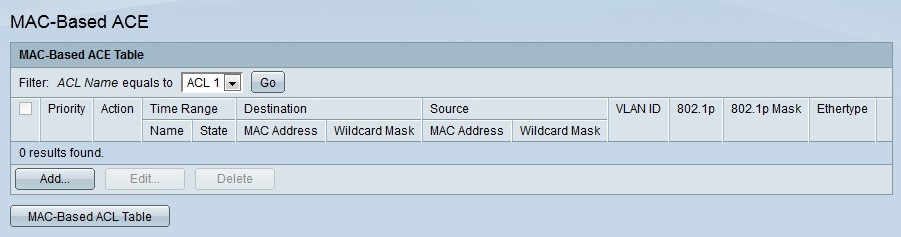

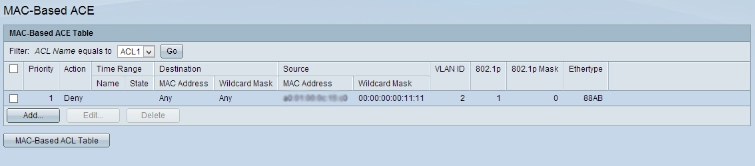

الخطوة 1. قم بتسجيل الدخول إلى الأداة المساعدة لتكوين الويب واختر التحكم في الوصول > ACE المستند إلى MAC. تفتح صفحة ACE المستندة إلى MAC:

الخطوة 2. من القائمة المنسدلة لاسم قائمة التحكم في الوصول (ACL)، أختر قائمة تحكم في الوصول (ACL) لتطبيق قاعدة عليها.

الخطوة 3. انقر على انتقال. يتم عرض إدخالات التحكم في الوصول (ACE) التي تم تكوينها بالفعل لقائمة التحكم في الوصول (ACL).

الخطوة 4. انقر فوق إضافة لإضافة قاعدة جديدة إلى قائمة التحكم في الوصول (ACL). تظهر نافذة إضافة قائمة على MAC.

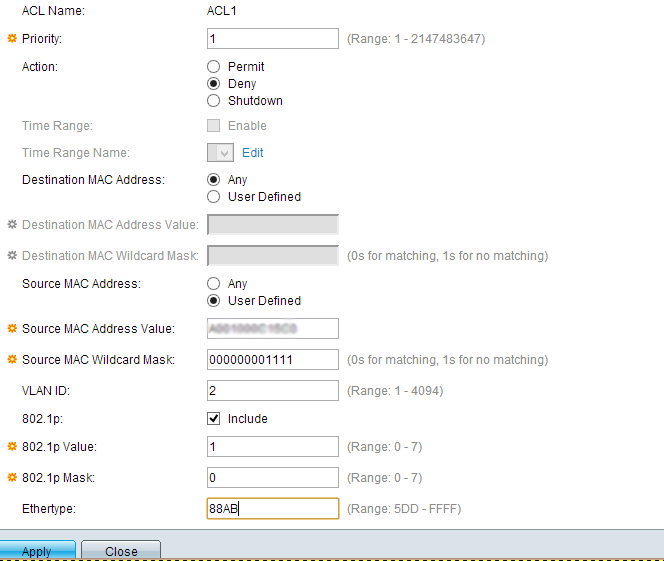

يعرض حقل اسم قائمة التحكم في الوصول (ACL) اسم قائمة التحكم في الوصول (ACL).

الخطوة 5. أدخل قيمة الأولوية ل ACE في حقل الأولوية. تتم معالجة إدخالات التحكم في الوصول (ACE) ذات قيمة الأولوية الأعلى أولا. القيمة 1 هي أعلى أولوية.

الخطوة 6. انقر زر الخيار الذي يتوافق مع الإجراء المرغوب الذي يتم إتخاذه عندما يتوافق إطار مع المعايير المطلوبة من ACE.

· السماح — يقوم المحول بإعادة توجيه الحزم التي تفي بالمعايير المطلوبة من ACE.

· رفض — يقوم المحول بإسقاط الحزم التي لا تفي بالمعايير المطلوبة من ACE.

· إيقاف التشغيل — يقوم المحول بإسقاط الحزم التي لا تفي بالمعايير المطلوبة من ACE وتعطيل المنفذ حيث تم تلقي الحزم.

ملاحظة: يمكن إعادة تنشيط المنافذ المعطلة على صفحة إعدادات المنافذ.

الخطوة 7. حدد خانة الاختيار تمكين في حقل النطاق الزمني للسماح بتكوين نطاق زمني إلى ACE. يتم إستخدام نطاقات الوقت لتحديد مقدار الوقت الذي يتم فيه تطبيق ACE.

الخطوة 8. من القائمة المنسدلة لاسم النطاق الزمني، أختر نطاقا زمنيا لتطبيقه على ACE.

ملاحظة: انقر فوق تحرير للتنقل إلى صفحة النطاق الزمني وإنشاؤه.

الخطوة 9. انقر زر الانتقاء الذي يماثل الفئة المرغوبة من ACE في حقل عنوان MAC الوجهة.

· أي — تنطبق جميع عناوين MAC للوجهة على ACE.

· معرف من قبل المستخدم — أدخل عنوان MAC وقناع حرف بدل MAC الذي سيتم تطبيقه على ACE في حقول قناع حرف بدل بدل MAC الوجهة وقيم عنوان MAC الوجهة. يتم إستخدام أقنعة أحرف البدل لتعريف نطاق من عناوين MAC.

الخطوة 10. انقر زر الانتقاء الذي يتوافق مع الفئة المرغوبة من ACE في حقل عنوان MAC المصدر.

· أي — تنطبق جميع عناوين MAC المصدر على ACE.

· معرف من قبل المستخدم — أدخل عنوان MAC وقناع حرف بدل MAC الذي سيتم تطبيقه على ACE في حقول قناع حرف بدل بدل MAC الوجهة وقيم عنوان MAC الوجهة. يتم إستخدام أقنعة أحرف البدل لتعريف نطاق من عناوين MAC.

الخطوة 11. أدخل معرف VLAN الذي سيتم مطابقته مع علامة VLAN الخاصة بالإطار.

الخطوة 12. (إختياري) لتضمين قيم 802.1p في معايير ACE، حدد تضمين في حقل 802.1p. يتضمن معيار 802. 1p فئة الخدمة التقنية (CoS). CoS هو حقل 3 بت في إطار إيثرنت يتم إستخدامه للتمييز بين حركة المرور.

الخطوة 13. إذا تم تضمين قيم 802.1p، فأدخل الحقول التالية.

· قيمة 802.1p — أدخل قيمة 802.1p المطلوب مطابقتها. 802.1p هو مواصفات تمنح محولات الطبقة 2 القدرة على تحديد أولوية حركة المرور وإجراء تصفية البث المتعدد الديناميكية.

· قناع 802.1p — أدخل قناع حرف البدل لقيم 802.1p. يتم إستخدام قناع حرف البدل هذا لتحديد نطاق قيم 802.1p.

الخطوة 14. أدخل EtherType للإطار المطلوب مطابقته. EtherType هو حقل نظام ثماني في إطار إيثرنت يتم إستخدامه للإشارة إلى البروتوكول الذي يتم إستخدامه لحمولة الإطار.

الخطوة 15. طقطقة يطبق. يتم إنشاء ACE. في هذا المثال، يرفض إدخال التحكم في الوصول (ACE) الذي تم إنشاؤه حركة مرور البيانات التي يتم إرسالها من عناوين MAC المصدر المعرفة إلى جميع عناوين الوجهة.

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

11-Dec-2018

|

الإصدار الأولي |

التعليقات

التعليقات