المقدمة

يوضح هذا المستند كيفية دمج Cisco Umbrella مع برنامج Check Point Anti-Bot Software Blade.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- جهاز نقطة تفتيش مزود بخادم Anti-Bot Software

- Check Point Software إصدار R80.40 أو إصدار أحدث

- تأكد من أن جهاز نقطة التفتيش يمكنه تقديم طلبات HTTP الصادرة إلى https://s-platform.api.opendns.com".

- حزمة Cisco Umbrella مثل DNS Essentials أو ميزة DNS أو SIG Essentials أو ميزة SIG

- الحقوق الإدارية ل Cisco Umbrella Dashboard

ملاحظة: يتم تضمين تكامل نقطة التفتيش فقط في حزم Cisco Umbrella مثل أساسيات DNS أو ميزة DNS أو أساسيات SIG أو ميزة SIG. إذا لم يكن لديك أي من هذه الحزم وترغب في الحصول على دمج نقطة التحقق، فيرجى الاتصال بمدير حسابات Cisco Umbrella. إذا كانت لديك حزمة Cisco Umbrella الصحيحة ولكن لا ترى نقطة التفتيش كتكامل للوحة المعلومات الخاصة بك، فيرجى الاتصال بدعم Cisco Umbrella.

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى Cisco Umbrella.

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

نظرة عامة

يتيح دمج Cisco Umbrella مع برنامج Check Point Anti-Bot Software Blade لجهاز نقطة فحص إمكانية إرسال تنبيهات البرنامج النصلي المضادة للروبوت إلى Cisco Umbrella عندما يكتشف الخادم النصلي التهديدات في حركة مرور بيانات الشبكة التي يقوم بفحصها. تقوم التنبيهات التي يتم استقبالها من Cisco Umbrella بإنشاء قائمة حظر يمكنها حماية أجهزة الكمبيوتر المحمولة وأجهزة الكمبيوتر اللوحية وشبكات الفونسون المتجولة التي لا تتم حمايتها بواسطة برنامج Check Point Anti-Bot Software Blade.

تقدم هذه المقالة تعليمات لتكوين جهاز نقطة تحقق لإرسال تنبيهات خوادم نصلية مكافحة برامج البت إلى Cisco Umbrella.

ملاحظة: تم إهمال هذا التكامل من قبل نقطة التحقق في الإصدار R81.20 بعد إصداره في R80.40 في البداية.

الوظائف

يدفع تكامل Cisco Umbrella مع الجهاز النصلي Check Point Anti-Bot Software التهديدات التي وجدها (على سبيل المثال، المجالات التي تستضيف برامج ضارة، أو الأوامر والتحكم في شبكات الجوال، أو مواقع التصيد الاحتيالي) إلى Cisco Umbrella للإنفاذ العالمي.

وبعد ذلك تقوم Cisco Umbrella بالتحقق من صحة التهديد لضمان إمكانية إضافته إلى سياسة ما. إذا تم تأكيد أن المعلومات الواردة من Check Point Anti-Bot Software Blade تشكل تهديدا، تتم إضافة عنوان المجال إلى قائمة وجهة نقطة التفتيش كجزء من إعداد أمان يمكن تطبيقه على أي نهج Cisco Umbrella. يتم تطبيق هذا النهج فورا على أية طلبات تم إجراؤها من الأجهزة المعينة لذلك النهج.

للمضي قدما، تقوم Cisco Umbrella تلقائيا بتحليل تنبيهات نقطة التحقق وإضافة مواقع ضارة إلى قائمة وجهة نقطة التحقق. وهذا يعمل على توسيع حماية نقطة التفتيش لتشمل جميع المستخدمين والأجهزة البعيدة ويوفر طبقة أخرى من الحماية لشبكة شركتك.

خطوات التكوين

يتضمن تكوين التكامل الخطوات التالية:

- قم بتمكين التكامل في Cisco Umbrella لإنشاء رمز API مميز باستخدام برنامج نصي مخصص.

- قم بنشر الرمز المميز لواجهة برمجة التطبيقات (API) والنصوص النصية المخصصة على جهاز نقطة التحقق.

- إنشاء/تحرير تنبيه نقطة تحقق لترحيله إلى هذا النص التنفيذي الجديد.

- تعيين أحداث نقطة التحقق المراد حظرها داخل Cisco Umbrella.

منع مقاطعات الخدمة

لتجنب حالات انقطاع الخدمة غير المرغوب فيها، توصي Cisco Umbrella بإضافة أسماء مجالات حيوية للمهام لا يمكن حظرها أبدا (على سبيل المثال، google.com أو salesforce.com) إلى قائمة السماح العالمية (أو قوائم الوجهة الأخرى حسب النهج الخاص بك) قبل تكوين التكامل.

يمكن أن تتضمن المجالات الحيوية للمهام ما يلي:

- الصفحة الرئيسية لمؤسستك

- المجالات التي تمثل الخدمات التي توفرها والتي يمكن أن تحتوي على كل من السجلات الداخلية والخارجية. على سبيل المثال، "mail.myservicedomain.com" و"portal.myotherServiceDomain.com".

- لا يمكن تضمين التطبيقات المستندة إلى السحابة الأقل شهرة التي تعتمد عليها أن Cisco Umbrella في التحقق التلقائي من صحة المجال. على سبيل المثال، "localcloudservice.com".

يجب إضافة هذه المجالات إلى قائمة السماح العالمية، والتي تم العثور عليها ضمن السياسات > قوائم الوجهة في Cisco Umbrella.

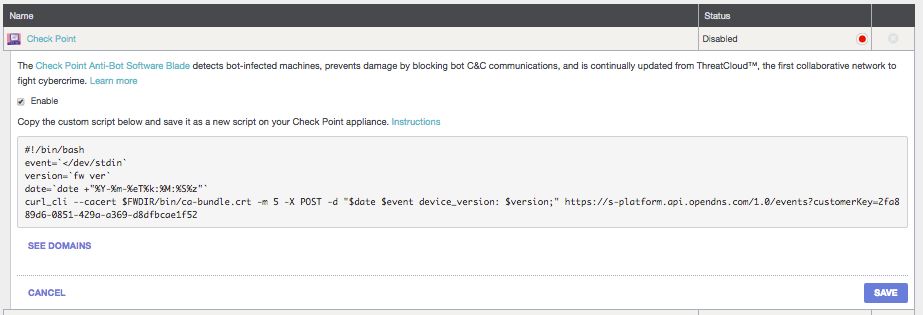

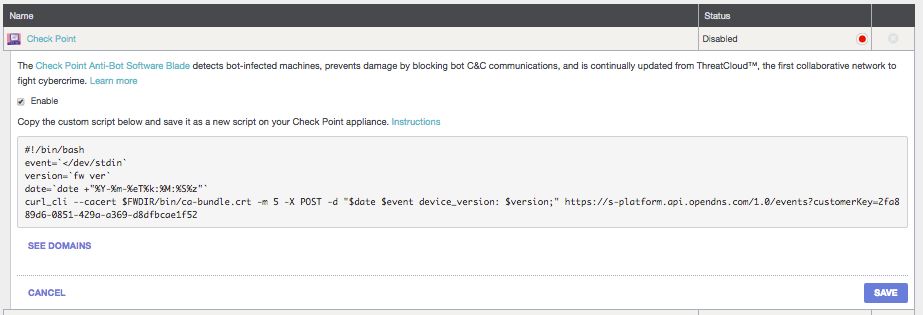

الخطوة 1: إنشاء Umbrella Script و API Token

1. سجل الدخول إلى لوحة معلومات Cisco Umbrella كمسؤول.

2. انتقل إلى السياسات > مكونات السياسة > عمليات التكامل وحدد نقطة التفتيش في الجدول لتمديدها.

3. حدد خيار التمكين.

4. انسخ النص التنفيذي بالكامل، بدءا من السطر باستخدام:

#!/bin/bash

يمكنك عندئذ إستخدام النص التنفيذي في الخطوات اللاحقة.

5. حدد حفظ لتمكين التكامل.

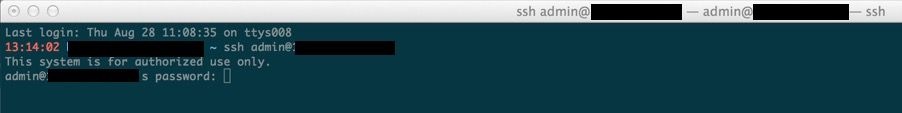

الخطوة 2: نشر البرنامج النصي المخصص على جهاز نقطة التأشير

تتمثل الخطوات التالية في تثبيت البرنامج النصي المخصص Cisco Umbrella على جهاز نقطة التفتيش، ثم تمكينه في SmartDashboard.

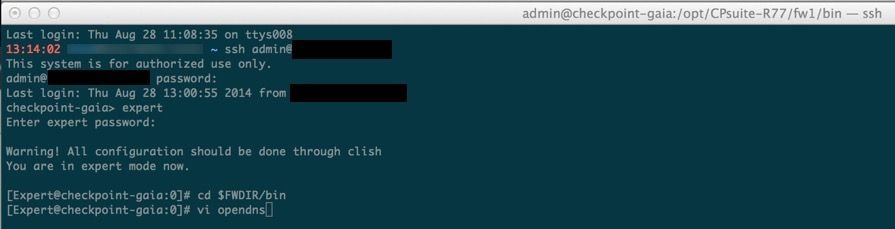

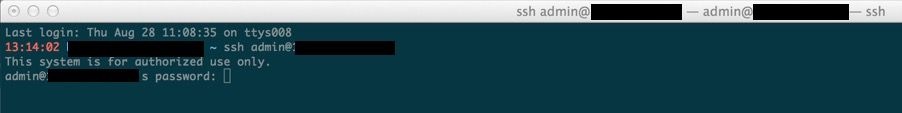

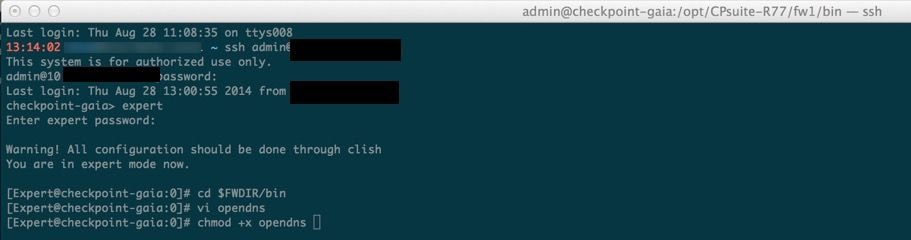

1. لتثبيت البرنامج النصي المخصص، SSH في جهاز نقطة التحقق كمسؤول:

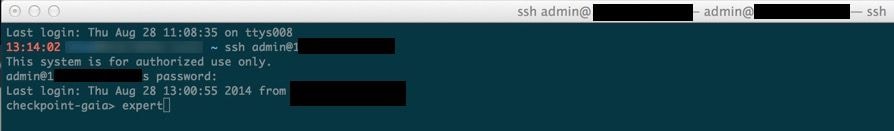

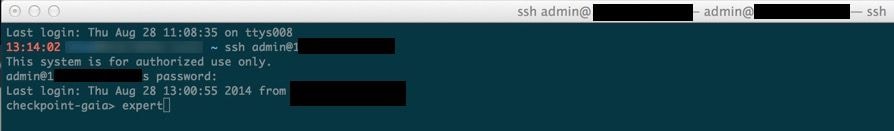

2. بعد ذلك، قم بإطلاق "وضع الخبير" بكتابة "خبير" في سطر الأوامر:

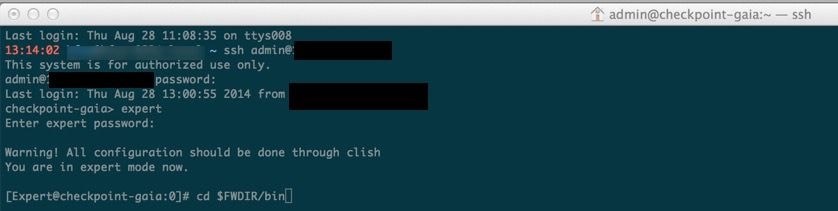

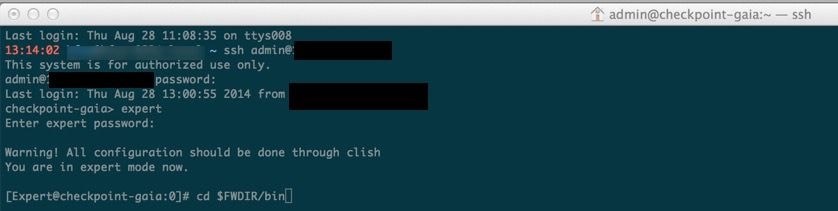

3. تغيير دليل العمل إلى $FWDIR/bin:

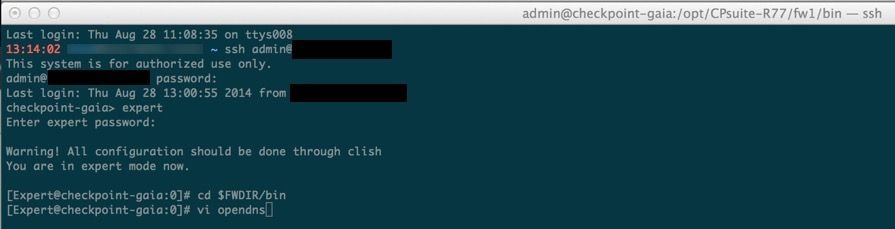

4. افتح ملف جديد باسم "OpenNs" باستخدام محرر نصي (مثل المثال هنا باستخدام محرر "vi"):

5. الصق النص التنفيذي Cisco Umbrella في الملف، ثم احفظ الملف وأخرج المحرر الخاص بك:

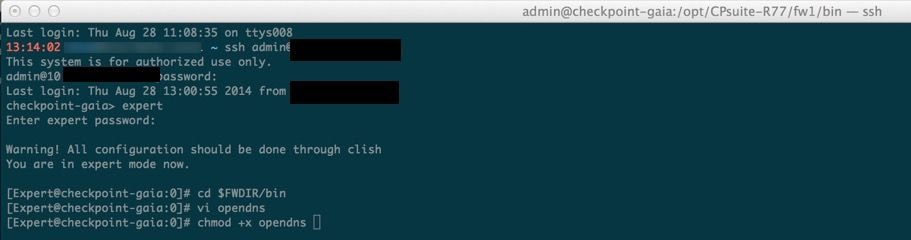

6. أجعل البرنامج النصي Umbrella المخصص قابل للتنفيذ عن طريق تشغيل Chmod+x OpenNs :

ملاحظة: إذا قمت بترقية إصدارات الخوادم النصلية أو تغييرها، فيجب عليك تكرار هذه الخطوات على هذا الإصدار الجديد.

الخطوة 3. إنشاء أو تحرير تنبيه نقطة تفتيش لترحيل إلى النص التنفيذي الجديد

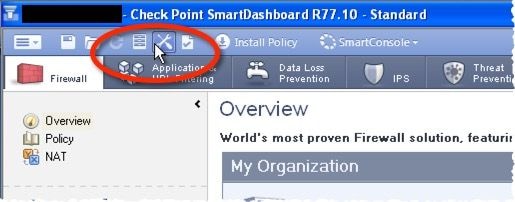

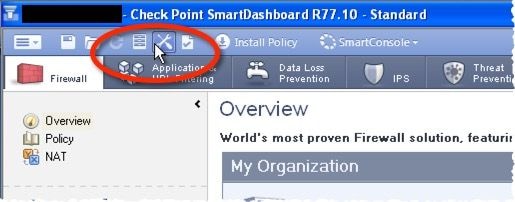

1. قم بتمكين SmartDashboard لنشر البرنامج النصي الجديد من خلال تسجيل الدخول وبدء تشغيل SmartDashboard:

2. فتح الخصائص العامة:

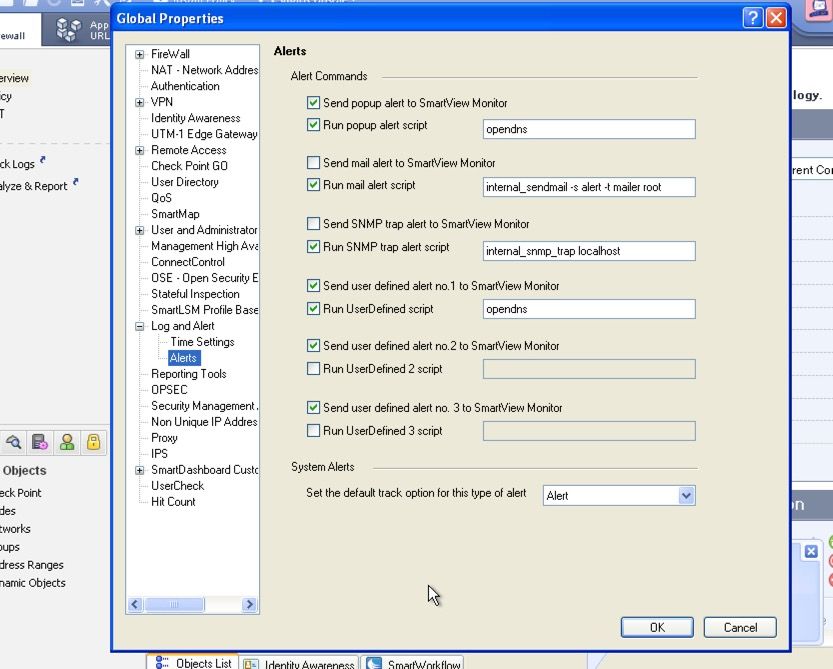

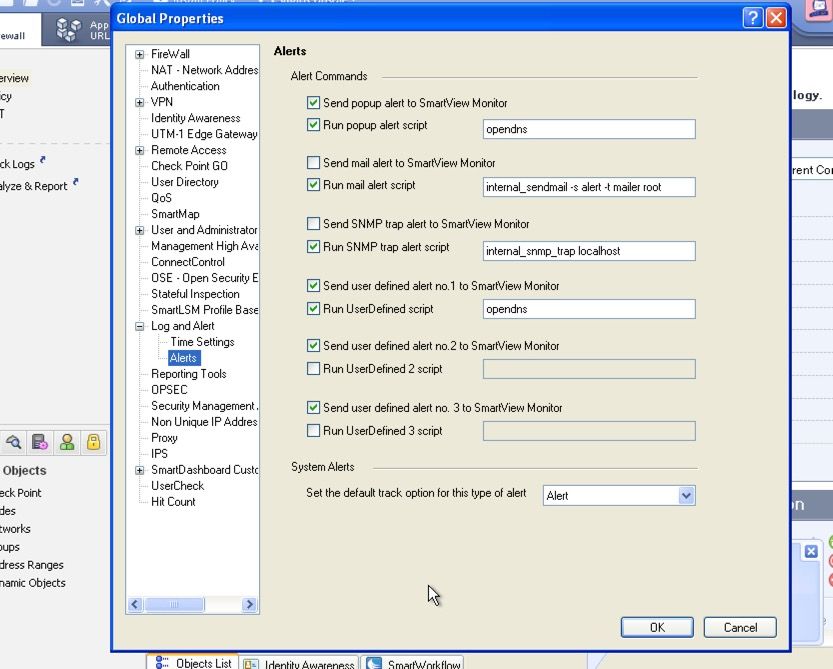

3. ضمن الخصائص العامة، افتح السجل والتنبيه > التنبيهات وأكمل الخطوات التالية:

- حدد إرسال برنامج التنبيه المنبثق وتشغيل البرنامج النصي UserDefined.

- قم بتعريف "الخيارات" في حقول البرامج النصية لكل من الاثنين.

4. حدد موافق. من SmartDashboard، احفظ النهج المحدث وقم بتثبيته.

الخطوة 4: إختبار أحداث نقطة التحقق من التكامل والإعداد المراد حظرها

أولا، قم بإنشاء حدث خادم نصلي مضاد للروبوتات للاختبار ليظهر في لوحة معلومات Cisco Umbrella:

1. من أي جهاز على الشبكة محمي بواسطة جهاز Check Point، قم بتحميل عنوان URL هذا في المستعرض الخاص بك:

"http://sc1.checkpoint.com/za/images/threatwiki/pages/TestAntiBotBlade.html"

2. سجل الدخول إلى لوحة معلومات Cisco Umbrella كمسؤول.

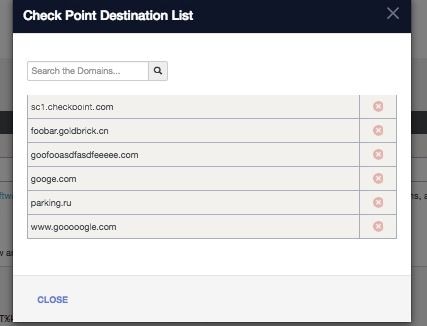

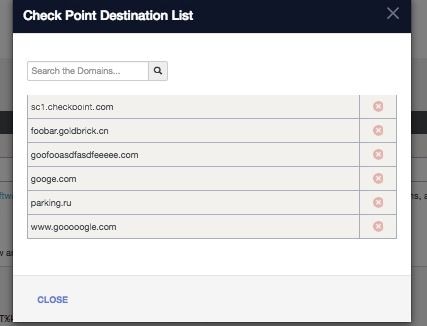

3. انتقل إلى السياسات > مكونات السياسة > عمليات التكامل وحدد نقطة التفتيش في الجدول لتمديدها.

4. حدد راجع المجالات. يؤدي ذلك إلى فتح نافذة تعرض قائمة وجهة نقطة التفتيش التي يمكن أن تتضمن "sc1.checkpoint.com." من تلك النقطة، تبدأ قائمة قابلة للبحث في التعميم والنمو.

ملاحظة: يمكنك أيضا تبديل قائمة الوجهة هذه إذا كان هناك مجال يظهر هنا ولا ترغب في فرض النهج عليه. حدد أيقونة حذف لإزالة المجال.

مراقبة الأحداث المضافة إلى فئة أمان نقطة التفتيش في "وضع التدقيق"

تتمثل الخطوة التالية في ملاحظة الأحداث التي تمت إضافتها إلى فئة أمان نقطة التفتيش الجديدة ومراجعتها.

تبدأ الأحداث من جهاز نقطة التأشير الخاصة بك في ملء قائمة وجهة محددة يمكن تطبيقها على السياسات كفئة أمان نقطة التأشير. بشكل افتراضي، تكون قائمة الوجهة وفئة الأمان في "وضع التدقيق" ولا يتم تطبيقها على أي سياسات ولا يمكن أن ينتج عنها أي تغيير على سياسات Cisco Umbrella الموجودة لديك.

ملاحظة: "وضع التدقيق" يمكن تمكينه لأي مدة زمنية قد تكون ضرورية استنادا إلى ملف تعريف النشر وتكوين الشبكة.

مراجعة قائمة الوجهة

أنت يستطيع راجعت ال التحقق نقطة غاية قائمة في أي وقت في cisco Umbrella:

1. انتقل إلى السياسات > مكونات السياسة > عمليات التكامل.

2. توسيع نقطة التحقق في الجدول وتحديد راجع المجالات.

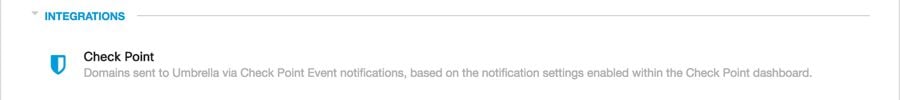

مراجعة إعدادات التأمين لنهج ما

يمكنك مراجعة إعدادات التأمين التي يمكن تمكينها لنهج ما في أي وقت في Cisco Umbrella:

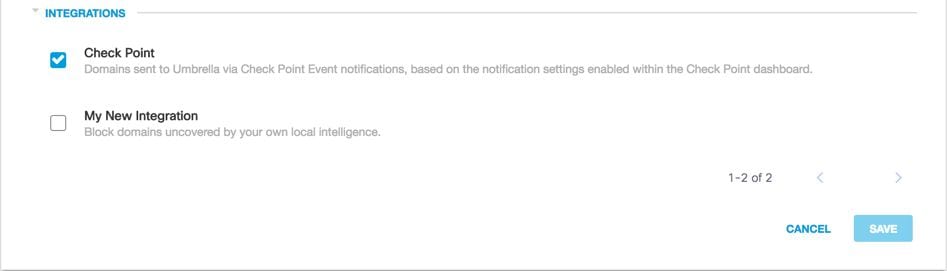

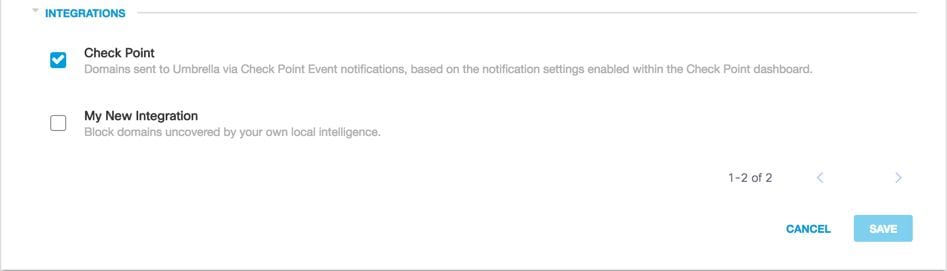

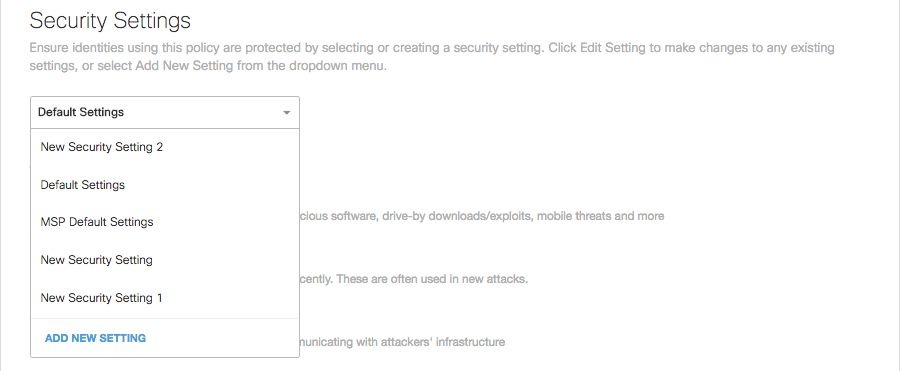

1. انتقل إلى السياسات > مكونات السياسة > إعدادات الأمان.

2. حدد إعداد أمان في الجدول لتمديده.

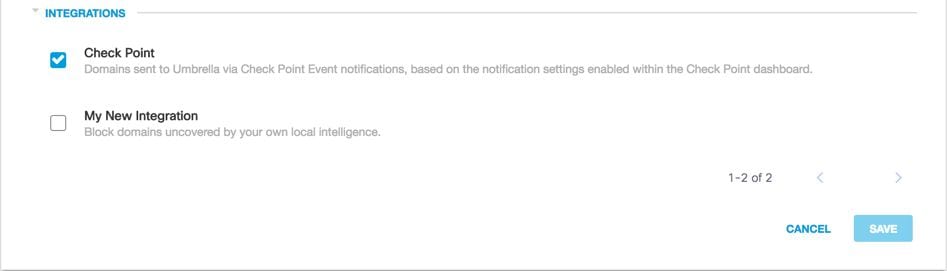

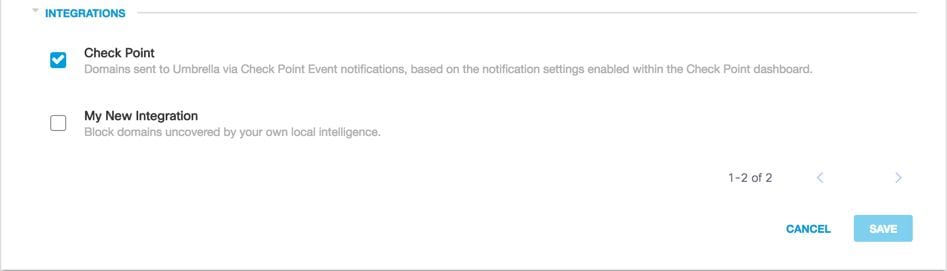

3. قم بالتمرير إلى قسم التكاملات ووسع القسم لعرض تكامل نقطة التفتيش.

4. حدد خيار تكامل نقطة التأشير، ثم حدد حفظ.

115013984226

115013984226

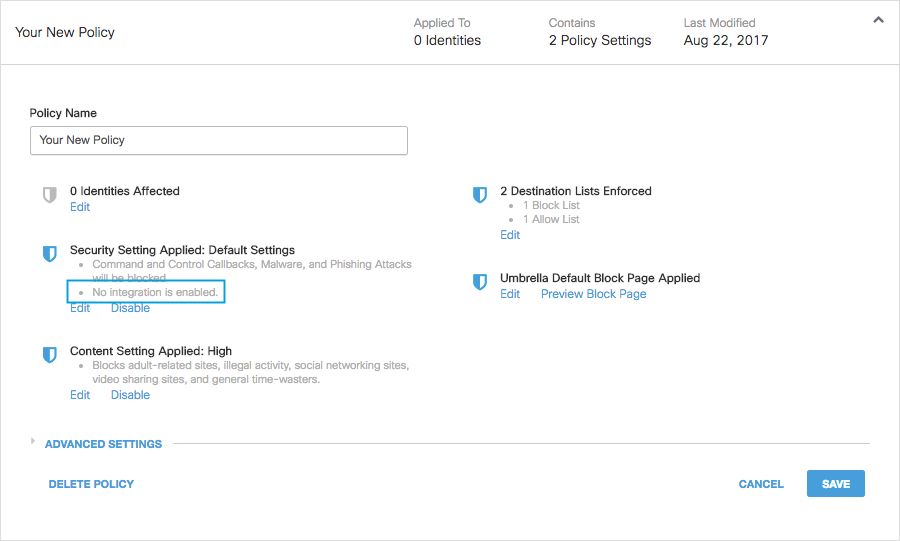

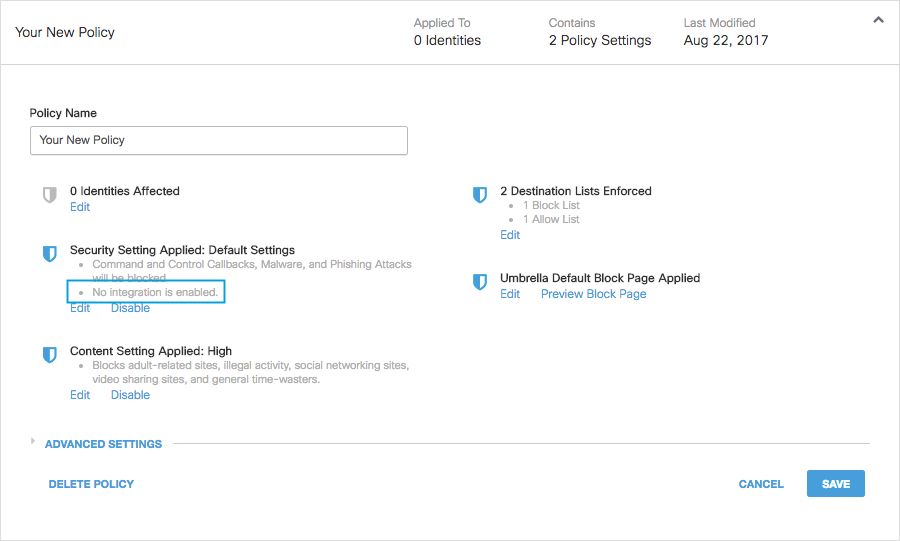

يمكنك أيضا مراجعة معلومات التكامل من خلال صفحة ملخص إعدادات التأمين:

19916943300244

19916943300244

بمجرد أن تكون مستعدا لفرض تهديدات الأمان الإضافية هذه بواسطة عملاء مدارين بواسطة Cisco Umbrella، قم بتغيير إعداد الأمان في نهج موجود أو قم بإنشاء نهج جديد يعلو النهج الافتراضي الخاص بك لضمان فرضه أولا:

1. تأكد من أن تكامل نقطة التفتيش ما يزال ممكنا كما تم في القسم السابق. انتقل إلى السياسات > مكونات النهج > إعدادات الأمان وافتح الإعداد المناسب.

2. ضمن التكاملات، تأكد من تحديد خيار نقطة التأشير. إذا لم تكن هناك مساحة، حدد الخيار وحدد حفظ.

115013984226

115013984226

بعد ذلك، في معالج "نهج Cisco Umbrella"، أضف إعداد الأمان هذا إلى نهج تقوم بتحريره:

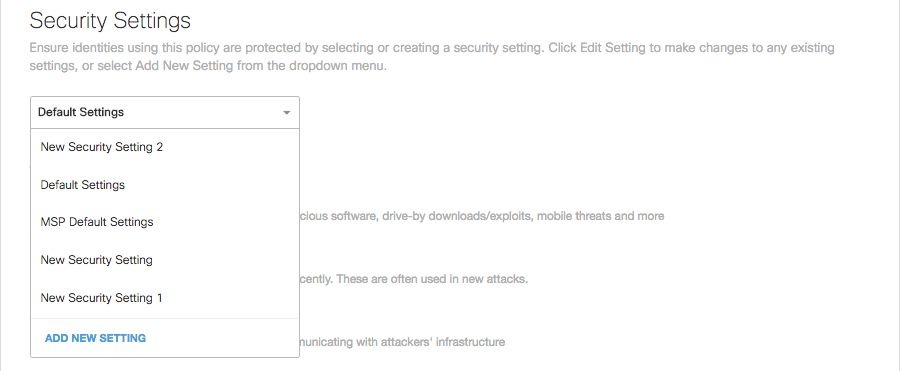

1. انتقل إلى سياسة: إما سياسات > سياسات DNS أو سياسات > سياسة الويب.

2. قم بتوسيع النهج وتحت إعداد الأمان المطبق (نهج DNS) أو إعدادات الأمان (نهج ويب)، ثم حدد Edit.

3. في القائمة المنسدلة إعدادات التأمين، حدد إعداد تأمين يتضمن إعداد نقطة التفتيش.

19916943316884

19916943316884

رمز الدرع تحت تحديثات التكامل إلى الأزرق.

115014149783

115014149783

4. حدد set & return (سياسات DNS) أو save (نهج ويب).

التحقق من مجالات النقطة المحتواة ضمن إعداد التأمين لنقطة التأشير يمكن عندئذ حظرها لتلك الهويات باستخدام السياسة.

الإبلاغ ضمن Umbrella لأحداث نقطة التحقق

الإبلاغ عن أحداث أمان نقطة التفتيش

قائمة وجهة نقطة التفتيش هي واحدة من فئات التأمين المتاحة للتقارير. تستخدم معظم التقارير أو جميعها فئات الأمان كعامل تصفية. على سبيل المثال، يمكنك تصفية فئات الأمان لإظهار النشاط المرتبط بنقطة الفحص فقط:

1. انتقل إلى إعداد التقارير > التقارير الأساسية > البحث عن النشاط.

2. ضمن فئات الأمان، حدد نقطة التحقق لتصفية التقرير لإظهار فئة الأمان لنقطة التحقق فقط.

115014197623

115014197623

ملاحظة: إذا كان تكامل نقطة التأشير معطلا، فلا يمكن أن تظهر في مرشح فئات الأمان.

3. حدد تطبيق للاطلاع على النشاط المتعلق بنقطة الفحص للفترة المحددة في التقرير.

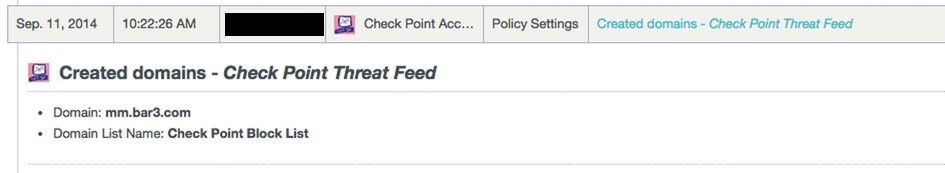

إعداد التقارير عند إضافة المجالات إلى قائمة وجهة نقطة التفتيش

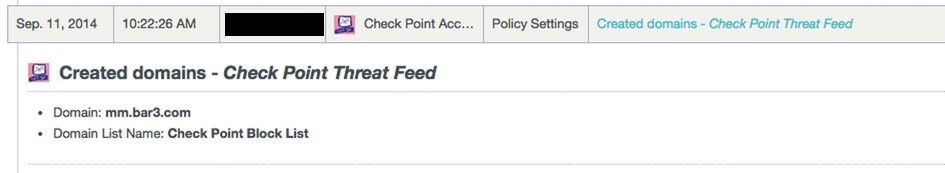

يتضمن سجل تدقيق Cisco Umbrella Admin أحداث من جهاز نقطة التحقق لأنه يضيف مجالات إلى قائمة الوجهة. يبدو أن هذه المجالات تمت إضافتها بواسطة تسمية "حساب نقطة الفحص"، تحت عمود المستخدم لسجل التدقيق.

للعثور على سجل تدقيق Umbrella Admin، انتقل إلى Reporting (تقارير) > سجل تدقيق المسؤول.

للإبلاغ عن وقت إضافة مجال، قم بالتصفية لتضمين تغييرات نقطة التأشير فقط بتطبيق مرشح حسب الهويات والإعدادات لقائمة نقاط التأشير.

بمجرد أن تقوم بتشغيل التقرير، يمكنك أن ترى قائمة المجالات المضافة إلى قائمة وجهة نقطة التفتيش.

التعامل مع عمليات الكشف غير المرغوب فيها أو الإيجابيات الخاطئة

إدارة قائمة السماح للكشف غير المرغوب فيه

على الرغم من أنه من غير المحتمل، قد تؤدي المجالات التي تمت إضافتها تلقائيا بواسطة جهاز Check Point إلى تشغيل كتلة غير مرغوب فيها قد تتسبب في منع المستخدمين من الوصول إلى مواقع ويب معينة. في حالة مثل هذه، توصي Cisco Umbrella بإضافة المجال (المجالات) إلى قائمة السماح، والتي تكون لها الأولوية على جميع الأنواع الأخرى لقوائم الحظر، بما في ذلك إعدادات الأمان. تكون لقائمة السماح الأسبقية على قائمة الحظر عندما يكون المجال موجودا في كليهما.

وهناك سببان يجعلان هذا النهج مفضلا:

- أولا، في حالة قيام جهاز Check Point بإعادة إضافة المجال مرة أخرى بعد إزالته، فإن قائمة السماح توفر ضمانات ضد هذا الأمر الذي يتسبب في مزيد من المشاكل.

- ثانيا، تظهر قائمة السماح سجلا تاريخيا للمجالات الإشكالية لأدلة الأدلة الجنائية اللاحقة أو تقارير التدقيق.

بشكل افتراضي، هناك قائمة سماح عامة يتم تطبيقها على كل السياسات. يؤدي إضافة مجال إلى قائمة السماح العمومية إلى السماح بالمجال في كافة السياسات.

إذا كان إعداد تأمين نقطة التأشير في وضع الحظر يطبق فقط على مجموعة فرعية من هويات Cisco Umbrella المدارة (على سبيل المثال، يتم تطبيقه فقط على أجهزة الكمبيوتر المتجولة والأجهزة المحمولة)، يمكنك إنشاء قائمة سماح خاصة لتلك الهويات أو السياسات.

لإنشاء قائمة السماح:

1. انتقل إلى السياسات > قوائم الوجهة، وحدد أيقونة الإضافة.

2. حدد السماح، وأضف مجالك إلى القائمة.

3. حدد حفظ.

بمجرد حفظ القائمة، يمكنك إضافتها إلى سياسة موجودة تغطي العملاء الذين تضرروا من الكتلة غير المرغوب فيها.

حذف مجالات من قائمة وجهة نقطة التفتيش

بجوار كل اسم مجال في قائمة وجهة نقطة التأشير هو أيقونة حذف. يتيح لك حذف المجالات تنظيف قائمة وجهة نقطة التفتيش في حالة الكشف غير المرغوب فيه.

ومع ذلك، فإن الحذف ليس دائما إذا قام جهاز نقطة التحقق بإعادة إرسال المجال إلى Cisco Umbrella.

لحذف مجال:

1. انتقل إلى الإعدادات > التكاملات، ثم حدد نقطة التأشير لتمديدها.

2. حدد راجع المجالات.

3. ابحث عن اسم المجال الذي تريد حذفه.

4. حدد أيقونة الحذف.

5. حدد إغلاق.

6. حدد حفظ.

إذا كان الكشف غير المرغوب فيه أو الإيجاب الكاذب، توصي Cisco Umbrella بإنشاء قائمة سماح في Cisco Umbrella على الفور ثم تصحيح الإيجاب الكاذب داخل جهاز نقطة التفتيش. لاحقا، يمكنك إزالة المجال من قائمة وجهة نقطة التحقق.

التعليقات

التعليقات