إدارة توافق Umbrella Roaming Client والشبكة الخاصة الظاهرية (VPN)

خيارات التنزيل

-

ePub (222.3 KB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا وثيقة التفاعل والتوافق من ال cisco Umbrella Roaming Client مع مختلف VPN برمجية.

نظرة عامة

يعمل Cisco Umbrella Roaming Client مع معظم برامج شبكة VPN، ولكن يمكن طلب خطوات إضافية للتشغيل المتوقع. توصي Cisco Umbrella بنشر الوحدة النمطية Cisco Secure Client and Roaming Security Module للحصول على الحد الأقصى من التوافق. يمكن نشر هذه الوحدة النمطية بدون مكونات الشبكة الخاصة الظاهرية (VPN).

تلميح: يعمل هذا المستند كدليل عام ولا يعمل كقائمة رسمية بالبرامج المدعومة. لا تقوم Cisco Umbrella باختبار وظائف أو التحقق من صحتها أو اعتمادها مع أي برنامج من جهات خارجية أو عميل شبكة VPN.

يقدم هذا المستند معلومات فنية وسياقا إضافيا لعملاء VPN محددين الذين يمكن أن يتطلبوا تكوينات إضافية. أحلت ل قائمة ال VPN معروف متعارض برمجية، المظلة تجوال زبون تعارض قسم. يمكن أن يؤدي عدم توافق DNS مع العميل المتجول أيضا إلى فشل وحدة أمان Cisco Secure Client + التجوال مع SWG، حيث يعتمد عميل SWG أيضا على إنشاء اتصال DNS بنجاح.

كيفية عمل Umbrella Roaming Client مع عملاء VPN

يقوم العميل المتجول Umbrella بالتقيد بجميع مهايئات الشبكة ويغير إعدادات DNS على الكمبيوتر إلى 127.0.0.1 (localhost). وهذا يسمح ل Umbrella Roaming Client بإعادة توجيه جميع استعلامات DNS مباشرة إلى Umbrella مع السماح بحل المجالات المحلية من خلال ميزة المجالات الداخلية. عند إنشاء اتصال بخادم VPN، يكتشف Umbrella Roaming Client اتصال شبكة جديد في النظام ويغير إعدادات DNS للاتصال للإشارة إلى عميل Umbrella Roaming Client. يعتمد العميل المتجول Umbrella على تنفيذ عمليات بحث DNS إلى مظلة عناوين IP ل AnyCast DNS (208.67.222.222/208.67.220.220).

إذا اتصل مستخدم بشبكة VPN، فيجب أن يسمح جدار الحماية المرتبط بشبكة VPN بالوصول إلى Umbrella.

أخطاء Umbrella Roaming Client

يوفر Umbrella Roaming Client حاليا تنفيذ طبقة DNS. طبقة DNS هي الوظيفة الأساسية لعميل التجوال، حيث يتم تطبيق سياسات تأمين قائمة على DNS على أي شبكة. هذا عمل من ال يجول زبون يستطيع اختبرت معروف برمجية تعارض. طبقة DNS الخاصة ب Umbrella Roaming Client غير متوافقة مع العملاء المذكورين أدناه، استنادا إلى إختبار فريق الدعم. لا تقوم Cisco Umbrella Engineering بالتحقق من هؤلاء العملاء أو إختبارهم، وتخضع جميع الإدخالات للمراجعة. تشير هذه المقالة إلى عميل Umbrella Roaming Client المستقل. للحصول على مقالة مرافقة حول وحدة Umbrella Roaming Security (أمان حماية التجول) ل Cisco Secure Client (والعميل القديم)، ارجع إلى الوثائق ذات الصلة.

| عميل شبكة VPN | المشكلة/عدم التوافق | قرار |

|---|---|---|

|

تأمين Pulse |

عند قطع الاتصال، يمكن أن يبقى DNS المحلي المحفوظ قيم VPN بدلا من قيم WiFi/Ethernet بسبب تعديل النبض أثناء اتصال VPN. |

تم الحل باستخدام وحدة Umbrella النمطية - المضمنة في معظم التراخيص. |

|

أفايا VPN |

غير متوافق. |

تم الحل باستخدام وحدة Umbrella النمطية - المضمنة في معظم التراخيص. |

|

Windows VPN (لا سيما على الشبكة الخاصة الظاهرية (VPN) دائما) |

يمكن أن يؤدي إلى فشل DNS المحلي في الحل إلى الإجابة الداخلية بالرغم من أسماء مضيف DNS الموجودة في قائمة المجالات الداخلية. |

تم الحل باستخدام وحدة Umbrella النمطية - المضمنة في معظم التراخيص. |

|

"تطبيقات" الشبكة الخاصة الظاهرية (VPN) المبنية فوق نظام Windows Universal Platform |

يجب أن تستخدم هذه التطبيقات واجهة برمجة تطبيقات اتصال Microsoft تتطلب إرسال DNS إلى NIC المحلي، وليس 127.0.0.1. وبالتالي، يعرض التطبيق خطأ يشير إلى عدم إمكانية الاتصال. |

تم الحل باستخدام وحدة Umbrella النمطية - المضمنة في معظم التراخيص. |

|

OpenVPN |

غير متوافق. |

لا يوجد إصلاح متوفر. |

|

بالو ألتو غلودياركت VPN |

لا يعمل مع أي إصدار عميل تجوال مستقل بعد 3.0.110. |

يتم التثبيت باستخدام وحدة Umbrella النمطية - المضمنة في معظم التراخيص. |

|

F5 VPN |

غير متوافق. |

يتم تثبيتها بواسطة وحدة Umbrella النمطية - المضمنة في معظم التراخيص. |

|

شبكة VPN نقطة التحقق |

في MacOS فقط، وضع تقسيم النفق فقط. |

تعطيل انقسام النفق على MacOS. |

|

موسع سونيك وول NetExtender |

غير متوافق. |

يتم تثبيتها بواسطة وحدة Umbrella النمطية - المضمنة في معظم التراخيص. |

|

Zscaler VPN |

غير متوافق. |

يتم تثبيتها بواسطة وحدة Umbrella النمطية - المضمنة في معظم التراخيص. |

|

حماية نقطة نهاية Akamai (ETPclient) |

غير متوافق. |

يتم تثبيتها بواسطة وحدة Umbrella النمطية - المضمنة في معظم التراخيص. |

|

NordVPN |

إستخدام الحل البديل. |

يوجد خياران لإضافة التوافق:

|

|

Azure VPN |

غير متوافق. |

يتم تثبيتها بواسطة وحدة Umbrella النمطية - المضمنة في معظم التراخيص. |

|

AWS VPN |

إستخدام الحل البديل. |

قم بتحرير ملف التكوين (تم تنزيله من AWS يدويا) للحصول على سطر ثان من |

|

Pritunl VPN |

غير متوافق. |

يتم تثبيتها بواسطة وحدة Umbrella النمطية - المضمنة في معظم التراخيص. |

أسباب عدم التوافق لعملاء VPN

يتلقى بعض عملاء VPN سلوك DNS مماثل ل Umbrella Roaming Client. في حالة تغيير خادم DNS لاتصال VPN إلى قيمة غير متوقعة، يقوم برنامج VPN بتغيير إعدادات DNS للنظام مرة أخرى إلى القيمة التي تم تعيينها VPN عند الاتصال مبدئيا. كما يقوم العميل المتجول Umbrella بتنفيذ نفس العملية، مما يؤدي إلى تغيير أي من خوادم DNS رجوعا إلى الإصدار 127.0.0.1. يؤدي هذا السلوك التلقائي إلى حدوث تعارض بين الشبكة الخاصة الظاهرية (VPN) وزبون Umbrella Roaming Client. يؤدي هذا التعارض إلى حدوث دورة لا نهاية لها من خوادم DNS لإعادة تعيين اتصال VPN. يكتشف العميل المتجول هذا ويعجز نفسه للحفاظ على اتصال VPN إن أمكن.

الأجهزة الظاهرية والشبكات المحمية

يتصرف عميل Umbrella المتجول بشكل مختلف عند إتصاله بشبكة تستخدم ميزة Umbrella Virtual Appliances (VA) أو ميزة الشبكات المحمية. يطبق هذا ما إذا مستعمل يربط إلى الشبكة محليا أو من خلال VPN. لمزيد من المعلومات، ارجع إلى عميل التجوال والأجهزة الظاهرية أو وثائق الشبكات المحمية.

اعتبارات خاصة لوحدة الأمان المستقلة و Cisco Secure Client + وحدة أمان التجوال

المعلومات المقدمة هنا محددة لعميل Umbrella Roaming Client المستقل ولا تمتد إلى الوحدة النمطية Cisco Secure Client (CSC) + Roaming Security (أمان التجوال). يمكن للمستخدمين الذين ينشدون تثبيت أداة إضافية سهلة الاستخدام إستخدام ميزة Umbrella Roaming المدمجة في برنامج CSC. يجب على مستخدمي Cisco Secure Client VPN الترحيل إلى وحدة أمان CSC + التجوال في حال حدوث مشكلة وظيفية مع شبكة VPN. تتطلب Cisco Umbrella التحقق من الصحة على وحدة أمان CSC + التجوال وتوصي بالترحيل الكامل.

يوفر برنامج Cisco Secure Client VPN خيارات لكيفية معالجة النظام لشبكات DNS عند إنشاء اتصال شبكة VPN. راجع المقالة الاختلافات السلوكية المتعلقة باستعلامات DNS وحل اسم المجال في أنظمة تشغيل مختلفة للحصول على تفاصيل إضافية. تستند هذه المعلومات إلى تجربة إستخدام Cisco Secure Client و Umbrella Roaming Client. يوصى باختبار Umbrella Roaming Client مع تمكين Cisco Secure Client VPN لضمان وظائف تحليل DNS الداخلية والخارجية كما هو متوقع.

تحذير: تتطلب Cisco إستخدام وحدة CSC + وحدة أمان التجوال إذا كنت تستخدم أيضا Cisco Secure Client لتوافق خدمة DNS. تكون الخطوات المقدمة للعميل المتجول غير المدمج فقط إذا لزم الأمر. هذه الخطوات غير مطلوبة لوحدة أمان CSC + التجوال.

في كل من وضعي النفق الكامل والمنقسم، تكون التعليمات الخاصة مطلوبة للسماح للعميل المتجول بالعمل أثناء اتصال Cisco Secure Client. وهذا مطلوب للسماح ل DNS بالتدفق إلى العميل المتجول بدلا من تجاوزه بواسطة برنامج تشغيل kernel. أما بالنسبة للنفق الكامل، فيتمثل العرض في إجبار العميل على التعطيل. بالنسبة لتقسيم الاتصال النفقي، يكون العرض هو فقدان DNS الداخلي أثناء الاتصال بشبكة VPN.

وضع توافق VPN لأمر ربط DNS ل Windows 10 و 11

تواجه مجموعة محدودة من مستخدمي Windows 10 مشكلة معينة حيث يتم ترتيب أولويات شبكة LAN المحلية بدلا من بطاقة واجهة الشبكة (NIC) الخاصة بشبكة VPN الخاصة بحواسيب DNS. في هذا الحدث، يفشل DNS المحلي في قائمة المجالات الداخلية لعميل التجوال في الحل بينما يعمل DNS العام بدون إصدار. يؤثر ذلك على الإصدارات 2.0.338 و 2.0.341 (بشكل افتراضي) وجميع الإصدارات الأحدث. لم تحدث المشكلة في الإصدار 2.0.255.

ال VPN متأثر سابقا يتضمن زبون:

- AnyConnect 3.x

- AnyConnect 4.x (لا تتأثر AnyConnect Umbrella أو CSC + الوحدة النمطية المتجولة)

- شبكة VPN سوفوس

- بعض تكوينات Palo Alto GlobalProtect على الإصدارات الأقدم

- شبكة VPN للهاتف المحمول من WatchGuard

- شمعة VPN لينة

- نادي باراكودا لكرة السلة

قرار

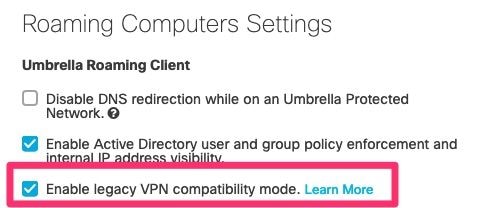

تبديل إعداد العميل المتجول تمكين وضع توافق VPN القديم إلى ممكن.

360027547111

360027547111

لتأكيد ما إذا كانت هذه هي المشكلة، قم بتشغيل إختبار التشخيص وانقر فوق النتائج لresolv.confs. في حالة سرد محول VPN أولا، فإن المشكلة لا تؤثر على المستخدم. في حالة إدراج محول الشبكة الخاصة الظاهرية (VPN) في المرتبة الثانية، فقد تؤثر المشكلة على المستخدم.

مثال إخراج resolv.confs

Results for: resolv.confs

C:\ProgramData\OpenDNS\ERC\Resolver1-76F52CE47B124D9FB05591D162777829-resolv.conf

# resolvers for Local Area Connection

nameserver 192.168.2.1

C:\ProgramData\OpenDNS\ERC\Resolver1-76F52CE47B124D9FB05591D162777829-resolv.conf

# resolvers for Cisco AnyConnect Secure Mobility

nameserver 10.1.1.27

nameserver 10.1.1.28

الاعتبارات الخاصة لشبكات VPN الخاصة بالطرف الثالث

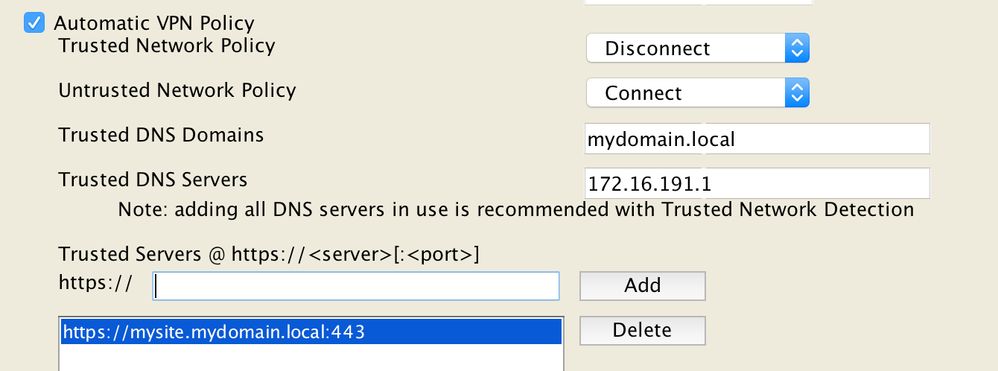

شبكة VPN تعمل باستمرار

لا يتوافق العميل المتجول المستقل مع إعداد Cisco Secure Client على VPN دائما عند تعريف خوادم DNS الموثوق بها. عندما يكون نشطا، يقوم العميل المتجول المستقل دائما بتعيين DNS إلى 127.0.0.1، مما يقلل من جميع خوادم DNS الموثوق بها من إعدادات NIC. يمكن تعطيل العميل المتجول على الشبكة لاستعادة إعدادات DHCP؛ ومع ذلك، تتوقف جميع أوجه الحماية المتعلقة بالعميل المتجول عند تكوينها. اتصل بدعم Umbrella لمعرفة المزيد حول تعطيل العميل على شبكة موثوق بها.

الحلول

- لا تتأثر وحدة CSC + أمان التجوال (عميل التجوال ل Cisco Secure Client) وتعمل بفعالية مع سياسة VPN التلقائية.

- إضافة 127.0.0.1 إلى قائمة خوادم DNS الموثوق بها.

- تأكد من تحديد الطرق البديلة للكشف الموثوق به (أسماء DNS والخوادم) لمنع إظهار جميع الشبكات كشبكات موثوق بها.

360031250911

360031250911

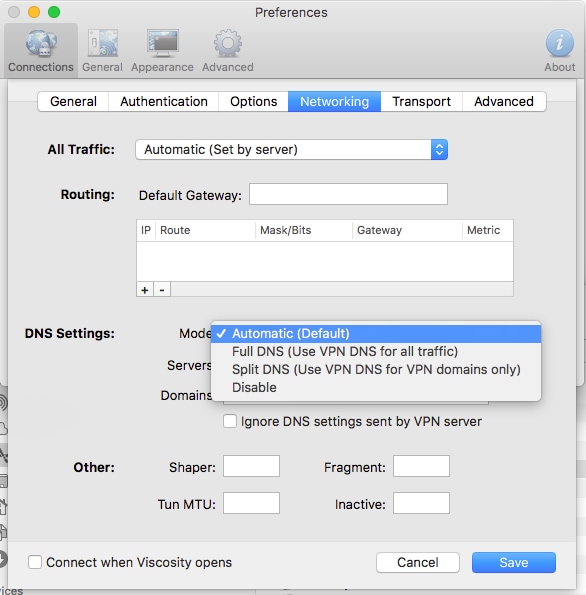

شبكة VPN للزوجة

تتطلب شبكة VPN الخاصة باللزوجة تغيير الإعدادات للعمل مع عميل Umbrella المتجول. إن لم يتم هذا تغير، اللزوجة تقصير سلوك يقلد أن من آخر VPNs متعارض. يرشد هذا التغيير اللزوجة لاستخدام إعدادات DNS التي تم دفعها عبر خادم Umbrella لجميع المجالات في مجال البحث، ويستمر إستخدام 127.0.0.1 لأي طلبات أخرى.

تكوين اللزوجة

- في اللزوجة، انتقل إلى تفضيلات > إتصالات > <إتصالك> (محدد الموقع) > الاتصال > إعدادات DNS.

- تحديد تلقائي (افتراضي).

115013433283

115013433283

عند إستخدام خادم OpenVPN، تأكد من عدم تمكين الاستمرار من جانب الخادم لضمان تشغيل تغييرات الشبكة عند قطع الاتصال أو إعادة الاتصال.

تونبليك

يتطلب Tunnelblick تغييرين ل:

- السماح بتغيير خوادم DNS للمحول.

- قم بتطبيق إعدادات DNS بعد قيام النفق بإنشاء.

من خلال ضمان الإعدادات المتوفرة في قائمة متقدمة، يعمل Tunnelblick مع Umbrella Roaming Client:

في علامة التبويب توصيل و فصل، قم بتمكين هذين الإعدادين:

- مسح ذاكرة التخزين المؤقت ل DNS بعد التوصيل أو قطع الاتصال (الافتراضي)

- تعيين DNS بعد تعيين المسارات بدلا من قبل تعيين المسارات

في علامة التبويب أثناء الاتصال، قم بتغيير هذا الإعداد لتجاهل:

- DNS: خوادم > عند إجراء تغييرات على قيمة ما قبل شبكة VPN، عند إجراء تغييرات على أي شيء آخر.

عند إستخدام خادم OpenVPN، تأكد من عدم تمكين جانب الخادم المستمر لضمان تشغيل تغييرات الشبكة عند قطع الاتصال أو إعادة الاتصال.

مشاكل انقطاع اتصال Tunnelblick VPN

مع بعض إصدارات Tunnelblick، يتعذر على العميل المتجول تحديد خوادم DNS الداخلية الصحيحة بشكل صحيح بعد قطع اتصال VPN. إن يقع مشكلة مع مجال داخلي بعد VPN ينفصل، Umbrella يوصي هذا steps:

وهذا التغيير يتسبب في قيام Tunnelblick بإحضار واجهة الشبكة الأساسية لأعلى ولأسفل بعد قطع اتصال VPN. وتتم إدارة ذلك في علامة التبويب إعدادات لوحة تكوين Tunnelblick:

- في الإصدارات الأقدم من Tunnelblick (قبل 3.7.5beta03)، أستخدم خانة الاختيار إعادة ضبط الواجهة الأساسية بعد قطع الاتصال.

- في الإصدارات الأحدث من Tunnelblick (الإصدار 3.7.5beta03 والإصدارات الأحدث)، قم بتعيين كل من إعدادات On" وإعدادات On غير المتوقعة لقطع الاتصال لإعادة ضبط الواجهة الأساسية.

صاروخ خفيف السرعة

يحتوي Lightspeed Rocket على ميزات محددة غير متوافقة مع العميل المتجول. وعلى وجه التحديد، يؤدي تعديل DNS لعدم البحث عن SSL وإعادة توجيه اسم SafeSearch ل www.google.com nosslsearch.google.com إلى فشل جميع حلول www.google.comDNS على forcesafesearch.com التوالي طالما تم تمكين إعادة توجيه DNS لصاروخ Lightspeed.

ملاحظة: تشير هذه المقالة إلى عميل Umbrella Roaming Client المستقل. للحصول على مقالة مرافقة حول وحدة Umbrella Roaming Security (أمان حماية التجول) الخاصة ببرنامج Cisco Secure Client وبرنامج قديم، ارجع إلى الوثائق ذات الصلة.

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

05-Sep-2025

|

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات