توفير جدار حماية ASA الآمن إلى CSM

خيارات التنزيل

-

ePub (869.4 KB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المقدمة

يصف هذا المستند عملية توفير جهاز الأمان القابل للتكيف (ASA) لجدار الحماية الآمن إلى مدير الأمان (CSM) من Cisco.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- Secure Firewall ASA

- CSM

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- Secure Firewall ASA، الإصدار 9.18.3

- CSM، الإصدار 4.28

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

تساعد ميزة إدارة المحتوى (CSM) على تمكين تنفيذ السياسات بشكل متناسق واستكشاف أحداث الأمان وإصلاحها بسرعة، مما يعمل على توفير تقارير ملخصة عبر نشر الأمان. باستخدام الواجهة المركزية الخاصة بها، يمكن للمؤسسات التطوير بكفاءة وإدارة مجموعة كبيرة من أجهزة الأمان من Cisco مع تحسين إمكانية الرؤية.

التكوين

في المثال التالي، يتم تزويد ASA الظاهري إلى CSM للإدارة المركزية.

التكوينات

تكوين ASA لإدارة HTTPS

الخطوة 1. قم بإنشاء مستخدم بكل الامتيازات.

صياغة سطر الأوامر (CLI):

configure terminal

username < user string > password < password > privilege < level number >هذا يترجم في التالي أمر مثال، أي يتلقى المستعمل csm-user وكلمة Cisco123 كما يلي:

ciscoasa# configure terminal

ciscoasa(config)# username csm-user password cisco123 privilege 15

تلميح: ويتم أيضا قبول المستخدمين المصدق عليهم خارجيا لهذا الدمج.

الخطوة 2. قم بتمكين خادم HTTP.

صياغة سطر الأوامر (CLI):

configure terminal

http server enableالخطوة 3. اسمح بوصول HTTPS لعنوان IP لخادم CSM.

صياغة سطر الأوامر (CLI):

configure terminal

http < hostname > < netmask > < interface name >يترجم هذا في التالي أمر مثال، أي يسمح أي شبكة أن ينفذ ال ASA من خلال HTTPS على القارن خارجي (GigabitEthernet0/0):

ciscoasa# configure terminal

ciscoasa(config)# http 0.0.0.0 0.0.0.0 outsideالخطوة 4. تحقق من إمكانية الوصول إلى HTTPS من خادم CSM.

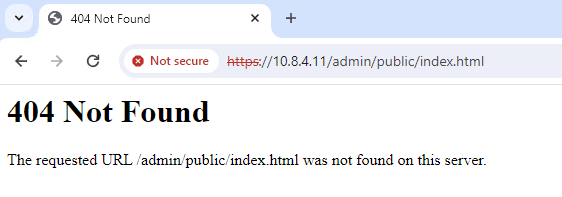

افتح أي مستعرض ويب واكتب الصياغة التالية:

https://< ASA IP address >/يترجم هذا في المثال التالي لعنوان IP للواجهة الخارجية الذي كان مسموح به للوصول إلى HTTPS على الخطوة السابقة:

https://10.8.4.11/ إستجابة ASA HTTPS

إستجابة ASA HTTPS

تلميح: من المتوقع حدوث الخطأ 404 الذي لم يتم العثور عليه على هذه الخطوة نظرا لأن ASA هذا لم يتم تثبيت Cisco Adaptive Security Device Manager (ASDM) عليه، ولكن إستجابة HTTPS موجودة حيث يتم إعادة توجيه الصفحة إلى URL /admin/public/index.html.

توفير جدار حماية ASA الآمن إلى CSM

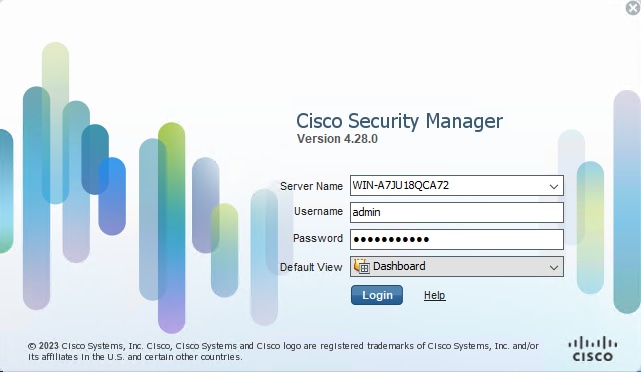

الخطوة 1. افتح عميل CSM وقم بتسجيل الدخول إليه.

تسجيل الدخول إلى عميل CSM

تسجيل الدخول إلى عميل CSM

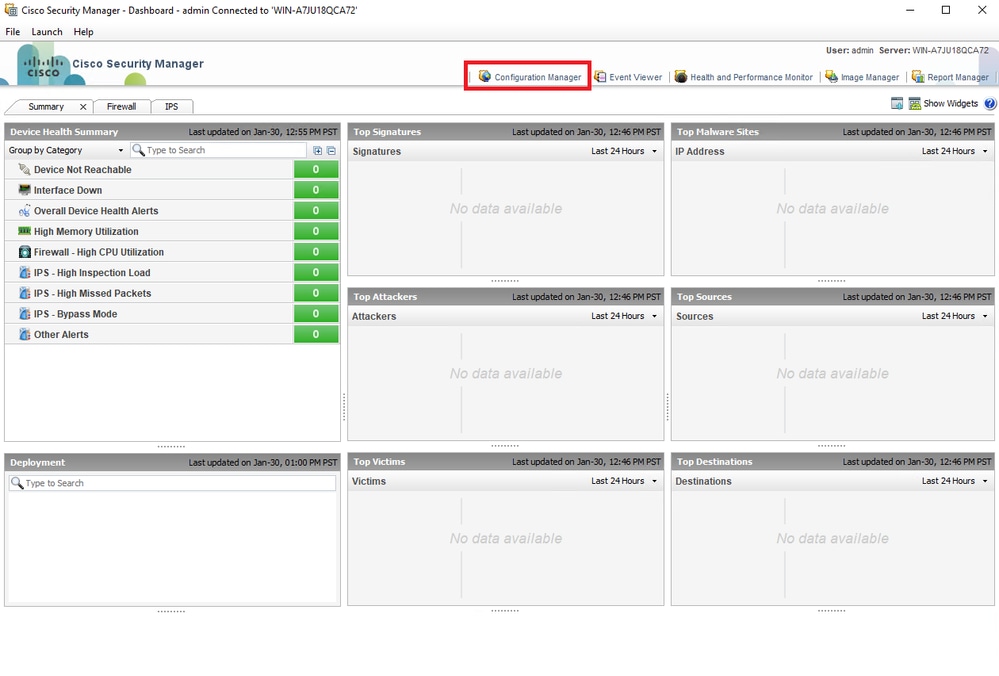

الخطوة 2. افتح مدير التكوين.

لوحة معلومات عميل CSM

لوحة معلومات عميل CSM

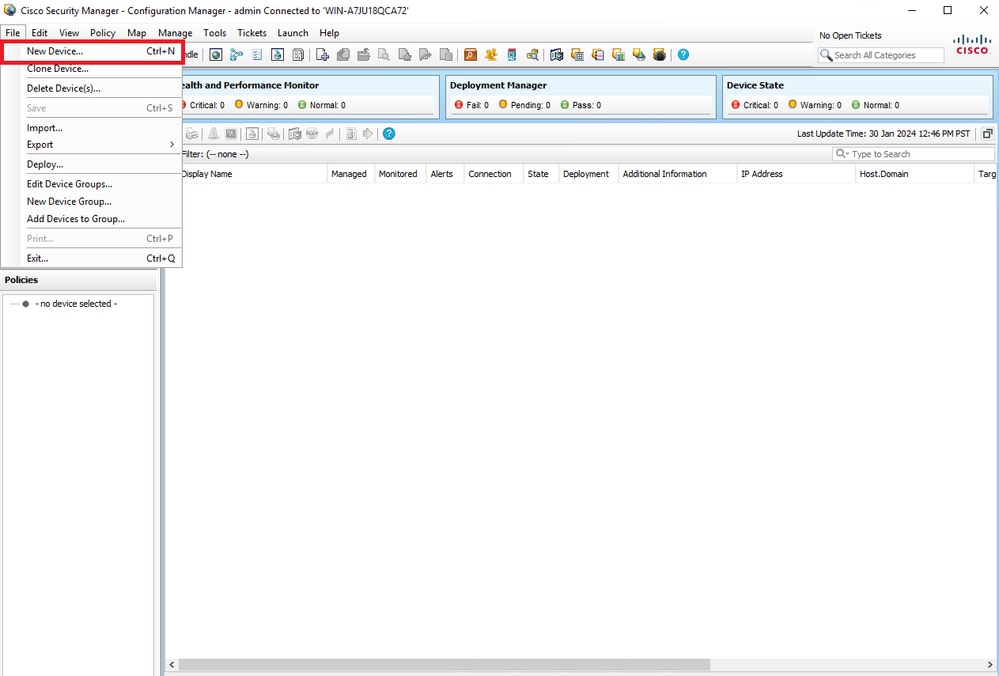

الخطوة 3. انتقل إلى الأجهزة > جهاز جديد.

مدير تكوين CSM

مدير تكوين CSM

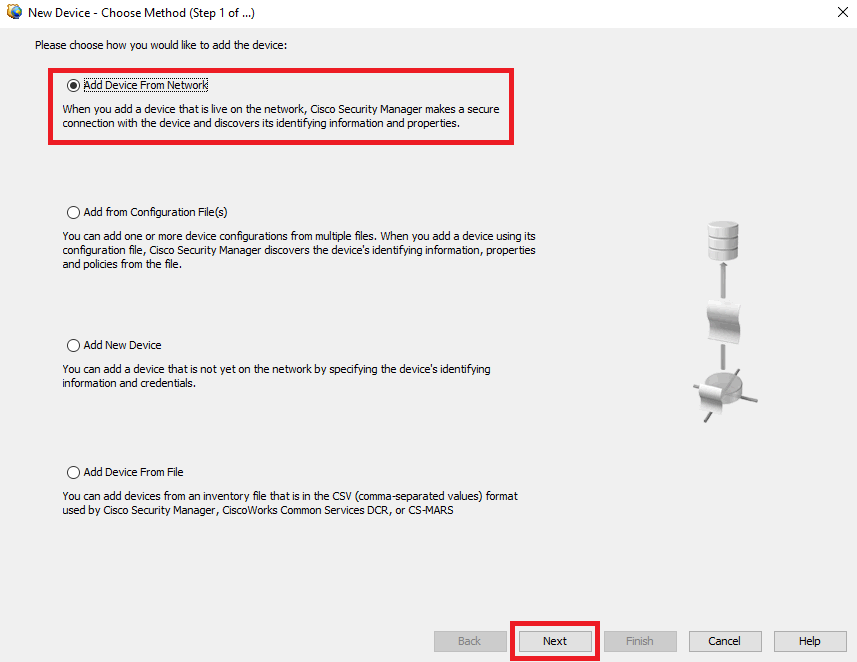

الخطوة 4. حدد خيار الإضافة الذي يملأ المتطلب وفقا للنتيجة المطلوبة. بما أن ASA الذي تم تكوينه تم إعداده بالفعل في الشبكة، فإن الخيار الأفضل لهذا المثال هو إضافة جهاز من الشبكة وانقر على التالي.

أسلوب إضافة الجهاز

أسلوب إضافة الجهاز

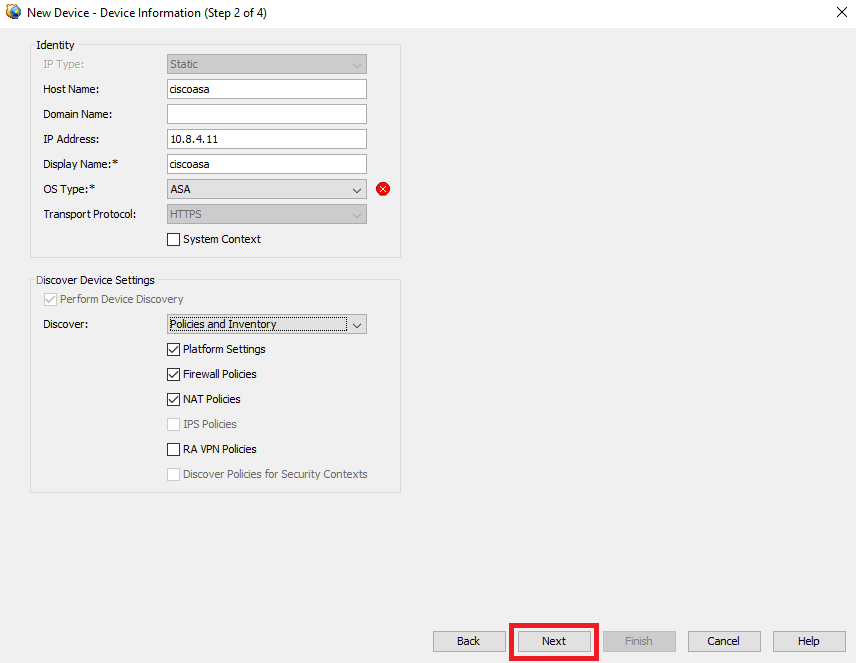

الخطوة 5. أكمل البيانات المطلوبة وفقا للتكوين الموجود على Secure Firewall ASA، وإعدادات الاكتشاف. ثم انقر فوق التالي.

إعدادات ASA

إعدادات ASA

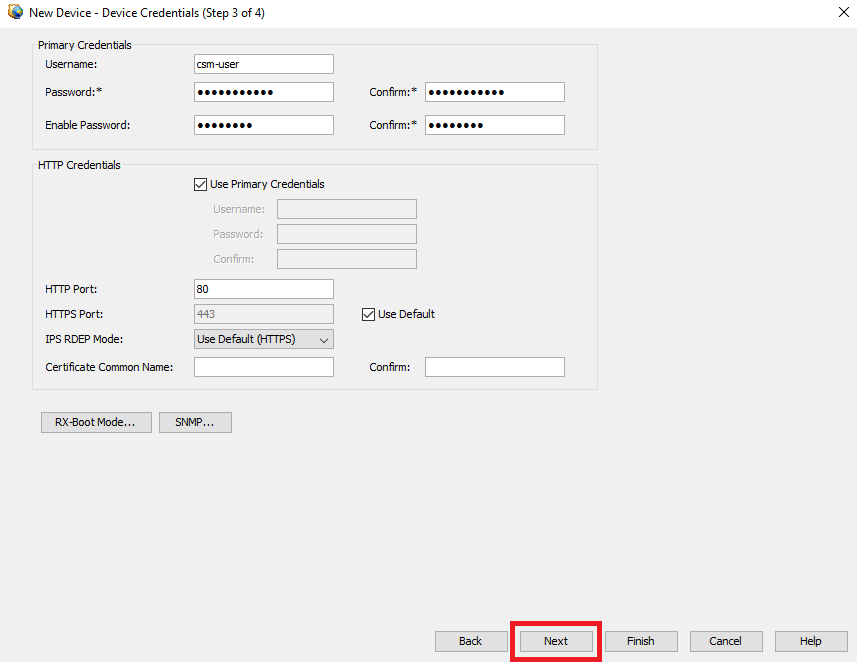

الخطوة 6. أكمل بيانات الاعتماد المطلوبة من كل من مستخدم CSM الذي تم تكوينه على ASA وكلمة مرور enable.

بيانات اعتماد ASA

بيانات اعتماد ASA

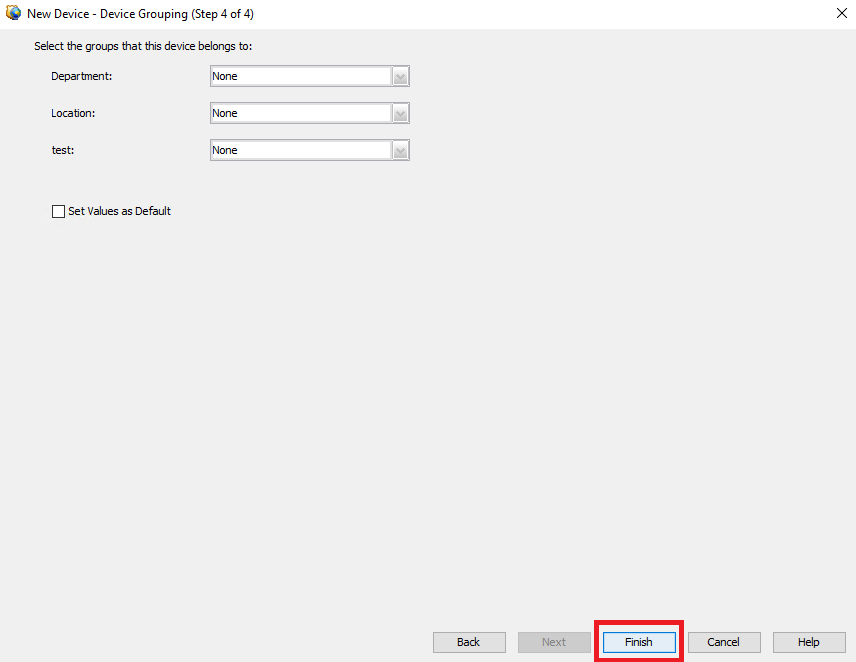

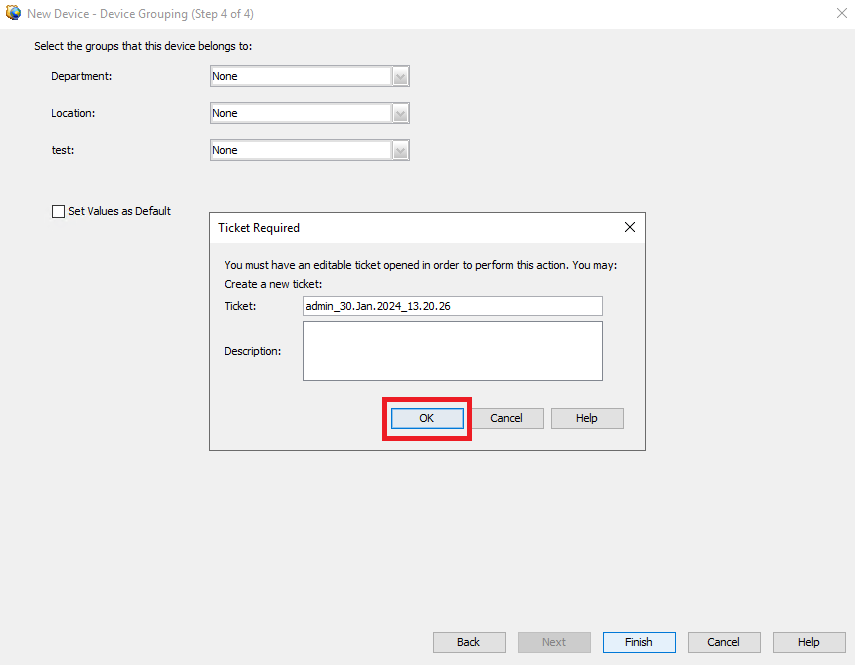

الخطوة 7. حدد المجموعات المطلوبة أو قم بتخطي هذه الخطوة إذا لم يكن هناك شيء مطلوب وانقر فوق إنهاء.

تحديد مجموعة CSM

تحديد مجموعة CSM

الخطوة 8. يتم إنشاء طلب تذكرة لأغراض التحكم، انقر فوق موافق.

إنشاء تذكرة CSM

إنشاء تذكرة CSM

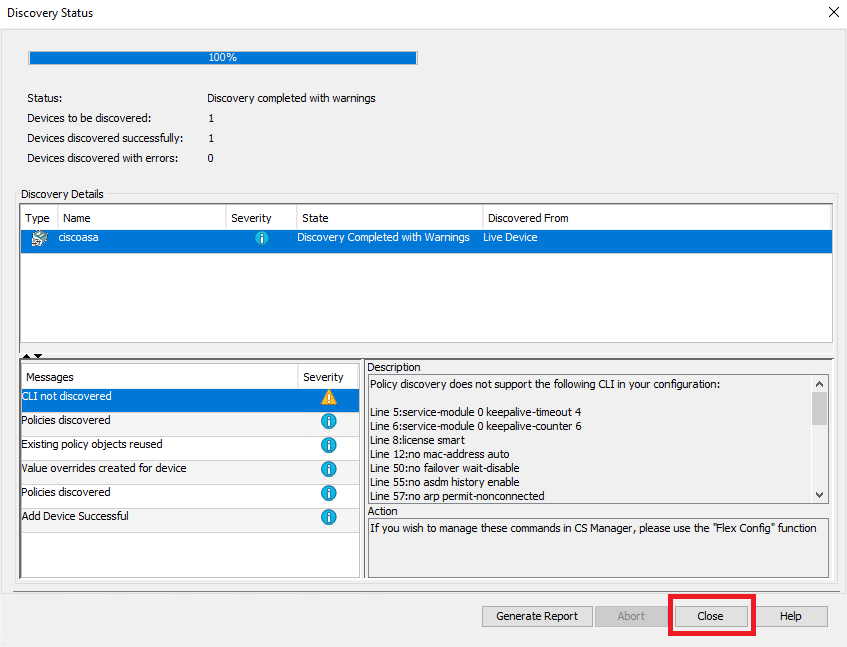

الخطوة 9. تحقق من أن هذا الاكتشاف ينتهي دون أخطاء وانقر فوق إغلاق.

اكتشاف ASA

اكتشاف ASA

تلميح: يتم قبول التحذيرات كناتج ناجح، حيث لا يتم دعم جميع وظائف ASA بواسطة CSM.

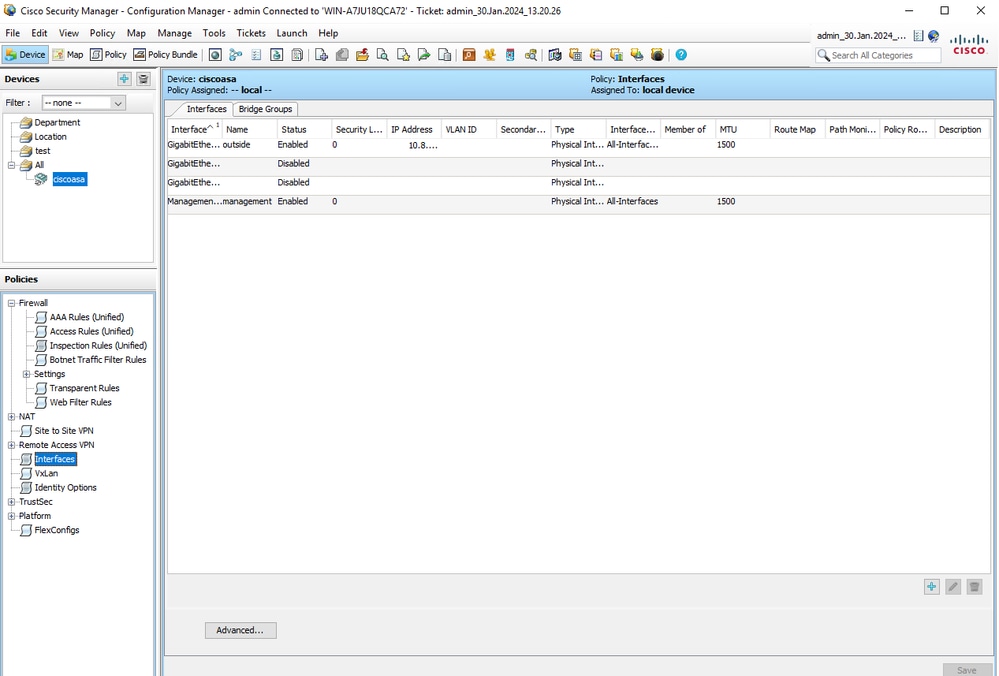

الخطوة 10. تحقق من أن ASA يظهر الآن كمسجل في عميل CSM ويعرض المعلومات الصحيحة.

معلومات ASA المسجلة

معلومات ASA المسجلة

التحقق من الصحة

يتوفر تصحيح أخطاء HTTPS على ASA لأغراض أستكشاف الأخطاء وإصلاحها. يتم إستخدام الأمر التالي:

debug httpهذا مثال على تصحيح أخطاء تسجيل CSM ناجح:

ciscoasa# debug http

debug http enabled at level 1.

ciscoasa# HTTP: processing handoff to legacy admin server [/admin/exec//show%20version]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20version HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^^u

HTTP: processing GET URL '/admin/exec//show%20version' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/config]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/config HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒e

HTTP: processing GET URL '/admin/config' from host 10.8.4.12

HTTP: Authentication username = ''

HTTP: processing handoff to legacy admin server [/admin/exec//show%20version]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20version HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^^u

HTTP: processing GET URL '/admin/exec//show%20version' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//sh%20module%20%7c%20in%20(CX%20Security%20Services%20Processor-%7ccxsc%20ASA%20CX5)]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//sh%20module%20%7c%20in%20(CX%20Security%20Services%20Processor-%7ccxsc%20ASA%20CX5) HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^2▒^aware_123▒

HTTP: processing GET URL '/admin/exec//sh%20module%20%7c%20in%20(CX%20Security%20Services%20Processor-%7ccxsc%20ASA%20CX5)' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//sh%20module%20%7c%20in%20(FirePOWER)]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//sh%20module%20%7c%20in%20(FirePOWER) HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒▒▒▒

HTTP: processing GET URL '/admin/exec//sh%20module%20%7c%20in%20(FirePOWER)' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//sh%20cluster%20info]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//sh%20cluster%20info HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^

HTTP: processing GET URL '/admin/exec//sh%20cluster%20info' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//sh%20inventory]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//sh%20inventory HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^^u

HTTP: processing GET URL '/admin/exec//sh%20inventory' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//sh%20vm]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//sh%20vm HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒

2▒^^^u

HTTP: processing GET URL '/admin/exec//sh%20vm' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/config]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/config HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒e

HTTP: processing GET URL '/admin/config' from host 10.8.4.12

HTTP: Authentication username = ''

HTTP: processing handoff to legacy admin server [/admin/exec//show%20version]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20version HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^^u

HTTP: processing GET URL '/admin/exec//show%20version' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20inventory]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20inventory HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒u

HTTP: processing GET URL '/admin/exec//show%20inventory' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20password%20encryption]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20password%20encryption HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^^

HTTP: processing GET URL '/admin/exec//show%20password%20encryption' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20running-config%20all%20tunnel-group]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20running-config%20all%20tunnel-group HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒2▒^▒^e

HTTP: processing GET URL '/admin/exec//show%20running-config%20all%20tunnel-group' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20running-config%20all%20group-policy]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20running-config%20all%20group-policy HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒2▒^▒^e

HTTP: processing GET URL '/admin/exec//show%20running-config%20all%20group-policy' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20crypto%20ca%20trustpool%20detail]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20crypto%20ca%20trustpool%20detail HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒2▒^2▒^▒^e

HTTP: processing GET URL '/admin/exec//show%20crypto%20ca%20trustpool%20detail' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20snmp-server%20engineID]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20snmp-server%20engineID HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^P_▒

HTTP: processing GET URL '/admin/exec//show%20snmp-server%20engineID' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20version]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20version HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒▒^u

HTTP: processing GET URL '/admin/exec//show%20version' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20failover]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20failover HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^u

HTTP: processing GET URL '/admin/exec//show%20failover' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//dir%20%2frecursive%20all-filesystems]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//dir%20%2frecursive%20all-filesystems HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒2▒^2▒^2▒^▒^e

HTTP: processing GET URL '/admin/exec//dir%20%2frecursive%20all-filesystems' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20asdm%20image]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20asdm%20image HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^

2▒^^^

HTTP: processing GET URL '/admin/exec//show%20asdm%20image' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20running-config%20webvpn]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20running-config%20webvpn HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒P_▒

HTTP: processing GET URL '/admin/exec//show%20running-config%20webvpn' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20vpn-sessiondb%20full%20webvpn]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20vpn-sessiondb%20full%20webvpn HTTP/1.1

Host: 10.8.4.1110.8.4.11

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

▒▒▒^2▒^1

HTTP: processing GET URL '/admin/exec//show%20vpn-sessiondb%20full%20webvpn' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20vpn-sessiondb%20full%20ra-ikev1-ipsec]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20vpn-sessiondb%20full%20ra-ikev1-ipsec HTTP/1.1

Host: 10.8.4.1110.8.4.11

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

▒▒▒

HTTP: processing GET URL '/admin/exec//show%20vpn-sessiondb%20full%20ra-ikev1-ipsec' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20vpn-sessiondb%20full%20ra-ikev2-ipsec]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20vpn-sessiondb%20full%20ra-ikev2-ipsec HTTP/1.1

Host: 10.8.4.1110.8.4.11

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

▒▒▒

HTTP: processing GET URL '/admin/exec//show%20vpn-sessiondb%20full%20ra-ikev2-ipsec' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20vpn-sessiondb%20full%20anyconnect]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20vpn-sessiondb%20full%20anyconnect HTTP/1.1

Host: 10.8.4.1110.8.4.11

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

▒▒▒1

HTTP: processing GET URL '/admin/exec//show%20vpn-sessiondb%20full%20anyconnect' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

12-Feb-2024

|

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- Carlos Eduardo Arteaga PortilloCisco Security Technical Consulting Engineer

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات