تكوين إعادة تعيين IPS TCP باستخدام IME

المحتويات

المقدمة

يناقش هذا المستند تكوين إعادة تعيين TCP لنظام منع التسلل (IPS) باستخدام IPS Manager Express (IME). يتم إستخدام أجهزة إستشعار IME و IPS لإدارة موجه Cisco لإعادة تعيين TCP. عند مراجعة هذا التكوين، تذكر العناصر التالية:

-

قم بتثبيت "أداة الاستشعار" وتأكد من عمل أداة الاستشعار بشكل صحيح.

-

جعلت ال ينشق قارن فسحة بين دعامتين إلى المسحاج تخديد خارج القارن.

المتطلبات الأساسية

المتطلبات

لا توجد متطلبات خاصة لهذا المستند.

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

-

Cisco IPS Manager Express 7.0

-

مستشعر Cisco IPS 7.0(0.88)E3

-

cisco ios ® مسحاج تخديد مع cisco ios برمجية إطلاق 12.4

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك مباشرة، فتأكد من فهمك للتأثير المحتمل لأي أمر.

الاصطلاحات

للحصول على مزيد من المعلومات حول اصطلاحات المستندات، ارجع إلى اصطلاحات تلميحات Cisco التقنية.

التكوين

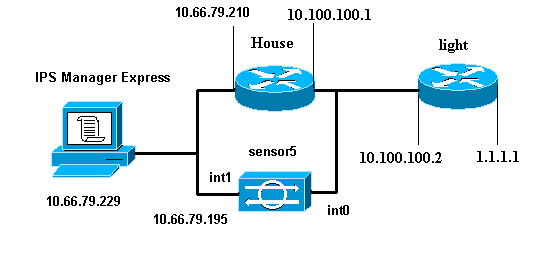

الرسم التخطيطي للشبكة

يستخدم هذا المستند إعداد الشبكة الموضح في هذا الرسم التخطيطي.

التكوينات

يستخدم هذا المستند التكوينات الموضحة هنا.

| ضوء الموجه |

|---|

Current configuration : 906 bytes ! version 12.4 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname light ! enable password cisco ! username cisco password 0 cisco ip subnet-zero ! ! ! ip ssh time-out 120 ip ssh authentication-retries 3 ! call rsvp-sync ! ! ! fax interface-type modem mta receive maximum-recipients 0 ! controller E1 2/0 ! ! ! interface FastEthernet0/0 ip address 10.100.100.2 255.255.255.0 duplex auto speed auto ! interface FastEthernet0/1 ip address 1.1.1.1 255.255.255.0 duplex auto speed auto ! interface BRI4/0 no ip address shutdown ! interface BRI4/1 no ip address shutdown ! interface BRI4/2 no ip address shutdown ! interface BRI4/3 no ip address shutdown ! ip classless ip route 0.0.0.0 0.0.0.0 10.100.100.1 ip http server ip pim bidir-enable ! ! dial-peer cor custom ! ! line con 0 line 97 108 line aux 0 line vty 0 4 login ! end |

| منزل الموجه |

|---|

Current configuration : 939 bytes ! version 12.4 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname house ! logging queue-limit 100 enable password cisco ! ip subnet-zero ! ! no ip cef no ip domain lookup ! ip audit notify log ip audit po max-events 100 ! ! no voice hpi capture buffer no voice hpi capture destination ! ! ! ! interface FastEthernet0/0 ip address 10.66.79.210 255.255.255.224 duplex auto speed auto ! interface FastEthernet0/1 ip address 10.100.100.1 255.255.255.0 duplex auto speed auto ! interface ATM1/0 no ip address shutdown no atm ilmi-keepalive ! ip classless ip route 0.0.0.0 0.0.0.0 10.66.79.193 ip route 1.1.1.0 255.255.255.0 10.100.100.2 no ip http server no ip http secure-server ! ! ! ! call rsvp-sync ! ! mgcp profile default ! ! line con 0 exec-timeout 0 0 line aux 0 line vty 0 4 exec-timeout 0 0 password cisco login line vty 5 15 login ! ! end |

بدء تكوين المستشعر

أكمل هذه الخطوات لبدء تكوين المستشعر.

-

إذا كانت هذه هي المرة الأولى التي تقوم فيها بتسجيل الدخول إلى المستشعر، فيجب عليك إدخال Cisco كاسم المستخدم وCisco ككلمة مرور.

-

عند مطالبة النظام لك، قم بتغيير كلمة المرور الخاصة بك.

ملاحظة: Cisco123 هي كلمة قاموس ولا يسمح بها في النظام.

-

اكتب setup وأكمل مطالبة النظام لإعداد المعلمات الأساسية لأجهزة الاستشعار.

-

أدخل هذه المعلومات:

sensor5#setup --- System Configuration Dialog --- !--- At any point you may enter a question mark '?' for help. !--- Use ctrl-c to abort the configuration dialog at any prompt. !--- Default settings are in square brackets '[]'. Current Configuration: networkParams ipAddress 10.66.79.195 netmask 255.255.255.224 defaultGateway 10.66.79.193 hostname Corp-IPS telnetOption enabled !--- Permit the IP address of workstation or network with IME accessList ipAddress 10.66.79.0 netmask 255.255.255.0 exit timeParams summerTimeParams active-selection none exit exit service webServer general ports 443 exit exit -

قم بحفظ التكوين.

قد يستغرق الأمر بضع دقائق حتى يتمكن المستشعر من حفظ التكوين.

[0] Go to the command prompt without saving this config. [1] Return back to the setup without saving this config. [2] Save this configuration and exit setup. Enter your selection[2]: 2

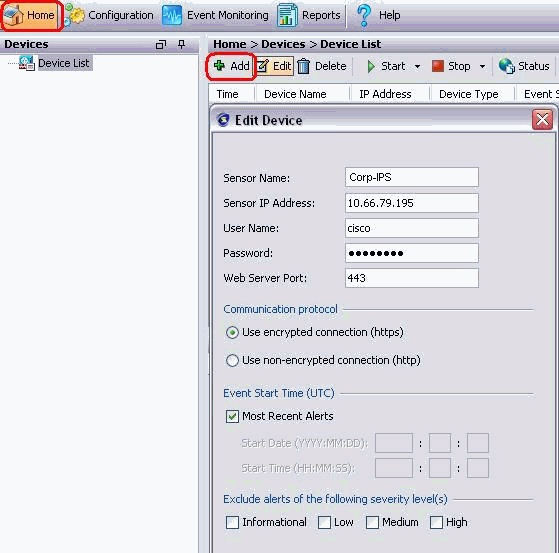

إضافة المستشعر إلى IME

أتمت هذا steps in order to أضفت المستشعر داخل IME:

-

انتقل إلى Windows PC الذي قام بتثبيت IPS Manager Express، وافتح IPS Manager Express.

-

أختر الصفحة الرئيسية > إضافة .

-

اكتب في هذه المعلومات وانقر فوق موافق لإنهاء التكوين.

-

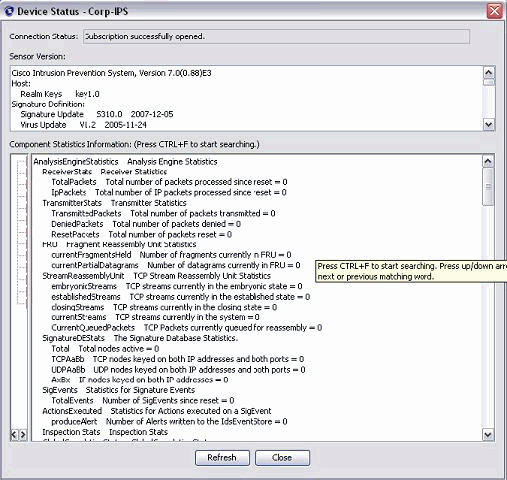

أخترت أداة>Corp-IPS in order to دققت المستشعر وضع وبعد ذلك déclic in order to أخترت أداة وضع.

تأكد من إمكانية مشاهدة فتح الاشتراك بنجاح.

تكوين إعادة تعيين TCP لموجه Cisco IOS

أكمل هذه الخطوات لتكوين إعادة تعيين TCP لموجه Cisco IOS:

-

من جهاز IME، افتح مستعرض الويب وانتقل إلى https://10.66.79.195.

-

انقر على موافق لقبول شهادة HTTPS التي تم تنزيلها من المستشعر.

-

في نافذة تسجيل الدخول، أدخل Cisco لاسم المستخدم و123cisco123 لكلمة المرور.

تظهر واجهة إدارة IME هذه:

-

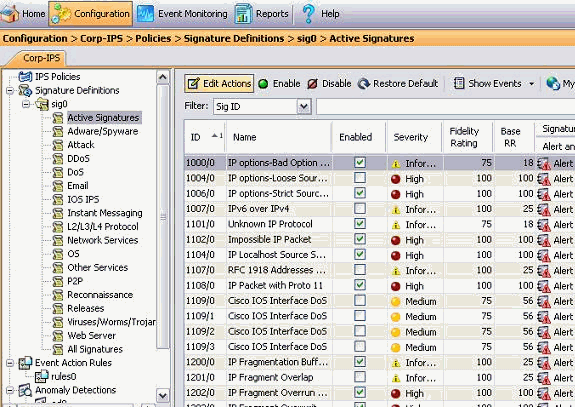

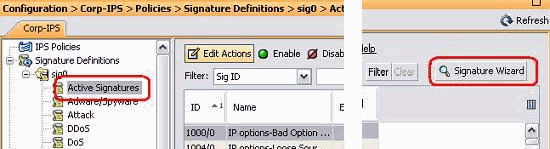

من علامة التبويب تكوين، انقر فوق التوقيعات النشطة.

-

ثم انقر فوق معالج التوقيع.

-

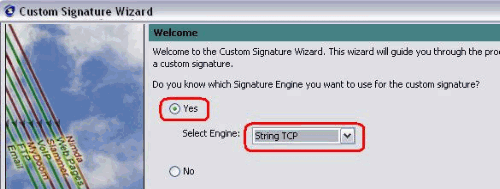

في المعالج، أختر نعم واختر سلسلة TCP كمحرك التوقيع. انقر فوق Next (التالي).

-

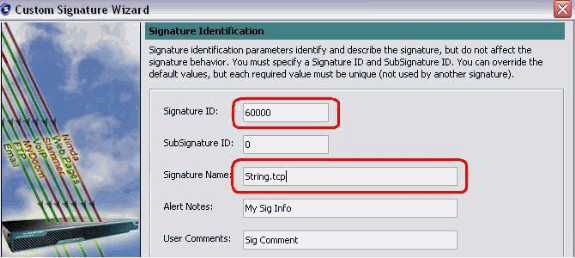

يمكنك ترك هذه المعلومات كعنوان أو إدخال معرف التوقيع واسم التوقيع وملاحظات المستخدم الخاصة بك. انقر فوق Next (التالي).

-

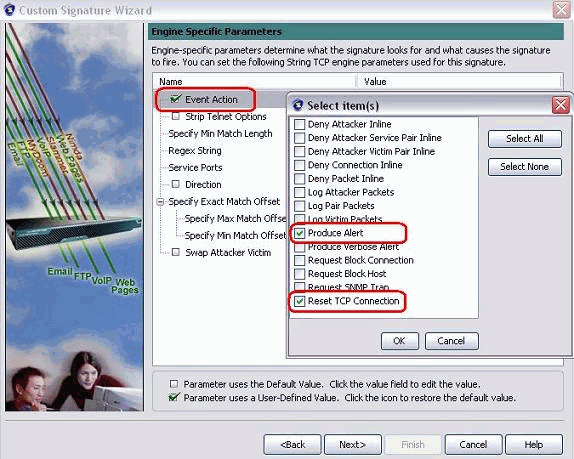

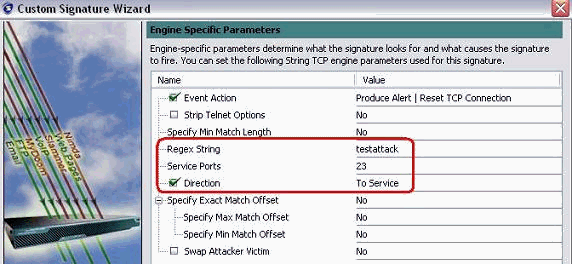

أختر إجراء الحدث، واختر إنتاج تنبيه وإعادة ضبط اتصال TCP. طقطقت ok وبعد ذلك بعد ذلك in order to تابعت.

-

أدخل تعبيرا منتظما، ويتم إستخدام testattack في هذا المثال. دخلت 23 ل خدمة ميناء، أخترت أن يعمل ل الإتجاه، وطقطقة بعد ذلك in order to باشرت.

-

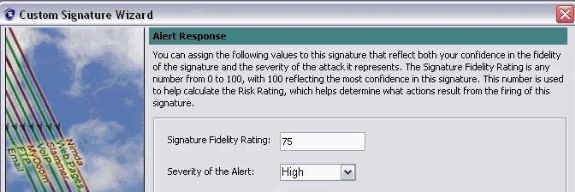

يمكنك ترك هذه المعلومات كافتراضي. انقر فوق Next (التالي).

-

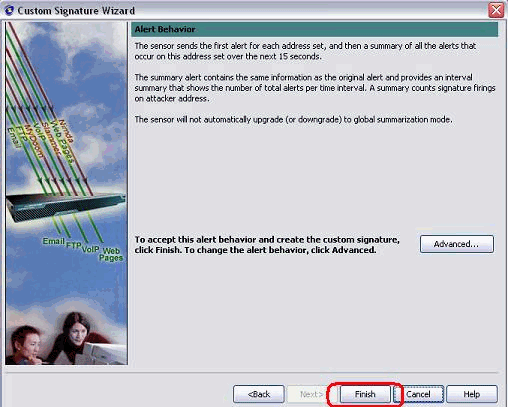

طقطقة إنجاز in order to أنهيت المعالج.

-

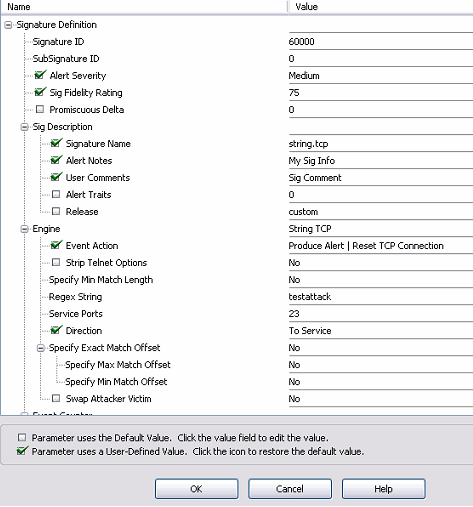

أخترت تشكيل > sig0>توقيع نشط in order to حددت ال newly created توقيع ب sig id أو sig name. طقطقة يحرر in order to شاهدت التوقيع.

-

طقطقة ok بعد أن يؤكد أنت ويطقطق ال apply زر in order to طبقت التوقيع إلى المستشعر.

التحقق من الصحة

تشغيل الهجوم وإعادة تعيين TCP

أكمل الخطوات التالية لتشغيل الهجوم وإعادة تعيين TCP:

-

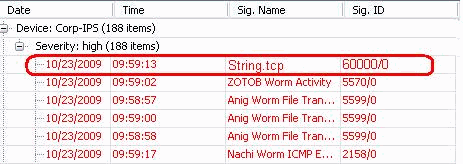

قبل بدء الهجوم، انتقل إلى IME، واختر مراقبة الحدث > عرض الهجمات التي تم إسقاطها واختر المستشعر من الجانب الأيمن.

-

من ضوء الموجه، ومن Telnet إلى منزل الموجه وأدخل هجوم التجربة.

اضغط إما <space> أو <enter> لإعادة ضبط جلسة عمل برنامج Telnet.

light#telnet 10.100.100.1 Trying 10.100.100.1 ... Open User Access Verification Password: house>en Password: house#testattack [Connection to 10.100.100.1 closed by foreign host] !--- Telnet session has been reset due to the !--- signature "String.tcp" triggered. -

من لوحة المعلومات الخاصة بعارض أحداث IPS، يظهر "الإنذار الأحمر" بمجرد بدء تشغيل الهجوم.

استكشاف الأخطاء وإصلاحها

يوفر هذا القسم معلومات يمكنك استخدامها لاستكشاف أخطاء التكوين وإصلاحها.

نصائح

أستخدم تلميحات أستكشاف المشكلات وإصلاحها التالية:

-

يجنب الأعمال خارج منفذ الأمر والتحكم لإعادة برمجة قوائم التحكم في الوصول إلى الموجه (ACLs). يتم إرسال عمليات إعادة ضبط TCP من واجهة sniffing الخاصة بالمستشعر. عندما يثبت أنت فسحة بين دعامتين في المفتاح، استعملت المجموعة فسحة بين دعامتين <src_mod/src_port><dest_mod/dest_port> أمر مع كلا ربط قادم يمكن كما هو موضح هنا.

banana (enable)set span 2/12 3/6 both inpkts enable Overwrote Port 3/6 to monitor transmit/receive traffic of Port 2/12 Incoming Packets enabled. Learning enabled. Multicast enabled. banana (enable) banana (enable) banana (enable)show span Destination : Port 3/6 !--- connect to sniffing interface of the sensor Admin Source : Port 2/12 !--- connect to FastEthernet0/0 of Router House Oper Source : Port 2/12 Direction : transmit/receive Incoming Packets: enabled Multicast : enabled

-

إذا كانت عمليات إعادة ضبط TCP تعمل، فتحقق مما إذا كان تم تشغيل التنبيه لنوع الإجراء إعادة تعيين TCP. إذا ظهر التنبيه، فتحقق من تعيين نوع التوقيع على إعادة تعيين TCP.

قم بتسجيل الدخول باستخدام حساب الخدمة كجذر وإصدار هذا الأمر. يفترض هذا الأمر تعيين واجهة الاستشعار على th0.

[root@sensor1 root]#tcpdump -i eth0 -n

ملاحظة: يتم إرسال 100 إعادة توجيه TCP إلى الضحية/الهدف ثم يتم إرسال 100 منها إلى المهاجم/العميل.

هذا مثال للمخرجات:

03:06:00.598777 64.104.209.205.1409 > 10.66.79.38.telnet: R 107:107(0) ack 72 win 0 03:06:00.598794 64.104.209.205.1409 > 10.66.79.38.telnet: R 108:108(0) ack 72 win 0 03:06:00.599360 10.66.79.38.telnet > 64.104.209.205.1409: R 72:72(0) ack 46 win 0 03:06:00.599377 10.66.79.38.telnet > 64.104.209.205.1409: R 73:73(0) ack 46 win 0

معلومات ذات صلة

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

08-Dec-2009 |

الإصدار الأولي |

التعليقات

التعليقات