تكوين DVTI باستخدام Multi-SA على جدار الحماية الآمن

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المقدمة

يصف هذا وثيقة كيف أن يشكل DVTI على cisco يأمن جدار حماية (صرة)، مع يتعدد جهاز إكسترانت بعيد (فرع).

الخلفية

واجهات الأنفاق الظاهرية الديناميكية

يمكن لواجهات الأنفاق الظاهرية الديناميكية (DVTI) توفير إمكانية اتصال تتسم بدرجة عالية من الأمان والقابلية للتطوير لشبكات Virtual Prive للوصول عن بعد (VPN)

يمكن إستخدام DVTIs لكل من تكوين لوحة الوصل والشبكة. توفر الأنفاق واجهة وصول افتراضية منفصلة حسب الطلب لكل جلسة من جلسات شبكة VPN.

1. يقوم المحادثة باستهلال طلب تبادل IKE مع الصرة لاتصال VPN.

2. يصادق الصرة الصوت.

3. يقوم مركز إدارة Cisco Secure FireAll بتعيين قالب ظاهري ديناميكي على الموزع.

4. يقوم القالب الظاهري بإنشاء واجهة وصول افتراضية على الموزع بشكل ديناميكي. هذه الواجهة فريدة لجلسة عمل الشبكة الخاصة الظاهرية (VPN) لكل محادثة.

5. يقوم المحور بإنشاء نفق VTI ديناميكي من خلال واجهة الوصول الظاهرية.

6. تبادل حركة مرور الموزع عبر النفق باستخدام بروتوكولات التوجيه الديناميكية (BGP/OSPF/EIGRP) أو مع ميزة الشبكات المحمية (Multi-Security Services VTI).

7. تعمل شبكات VTI الديناميكية مثل أي واجهة أخرى بحيث يمكنك تطبيق جودة الخدمة وقواعد جدار الحماية وبروتوكولات التوجيه وغيرها من الميزات بمجرد تنشيط النفق.

8. يتم إنشاء قرص DVTI واحد في جهاز HUB وواجهات نفق ثابتة متعددة لعدد من المواقع البعيدة/التي يتم التحدث بها.

ملاحظة: أضاف Cisco Secure Firewall دعم إلى DVTI على الإصدار 7.3 وهو يدعم حاليا قرص DVTI واحد فقط وفقا لمعرف تصحيح الأخطاء من Cisco CSCwe13781. يمكن فقط لمستخدمي Cisco المسجلين الوصول إلى أدوات Cisco ومعلومات داخلية.

تم تنفيذ ميزة VTI للمساعدة الأمنية المتعددة لدعم التوافق بين شبكات VPN المستندة إلى المسار وأنظمة شبكات VPN المستندة إلى السياسة،

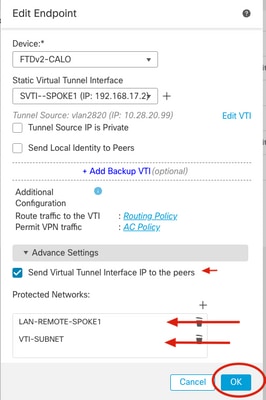

المتطلبات الأساسية

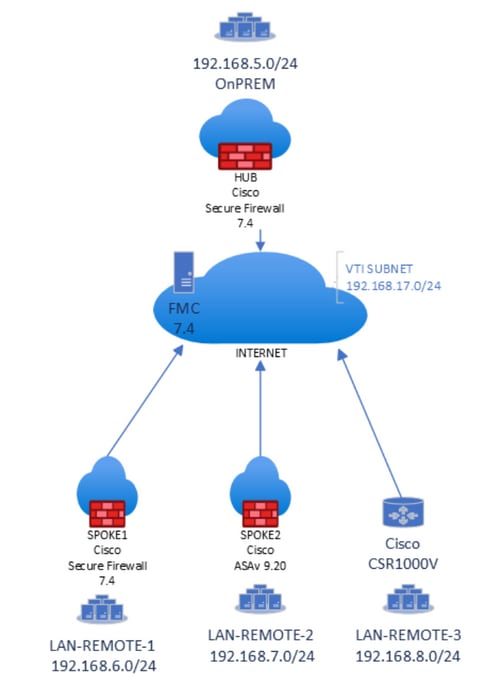

- أستخدم جهازين على الأقل من أجهزة جدار الحماية الآمن من Cisco مسجلين بالفعل مع مركز إدارة جدار الحماية الآمن من Cisco بتكوين التوجيه الأساسي للعمل كمحور واحد وكابل واحد -1 على التوالي مع واجهة إسترجاع واحدة على كل جهاز لمحاكاة الشبكات المحلية على أماكن العمل 192.168.5.0/24 (صرة) والشبكة المحلية البعيدة 192.168.6.0/24 (talk-1).

- قم بوضع نقطة وصول (ASA) واحدة مع تكوين التوجيه الأساسي ودعم IKEv2 للعمل كمنفذ متصل-2 باستخدام واجهة إسترجاع واحدة تم تكوينها مسبقا لمحاكاة الشبكة المحلية البعيدة من 192.168.7.0/24.

- كن لديك موجه Cisco IOS / Cisco IOSXE واحد مع تكوين التوجيه الأساسي ودعم IKEV2 للعمل كمتحدث-3 باستخدام واجهة إسترجاع واحدة تم تكوينها مسبقا لمحاكاة الشبكة المحلية البعيدة من 192.168.8.0/24.

المتطلبات

- معرفة تقنيات الشبكة الخاصة الظاهرية (VPN) وبروتوكول IKEv2.

- معرفة حول تنقل Cisco Secure Firewall Management Center GUI (FMC) وتكوينه لأجهزة Cisco Secure Firewall.

- معرفة التكوين الأساسية على أجهزة Cisco IOS-XE.

- مفاهيم توجيه IPv4 الأساسية.

ملاحظة: تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج التالية:

- مركز إدارة جدار الحماية الآمن (FMC) 7.3 من Cisco أو إصدار أحدث.

- Cisco Secure Firewall، الإصدار 7.3 أو إصدار أحدث.

- ASAv 9.20 أو إصدار أحدث

- Cisco CSR

ملاحظة: تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

التكوين

الرسم التخطيطي للشبكة

ملاحظة: تتم محاكاة جميع الشبكات الفرعية المحلية والبعيدة باستخدام واجهات الاسترجاع التي تم تكوينها مسبقا على كل جهاز.

التكوينات

1.سجل الدخول إلى واجهة المستخدم الرسومية (GUI) باستخدام مسوغات المسؤول.

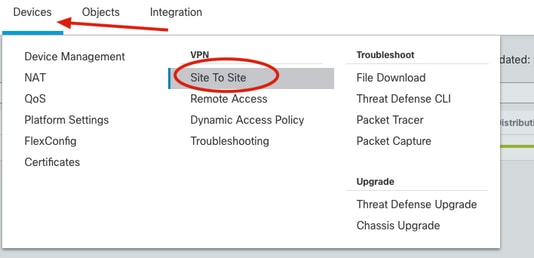

2. من طريقة عرض لوحة معلومات FMC، انتقل إلى الأجهزة وانقر فوق موقع إلى موقع ضمن خيارات VPN.

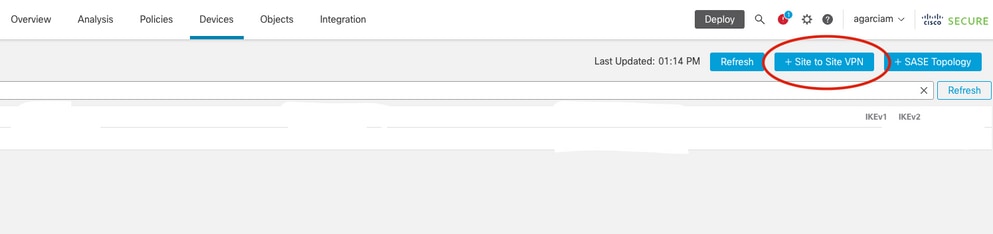

3.من الموقع إلى لوحة معلومات الموقع، انقر فوق + موقع إلى موقع VPN لإنشاء مخطط موقع جديد إلى موقع.

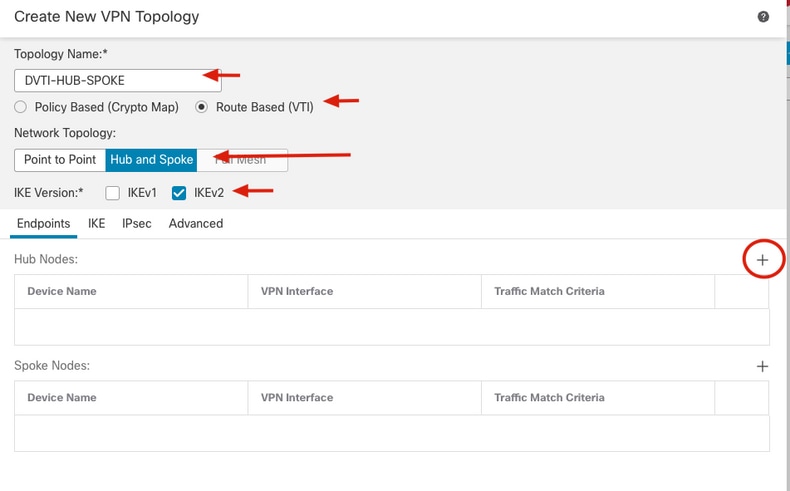

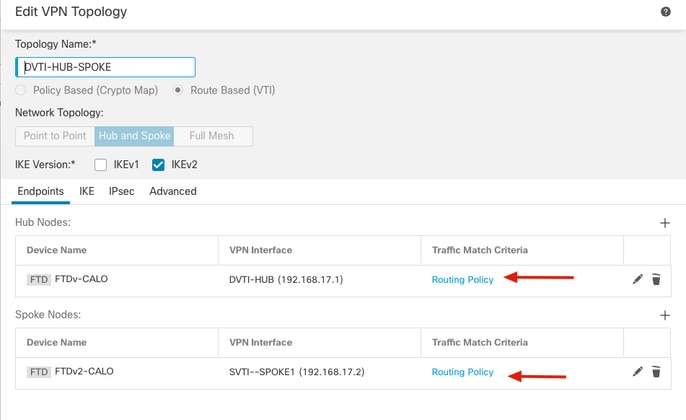

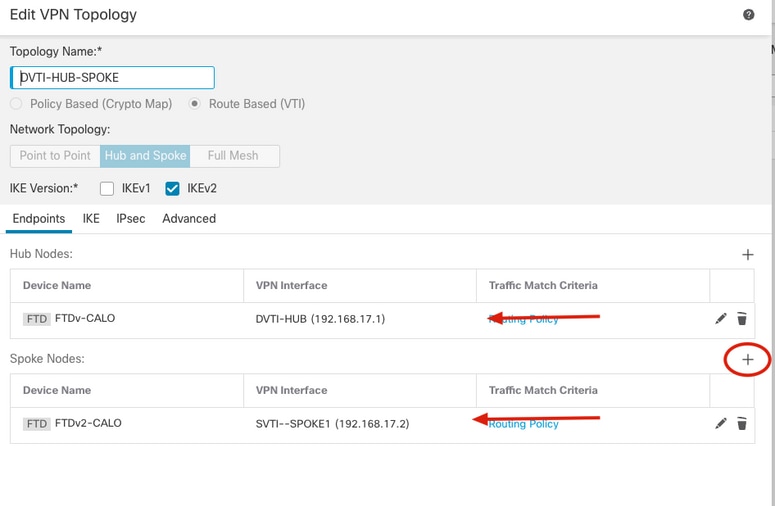

4. من القائمة إنشاء طبولوجيا VPN جديدة، حدد الاسم الجديد وحدد المسار المستند إلى (VTI) كنوع الشبكة الخاصة الظاهرية (VPN) للمخطط الجديد، تحقق من بروتوكول IKEv2 من خيارات إصدار IKE، وحدد Hub وتحدث ضمن إعدادات طبولوجيا الشبكة وانقر على الرمز + من قسم عقد الموزع لتعيين جهاز موزع جديد.

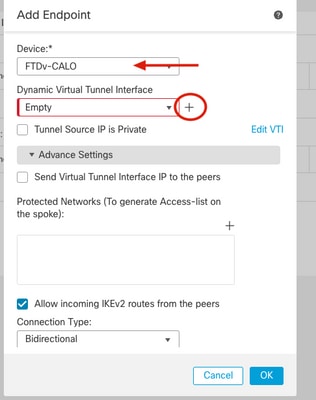

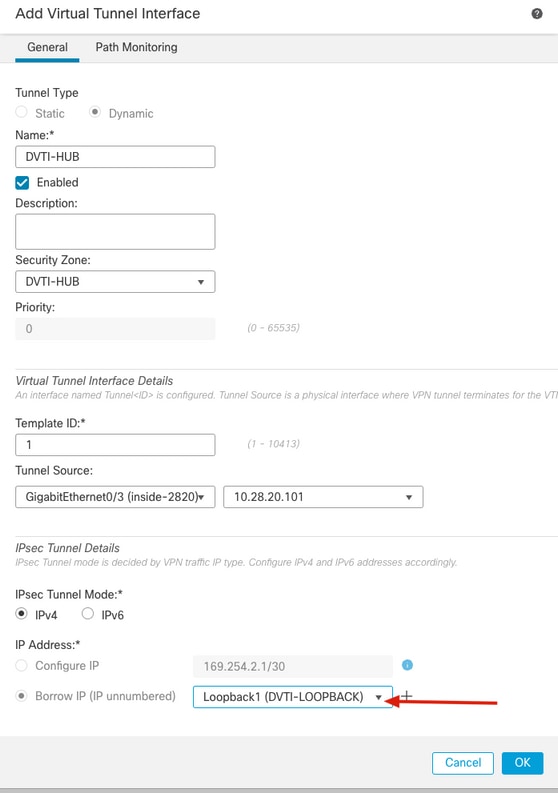

5. من نافذة إضافة نقطة نهاية، حدد الجهاز الذي يعمل كمحور وانقر على أيقونة + الموجودة بجوار القائمة المنسدلة واجهة النفق الظاهري Dynamic" لإنشاء DVTI جديد.

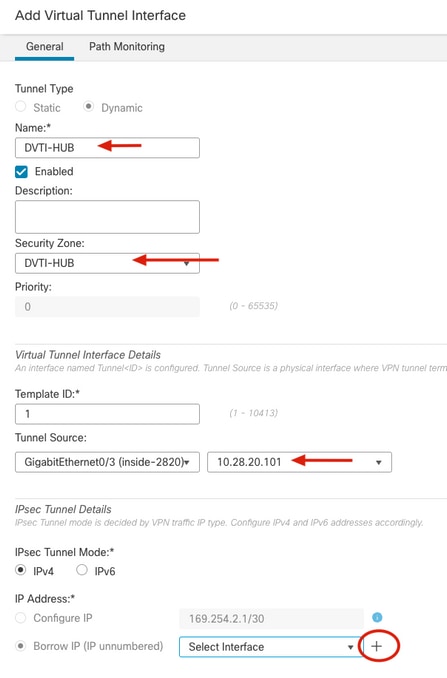

6. من قائمة "إضافة واجهة النفق الظاهري"، حدد اسم واجهة النفق الجديد، وقم بتعيينها إلى منطقة الأمان المطلوبة، وحدد مصدر النفق مع عنوان IP الخاص به وانقر فوق أيقونة + ضمن تكوين عنوان IP لإنشاء واجهة إسترجاع جديدة بجوار خيار اقتراض IP.

توصي Cisco بتكوين IP الذي تم اقتراضه للواجهة الديناميكية من واجهة إسترجاع.

ملاحظة: يلزم أن تكون واجهة مصدر النفق قابلة للتوجيه وقادرة على الوصول إلى عناوين IP النظيرة البعيدة

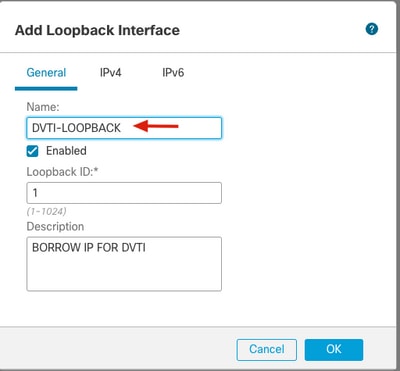

7. من نافذة إضافة واجهة الاسترجاع، حدد اسم الواجهة بالمعرف الخاص بها وانتقل إلى علامة التبويب IPv4.

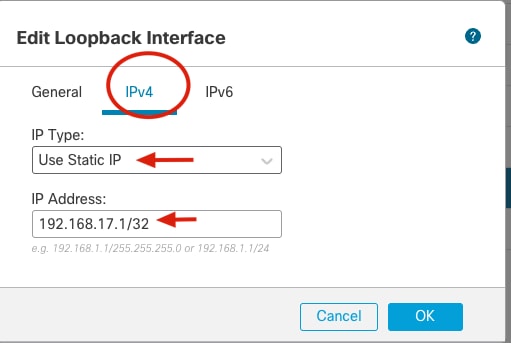

8. من علامة التبويب IPv4 حدد إستخدام IP ثابت ضمن خيار IP type من القائمة المنسدلة وحدد عنوان IP الذي ينتمي إلى DVTI وانقر فوق موافق.

ملاحظة: Hub DVTI له عنوان 192.168.17.1/32.

9. من قائمة إضافة واجهة النفق الظاهرية، يتم عرض Loobpack جديد أسفل القائمة المنسدلة، وتحديده وانقر فوق موافق.

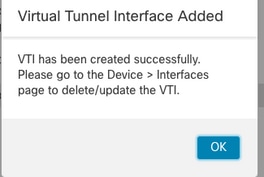

10. تم المطالبة بنافذة واجهة نفق ظاهري تمت إضافتها تشير إلى إنشاء قرص DVTI جديد، انقر فوق موافق والمتابعة.

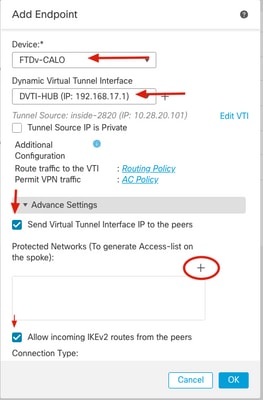

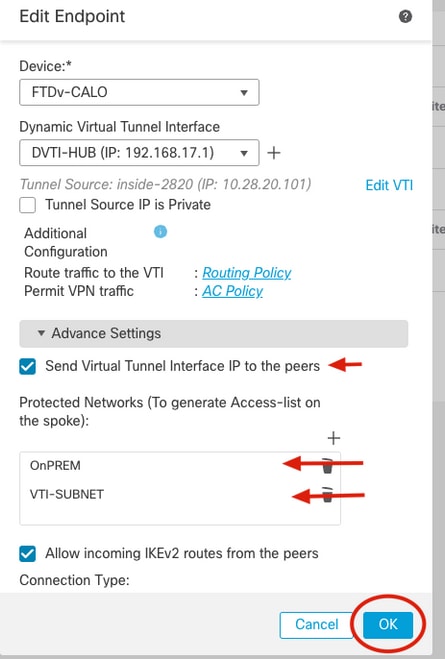

11. من نافذة إضافة نقطة نهاية، يتم عرض قرص DVTI جديد تحت شريط المنسدل لواجهة النفق الظاهرية الديناميكية، وتحديده، وحدد خيار إرسال بروتوكول الإنترنت لواجهة النفق الظاهرية إلى الأقران مع السماح بتوجهات IKEv2 الواردة من خيار الأقران وانقر فوق + المجاور لإعداداتالشبكات المحمية لتحديد الشبكات خلف جهاز المحور.

ملاحظة: في هذا المثال، تقوم واجهة إسترجاع ثانية على الموزع بمحاكاة مضيف في الشبكة الفرعية المحلية OnPREM كجزء من الشبكة المحمية بعنوان IP 192.168.5.1/24.

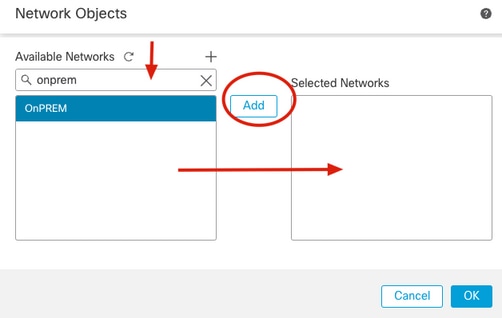

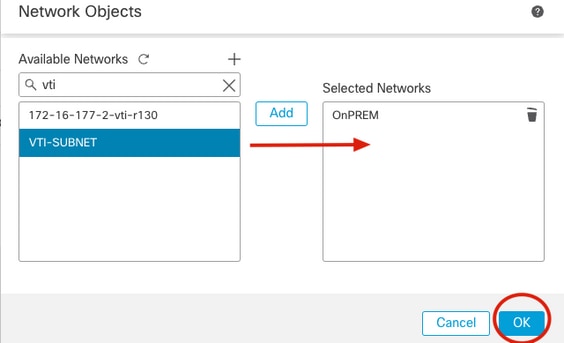

12. في قسم الشبكات المتاحة، حدد الشبكة الفرعية التي تحاكي الشبكة المحلية المحمية وكذلك شبكة DVTI الفرعية (192.168.17.0/24) وانقر على إضافة ثم موافق لتطبيق التغيير.

ملاحظة: في هذه المقالة، تم تكوين كائن شبكة مسبقا ك OnPREM باستخدام شبكة 192.168.17.0/24. يلزم إضافة شبكة DVTI الفرعية لحماية حركة المرور المستمدة من واجهات النفق.

13. تأكد من إضافة كائن الشبكة المحمية الجديد وانقر فوق موافق.

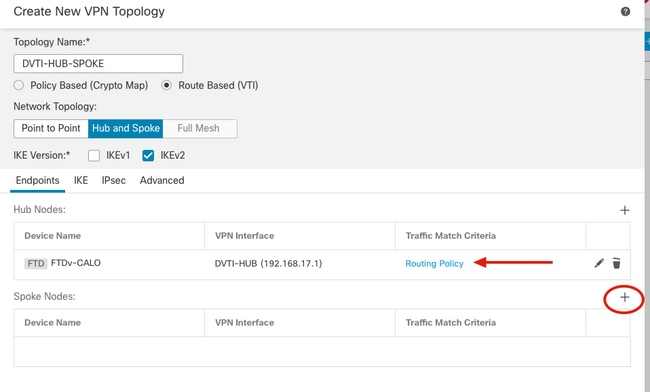

14. تأكد من إضافة جهاز الموزع الجديد ضمن قسم Hub Node وانقر فوق +الموجود بجوار قسم Talk Node لإضافة نقطة نهاية جديدة كمقطع Talk-1 عن بعد.

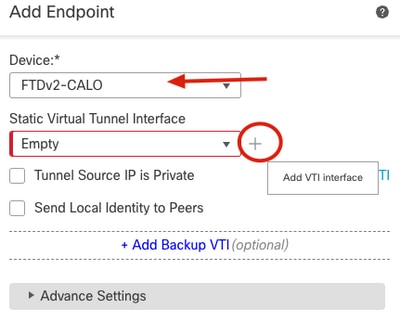

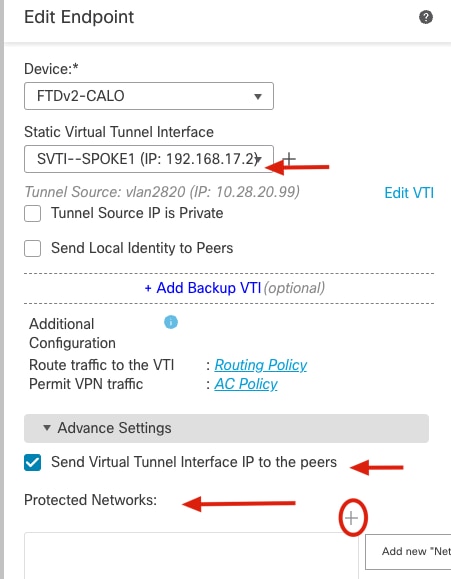

15. من نافذة إضافة نقطة نهاية، حدد الجهاز الذي يتم تشغيله ك talk-1 وانقر على أيقونة + الموجودة بجوار القائمة المنسدلة Virtual Tunnel Static Interface لإنشاء SVTI جديد.

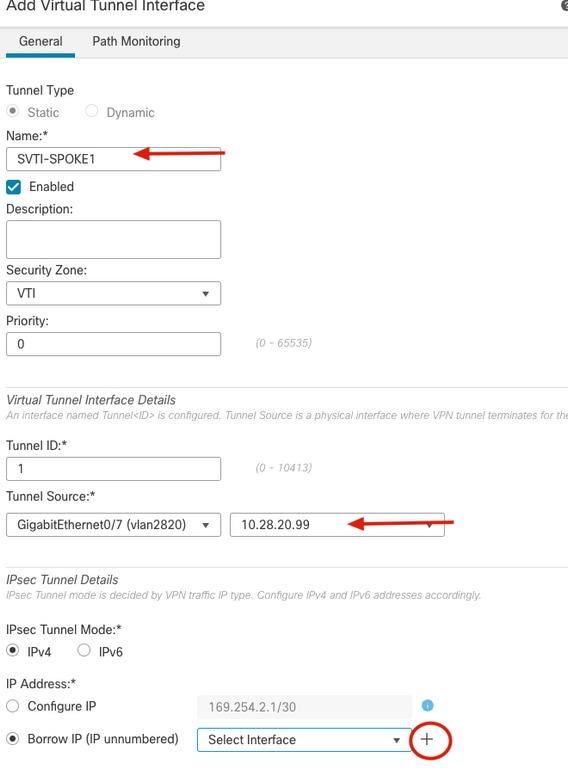

16. من قائمة إضافة واجهة النفق الظاهري، حدد اسم واجهة النفق الجديد، وقم بتعيينها إلى منطقة الأمان المطلوبة، وحدد مصدر النفق مع عنوان IP الخاص به وانقر على أيقونة "+" ضمن تكوين عنوان IP لإنشاء واجهة إسترجاع جديدة بجوار خيار الاقتراضIP.

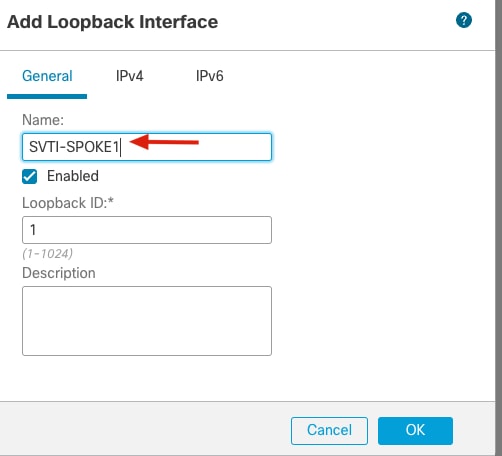

17. من نافذة إضافة واجهة الاسترجاع، حدد اسم الواجهة بالمعرف الخاص بها وانتقل إلى علامة التبويب IPv4.

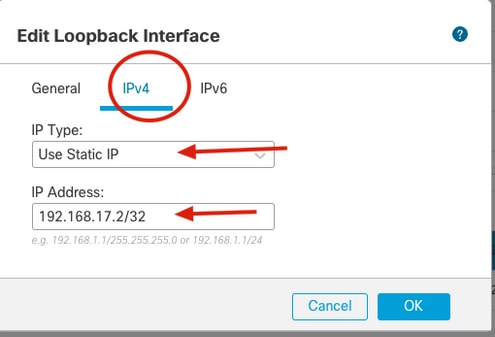

18. من علامة التبويب IPv4 حدد إستخدام IP ثابت IP تحت خيار نوع IP من القائمة المنسدلة وحدد عنوان IP الذي ينتمي إلى SVTI وانقر فوق موافق.

ملاحظة: TALK-1 SVTI له عنوان IP 192.168.17.2/32.

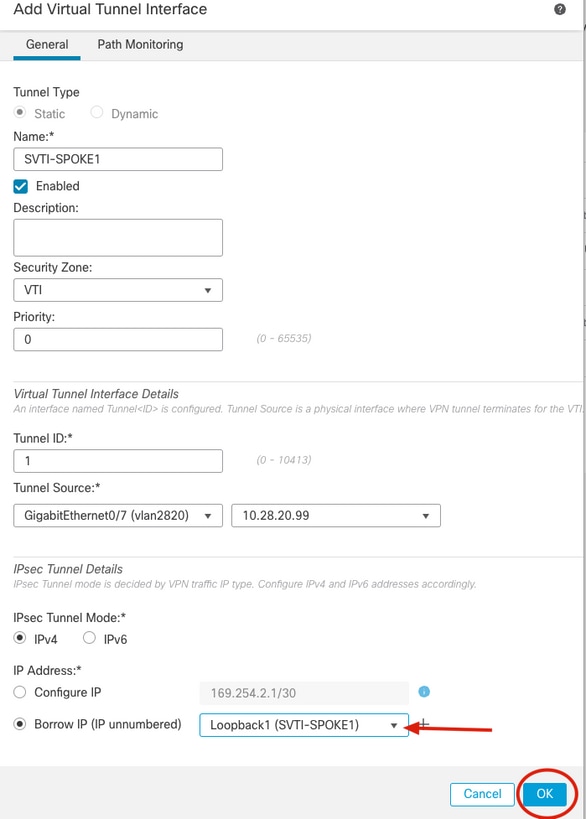

19. من قائمة إضافة واجهة النفق الظاهرية، يتم عرض Loobpack جديد أسفل القائمة المنسدلة، وتحديده وانقر فوق موافق.

20. تم المطالبة بنافذة واجهة نفق افتراضية تمت إضافتها تشير إلى إنشاء قرص DVTI جديد، انقر فوق موافق والمتابعة.

21. من نافذة إضافة نقطة نهاية، يتم عرض SVTI جديد تحت شريط المنسدل StaticVirtual Tunnel لواجهة النفق الظاهري، وتحديده، تحقق من خيار إرسال واجهة النفق الظاهرية إلى النظراء مع السماح بتوجهات IKEv2 الواردة من خيارالأقران وانقر فوق "+" بجوار إعدادات الشبكات المحمية لتحديد الشبكات خلف الجهاز المتصل.

ملاحظة: في هذا المثال، تقوم واجهة إسترجاع ثانية على TALK-1 بمحاكاة مضيف في الشبكة البعيدة 192.168.6.1/24.

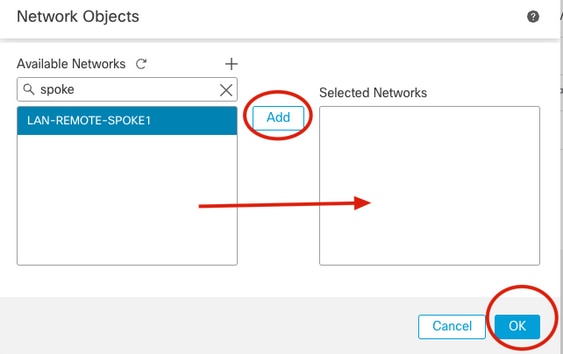

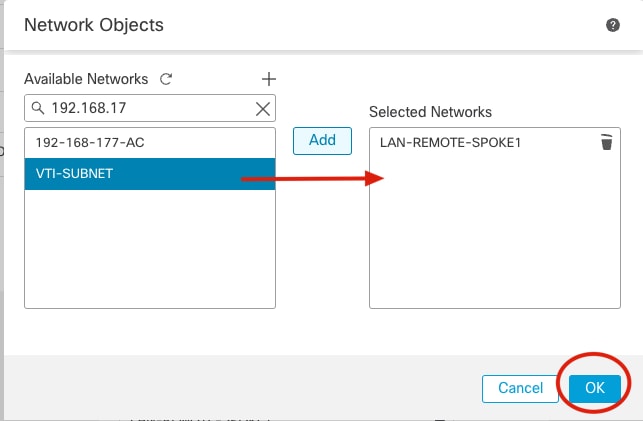

22. في قسم الشبكات المتاحة، حدد الشبكة المحمية عن بعد وكذلك الشبكة الفرعية VTI (192.168.17.0/24) وانقر فوق إضافة ثم موافق لتطبيق التغيير.

ملاحظة: يلزم إضافة شبكات SVTI الفرعية من أجل الحماية، حركة المرور التي يتم الحصول عليها من واجهات النفق.

23. تأكد من إضافة كائن الشبكة المحمية الجديد وانقر فوق موافق.

24. تأكد من إضافة عقد الوصل والتكلم إلى المخطط الجديد.

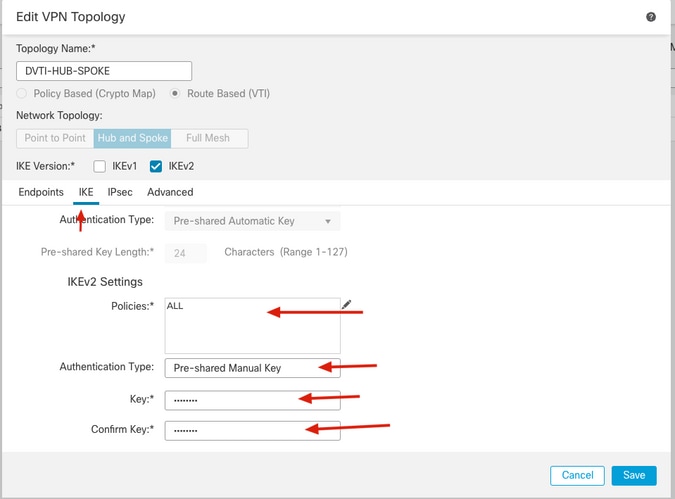

25. انتقل إلى علامة التبويب IKE وحدد الخوارزميات المطلوبة ضمن إعدادات KEv2، وحدد نوع المصادقة مع خصائصه.

ملاحظة: في هذه المقالة يتم إستخدام المفتاح المشترك مسبقا للمصادقة.

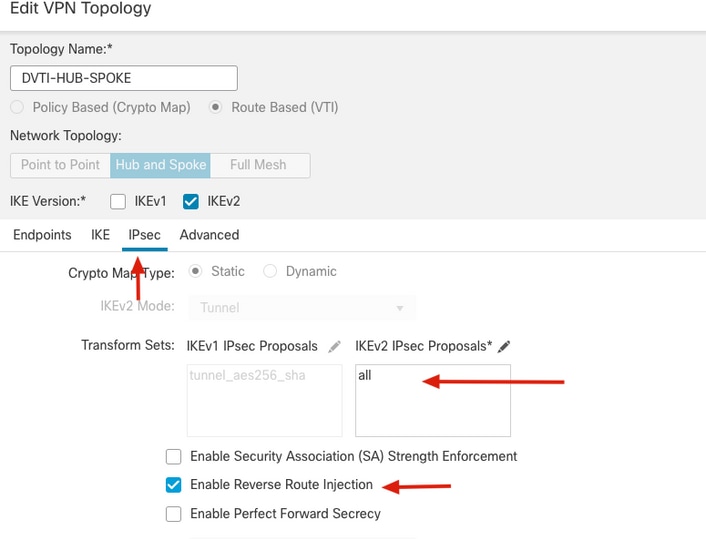

26. انتقل إلى علامة التبويب IPsec، وحدد الخوارزميات المطلوبة ضمن إعدادات مقترحات IKEv2 IPsec وحدد خيار تمكين حقن المسار العكسي، ثم انتقل إلى علامة التبويب نقاط النهاية.

ملاحظة: عند عدم إستخدام بروتوكول التوجيه الديناميكي، يلزم تمكين حقن المسار العكسي للإعلان عن OnPREM والشبكات المحمية عن بعد عبر النفق بين الموزع وجميع الفروع.

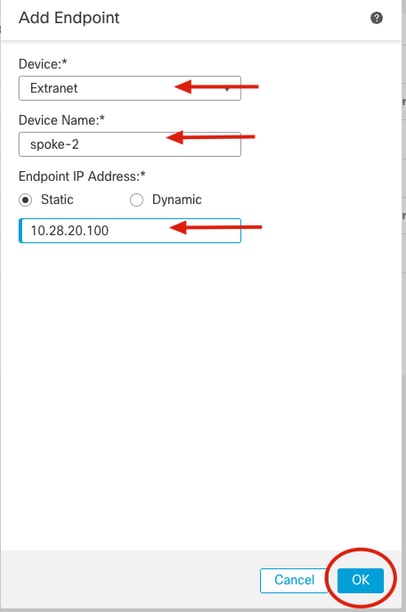

27. أضف إكسترانت تكلم-2 آخر، انقر على أيقونة + من علامة التبويب نقاط النهاية.

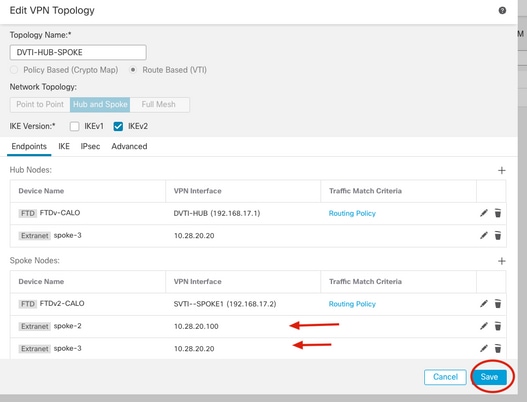

28. من نافذة إضافة نقطة النهاية حدد إكسترانت من القائمة المنسدلة تحت الجهاز، حدد اسم الجهاز من talk-2 وعنوان IP لنظيره وانقر فوق موافق.

29 - كرر الخطوتين 27 و 28 لإضافة كلمة جديدة-3 من الشبكة الخارجية.

ملاحظة: في هذه المقالة، يتم إستخدام جهاز CSRv1000 باسم talk-3.

30. تأكد من إضافة مسارات خارجية جديدة إلى المخطط وانقر فوق حفظ.

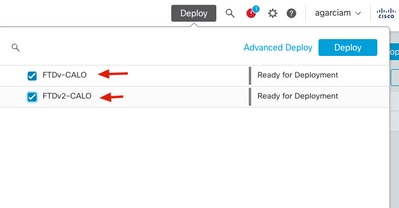

31. قم بنشر التكوين على كل من أجهزة جدار الحماية الآمنة من Cisco.

عمليات التهيئة النهائية

تكوين موزع جدار الحماية الآمن من Cisco

crypto ikev2 policy 100

encryption aes-256 aes

integrity sha512 sha384 sha256 sha

group 21 20 19 14

prf sha512 sha384 sha256 sha

lifetime seconds 86400

crypto ikev2 enable inside-2820

crypto ipsec ikev2 ipsec-proposal CSM_IP_1

protocol esp encryption aes-256 aes

protocol esp integrity sha-512 sha-384 sha-256 sha-1

crypto ipsec profile FMC_IPSEC_PROFILE_2

set ikev2 ipsec-proposal CSM_IP_1

interface Virtual-Template1 type tunnel

nameif DVTI-HUB

ip unnumbered DVTI-LOOPBACK

tunnel source interface inside-2820

tunnel mode ipsec ipv4

tunnel protection ipsec profile FMC_IPSEC_PROFILE_2

tunnel-group 10.28.20.99 type ipsec-l2l

tunnel-group 10.28.20.99 general-attributes

default-group-policy .DefaultS2SGroupPolicy

tunnel-group 10.28.20.99 ipsec-attributes

virtual-template 1

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ikev2 route set interface

tunnel-group 10.28.20.100 type ipsec-l2l

tunnel-group 10.28.20.100 general-attributes

default-group-policy .DefaultS2SGroupPolicy

tunnel-group 10.28.20.100 ipsec-attributes

virtual-template 1

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ikev2 route set interface

tunnel-group 10.28.20.20 type ipsec-l2l

tunnel-group 10.28.20.20 general-attributes

default-group-policy .DefaultS2SGroupPolicy

tunnel-group 10.28.20.20 ipsec-attributes

virtual-template 1

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ikev2 route set interfaceتكوين TALK-1 عبر جدار الحماية الآمن من Cisco

crypto ikev2 policy 10

encryption aes-256 aes

integrity sha512 sha384 sha256 sha

group 21 20 19 14

prf sha512 sha384 sha256 sha

lifetime seconds 86400

crypto ikev2 enable vlan2820

crypto ipsec ikev2 ipsec-proposal CSM_IP_2

protocol esp encryption aes-256 aes

protocol esp integrity sha-512 sha-384 sha-256 sha-1

crypto ipsec profile FMC_IPSEC_PROFILE_2

set ikev2 ipsec-proposal CSM_IP_2

set reverse-route

access-list CSM_IPSEC_ACL_2 extended permit ip 192.168.6.0 255.255.255.0 192.168.5.0 255.255.255.0

access-list CSM_IPSEC_ACL_2 extended permit ip 192.168.6.0 255.255.255.0 192.168.17.0 255.255.255.0

access-list CSM_IPSEC_ACL_2 extended permit ip 192.168.17.0 255.255.255.0 192.168.5.0 255.255.255.0

access-list CSM_IPSEC_ACL_2 extended permit ip 192.168.17.0 255.255.255.0 192.168.17.0 255.255.255.0

interface Tunnel1

nameif SVTI--SPOKE1

ip unnumbered SVTI-SPOKE1

tunnel source interface vlan2820

tunnel destination 10.28.20.101

tunnel mode ipsec ipv4

tunnel protection ipsec profile FMC_IPSEC_PROFILE_2

tunnel protection ipsec policy CSM_IPSEC_ACL_2

tunnel-group 10.28.20.101 type ipsec-l2l

tunnel-group 10.28.20.101 ipsec-attributes

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ikev2 route set interfaceملاحظة: تم حذف تكوين Cisco ASAv TALK-2 لأنه نفس تكوين TALK-1

تكوين Cisco CSRv1000 Talk-3

crypto ikev2 proposal all

encryption aes-cbc-256 aes-cbc-128 aes-cbc-192

integrity sha256 sha1 sha384 sha512

group 20 14 15 21 24

crypto ikev2 policy test

match address local 10.28.20.20

proposal all

crypto ikev2 authorization policy default

route set interface Tunnel100

route set remote ipv4 192.168.8.0 255.255.255.255

crypto ikev2 profile vti

match identity remote any

identity local address 10.28.20.20

authentication remote pre-share key cisco123

authentication local pre-share key cisco123

no config-exchange request

aaa authorization group psk list default default

crypto ipsec transform-set aes256sha256 esp-aes 256 esp-sha256-hmac

mode tunnel

crypto ipsec profile vti

set security-association lifetime seconds 120

set transform-set aes256sha256

set ikev2-profile vti

reverse-route

interface Tunnel100

ip address 192.168.17.4 255.255.255.0

tunnel source GigabitEthernet1

tunnel mode ipsec ipv4

tunnel destination 10.28.20.101

tunnel protection ipsec policy ipv4 ipsec-policy

tunnel protection ipsec profile vti

ip access-list extended ipsec-policy

10 permit ip 192.168.8.0 0.0.0.255 192.168.5.0 0.0.0.255

20 permit ip 192.168.8.0 0.0.0.255 192.168.17.0 0.0.0.255

30 permit ip 192.168.17.0 0.0.0.255 192.168.5.0 0.0.0.255

40 permit ip 192.168.17.0 0.0.0.255 192.168.17.0 0.0.0.255التحقق من الصحة

من جدول توجيه لوحة الوصل، نرى المسارات من جميع الفروع التي تم تلقيها عبر القوالب الافتراضية بمجرد ظهور أنفاق IKEv2.

firepower# show route

C 192.168.5.0 255.255.255.0 is directly connected, OnPrem-Network

L 192.168.5.1 255.255.255.255 is directly connected, OnPrem-Network

V 192.168.6.0 255.255.255.0

connected by VPN (advertised), DVTI-HUB_va146

V 192.168.7.0 255.255.255.0

connected by VPN (advertised), DVTI-HUB_va105

V 192.168.8.0 255.255.255.0

connected by VPN (advertised), DVTI-HUB_va155

V 192.168.17.0 255.255.255.0

connected by VPN (advertised), DVTI-HUB_va146

C 192.168.17.1 255.255.255.255 is directly connected, DVTI-LOOPBACK

V 192.168.17.2 255.255.255.255

connected by VPN (advertised), DVTI-HUB_va146

V 192.168.17.3 255.255.255.255

connected by VPN (advertised), DVTI-HUB_va105

V 192.168.17.4 255.255.255.255

connected by VPN (advertised), DVTI-HUB_va155

S 192.168.19.100 255.255.255.255 [1/0] via 10.28.20.20, inside-2820أصبح Hub قادرا الآن على إختبار اتصال جميع واجهة SVTI التي تم الحصول عليها من DVTI.

ملاحظة: يعرض الأمر "show crypto ipsSec" sa متعدد IPSec sa الذي تم إنشاؤه عند تطبيق حقن المسار العكسي مع الشبكات المحمية.

firepower# ping 192.168.17.2

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.17.2, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/4/10 ms

firepower# ping 192.168.17.3

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.17.3, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/2/10 ms

firepower# ping 192.168.17.4

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.17.4, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms

firepower# show crypto ipsec sa | i cap|iden

local ident (addr/mask/prot/port): (192.168.17.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (192.168.17.0/255.255.255.0/0/0)

#pkts encaps: 15, #pkts encrypt: 15, #pkts digest: 15

#pkts decaps: 15, #pkts decrypt: 15, #pkts verify: 15

#PMTUs sent: 0, #PMTUs rcvd: 0, #decapsulated frgs needing reassembly: 0

current outbound spi: 5A68524C

current inbound spi : DDF6D48F

spi: 0xDDF6D48F (3723941007)

spi: 0x5A68524C (1516786252)أصبح Hub قادرا الآن على إختبار اتصال شبكات LAN البعيدة خلف جميع المحولات الفرعية التي تم الحصول عليها من مضيف OnPREM.

ملاحظة: يعرض الأمر "show crypto ipsSec" sa متعدد IPSec sa الذي تم إنشاؤه عند تطبيق حقن المسار العكسي مع الشبكات المحمية.

firepower# ping OnPrem-Network 192.168.6.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.6.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/4/10 ms

firepower# ping OnPrem-Network 192.168.7.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.7.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/2/10 ms

firepower# ping OnPrem-Network 192.168.8.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.8.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms

firepower# show crypto ipsec sa | i cap|iden

local ident (addr/mask/prot/port): (192.168.5.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (192.168.6.0/255.255.255.0/0/0)

#pkts encaps: 5, #pkts encrypt: 5, #pkts digest: 5

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5

local ident (addr/mask/prot/port): (192.168.5.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (192.168.7.0/255.255.255.0/0/0)

#pkts encaps: 5, #pkts encrypt: 5, #pkts digest: 5

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5

local ident (addr/mask/prot/port): (192.168.5.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (192.168.8.0/255.255.255.0/0/0)

#pkts encaps: 5, #pkts encrypt: 5, #pkts digest: 5

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5استكشاف الأخطاء وإصلاحها

لاستكشاف أخطاء عملية IKEv2 و IPSec وإصلاحها، أستخدم أوامر تصحيح الأخطاء أدناه:

ASA/Cisco Secure Firewall

debug crypto ikev2 protocol 255

debug crypto ikev2 platform 255

debug crypto ipsec

CSR

debug crypto ikev2

debug crypto ipsecمحفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

03-Apr-2023

|

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- Alan Omar Garcia MarchanCisco TAC Engineer

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات