تكوين نفق Aware VRF من موقع إلى موقع مع IKEv2 على FTD

خيارات التنزيل

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المقدمة

يوضح هذا المستند كيفية تكوين نفق VPN الخاص بالإصدار الثاني من بروتوكول IKE المتوافق مع التوجيه الظاهري وإعادة التوجيه (VRF) على بروتوكول IKEv2 من موقع إلى موقع على بروتوكول الدفاع عن تهديد الطاقة النارية (FTD) المدار بواسطة مركز إدارة FirePOWER (FMC).

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- الفهم الأساسي للشبكة الخاصة الظاهرية (VPN)

- تجربة مع FMC

- معرفة تنفيذ إطار التردد اللاسلكي VRF

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج التالية:

- Cisco FMC، الإصدار 7.x

- Cisco FTD، الإصدار 7.x

ملاحظة: تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

التوجيه وإعادة التوجيه الظاهري

في التوجيه الظاهري، يمكنك إنشاء موجهات ظاهرية متعددة للحفاظ على جداول توجيه منفصلة لمجموعات الواجهات لتحقيق فصل الشبكة. وهذا يزيد من الوظائف من خلال تقسيم مسارات الشبكة دون إستخدام أجهزة متعددة.

لأن مثيلات التوجيه مستقلة، يمكن إستخدام عناوين IP التي تتداخل دون أي تعارض مع بعضها البعض. يكون لكل VRF جلسات عمل بروتوكول التوجيه وجداول توجيه IPv4 و IPv6 الخاصة به.

القيود

- لا يمكن إستخدام الواجهة (الواجهات) الموجودة في أي مثيل VRF كنقطة نهاية نفق/واجهة VPN.

- قارن يستعمل أن ينهي ال VPN نفق يستطيع فقط كنت في VRF شامل.

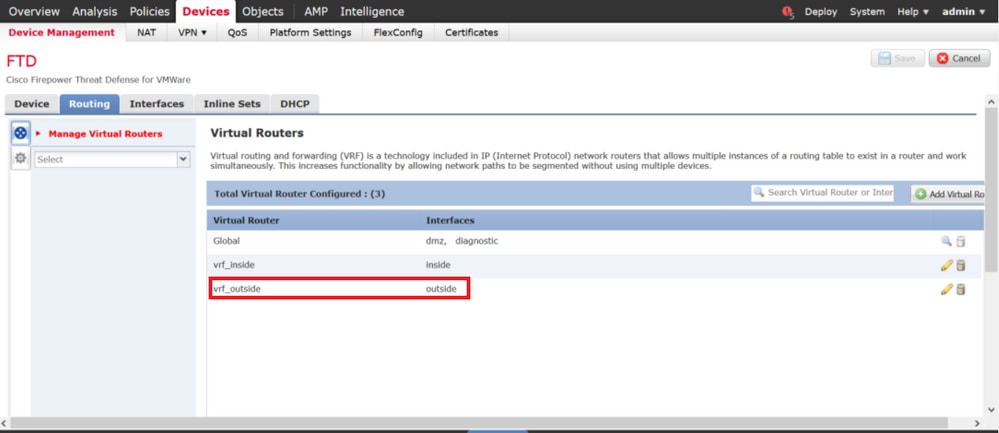

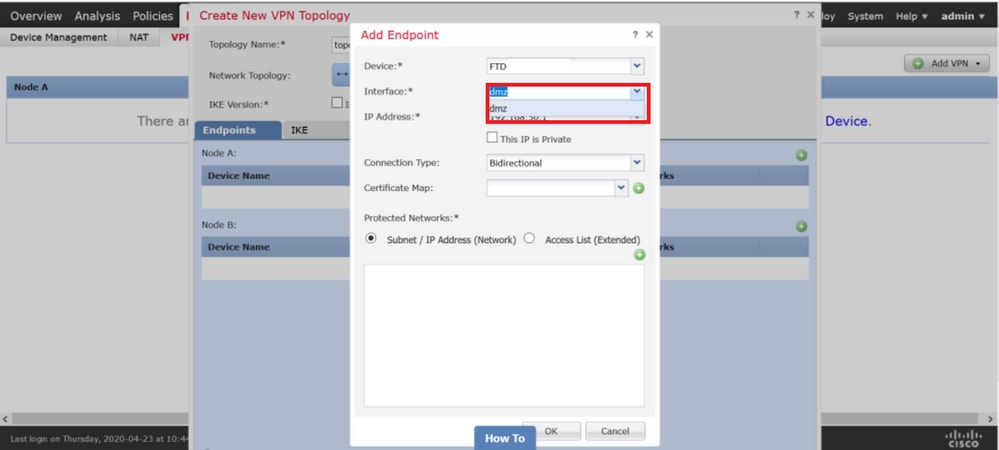

تحديد 1

إذا تمت إضافة outside الواجهة إلى الموجه الظاهري، vrf_outside فلا يتم عرض هذه الواجهة في القائمة المنسدلة لتحديد واجهة نقطة النهاية عند إنشاء مخطط شبكة VPN من موقع إلى موقع.

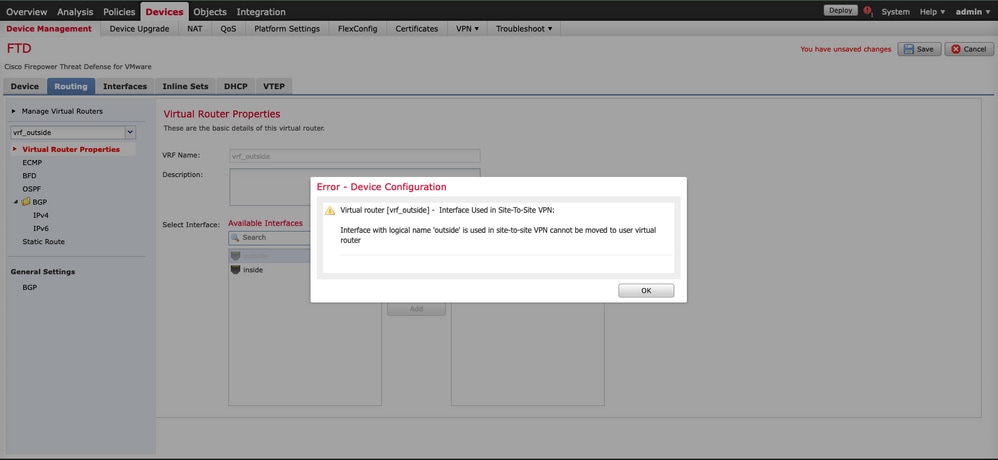

تحديد 2

تحديد 2إذا كانت هناك طبولوجيا شبكة VPN من موقع إلى موقع على outside الواجهة موجودة، فلا يمكن إضافة الواجهة إلى مثيل VRF. تقدم FMC خطأ يشير إلى أن واجهة outside (WAN) التي تعمل كنفق VPN تنهي نقطة النهاية لتكون جزءا من VRF العالمي وليست VRF مخصص.

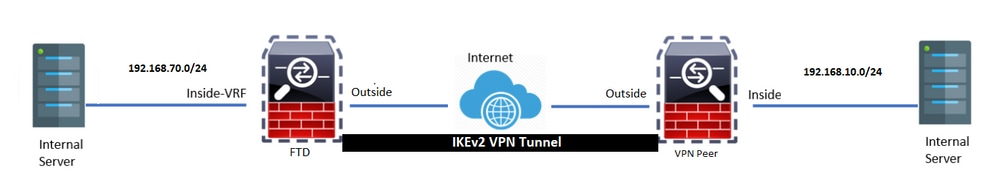

الرسم التخطيطي للشبكة

الرسم التخطيطي للشبكة

التكوين

التكوينقم بتكوين نفق IKEv2 من موقع إلى موقع VPN بين FTD 7.x وأي جهاز آخر (ASA/FTD/Router أو مورد جهة خارجية).

ملاحظة: يفترض هذا المستند أن نفق VPN من موقع إلى موقع تم تكوينه بالفعل. يرجى الرجوع إلى كيفية تكوين شبكة VPN من موقع إلى موقع على FTD المدارة بواسطة FMC للحصول على مزيد من التفاصيل.

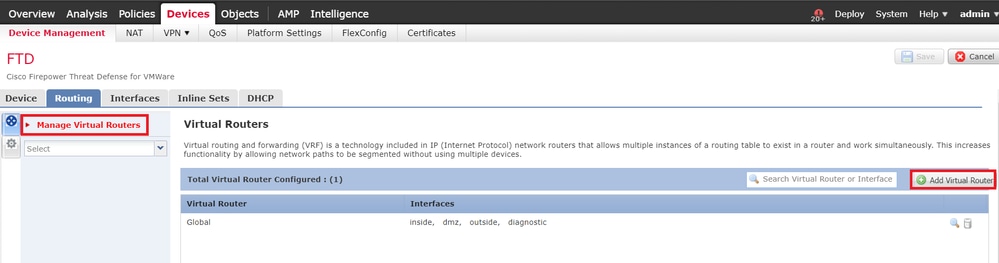

انتقل إلى Devices > Device Management. انقر فوق Edit ثم حدد Routing.

الخطوة 1. انقر Manage Virtual Routersكما هو موضح في الصورة.

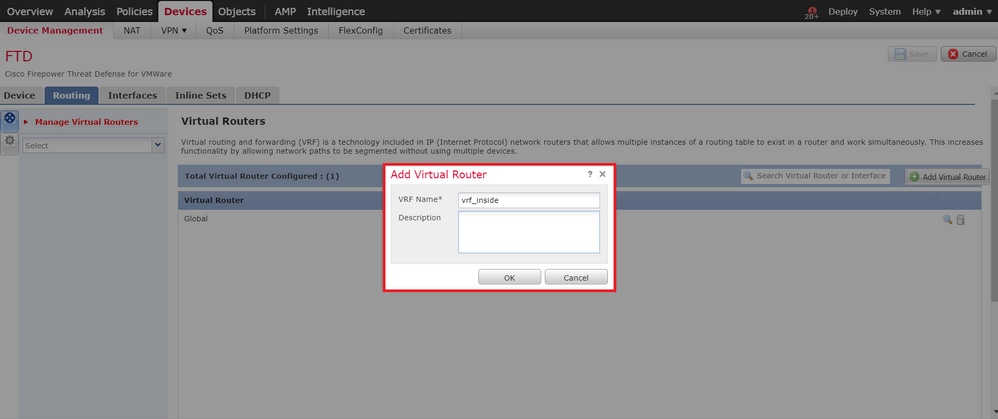

الخطوة 2. انقر فوق Add Virtual Router وقم بإضافة مثيل VRF المطلوب إليه. لهذا النشر، vrf_insideيتم إستخدامه.

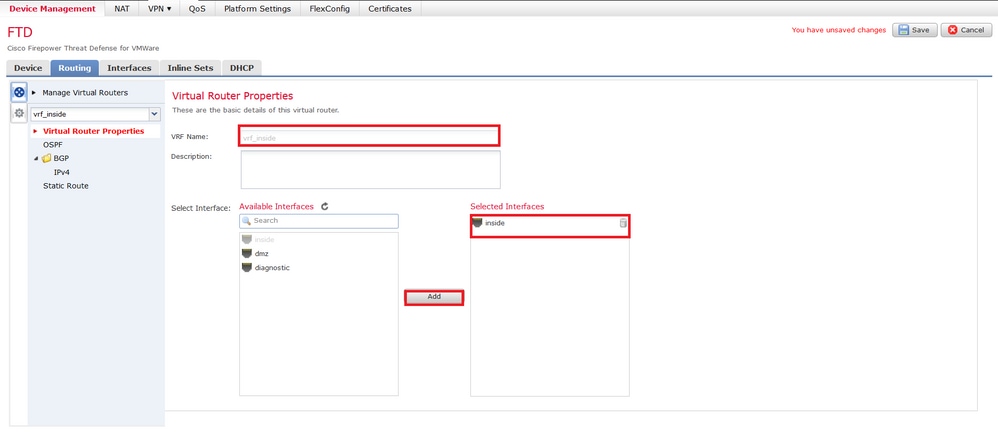

الخطوة 3. بمجرد إنشاء مثيل VRF، يتم عرض خيار إضافة الواجهة (الواجهات) المطلوبة. بالنسبة لهذا النشر، تتم إضافةinside الواجهة إلى vrf_insideكما هو موضح في الصورة.

الخطوة 4. بالنسبة لهذا النشر، فهذه هي أدوات تحديد حركة مرور البيانات لنفق الشبكة الخاصة الظاهرية (VPN) من موقع إلى موقع.

Source: 192.168.70.0/24 [This network is on inside interface which is in "vrf_inside"] 192.168.80.0/24 [This network is on dmz interface which is not in any vrf instance] Destination : 192.168.10.0/24تسرب المسار

تسرب المساريسمح VRF للموجه بالحفاظ على جداول توجيه منفصلة للشبكات الظاهرية المختلفة. عندما تكون هناك حاجة إلى إستثناءات، يتيح تسريب مسار بروتوكول VRF توجيه بعض حركة مرور البيانات بين شبكات VRF. يتم تسجيل مسار التوجيه بين جدول التوجيه العالمي (GRT) وجدول التوجيه وإعادة التوجيه الظاهري (VRF) باستخدام المسارات الثابتة. يوفر أي من الطريقتين عنوان IP للخطوة التالية (لمقطع الوصول المتعدد) أو يشير إلى مسار الخروج من واجهة (واجهة من نقطة إلى نقطة).

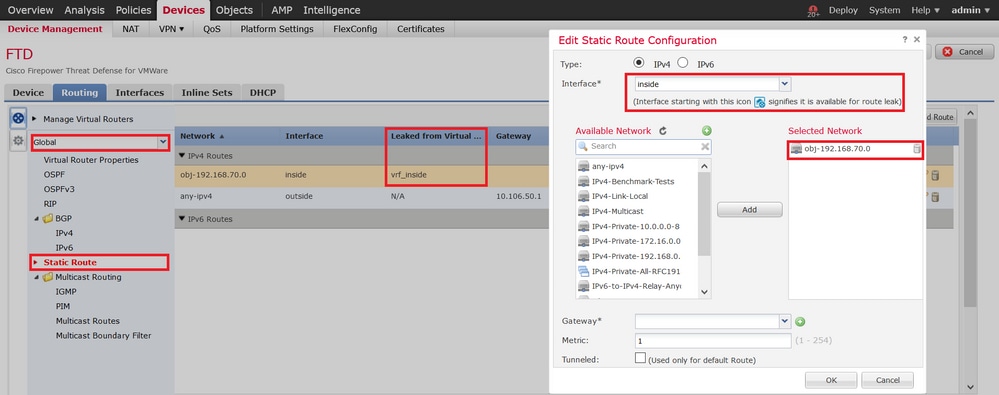

الطريق المتسرب من التردد اللاسلكي إلى التوجيه العالمي

الطريق المتسرب من التردد اللاسلكي إلى التوجيه العالمي- حدد

Devices > Device Management، وانقر فوقEdit ل FTD. - انقر.

Routing بشكل افتراضي، تظهر صفحة خصائص التوجيه العام. - انقر.

Static Route - طقطقة

Add Route، يشكل:

· Interface — حدد الواجهة الداخلية.

· Network — حدد كائن شبكة الموجه الظاهري vrf_inside (192.168.70.0/24).

· Gateway — أتركه فارغا. عند تسجيل مسار إلى موجه ظاهري آخر، لا تقم بتحديد البوابة.

يتيح تسريب المسار لنقاط النهاية المحمية بواسطة الطرف الخارجي (البعيد) لشبكة VPN من موقع إلى موقع الوصول إلى الشبكة 192.168.70.0/24 في vrf_inside الموجه الظاهري.

5. انقر OK كما هو موضح في الصورة.

في واجهة سطر الأوامر (CLI)، يتم عرض المسار على النحو التالي :

route inside 192.168.70.0 255.255.255.0 1 لاحظ أن الشبكة 192.168.70.0/24 متصلة مباشرةinside بالواجهة ولكن هذه الشبكة غير مرئية في GRT لأن الشبكة موجودة في مثيل VRF. ولإتاحة هذا المسار في GRT، تم تسريب المسار من vrf_inside إلى Global.

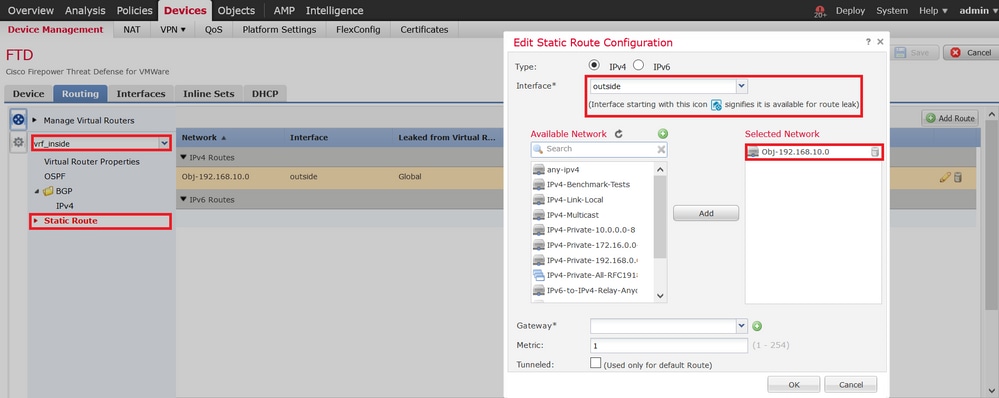

المسار المتسرب من شامل إلى VRF

المسار المتسرب من شامل إلى VRF- أختر

Devices > Device Management، وانقر فوقEdit. - انقر فوق

Routing ومن القائمة المنسدلة، حددvrf_inside. - انقر.

Static Route - طقطقة

Add Route ، يشكل:

· Interface — حدد الواجهة الخارجية للموجه العام

· Network — حدد كائن شبكة الموجه الظاهري العالمي (192.168.10.0/24)

· Gateway — أتركه فارغا. عند تسجيل مسار إلى موجه ظاهري آخر، لا تقم بتحديد البوابة

يتيح هذا المسار الثابت لنقاط النهاية على الشبكة 192.168.70.0/24 بدء الاتصالات ب 192.168.10.0/24 التي تجتاز نفق الشبكة الخاصة الظاهرية (VPN) من موقع إلى موقع.

5. انقر OKكما هو موضح في الصورة.

على واجهة سطر الأوامر (CLI)، يتم عرض المسار على النحو التالي:

route vrf vrf_inside outside 192.168.10.0 255.255.255.0 1التحقق من الصحة

التحقق من الصحةاستخدم هذا القسم لتأكيد عمل التكوين بشكل صحيح. يتم تجميع جميع المخرجات من FTD كما هو موضح في الرسم التخطيطي للشبكة.

FTD# show vrf Name VRF ID Description Interfaces vrf_inside 1 inside FTD# show run route route outside 10.0.0.0 255.0.0.0 10.106.50.1 1 route inside 192.168.70.0 255.255.255.0 1 FTD# show run route vrf vrf_inside route vrf vrf_inside outside 192.168.10.0 255.255.255.0 1FTD# show route Codes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2 E1 - OSPF external type 1, E2 - OSPF external type 2, V - VPN i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2 ia - IS-IS inter area, * - candidate default, U - per-user static route o - ODR, P - periodic downloaded static route, + - replicated route Gateway of last resort is not set S 10.0.0.0 255.0.0.0 [1/0] via 10.106.50.1, outside C 10.106.50.0 255.255.255.0 is directly connected, outside L 10.106.50.212 255.255.255.255 is directly connected, outside V 192.168.10.0 255.255.255.0 connected by VPN (advertised), outside S 192.168.70.0 255.255.255.0 [1/0] is directly connected, inside C 192.168.80.0 255.255.255.0 is directly connected, dmz L 192.168.80.1 255.255.255.255 is directly connected, dmz FTD# show crypto ikev2 sa IKEv2 SAs: Session-id:8, Status:UP-ACTIVE, IKE count:1, CHILD count:1 Tunnel-id Local Remote Status Role 444445753 10.106.50.212/500 10.197.224.175/500 READY RESPONDER Encr: AES-CBC, keysize: 256, Hash: SHA256, DH Grp:19, Auth sign: PSK, Auth verify: PSK Life/Active Time: 86400/11 sec Child sa: local selector 192.168.70.0/0 - 192.168.70.255/65535 remote selector 192.168.10.0/0 - 192.168.10.255/65535 ESP spi in/out: 0x5e950adb/0x47acd2dc FTD# show crypto ipsec sa peer 10.197.224.175 peer address: 10.197.224.175 Crypto map tag: CSM_outside_map, seq num: 2, local addr: 10.106.50.212 access-list vrf-crypto-acl extended permit ip 192.168.70.0 255.255.255.0 192.168.10.0 255.255.255.0 local ident (addr/mask/prot/port): (192.168.70.0/255.255.255.0/0/0) remote ident (addr/mask/prot/port): (192.168.10.0/255.255.255.0/0/0) current_peer: 10.197.224.175 #pkts encaps: 4, #pkts encrypt: 4, #pkts digest: 4 #pkts decaps: 4, #pkts decrypt: 4, #pkts verify: 4 #pkts compressed: 0, #pkts decompressed: 0 #pkts not compressed: 4, #pkts comp failed: 0, #pkts decomp failed: 0 #pre-frag successes: 0, #pre-frag failures: 0, #fragments created: 0 #PMTUs sent: 0, #PMTUs rcvd: 0, #decapsulated frgs needing reassembly: 0 #TFC rcvd: 0, #TFC sent: 0 #Valid ICMP Errors rcvd: 0, #Invalid ICMP Errors rcvd: 0 #send errors: 0, #recv errors: 0 local crypto endpt.: 10.106.50.212/500, remote crypto endpt.: 10.197.224.175/500 path mtu 1500, ipsec overhead 74(44), media mtu 1500 PMTU time remaining (sec): 0, DF policy: copy-df ICMP error validation: disabled, TFC packets: disabled current outbound spi: 47ACD2DC current inbound spi : 5E950ADB inbound esp sas: spi: 0x5E950ADB (1586825947) SA State: active transform: esp-aes-256 esp-sha-hmac no compression in use settings ={L2L, Tunnel, IKEv2, } slot: 0, conn_id: 10, crypto-map: CSM_outside_map sa timing: remaining key lifetime (kB/sec): (4193279/28774) IV size: 16 bytes replay detection support: Y Anti replay bitmap: 0x00000000 0x0000001F outbound esp sas: spi: 0x47ACD2DC (1202508508) SA State: active transform: esp-aes-256 esp-sha-hmac no compression in use settings ={L2L, Tunnel, IKEv2, } slot: 0, conn_id: 10, crypto-map: CSM_outside_map sa timing: remaining key lifetime (kB/sec): (4147199/28774) IV size: 16 bytes replay detection support: Y Anti replay bitmap: 0x00000000 0x00000001 استكشاف الأخطاء وإصلاحها

استكشاف الأخطاء وإصلاحهايوفر هذا القسم معلومات يمكنك إستخدامها لاستكشاف أخطاء التكوين وإصلاحها.

FTD# show crypto ipsec sa peer 10.197.224.175 peer address: 10.197.224.175 Crypto map tag: CSM_outside_map, seq num: 2, local addr: 10.106.50.212 access-list vrf-crypto-acl extended permit ip 192.168.70.0 255.255.255.0 192.168.10.0 255.255.255.0 local ident (addr/mask/prot/port): (192.168.70.0/255.255.255.0/0/0) remote ident (addr/mask/prot/port): (192.168.10.0/255.255.255.0/0/0) current_peer: 10.197.224.175 #pkts encaps: 0, #pkts encrypt: 0, #pkts digest: 0 >>>> Packets received from remote end gets decapsulated but there are not encaps for the responses #pkts decaps: 4, #pkts decrypt: 4, #pkts verify: 4 #pkts compressed: 0, #pkts decompressed: 0 #pkts not compressed: 0, #pkts comp failed: 0, #pkts decomp failed: 0 #pre-frag successes: 0, #pre-frag failures: 0, #fragments created: 0 #PMTUs sent: 0, #PMTUs rcvd: 0, #decapsulated frgs needing reassembly: 0 #TFC rcvd: 0, #TFC sent: 0 #Valid ICMP Errors rcvd: 0, #Invalid ICMP Errors rcvd: 0 #send errors: 0, #recv errors: 0 local crypto endpt.: 10.106.50.212/500, remote crypto endpt.: 10.197.224.175/500 path mtu 1500, ipsec overhead 74(44), media mtu 1500 PMTU time remaining (sec): 0, DF policy: copy-df ICMP error validation: disabled, TFC packets: disabled current outbound spi: 490F4CD1 current inbound spi : DB5608EB inbound esp sas: spi: 0xDB5608EB (3679848683) SA State: active transform: esp-aes-256 esp-sha-hmac no compression in use settings ={L2L, Tunnel, IKEv2, } slot: 0, conn_id: 11, crypto-map: CSM_outside_map sa timing: remaining key lifetime (kB/sec): (4008959/28761) IV size: 16 bytes replay detection support: Y Anti replay bitmap: 0x00000000 0x0000001F outbound esp sas: spi: 0x490F4CD1 (1225739473) SA State: active transform: esp-aes-256 esp-sha-hmac no compression in use settings ={L2L, Tunnel, IKEv2, } slot: 0, conn_id: 11, crypto-map: CSM_outside_map sa timing: remaining key lifetime (kB/sec): (4239360/28761) IV size: 16 bytes replay detection support: Y Anti replay bitmap: 0x00000000 0x00000001 capture capin type raw-data interface inside [Capturing - 0 bytes] >>>> Captures applied on LAN(inside) interface shows decapsulated packets are not routed into LAN network match ip host 192.168.10.2 host 192.168.70.2 FTD# show cap capin 0 packet captured 0 packet shown capture asp type asp-drop all [Capturing - 0 bytes] >>>> ASP Captures shows decapsulated packets are being dropped on FTD FTD# show capture asp | i 192.168.70.2 145: 15:28:47.670894 192.168.10.2 > 192.168.70.2 icmp: echo request 154: 15:28:49.666545 192.168.10.2 > 192.168.70.2 icmp: echo request 171: 15:28:51.672740 192.168.10.2 > 192.168.70.2 icmp: echo request 172: 15:28:53.664928 192.168.10.2 > 192.168.70.2 icmp: echo request FTD# packet-tracer input outside icmp 192.168.10.2 8 0 192.168.70.2 detailed >>>> Packet tracer from outside shows "no route" for 192.168.70.0/24 network Phase: 1 Type: ACCESS-LIST Subtype: Result: ALLOW Config: Implicit Rule Additional Information: Forward Flow based lookup yields rule: in id=0x2ba3bce77330, priority=1, domain=permit, deny=false hits=171480, user_data=0x0, cs_id=0x0, l3_type=0x8 src mac=0000.0000.0000, mask=0000.0000.0000 dst mac=0000.0000.0000, mask=0100.0000.0000 input_ifc=outside, output_ifc=any Result: input-interface: outside(vrfid:0) input-status: up input-line-status: up Action: drop Drop-reason: (no-route) No route to host, Drop-location: frame 0x000055d9b7e8c7ce flow (NA)/NA FTD# show run route route outside 10.0.0.0 255.0.0.0 10.106.50.1 1 >>>> As the network 192.168.70.0/24 is in "vrf_inside" instance, there is no route leaked from Global to vrf_inside FTD# show run route route outside 10.0.0.0 255.0.0.0 10.106.50.1 1 route inside 192.168.70.0 255.255.255.0 1 >>>> After leaking the route from Global to vrf_inside FTD# show cap capin >>>> Now capture shows bi-directional traffic on LAN(inside) interface 10 packets captured 1: 15:44:32.972743 192.168.10.2 > 192.168.70.2 icmp: echo request 2: 15:44:32.974543 192.168.70.2 > 192.168.10.2 icmp: echo reply 3: 15:44:33.032209 192.168.10.2 > 192.168.70.2 icmp: echo request 4: 15:44:33.033353 192.168.70.2 > 192.168.10.2 icmp: echo reply 5: 15:44:33.089656 192.168.10.2 > 192.168.70.2 icmp: echo request 6: 15:44:33.092814 192.168.70.2 > 192.168.10.2 icmp: echo reply 7: 15:44:33.149024 192.168.10.2 > 192.168.70.2 icmp: echo request 8: 15:44:33.151878 192.168.70.2 > 192.168.10.2 icmp: echo reply 9: 15:44:33.158774 192.168.10.2 > 192.168.70.2 icmp: echo request 10: 15:44:33.161048 192.168.70.2 > 192.168.10.2 icmp: echo reply 10 packets shown FTD# packet-tracer input outside icmp 192.168.10.2 8 0 192.168.70.2 detailed >>>> Verified packet flow using Packet tracer Phase: 1 Type: INPUT-ROUTE-LOOKUP Subtype: Resolve Egress Interface Result: ALLOW Config: Additional Information: Found next-hop 0.0.0.0 using egress ifc inside(vrfid:1) -------------------Output Omitted------------------------

Phase: 8 Type: VPN Subtype: ipsec-tunnel-flow Result: ALLOW Config: Additional Information: Forward Flow based lookup yields rule: in id=0x2ba3bdc75cc0, priority=70, domain=ipsec-tunnel-flow, deny=false hits=7, user_data=0xea71cdc, cs_id=0x2ba3bce93e70, reverse, flags=0x0, protocol=0 src ip/id=192.168.10.0, mask=255.255.255.0, port=0, tag=any dst ip/id=192.168.70.0, mask=255.255.255.0, port=0, tag=any, dscp=0x0 input_ifc=outside(vrfid:0), output_ifc=any -------------------Output Omitted------------------------ Phase: 13 Type: VPN Subtype: encrypt Result: ALLOW Config: Additional Information: Reverse Flow based lookup yields rule: out id=0x2ba3bd44ed40, priority=70, domain=encrypt, deny=false hits=7, user_data=0xea6e344, cs_id=0x2ba3bce93e70, reverse, flags=0x0, protocol=0 src ip/id=192.168.70.0, mask=255.255.255.0, port=0, tag=any dst ip/id=192.168.10.0, mask=255.255.255.0, port=0, tag=any, dscp=0x0 input_ifc=any(vrfid:65535), output_ifc=outside Result: input-interface: outside(vrfid:0) input-status: up input-line-status: up output-interface: inside(vrfid:1) output-status: up output-line-status: up Action: drop Drop-reason: (ipsec-spoof) IPSEC Spoof detected, Drop-location: frame 0x000055d9b7e8b4d1 flow (NA)/NA محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

23-Mar-2023

|

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- Rishabh AggarwalCisco TAC Engineer

- Sadhana K SCisco TAC Engineer

- Nidhi KejriwalCisco TAC Engineer

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات