المقدمة

يصف هذا المستند الخطوات اللازمة لدمج Identity Services Engine (محرك خدمات الهوية) و SecureX عبر عملية تزامن مع سير عمل من Cisco Secure GitHub.

المتطلبات الأساسية

cisco يوصي أن يتلقى أنت معرفة على هذا موضوع:

- التجربة مع تكوين Cisco ISE

- معرفة حول ISE API

- معرفة حول تزامن SecureX

المتطلبات

يجب نشر Cisco ISE في شبكتك وأن يكون لديك حساب SecureX نشط. يتم تشغيل عمليات سير العمل الخاصة بالتزامن عبر ملحق مستعرض SecureX.

في المثال الخاص بنا، تم إستيراد سير العمل المراد إستخدامه من صفحة Cisco Secure GitHub، ويتم تطبيق هذا الإجراء أيضا على سير عمل مخصص.

المكونات المستخدمة

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

- ISE Engine Identity Services Engine، الإصدار 3.1

- حساب SecureX

- SXO الجهاز عن بعد، الإصدار 1.7

التكوين

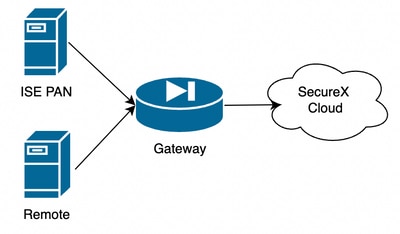

الرسم التخطيطي للشبكة

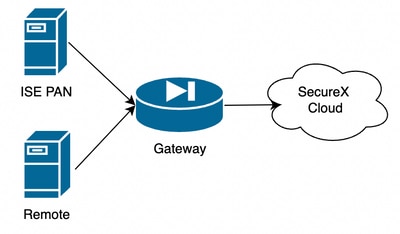

في المثال الذي أشرنا إليه، يتم وضع ISE PAN والخادم البعيد في نفس الشبكة الفرعية للحصول على اتصال مباشر.

بما أن ISE عبارة عن أجهزة محلية، فإن الخادم البعيد يمكنه الاتصال بسحابة Secure-X وإعادة توجيه المعلومات إلى ISE PAN

التكوينات

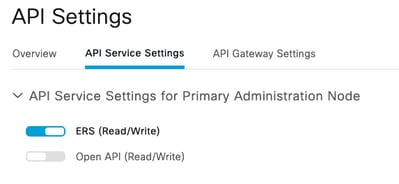

تكوين ISE PAN

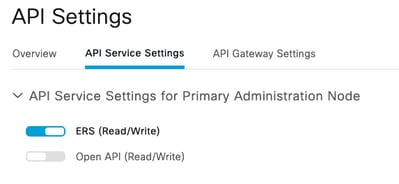

1. انتقل إلى الإدارة > النظام > الإعدادات > إعدادات واجهة برمجة التطبيقات >إعدادات خدمة API وتمكين ERS (قراءة/كتابة)

2. (إختياري) قم بإنشاء مستخدم جديد لاتصال Secure-X أو انتقل إلى إدارة > نظام > وصول المسؤول > مسؤول > مستخدمي المسؤول وقم بإنشاء مستخدم جديد، يجب أن يكون لدى هذا المستخدم الجديد أذونات "مسؤول ERS" أو يمكن أن يكون مستخدم مسؤول متميز.

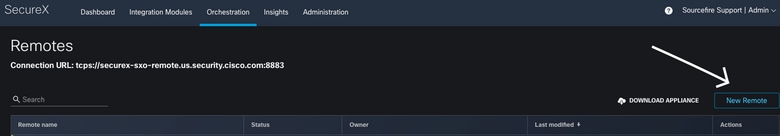

تكوين الخادم البعيد ونشره

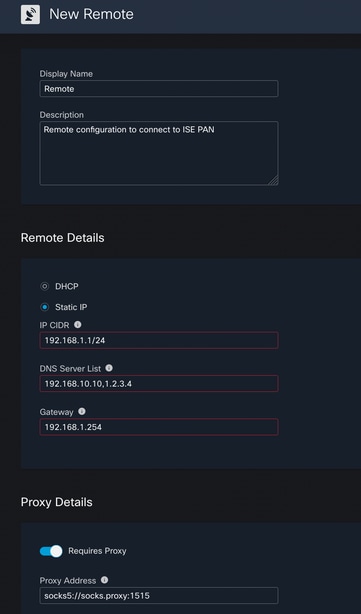

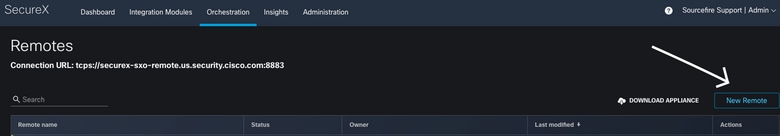

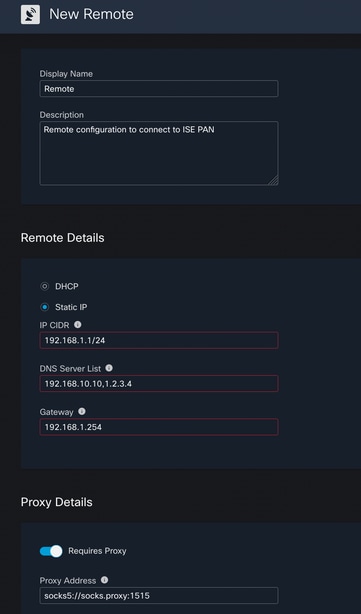

1. قم بتكوين الخادم البعيد، على وحدة تحكم Secure-X انتقل إلى Orchestration > Admin > Remote Configuration وحدد الخيار New Remote، وكانت معلومات عنوان IP هي تلك التي سيتم إستخدامها عند إنشاء VM، ويجب أن تكون في الشبكة الفرعية نفسها التي يتم نشر ISE PAN فيها.

ملاحظة: إذا حدث الاتصال بالسحابة من خلال وكيل، حاليا، يتم دعم وكيل SOCKS5 فقط لهذا الغرض.

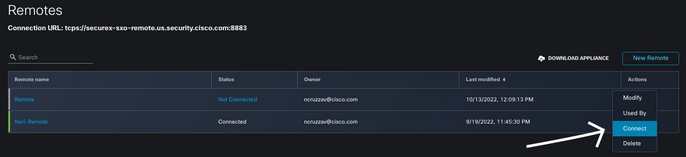

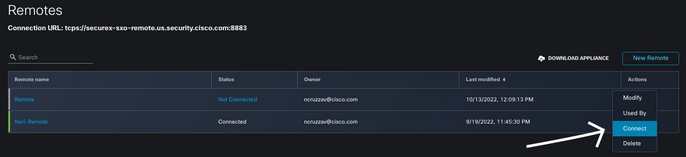

2. قم بتنزيل الإعدادات التي تم تكوينها لاستخدامها لنشر الأجهزة الافتراضية (VM)، بمجرد حفظ المعلومات، يظهر جهاز التحكم عن بعد على أنه غير متصل"، ثم انتقل ضمن الإجراءات وحدد الاتصال

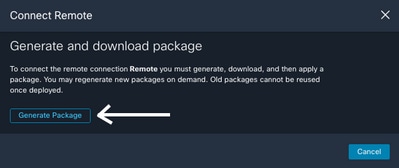

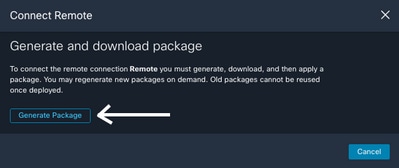

حدد إنشاء حزمة، يقوم هذا الإجراء بتنزيل ملف .zip يحتوي على المعلومات التي تم تكوينها للتو ليتم إستخدامها عند نشر الجهاز الظاهري.

3. تنزيل VM وتثبيته، بجانب جهاز التنزيل الجديد عن بعد يقوم هذا الإجراء بتنزيل صورة OVA تحتاج إلى إستخدامها لنشر الخادم عن بعد.

للحصول على مواصفات الأجهزة الافتراضية عن بعد، يرجى الرجوع إلى دليل إعداد SecureX عن بعد

يجب إستخدام المعلومات التي تم تنزيلها داخل ملف ZIP على بيانات المستخدم المرمزة عند إنشاء VM، حيث تم نشر المعلومات التي تم تكوينها عن بعد في الخادم بمجرد تمهيده.

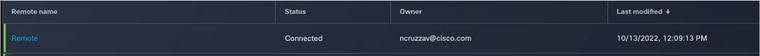

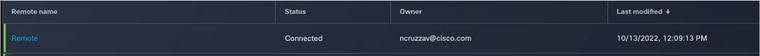

4. بمجرد تشغيل الجهاز الظاهري (VM)، يتصل هذا الجهاز بحساب SecureX تلقائيا، للتحقق من تشغيل الاتصال، ضمن التكوين البعيد، يجب أن ترى تغييرا للحالة إلى "متصل"

تكوين الهدف على SecureX

لكي تعمل التنظير باستخدام جهاز ما من المهم تكوين هدف، أستخدم Secure X هذا الهدف لإرسال إستدعاءات API والتفاعل مع الجهاز من خلال التنظير

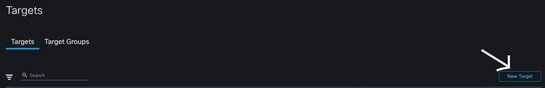

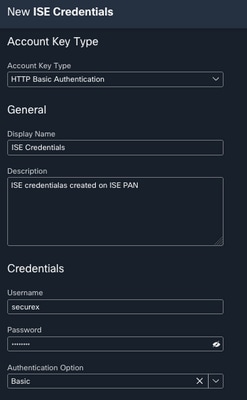

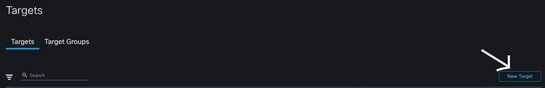

1. انتقل إلى التنسيق > الأهداف > الهدف الجديد

2 - ملء المعلومات المستهدفة بالمبادئ التوجيهية التالية

- اسم العرض: المعرف الهدف

- الوصف: وصف بسيط لتعريف الغرض من الهدف

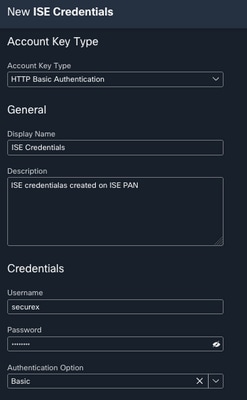

- مفاتيح الحساب: هنا تحتاج إلى تكوين المستخدم/كلمة المرور للوصول إلى ISE من خلال API

- لا توجد مفاتيح حساب: خطأ

- مفاتيح الحساب الافتراضية: حدد إضافة جديد

- نوع مفتاح الحساب: مصادقة HTTP الأساسية

- اسم العرض: معرف مفتاح الحساب

- Username: المستخدم الذي تم إنشاؤه على ISE PAN كمسؤول ERS

- كلمة المرور: كلمة المرور للمستخدم الذي تم إنشاؤه على ISE PAN

- خيار المصادقة: أساسي

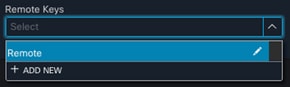

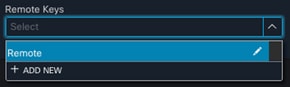

- عن بعد: هنا تحتاج إلى تحديد الاتصال البعيد الذي تم تكوينه مسبقا

- المفاتيح البعيدة: حدد جهاز التحكم عن بعد في القائمة المنسدلة

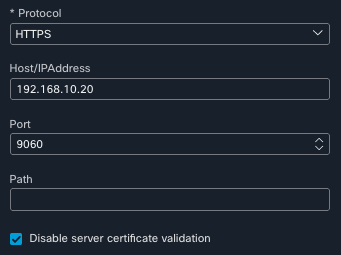

- HTTP: هنا تحتاج إلى تكوين معلومات واجهة برمجة التطبيقات (API) ل ISE PAN

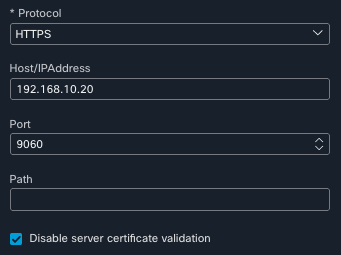

- البروتوكول: HTTPS

- المضيف/عنوان IP: ISE PAN Private IP

- المنفذ: 9060

- المسار: أتركه على بياض

- تعطيل التحقق من صحة شهادة الخادم: تحديد هذا المربع

- الوكيل: بما أن تكوين الوكيل قد تم تضمينه في التكوين البعيد، فيمكنك ترك هذا القسم فارغة

- تحديد إرسال

إستيراد سير العمل من Cisco Secure GitHub

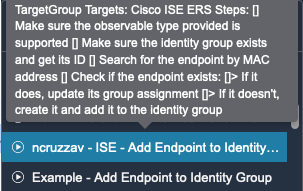

على سبيل المثال، سير العمل المطلوب إستخدامه هو "إضافة نقطة نهاية إلى مجموعة الهوية"، يمكنك إستخدام أي من مسارات العمل المدرجة على صفحة Cisco Secure GitHub، أو يمكنك إنشاء سير عمل مخصص.

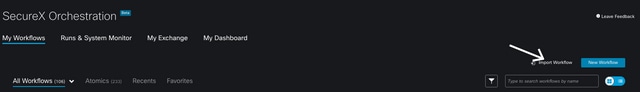

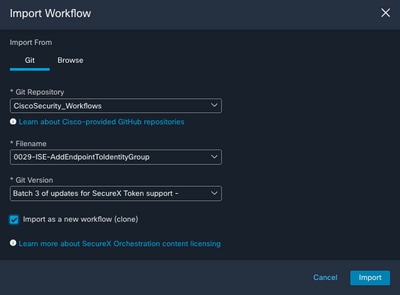

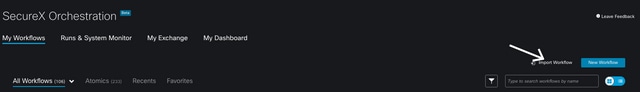

1. انتقل إلى التنسق > مسارات العمل الخاصة بي > إستيراد سير العمل

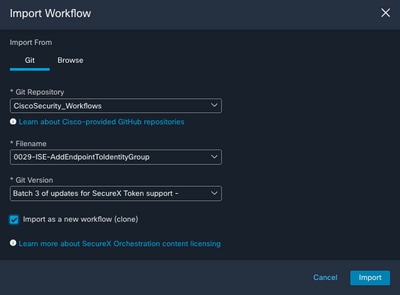

2. لاستيراد سير العمل، قم بتعبئة المعلومات كما يلي وحدد إستيراد؛ لتحديد سير العمل المراد إستيراده، يمكنك البحث حسب الاسم أو رقم سير العمل

- مستودع GIT: CiscoSecurity_Workflow (حيث يوجد سير العمل)

- اسم الملف: 0029-ISE-AddEndpointToIdentityGroup (حدد عدد سير العمل الذي تريد إستخدامه)

- إصدار GIT: المجموعة 3 من التحديثات لدعم رمز SecureX المميز (الإصدار الأحدث)

- إستيراد كسير عمل جديد (نسخة): حدد (يقوم هذا باستيراد سير العمل ويقوم بإنشاء نسخة منه)

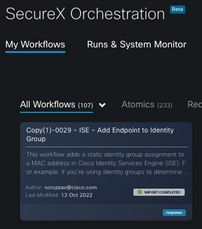

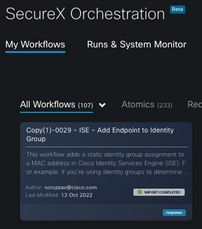

3. بمجرد الاستيراد، يظهر القالب الجديد ضمن مهام سير العمل الخاصة بي، حدد سير العمل الجديد الذي تم إنشاؤه لتحرير المعلمات لجعله يعمل مع ISE

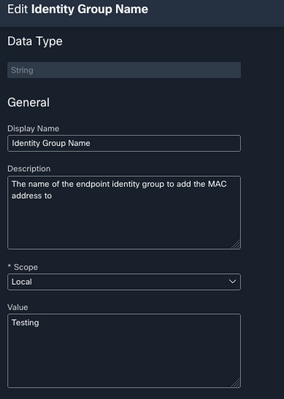

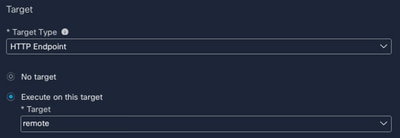

4. بما أن هذا سير عمل ما قبل البناء، تحتاج فقط إلى تعديل 3 أقسام من سير العمل:

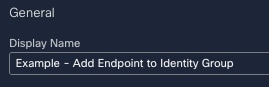

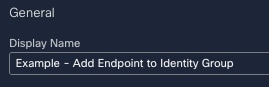

- الاسم: تغيير اسم العرض لمعرف أفضل

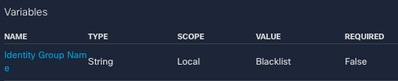

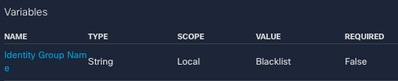

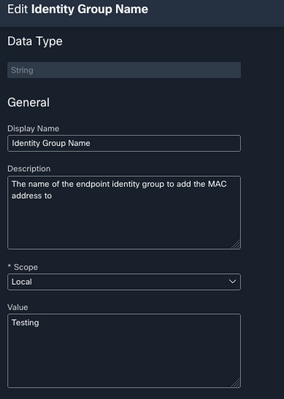

- متغير مجموعة الهوية

- تحت المتغيرات، يكون تحرير متغير مجموعة الهوية افتراضيا هو Balcklist، وحدد المتغير وقم بتكوين اسم مجموعة الهوية الذي تريد تعديله من خلال عملية التنشيط

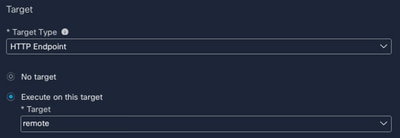

- الهدف: تكوين الهدف الذي تم تكوينه مسبقا

- النوع الهدف: نقطة نهاية HTTP

- الهدف: اسم الهدف الذي تم تكوينه

التحقق من الصحة

بمجرد تكوين كل شيء، يكون الوقت لاختبار سير العمل

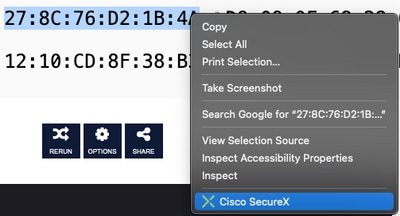

يقوم سير العمل الخاص بالاختبار بتنفيذ هذا الإجراء: إذا وجدت عنوان MAC في صفحة ويب، فقد يكون على ISE نفسه، أو صفحة ويب أخرى مثل "الاستجابة للتهديدات"؛ من خلال ملحق مستعرض SecureX، يبحث سير العمل عن عنوان MAC هذا داخل قاعدة بيانات ISE من خلال واجهة برمجة التطبيقات (API)، إذا لم يكن MAC موجودا، تتم إضافة إمكانية الملاحظة إلى مجموعة هوية نقطة النهاية دون الحاجة إلى نسخ القيمة والوصول إلى ISE.

ولإثبات ذلك، ألقوا نظرة على المثال التالي:

1. يعمل سير العمل المحدد بنوع MAC Address القابل للملاحظة

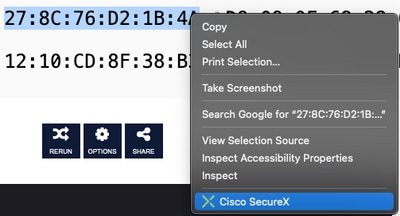

2. ابحث عن عنوان MAC على صفحة ويب وقم بالنقر بزر الماوس الأيمن.

3. حدد خيار SecureX

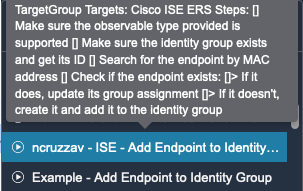

4. حدد سير العمل الذي تم إنشاؤه قبل

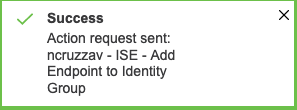

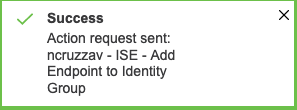

5. تأكد من تنفيذ المهمة بنجاح

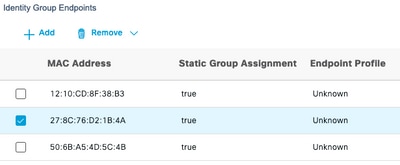

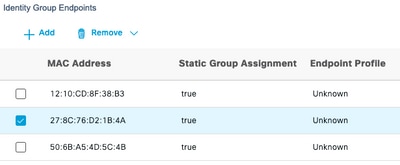

6. على ISE PAN انتقل إلى الإدارة > إدارة الهوية > مجموعات > مجموعات هوية نقطة النهاية > (المجموعة التي تم تكوينها على سير العمل)

7. افتح مجموعة هوية نقطة النهاية التي تم تكوينها على سير العمل وأكد أن تحديد عنوان MAC تمت إضافته إلى قائمة عناوين MAC تلك

التعليقات

التعليقات