Cisco Nexus 1000V シリーズ スイッチ

データ シートCisco Nexus 1000V シリーズ スイッチ製品概要Cisco Nexus® 1000V シリーズ スイッチは、仮想マシン(VM)とクラウド ネットワーキングに総合的かつ拡張可能なアーキテクチャのプラットフォームを提供します。このスイッチは、セキュアで透過的な運用によって、サーバの仮想化とマルチテナント クラウドの導入を促進します。VMware vSphere ハイパーバイザと一体化し、VMware vCloud Director と完全に互換性がある Cisco® Nexus 1000V シリーズには、次のような機能があります。

このような機能によって、仮想マシンはフル スイッチング機能、および専用環境とマルチテナント クラウド環境の両方における レイヤ 4 〜 7のさまざまなサービスを備えた、データセンターの基本的な構成要素となります。Nexus 1000V シリーズに VXLAN を 導入すると、従来の VLAN よりも仮想マシンのネットワーク分離を拡張することができ、クラウド規模のネットワーキングに対応できます。 Cisco Nexus 1000V シリーズによる高度な仮想マシン ネットワーキングCisco Nexus 1000V シリーズ スイッチは、Cisco NX-OS オペレーティング システムが動作する VMware vSphere 環境に適した仮想マシン アクセス スイッチです。VMware ESX または ESXi ハイパーバイザ内で処理を行う Cisco Nexus 1000V シリーズには、次のような機能があります。

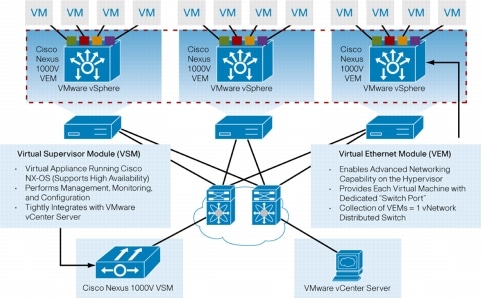

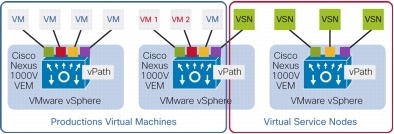

データセンターにサーバ仮想化を導入した場合、通常、仮想サーバは物理サーバとは異なる方法で管理されます。サーバ仮想化は特殊な導入として扱われるため、導入にかかる時間が長く、サーバ、ネットワーク、ストレージ、セキュリティそれぞれの管理者間の高度な連携が必要です。Cisco Nexus 1000V シリーズでは、仮想マシン アクセス レイヤからデータセンター ネットワーク インフラストラクチャのコアまですべてに一貫したネットワーキング フィーチャ セットとプロビジョニング プロセスを使用できます。さらに、仮想サーバは、専用の物理ネットワーク ポートに接続された物理サーバのものと同じネットワーク設定、セキュリティ ポリシー、診断ツール、および運用モデルを使用できます。また、移行される仮想マシンと共に定義済みネットワーク ポリシーも移動することで適切な接続を保てるため、仮想化の管理者は貴重な時間を本業である仮想マシンの管理に費やせるようになります。この包括的な一連の機能により、サーバ仮想化の導入にかかる時間を短縮し、サーバ仮想化の利点を短期間で実現することが可能です。 Cisco Nexus 1000V シリーズは VMware との緊密なコラボレーションを通して開発されており、VMware vSphere、vCenter、vCloud Director、ESX、ESXi、およびその他多数の VMware vSphere 機能について VMware から互換性認定を受けています。Cisco Nexus 1000V シリーズを使用すると、サーバ仮想化およびクラウド インフラストラクチャの整合性が保証された状態で仮想マシンの接続管理を行うことができます。 製品アーキテクチャCisco Nexus 1000V シリーズ スイッチには 2 つの主要コンポーネントがあります。1 つは Virtual Ethernet Module(VEM)で、ハイパーバイザの内部で動作します。もう 1 つは外部の Virtual Supervisor Module(VSM)で、VEM を管理します(図 1)。 Virtual Ethernet ModuleCisco Nexus 1000V シリーズ VEM は VMware ESX または ESXi カーネルの一部として動作し、VMware Virtual Switch の機能を代わりに実行します。VEM は、シスコと VMware が共同開発した VMware vNetwork Distributed Switch(vDS)API を使用して、仮想マシンに高度なネットワーク機能を提供します。このような高レベルの統合により、Cisco Nexus 1000V シリーズはサーバの仮想化イベント(VMware VMotion、Distributed Resource Scheduler(DRS)など)のすべてを確実に認識できます。VEM は VSM から構成情報を取得し、次のようなレイヤ 2 スイッチングや高度なネットワーク機能を実行します。

VSM との通信が失われた場合に備えて、VEM にはノンストップ フォワーディング(NSF)機能があり、直前の既知の構成に基づいてトラフィックのスイッチングを続行できるようになっています。したがって、VEM は高度なスイッチングによってデータセンターの信頼性を高めたサーバ仮想化環境を実現します。 Virtual Supervisor ModuleCisco Nexus 1000V シリーズ VSM は、複数の VEM を 1 つの論理モジュラ スイッチとして制御します。VSM は、物理的なライン カード モジュールの代わりに、物理サーバ内部のソフトウェアで実行される複数の VEM をサポートします。構成は VSM を通して実行され、自動的に VEM に伝達されます。管理者は、ハイパーバイザ内でソフト スイッチをホスト単位で設定する必要はありません。単一のインターフェイスで構成を定義して VSM で管理するすべての VEM に適用し、すぐに使用できます。 Cisco Nexus 1000V シリーズには、Cisco NX-OS の機能を利用した次のような利点があります。

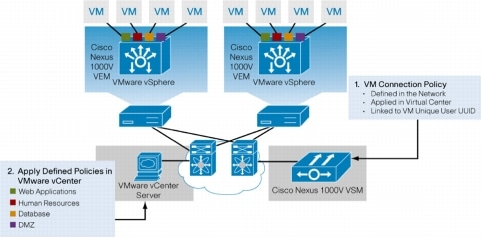

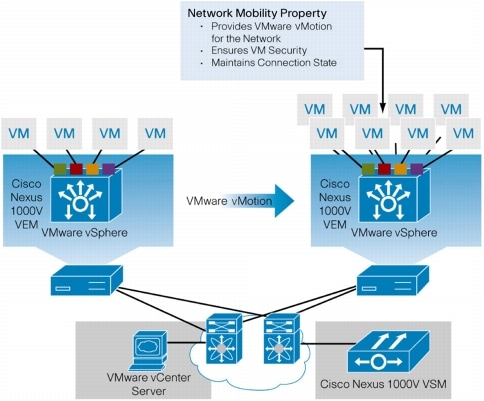

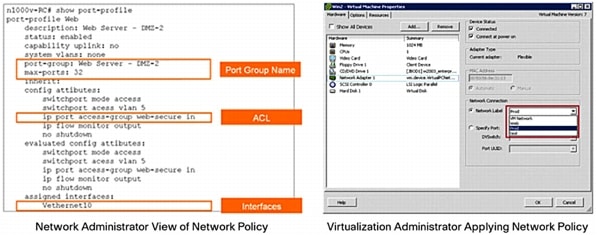

また、Virtual Supervisor Module は VMware vCenter Server とも統合されているため、仮想化の管理者は Cisco Nexus 1000V スイッチ内のネットワーク設定を利用することができます。 機能と利点Cisco Nexus 1000V シリーズは、ポリシーベースの仮想マシン接続、仮想マシンのセキュリティおよびネットワーク プロパティのモビリティ、および中断のない運用モデルを備えたネットワーク インフラストラクチャ(物理か仮想かを問わず)に、単一の共通管理モデルを提供します。 ポリシーベースの仮想マシン接続仮想マシンの作成およびプロビジョニングを簡素化するために、Cisco Nexus 1000V シリーズにはポート プロファイル機能があり、サーバ仮想化が持つ動的であるという特性に対して、ネットワークの観点から対処することができます(図 2)。ポート プロファイルを使用すると、VSM のさまざまな種類およびクラスの仮想マシン用に仮想マシン ネットワーク ポリシーを定義し、定義したプロファイルを VMware の vCenter GUI 経由で各仮想マシンの仮想 NIC(vNIC)に適用して、ネットワーク リソースの透過的なプロビジョニングを実行できます。ポート プロファイルは、多数の仮想マシンを含むネットワークを構成するためのスケーラブルなメカニズムです。 モビリティのある仮想マシンのセキュリティとネットワーク ポリシーポート プロファイルで定義したネットワークおよびセキュリティのポリシーは、仮想マシンが別のサーバに移行されたり(図 3)、中断、休止、または再起動されても、仮想マシンをそのライフサイクル全体にわたって追跡管理します。ポリシーの移行に加えて、VSM は、ポート カウンタやフロー統計情報など、仮想マシンのネットワーク状態も移行します。トラフィック監視アクティビティに関与する仮想マシン(Cisco NetFlow や ERSPAN など)は、vMotion の動作によって中断されることなく、トラフィック監視アクティビティを続行できます。特定のポート プロファイルが更新されると、Cisco Nexus 1000V シリーズはそのポート プロファイルを使用しているすべての仮想ポートに対して自動的にライブ アップデートを実行します。ネットワークおよびセキュリティのポリシーを VMware vMotion 経由で移行する機能によって、物理サーバと同じ方法でセキュリティ ポリシーを定義し、Cisco Nexus 1000V シリーズで常に適用できるため、法規制への準拠の徹底がはるかに簡単になります。 中断のない運用モデルCisco Nexus 1000V シリーズは VMware vCenter Server と緊密に統合されているため、仮想化の管理者は仮想マシンのプロビジョニングに VMware ツールを引き続き使用できます。同時に、ネットワーク管理者は、Cisco CLI および SNMP を ERSPAN や NetFlow のようなツールと共に使用して、物理ネットワークと同じ方法で仮想マシン ネットワークのプロビジョニングと運用を実行できます(図 4)。両方のチームが使い慣れたツールを使用して別々に作業しながら、Cisco Nexus 1000V シリーズで一貫した構成とポリシーをサーバ仮想化環境に適用できます。このレベルで統合を行うことで、サーバ、ネットワーク、セキュリティ、およびストレージの各担当チーム間でさまざまな組織の境界を維持したまま、所有コストを削減できます。 VMware vCenter Server の内部では、仮想マシンは従来と同じように構成されます。vCenter Server でネットワーク構成を定義しなくても、VSM で定義されたポート プロファイルが vCenter によってポート グループとして表示されます。仮想化の管理者は、あらかじめポート グループを構成しておくことで、仮想マシン管理に注力できるようになり、ネットワーク管理者はポート プロファイルを使用して多数のポートにポリシーを一括適用できるようになります。2 つのチームが協力して、運用コストを抑えたサーバ仮想化をより効率的に導入できます。 Cisco vPath を使用した仮想化ネットワーク サービス仮想マシン スイッチングに加えて、Cisco Nexus 1000V シリーズは、単一のアーキテクチャでレイヤ 4 〜 7 の複数のネットワーク サービスをサポートする Cisco vPath に対応します。Cisco vPath アーキテクチャでは、仮想サービス ノードが仮想ファイアウォール、ロード バランシング、WAN アクセラレーションなど、さまざまなネットワーク サービスを提供できます。具体的には、Cisco vPath アーキテクチャによって、次が提供されます。

図 5 では、仮想化ネットワーク サービスを必要としている VM 2 に VM 1 からパケットを送信すると、VEM が要求を VSN(異なるホスト上に存在していてもかまいません)に転送します。VSN は、適切なアクション(たとえば、このフローではパケットの送信または廃棄)を転送元の VEM に指示します。転送元の VEM は、VSN が要求したアクションのキャッシュと実行を行います。以降の VM 1 から VM 2 へのパケットでは、VEM は、VSN への要求を行わずに仮想化ネットワーク サービスを実装できます。このように、VEM は次のことを行います。

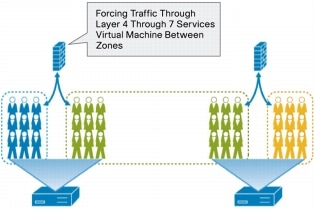

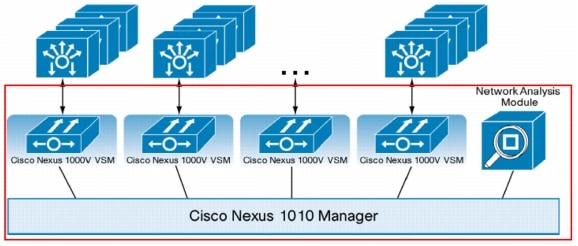

さらに、VSN はどのホスト上にも配置できるので、柔軟性が増し、実稼働のワークロードとネットワーク サービスを分離することができます。つまり、vPath アーキテクチャは、さまざまなネットワーク サービスのサポートを目的として設計されています。 vPath を使用する最初の VSN は、Cisco Virtual Security Gateway(VSG)です。Cisco VSG によって、シングルテナント環境およびマルチテナント環境に、属性ベースのセキュリティ ポリシーが適用可能になります。Cisco VSG は仮想アプライアンスとして提供されるので、vPath アーキテクチャを使用し、導入する Cisco VSG アプライアンスの数を要求に応じて増やすことによって、導入規模を拡大できます。 vPath をサポートしないレイヤ 4 〜 7 のサービスの仮想マシンを所有している場合にも、Cisco Nexus 1000V シリーズでは仮想サービス ドメイン(VSD)によって、ポリシーベースのプロビジョニングが可能になります。VSD によって、複数のサーバ上に存在する可能性がある仮想マシンを各ゾーンにグループ化し、レイヤ 4 〜 7 のサービスの仮想マシン(ファイアウォールなど。VMware vShield Zones を含みます)を通じてゾーン間でトラフィックの送受信が行われるようにします(図 6)。Cisco Nexus 1000V シリーズでは、この拡張可能な機能によって、レイヤ 4 〜 7 のさまざまなサービスが非常に使用しやすくなっています。 Cisco Nexus 1010 および 1010-X Virtual Services ApplianceVSM を仮想アプライアンスとして導入すると、特に電力とスペースが不足しているデータセンターにおいて高い柔軟性が得られます。ただし、VSM のホスティングに専用のコンピューティング アプライアンスを希望しているネットワーク管理者に対し、シスコは Nexus 1010 および 1010-X Virtual Services Appliance をご用意しています(図 7)。 Cisco Nexus 1010は、最大 6 台の VSM、および Network Analysis Module(NAM)などの追加の仮想サービス ブレードをホストするように設計されています。Cisco Nexus 1010-X は、最大 10 台の仮想サービス ブレードをサポートします。Cisco Nexus 1010 および 1010-X を使用すると、ネットワーク管理者は VSM を稼働させるためにサーバ管理者に依存する必要がなくなります。したがって、サーバ管理者とネットワーク管理者は、仮想化データセンターの導入において複雑性と相互依存性を緩和することができます。Cisco Nexus 1010 と 1010-X は追加の仮想サービス ブレードをホストできるため、追加の仮想サービス用のプラットフォームとなります(図 8)。 サーバ仮想化とクラウド導入の最適化差別化された QoS今日において、ネットワーク インターフェイスが VMware Console や vMotion といった特定のトラフィック専用になっていることは珍しいことではありません。Cisco Nexus 1000V シリーズでは、サーバ上のすべてのネットワーク インターフェイス カード(NIC)を単一の論理チャネルとして扱い、それぞれのトラフィック向けに QoS 機能を提供できます。VMware vSphere Version 4.1 を使用すると、Cisco Nexus 1000V シリーズで、実稼働の仮想マシンにさまざまなサービス レベル契約(SLA)を提供することもできます。これを活用することで、大量のトラフィックが生じるアプリケーションを仮想化して、サーバへのトラフィックに対する帯域利用率を効率化できます。 デスクトップのセキュアな仮想化CPU パフォーマンスがムーアの法則に従っているのと同様、サーバ上で稼働している仮想マシンの数は、特に仮想デスクトップ環境では急速に増加しています。サーバ上に仮想マシンが多数存在すると、ウィルスやマルウェアに感染した仮想マシンから、同じサーバ上の他の仮想マシンに感染が急速に拡大する可能性があります。感染した仮想マシンが VMware vMotion によって別のサーバに移行され、ウィルスがさらに拡大する可能性もあります。したがって、仮想マシンにも物理サーバと同じセキュリティ ポリシーが必要です。 Cisco Nexus 1000V シリーズには、Cisco Integrated Security Features が含まれています。この機能はシスコの物理スイッチに搭載されており、さまざまな攻撃のシナリオを阻止します(表 1)。たとえば、不正な仮想マシンが MAC アドレスと IP アドレスのスプーフィングを行って既存の実稼働仮想マシンになりすまし、VMware vMotion による移行された仮想マシンの場所の通知方法を模倣した不正なアドレス解決プロトコル(ARP)トランザクションを送信し、実稼働の仮想マシンから不正な仮想マシンにトラフィックを転送する場合があります。Cisco Integrated Security Features によって、このタイプの攻撃はシンプルなネットワーキング ポリシーで簡単に阻止できます。デスクトップおよびサーバのワークロードにサーバ仮想化が使用されているので、仮想化環境を適切に運用するには、このタイプのセキュリティ機能の導入が非常に重要になります。 表 1 Cisco Integrated Security Features

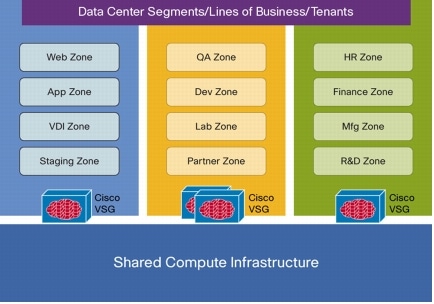

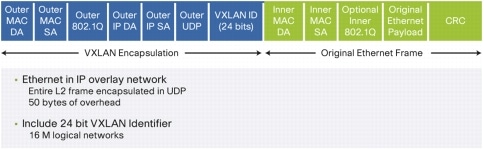

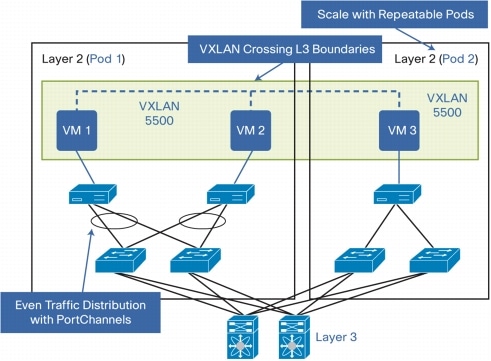

セキュアなマルチテナント機能サーバ仮想化の機能では、異なるワークロードを単一のコンピューティング インフラストラクチャに統合することができます。ただし、このようなワークロードは、法規制の遵守またはコンプライアンスを目的として、論理的に分離されている必要があります。Cisco VSG などの仮想ファイアウォールを導入すると、このような論理的な分離を簡単かつ効率的に行うことができます。実際、このタイプの導入では、ビジネスのニーズに応じてワークロードを動的に作成できます。図 9 のように、Cisco Nexus 1000V シリーズと Cisco vPath を使用すると、このタイプの導入が Cisco VSG によってサポートされ、企業内に独自のプライベート クラウドを構築できます。 VXLAN によるクラウド ネットワーキングクラウドベースのコンピューティングは多数の顧客とアプライアンスをサポートする必要があり、よりスケーラブルなネットワークが求められます。特に、テナントおよびそのアプリケーションごとに、他のネットワークから論理的に分離された独自のネットワークが必要です。一般的に、従来のサーバは適切に通信するために一意のネットワーク アドレスを持っていましたが、VMware vCloud Director はアプリケーションのインスタンスごとに仮想マシンのアドレスを複写します。したがって、VMware vCloud Director はアプリケーションのインスタンスごとに専用の論理ネットワークを必要とします。 このように論理ネットワークの必要性が増したため、シスコは Cisco Nexus 1000V シリーズに Virtual Extensible Local Area Network(VXLAN)を導入しました。VXLAN では、仮想マシンがフレームを送信するときに、フレームは 24 ビットのセグメント ID とともにユーザ データグラム プロトコル(UDP)パケットにカプセル化されます。セグメント ID によってブリッジ ドメインが一意に識別され、専用の論理ネットワークが提供されます(図 10)。VXLAN では、アーキテクチャ上 1,600万までの論理ネットワークが可能になり、大規模なクラウド導入に対応できます。 Cisco Nexus 1000V シリーズおよび VXLAN は、VMware vCloud Director と完全に統合され、新しいセグメントを迅速にプロビジョニングできます。さらに、VXLAN を使用した場合には次の利点があります(図 11)。

Cisco NX-OS ソフトウェアの概要Cisco NX-OS ソフトウェアは、モジュール性、復元性、サービスアビリティを基盤として構築された、データセンター クラスの OS です。実績のある Cisco MDS 9000 SAN-OS ソフトウェアを基に開発された Cisco NX-OS ソフトウェアは、継続的なアベイラビリティの保証に役立ち、ミッションクリティカルなデータセンター環境の標準を確立します。自己修復機能を備え、高度にモジュール化された Cisco NX-OS は、ゼロインパクトの運用を現実化し、きわめて柔軟な運用を可能にします。データセンターの要件に特化した Cisco NX-OS は、現在および将来のデータセンターのイーサネットとストレージのネットワーキング要件を満たす、包括的な機能を備えています。Cisco IOS® ソフトウェアと同じ CLI を持つ Cisco NX-OS は、主要なネットワーキング標準およびシスコが持つ真のデータセンター クラスのさまざまな革新的技術を実装した、最先端の OS です。 Cisco NX-OS ソフトウェアの機能と利点

製品仕様互換性:VMware 製品Cisco Nexus 1000V シリーズは VMware Ready Certified 認定を受けており、VMware ESX と ESXi ハイパーバイザ、および VMware vCenter Server との統合をサポートする vNetwork 分散スイッチとして VMware vSphere との互換性があります。 互換性:VMware vSphere 機能Cisco Nexus 1000V シリーズは次の VMware vSphere 機能をサポートします。

サポートされる最大構成

レイヤ 2 機能

QoS(仮想マシンのグラニュラリティを含む)

セキュリティ

仮想化ネットワーク サービスのサポート

VXLAN

ハイ アベイラビリティ

管理

SNMP MIB

サポートされる標準表 2 に IEEE 準拠情報を、表 3 に RFC 準拠情報を示します。 表 2 IEEE 準拠

表 3 RFC 準拠

システム要件

ライセンス/発注情報Cisco Nexus 1000V シリーズのライセンスは、VEM を実行するサーバの物理 CPU 数に基づいて計算されます。表 4 に、Cisco Nexus 1000V シリーズの発注情報を示します。 表 4 Cisco Nexus 1000V シリーズ発注情報

保証Cisco Nexus 1000V シリーズにはソフトウェアに関する 90 日間の限定保証があります。Cisco Nexus 1000V シリーズの保証に関する詳細については、 サービスおよびサポートCisco Software Application Support plus Upgrades(SASU)は、お客様のビジネスに不可欠なアプリケーションのアベイラビリティ、セキュリティ、パフォーマンスを保持および強化する上で有用な、包括的サポート サービスです。Cisco SASU には次のリソースが含まれます。

関連情報

. |

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

フィードバック

フィードバック