简介

本文档介绍如何配置和验证Cisco Unified Communications Manager(CUCM)的安全断言标记语言(SAML)单点登录(SSO)。

先决条件

要求

网络时间协议(NTP)设置

要使SAML SSO正常工作,必须安装正确的NTP设置,并确保身份提供程序(IdP)和统一通信应用之间的时间差不超过三秒。

如果CUCM和IdP之间的时间不匹配,您将收到以下错误:"SAML响应无效。" 当CUCM和IdP服务器之间的时间不同步时,可能会导致此错误。要使SAML SSO正常工作,必须安装正确的NTP设置,并确保IdP与统一通信应用之间的时间差不超过三秒。

有关如何同步时钟的信息,请参阅《思科统一通信操作系统管理指南》中的NTP设置部分。

域名服务器(DNS)设置

统一通信应用可以使用DNS将完全限定域名(FQDN)解析为IP地址。服务提供商和IdP必须由浏览器解析。

使用的组件

本文档中的信息基于以下软件和硬件版本:

- 作为IdP的Active Directory联合身份验证服务(AD FS)版本2.0

- CUCM版本10.5作为服务提供商

- Microsoft Internet Explorer 10

警告:本文档基于新安装的CUCM。如果在已在生产中的服务器上配置SAML SSO,则可能必须相应地跳过某些步骤。如果在生产服务器上执行这些步骤,还必须了解服务影响。建议在非工作时间执行此程序。

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您使用的是真实网络,请确保您已经了解所有命令的潜在影响。

背景信息

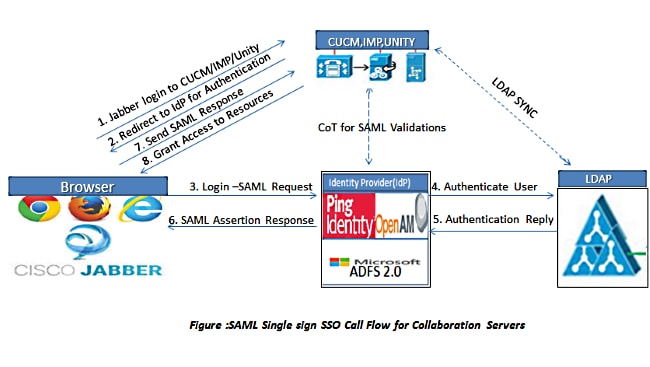

SAML是基于XML的开放标准数据格式,使管理员能够在登录到其中一个应用后无缝访问一组定义的思科协作应用。SAML SSO在IdP和服务提供程序之间交换元数据时建立信任圈(CoT)。服务提供商信任IdP的用户信息来提供对各种服务或应用的访问。

注意:服务提供商不再参与身份验证。SAML版本2.0将身份验证从服务提供程序委派到IdP。客户端根据IdP进行身份验证,IdP向客户端授予断言。客户端向服务提供商提供断言。由于已建立CoT,服务提供商信任断言并授予客户端访问权限。

配置

网络图

目录设置

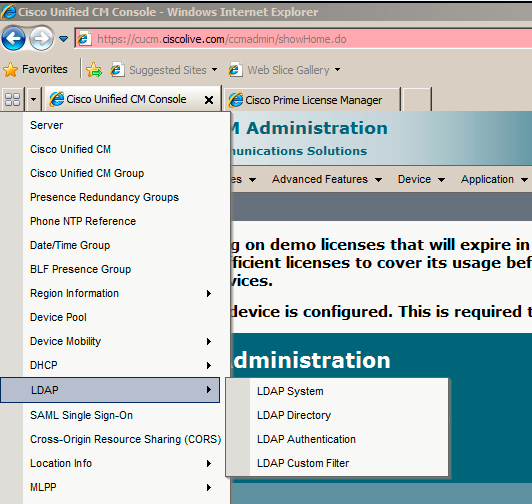

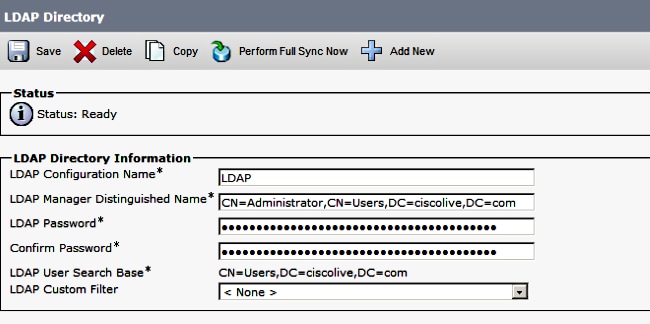

- 选择Cisco Unified CM Administration > System > LDAP > LDAP System。

- 单击新增。

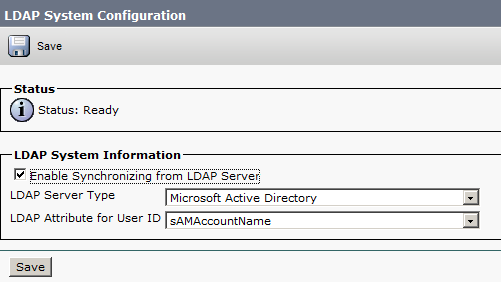

- 配置轻量级目录访问协议(LDAP)服务器类型和属性。

- 选择从LDAP服务器启用同步。

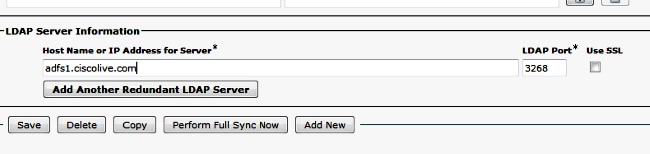

- 选择Cisco Unified CM管理> System > LDAP > LDAP目录。

- 配置以下项目:

- LDAP目录帐户设置

- 要同步的用户属性

- 同步计划

- LDAP服务器主机名或IP地址和端口号

- 如果不想使用安全套接字层(SSL)与LDAP目录通信,请取消选中Use SSL。

提示:如果要配置LDAP over SSL,请将LDAP目录证书上传到CUCM。有关特定LDAP产品的帐户同步机制和LDAP同步的一般最佳实践的信息,请参阅Cisco Unified Communications Manager SRND中的LDAP目录内容。

- 单击保存,然后立即执行完全同步。

注意:在单击“保存”之前,请确保在“可维护性”网页中启用了Cisco DirSync服务。

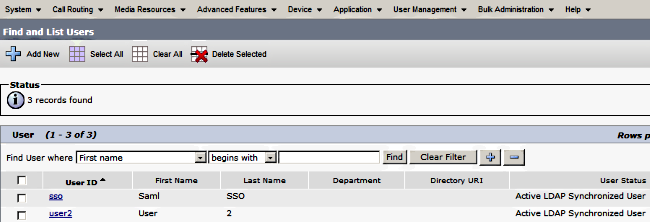

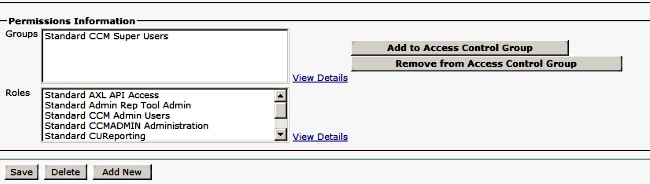

- 导航至用户管理>最终用户,然后选择要为其授予CUCM管理角色的用户(此示例选择用户SSO)。

- 向下滚动到“权限信息”,然后单击“添加到访问控制组”。选择“Standard CCM Super Users”,单击“Add Selected”,然后单击Save。

启用SAML SSO

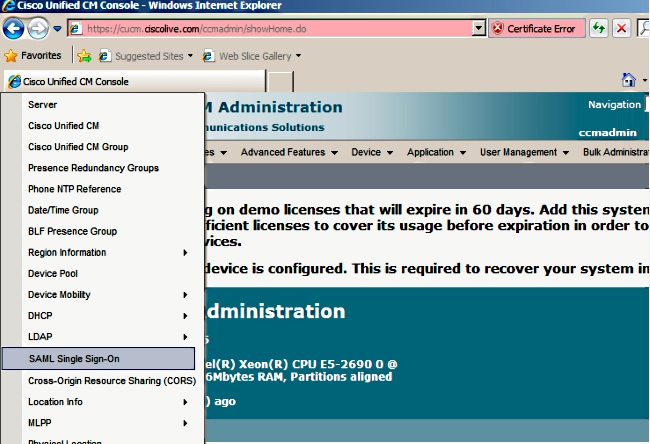

- 登录CUCM管理用户界面。

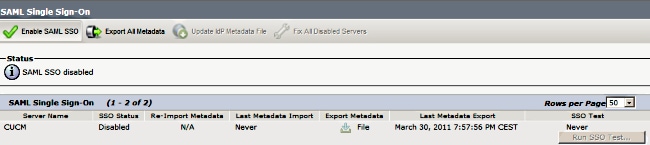

- 选择System > SAML Single Sign-On,SAML Single Sign-On Configuration窗口打开。

- 要在集群上启用SAML SSO,请单击Enable SAML SSO。

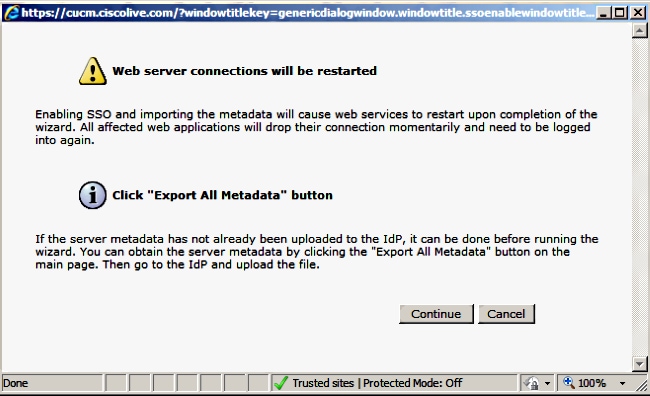

- 在“重置警告”窗口中,单击继续。

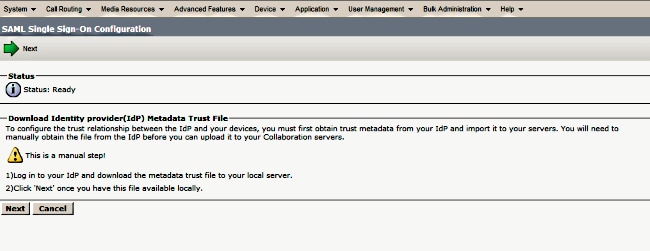

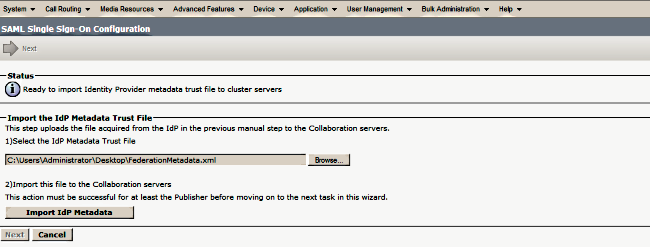

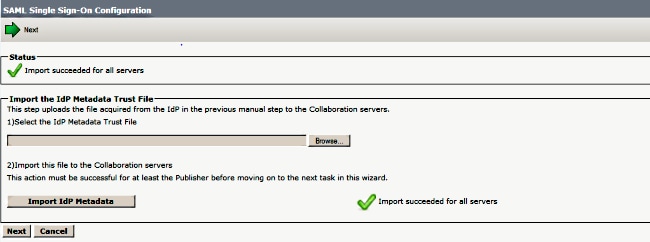

- 在SSO屏幕上,单击Browse以导入具有Download IdP Metadata步骤的IdP(FederationMetadata.xml)元数据XML文件。

- 上载元数据文件后,单击Import IdP Metadata以将IdP信息导入CUCM。确认导入成功,然后单击Next以继续。

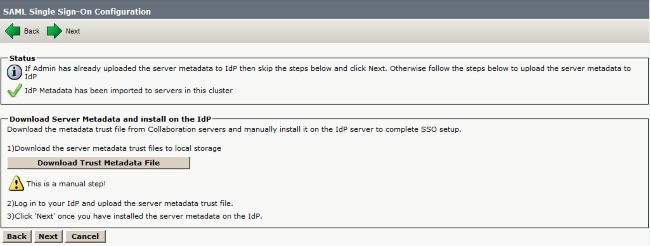

- 单击Download Trust Metadata File(可选)以将CUCM和CUCM IM and Presence元数据保存到本地文件夹,然后转到Add CUCM as Reling Party Trust。完成AD FS配置后,继续执行步骤8。

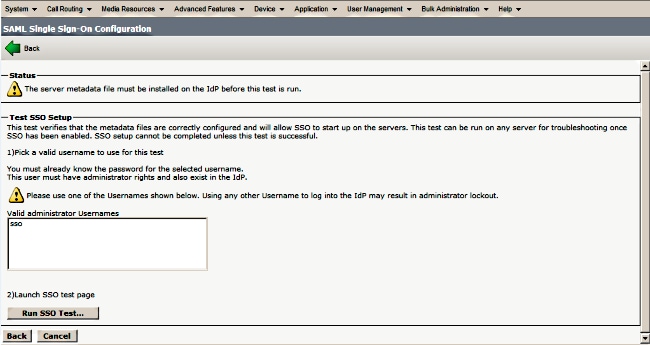

- 选择SSO作为管理用户,然后单击Run SSO Test。

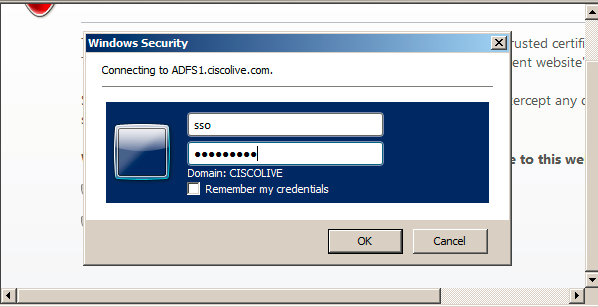

- 忽略证书警告并继续。当系统提示您输入凭据时,输入用户SSO的用户名和密码,然后单击“确定”。

注意:此配置示例基于CUCM和AD FS自签名证书。如果您使用证书颁发机构(CA)证书,则必须在AD FS和CUCM上安装适当的证书。有关详细信息,请参阅证书管理和验证。

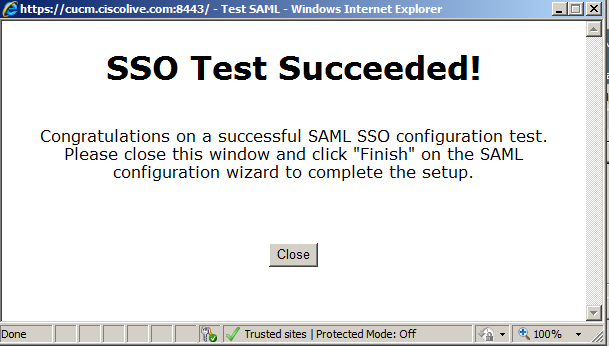

- 完成所有步骤后,“SSO测试成功!” 消息。单击关闭并完成继续。您现在已成功完成配置任务,以便在CUCM上使用AD FS启用SSO。

- 由于CUCM IM and Presence的作用类似于CUCM订用程序,因此必须将Add CUCM IM and Presence as Relient Party Trust配置,然后运行Run SSO Test,以便从CUCM SAML SSO页面本身启用SAML SSO。

注意:如果在IdP上配置所有节点的元数据XML文件,并在一个节点上启用SSO操作,则会在集群中的所有节点上启用SAML SSO。

必须为集群中CUCM和CUCM IM and Presence的所有节点配置AD FS作为中继方。

提示:如果要对Cisco Jabber客户端使用SAML SSO体验,还应为SAML SSO配置Cisco Unity Connection和CUCM IM and Presence。

验证

使用本部分可确认配置能否正常运行。

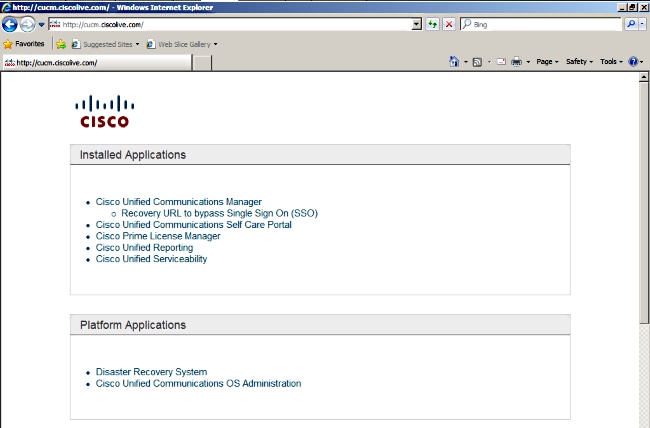

- 打开Web浏览器并输入CUCM的FQDN。

- 单击Cisco Unified Communications Manager。

- 选择webapp(CM管理/统一可维护性/ Cisco Unified Reporting)并按Go,然后AD FS将提示您输入凭据。输入用户SSO的凭据后,您将成功登录到所选Web应用(CM管理页、统一可维护性页、思科统一报告)。

注意:SAML SSO不启用对以下页面的访问:

- Prime许可管理器

— 操作系统管理

-灾难恢复系统

故障排除

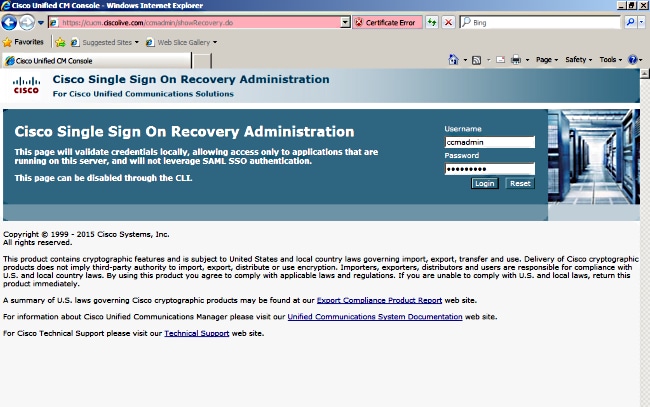

如果无法启用SAML且无法登录,请使用“已安装应用”(Installed Applications)下的新选项Recovery URL(恢复URL)绕过单点登录(SSO),该选项可用于使用在安装期间创建的凭证或本地创建的CUCM管理用户登录。

有关进一步的故障排除,请参阅对协作产品10.x的SAML SSO进行故障排除。