ACS 5.x及更高版本 — 安全ACS故障排除

目录

简介

本文档提供有关如何排除思科安全访问控制系统(ACS)故障以及如何解决错误消息的信息。

有关如何排除Cisco Secure ACS 3.x和4.x故障的信息,请参阅安全访问控制服务器(ACS 3.x和4.x)故障排除。

先决条件

要求

本文档没有任何特定的要求。

使用的组件

本文档中的信息基于思科安全访问控制系统5.x版及更高版本。

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您使用的是真实网络,请确保您已经了解所有命令的潜在影响。

规则

有关文档规则的详细信息,请参阅 Cisco 技术提示规则。

问题:"Error:设备上显示“Error: Saved the running configuration to startup successfully % Manifest file not found in the bundle”

错误:尝试将ACS Express从5.0升级到5.0.1时,系统会显示捆绑错误中未找到的清单文件,将运行配置保存到启动成功%。

解决方案

要升级 ACS 设备而不出现任何问题,请完成以下步骤:

-

从以下位置下载修补程序 9 (5-0-0-21-9.tar.gpg) 和 ADE-OS (ACS_5.0.0.21_ADE_OS_1.2_upgrade.tar.gpg):Cisco.com > support > download software > Security > Cisco Secure Access Control System 5.0 > Secure Access Control System Software > 5.0.0.21

-

安装两个文件后,请安装ACS 5.1升级ACS_5.1.0.44.tar.gz。这可从上一步中的同一路径获得。

-

使用以下命令可安装升级:

application upgrade

remote-repository-name

这就完成了升级过程。

有关如何升级 ACS 设备的详细信息,请参阅将 ACS 服务器从版本 5.0 升级到 5.1。

问题:无法从GUI重新启动ACS服务器5.x

本节说明为什么无法从GUI重新启动ACS服务器5.x版。

解决方案

没有从GUI重新启动ACS 5.x服务器的选项。ACS只能从CLI重新启动。

问题:使用ACS 5.2设置Active Directory身份验证时出现问题

为新的5.2 ACS服务设置Active Directory(AD)身份验证时,会收到以下错误消息:

意外的RPC错误:由于意外配置或网络错误而拒绝访问。请尝试 — verbose选项或运行“adinfo —diag”。

解决方案

ACS需要写入权限才能向AD进行身份验证。要解决此问题,请为服务帐户提供临时写入权限。

问题:无法在会计报表中查看超过100页

当尝试使用ACS版本5.1生成自定义AAA记帐报告时,不能查看超过100页。这不涵盖几个较旧的报告。如何更改此设置以查看所有页面?

解决方案

您不能更改ACS上的页数,因为默认情况下显示的最大页数仅为100。为了克服此限制并查看较旧的统计信息,您需要更改过滤选项,以便进行更具体的匹配。例如,如果您尝试生成过去三十天的报告,报告将包含一个大卷,而最后100页可能仅显示最后一小时的活动。此处建议使用过滤选项。将过滤选项作为用户ID并指定时间范围将生成更旧的报告。

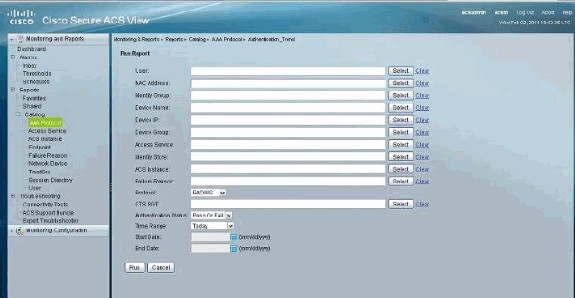

问题:无法为一组设备生成通过/失败身份验证报告

当尝试仅为六台路由器/交换机组(而不是所有设备)生成身份验证报告时,会发生此问题。使用ACS版本4.x。

解决方案

ACS 4.x不能执行此操作。您需要迁移到ACS 5.x,因为该版本提供此功能。您可以通过生成目录报告来提取特定设备组的报告。

请参阅此图片,以更好地了解:

问题:监视和报告数据库当前不可用。尝试在5秒后重新连接。

当您从ACS 5.x点击Launch Monitoring and Report Viewer时,会收到以下错误消息:监视和报告数据库当前不可用。尝试在5秒后重新连接。如果问题仍然存在,请联系您的ACS管理员。

解决方案

要解决此问题,请执行以下解决方法之一:

-

发出以下命令,从CLI重新启动ACS服务:

application stop acs application start acs

-

升级到最新的可用补丁。有关此的详细信息,请参阅应用升级补丁。

问题:22056在适用的身份库中找不到主题

AD用户未通过ACS 5.x版的身份验证,并收到以下错误消息:22056在适用的身份库中找不到主题。

解决方案

当ACS在身份库序列中配置的第一个列出数据库中找不到用户时,会出现此错误消息。这是一条信息性消息,不影响ACS的性能。ACS 5.x对内部或外部用户执行身份验证的方式与之前的4.x版本不同。对于5.x版本,有一个名为身份库序列的选项用于定义要进行身份验证的用户数据库序列。有关详细信息,请参阅配置身份库序列。

如果在使用ACS对子域的请求进行身份验证时收到此错误,则必须向用户名添加UPN后缀或NETBIOS前缀。有关详细信息,请参阅Microsoft AD部分的注释。

问题:无法将ACS与Active Directory集成

用户无法将ACS与Active Directory集成,并收到Samba Port Status Error错误消息。

解决方案

要解决此问题,请确保这些端口已打开以支持Active Directory功能:

-

Samba端口 — TCP 445

-

LDAP - TCP 389

-

LDAP - UDP 389

-

KDC - TCP 88

-

kpasswd - TCP 464

-

NTP - UDP 123

-

全局目录 — TCP - 3268

-

DNS - UDP 53

ACS需要到达域中的所有DC,以便完成ACS-AD集成。即使其中一个DC无法从ACS访问,也不会进行集成。有关详细信息,请参阅Cisco Bug ID CSCte92062(仅限注册客户)。

问题:无法将ACS与LDAP集成

在本文档中,ACS 5.2用作AAA RADIUS服务器,用于802.1X实施。802.1X可以使用内部用户库成功与ACS配合使用,但集成ACS和LDAP时存在问题。将显示以下错误消息:

Radius authentication failed for USER: example MAC: UU-VV-WW-XX-YY-ZZ AUTHTYPE: PEAP(EAP-MSCHAPv2) EAP session timed out : 5411 EAP session timed out

解决方案

在此实例中,LDAP正与PEAP一起使用,而使用的内部身份验证方法是eap-mschap v2。这将失败,因为PEAP(eap-mschap v2)不支持LDAP。 建议使用eap-tls或AD。

问题:"csco acs_internal_operations_diagnostics错误:无法写入本地存储文件”错误消息

在ACS复制期间,主ACS无法正确复制并显示以下错误消息:

csco acs_internal_operations_diagnostics error: could not write to local storage file

解决方案

重新启动ACS服务并确保禁用关键日志记录。有关详细信息,请参阅Cisco Bug ID CSCth66302(仅限注册客户)。 如果这无济于事,请联系Cisco TAC以获取适合解决此问题的最新ACS补丁。

问题:无法将ACS 5.1与Active Directory集成

尝试实施AD集成时,会收到以下错误消息:

Error while configuring Active Directory:Using writable domain controller:test1.test.pvt Authentication error due unexpect configuration or network error. Please try the --verbose option or run 'adinfo -diag' to diagnose the problem. Join to domain 'test.pvt', zone 'null' failed.

解决方案

请完成此解决方法以解决此问题:

-

删除AD上的现有计算机帐户。

-

创建新OU。

-

转到OU的属性并取消选中继承权限。

-

在新OU中为ACS创建新计算机帐户。

-

允许AD复制。

-

尝试从ACS GUI加入AD。

在某些情况下,如果联系Microsoft并应用热修复程序,也会有所帮助 ![]() 。

。

问题:无法配置ACS 5.x以识别服务选择规则中的正则表达式

解决方案

这是不可能的,因为ACS 5.x中尚不支持它。

问题:当将Cisco Works用作SFTP服务器时,SFTP备份不起作用

当网络资源在CiscoWorks服务器上时,备份调度程序可以与其他SFTP客户端(但不能与ACS 5.2)配合使用。具体来说,当尝试从ACS连接到SFTP服务器时,会收到Unable to negotiate a key exchange method错误消息。

解决方案

在这种情况下,SFTP服务器不是使用DH 14组的符合FIPS的设备。ACS仅支持支持DH 14的服务器,因为它符合FIPS。有关此问题的详细信息,请参阅ACS 5.2中的已知限制。

问题:"丢弃的EAP负载无效"

错误:向ACS 5.0补丁7验证无线用户时,收到无效的EAP负载丢弃错误消息。

解决方案

这是观察到的行为,在Cisco Bug ID CSCsz54975(仅限注册客户)和CSCsy46036 (仅限注册客户)中加以处理。

要解决此问题,请升级到ACS 5.0补丁9,这是升级到5.1或5.2的一部分所必需的。有关完整的详细信息,请参阅升级数据库。此外,还包括有关如何升级到补丁9的信息。

问题:"ACS运行时进程目前未在此实例上运行。"

用户无法登录ACS GUI,并收到以下错误消息:

"ACS运行时进程目前未在此实例上运行。可以对ACS配置进行更改(这些更改将保存在数据库中),但更改在运行时进程重新启动后才会生效。”

解决方案

从CLI手动重新启动运行时进程并重新启动设备可解决此问题。这是次要问题,不会对ACS造成任何性能问题。有两个次要Bug被归档以观察此行为。有关详细信息,请参阅Cisco Bug ID CSCtb99448(仅限注册客户)和CSCtc75323 (仅限注册客户)。

要手动重新启动运行时进程,请从ACS CLI发出以下命令:

-

ACS停止运行时间

-

ACS启动运行时间

问题:无法使用密码导出用户

您可以使用CSV文件将用户数据库导出并导入到另一个ACS 5.x,但不包括用户密码字段(显示为空)。 如何将本地用户的身份库从一个ACS移动到包含密码信息的另一个ACS?

解决方案

这是不可能的,因为这将成为安全漏洞。在这种情况下,一种解决方法是执行备份和恢复过程。但是,此解决方法的限制是备份和恢复仅适用于具有类似配置的其他ACS。

问题:间歇性禁用ACS内部用户

ACS用户会间歇性禁用,并显示Password expired消息。密码过期策略设置为60天,但必须手动启用这些用户才能获得访问权限。

解决方案

此行为在Cisco Bug ID CSCtf06311(仅限注册客户)中观察并归档。 要查看补丁3下的所有已解决问题,请参阅累积补丁ACS 5.1.0.44.3中已解决的问题。有关如何升级补丁的相关信息,请参阅应用升级补丁。

问题:"TACACS+身份验证请求以错误结束"

ACS身份验证报告显示TACACS+身份验证请求已结束,并显示错误错误消息。

解决方案

当TACACS身份验证将Service Type(服务类型)设置为PPP时,会发生这种情况。有关详细信息,请参阅Cisco Bug ID CSCte16911(仅限注册客户)。

问题:"由于严重日志记录错误而拒绝Radius身份验证请求"

Radius身份验证被拒绝,Radius Authentication Request Rejected due to critical logging error错误消息。

解决方案

此错误在Cisco Bug ID CSCth66302(仅限注册的客户)中有详细说明。

问题:当ACS从5.2升级到5.3时,ACS视图界面在页面顶部显示“Data Upgrade Failed”

当ACS从5.2升级到5.3时,ACS View界面在页面顶部显示Data Upgrade Failed(数据升级失败)。

解决方案

此错误在Cisco Bug ID CSCtu15651(仅限注册客户)中详细列出。

问题:在Cisco ACS 5.0上出现“更改下次登录acs时的密码”问题

解决方案

在ACS 5.0中,本地用户ID存储上的密码到期功能(用户下次登录时必须更改密码)是可选的,但不起作用。增强请求CSCtc31598修复了ACS 5.1版中的问题。

问题:“% Application upgrade failed, Error —999. Please check ADE logs for details, or re-run with - debug application install - enabled” on ACS appliance upgrade

% Application upgrade failed, Error - 999。有关详细信息,请检查ADE日志,或在尝试将ACS Express从5.0升级到5.0.1时使用 — debug application install - enabled重新运行错误。

解决方案

当使用的存储库为TFTP且文件大小大于32MB时,会发生此错误。ACS Express无法处理大于32MB的文件。即使文件大小大于 32MB,使用 FTP 作为存储库也可解决此问题。

问题:错误“身份验证失败:12308客户端发送的结果TLV指示失败"

身份验证失败:12308客户端发送Result TLV,指示首次尝试进行身份验证时ACS上发生故障错误。身份验证第二次工作正常。

解决方案

禁用快速重新连接时,可以解决此错误。升级到ACS版本5.2的补丁2有助于在不禁用快速重新连接的情况下解决问题。

当您在请求方上禁用强制加密绑定时,也可以解决此错误。有关详细信息,请参阅Cisco Bug ID CSCtj31281(仅注册客户)。

问题:错误“24495 Active Directory服务器不可用”

身份验证开始失败,出现以下错误:24495 Active Directory服务器不可用。在ACS 5.3日志中。

解决方案

通过ACS 5.x的CLI检查ACSADAgent.log文件,以查找消息,例如:Mar 11 00:06:06 xlpacs01 adclient[30401]:INFO <bg:bindingRefresh> base.bind.healing丢失与xxxxxxxx的连接。在断开模式下运行:松开。如果看到“在断开模式下运行:unlatch错误消息,这意味着ACS 5.3无法与Active Directory保持稳定连接。解决方法是切换到LDAP或将ACS降级到5.2版。有关详细信息,请参阅Cisco Bug ID CSCtx71254(仅限注册客户)。

问题:错误“5411 EAP会话超时”

5411 EAP会话超时错误消息在ACS 5.x上收到。

解决方案

EAP会话超时在PEAP中非常常见,在PEAP中,请求方在初始数据包传出到RADIUS服务器后重新启动身份验证,并且大多数时间不表示问题。

常见的流是:

Supplicant ------------- Authenticator -------------- ACS Connect <------------------Request for Identity -----------------------> Response Identity -------------> <-------------- EAP Challenge <----------------- EAPOL-Start -------------> normal flow ending in successful authentication.......

最后身份验证成功。但是,由于请求方突然重新启动EAP会话,导致身份验证成功,然后出现EAP会话超时消息,ACS上有一个线程处于打开状态。这在很多情况下是由于计算机的驱动程序级别。确保客户端计算机上的网卡/无线驱动程序是最新的。您可以在客户端上捕获并过滤EAP || EAPOL,以便查看客户端在连接时收到或发送的内容。

问题:如果在Active Directory上配置了登录限制,则802.1x身份验证不起作用

如果用户在Active Directory上配置了登录限制,则802.1x身份验证不起作用。

解决方案

如果您有登录限制,请为单台计算机设置Active Directory并尝试进行802.1x身份验证。身份验证失败,因为从Active Directory的角度来看,身份验证来自ACS,而不是登录限制设置为的计算机。要使身份验证成功,可以将登录限制设置为包括ACS计算机帐户。

问题:Error:当ACS 5.x管理员具有ChangeUserPassword角色更改密码时,“您无权查看请求的页面”

具有ChangeUserPassword角色的ACS 5.x GUI管理员用户无法更改存储在内部数据库中的AAA用户的密码。更改密码后,用户会收到以下弹出错误消息:您无权查看所请求的页面。

解决方案

当ACS 5.x数据库从ACS 4.x迁移时,可能会发生这种情况。使用SuperAdmin权限更改用户密码。有关详细信息,请参阅Cisco Bug ID CSCty91045(仅限注册客户)。

问题:在ACS 5.x上为身份验证失败“24495 Active Directory服务器不可用”获取错误。

解决方案

您需要验证Active Directory与ACS 5.x的集成。如果是分布式设置,请确保设置中的主ACS 5.x和辅助ACS 5.x均与Active Directory正确集成。

问题:无法使用BMC连接到ACS装置

当使用BMC客户端(硬件级工具)进入ACS 1121 IBM服务器时,会发现BMC客户端有两个IP地址。

解决方案

此行为已识别并登录Cisco Bug ID CSCtj81255(仅限注册客户)。 要解决此问题,您需要在ACS 1121上禁用BMC DHCP客户端。

问题:在监控和报告常规控制面板中显示警告警报“delete 20000 sessions”,其原因是“active sessions are over limit”。

会话目录可以保留的记录数有限。由于探测请求在客户设置中很重,因此快速达到限制。达到限制后,ACS-View根据设计从会话目录中删除一定数量的记录(例如20k)并发送警报。您可以提高此限制,但除了延长警报外,它没有太大帮助。

解决方案

要解决此问题,请执行以下操作:

-

建议禁用日志记录以查看数据库。

-

转到Cisco Secure ACS > System Administration > Configuration > Log Configuration > Logging Categories > Global > "Passed Authentications" > Remote Syslog Target,并从选定目标中删除LogCollector。

-

转到Cisco Secure ACS > System Administration > Configuration > Log Configuration > Logging Categories > Global > "Failed Attempts" > Remote Syslog Target,并从LogCollector中删除Selected Target。

-

转到Cisco Secure ACS > System Administration > Configuration > Log Configuration > Logging Categories > Global > Edit:"RADIUS Accounting" > Remote Syslog Target,并从选定目标中删除LogCollector。

-

-

您可以忽略探测身份验证请求,因为这些请求不是真实的身份验证请求。执行以下操作:

转到Cisco Secure ACS > Monitoring Configuration > System Configuration > Add Filter并创建过滤器。基于用户名创建过滤器更合适,因为探测请求被理解为使用虚拟用户名发送。如果在ACS中创建单独的访问策略以处理这些探测请求,则也可以根据访问服务创建过滤器。

问题:ACS 5.x错误“11013 RADIUS数据包已在进程中”

在ACS 5.3部署中,用户无法通过dot1x身份验证。使用的数据库是Active Directory。RADIUS故障代码如下所示:

已丢弃RADIUS请求:11013 RADIUS数据包已在处理中

解决方案

ACS已忽略此请求,因为它是当前正在处理的另一个数据包的副本。这可能是因为以下任一原因:

-

平均RADIUS请求延迟统计信息接近或超过客户端的客户端RADIUS请求超时。

-

外部身份库可能非常慢。

-

ACS已过载。

要解决以下问题,请执行以下步骤:

-

增加客户端的客户端RADIUS请求超时。

-

使用更快或更多的外部身份库。

-

按照方法减少ACS的过载。

问题:RADIUS身份验证失败,错误为“11012 RADIUS数据包包含无效报头”

解决方案

传入RADIUS数据包的报头解析不正确。要解决此问题,请验证以下内容:

-

检查网络设备或AAA客户端是否存在硬件问题。

-

检查将设备连接到ACS的网络是否存在硬件问题。

-

检查网络设备或AAA客户端是否存在任何已知的RADIUS兼容性问题。

问题:RADIUS/TACACS+身份验证失败,错误为“11007 Could not locate Network Device or AAA Client”

当ASA发送RADIUS access-request消息时,ACS上会收到以下错误消息:

11007找不到网络设备或AAA客户端

解决方案

发生这种情况是因为ACS客户端的IP与实际发送请求的接口IP不匹配。有时,防火墙会执行到此AAA客户端的地址转换。验证AAA客户端是否在此路径上正确配置了转换后的IP地址:

网络资源(Network Resources)>网络设备(Network Devices)和AAA客户端(AAA Clients)

问题:RADIUS身份验证失败,错误为“由于系统过载而丢弃11050 RADIUS请求”。

由于身份验证失败,用户无法访问网络。收到来自ACS的以下错误消息:

11050由于系统过载而丢弃RADIUS请求

解决方案

由于过载,Cisco ACS会丢弃这些身份验证请求。这可能是由许多并行身份验证请求的复制引起的。为避免此情况,请执行以下任一操作:

-

修改网络设备/AAA客户端设置,使其使用传统TACACS+单连接支持选项。这样,客户端将对所有请求重新使用同一会话,而不是创建多个会话。

-

在某段时间内,避免用户调用新的身份验证请求。

-

重新启动ACS服务器。

问题:RADIUS身份验证失败,错误为“11309 Incorrect RADIUS MS-CHAP v2 attribute”。

解决方案

此错误是由于收到的RADIUS访问请求数据包中MSCHAP v2属性(MS-CHAP-Challenge、MS-CHAP-Response、MS-CHAP-CPW-2或MS-CHAP-NT-Enc-PW)的长度无效或值不正确。

问题:ACS报告内存使用率超过90%。警报

ACS报告内存使用率超过90%。警报,例如:思科安全ACS — 警报通知严重性:严重警报名称ACS — 系统运行状况由ACS引起的故障/触发警报 — 系统运行状况阈值警报详细信息ACS实例CPU利用率(%)内存利用率(%)磁盘I/O利用率(%)已用磁盘空间/opt(%)已用磁盘空间/localdisk:(%)已用磁盘空间/(%)KOM-AAA02 0.41 90.14 0.02 9.57 5.21 25.51

解决方案

此问题通常在ACS 5.2上出现。要解决此问题,请重新加载ACS以释放内存或升级到ACS 5.2补丁7或更高版本。有关详细信息,请参阅Cisco Bug ID CSCtk52607(仅注册客户)。

问题:错误:com.cisco.nm.acs.mgmt.msgbus.FatalBusException:无法链接节点

在维护任务(加入主要、强制完全复制、修补)后的分布式设置中,ACS实例A在分布式部署屏幕中报告ACS实例B为脱机状态,而B实际处于联机状态并报告实例A为联机状态。在管理日志中,您会看到以下错误:com.cisco.nm.acs.mgmt.msgbus.FatalBusException:无法链接节点。

解决方案

如果新实例启动并尝试绑定到该端口时,复制管理服务的先前实例仍绑定到端口2030,则会发生这种情况。从ACS实例B的CLI,运行:sho acs-logs文件ACSManagement。日志 | i复制服务。您将看到诸如复制服务失败。:端口已在使用:2030.目前,解决方法是重新启动ACS实例B(将另一个报告为联机的实例B)。 有关详细信息,请参阅Cisco Bug ID CSCtx56129(仅限注册客户)。

问题:错误:com.cisco.nm.acs.mgmt.msgbus.FatalBusException:无法链接节点

在维护任务(加入主要、强制完全复制、修补)后的分布式设置中,ACS实例A在分布式部署屏幕中报告ACS实例B为脱机状态,而B实际处于联机状态并报告实例A为联机状态。在管理日志中,您会看到以下错误:com.cisco.nm.acs.mgmt.msgbus.FatalBusException:无法链接节点。

解决方案

升级到ACS 5.2补丁6或更高版本以解决此问题。有关详细信息,请参阅Cisco Bug ID CSCto47203(仅注册客户)。

注意:一旦“”/opt”使用率超过30%,viewDB备份将失败。当“”/opt”超过30%使用率时,需要配置NFS暂存以执行备份。

问题:错误11026未找到请求的dACL

RADIUS身份验证失败,并显示以下错误消息:11026找不到请求的dACL。

解决方案

请求被拒绝,因为在RADIUS访问请求中请求的可下载ACL的版本未找到。可下载ACL的请求在原始访问请求之后很久才发生。因此,可下载ACL的版本不再可用。在从RADIUS客户端请求可下载ACL时查找此延迟的原因。

问题:错误11025请求的dACL的Access-Request缺少值为aaa:event=acl-download的cisco-av-pair属性。请求被拒绝

RADIUS身份验证失败,并显示以下错误消息:11025请求的dACL的Access-Request缺少值为aaa:event=acl-download的cisco-av-pair属性。请求被拒绝。

解决方案

可下载ACL的每个访问请求都必须具有值aaa:event=acl-download的cisco-av-pair属性。在这种情况下,该属性缺少请求,ACS失败了请求。检查网络设备或AAA客户端是否存在任何已知的RADIUS兼容性问题。

问题:错误11023找不到请求的dACL。这是未知的dACL名称

RADIUS身份验证失败,并显示以下错误消息:11023找不到请求的dACL。这是未知的dACL名称。

解决方案

检查ACS配置,以验证授权配置文件中指定的可下载ACL是否存在于可下载ACL列表中。这是ACS端配置错误。

问题:管理员身份验证失败,错误为10001内部错误。配置版本不正确

管理员身份验证失败,出现以下错误:10001内部错误。配置版本不正确。

解决方案

此错误可能是由损坏的ACS数据库或基础配置数据中的问题引起的。有关详细信息,请联系Cisco TAC(仅限注册客户)。

问题:管理员身份验证失败,错误为10002内部错误:无法加载适当的服务

管理员身份验证失败,出现以下错误:10002内部错误:无法加载适当的服务。

解决方案

ACS 5.x无法加载AAC配置服务。这可能是由ACS数据库损坏或基础配置数据中出现问题引起的。当系统资源耗尽时,也会发生这种情况。有关详细信息,请联系Cisco TAC(仅限注册客户)。

问题:管理员身份验证失败,错误为10003内部错误:管理员身份验证收到空管理员名称

管理员身份验证失败,出现以下错误:10003内部错误:管理员身份验证收到空的管理员名称。

解决方案

当访问ACS 5.x的GUI时,ACS会收到空白用户名。检查传输到ACS的用户名的有效性。如果有效,请联系Cisco TAC(仅限注册客户)了解详细信息。

问题:失败原因:24428在LRPC、LDAP或KERBEROS中发生连接相关错误

ACS上收到以下错误消息:

失败原因:24428在LRPC、LDAP或KERBEROS中发生与连接相关的错误。此RPC连接问题可能是因为存根收到不正确的数据

解决方案

要解决此问题,请将ACS升级到版本5.2。

问题:TACACS+ Auth-Proxy身份验证在从ACS 5.x服务器运行IOS 15.x的路由器上不起作用

TACACS+ Auth-Proxy身份验证在从ACS 5.x服务器运行Cisco IOS软件版本15.x的路由器上不起作用。

解决方案

ACS 5.3补丁5后才支持TACACS+ Auth-Proxy。请升级ACS 5.x,或将RADIUS用于Auth-Proxy。

问题:从ACS 5.x获取错误消息存储失败(acs-xxx、TacacsAccounting)

解决方案

当ACS 5.1 TACACS记帐报告从客户端收到格式错误的记帐数据包时,它会丢失一些属性,如用户名、权限级别和请求类型。在某些情况下,这会导致在“视图”中生成“存储故障(acs-xxx、TacacsAccounting)”警报。要解决此问题,请验证以下内容:

-

客户端发送的记帐数据包具有格式错误的TACACS参数(例如,AAA客户端发送的任何参数的长度和值不匹配)。

-

确保客户端发送具有适当长度和值的有效记帐数据包。

有关详细信息,请参阅Cisco Bug ID CSCte88357(仅限注册客户)。

问题:用户身份验证失败,错误为“11036消息验证器RADIUS属性无效。”

解决方案

验证以下内容:

-

检查AAA客户端和ACS服务器上的共享密钥是否匹配。

-

确保AAA客户端和网络设备没有硬件问题或RADIUS兼容性问题。

-

确保将设备连接到ACS的网络没有硬件问题。

问题:RADIUS记帐失败,错误为“11037通过不支持的端口接收的记帐请求已丢弃。”

解决方案

记帐请求被丢弃,因为它是通过不受支持的UDP端口号收到的。验证以下内容:

-

确保AAA客户端和ACS服务器上的记帐端口号配置匹配。

-

确保AAA客户端没有硬件问题或RADIUS兼容性问题。

问题:RADIUS记帐失败,错误为“11038 RADIUS Accounting-Request报头包含无效的验证器字段”。

ACS无法验证RADIUS Accounting-Request数据包报头中的Authenticator字段。验证器字段不得与消息验证器RADIUS属性相混淆。确保在AAA客户端上配置的RADIUS共享密钥与为ACS服务器上的选定网络设备配置的密钥匹配。此外,确保AAA客户端没有硬件问题或RADIUS兼容性问题。

Error:"24493 ACS使用其计算机凭证与Active Directory通信时出现问题。"

解决方案

检查ACS的AD连接,并确保ACS计算机帐户仍在AD中。

问题:"当使用特殊字符(如"ê")创建外壳配置文件名称时,ACS可能崩溃。"

解决方案

此行为已识别并记录在Cisco Bug ID CSCts17763(仅限注册客户)中。 您需要升级到5.3.40补丁1或5.2.26补丁7。

问题:正在获取“第2行解析错误:在ACS 5.x CLI上运行“show run”时格式不正确(无效令牌)。

解决方案

确保在ACS上配置的SNMP社区具有有效字符。团体名称中仅允许使用字母数字字符(仅限字母和数字)。

问题:ACS 5.x /opt分区填充非常快

解决方案

ACS 5.x磁盘空间不足,因为/opt分区中的空间不足。由于ACS视图中泛洪的日志记录数据数量很多,因此会发生这种情况。作为解决方法,您需要经常更换View数据库。由于ACS View无法每天处理千兆字节的数据,您需要组织日志记录数据。当需要所有日志时,请使用外部系统日志服务器而不是ACS View。如果只需使用部分日志记录数据,请使用System Administration > Configuration > Log Configuration > Logging Categories > Global,以便仅将所需日志发送到ACS View log-collector。

问题:查询所需域

ACS 5.x在加入Active Directory域时能否查询所需的域控制器(DC)?

解决方案

否。目前,ACS使用域查询DNS,以获取域中所有DC的列表。然后,它会尝试与所有人进行沟通。如果连接到一个DC的连接失败,则与域的ACS连接声明为失败。

问题:父域和子域同时

是否可以同时在父域和子域中设置ACS 5.x?

解决方案

否。目前,ACS 5.x只能是一个域的一部分。但是,ACS 5.x可以对来自多个受信任域的用户/计算机进行身份验证。

问题:记录到远程数据库

能否将ACS 5.x View数据记录到远程数据库?

解决方案

可以,ACS 5.x允许您将ACS视图数据记录到Microsoft SQL服务器和Oracle SQL服务器。

问题:VMWare支持

解决方案

ACS 5.x可安装在虚拟机上。最新版本ACS 5.3可安装在以下VMWare版本上:

-

VMWare ESX 3.5

-

VMWare ESX 4.0

-

VMWare ESX i4.1

-

VMWare ESX 5.0

问题:磁盘空间需求

ACS 5.x评估版的磁盘空间要求是什么?

解决方案

评估版至少需要60 GB的磁盘空间。生产安装需要500 GB。

问题:"24401无法与ACS Active Directory代理建立连接。"

解决方案

要解决此错误,请验证以下内容:

-

检查ACS计算机是否已加入Active Directory域。

-

检查ACS计算机和Active Directory服务器之间的连接状态。

-

检查ACS Active Directory代理是否正在运行。

有关详细信息,请参阅Cisco Bug ID CSCtx71254(仅限注册客户)。

问题:“运行时”进程显示“执行失败”状态

使用补丁更新Cisco ACS时,运行时进程停滞在“执行失败”状态,并记录以下消息:

"local0 err 83 2012-06-12T12:11:08+0200 192.168.150.74 ACS ACS logforward ERROR:/opt/CSCOacs/runtime/bin/run-logforward.sh:第 18 行:7097分段故障(核心转储)。/$daemon -b -f $logfile"

解决方案

这可能是最后一个补丁的MD5补丁的问题。检验应用于Cisco ACS的上一个补丁的MD5校验和。再次下载,然后正确应用。

问题:当UCS强制重新验证时,ACS身份验证失败

UCS服务器配置为从Cisco ACS验证Java客户端。身份验证过程涉及使用RSA令牌服务器。第一个身份验证通过。但是,当UCS刷新并强制Java客户端重新进行身份验证时,它会失败,因为RSA不允许重新使用任何令牌。因此,身份验证失败。

解决方案

这是UCS服务器的限制,但不是Cisco ACS的限制。UCS服务器采用双因素身份验证,当与RSA令牌一起使用时,这是Cisco ACS不支持的功能。目前不支持。解决方法是,建议您使用除RSA令牌服务器以外的任何数据库服务器,如AD或LDAP。

问题:"24444 Active Directory操作因ACS中未指定错误而失败"

解决方案

AD相关操作中发生未映射错误。请参阅ACS 5.x与Microsoft AD集成配置示例,并正确配置ACS与AD的集成。如果所有配置都按照文档正确,请联系Cisco TAC进行进一步故障排除。

问题:无法使用AD 2008 R2服务器对ACS 5.1用户进行身份验证

解决方案

由于不兼容问题,会发生这种情况。仅ACS 5.2版支持AD 2008 R2集成。将ACS升级到5.2或更高版本。有关详细信息,请参阅Cisco Bug ID CSCtg12399(仅限注册客户)。

Error:22056在适用的身份库中找不到主题。

当SSL VPN用户尝试从RSA设备进行身份验证时,会从Cisco ACS服务器收到以下错误消息:

失败原因:22056在适用的身份库中找不到主题。

解决方案

检查用户是否存在于ACS要查找的数据库中。如果是RSA和RADIUS身份库,请确保选择“Treat Reject”选项作为身份验证失败。这位于身份库配置的“高级”选项卡下。

问题:ipt_connlimit:意外:ct状态无效?

ipt_connlimit:意外:ct状态无效?当ACS 5.x在VMWare上运行时,控制台上会显示错误消息。

解决方案

这是一个表面信息。有关详细信息,请参阅Cisco Bug ID CSCth25712(仅限注册客户)。

问题:ACs 5.x / ISE在来自Cisco IOS软件版本15.x NAS的RADIUS请求中未看到RADIUS主叫站ID属性

AC 5.x / ISE在来自Cisco IOS软件版本15.x NAS的RADIUS请求中未看到RADIUS calling-station-id属性。

解决方案

在Cisco IOS软件版本15.x上使用radius-server attribute 31 send nas-port-detail命令以启用发送属性。

问题:用户帐户在第一个错误凭证实例时被锁定,即使配置为3次尝试

当ACS 5.3在Windows 2008 R2功能级别与Active Directory集成时,在用户仅输入错误凭据一次后,使用锁定参数(3次错误尝试)设置的用户帐户会提前锁定。

解决方案

有关详细信息,请参阅Cisco Bug ID CSCtz03211(仅限注册客户)。

问题:无法从ACS保存备份

尝试从ACS保存备份时,出现Cause:增量备份未配置 — 详细信息:未配置增量备份。配置增量备份是成功清除数据库所必需的。这有助于避免磁盘空间问题。“View database Size is 0.08GB(查看数据库大小)”为0.08GB,并且它在硬盘上所占用的大小为0.08GB(查看数据库大小为0.08GB)”警告出现。

解决方案

您不能同时运行增量备份、完全备份和数据清除。如果这些作业中有任何正在运行,则必须等待90分钟,然后才能开始下一个作业。

相关信息

修订历史记录

| 版本 | 发布日期 | 备注 |

|---|---|---|

1.0 |

29-Mar-2012 |

初始版本 |

反馈

反馈