IPS 7.X:使用ACS 5.X作为Radius服务器进行用户登录身份验证的配置示例

简介

本文档提供有关如何配置思科入侵防御系统(IPS)以使用RADIUS服务器进行用户登录身份验证的信息。ACS用作RADIUS服务器。

先决条件

要求

本文档假设Cisco入侵防御系统(IPS)完全正常运行且已配置为允许Cisco入侵防御系统管理器快捷版(IME)或CLI进行配置更改。除本地AAA身份验证外,您现在还可以配置RADIUS服务器以执行传感器用户身份验证。Cisco Intrusion Prevention System 7.0(4)E4及更高版本中提供了将IPS配置为对用户帐户使用AAA RADIUS身份验证(有助于执行大型IPS部署)的功能。

注意:在IPS上没有启用记账的选项。IPS 7.04中支持RADIUS身份验证,但不支持TACACS或授权或记帐。

使用的组件

本文档中的信息基于以下软件和硬件版本:

-

思科入侵防御系统版本7.0(4)E4及更高版本

-

入侵防御系统管理器Express版本7.1(1)及更高版本

-

思科安全访问控制服务器5.x

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您使用的是真实网络,请确保您已经了解所有命令的潜在影响。

规则

有关文档规则的详细信息,请参阅 Cisco 技术提示规则。

配置

本部分提供有关如何配置本文档所述功能的信息。

注意:要获取有关本部分中所使用命令的更多信息,可使用命令查找工具(仅限已注册客户)。

使用IME从ACS服务器配置用于身份验证的IPS

完成以下步骤以将IPS添加到IME,然后从ACS服务器配置IPS进行身份验证:

-

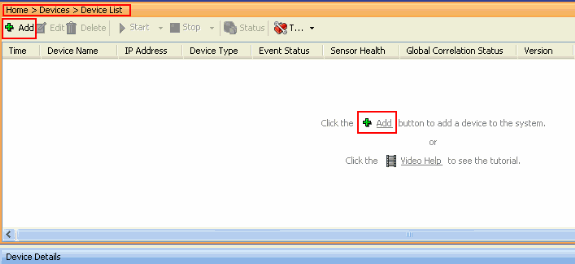

选择Home > Devices > Device List > Add以将IPS添加到IME。

-

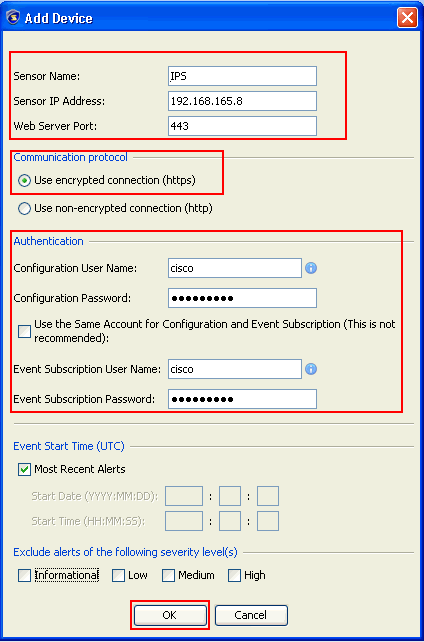

完成Add Device窗口中的字段(如图所示),以提供有关IPS的详细信息。此处使用的传感器名称为IPS。Click OK.

-

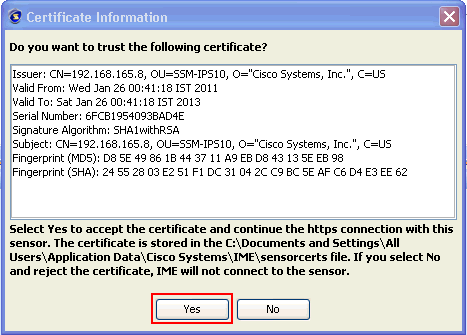

单击Yes以接受证书并继续建立与传感器的https连接。必须接受证书才能连接和访问传感器。

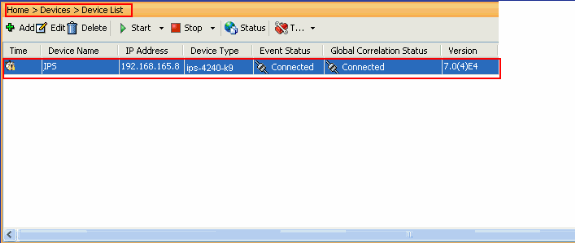

名为IPS的IPS将被添加到入侵防御系统管理器便捷版(IME)。

-

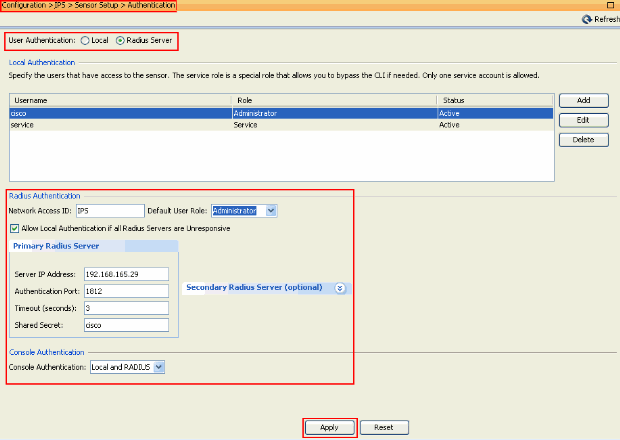

选择Configuration > IPS > Sensor Setup > Authentication,并完成以下步骤:

-

单击RADIUS Server单选按钮以选择RADIUS Server作为身份验证设备。

-

提供RADIUS Authentication参数,如下所示。

-

选择Local and RADIUS作为控制台身份验证,以便在RADIUS服务器不可用时使用本地身份验证。

-

单击 Apply。

-

将ACS配置为RADIUS服务器

要将ACS配置为RADIUS服务器,请完成以下步骤:

-

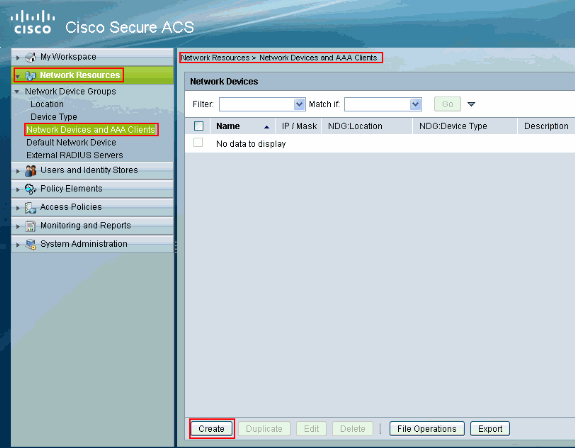

选择Network Resources > Network Devices and AAA Clients,然后单击Create以将IPS添加到ACS服务器。

-

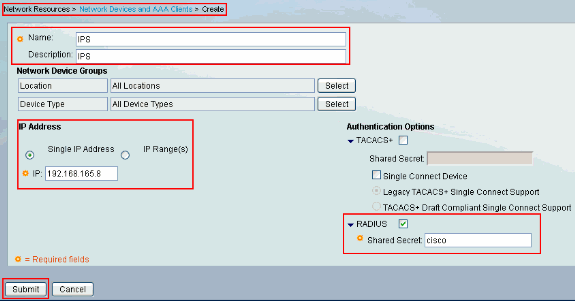

提供有关客户端的必需信息(IPS在此处是客户端),然后单击Submit。这样IPS就可以添加到ACS服务器。详细信息包括IPS的IP地址和RADIUS服务器详细信息。

-

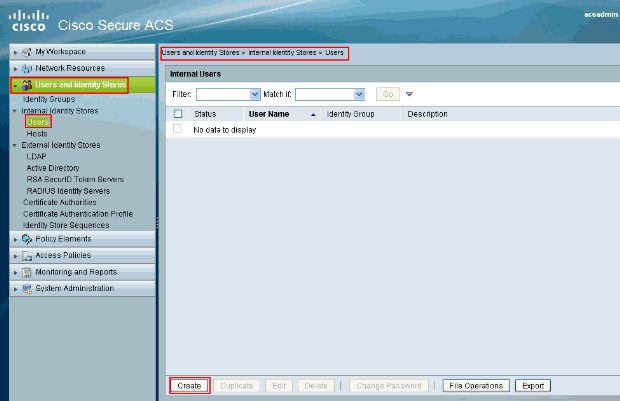

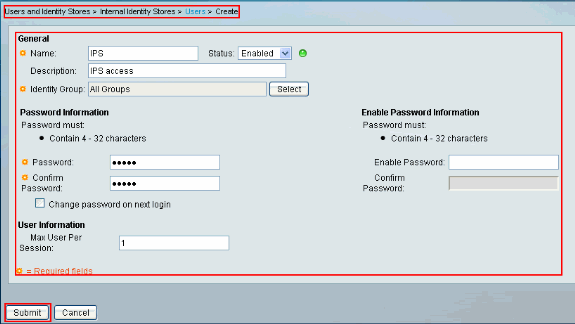

选择Users and Identity stores > Internal Identity Stores > Users,然后单击Create创建新用户。

-

提供名称和密码信息。完成时,请单击 Submit。

验证

使用本部分可确认配置能否正常运行。

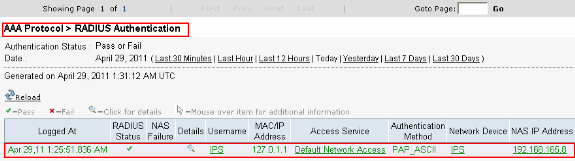

尝试用新创建的用户登录IPS。用户通过身份验证后,在ACS上检查报告。

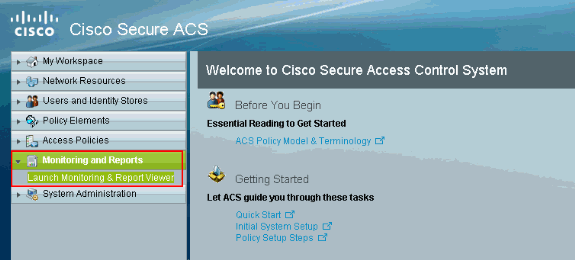

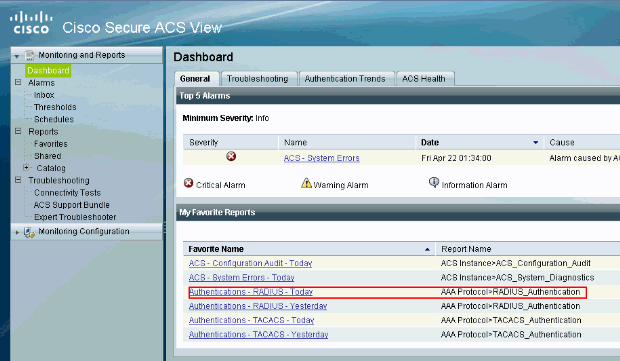

单击Authentications-RADIUS-Today以查看当前报告。

下图显示连接到IPS的用户已由ACS服务器进行身份验证。

命令输出解释程序(仅限注册用户)(OIT) 支持某些 show 命令。使用 OIT 可查看对 show 命令输出的分析。

故障排除

目前没有针对此配置的故障排除信息。

相关信息

修订历史记录

| 版本 | 发布日期 | 备注 |

|---|---|---|

1.0 |

03-May-2011 |

初始版本 |

反馈

反馈