在 UNIX Director 上设置规避

简介

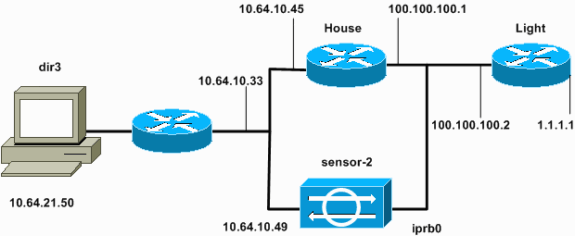

Cisco Intrusion Detection System (IDS) Director和Sensor可用于管理Cisco路由器以进行分流。本文档中配置了传感器(sensor-2),以检测对路由器“House”的攻击,并将此信息传递给指挥交换机“dir3”。 配置后,从路由器“Light”发起攻击(ping大于1024字节,即签名2151,互联网控制消息协议[ICMP]泛洪,即签名2152)。 传感器检测到攻击并将其告知指挥交换机。访问控制列表(ACL)会下载到路由器,以避开来自攻击者的流量。在攻击者host unreachable上显示,在受害者上显示下载的ACL。

先决条件

要求

尝试进行此配置之前,请确保满足以下要求:

-

安装传感器并确保其正常工作。

-

确保嗅探器接口跨越到路由器的外部接口。

使用的组件

本文档中的信息基于以下软件和硬件版本:

-

思科IDS导向器2.2.3

-

思科IDS传感器3.0.5

-

带12.2.6的Cisco IOS®路由器

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您使用的是真实网络,请确保您已经了解所有命令的潜在影响。

规则

有关文件规则的更多信息请参见“ Cisco技术提示规则”。

配置

本部分提供有关如何配置本文档所述功能的信息。

注意:要查找有关本文档中所用命令的其他信息,请使用命令查找工具(仅限注册客户)。

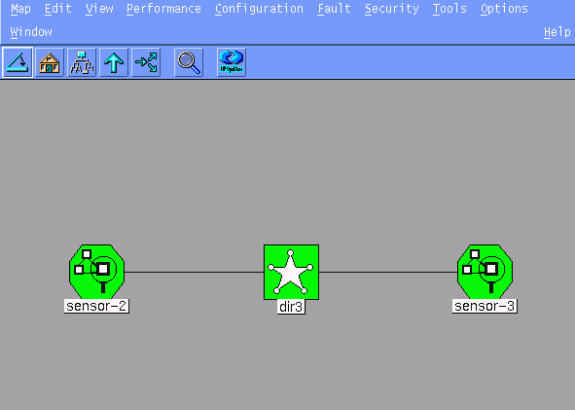

网络图

本文档使用此图所示的网络设置。

配置

本文档使用以下配置。

| 路由器灯 |

|---|

Current configuration : 906 bytes ! version 12.2 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname light ! enable password cisco ! username cisco password 0 cisco ip subnet-zero ! ! ! ip ssh time-out 120 ip ssh authentication-retries 3 ! call rsvp-sync ! ! ! fax interface-type modem mta receive maximum-recipients 0 ! controller E1 2/0 ! ! ! interface FastEthernet0/0 ip address 100.100.100.2 255.255.255.0 duplex auto speed auto ! interface FastEthernet0/1 ip address 1.1.1.1 255.255.255.0 duplex auto speed auto ! ip classless ip route 0.0.0.0 0.0.0.0 100.100.100.1 ip http server ip pim bidir-enable ! ! dial-peer cor custom ! ! line con 0 line 97 108 line aux 0 line vty 0 4 login ! end |

| 路由器 House |

|---|

Current configuration : 2187 bytes ! version 12.2 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname house ! enable password cisco ! ! ! ip subnet-zero ! ! fax interface-type modem mta receive maximum-recipients 0 ! ! ! ! interface FastEthernet0/0 ip address 100.100.100.1 255.255.255.0 !--- After you configure shunning, IDS Sensor puts this line in. ip access-group IDS_FastEthernet0/0_in_1 in duplex auto speed auto ! interface FastEthernet0/1 ip address 10.64.10.45 255.255.255.224 duplex auto speed auto ! ! ! interface FastEthernet4/0 no ip address shutdown duplex auto speed auto ! ip classless ip route 0.0.0.0 0.0.0.0 10.64.10.33 ip route 1.1.1.0 255.255.255.0 100.100.100.2 ip http server ip pim bidir-enable ! ! !--- After you configure shunning, IDS Sensor puts these lines in. ip access-list extended IDS_FastEthernet0/0_in deny ip host 100.100.100.2 any permit ip host 10.64.10.49 any permit ip any any ! snmp-server manager ! call RSVP-sync ! ! mgcp profile default ! dial-peer cor custom ! ! ! ! line con 0 line aux 0 line vty 0 4 password cisco login ! ! end house# |

配置传感器

完成以下步骤以配置传感器。

-

使用用户名root和密码attackTelnet至10.64.10.49。

-

输入sysconfig-sensor。

-

出现提示时,输入配置信息,如本示例所示。

1 - IP Address: 10.64.10.49 2 - IP Netmask: 255.255.255.224 3 - IP Host Name: sensor-2 4 - Default Route 10.64.10.33 5 - Network Access Control 64. 10. 6 - Communications Infrastructure Sensor Host ID: 49 Sensor Organization ID: 900 Sensor Host Name: sensor-2 Sensor Organization Name: cisco Sensor IP Address: 10.64.10.49 IDS Manager Host ID: 50 IDS Manager Organization ID: 900 IDS Manager Host Name: dir3 IDS Manager Organization Name: cisco IDS Manager IP Address: 10.64.21.50 -

出现提示时,保存配置并允许传感器重新启动。

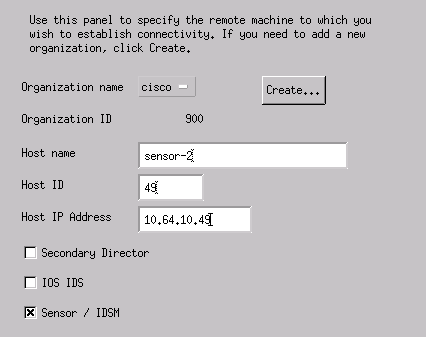

将传感器添加到指挥交换机

完成以下步骤,将传感器添加到指挥交换机中。

-

使用用户名netrangr和密码攻击Telnet至10.64.21.50。

-

输入ovw&以启动HP OpenView。

-

在主菜单中,选择Security > Configure。

-

在配置文件管理实用程序中,选择文件>添加主机,然后单击下一步。

-

下面是如何填写所请求信息的示例。

-

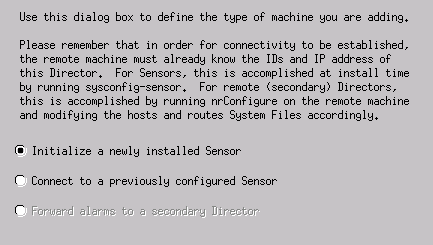

接受计算机类型的默认设置,然后单击Next,如下例所示。

-

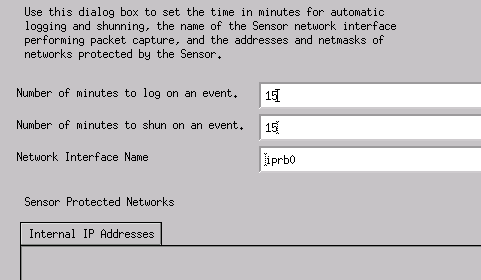

更改日志和shun分钟数,或者保留默认值(如果值可以接受)。将网络接口名称更改为嗅探接口的名称。

在本例中为“iprb0”。 它可以是“spwr0”或其他任何名称,具体取决于传感器类型和连接传感器的方式。

-

单击Next,直到有一个选项可用于单击Finish。

您已成功地将传感器添加到Director中。从主菜单中,应该看到sensor-2,如本例所示。

配置Cisco IOS路由器的避开功能

完成以下步骤,为Cisco IOS路由器配置避开功能。

-

在主菜单中,选择Security > Configure。

-

在配置文件管理实用程序中,突出显示sensor-2,然后双击它。

-

打开Device Management。

-

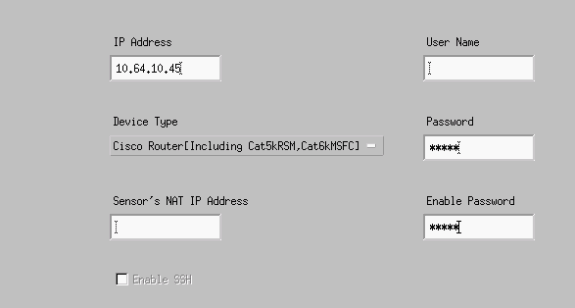

单击Devices > Add,然后输入信息,如本示例所示。单击 OK 继续。

Telnet口令和使能口令与路由器“House”中的口令匹配。

-

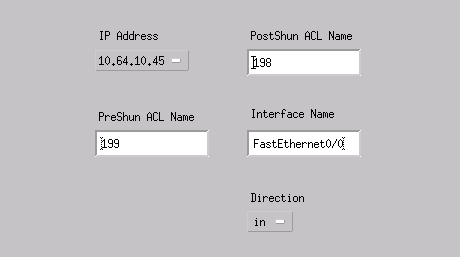

单击Interfaces > Add,输入此信息,然后单击OK继续。

-

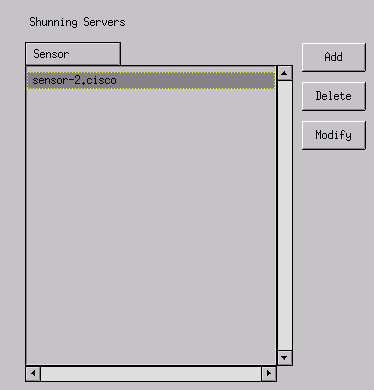

单击Shunning > Add,然后选择sensor-2.cisco作为回避服务器。完成后,关闭“设备管理”窗口。

-

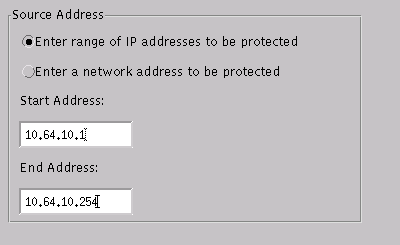

打开Intrusion Detection窗口,然后单击Protected Networks。将范围10.64.10.1到10.64.10.254添加到受保护的网络中,如下例所示。

-

单击Profile > Manual Configuration。

-

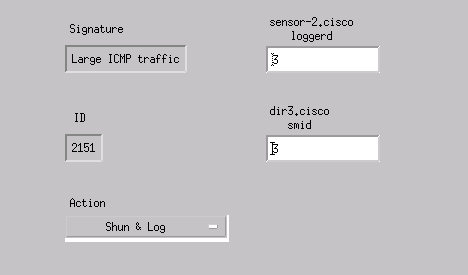

选择Modify Signatures > Large ICMP Traffic,ID为2151。

-

单击Modify,将Action从None更改为Shun & Log,然后单击OK继续。

-

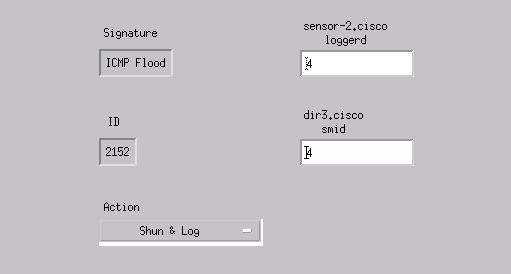

选择ID为2152的ICMP Flood,然后单击Modify。将Action从None更改为Shun & Log,然后单击OK继续。

-

单击OK关闭Intrusion Detection窗口。

-

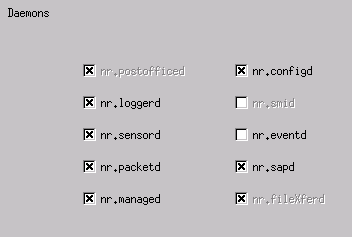

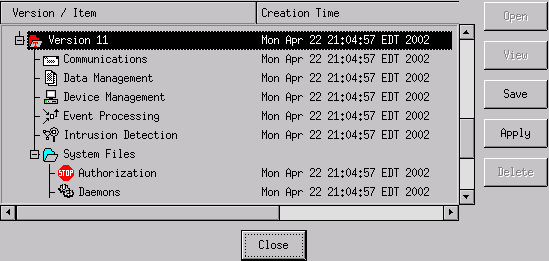

打开System Files文件夹,然后打开Daemons窗口。

确保已启用以下守护程序:

-

单击OK继续,选择刚才修改的版本,然后点击Save,再点击Apply。

等待系统通知您传感器已完成重新启动服务,然后关闭指挥交换机配置的所有窗口。

验证

本部分所提供的信息可用于确认您的配置是否正常工作。

命令输出解释程序工具(仅限注册用户)支持某些 show 命令,使用此工具可以查看对 show 命令输出的分析。

-

show access-list -列出路由器配置中的access-list命令语句。它还列出命中计数,它指示在access-list命令搜索期间元素已匹配的次数。

-

ping -用于诊断基本网络连接。

攻击发起前

在攻击发起之前,发出以下命令。

house#show access-list

Extended IP access list IDS_FastEthernet0/0_in_1

permit ip host 10.64.10.49 any

permit ip any any (12 matches)

house#

light#ping 10.64.10.45

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.64.10.45, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/4 ms

light#

发起攻击和回避

从路由器“Light”攻击受害者“House”。 当ACL生效时,将会看到不可达条目。

light#ping Protocol [ip]: Target IP address: 10.64.10.45 Repeat count [5]: 1000000 Datagram size [100]: 18000 Timeout in seconds [2]: Extended commands [n]: Sweep range of sizes [n]: Type escape sequence to abort. Sending 1000000, 18000-byte ICMP Echos to 10.64.10.45, timeout is 2 seconds: !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! !!!!!!!!!!!!!!U.U.U.U.U.U.U.U.U.U.U.U.U.U.U.U.U.

传感器检测到攻击后,即下载ACL,并且此输出显示在“House”上。

house#show access-list Extended IP access list IDS_FastEthernet0/0_in_0 permit ip host 10.64.10.49 any deny ip host 100.100.100.2 any (459 matches) permit ip any any

在“Light”上仍可以看到不可达,如本例所示。

Light#ping 10.64.10.45 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 10.64.10.45, timeout is 2 seconds: U.U.U Success rate is 0 percent (0/5)

15分钟后,“房子”恢复正常,因为回避被设定为15分钟。

House#show access-list

Extended IP access list IDS_FastEthernet0/0_in_1

permit ip host 10.64.10.49 any

permit ip any any (12 matches)

house#

“轻”可以ping“房子”。

Light#ping 10.64.10.45 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 10.64.10.45, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/4 ms

故障排除

目前没有针对此配置的故障排除信息。

相关信息

修订历史记录

| 版本 | 发布日期 | 备注 |

|---|---|---|

1.0 |

05-Sep-2001 |

初始版本 |

反馈

反馈