用 IDS Director 配置 TCP 复位

简介

本文档介绍如何配置入侵检测系统(IDS,以前称为NetRanger)Director和传感器,以便在尝试的Telnet上将TCP重置发送到包括受管路由器(如果发送的字符串为“testattack”)的地址范围。

先决条件

要求

考虑此配置时,请记住:

-

在执行此配置之前,请安装传感器并验证其是否工作正常。

-

确保嗅探接口跨越受管路由器的外部接口。

使用的组件

本文档中的信息基于以下软件和硬件版本:

-

思科IDS导向器2.2.3

-

思科IDS传感器3.0.5

-

运行软件版本12.2.6的Cisco IOS®路由器

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您使用的是真实网络,请确保您已经了解所有命令的潜在影响。

规则

有关文件规则的更多信息请参见“ Cisco技术提示规则”。

配置

本部分提供有关如何配置本文档所述功能的信息。

注:要查找有关本文档中使用的命令的其他信息,请使用命令查找工具(仅注册客户)。

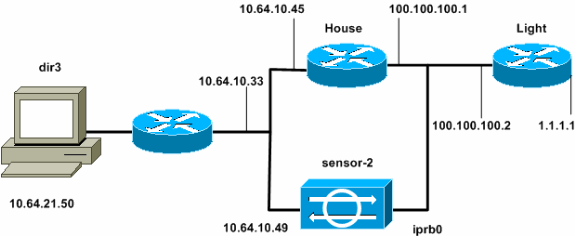

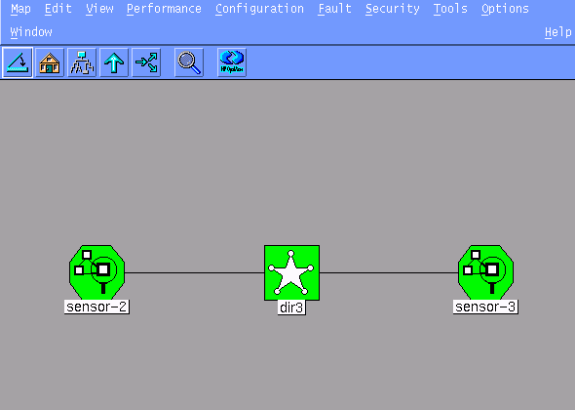

网络图

本文档使用此图所示的网络设置。

配置

本文档使用以下配置。

| 路由器灯 |

|---|

Current configuration : 906 bytes ! version 12.2 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname light ! enable password cisco ! username cisco password 0 cisco ip subnet-zero ! ! ! ip ssh time-out 120 ip ssh authentication-retries 3 ! call rsvp-sync ! ! ! fax interface-type modem mta receive maximum-recipients 0 ! controller E1 2/0 ! ! ! interface FastEthernet0/0 ip address 100.100.100.2 255.255.255.0 duplex auto speed auto ! interface FastEthernet0/1 ip address 1.1.1.1 255.255.255.0 duplex auto speed auto ! interface BRI4/0 no ip address shutdown ! interface BRI4/1 no ip address shutdown ! interface BRI4/2 no ip address shutdown ! interface BRI4/3 no ip address shutdown ! ip classless ip route 0.0.0.0 0.0.0.0 100.100.100.1 ip http server ip pim bidir-enable ! ! dial-peer cor custom ! ! line con 0 line 97 108 line aux 0 line vty 0 4 login ! end |

| 路由器 House |

|---|

Current configuration : 2187 bytes ! version 12.2 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname house ! enable password cisco ! ! ! ip subnet-zero ! ! fax interface-type modem mta receive maximum-recipients 0 ! ! ! ! interface FastEthernet0/0 ip address 100.100.100.1 255.255.255.0 duplex auto speed auto ! interface FastEthernet0/1 ip address 10.64.10.45 255.255.255.224 duplex auto speed auto ! ! ! interface FastEthernet4/0 no ip address shutdown duplex auto speed auto ! ip classless ip route 0.0.0.0 0.0.0.0 10.64.10.33 ip route 1.1.1.0 255.255.255.0 100.100.100.2 ip http server ip pim bidir-enable ! ! ! snmp-server manager ! call rsvp-sync ! ! mgcp profile default ! dial-peer cor custom ! ! ! ! line con 0 line aux 0 line vty 0 4 password cisco login ! ! end house# |

配置传感器

完成以下步骤以配置传感器。

-

使用用户名root和密码攻击Telnet至10.64.10.49(IDS传感器)(IDS Sensor)。

-

键入sysconfig-sensor。

-

出现提示时,输入配置信息,如本示例所示:

1 - IP Address: 10.64.10.49 2 - IP Netmask: 255.255.255.224 3 - IP Host Name: sensor-2 4 - Default Route: 10.64.10.33 5 - Network Access Control 64. 10. 6 - Communications Infrastructure Sensor Host ID: 49 Sensor Organization ID: 900 Sensor Host Name: sensor-2 Sensor Organization Name: cisco Sensor IP Address: 10.64.10.49 IDS Manager Host ID: 50 IDS Manager Organization ID: 900 IDS Manager Host Name: dir3 IDS Manager Organization Name: cisco IDS Manager IP Address: 10.64.21.50 -

出现提示时,保存配置并允许传感器重新启动。

将传感器添加到指挥交换机

完成以下步骤,将传感器添加到指挥交换机。

-

使用用户名netrangr和密码攻击Telnet至10.64.21.50(IDS Director)(IDS Director)。

-

键入ovw&以启动HP OpenView。

-

从主菜单,转到安全>配置。

-

在配置文件管理实用程序中,转到文件>添加主机,然后单击下一步。

-

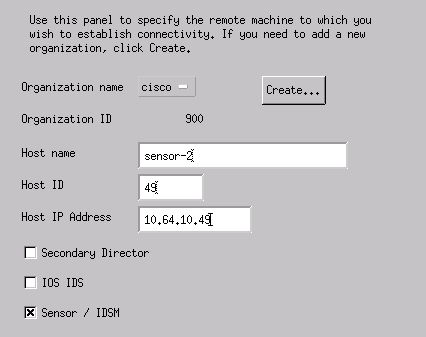

填写传感器主机信息,如本示例所示。单击 Next。

-

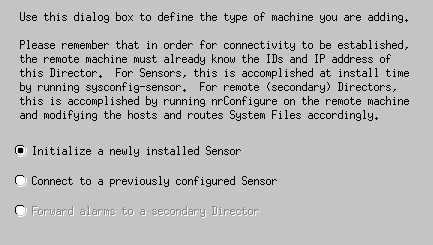

接受计算机类型的默认设置,然后单击Next,如本示例所示。

-

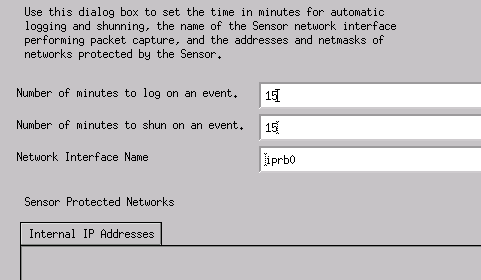

您可以更改日志和避开分钟数,也可以接受默认值。但是,必须将网络接口名称更改为嗅探接口的名称。在本例中,它为“iprb0”。 它可以是“spwr0”或其它任何选项,具体取决于传感器类型和传感器连接方式。

-

继续单击“Next”,然后单击“Finish”将传感器添加到指挥交换机中。现在,您应该从主菜单中看到sensor-2,如本例所示。

为Cisco IOS路由器配置TCP重置

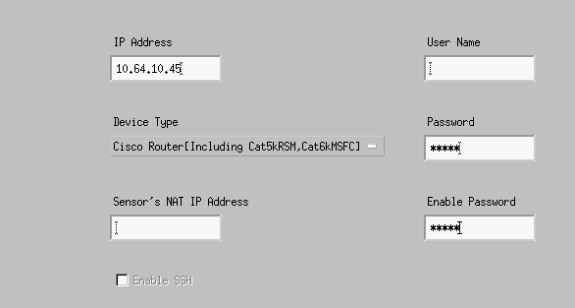

完成以下步骤,为Cisco IOS路由器配置TCP重置。

-

在主菜单中,转到安全>配置。

-

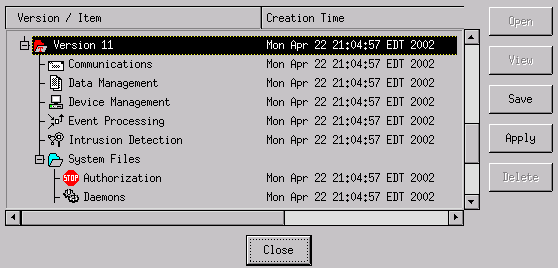

在“Configuration File Management Utility(配置文件管理实用程序)”中,选中“Sensor-2(传感器2)” ,然后双击它。

-

打开设备管理。

-

单击Devices > Add。输入设备信息,如以下示例所示。单击 OK 继续。Telnet和使能口令均为Cisco。

-

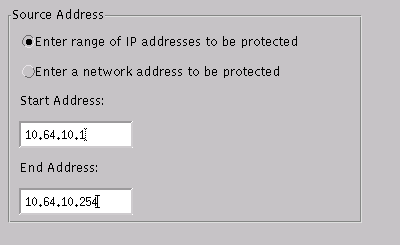

打开“入侵检测”(Intrusion Detection)窗口,然后单击“受保护网络”。将从10.64.10.1到10.64.10.254的地址范围添加到受保护的网络中。

-

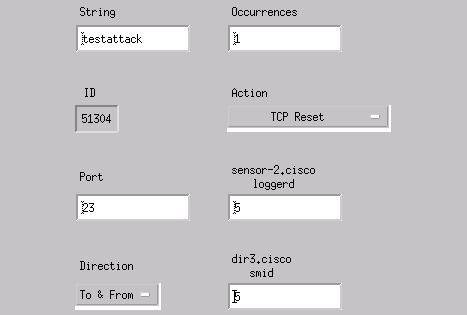

单击“Profile(配置文件)”并选择“Manual Configuration(手动配置)”。接下来,单击“修改签名”。选择ID为8000的“匹配字符串”。单击Expand > Add以添加名为testattack的新字符串。输入字符串信息(如本例所示),然后单击“确定”继续操作。

-

您已完成此部分配置。单击OK关闭“Intrusion Detection”窗口。

-

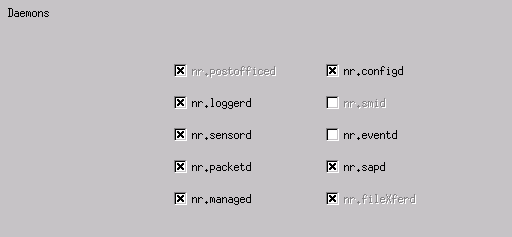

打开“系统文件”文件夹,然后打开“守护程序”窗口。确保启用了以下守护程序:

-

单击 OK 继续。

-

选择您刚修改的版本,单击保存,然后应用。等待系统告知您传感器已完成重新启动服务,然后关闭Director Configuration的所有窗口。

发起攻击和 TCP 复位

从Router Light Telnet至Router House并键入testatck。一旦您按Space或Enter键,您的Telnet会话就会重置。您将连接到Router House。

light#telnet 10.64.10.45 Trying 10.64.10.45 ... Open User Access Verification Password: house>en Password: house#testattack [Connection to 10.64.10.45 closed by foreign host] !--- Telnet session has been reset because the !--- signature testattack was triggered.

验证

当前没有可用于此配置的验证过程。

故障排除

本部分提供的信息可用于对配置进行故障排除。

使用用户名root和密码攻击,Telnet至10.64.10.49(传感器)。键入 cd /usr/nr/etc。键入cat packetd.conf。如果为testattack正确设置了TCP重置,则Action Codes字段中应显示四(4)个。这表示TCP重置,如本例所示。

netrangr@sensor-2:/usr/nr/etc >cat packetd.conf | grep "testattack" RecordOfStringName 51304 23 3 1 "testattack" SigOfStringMatch 51304 4 5 5 # "testattack"

如果在签名中意外将操作设置为“无”,则在“操作代码”字段中将看到零(0)。这表示没有如本例所示的操作。

netrangr@sensor-2:/usr/nr/etc >cat packetd.conf | grep "testattack" RecordOfStringName 51304 23 3 1 "testattack" SigOfStringMatch 51304 0 5 5 # "testattack"

TCP重置从传感器的嗅探接口发送。如果有交换机将传感器接口连接到受管路由器的外部接口,则在交换机中使用set span 命令进行配置时,请使用以下语法:

set span

both inpkts enable

banana (enable) set span 2/12 3/6 both inpkts enable Overwrote Port 3/6 to monitor transmit/receive traffic of Port 2/12 Incoming Packets enabled. Learning enabled. Multicast enabled. banana (enable) banana (enable) banana (enable) show span Destination : Port 3/6 !--- Connect to sniffing interface of the Sensor. Admin Source : Port 2/12 !--- Connect to FastEthernet0/0 of Router House. Oper Source : Port 2/12 Direction : transmit/receive Incoming Packets: enabled Learning : enabled Multicast : enabled

相关信息

修订历史记录

| 版本 | 发布日期 | 备注 |

|---|---|---|

1.0 |

08-Oct-2018 |

初始版本 |

反馈

反馈