PIX 6.x :静态寻址的PIX防火墙和动态寻址的带NAT的IOS路由器之间的动态IPSec配置示例

Contents

Introduction

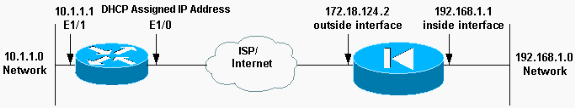

本文档对于如何使 PIX 接受动态 IPsec 连接提供了一个示例配置。如果专用网络 10.1.1.x 接入 Internet,则远程路由器将执行网络地址转换 (NAT)。从10.1.1.x的数据流到在PIX后的专用网络192.168.1.x从NAT进程被排除。路由器可以发起到 PIX 的连接,但 PIX 无法发起到路由器的连接。

此配置使用 PIX 防火墙与 Cisco IOS® 路由器之间创建动态 IPsec LAN 到 LAN (L2L) 隧道,这些隧道在其公共接口(外部接口)上接收动态 IP 地址。动态主机配置协议 (DHCP) 提供一种机制,以便动态地从服务提供商 (ISP) 分配 IP 地址。这样,当主机不再需要这些 IP 地址时,就可以重用它们。

有关路由器从运行 6.x 版软件的 PIX 安全设备接受动态 IPsec 连接的情况的详细信息,请参阅路由器到 PIX 的动态到静态 IPsec(含 NAT)配置示例。

要启用 PIX/ASA 安全设备以接受来自 Cisco IOS 路由器的动态 IPsec 连接,请参阅静态 IOS 路由器和使用 NAT 的动态 PIX/ASA 7.x 之间 IPsec 配置示例。

要了解有关 PIX/ASA 安全设备运行 7.x 及更高软件版本的同一方案的详细信息,请参阅对 NAT 配置静态 PIX/ASA 7.x 和动态 IOS 路由器之间的 IPsec 的示例。

Prerequisites

Requirements

There are no specific requirements for this document.

Components Used

本文档中的信息基于以下软件和硬件版本:

-

Cisco IOS Software Release 12.4

-

Cisco PIX 防火墙软件 6.3.1 版

-

Cisco Secure PIX 防火墙 515E

-

Cisco 7206 Router

The information in this document was created from the devices in a specific lab environment.All of the devices used in this document started with a cleared (default) configuration.If your network is live, make sure that you understand the potential impact of any command.

Conventions

Refer to Cisco Technical Tips Conventions for more information on document conventions.

Configure

本部分提供有关如何配置本文档所述功能的信息。

Note: 有关本文档所用命令的详细信息,请使用命令查找工具(仅限注册用户)。

Network Diagram

本文档使用此网络设置。

配置

本文档使用以下配置。

Verify

Use this section to confirm that your configuration works properly.

命令输出解释程序(仅限注册用户)(OIT) 支持某些 show 命令。使用 OIT 可查看对 show 命令输出的分析。

可以在 PIX 上和路由器上运行以下这些 show 命令。

-

show crypto isakmp sa — 显示对等体上的所有当前 IKE 安全关联 (SA)。

-

show crypto ipsec sa - 显示当前 (IPsec) SA 所采用的设置。

-

show crypto engine connections active - 显示有关加密和解密数据包(仅限路由器)的当前连接和信息。

必须在两个对等体上都清除 SA。

-

在配置模式下执行以下 PIX 命令。

-

clear crypto isakmp sa — 清除第 1 阶段 SA。

-

clear crypto ipsec sa - 清除第 2 阶段的 SA。

-

-

在启用模式下执行以下路由器命令。

-

clear crypto isakmp - 清除第 1 阶段的 SA。

-

clear crypto sa - 清除第 2 阶段的 SA。

-

Troubleshoot

本部分提供的信息可用于对配置进行故障排除。

故障排除命令

命令输出解释程序(仅限注册用户)(OIT) 支持某些 show 命令。使用 OIT 可查看对 show 命令输出的分析。

Note: 使用 debug 命令之前,请参阅有关 Debug 命令的重要信息。

-

show crypto isakmp sa - 显示对等体上的所有当前 IKE SA。

-

show crypto ipsec sa - 显示当前 (IPsec) SA 所采用的设置。

-

show crypto engine connections active - 显示有关加密和解密数据包(仅限路由器)的当前连接和信息。

反馈

反馈