Configurar o ASR9k TACACS com o servidor Cisco Secure ACS 5.x

Opções de download

Linguagem imparcial

O conjunto de documentação deste produto faz o possível para usar uma linguagem imparcial. Para os fins deste conjunto de documentação, a imparcialidade é definida como uma linguagem que não implica em discriminação baseada em idade, deficiência, gênero, identidade racial, identidade étnica, orientação sexual, status socioeconômico e interseccionalidade. Pode haver exceções na documentação devido à linguagem codificada nas interfaces de usuário do software do produto, linguagem usada com base na documentação de RFP ou linguagem usada por um produto de terceiros referenciado. Saiba mais sobre como a Cisco está usando a linguagem inclusiva.

Sobre esta tradução

A Cisco traduziu este documento com a ajuda de tecnologias de tradução automática e humana para oferecer conteúdo de suporte aos seus usuários no seu próprio idioma, independentemente da localização. Observe que mesmo a melhor tradução automática não será tão precisa quanto as realizadas por um tradutor profissional. A Cisco Systems, Inc. não se responsabiliza pela precisão destas traduções e recomenda que o documento original em inglês (link fornecido) seja sempre consultado.

Contents

Introdução

Este documento descreve a configuração do ASR 9000 Series Aggregation Services Router (ASR) para autenticação e autorização via TACACS+ com o servidor Cisco Secure Access Control Server (ACS) 5.x.

Este exemplo mostra a implementação do modelo administrativo de autorização baseada em tarefas usado para controlar o acesso do usuário no sistema do software Cisco IOS XR. As principais tarefas necessárias para implementar a autorização baseada em tarefas envolvem como configurar grupos de usuários e grupos de tarefas. Os grupos de usuários e de tarefas são configurados através do conjunto de comandos do software Cisco IOS XR usado para serviços de Autenticação, Autorização e Contabilização (AAA - Authentication, Authorization and Accounting). Os comandos de autenticação são usados para verificar a identidade de um usuário ou entidade de segurança. Os comandos de autorização são usados para verificar se um usuário autenticado (ou principal) recebeu permissão para executar uma tarefa específica. Os comandos de contabilização são usados para o registro de sessões e para criar uma trilha de auditoria, registrando determinadas ações geradas pelo usuário ou pelo sistema.

Pré-requisitos

Requisitos

A Cisco recomenda que você tenha conhecimento destes tópicos:

- Implantação e configuração básica do ASR 9000

- Implantação e configuração do ACS 5.x.

- protocolo TACACS+

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

- ASR 9000 com software Cisco IOS XR, versão 4.3.4

- Cisco Secure ACS 5.7

As informações apresentadas neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se sua rede estiver ativa, certifique-se de que você compreende o impacto potencial de qualquer alteração de configuração.

Configuração

Componentes predefinidos no IOS XR

Existem grupos de usuários e grupos de tarefas predefinidos no IOS XR. O administrador pode usar esses grupos predefinidos ou definir grupos personalizados de acordo com o requisito.

Grupos de usuários predefinidos

Estes grupos de usuários são predefinidos no IOS XR:

| Grupo de usuários | Privilégios |

|---|---|

| suporte da cisco | Recursos de depuração e solução de problemas (normalmente, usados pelo pessoal do Suporte Técnico da Cisco). |

| netadmin | Configurar protocolos de rede, como o OSPF (Open Shortest Path First) (geralmente usado por administradores de rede). |

| operador | Executar atividades de monitoramento diárias e ter direitos de configuração limitados. |

| root-lr | Exibir e executar todos os comandos em um único RP. |

| sistema raiz | Exibir e executar todos os comandos para todos os RPs no sistema. |

| sysadmin | Execute tarefas de administração do sistema para o roteador, como manter onde os dumps principais estão armazenados ou configurar o relógio do Network Time Protocol (NTP). |

| serviceadmin | Executar tarefas de administração de serviços, como Session Border Controller (SBC). |

O grupo de usuários do sistema raiz tem autorização predefinida, isto é, é totalmente responsável pelos recursos gerenciados pelo usuário do sistema raiz e por determinadas responsabilidades em outros serviços.

Use estes comandos para verificar os grupos de usuários predefinidos:

RP/0/RSP1/CPU0:ASR9k#show aaa usergroup ? | Output Modifiers root-lr Name of the usergroup netadmin Name of the usergroup operator Name of the usergroup sysadmin Name of the usergroup root-system Name of the usergroup serviceadmin Name of the usergroup cisco-support Name of the usergroup WORD Name of the usergroup <cr>

Grupos de Tarefas Predefinidos

Esses grupos de tarefas predefinidos estão disponíveis para uso dos administradores, normalmente para a configuração inicial:

- cisco-support: tarefas do pessoal de suporte da Cisco

- netadmin: tarefas do administrador de rede

- Operador: tarefas correntes do operador (para fins de demonstração)

- root-lr: tarefas do administrador do roteador de domínio seguro

- sistema raiz: tarefas de administrador em todo o sistema

- sysadmin: Tarefas de administrador do sistema

- serviceadmin: tarefas de administração de serviços, por exemplo, SBC

Use estes comandos para verificar os grupos de tarefas predefinidos:

RP/0/RSP1/CPU0:ASR9k#show aaa taskgroup ? | Output Modifiers root-lr Name of the taskgroup netadmin Name of the taskgroup operator Name of the taskgroup sysadmin Name of the taskgroup root-system Name of the taskgroup serviceadmin Name of the taskgroup cisco-support Name of the taskgroup WORD Name of the taskgroup <cr>

Use este comando para verificar as tarefas suportadas:

RP/0/RSP1/CPU0:ASR9k#show aaa task supported

Aqui está a lista de tarefas suportadas:

| AAA |

Acl |

Admin |

Ancp |

ATM |

serviços básicos |

Bcdl |

Bfd |

bgp |

| Inicialização |

Pacote |

call-home |

Cdp |

CEF |

Cgn |

suporte da cisco |

config-mgmt |

serviços de configuração |

| Criptografia |

DIAG |

Não permitido |

Fatores Comerciais |

Dwdm |

Eem |

EIGRP |

serviços de Ethernet |

ext-access |

| Malha |

gerenciador de falhas |

Sistema de arquivos |

Firewall |

FR |

Hdlc |

serviços de host |

Hsrp |

interface |

| Inventário |

ip-services |

IPv4 |

IPv6 |

Isis |

L2VPN |

Li |

Lisp |

registro |

| Lpts |

Monitor |

mpls-ldp |

mpls-static |

mpls-te |

Multicast |

Netflow |

Rede |

nps |

| OSPF |

Ouni |

Pbr |

pkg-mgmt |

pos-dpt |

PPP |

Qos |

Rcmd |

costela |

| Rip |

root-lr |

sistema raiz |

route-map |

política de rota |

Sbc |

Snmp: |

SONET-SDH |

estático |

| Sysmgr |

Sistema |

Transporte |

tty-access |

Túnel |

Universal |

Vlan |

VPDN |

vrrp |

Cada uma das tarefas mencionadas acima pode ser fornecida com qualquer uma dessas permissões ou com todas elas.

| Ler |

Especifica uma designação que permite somente uma operação de leitura. |

| Gravar |

Especifica uma designação que permite uma operação de alteração e implicitamente permite uma operação de leitura. |

| Execute |

Especifica uma designação que permite uma operação de acesso; por exemplo, ping e Telnet. |

| Debug |

Especifica uma designação que permite uma operação de depuração. |

Componentes definidos pelo usuário no IOS XR

Grupos de usuários definidos pelo usuário

O administrador pode configurar seus próprios grupos de usuários para atender a necessidades específicas. Aqui está o exemplo de configuração:

RP/0/RSP1/CPU0:ASR9k(config)#usergroup TAC-Defined RP/0/RSP1/CPU0:ASR9k(config-ug)#taskgroup operator RP/0/RSP1/CPU0:ASR9k(config-ug)#commit

Grupos de Tarefas Definidos pelo Usuário

O administrador pode configurar seus próprios grupos de tarefas para atender a necessidades específicas. Aqui está o exemplo de configuração:

RP/0/RSP1/CPU0:ASR9k(config)#taskgroup TAC-Defined-TASK RP/0/RSP1/CPU0:ASR9k(config-tg)#task ? debug Specify a debug-type task ID execute Specify a execute-type task ID read Specify a read-type task ID write Specify a read-write-type task ID RP/0/RSP1/CPU0:ASR9k(config-tg)#task read aaa RP/0/RSP1/CPU0:ASR9k(config-tg)#task write aaa RP/0/RSP1/CPU0:ASR9k(config-tg)#task execute aaa RP/0/RSP1/CPU0:ASR9k(config-tg)#task debug aaa RP/0/RSP1/CPU0:ASR9k(config-tg)#task read acl RP/0/RSP1/CPU0:ASR9k(config-tg)#task write acl RP/0/RSP1/CPU0:ASR9k(config-tg)#task execute acl RP/0/RSP1/CPU0:ASR9k(config-tg)#commit RP/0/RSP1/CPU0:ASR9k#show aaa taskgroup TAC-Defined-TASK Task group 'TAC-Defined-TASK' Task IDs included directly by this group: Task: aaa : READ WRITE EXECUTE DEBUG Task: acl : READ WRITE EXECUTE Task group 'TAC-Defined-TASK' has the following combined set of task IDs (including all inherited groups): Task: aaa : READ WRITE EXECUTE DEBUG Task: acl : READ WRITE EXECUTE

Se não tiver certeza de como localizar o grupo de tarefas e a permissão necessários para determinado comando, você poderá usar o comando describe para localizá-lo. Aqui está um exemplo:

Exemplo 1:

RP/0/RSP1/CPU0:ASR9k#describe show aaa usergroup Package: ..... User needs ALL of the following taskids: aaa (READ) RP/0/RSP1/CPU0:ASR9k#

Para permitir que um usuário execute o comando show aaa usergroup, você precisa permitir esta linha no grupo de tarefas:

tarefa lida aaa

Exemplo 2:

RP/0/RSP1/CPU0:ASR9k(config)#describe aaa authentication login default group tacacs+ Package: ..... User needs ALL of the following taskids: aaa (READ WRITE) RP/0/RSP1/CPU0:ASR9k(config)#

Para permitir que um usuário execute o comando aaa authentication login default group tacacs+ no modo de configuração, você precisa permitir esta linha no grupo de tarefas:

tarefa leitura gravação aaa

Você pode definir o grupo de usuários que pode importar vários grupos de tarefas. Aqui está o exemplo de configuração:

RP/0/RSP1/CPU0:ASR9k#show aaa usergroup TAC-Defined Tue Feb 16 00:50:56.799 UTC User group 'TAC-Defined' Inherits from task group 'operator' User group 'TAC-Defined' has the following combined set of task IDs (including all inherited groups): Task: basic-services : READ WRITE EXECUTE DEBUG Task: cdp : READ Task: diag : READ Task: ext-access : READ EXECUTE Task: logging : READ RP/0/RSP1/CPU0:ASR9k#conf t RP/0/RSP1/CPU0:ASR9k(config)#usergroup TAC-Defined RP/0/RSP1/CPU0:ASR9k(config-ug)#taskgroup TAC-Defined-TASK RP/0/RSP1/CPU0:ASR9k(config-ug)#commit RP/0/RSP1/CPU0:ASR9k#show aaa usergroup TAC-Defined Tue Feb 16 00:51:31.494 UTC User group 'TAC-Defined' Inherits from task group 'operator' Inherits from task group 'TAC-Defined-TASK' User group 'TAC-Defined' has the following combined set of task IDs (including all inherited groups): Task: aaa : READ WRITE EXECUTE DEBUG Task: acl : READ WRITE EXECUTE Task: basic-services : READ WRITE EXECUTE DEBUG Task: cdp : READ Task: diag : READ Task: ext-access : READ EXECUTE Task: logging : READ

Configuração de AAA no roteador

Defina um servidor TACACS no roteador:

Aqui você define o endereço IP do servidor ACS como o servidor tacacs com a chave cisco

RP/0/RSP1/CPU0:ASR9k(config)#tacacs-server host 10.106.73.233 port 49 RP/0/RSP1/CPU0:ASR9k(config-tacacs-host)#key 0 cisco RP/0/RSP1/CPU0:ASR9k(config-tacacs-host)#commit ! tacacs-server host 10.106.73.233 port 49 key 7 14141B180F0B !

Aponte a autenticação e a autorização para o servidor TACACS externo.

#aaa authentication login default group tacacs+ local #aaa authorization exec default group tacacs+ local

Autorização de comando (opcional):

#aaa authorization commands default group tacacs+

Aponte a contabilidade para o servidor externo (Opcional).

#aaa accounting commands default start-stop group tacacs+ #aaa accounting update newinfo

Configuração do servidor ACS

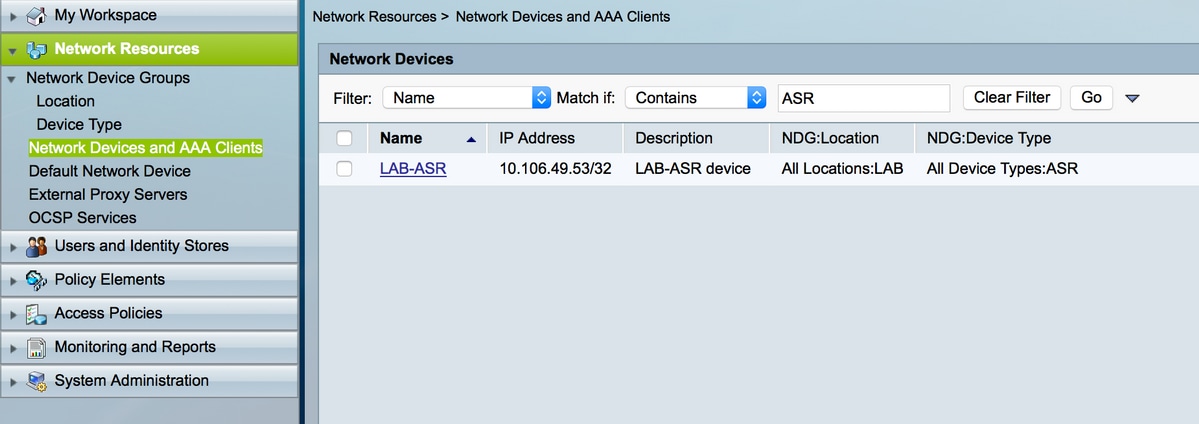

Etapa 1. Para definir o IP do roteador na lista de clientes AAA no servidor ACS, navegue para Network Resources > Network Devices e AAA Clients, conforme mostrado na imagem. Neste exemplo, você define cisco como Shared Secret conforme configurado no ASR.

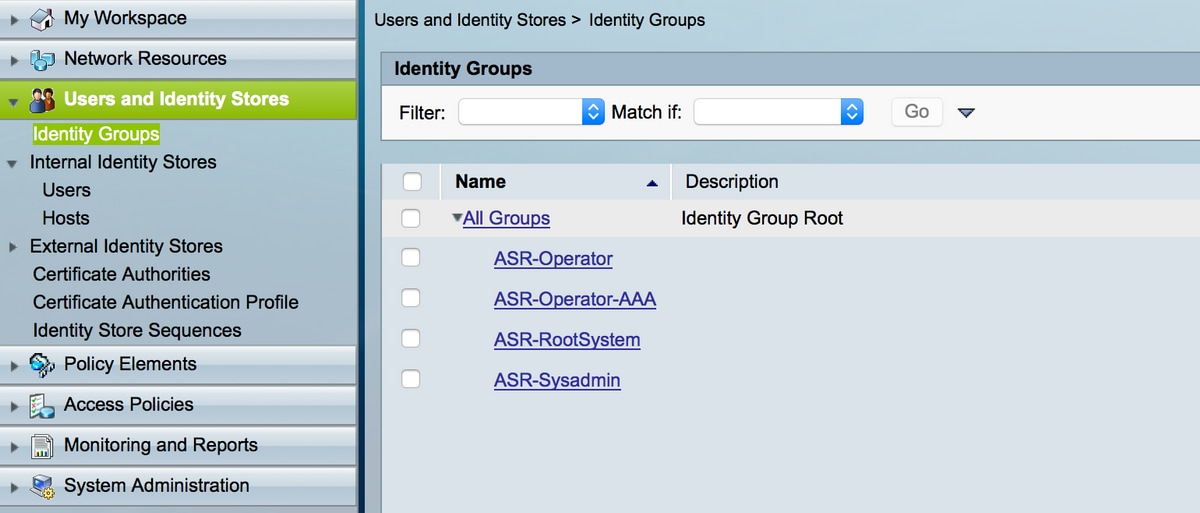

Etapa 2. Defina os grupos de usuários conforme sua necessidade. No exemplo, como mostrado nesta imagem, você usa quatro grupos.

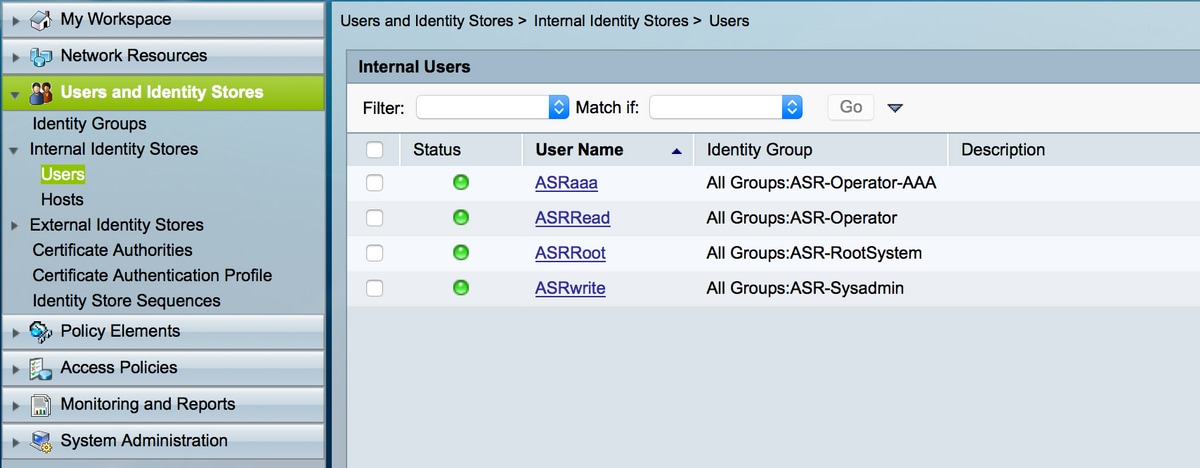

Etapa 3. Como mostrado na imagem, crie os usuários e mapeie-os para o respectivo grupo de usuários criado acima.

Observação: neste exemplo, os usuários internos do ACS para autenticação são usados; se você quiser usar os usuários criados nos repositórios de identidade externos, poderá usá-los também. Neste exemplo, os usuários de origem de identidade externa não são cobertos. .

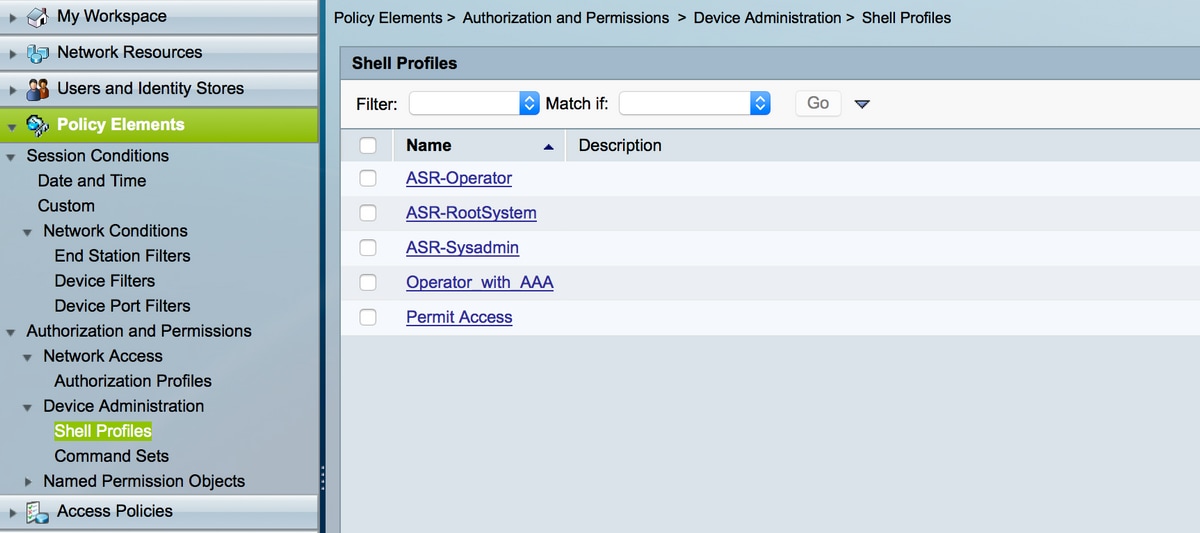

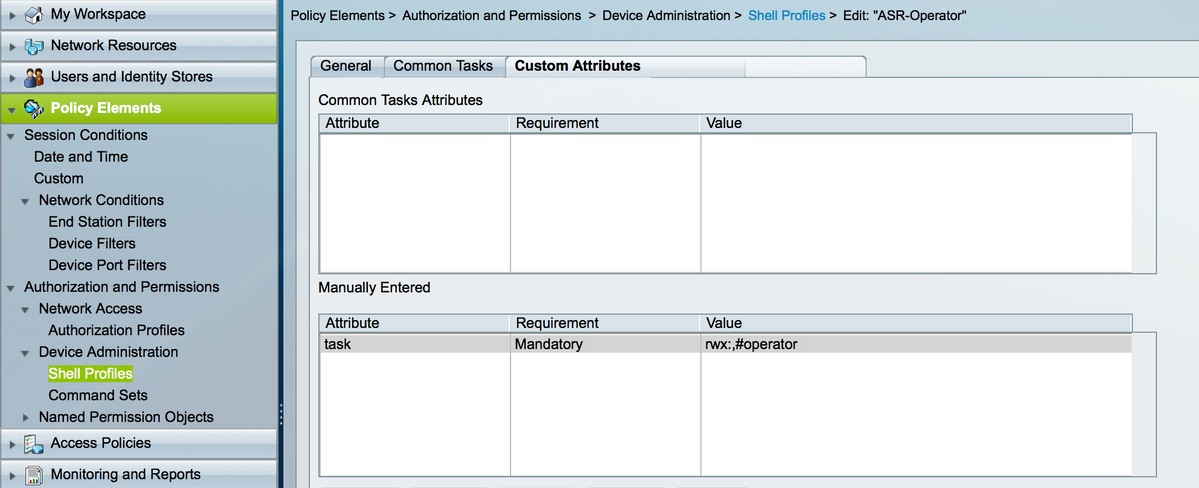

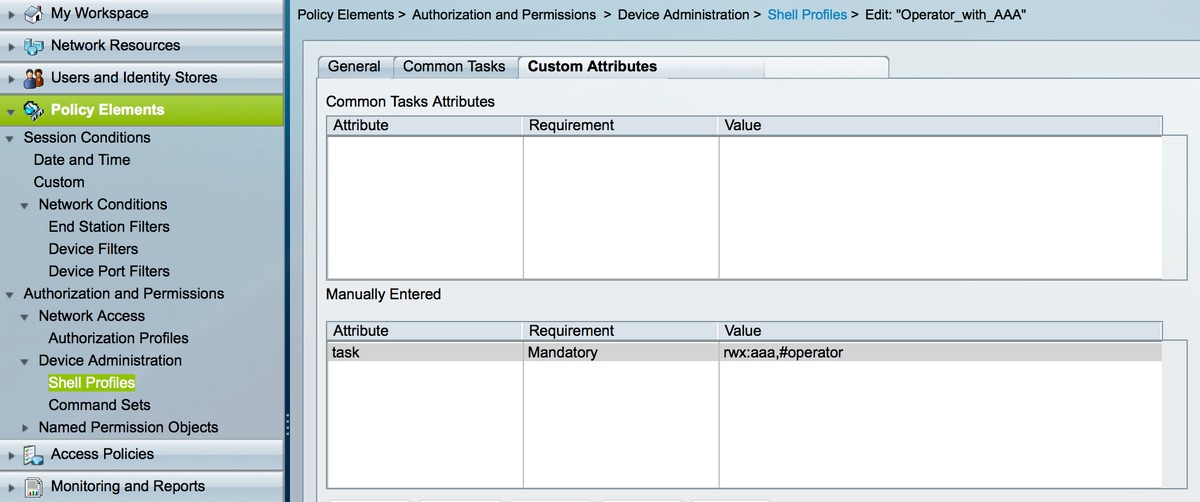

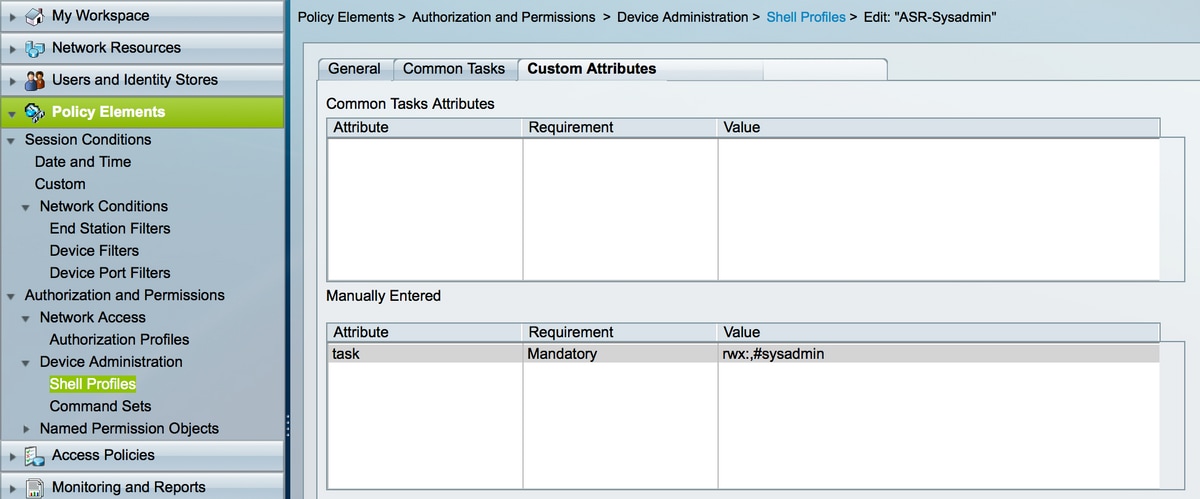

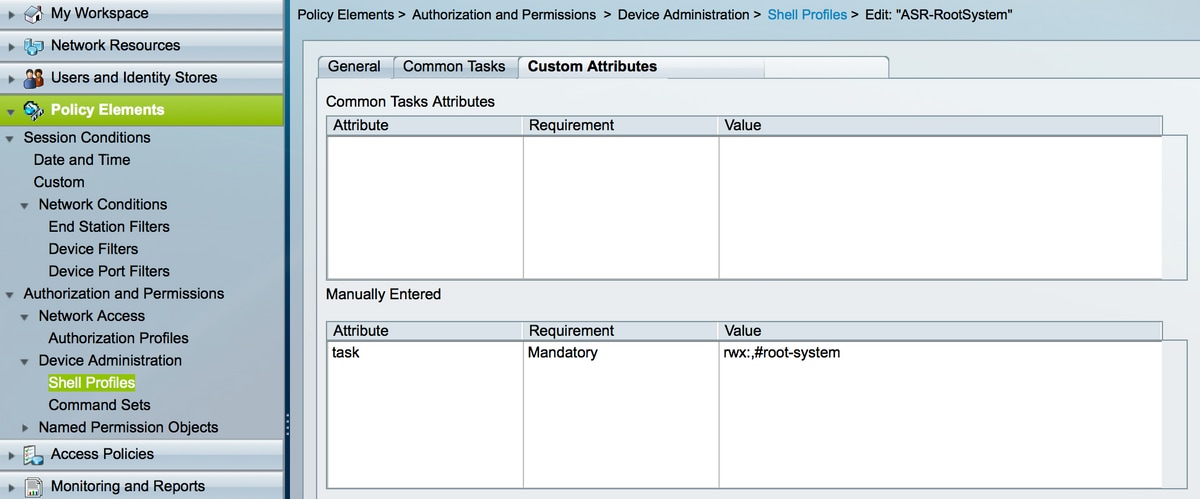

Etapa 4. Defina o perfil Shell que você deseja enviar para os respectivos usuários.

No perfil de shell já criado, você configura o para enviar os respectivos grupos de tarefas como mostrado na imagem.

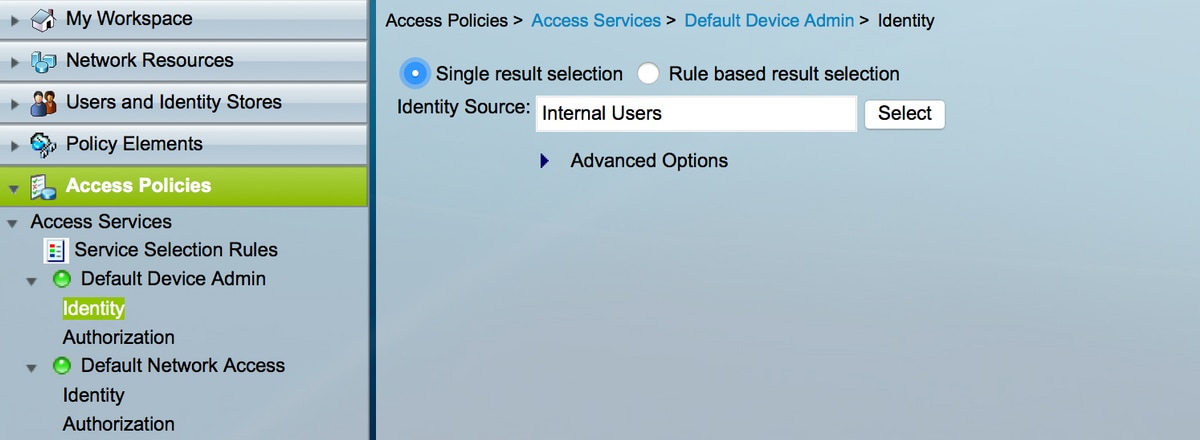

Etapa 5. Defina a política de acesso. A autenticação é feita contra os usuários internos.

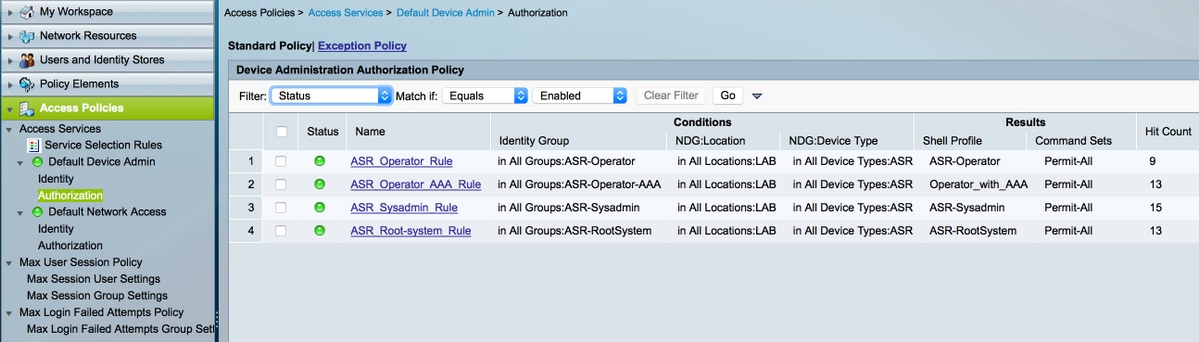

Etapa 6. Configure a autorização com base no requisito usando os grupos de identidade de usuário criados anteriormente e mapeie os respectivos perfis de shell, como mostrado na imagem.

Verificar

Operador

Para fazer login, o nome de usuário asrread é usado. Estes são os comandos de verificação.

username: ASRread password: RP/0/RSP1/CPU0:ASR9k#show user ASRread RP/0/RSP1/CPU0:ASR9k#show user group operator RP/0/RSP1/CPU0:ASR9k#show user tasks Task: basic-services : READ WRITE EXECUTE DEBUG Task: cdp : READ Task: diag : READ Task: ext-access : READ EXECUTE Task: logging : READ

Operador com AAA

Para fazer login, o nome de usuário asraaa é usado. Estes são os comandos de verificação.

Observação: asraaa é a tarefa do operador enviada do servidor TACACS junto com as permissões de leitura, gravação e execução da tarefa aaa.

username: asraaa

password:

RP/0/RSP1/CPU0:ASR9k#sh user

asraaa

RP/0/RSP1/CPU0:ASR9k#sh user group

operator

RP/0/RSP1/CPU0:ASR9k#sh user tasks

Task: aaa : READ WRITE EXECUTE

Task: basic-services : READ WRITE EXECUTE DEBUG

Task: cdp : READ

Task: diag : READ

Task: ext-access : READ EXECUTE

Task: logging : READ

Administrador do sistema

Para fazer login, o nome de usuário asrwrite é usado. Estes são os comandos de verificação.

username: asrwrite password: RP/0/RSP1/CPU0:ASR9k#sh user asrwrite RP/0/RSP1/CPU0:ASR9k#sh user group sysadmin RP/0/RSP1/CPU0:ASR9k#sh user tasks Task: aaa : READ Task: acl : READ WRITE EXECUTE DEBUG Task: admin : READ Task: ancp : READ Task: atm : READ Task: basic-services : READ WRITE EXECUTE DEBUG Task: bcdl : READ Task: bfd : READ Task: bgp : READ Task: boot : READ WRITE EXECUTE DEBUG Task: bundle : READ Task: call-home : READ Task: cdp : READ WRITE EXECUTE DEBUG Task: cef : READ Task: cgn : READ Task: config-mgmt : READ WRITE EXECUTE DEBUG Task: config-services : READ WRITE EXECUTE DEBUG Task: crypto : READ WRITE EXECUTE DEBUG Task: diag : READ WRITE EXECUTE DEBUG Task: drivers : READ Task: dwdm : READ Task: eem : READ WRITE EXECUTE DEBUG Task: eigrp : READ Task: ethernet-services : READ --More-- (output omitted )

Sistema raiz

Para fazer login, o nome de usuário asrroot é usado. Estes são os comandos de verificação.

username: asrroot password: RP/0/RSP1/CPU0:ASR9k#show user asrroot RP/0/RSP1/CPU0:ASR9k#show user group root-system RP/0/RSP1/CPU0:ios#show user tasks Task: aaa : READ WRITE EXECUTE DEBUG Task: acl : READ WRITE EXECUTE DEBUG Task: admin : READ WRITE EXECUTE DEBUG Task: ancp : READ WRITE EXECUTE DEBUG Task: atm : READ WRITE EXECUTE DEBUG Task: basic-services : READ WRITE EXECUTE DEBUG Task: bcdl : READ WRITE EXECUTE DEBUG Task: bfd : READ WRITE EXECUTE DEBUG Task: bgp : READ WRITE EXECUTE DEBUG Task: boot : READ WRITE EXECUTE DEBUG Task: bundle : READ WRITE EXECUTE DEBUG Task: call-home : READ WRITE EXECUTE DEBUG Task: cdp : READ WRITE EXECUTE DEBUG Task: cef : READ WRITE EXECUTE DEBUG Task: cgn : READ WRITE EXECUTE DEBUG Task: config-mgmt : READ WRITE EXECUTE DEBUG Task: config-services : READ WRITE EXECUTE DEBUG Task: crypto : READ WRITE EXECUTE DEBUG Task: diag : READ WRITE EXECUTE DEBUG Task: drivers : READ WRITE EXECUTE DEBUG Task: dwdm : READ WRITE EXECUTE DEBUG Task: eem : READ WRITE EXECUTE DEBUG Task: eigrp : READ WRITE EXECUTE DEBUG --More-- (output omitted )

Troubleshooting

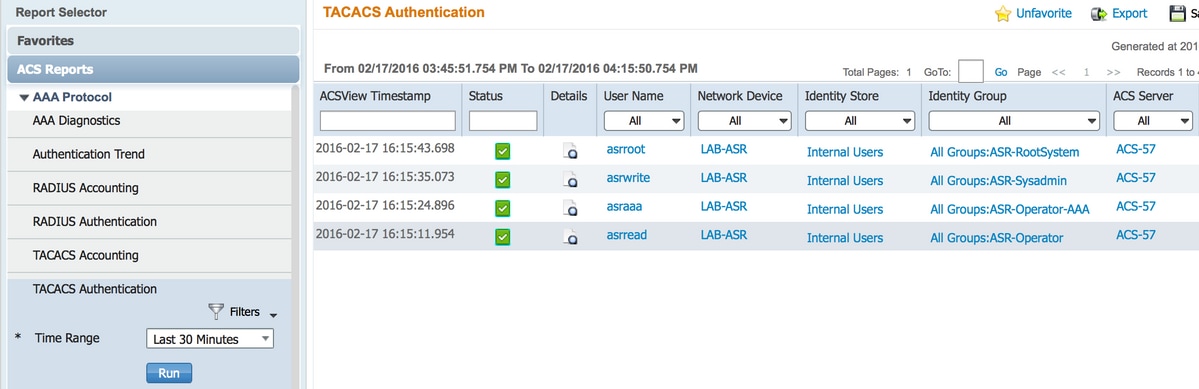

Você pode verificar o relatório ACS na página de monitoramento e relatórios. Como mostrado na imagem, você pode clicar no símbolo de lupa para ver o relatório detalhado.

Estes são alguns comandos úteis para solucionar problemas no ASR:

- show user

- show user group

- show user tasks

- show user all

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

07-Nov-2017 |

Versão inicial |

Colaborado por engenheiros da Cisco

- Prakash C HegdeEngenheiro do Cisco TAC

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback